No cenário digital de hoje, as APIs são a espinha dorsal das aplicações modernas, impulsionando a comunicação e a troca de dados entre componentes de software. Assim, garantir sua segurança é uma prioridade máxima.

Imagine construir uma aplicação fenomenal com uma API poderosa, apenas para negligenciar sua segurança. Antes que você perceba, o acesso não autorizado, violações de dados e o uso indevido da sua aplicação ocorrem. Medidas de segurança adequadas, incluindo autenticação e autorização, devem ser implementadas para prevenir esses resultados indesejados.

Quando combinadas, autenticação e autorização formam uma estrutura de segurança robusta que protege suas APIs e seus valiosos recursos, garantindo que apenas usuários legítimos tenham acesso aos dados e serviços apropriados. Ao focar na segurança da API desde o início, você pode prevenir o acesso não autorizado e manter a confiança de seus clientes e parceiros.

Mergulhando nos Tipos de Autorização

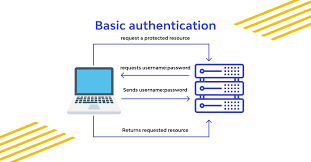

Autenticação Básica:

Esse clássico método de chave e fechadura é simples e amplamente utilizado, exigindo uma combinação de nome de usuário e senha que é codificada em Base64 e enviada no cabeçalho da requisição HTTP. Embora fácil de implementar, possui desvantagens de segurança. Sempre junte a Autenticação Básica com criptografia HTTPS para manter seus dados seguros, o que previne escuta e ataques de homem-no-meio.

Um exemplo codificado de Autenticação Básica está abaixo:

# Faça uma requisição GET para um endpoint API com autenticação

import requests

api_url = 'https://api.example.com/endpoint'

credentials = ('seu_nome_de_usuario', 'sua_senha')

response = requests.get(api_url, auth=credentials)

print(response.content)

Token Bearer:

Esse passe VIP concede acesso a recursos exclusivos somente após uma autenticação bem-sucedida. Para acessar recursos exclusivos, os usuários devem autenticar com sucesso e incluir o token como um "Bearer" token no cabeçalho da requisição. Embora esse método forneça segurança mais robusta do que a Autenticação Básica, é essencial ter cautela, pois os tokens são suscetíveis a furto. Para garantir a proteção da sua aplicação, utilize HTTPS e implemente mecanismos para renovar e expirar tokens.

Um exemplo de um Token Bearer está abaixo:

# Faça uma requisição GET para um endpoint API com autenticação

import requests

api_url = 'https://api.example.com/endpoint'

credentials = ('seu_nome_de_usuario', 'sua_senha')

response = requests.get(api_url, auth=credentials)

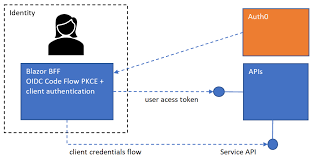

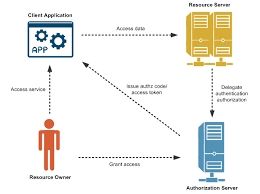

OAuth:

OAuth é a experiência definitiva de tapete vermelho, proporcionando controle de acesso granular e suportando integração de aplicações de terceiros. OAuth troca credenciais de usuário por tokens de acesso, que são então usados para acessar recursos protegidos. Esta camada adicional de segurança e flexibilidade é ótima, mas configurar OAuth pode ser complexo. Esteja preparado para navegar por múltiplos fluxos de autorização e estratégias de gerenciamento de tokens. Aqui está o artigo relacionado sobre OAuth 2.0.

Um exemplo de OAuth está abaixo:

# Faça uma requisição GET autenticada para um endpoint API usando OAuth2.0

import requests

# Autentique-se com as credenciais do cliente OAuth2.0

auth_response = requests.post('https://example.com/oauth/token', data={

'grant_type': 'client_credentials',

'client_id': 'seu_client_id',

'client_secret': 'sua_client_secret'

})

access_token = auth_response.json()['access_token']

# Faça uma requisição GET para o endpoint API com o token de acesso no cabeçalho de Autorização

api_url = 'https://example.com/api/endpoint'

api_headers = {'Authorization': f'Bearer {access_token}'}

api_response = requests.get(api_url, headers=api_headers)

# Imprima os dados JSON da resposta

print(api_response.json())

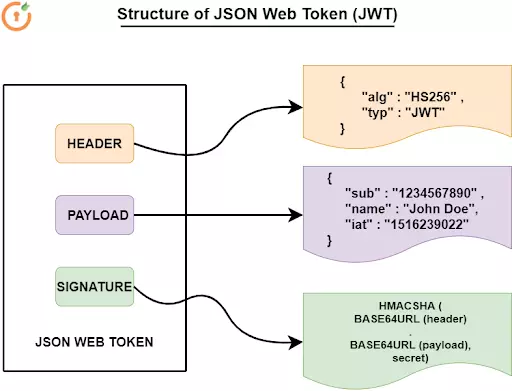

JWT (Token Web JSON):

O canivete suíço dos métodos de autorização, JWT carrega todas as informações necessárias dentro do token. Esses tokens auto-contidos são compactos e seguros e suportam vários algoritmos de assinatura, tornando o JWT uma escolha popular para aplicações modernas. Para maximizar o JWT, familiarize-se com a estrutura do token, verificação de assinatura e as melhores práticas seguras de armazenamento e manipulação de tokens.

Um exemplo codificado de JWT está abaixo:

# Faça uma requisição GET autenticada para um endpoint API usando JWT

import requests

import jwt

# Codifique a carga útil como um token JWT

payload = {'user_id': 123}

secret_key = 'sua_chave_secreta'

jwt_token = jwt.encode(payload, secret_key, algorithm='HS256').decode()

# Faça uma requisição GET para o endpoint API com o token JWT no cabeçalho de Autorização

api_url = 'https://example.com/api/endpoint'

api_headers = {'Authorization': f'Bearer {jwt_token}'}

api_response = requests.get(api_url, headers=api_headers)

# Imprima os dados JSON da resposta

print(api_response.json())

Cada um desses métodos de autenticação tem suas vantagens e desvantagens. Ao escolher uma abordagem, considere fatores como facilidade de implementação, níveis de segurança necessários e compatibilidade com a arquitetura da sua aplicação. E sempre lembre-se de seguir as melhores práticas para manter seus usuários e dados seguros.

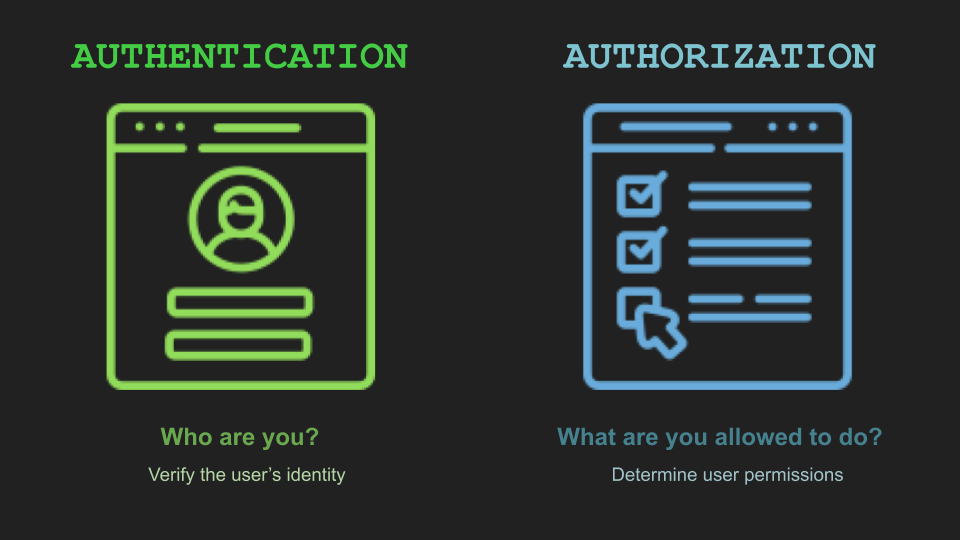

O Grande Debate entre Autenticação e Autorização

É fácil confundir autenticação e autorização, mas lembre-se:

- Autenticação é sobre identidade – quem é você?

- Autorização é sobre permissões – o que você pode fazer?

Autenticação prova que você pode entrar no clube, enquanto autorização garante que você só se infiltra na seção VIP com permissão. Juntas, elas formam a espinha dorsal da segurança da API.

Por que a Segurança da API Precisa Tanto de Autenticação Quanto de Autorização?

Imagine um mundo onde ou a autenticação ou a autorização protegem suas APIs. Com autenticação, você pode saber se aquele convidado no seu clube exclusivo é um impostor. Sem autorização, seus convidados autenticados poderiam vagar por áreas restritas, criando caos. Combinar essas duas camadas de segurança cria um poderoso mecanismo de defesa, mantendo suas APIs e seus recursos seguros e protegidos.

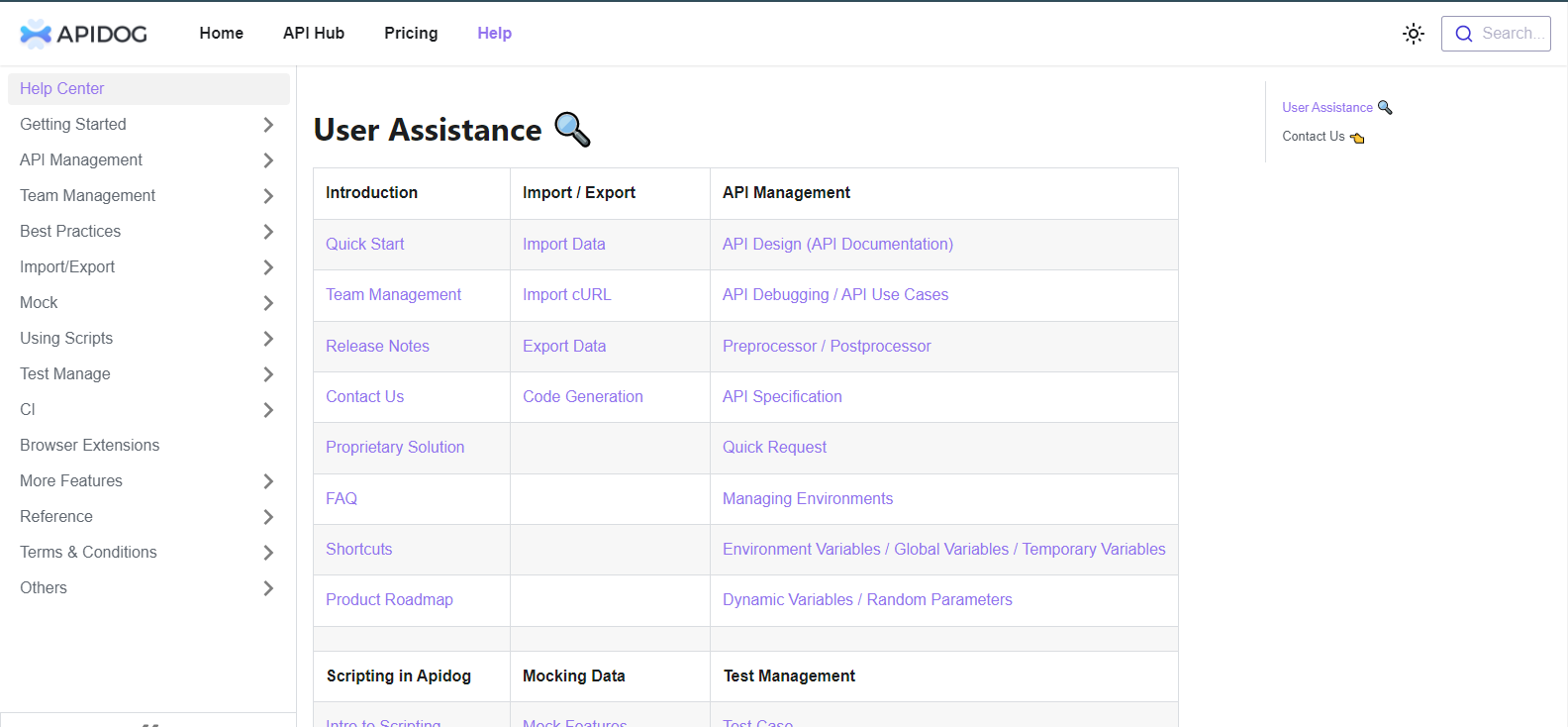

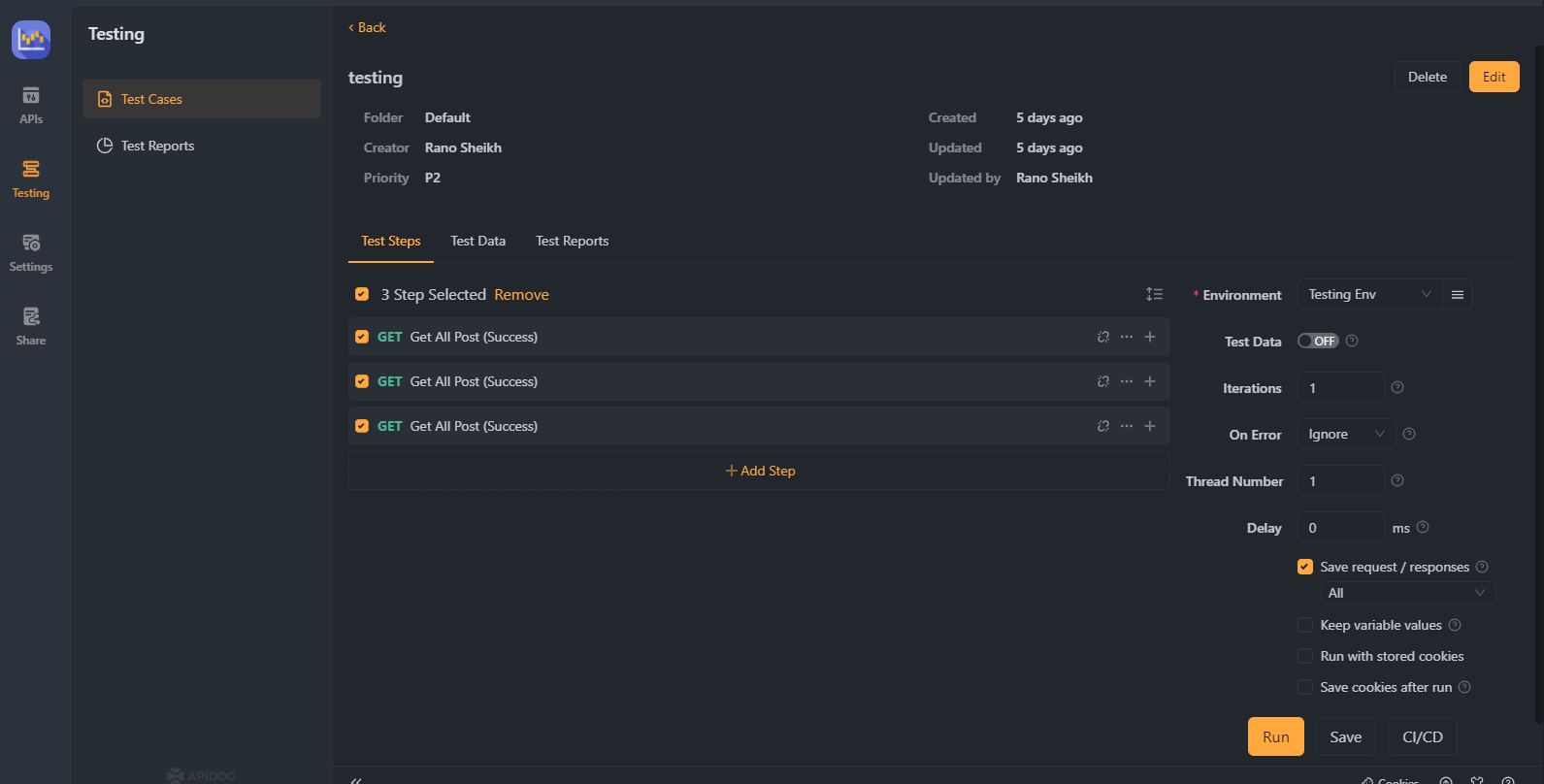

Apidog: Seu Parceiro Confiável em Proteção de API

Apidog é uma plataforma inovadora projetada para tornar o gerenciamento e a segurança das suas APIs uma experiência tranquila. Oferecendo uma variedade de métodos de autenticação para atender aos seus requisitos exclusivos, a Apidog está ao seu lado, seja você preferindo a simplicidade da Autenticação Básica, a flexibilidade dos tokens Bearer ou os recursos avançados do OAuth e JWT.

Por que Escolher Apidog?

Desde sua versatilidade até sua facilidade de uso, a Apidog foi projetada para atender às diversas necessidades de desenvolvedores e organizações. Aqui estão algumas razões principais para escolher a Apidog para suas necessidades de segurança e gerenciamento de API:

Versatilidade:

A Apidog suporta muitos métodos de autenticação, permitindo que você selecione a melhor opção para sua aplicação. Desde a Autenticação Básica amigável ao usuário até o mais complexo OAuth e JWT, a Apidog tem a solução.

Facilidade de Uso:

Com sua interface de usuário intuitiva e implementação simples, a Apidog permite que desenvolvedores de todos os níveis de habilidade gerenciem suas APIs rápida e facilmente. A plataforma é projetada para tornar a segurança da API acessível e eficiente sem sobrecarregar os usuários com jargão técnico ou configurações complexas.

Gerenciamento de Autenticação e Autorização:

A Apidog simplifica a implementação e o gerenciamento de vários métodos de autenticação e autorização. Você pode facilmente configurar o método desejado, monitorar seu desempenho e fazer atualizações conforme necessário – tudo dentro da plataforma Apidog.

Escalabilidade:

À medida que sua aplicação cresce e evolui, a Apidog também cresce. A plataforma é construída para escalar com suas necessidades, proporcionando suporte robusto para APIs em expansão e garantindo que suas medidas de segurança cresçam juntamente com sua aplicação.

Suporte Dedicado:

A equipe de especialistas da Apidog está sempre disponível para fornecer orientação e suporte, garantindo que a implementação da sua segurança da API seja tranquila e bem-sucedida. A dedicação deles em ajudar você a proteger suas APIs é outra razão pela qual a Apidog é a escolha ideal para segurança e gerenciamento de API.

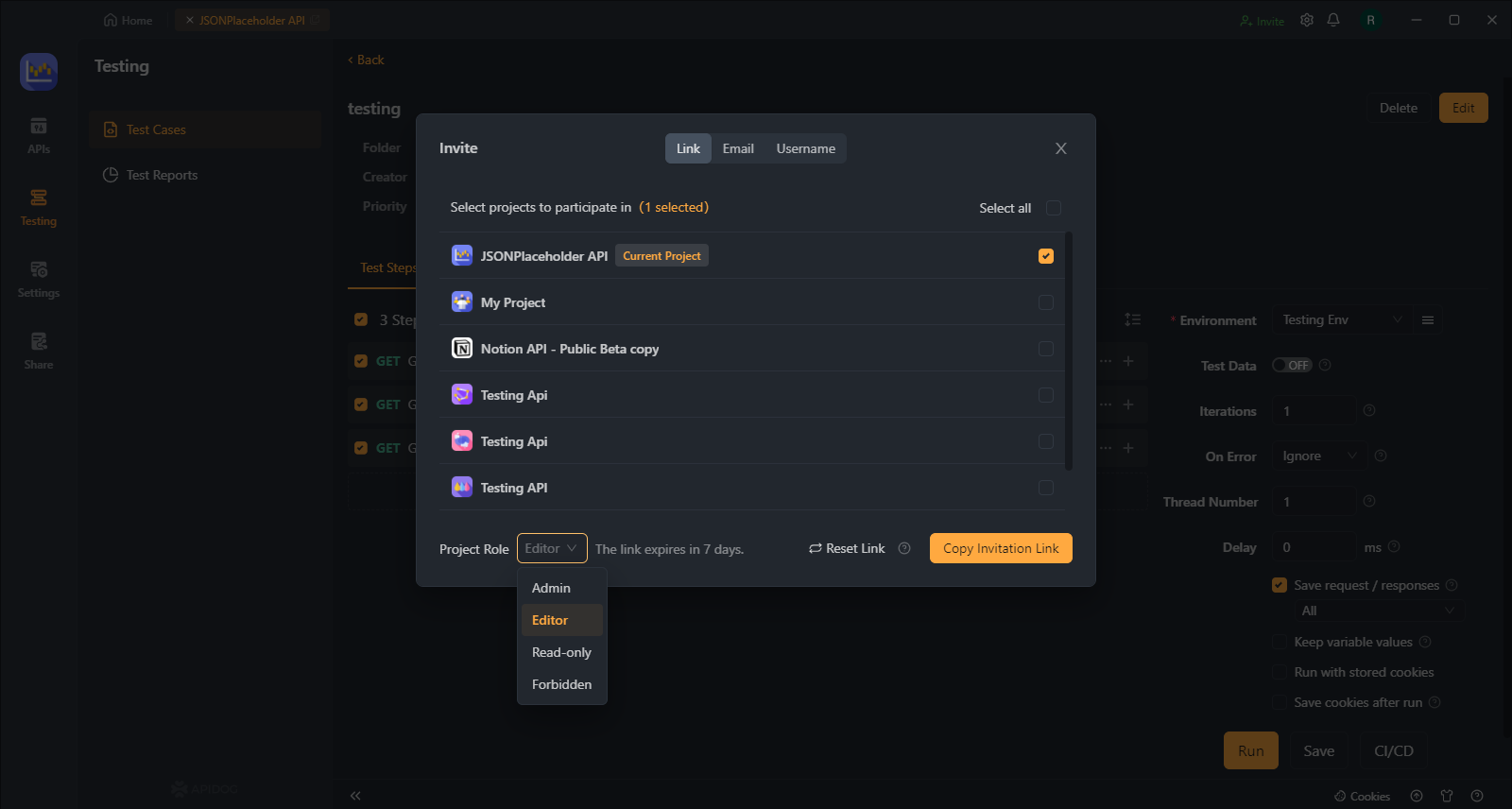

Controle de Acesso:

A Apidog permite que você estabeleça controle de acesso granular, definindo permissões específicas para diferentes usuários ou clientes. Ela garante que seus recursos de API sejam acessíveis apenas para aqueles com o nível de autorização apropriado.

Suporte à Integração:

A Apidog foi projetada para integrar-se perfeitamente aos seus fluxos de trabalho de desenvolvimento e implantação existentes. Com suporte para ferramentas e plataformas populares, a Apidog garante um processo suave e eficiente de implementação de segurança de API.

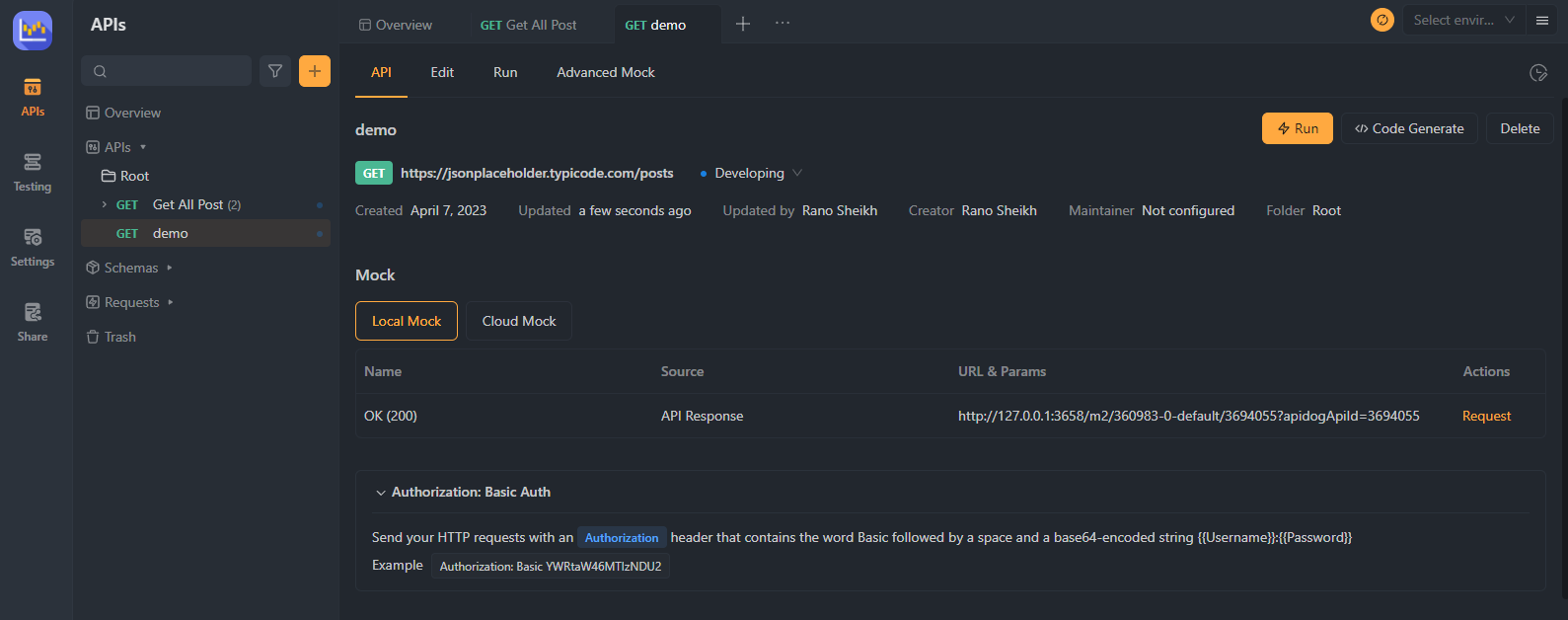

Configuração Passo a Passo da Autenticação Básica na Apidog

Crie uma Conta Apidog

Inscreva-se para uma conta Apidog se ainda não o fez. Após completar o processo de registro, faça login para acessar o painel do usuário, onde você gerenciará a segurança da sua API.

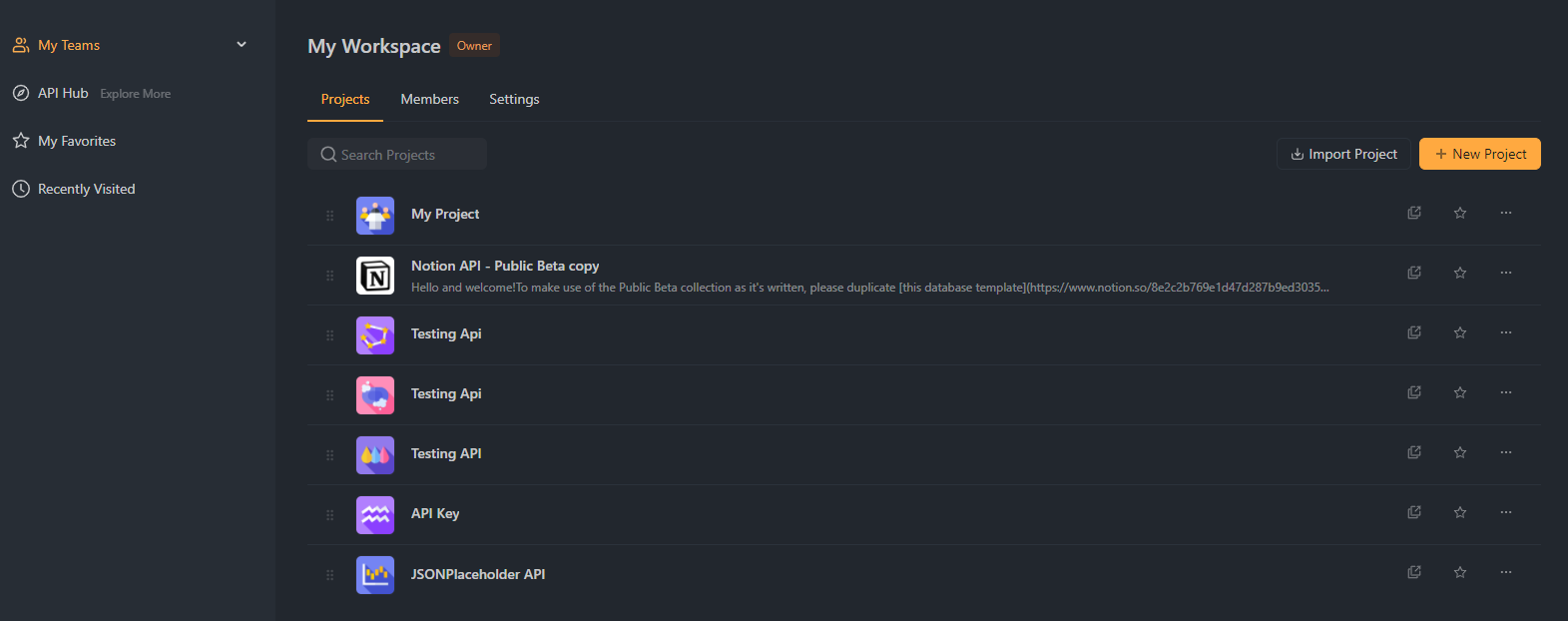

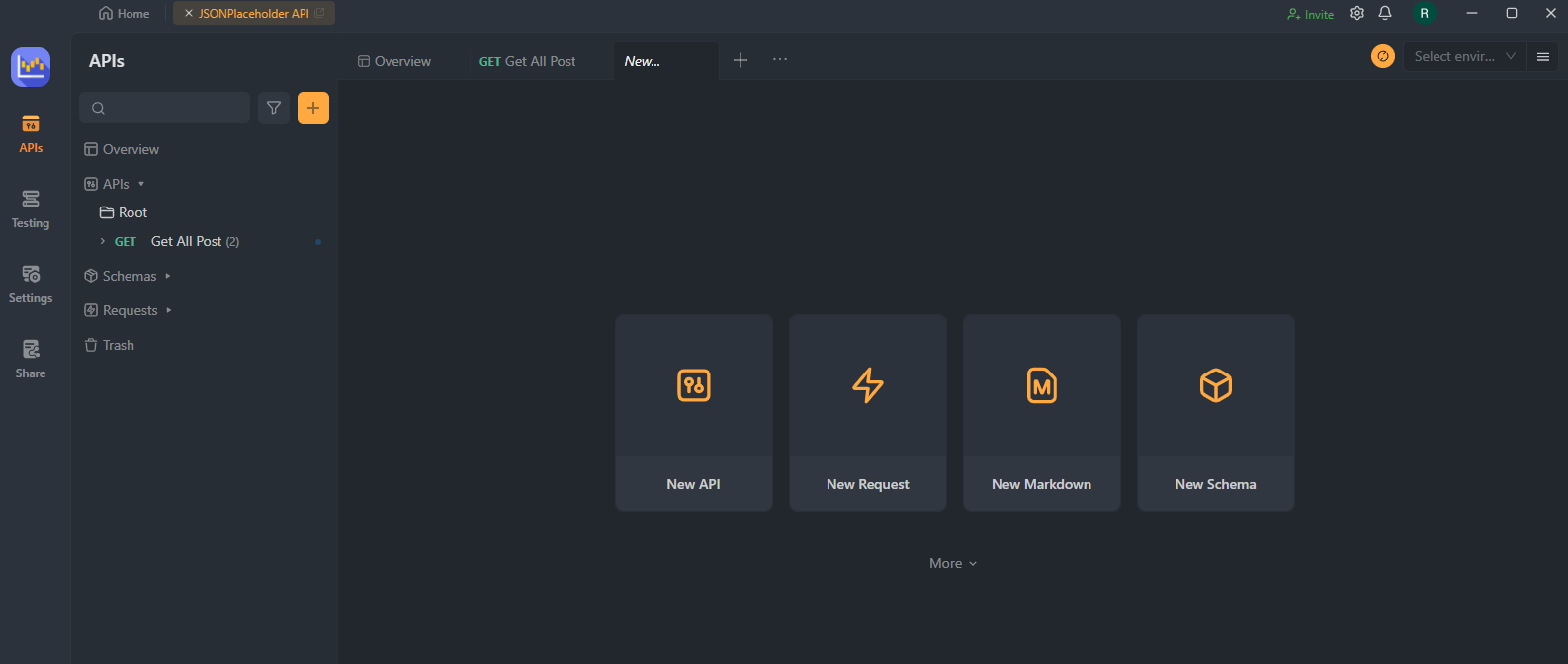

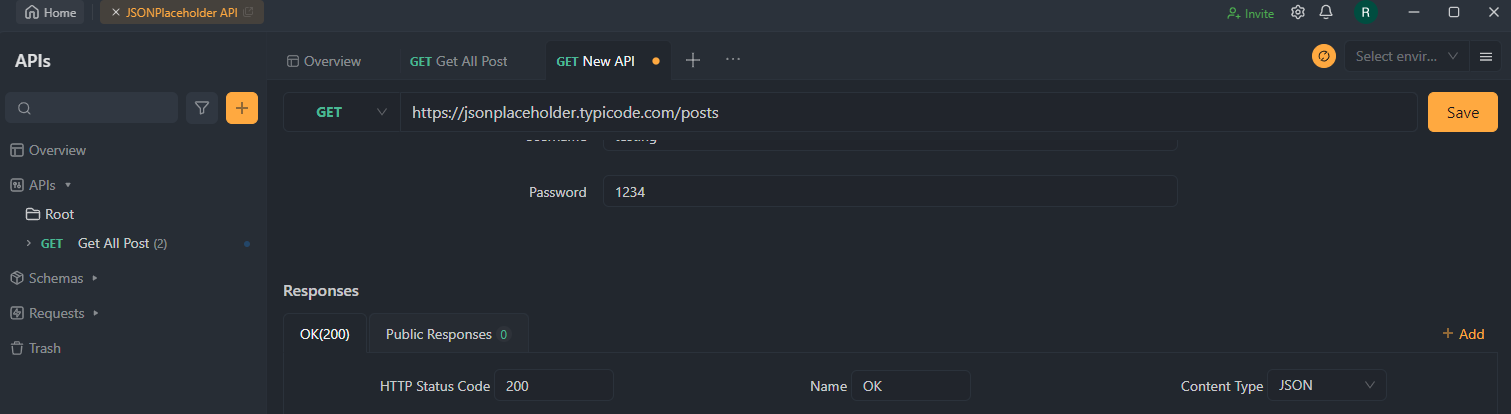

Passo 1. Adicione sua API

No painel da Apidog, encontre o botão "Adicionar API" ou "Criar Nova API" e clique nele para começar a configurar sua API. Você precisará fornecer informações básicas sobre sua API, como seu nome, URL base e uma breve descrição.

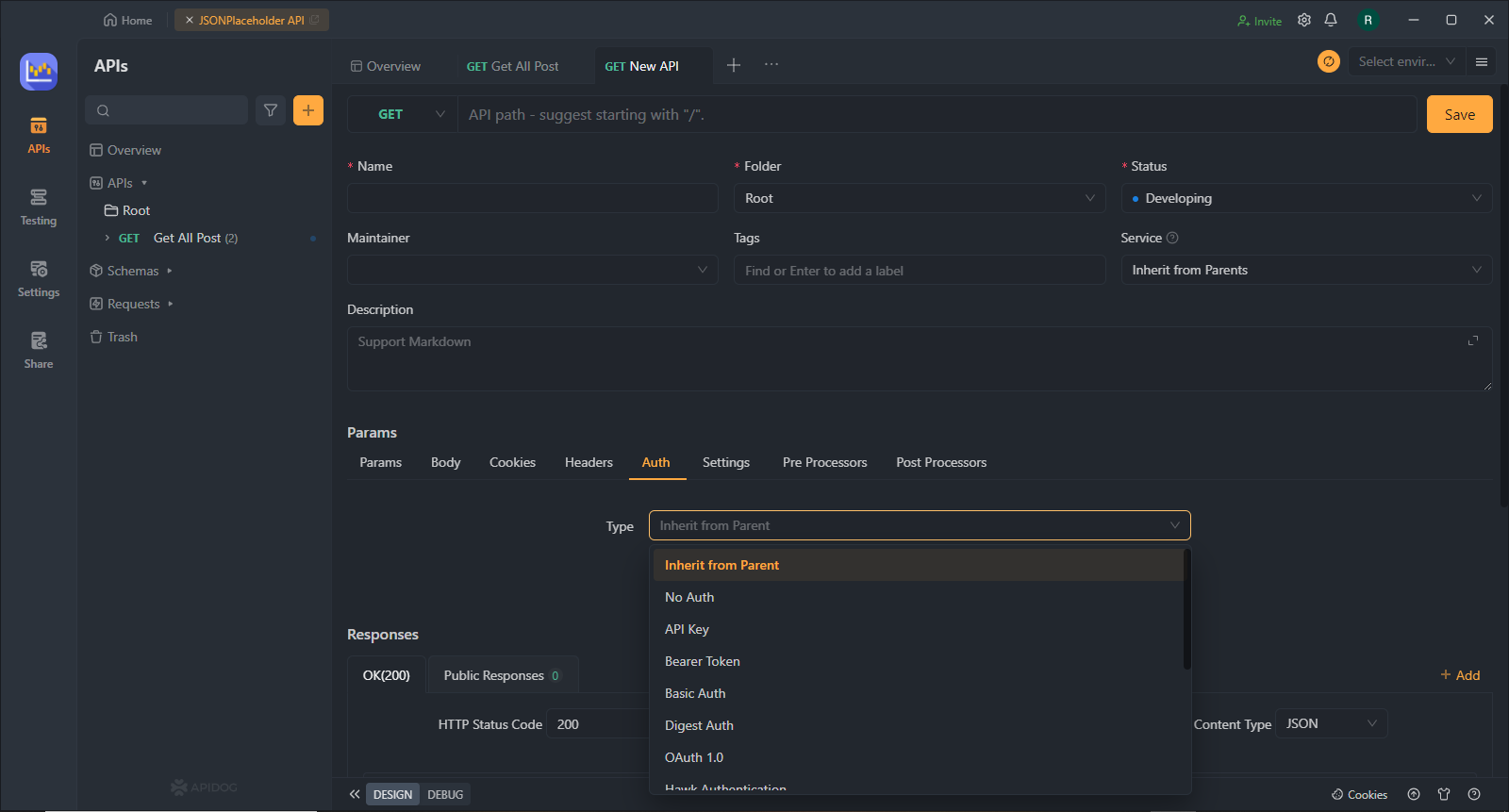

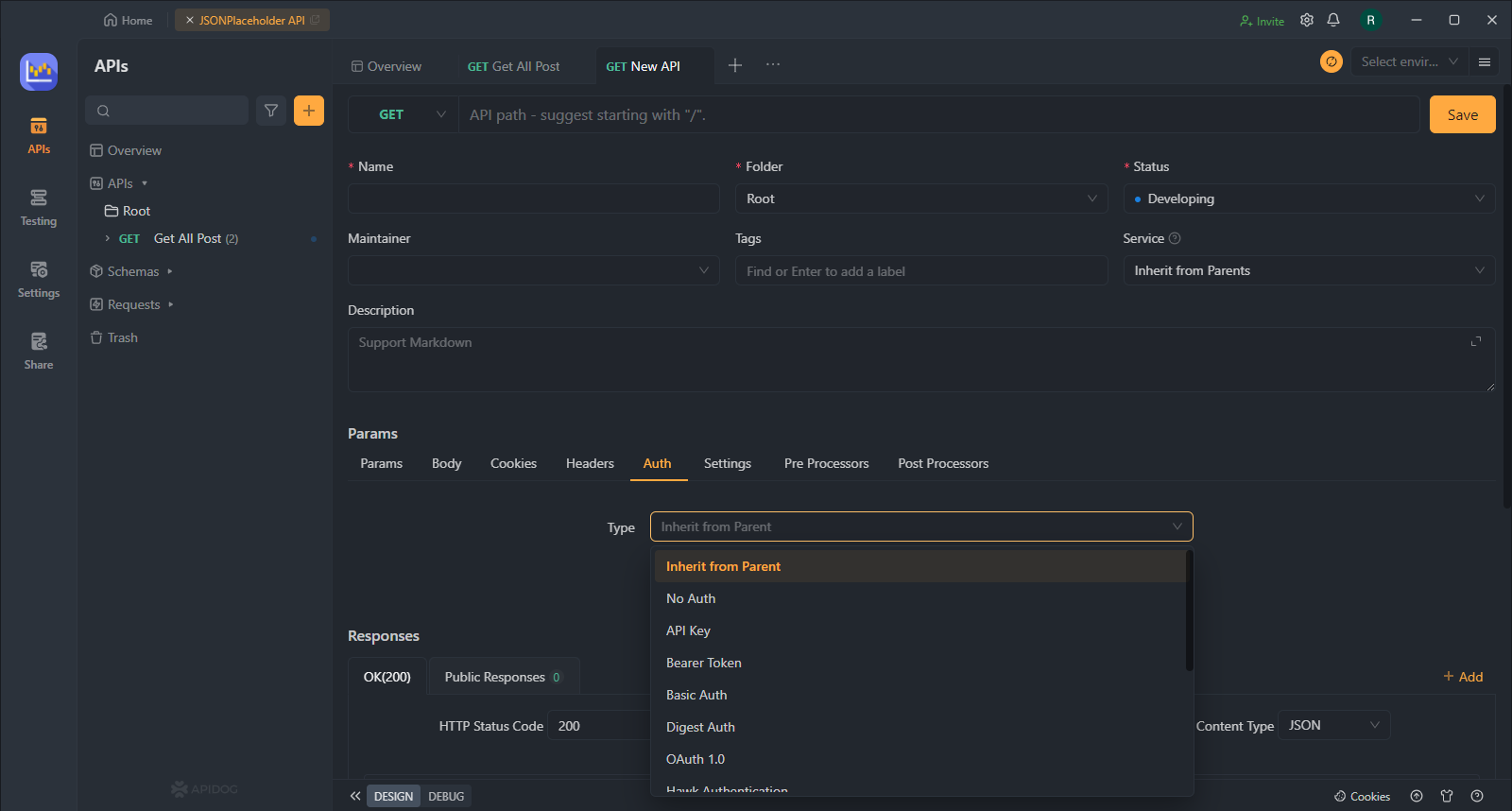

Passo 2. Escolha Autenticação Básica

Navegue até a seção "Auth" das configurações da sua API. Aqui, você encontrará várias opções de autenticação suportadas pela Apidog. Selecione "Autenticação Básica" para usar uma combinação simples de nome de usuário e senha para proteger sua API.

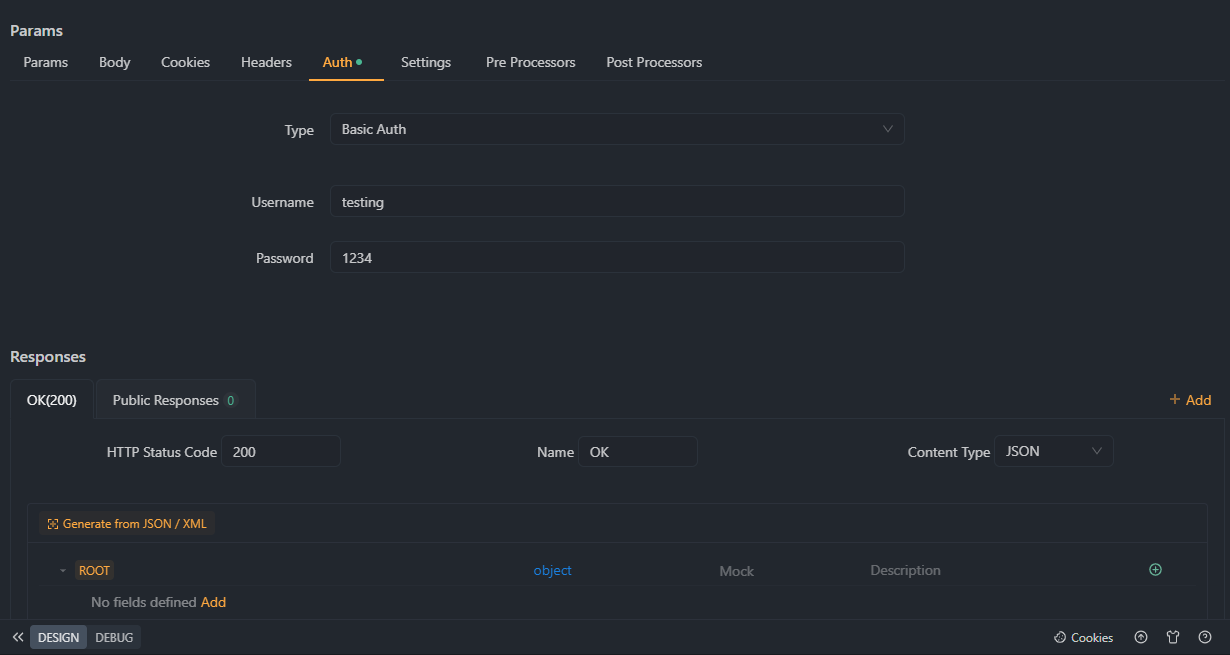

Passo 3. Configure as Configurações de Autenticação

Forneça um nome de usuário e senha únicos para cada usuário que precisar de acesso à sua API. Você pode criar várias contas de usuário com diferentes permissões de acesso, definindo papéis de usuário ou níveis de acesso específicos. Certifique-se de usar senhas fortes e evitar compartilhar credenciais entre vários usuários.

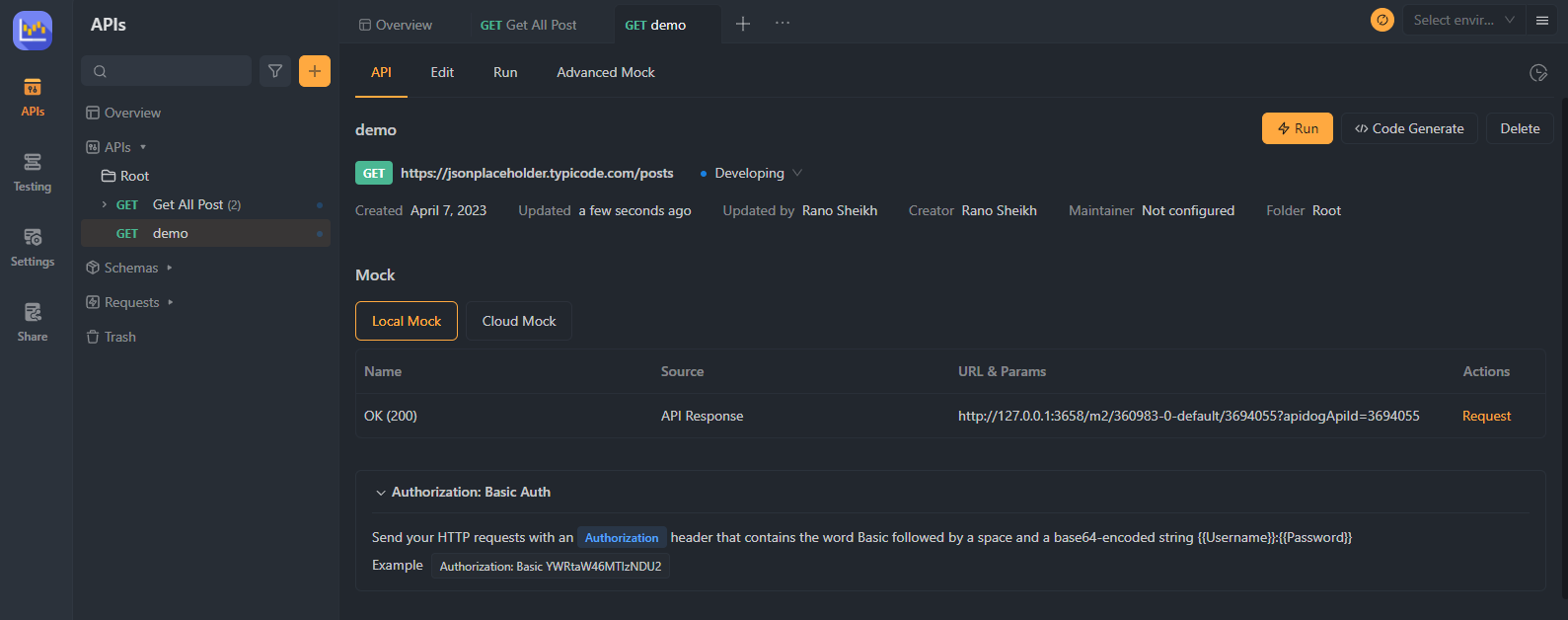

Passo 4. Aplique as Configurações de Autenticação

Uma vez que você tenha configurado suas contas de usuário e suas respectivas credenciais, salve suas configurações e aplique-as à sua API. Ela gerará o código necessário ou configurações para implementar a Autenticação Básica para sua API.

Passo 5. Atualize o Código da Sua API

Integre o código gerado ou as configurações da sua API ao seu código existente da API. Isso garantirá que a Autenticação Básica seja aplicada a todas as requisições de API recebidas, exigindo credenciais válidas para acesso.

Passo 6. Teste Sua Autenticação

Verifique se a Autenticação Básica agora protege sua API enviando requisições usando várias ferramentas. Certifique-se de que apenas usuários autorizados com credenciais válidas possam acessar seus recursos de API e que requisições não autorizadas sejam negadas.

Passo 7. Monitore e Analise o Uso da API

Utilize as ferramentas de análise integradas da Apidog para monitorar e analisar o uso da sua API. Acompanhe métricas-chave, como o número de requisições autenticadas, tempos de resposta e taxas de erro, para avaliar a eficácia da sua implementação de Autenticação Básica e fazer ajustes necessários.

Lembre-se que ela suporta outros métodos de autenticação, como tokens Bearer, OAuth e JWT, que podem ser mais adequados dependendo do seu caso de uso. O processo para implementar esses métodos será similar, mas você precisará configurar as definições apropriadas com base no método escolhido.

Melhores Práticas de Autenticação e Autorização

As melhores práticas são essenciais para manter a segurança e a estabilidade de suas aplicações e sistemas. Aqui está uma lista de práticas recomendadas para autenticação e autorização:

Melhores Práticas de Autenticação:

- Incentive senhas únicas: Incite os usuários a criar senhas que combinem letras maiúsculas e minúsculas, números e caracteres especiais para aumentar a segurança.

- Adoção de autenticação de múltiplos fatores (MFA): Reforce a segurança exigindo que os usuários forneçam pelo menos duas formas de identificação, como uma senha, um token de hardware ou dados biométricos.

- Proteja o armazenamento de senhas: Use técnicas seguras de hash e salting ao armazenar senhas, e evite usar algoritmos de hash fracos ou em texto simples.

- Configure um processo seguro de redefinição de senha: Confirme a identidade do usuário antes de permitir redefinições de senha, como enviando um código temporário para seu e-mail ou número de telefone.

- Controle tentativas de login: Previna ataques de força bruta limitando tentativas consecutivas de login e implementando mecanismos de bloqueio ou atrasos após tentativas falhadas.

- Utilize comunicação criptografada: Transmita informações sensíveis via HTTPS e outros protocolos de segurança, incluindo credenciais de autenticação.

- Mantenha o software atualizado: Aplique regularmente os patches de segurança mais recentes ao software, bibliotecas e frameworks para proteger contra vulnerabilidades conhecidas.

Melhores Práticas de Autorização:

- Princípio do menor privilégio: Permita que usuários e aplicações tenham apenas o acesso mínimo necessário para realizar tarefas, reduzindo o risco de perda de dados ou brechas de segurança.

- Implemente controle de acesso baseado em função (RBAC): Gerencie e mantenha os controles de acesso mais facilmente atribuindo permissões a funções, em vez de usuários individuais.

- Opte por tokens e sessões de curta duração: Reduza o risco de acesso não autorizado usando tokens de acesso ou sessões que expiram após um certo período de inatividade.

- Use protocolos de comunicação seguros: Transmita informações sensíveis relacionadas à autorização através de HTTPS e outros métodos de comunicação seguros.

Ao seguir essas melhores práticas para autenticação e autorização, você pode melhorar a segurança de suas aplicações e sistemas, proteger dados sensíveis e mitigar o risco de acesso não autorizado.

Apidog em Ação: Casos de Uso do Mundo Real

Os recursos e capacidades versáteis da Apidog a tornam uma solução ideal para várias aplicações em diferentes indústrias. Aqui estão alguns casos de uso do mundo real que demonstram o poder e a eficácia da Apidog:

Aplicações de Comércio Eletrônico

Proteger informações de clientes e dados de pagamento é essencial no e-commerce. Os fortes recursos de autenticação e controle de acesso da Apidog garantem que apenas indivíduos autorizados possam acessar dados sensíveis, e seus alertas de segurança em tempo real auxiliam na detecção de riscos potenciais antes que se tornem graves.

Soluções de Saúde

Aplicações de saúde frequentemente lidam com dados sensíveis de pacientes, tornando a segurança robusta de API essencial. O suporte da Apidog para métodos de autenticação avançados e controle de acesso granular permite que provedores de saúde protejam informações de pacientes enquanto cumprem regulamentos do setor, como a HIPAA.

Serviços Financeiros

APIs de serviços financeiros devem proteger dados financeiros confidenciais e cumprir regulamentos rigorosos do setor. As opções versáteis de autenticação e monitoramento de segurança em tempo real da Apidog permitem que instituições financeiras mantenham uma segurança robusta das APIs enquanto atendem aos requisitos regulatórios.

Dispositivos e Plataformas IoT

À medida que os dispositivos e plataformas IoT proliferam, é crítico proteger as APIs que permitem a comunicação entre eles. A plataforma escalável da Apidog permite que desenvolvedores de IoT implementem medidas de segurança robustas de API que podem se adaptar à medida que suas redes se expandem e evoluem.

Plataformas de Mídia Social e Conteúdo

As APIs desempenham um papel central nas plataformas de mídia social e conteúdo, permitindo que os usuários compartilhem e acessem vários tipos de conteúdo. Os recursos abrangentes de segurança de API da Apidog garantem que os dados e conteúdos dos usuários estejam protegidos de acessos não autorizados, ajudando a manter a confiança do usuário e a integridade da plataforma.

Conclusão

Em um mundo onde a segurança da API é primordial, se destaca como uma solução confiável e abrangente para gerenciar e proteger suas APIs. Com suas opções versáteis de autenticação, interface amigável, monitoramento robusto de segurança e suporte dedicado, é uma escolha confiável.

Experimente a solução definitiva de gerenciamento de API com Apidog! Liberte uma segurança robusta, opções de autenticação versáteis e uma interface intuitiva. Não espere – tente hoje e eleve sua segurança e eficiência de API a novos patamares!