APIs são a espinha dorsal dos ecossistemas digitais modernos. Sejam aplicativos móveis, plataformas SaaS, dispositivos IoT ou software empresarial, as APIs estão constantemente trocando dados, conectando serviços e facilitando as interações dos usuários. Elas são os fios invisíveis que unem o mundo digital. Mas com essa conectividade vem o risco.

APIs inseguras se tornaram um dos vetores de ataque mais comuns para cibercriminosos. Desde acesso não autorizado e vazamento de dados até sequestro de contas e escalonamento de privilégios, vulnerabilidades em APIs podem causar danos financeiros e de reputação significativos.

É por isso que o teste de segurança de API não é apenas uma boa prática; é essencial.

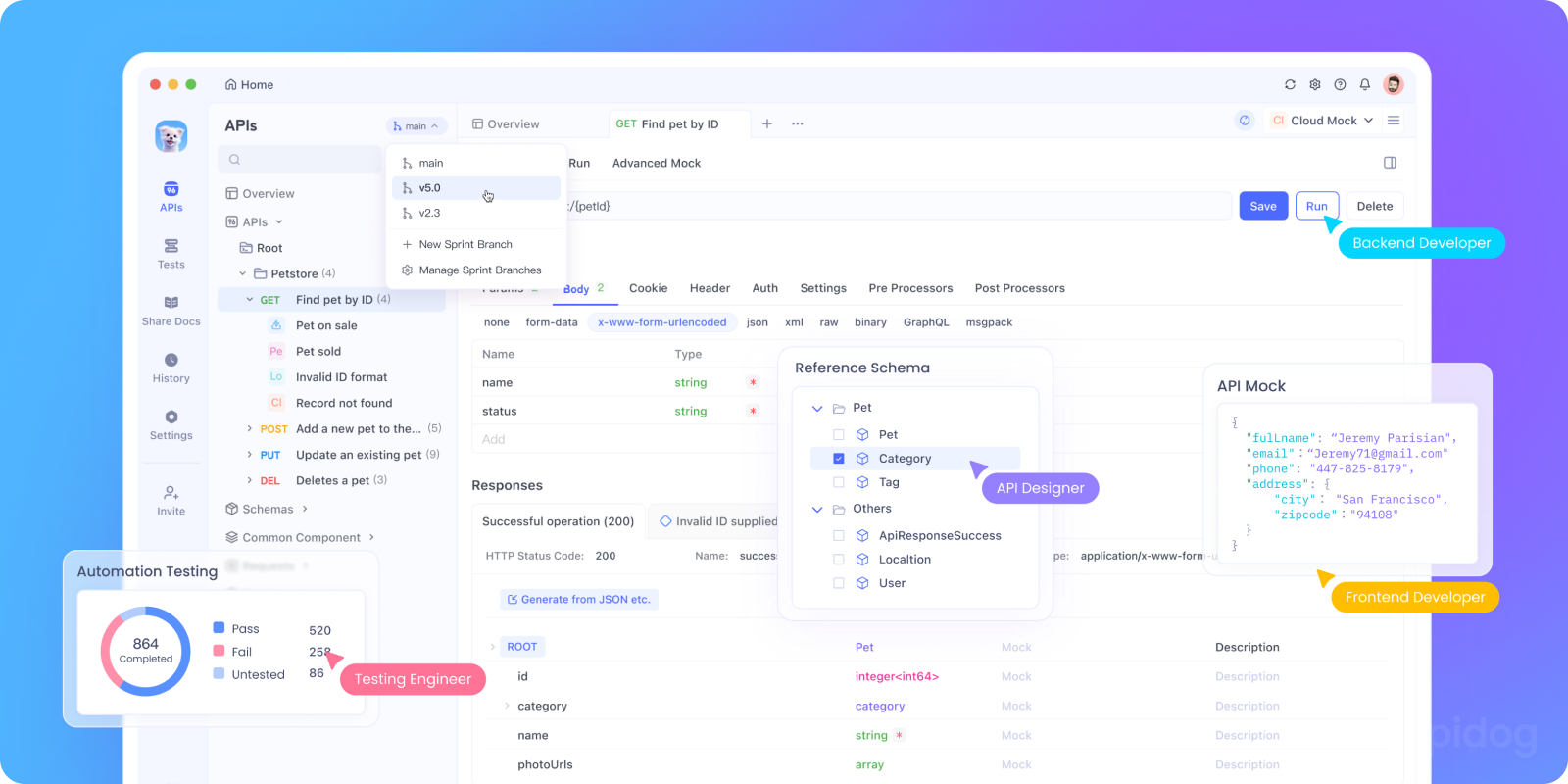

Quer uma plataforma integrada e completa para sua Equipe de Desenvolvedores trabalhar com produtividade máxima?

Apidog atende a todas as suas demandas e substitui o Postman por um preço muito mais acessível!

Por Que uma Lista de Verificação de Teste de Segurança de API é Importante

Uma lista de verificação de teste de segurança de API é crucial porque fornece uma abordagem consistente e estruturada para identificar e corrigir vulnerabilidades em APIs — um dos componentes mais visados em aplicações modernas. Ao padronizar testes entre equipes, garantir a detecção precoce de falhas de segurança, apoiar os requisitos de conformidade e promover a validação contínua à medida que as APIs evoluem, a lista de verificação reduz significativamente o risco de violações de dados e melhora a segurança geral do sistema. Ela também oferece rastreabilidade e responsabilidade, tornando mais fácil manter uma forte postura de segurança durante todo o ciclo de vida de desenvolvimento.

Principais Riscos de APIs Inseguras:

- Violações de dados (vazamento de informações sensíveis ou de identificação pessoal)

- Acesso não autorizado a contas de usuário ou privilégios de administrador

- Exploração através de ataques de injeção (SQL, NoSQL, etc.)

- Interrupções de serviço devido a ataques DoS ou DDoS

À medida que as APIs proliferam, a superfície de ataque cresce. O teste de segurança de API ajuda a diminuir essa superfície, identificando e resolvendo proativamente as vulnerabilidades antes que sejam exploradas.

Lista de Verificação de Teste de Segurança de API

1. Validação de Autenticação e Autorização

Autenticação confirma quem você é, autorização confirma o que você pode fazer. Fraquezas aqui levam a escalonamentos de privilégios, sequestros de contas e ataques laterais.

O Que Testar:

- Validar tokens JWT/OAuth quanto à expiração e revogação

- Confirmar controles de acesso em nível de objeto (BOLA) e em nível de função

- Impor escopos e funções estritamente em todos os endpoints e serviços

- Testar autenticação multifator, especialmente para funções de alto risco

- Verificar resiliência a sequestro de sessão e ataques de repetição

- Avaliar controles de acesso horizontal e vertical

Mesmo um único endpoint sem verificações de autorização pode ser catastrófico.

2. Validação de Entrada e Proteção Contra Injeção

Entradas maliciosas causam injeção de SQL, XXE, XSS e outros ataques que podem corromper dados de backend ou executar código malicioso.

O Que Testar:

- Validar e higienizar cada parâmetro de entrada

- Usar fuzz testing para tentar entradas inesperadas ou maliciosas

- Verificar se a codificação de saída impede ataques XSS

- Testar o tratamento de XML para vulnerabilidades XXE

- Confirmar que as consultas de banco de dados usam parâmetros higienizados ou instruções preparadas

- Revisar limites de tamanho de payload para evitar estouros de buffer

3. Limitação de Taxa e Throttling

As APIs devem evitar abusos limitando solicitações excessivas ou de força bruta que causam interrupções de serviço ou raspagem de dados.

O Que Testar:

- Impor limites de taxa por usuário/IP/aplicativo

- Tentar contornar limites de taxa com rotação de IP ou falsificação de cabeçalho

- Garantir que as cotas de API acionem respostas de throttling adequadas

- Validar estratégias de mitigação de Negação de Serviço

- Realizar teste de carga sob condições de tráfego intenso

- Confirmar alertas sobre padrões de uso incomuns

Esses testes podem ser roteirizados e executados em ambientes controlados. Inclua-os em cenários de teste de desempenho e estresse.

4. Exposição de Dados e Controles de Privacidade

APIs frequentemente vazam dados sensíveis inadvertidamente (informações de identificação pessoal (PII), dados internos do sistema, etc.).

O Que Testar:

- Minimizar campos de payload de resposta (enviar apenas o necessário)

- Verificar vazamento de referências de objetos internos (IDs, tokens)

- Validar criptografia em trânsito (TLS 1.2+) e em repouso

- Testar se os dados de log e depuração ocultam informações sensíveis

- Revisar conformidade com GDPR, HIPAA, PCI-DSS

- Testar parâmetros de consulta inesperados para vazamentos de dados

5. Tratamento de Erros e Gerenciamento de Exceções

Mensagens de erro detalhadas podem expor detalhes internos a invasores, auxiliando na exploração.

O Que Testar:

- Validar se os códigos de erro seguem padrões (ex: 400, 403, 404, 500)

- Verificar se as respostas de erro não revelam rastros de pilha ou informações sensíveis

- Avaliar como a API gerencia exceções inesperadas

- Verificar se o log captura informações suficientes sem expor segredos

- Simular condições de erro para testar à prova de falhas

- Garantir formato de resposta uniforme para análise do lado do cliente

Os recursos de teste e documentação do Apidog podem ajudar as equipes a identificar respostas de erro prolixas ou mal estruturadas durante o desenvolvimento.

6. Cabeçalhos de Segurança e Segurança de Transporte

A implementação de cabeçalhos de segurança pode prevenir ataques como clickjacking, content sniffing e garantir a integridade dos dados em trânsito.

O Que Testar:

- Confirmar HTTPS imposto para todos os endpoints

- Validar cabeçalhos de Política de Segurança de Conteúdo (CSP)

- Verificar HTTP Strict Transport Security (HSTS)

- Verificar X-Frame-Options para prevenir clickjacking

- Confirmar que o cabeçalho X-Content-Type-Options está definido

- Testar a restritividade e segurança da política CORS

7. Teste de Lógica de Negócio e Fluxo de Trabalho

Mesmo que a segurança técnica seja perfeita, vulnerabilidades no fluxo de trabalho podem permitir que invasores contornem regras (ex: pagar zero dólares, escalar privilégios).

O Que Testar:

- Percorrer fluxos de trabalho comuns para encontrar falhas de lógica

- Testar restrições baseadas em função em processos de várias etapas

- Simular sequestros de contas e operações entre usuários

- Validar fluxos de trabalho para concorrência e condições de corrida

- Verificar integridade da transação e mecanismos de rollback

- Testar vazamento de dados em transições de processo

8. Descoberta e Inventário de API

Você não pode proteger o que não conhece. APIs sombra ou zumbis expõem superfícies de ataque inesperadas.

O Que Testar:

- Usar ferramentas automatizadas para mapear todos os endpoints ativos

- Verificar APIs não documentadas ou esquecidas

- Compilar inventário com dados de atributos detalhados

- Monitorar padrões de solicitação em tempo de execução para anomalias

- Revisar práticas de versionamento e depreciação de API

- Impor desligamento seguro para endpoints obsoletos

9. Automação de Testes de Segurança e Integração Contínua

O teste manual não é escalável nem confiável. O teste automatizado e integrado previne regressões e ameaças em rápida evolução.

O Que Testar:

- Implementar ferramentas DAST/SAST automatizadas em pipelines

- Integração DevSecOps para alertas em tempo real

- Gerenciar casos de teste cobrindo todos os cenários de segurança de API

- Usar dados simulados e tráfego sintético para detecção precoce

- Automatizar verificações de conformidade (GDPR, PCI-DSS)

- Agendar testes de segurança de regressão regulares

10. Monitoramento, Alerta e Resposta a Incidentes

Mesmo a API mais bem testada pode ser atacada. O monitoramento detecta atividades suspeitas precocemente; o alerta aciona uma resposta rápida.

O Que Testar:

- Registro em tempo real de uso, erros e anomalias

- Alertas sobre picos, IPs incomuns ou autenticações falhas

- Rastrear acesso a dados sensíveis

- Garantir que o log proteja PII e informações regulatórias

- Validar fluxos de trabalho de resposta a incidentes

- Integrar métricas com SIEM e feeds de inteligência de ameaças

11. Vulnerabilidades de Lógica de Negócio

Nem todas as vulnerabilidades são técnicas. Algumas são lógicas.

Cenários de Exemplo:

- Um cupom pode ser reutilizado várias vezes?

- Uma conta pode trocar métodos de pagamento sem reautenticação?

- Um usuário pode manipular preços modificando dados do lado do cliente?

Estes frequentemente exigem testes exploratórios e baseados em cenário. O Apidog suporta casos de teste multi-etapas para simular fluxos de trabalho realistas.

Como o Apidog Suporta Práticas Seguras de Desenvolvimento de API

Gerenciar todos esses testes parece um trabalho de tempo integral, certo? É por isso que o Apidog é um divisor de águas para sua equipe. Embora o Apidog não seja um scanner de segurança dedicado, ele desempenha um papel de suporte crítico na estratégia de segurança mais ampla:

- Plataforma unificada: Projete, teste a segurança, monitore e documente APIs em um só lugar.

- Teste de segurança automatizado: Execute casos de teste, simule ataques e verifique as principais ameaças OWASP sem complicações de script. Identifique e resolva vulnerabilidades antes que cheguem à produção.

- Amigável para no-code: Todos, desde especialistas em segurança a novos desenvolvedores, podem contribuir.

- Mocking de API: Equipes de frontend e QA podem obter acesso antecipado seguro a comportamentos de API realistas.

- Colaboração: Compartilhe resultados, atribua correções e acompanhe o progresso sem esforço.

Experimente o Apidog gratuitamente e traga o teste de segurança das sombras para o seu fluxo de trabalho de desenvolvedor.

APIs inseguras frequentemente resultam de fluxos de trabalho de desenvolvimento caóticos, não documentados ou inconsistentes. O Apidog aborda isso diretamente, criando ambientes estruturados, transparentes e testáveis.

Considerações Finais e Plano de Ação

APIs são poderosas e esse poder vem com responsabilidade. Você não pode confiar apenas em firewalls e autenticação para proteger seus dados. O teste de segurança deve se tornar um hábito diário.

Plano de Ação:

- Comece com esta lista de verificação e avalie suas APIs atuais.

- Introduza o teste de segurança em todas as etapas do desenvolvimento.

- Use ferramentas como OWASP ZAP, Burp Suite e seu próprio test harness.

- Use o Apidog para estruturar seus planos de teste, ambientes simulados e documentar expectativas.

- Crie um ciclo de feedback entre desenvolvedores, testadores e analistas de segurança.

O teste de segurança de API abrange um amplo escopo, desde a validação de autenticação até a identificação de falhas na lógica de negócios e o monitoramento em produção. Ao seguir uma lista de verificação abrangente e usar as ferramentas certas, como o Apidog, você pode reduzir significativamente sua exposição e entregar APIs mais seguras.

A segurança de API não é uma auditoria única. É um processo. Quanto mais cedo e consistentemente você testar, mais seguros serão seus sistemas e usuários.