Les systèmes de traitement des paiements gèrent des transactions financières sensibles où la fiabilité reste critique. Les pannes de réseau, les délais d'attente ou les tentatives de relance des clients déclenchent souvent des requêtes en double. Ces problèmes peuvent entraîner des doubles facturations involontaires s'ils ne sont pas gérés correctement. Les développeurs implémentent l'idempotence des API de paiement pour relever ce défi efficacement.

Ce guide explique l'idempotence en profondeur, se concentre sur son application dans les API de paiement et fournit des informations pratiques pour sa mise en œuvre.

Qu'est-ce que l'idempotence dans les API ?

L'idempotence décrit une propriété des opérations selon laquelle la répétition de la même action plusieurs fois produit un résultat identique à celui obtenu en l'exécutant une seule fois. Les développeurs appliquent ce concept de manière extensive dans les API RESTful pour garantir un comportement prévisible.

Dans les méthodes HTTP, certains verbes présentent naturellement l'idempotence. Par exemple, les requêtes GET récupèrent des données sans altérer l'état du serveur, de sorte que plusieurs appels identiques produisent la même réponse. De même, PUT met à jour une ressource complètement, et la répétition de la requête laisse la ressource inchangée après la première mise à jour réussie. DELETE supprime une ressource, et les appels ultérieurs confirment son absence sans autres effets secondaires.

Cependant, les requêtes POST manquent d'idempotence par défaut. Chaque POST crée généralement une nouvelle ressource ou déclenche une action unique, telle que le traitement d'un paiement. Par conséquent, renvoyer le même POST peut générer des doublons à moins que les développeurs n'appliquent des mesures de protection.

De plus, les opérations PATCH peuvent ou non démontrer l'idempotence, selon l'implémentation. Les développeurs conçoivent les mises à jour relatives avec soin pour éviter les effets cumulatifs involontaires.

L'idempotence s'avère essentielle dans les systèmes distribués. Les clients relancent automatiquement les requêtes échouées pour gérer les erreurs transitoires. Sans idempotence, ces relances risquent d'entraîner des états incohérents ou des actions dupliquées.

Pourquoi l'idempotence des API de paiement est importante

Les passerelles de paiement traitent des transactions impliquant de l'argent réel, donc les erreurs entraînent des coûts élevés. Un client initie un paiement, mais un délai d'attente réseau se produit avant l'arrivée de la confirmation. Le client relance la requête, potentiellement facturant le client deux fois si le serveur traite les deux appels.

Les principaux fournisseurs reconnaissent ce risque et priorisent l'idempotence. Stripe, Adyen, PayPal et Square intègrent tous des mécanismes pour empêcher le traitement des doublons.

De plus, l'idempotence améliore la tolérance aux pannes. Les serveurs renvoient des réponses mises en cache pour les tentatives de relance reconnues, réduisant ainsi la charge et améliorant la fiabilité. Cette approche simplifie également la logique côté client, car les développeurs implémentent les relances en toute confiance sans déduplication personnalisée.

De plus, la conformité réglementaire dans les systèmes financiers exige des enregistrements de transactions précis. L'idempotence aide à maintenir les pistes d'audit en garantissant que les actions s'exécutent exactement une fois.

Essentiellement, l'idempotence des API de paiement transforme les scénarios de tentatives de relance potentiellement chaotiques en opérations contrôlées et prévisibles.

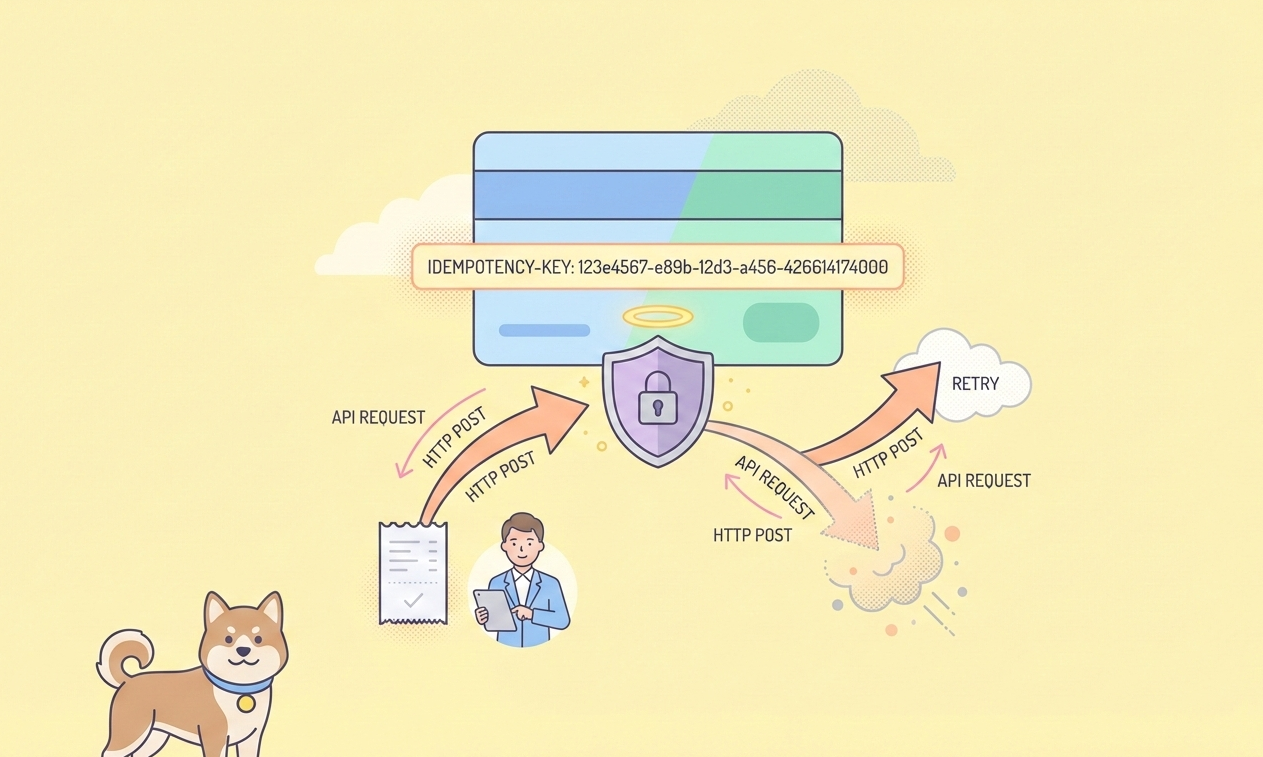

Comment fonctionnent les clés d'idempotence dans les API de paiement

Les fournisseurs implémentent l'idempotence principalement via des clés d'idempotence. Les clients génèrent un identifiant unique—généralement un UUID v4—et l'incluent dans l'en-tête de la requête.

Le serveur vérifie la clé à la réception :

- S'il est absent ou nouveau, le serveur traite la requête normalement et stocke la clé avec la réponse et l'empreinte numérique de la charge utile.

- S'il est présent et a déjà été vu, le serveur vérifie que la charge utile correspond à l'original. Les charges utiles correspondantes déclenchent le retour de la réponse stockée sans nouveau traitement. Les non-correspondances entraînent une erreur pour éviter les abus.

Les noms d'en-tête courants incluent Idempotency-Key (Stripe, Adyen), PayPal-Request-Id (PayPal), ou des variantes personnalisées.

Les clés expirent après une certaine période—souvent 24 heures—pour limiter les besoins de stockage tout en couvrant les fenêtres de relance typiques.

Par exemple, Stripe exige des clés d'idempotence pour toutes les requêtes POST créant des paiements. Les clients génèrent des chaînes aléatoires avec une entropie élevée pour éviter les collisions. Le système compare strictement les paramètres, générant une erreur en cas de divergences.

Adyen limite les clés à 64 caractères et recommande les UUID. Des requêtes identiques et concurrentes peuvent déclencher des erreurs transitoires, signalant des tentatives de relance sécurisées.

PayPal applique l'unicité par type d'appel API, ne traitant que le premier et rejetant les doublons simultanés.

Square renvoie des erreurs si la charge utile change avec une clé réutilisée.

Ces modèles garantissent que les serveurs détectent et gèrent efficacement les doublons.

Exemples concrets des principales passerelles de paiement

Stripe a été le pionnier d'un support d'idempotence robuste. Les développeurs envoient des en-têtes Idempotency-Key avec les requêtes POST. La plateforme stocke les résultats après validation, les renvoyant pour les tentatives de relance—même en conservant les codes d'erreur comme les 500s pour la cohérence.

Adyen traite les paiements de manière idempotente, renvoyant les réponses originales lors des tentatives de relance. Les erreurs transitoires indiquent des conditions de concurrence, permettant des tentatives de relance ultérieures avec la même clé.

PayPal met en corrélation les requêtes via PayPal-Request-Id, permettant des tentatives de relance sécurisées pour les réponses peu claires.

Square protège contre les doublons accidentels dans des opérations comme CreatePayment, générant une erreur en cas de modification de la charge utile.

Modern Treasury combine des machines à états internes avec des clés externes, les conservant pendant 24 heures.

Ces implémentations démontrent comment les fournisseurs adaptent l'idempotence aux besoins spécifiques des paiements, prévenant ainsi les écarts financiers.

Implémenter l'idempotence dans votre API de paiement

L'implémentation côté serveur nécessite une conception minutieuse. Les développeurs stockent les clés dans une base de données à accès rapide ou un cache comme Redis, les associant aux réponses, aux statuts et aux hachages de charge utile.

Un flux typique se déroule comme suit :

- Les clients extraient la clé d'idempotence des en-têtes.

- Les serveurs interrogent le stockage pour la clé.

- Les nouvelles clés passent au traitement normal ; les clés existantes renvoient les résultats mis en cache si les charges utiles correspondent.

- Les serveurs appliquent l'atomicité pour gérer les requêtes concurrentes, souvent en utilisant des verrous ou des transactions de base de données.

De plus, les développeurs définissent des politiques d'expiration raisonnables et délimitent les clés par client ou par compte pour éviter les interférences.

Les clients génèrent des clés de manière fiable—UUID v4 assure l'unicité—et retentent avec un backoff exponentiel en cas d'échec.

De plus, les serveurs valident rigoureusement les charges utiles pour bloquer la réutilisation malveillante avec des données altérées.

Les cas limites exigent une attention particulière : les échecs partiels nécessitent un traitement de tâches échelonné pour valider les effets secondaires de manière atomique.

Bonnes pratiques pour l'idempotence des API de paiement

Suivez ces directives pour une implémentation efficace :

- Les clients utilisent toujours des UUID de version 4 pour les clés afin de maximiser l'unicité.

- Les serveurs stockent les clés pendant 24 à 72 heures, équilibrant la couverture et le stockage.

- Les développeurs documentent clairement les exigences, spécifiant les en-têtes et les comportements.

- Les serveurs enregistrent les relectures pour l'audit et limitent le taux par clé pour décourager les abus.

- Les clients évitent de réutiliser une clé pour des intentions différentes, en en générant une nouvelle par opération.

De plus, les équipes testent minutieusement la concurrence et les non-correspondances.

Ces pratiques renforcent la confiance et la résilience des systèmes de paiement.

Tester l'idempotence dans les API de paiement

Des tests approfondis vérifient l'idempotence dans des conditions réelles. Les développeurs envoient des requêtes identiques séquentiellement et concurremment, vérifiant les exécutions uniques.

Ils simulent des délais d'attente en retardant les réponses, puis en retentant pour confirmer les retours mis en cache.

De plus, les équipes testent les non-correspondances de charge utile pour s'assurer que les erreurs se déclenchent de manière appropriée.

Les tests manuels s'avèrent fastidieux pour les scénarios complexes. Les outils automatisés rationalisent considérablement le processus.

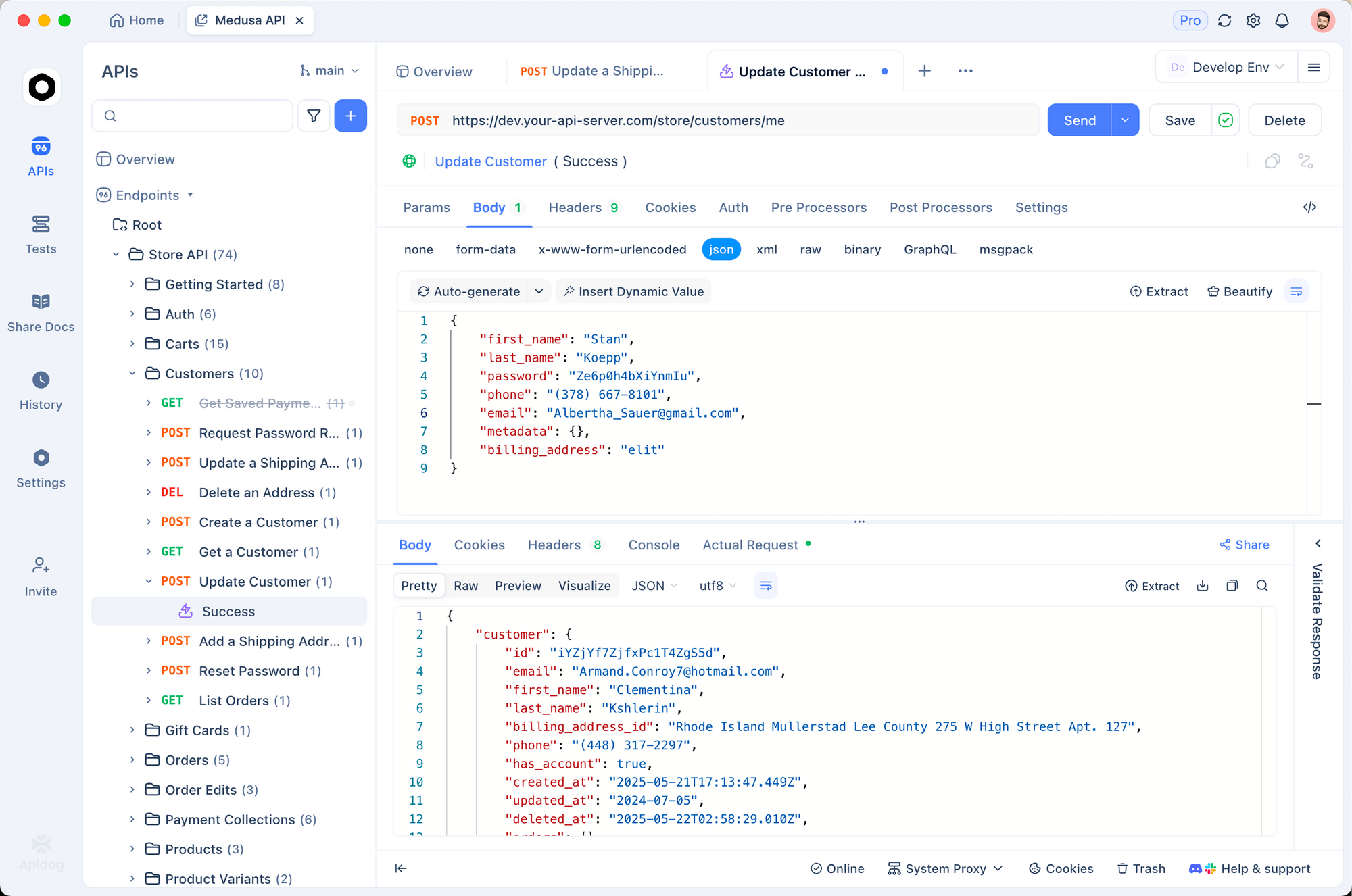

Apidog excelle ici en tant que plateforme API complète. Les utilisateurs conçoivent des points d'accès avec des exigences d'idempotence, génèrent automatiquement de la documentation et créent des scénarios de test.

Apidog prend en charge l'envoi de requêtes avec des en-têtes personnalisés comme Idempotency-Key. Les développeurs dupliquent facilement les requêtes pour valider le comportement du serveur.

De plus, les fonctionnalités de mocking d'Apidog simulent les réponses des passerelles, permettant des tests d'idempotence hors ligne.

Les équipes exécutent des collections automatisées, affirmant des résultats cohérents sur plusieurs tentatives. Les outils de collaboration partagent les tests de manière transparente.

Apidog transforme la validation de l'idempotence, auparavant un effort manuel sujet aux erreurs, en processus efficaces et reproductibles.

Pièges courants et comment les éviter

Les développeurs négligent souvent la concurrence, ce qui conduit à des conditions de course où les doublons s'échappent. L'atténuation implique des vérifications atomiques et des verrous.

Une entropie de clé insuffisante risque des collisions dans les systèmes à volume élevé—priorisez toujours les UUID aléatoires.

De plus, le stockage indéfini gonfle les bases de données ; implémentez rigoureusement l'expiration.

Une mauvaise documentation embrouille les intégrateurs, entraînant une utilisation incorrecte. Des spécifications claires évitent cela.

De plus, ignorer la validation de la charge utile permet des attaques avec des requêtes modifiées.

Une conception proactive aborde ces problèmes en amont.

Conclusion

L'idempotence des API de paiement constitue une pierre angulaire des systèmes financiers fiables. Des fournisseurs comme Stripe et Adyen démontrent sa valeur en prévenant les doublons tout en permettant des tentatives de relance sécurisées.

Les développeurs implémentent les clés avec réflexion, suivent les bonnes pratiques et testent de manière approfondie pour créer des intégrations robustes.

Les outils améliorent considérablement ce processus. Apidog fournit un environnement intégré pour la conception, les tests et la documentation efficaces des API idempotentes.

Les équipes adoptant ces principes offrent des expériences de paiement fluides, même au milieu des incertitudes du réseau. De petites améliorations dans la gestion des tentatives de relance entraînent des améliorations substantielles en matière de fiabilité et de satisfaction des utilisateurs.

Commencez à appliquer l'idempotence dès aujourd'hui—votre système de paiement en bénéficiera immédiatement.