Sind Sie verwirrt über JWT- und Bearer-Tokens? Keine Sorge, damit sind Sie nicht allein! In der Welt der APIs und der sicheren Kommunikation tauchen diese Begriffe oft auf. Das Verständnis ihrer Unterschiede und das Wissen, wann man sie einsetzt, kann jedoch knifflig sein. In diesem Blogbeitrag werden wir JWT- und Bearer-Tokens in einem einfachen, gesprächsorientierten Ton aufschlüsseln. Am Ende werden Sie sich in der „JWT vs. Bearer Token“-Debatte bestens auskennen.

Was sind Tokens und warum brauchen wir sie?

Vereinfacht ausgedrückt ist ein Token ein Datenelement, das zur Authentifizierung und Autorisierung von Benutzern verwendet wird. Stellen Sie sich vor, Sie sind auf einem Konzert. Um hineinzukommen, brauchen Sie ein Ticket. Um auf eine API zuzugreifen, benötigen Sie ebenfalls ein Token. Tokens stellen sicher, dass nur autorisierte Benutzer auf bestimmte Ressourcen zugreifen können, was eine wesentliche Sicherheitsebene hinzufügt.

Aber Moment mal, gibt es nicht verschiedene Arten von Tokens? Ja, in der Tat! Unter ihnen sind JWT (JSON Web Tokens) und Bearer-Tokens die beliebtesten. Das Verständnis der Nuancen zwischen ihnen kann Ihnen helfen, das Richtige für Ihre Bedürfnisse auszuwählen.

JWT (JSON Web Tokens)

Was ist ein JWT?

JWT steht für JSON Web Token. Es ist ein kompaktes, URL-sicheres Mittel zur Darstellung von Ansprüchen, die zwischen zwei Parteien übertragen werden sollen. Dies ist besonders nützlich im Kontext von APIs, bei denen Sie die Datenübertragung zwischen einem Client und einem Server sichern müssen.

Wie funktioniert ein JWT?

Ein JWT besteht aus drei Teilen:

- Header: Enthält Metadaten über das Token, z. B. den Token-Typ und den Algorithmus, der zu seiner Signierung verwendet wird.

- Payload: Enthält die Ansprüche. Ansprüche sind Aussagen über eine Entität (typischerweise den Benutzer) und zusätzliche Daten.

- Signatur: Diese wird verwendet, um zu überprüfen, ob der Absender des JWT der ist, der er vorgibt zu sein, und um sicherzustellen, dass die Nachricht unterwegs nicht geändert wurde.

Wenn ein Client eine Anfrage an einen Server sendet, enthält er das JWT im Anfrage-Header. Der Server verifiziert dann das Token und verarbeitet die Anfrage, falls es gültig ist. Wenn das Token ungültig oder abgelaufen ist, weist der Server die Anfrage zurück.

Vorteile der Verwendung von JWT

- Kompakt: Da JWTs klein sind, eignen sie sich perfekt für die Weitergabe in URLs, HTTP-Headern oder in Cookies.

- Self-contained: JWTs enthalten alle Informationen, die für die Authentifizierung benötigt werden, was bedeutet, dass keine Datenbank mehrmals abgefragt werden muss.

- Skalierbar: Ideal für moderne Webanwendungen, bei denen Skalierbarkeit entscheidend ist.

Nachteile von JWT

- Keine Token-Widerrufung: Sobald ein JWT ausgestellt wurde, kann es nicht ohne weiteres widerrufen werden, bis es abläuft.

- Payload-Größe: Mit zunehmender Payload-Größe nimmt auch die Größe des Tokens zu, was sich auf die Leistung auswirken kann.

Bearer Tokens

Was ist ein Bearer-Token?

Ein Bearer-Token ist ein Sicherheitstoken. Mit einem Bearer-Token erhält die Partei, die das Token besitzt (der „Inhaber“), Zugriff auf die Ressource, ohne sich weiter ausweisen zu müssen. Im Wesentlichen gilt: „Wenn Sie es haben, können Sie es verwenden.“

Wie funktioniert ein Bearer-Token?

Bearer-Tokens werden typischerweise von einem Authentifizierungsserver generiert und an den Client übergeben. Der Client fügt das Token dann im HTTP-Authorization-Header ein, wenn er Anfragen zum Zugriff auf geschützte Ressourcen stellt.

Im Gegensatz zu JWTs haben Bearer-Tokens keine standardisierte Struktur. Sie sind für Clients undurchsichtig, was bedeutet, dass Clients nicht versuchen sollten, sie zu decodieren oder zu interpretieren.

Vorteile der Verwendung von Bearer-Tokens

- Einfachheit: Einfach zu implementieren und zu verwenden.

- Flexibilität: Kann mit verschiedenen Authentifizierungsmechanismen verwendet werden.

- Sicher: Da das Token undurchsichtig ist, können Clients seinen Inhalt nicht manipulieren.

Nachteile von Bearer-Tokens

- Zustandslos: Ohne zusätzliche Infrastruktur können Tokens nicht widerrufen werden.

- Mangelnde Standardisierung: Bearer-Tokens haben kein standardisiertes Format, was zu Inkonsistenzen führen kann.

JWT vs. Bearer Token: Hauptunterschiede

Struktur und Informationen

- JWT: Strukturiert mit drei Teilen (Header, Payload, Signatur) und enthält Informationen innerhalb des Tokens selbst.

- Bearer Token: Undurchsichtig und enthält keine Informationen über den Benutzer oder Ansprüche.

Verwendbarkeit

- JWT: Kann sowohl für die Authentifizierung als auch für den Informationsaustausch verwendet werden. Ideal für zustandslose Sitzungen.

- Bearer Token: Wird hauptsächlich für die Authentifizierung verwendet. Geeignet für einfachere Anwendungsfälle, bei denen die Token-Widerrufung kein Problem darstellt.

Sicherheit

- JWT: Bietet mit seiner Signatur hohe Sicherheit, kann aber nach der Ausstellung nicht ohne weiteres widerrufen werden.

- Bearer Token: Einfacher, erfordert aber zusätzliche Mechanismen für die Widerrufung und Verwaltung.

Wann man JWT vs. Bearer Token verwenden sollte

Die Entscheidung, ob man ein JWT oder ein Bearer-Token verwendet, hängt von Ihrem spezifischen Anwendungsfall ab:

Verwenden Sie JWT, wenn:

- Sie ein in sich geschlossenes Token benötigen, das Informationen zwischen Parteien transportieren kann.

- Sie ein Token benötigen, das kompakt ist und leicht weitergegeben werden kann.

- Sie ein Token benötigen, das ohne Abfrage einer Datenbank verifiziert werden kann.

Verwenden Sie Bearer Token, wenn:

- Sie einen einfachen Authentifizierungsmechanismus benötigen.

- Sie aus Sicherheitsgründen undurchsichtige Tokens bevorzugen.

- Sie über eine Infrastruktur zur Verwaltung der Token-Widerrufung verfügen.

Best Practices für die Verwendung von Tokens

Unabhängig davon, ob Sie sich für JWT- oder Bearer-Tokens entscheiden, sollten Sie die folgenden Best Practices befolgen:

- Sichere Übertragung: Verwenden Sie immer HTTPS, um sicherzustellen, dass Tokens sicher übertragen werden.

- Token-Ablauf: Implementieren Sie den Token-Ablauf, um das Risiko eines Token-Diebstahls zu verringern.

- Widerruf: Entwickeln Sie eine Strategie für die Token-Widerrufung, insbesondere bei der Verwendung von langlebigen Tokens.

- Speicherung: Speichern Sie Tokens sicher. Vermeiden Sie nach Möglichkeit die lokale Speicherung; erwägen Sie die Verwendung von HTTP-Only-Cookies.

Einführung von Apidog: Ihr API-Management-Begleiter

Das Verwalten von Tokens, insbesondere in einem komplexen API-Ökosystem, kann eine Herausforderung sein. Hier kommt Apidog ins Spiel. Apidog ist ein leistungsstarkes Tool, mit dem Sie Ihre APIs effizient verwalten können. Egal, ob Sie mit JWT, Bearer-Tokens oder einer anderen Art von Token arbeiten, Apidog bietet robuste Funktionen zur Vereinfachung Ihres Workflows.

JWT in Apidog

Apidog ist ein benutzerfreundliches API-Entwicklungs- und Testtool, das sich durch die Verwaltung von JSON Web Tokens (JWT) auszeichnet. Mit seiner intuitiven Benutzeroberfläche vereinfacht Apidog den Umgang mit JWTs und bietet automatische Unterstützung für die Token-Generierung, das dynamische Management und die nahtlose Einbindung in API-Anfragen.

Dieses Tool rationalisiert die JWT-bezogenen Aspekte der API-Entwicklung und ermöglicht es Entwicklern, sich auf effizientes Testen und die Integration in ihre Workflows zu konzentrieren.

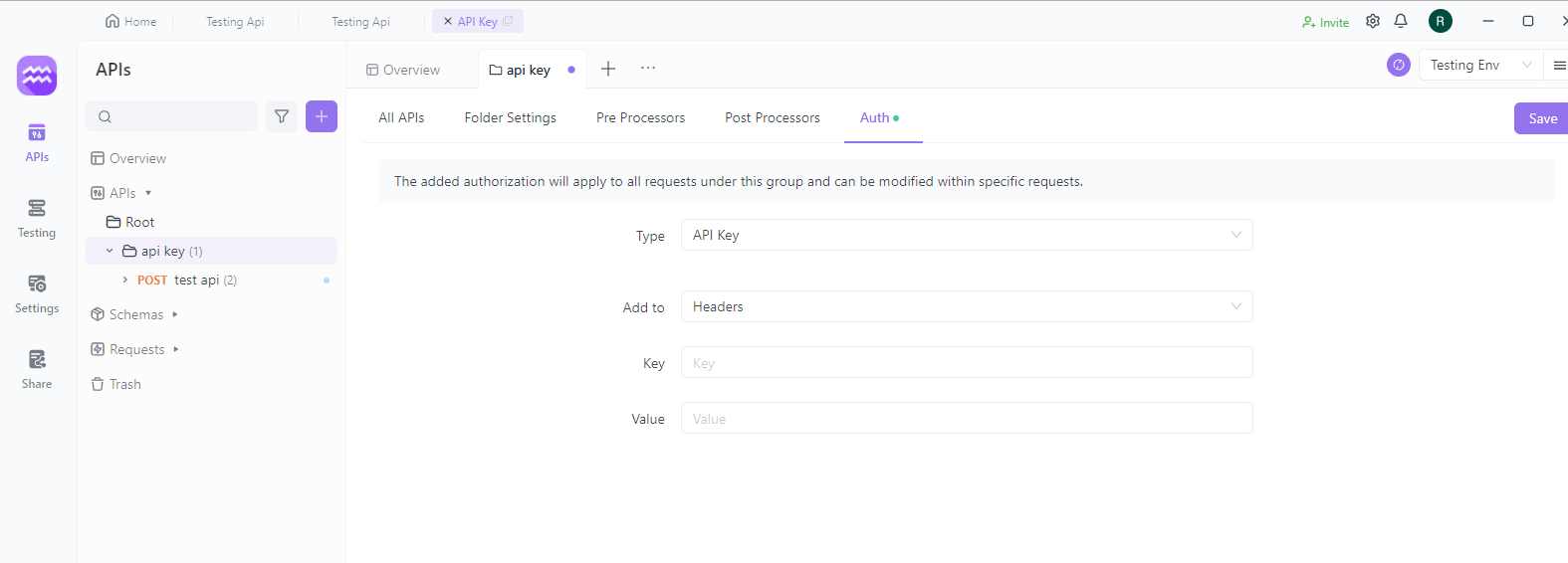

So authentifizieren Sie Bearer Token in Apidog

Beim Unit-Testen einer API in Apidog ist die Bearer-Token-Authentifizierungsmethode sehr einfach.

Öffnen Sie eine bestehende API in Apidog, wechseln Sie in den "Debug"-Modus, wählen Sie "Request" > "Auth", geben Sie den Typ als "Bearer Token" an und geben Sie das Token in das Eingabefeld unten ein, um es zu senden.

Es ist wichtig zu beachten, dass Bearer-Tokens sicher aufbewahrt und nicht unnötig weitergegeben werden sollten. Sie sollten auch regelmäßig rotiert oder bei Bedarf aus Sicherheitsgründen widerrufen werden.

Fazit

Das Verständnis der Unterschiede zwischen JWT- und Bearer-Tokens ist entscheidend für die effektive Sicherung Ihrer APIs. JWTs bieten eine strukturierte, in sich geschlossene Möglichkeit, Informationen zu übertragen, während Bearer-Tokens eine einfache und flexible Authentifizierungsmethode bieten. Je nach Ihren Anforderungen können Sie den Token-Typ auswählen, der am besten zu Ihrer Anwendung passt.

Indem Sie Best Practices befolgen und Tools wie Apidog nutzen, können Sie sicherstellen, dass Ihre API sicher und effizient bleibt. Also, gehen Sie voran und erkunden Sie die Welt der Tokens mit Zuversicht!