Im Fintech ist Ihre API nicht nur eine technische Schnittstelle – sie ist die Eingangstür zu Ihrem Unternehmen, das Rückgrat Ihrer Partnerschaften und ein Hauptziel für Regulierungsbehörden und Angreifer gleichermaßen. Ein einziger Fehltritt in Ihrem API-Design oder Ihrer Sicherheit kann zu katastrophalen Datenlecks, aufsichtsrechtlichen Geldbußen oder einem vollständigen Verlust des Partnervertrauens führen.

Deshalb ist der Ansatz "schnell vorankommen und dabei Dinge kaputt machen" hier nicht ausreichend. Sie müssen schnell vorankommen und *unzerbrechliche* Dinge bauen. Dies erfordert mehr als nur gute Entwickler; es erfordert API-Governance – ein bewusstes Rahmenwerk aus Richtlinien, Standards und Kontrollen, das sicherstellt, dass jede von Ihnen entwickelte API sicher, konform und zuverlässig ist.

Wenn Sie ein Fintech-Team auf dem stark regulierten US-Markt leiten, ist die korrekte Governance keine Option, sondern existentiell. Diese Checkliste ist Ihr Fahrplan.

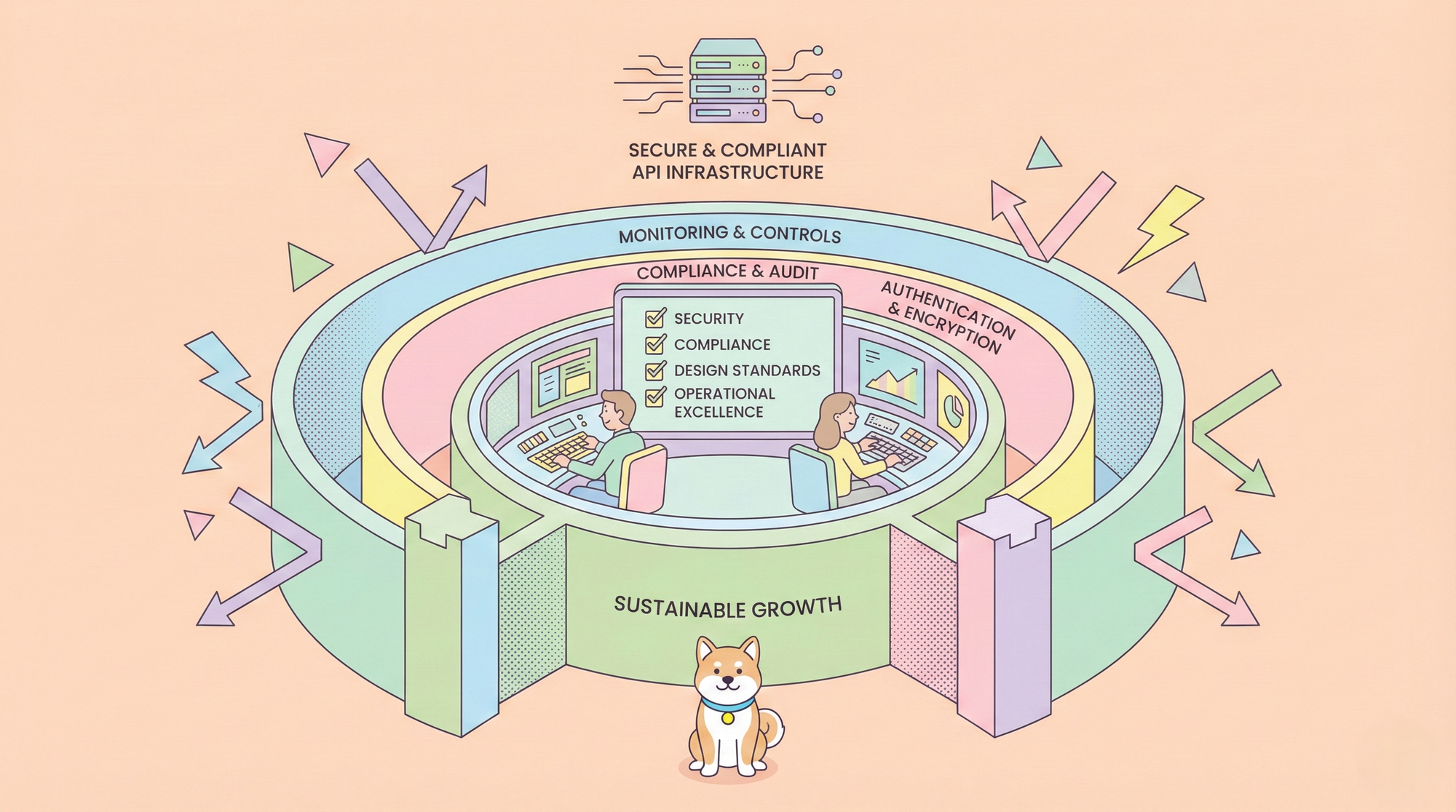

Nun, lassen Sie uns Ihre Festung bauen.

Warum API-Governance im US-Fintech so wichtig ist

Bevor wir uns in die Checkliste stürzen, lohnt es sich zu verstehen, *warum* Governance für Fintech-Teams in den USA besonders kritisch ist.

Fintech-APIs liegen an der Schnittstelle von Risiko und Skalierbarkeit

Fintech-APIs verarbeiten oft:

- Finanztransaktionen

- Persönlich identifizierbare Informationen (PII)

- Authentifizierungs- und Autorisierungsdaten

- Integrationen mit Banken, Zahlungsabwicklern und Regulierungsbehörden

Das bedeutet, dass selbst kleine API-Entscheidungen weitreichende Konsequenzen haben können.

Regulierungsdruck in den USA erhöht die Anforderungen

US-Fintech-Teams müssen Folgendes berücksichtigen:

- Erwartungen an Datenschutz und Privatsphäre

- Prüfbarkeit und Nachvollziehbarkeit

- Interne Sicherheitsrichtlinien

- Externe Compliance-Anforderungen

Eine starke API-Governance hilft Ihnen, die **Kontrolle zu beweisen**, nicht nur zu behaupten.

Was ist API-Governance (einfach ausgedrückt)?

API-Governance ist die Gesamtheit der Regeln, Prozesse und Tools, die sicherstellen, dass Ihre APIs:

- Konsistent gestaltet sind

- Standardmäßig sicher sind

- Leicht verständlich sind

- Sicher zu ändern sind

- Im Laufe der Zeit prüfbar sind

Kurz gesagt, Governance hilft Teams, schnell voranzukommen, **ohne Vertrauen zu verlieren**.

Warum Governance für US-Fintechs unverzichtbar ist

Die US-Finanzlandschaft ist ein Minenfeld von Vorschriften: GLBA, FFIEC-Richtlinien, NYDFS Cybersecurity Regulation (23 NYCRR 500), SEC-Regeln und staatliche Gesetze wie der California Consumer Privacy Act (CCPA). Ihre APIs sind direkt davon betroffen.

Über die Compliance hinaus sollten Sie Folgendes beachten:

- **Partnervertrauen:** Banken und große Institutionen werden eine strenge Due Diligence Ihrer API-Sicherheit vor der Integration durchführen.

- **Entwicklererfahrung:** Inkonsistente APIs verlangsamen Ihre eigenen Teams und frustrieren externe Entwickler.

- **Geschäftsrisiko:** Ein API-Ausfall oder eine Datenpanne kann Transaktionen stoppen und vertragliche Strafen sowie einen schwer wiedergutzumachenden Reputationsschaden nach sich ziehen.

Governance verwandelt dieses Risiko in einen Wettbewerbsvorteil: Sie macht Ihre Plattform vertrauenswürdiger, benutzerfreundlicher und sicherer skalierbar.

Die vollständige Fintech API-Governance-Checkliste

Nutzen Sie dies als lebendiges Dokument. Überprüfen Sie es vierteljährlich.

Kategorie 1: Sicherheit & Authentifizierung

1.1 Authentifizierung & Autorisierung:

- Starke, standardisierte Authentifizierung durchsetzen: Obligatorische Verwendung von OAuth 2.0 mit PKCE für kundenorientierte Anwendungen. Einsatz von Mutual TLS (mTLS) für B2B-Verbindungen mit höchstem Wert. Verbot von API-Schlüsseln in URL-Parametern.

- Feingranulare Autorisierung implementieren: Verwenden Sie ein konsistentes Modell (z.B. RBAC, ABAC) für alle APIs. Verlassen Sie sich niemals nur auf "Front-Door-Checks"; validieren Sie Berechtigungen auf Endpunkt-Ebene.

- Token-Management vorschreiben: Kurzlebige Zugriffstoken (Minuten/Stunden) mit sicherer Refresh-Token-Rotation durchsetzen. Token-Binding implementieren.

1.2 Datenschutz & Verschlüsselung:

- Alles im Transit verschlüsseln: TLS 1.2+ (1.3 vorschreiben) ist nicht verhandelbar. Strenge Cipher Suiten durchsetzen.

- Daten im Ruhezustand klassifizieren und schützen: Alle PII (persönlich identifizierbare Informationen), PCI-Daten und nicht-öffentliche Finanzinformationen identifizieren. Verschlüsselung gemäß FFIEC und staatlichen Gesetzen sicherstellen.

- Sensible Daten in Logs & Antworten maskieren: Niemals vollständige Kontonummern, SSNs oder API-Schlüssel protokollieren. Konsistente Maskierungsmuster verwenden (z.B.

XXX-XX-1234).

1.3 Bedrohungsschutz:

- Strenge Eingabevalidierung & -bereinigung implementieren: Alle Eingaben als bösartig behandeln. Starke, Whitelist-basierte Validierungsschemata (JSON Schema, OpenAPI) verwenden.

- API-Ratenbegrenzung & Throttling durchsetzen: Limits basierend auf Benutzerstufen und Endpunkt-Risiko definieren. Graceful Degradation implementieren, nicht nur harte Abschaltungen.

- Ein dediziertes API-Gateway/WAF bereitstellen: Diese Schicht für konsistente Richtliniendurchsetzung (Authentifizierung, Ratenbegrenzung), Bedrohungserkennung (OWASP Top 10 für APIs) und Anforderungs-/Antworttransformation nutzen.

Kategorie 2: Compliance & Einhaltung gesetzlicher Vorschriften

2.1 Audit-Trails & Protokollierung:

- Alle Zugriffe & Änderungen protokollieren: Jeder API-Aufruf muss ein unveränderliches Audit-Protokoll generieren mit: Zeitstempel, Benutzer-/API-Client-ID, Endpunkt, Quell-IP, Anforderungs-/Antwort-IDs und Ergebnis. Dies ist entscheidend für Reg SCI, SOC 2 und Untersuchlungen von Datenpannen.

- Datenherkunft pflegen: Für transaktionale APIs Trace-IDs implementieren, die eine Anfrage über alle Microservices hinweg verfolgen, um vollständige Nachvollziehbarkeit zu gewährleisten.

- Logs sichern und aufbewahren: Logs in einem sicheren, unveränderlichen System speichern. Die von FFIEC vorgeschriebenen Aufbewahrungsfristen (oft 3-7 Jahre) einhalten.

2.2 Datenschutz & Einwilligung:

- Datenflüsse für CCPA/CPRA abbilden: Wissen, welche PII jede API verarbeitet und wohin sie fließt. APIs so gestalten, dass sie "Recht auf Löschung" und "Recht auf Auskunft" respektieren.

- Einwilligungsprüfungen integrieren: Bei APIs, die Verbraucherdaten verarbeiten, den Einwilligungsstatus vor der Verarbeitung überprüfen und aufzeichnen.

- Drittanbieter-Risiko managen (Anbieter-APIs): Einen Prozess zur Bewertung des Sicherheitsstatus jeder externen API haben, mit der Sie sich integrieren. Dies ist eine direkte Anforderung von NYDFS 500.

Kategorie 3: Design- & Entwicklungsstandards

3.1 Konsistenz & Benutzerfreundlichkeit:

- Eine API-First-Design-Philosophie übernehmen: Den Vertrag (OpenAPI-Spezifikation) vor dem Schreiben von Code definieren. Dies stimmt Stakeholder ab und verhindert Abweichungen.

- Benennung, Fehler und Muster standardisieren:

- RESTful-Konventionen oder ein klares GraphQL-Schema verwenden.

- Ein universelles Fehlerantwortformat durchsetzen (

{"code": "INSUFFICIENT_FUNDS", "message": "...", "traceId": "..."}). - ISO-Standards für Daten, Währungen und Ländercodes verwenden.

- Alle APIs versionieren: URL-Pfad-Versionierung (

/api/v1/) oder Header-Versionierung verwenden. Eine klare, dokumentierte Deprecation-Policy haben (z.B. 12-monatige Ablauffrist).

3.2 Dokumentation & Auffindbarkeit:

- Live, interaktive Dokumentation pflegen: Jede API muss über eine Dokumentation verfügen, die stets mit dem laufenden Code synchron ist. Sie sollte sicheres, Sandbox-basiertes Testen ermöglichen.

- Regulatorische Auswirkungen dokumentieren: Endpunkte in der Dokumentation mit relevantem Compliance-Umfang kennzeichnen (z.B.

[PCI-DSS],[GLBA]). - Ein öffentliches API-Playbook veröffentlichen: Für externe Entwickler klare Leitfäden zu Authentifizierung, Fehlerbehandlung, Ratenbegrenzungen und Compliance-Anforderungen bereitstellen.

Kategorie 4: Operationale Exzellenz & Überwachung

4.1 Zuverlässigkeit & Leistung:

- SLOs/SLAs definieren & überwachen: Service Level Objectives für Latenz (p95, p99), Durchsatz und Verfügbarkeit (99,9%+) festlegen. Diese gewissenhaft überwachen.

- Umfassende Health Checks implementieren: Dedizierte

/health- und/ready-Endpunkte für alle Dienste haben, die von Ihrer Orchestrierungsplattform überwacht werden. - Für Ausfälle planen: Für Idempotenz designen (entscheidend für Zahlungen!). Circuit Breaker und graceful Fallbacks implementieren.

4.2 Änderungsmanagement & Bereitstellung:

- Code- & Sicherheitsprüfungen durchsetzen: Keine API-Änderung ohne Überprüfung mergen. Automatisierte SAST/DAST-Tools in CI/CD verwenden.

- Ein zentralisiertes API-Register pflegen: Eine einzige Quelle der Wahrheit für alle APIs, ihre Besitzer, Status und Verträge. Dies ist entscheidend für Audits und Partneranfragen.

- Canary-/Blue-Green-Deployments verwenden: API-Änderungen schrittweise einführen, um den Auswirkungenbereich zu minimieren.

Von der Checkliste zur Realität: Wie Apidog Fintech-Governance ermöglicht

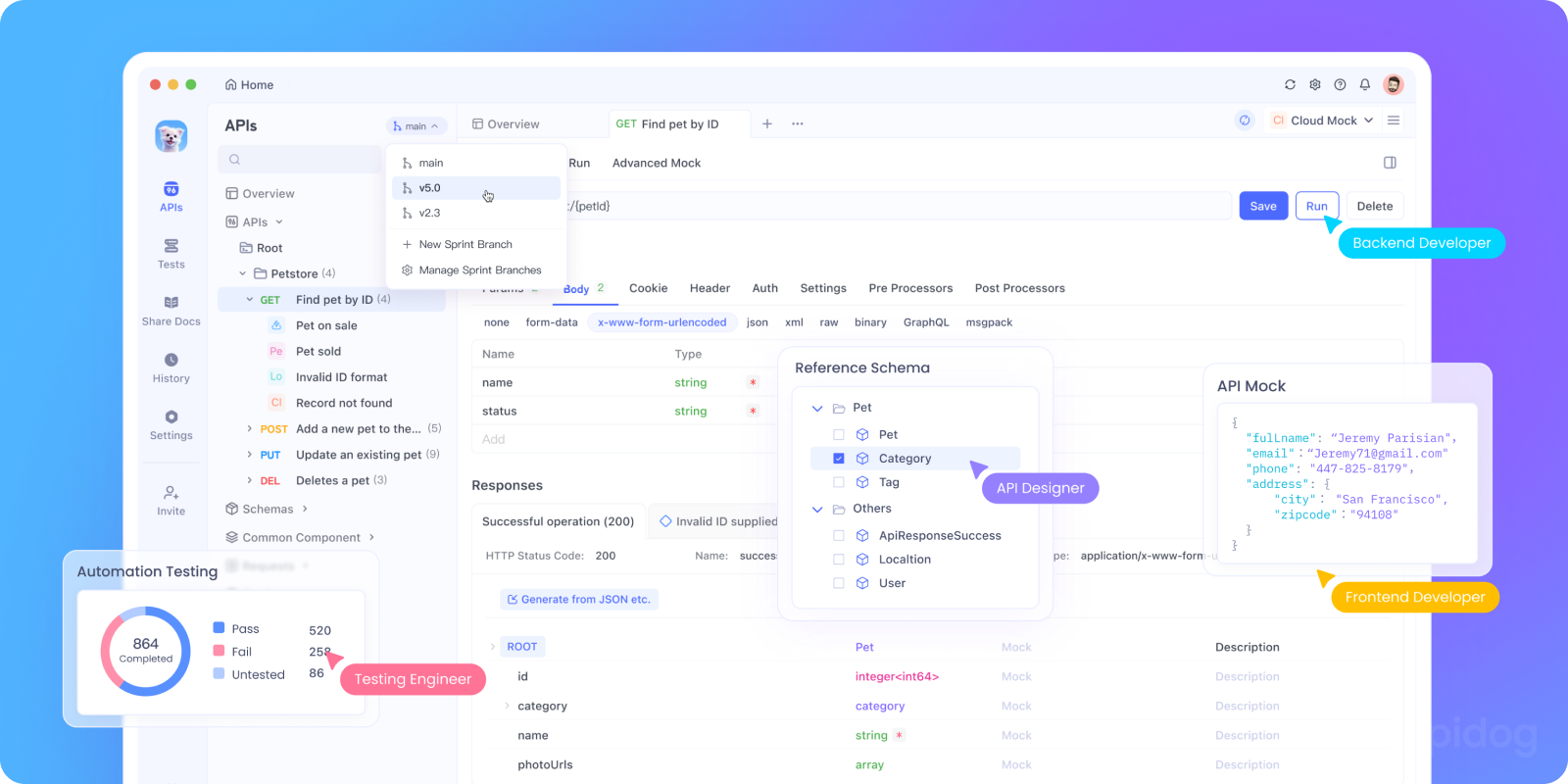

Eine Checkliste ist nur Papier, wenn sie nicht operationalisiert wird. Hier kämpfen die meisten Teams damit, unterschiedliche Tools für Design (Swagger), Tests (Postman), Mocking, Dokumentation und Sicherheitsüberprüfungen zu jonglieren. Die Komplexität schafft Lücken, in denen Governance versagt.

Apidog ist einzigartig als zentrales Kommandozentrum positioniert, um Ihr Governance-Framework durchzusetzen. So passt es direkt zur Checkliste:

- Für Sicherheits- & Designstandards: Apidogs design-first Umgebung ermöglicht es Ihnen, Ihre OpenAPI-Spezifikation mit integrierter Validierung zu definieren. Sie können teamweite Stilregeln festlegen, Authentifizierungsschemata in der Vorlage vorschreiben und sofort Mock-Server generieren, die dem Vertrag entsprechen. Dies stellt sicher, dass Konsistenz und Sicherheit von der ersten Whiteboard-Sitzung an integriert sind.

- Für Compliance & Dokumentation: Apidog **generiert automatisch interaktive, stets genaue Dokumentation** aus Ihren API-Designs. Sie können Endpunkte mit Compliance-Metadaten versehen. Noch wichtiger ist, dass jeder API-Test, Mock und reale Traffic innerhalb von Apidog protokolliert und organisiert werden kann, wodurch ein durchsuchbarer Audit-Trail darüber entsteht, wie sich eine API verhält und wer was getestet hat – ein unschätzbarer Beweis für SOC 2- oder Sicherheitsaudits.

- Für operationale Exzellenz: Apidog fungiert als Ihr **zentralisiertes API-Register und Kollaborations-Hub**. Es bietet eine zentrale Ansicht für Entwickler, QA und Produktmanager, um alle APIs, deren Versionen und Teststatus zu sehen. Seine leistungsstarken Testfunktionen ermöglichen es Ihnen, automatisierte Testsuiten zu erstellen, die nicht nur die Funktionalität, sondern auch Sicherheitsrichtlinien (wie Ratenbegrenzungsverhalten) und Compliance-Anforderungen vor der Bereitstellung validieren.

Mit Apidog ist Governance kein Engpass mehr, sondern wird zu einem automatisierten, integrierten Bestandteil des Entwicklungs-Workflows. Es ist das Tool, das Ihnen hilft zu **beweisen**, dass Sie Ihre eigene Checkliste befolgen.

Fazit: Governance als Ihr Wachstumsmotor

Für US-Fintechs ist eine robuste API-Governance das Fundament für nachhaltiges Wachstum. Sie ermöglicht es Ihnen, mit der Geschwindigkeit eines Startups zu agieren und gleichzeitig die Vertrauenswürdigkeit einer etablierten Bank zu wahren. Sie verwandelt Ihre API-Plattform von einer potenziellen Verbindlichkeit in Ihr am besten verteidigbares Gut.

Diese Checkliste liefert das "Was". Ein Tool wie **Apidog** liefert das "Wie" – es verwandelt Governance-Prinzipien von wünschenswerten Dokumenten in automatisierte, lebendige Praktiken, die in den täglichen Arbeitsablauf Ihres Teams integriert sind.

Beginnen Sie noch heute mit dem Aufbau dieses Fundaments. Ihre zukünftigen Partner, Prüfer und Kunden werden es Ihnen danken.