Die Autorisierung spielt eine entscheidende Rolle bei der Regulierung des Zugriffs und dem Schutz sensibler Daten. Unter den verschiedenen Autorisierungsmechanismen haben sich Bearer-Tokens aufgrund ihrer Einfachheit und Vielseitigkeit als weit verbreiteter Ansatz herauskristallisiert. In Verbindung mit cURL, einem beliebten Befehlszeilen-Tool zur Datenübertragung, bieten Bearer-Tokens eine optimierte Methode zur Integration der Autorisierung in API-Anfragen.

Beginnen Sie schnell mit APidog, um APIs innerhalb einer einzigen Anwendung zu erstellen, zu testen, zu simulieren und zu dokumentieren – kein Alt-Tabbing mehr zu verschiedenen Fenstern, nur um Apps zu entwickeln!

Um mehr über Apidog zu erfahren, klicken Sie unbedingt auf die Schaltfläche unten.

Dieser Artikel befasst sich eingehend mit den Feinheiten von cURL-Bearer-Tokens und erläutert deren Kernkonzepte, Implementierungsstrategien und potenziellen Vorteile. Indem wir die Leser mit einem umfassenden Verständnis dieser Autorisierungstechnik ausstatten, ermöglichen wir ihnen, die Fähigkeiten von cURL für nahtlose und sichere API-Interaktionen zu nutzen.

Um das Thema dieses Artikels vollständig zu verstehen, werden wir zunächst einzeln besprechen, was cURL und Bearer-Tokens sind.

Was ist cURL?

cURL, kurz für "client URL", ist ein kostenloses und quelloffenes Softwareprojekt, das zwei leistungsstarke Tools für die Interaktion mit dem Web bereitstellt:

cURL Befehlszeilen-Tool

Dies ist das Arbeitstier von cURL und ermöglicht es Benutzern, Daten mithilfe verschiedener Netzwerkprotokolle direkt von einem Terminalfenster aus zu übertragen. Stellen Sie sich vor, Sie geben Ihrem Computer Anweisungen, wie er mit einem bestimmten Ort im Internet kommunizieren soll.

Libcurl Entwicklungsbibliothek

Diese zugrunde liegende Bibliothek bildet die Kernfunktionalität von cURL. Sie fungiert als eine Reihe von Bausteinen, die Programmierer in ihre Anwendungen für die programmgesteuerte Datenübertragung integrieren können.

Die Schönheit von cURL liegt in seiner Vielseitigkeit. Es unterstützt eine Vielzahl von Protokollen, darunter die am häufigsten verwendeten wie:

HTTP (Hypertext Transfer Protocol)

Die Grundlage der Webkommunikation, die für den Zugriff auf Websites und die Datenübertragung verwendet wird.

HTTPS (Secure HTTP)

Die verschlüsselte Version von HTTP gewährleistet eine sichere Kommunikation mit Websites.

FTP (File Transfer Protocol)

Wird zum Hochladen und Herunterladen von Dateien zwischen Computern verwendet.

SFTP (Secure File Transfer Protocol)

Verschlüsselte Version von FTP für sichere Dateiübertragungen.

Hauptmerkmale des cURL-Befehlszeilen-Tools

Einfach und benutzerfreundlich

Befehle sind auch für Anfänger leicht zu erlernen und zu befolgen.

Flexibilität

Bietet eine Vielzahl von Optionen zur Anpassung der Datenübertragung, z. B. die Angabe von Headern, das Festlegen von Timeouts und die Behandlung der Authentifizierung.

Plattformübergreifende Kompatibilität

Läuft nahtlos auf verschiedenen Betriebssystemen wie Windows, macOS und Linux.

Skriptfähig

Kann in Skripte integriert werden, um sich wiederholende Datenübertragungsaufgaben zu automatisieren.

Häufige Verwendungen von cURL

Während das Herunterladen von Dateien und das Testen von APIs beliebte Verwendungen von cURL sind, gehen seine Fähigkeiten weit über diese grundlegenden Funktionen hinaus. Hier ist ein genauerer Blick auf einige der erweiterten Anwendungen von cURL:

Erweiterte Download-Verwaltung

- Fortsetzen unterbrochener Downloads: cURL ermöglicht es Ihnen, Downloads fortzusetzen, die aufgrund von Netzwerkproblemen oder Stromausfällen unterbrochen wurden. Dies spart Zeit und Bandbreite, indem Sie dort weitermachen, wo Sie aufgehört haben.

- Begrenzung der Download-Geschwindigkeit: Besorgt über die Überlastung Ihrer Internetverbindung? Mit cURL können Sie eine Download-Geschwindigkeitsbegrenzung festlegen, um ein reibungsloses Surfen beim Herunterladen großer Dateien zu gewährleisten.

- Multitasking-Downloads: Laden Sie mehrere Dateien gleichzeitig mit cURL herunter und optimieren Sie so Ihre Download-Zeit, indem Sie das volle Potenzial Ihrer Internetverbindung nutzen.

Kommunikation und Authentifizierung

- HTTPS-Unterstützung: cURL verarbeitet nahtlos sichere Verbindungen mit Websites über HTTPS und gewährleistet so die Vertraulichkeit und Integrität der übertragenen Daten.

- Basic- und Digest-Authentifizierung: Müssen Sie auf kennwortgeschützte Ressourcen zugreifen? Mit cURL können Sie Anmeldeinformationen für Basic- und Digest-Authentifizierungsmethoden bereitstellen und so autorisierten Benutzern den Zugriff gewähren.

- Client-Zertifikate: cURL unterstützt die Verwendung von Client-Zertifikaten für die erweiterte Zwei-Faktor-Authentifizierung und fügt eine zusätzliche Sicherheitsebene für den Zugriff auf sensible Ressourcen hinzu.

Web Scraping (mit Vorsicht)

- Extrahieren bestimmter Daten: cURL kann verwendet werden, um Daten von Websites in einem strukturierten Format zu extrahieren, was für Aufgaben wie Preisvergleiche oder Marktforschung nützlich ist. Es ist jedoch wichtig, die Nutzungsbedingungen der Website einzuhalten und zu vermeiden, Server mit übermäßigen Anfragen zu überlasten.

- Datenaggregation: Kombinieren Sie Daten aus mehreren Quellen, indem Sie cURL-Anfragen an verschiedene Websites senden und die extrahierten Informationen in einem einzigen Datensatz zusammenfassen.

- Webüberwachung: Planen Sie cURL-Befehle, um Website-Inhalte regelmäßig auf Änderungen zu überprüfen, sodass Sie Aktualisierungen verfolgen oder die Produktverfügbarkeit überwachen können.

Skripterstellung und Automatisierung

- Automatisierung sich wiederholender Aufgaben: Optimieren Sie sich wiederholende Datenübertragungsaufgaben, indem Sie cURL-Befehle in Skripte integrieren. Dies spart Zeit und Aufwand und gewährleistet eine konsistente Ausführung.

- Fehlerbehandlung und Protokollierung: Erstellen Sie Skripte mit cURL, die potenzielle Fehler auf elegante Weise behandeln, Aktionen protokollieren und Feedback zur Fehlerbehebung geben.

- Integration mit anderen Tools: cURL kann mit anderen Befehlszeilentools oder Programmiersprachen kombiniert werden, um leistungsstarke Automatisierungslösungen für komplexe Datenworkflows zu erstellen.

Debugging und Fehlerbehebung

- Simulieren von HTTP-Anfragen: cURL ermöglicht es Ihnen, bestimmte HTTP-Anfragen zu Testzwecken zu replizieren, was es zu einem wertvollen Werkzeug für Entwickler macht, um Probleme mit Webanwendungen zu identifizieren und zu beheben.

- Überprüfen von Serverantworten: Analysieren Sie Serverantworten, die von cURL zurückgegeben werden, einschließlich Header und Fehlercodes, um Kommunikationsprobleme auf der Serverseite zu identifizieren.

- Fehlerbehebung bei Netzwerkproblemen: Isolieren Sie netzwerkbezogene Probleme, indem Sie cURL verwenden, um die Konnektivität und die Datenübertragungsfunktionen zu bestimmten Servern zu testen.

Was sind Bearer-Tokens?

Bearer-Tokens sind im Wesentlichen undurchsichtige Zeichenfolgen, typischerweise alphanumerisch oder eine Kombination aus Buchstaben und Zahlen. Sie enthalten keine für Menschen lesbaren Informationen, dienen aber als eindeutiger Bezeichner für einen autorisierten Benutzer oder eine Anwendung. Der Server, der das Token ausstellt, ist dafür verantwortlich, es mit bestimmten Zugriffsrechten und Berechtigungen zu verknüpfen.

Typischer Workflow, wie Bearer-Tokens funktionieren

Schritt 1 - Authentifizierung

Der Benutzer oder die Anwendung durchläuft zunächst einen Authentifizierungsprozess, häufig unter Verwendung von Mechanismen wie Benutzernamen-/Kennwortkombinationen oder OAuth [OAuth]. Dieser Prozess überprüft die Identität des Benutzers und bestimmt das Zugriffsrecht, das er haben soll.

Schritt 2 - Token-Ausstellung

Nach erfolgreicher Authentifizierung generiert der Server ein Bearer-Token. Dieses Token kapselt die Identität des Benutzers und die gewährten Berechtigungen.

Schritt 3 - Autorisierung mit cURL

Wenn der Benutzer oder die Anwendung mithilfe von cURL auf eine geschützte Ressource zugreifen muss, fügen sie das Bearer-Token in den Anforderungsheader ein. Der Header hat typischerweise das Format "Authorization: Bearer <token>".

Schritt 4 - Serverseitige Validierung

Der Server, der die cURL-Anfrage empfängt, fängt den Autorisierungsheader ab und extrahiert das Bearer-Token. Anschließend validiert er die Authentizität des Tokens und überprüft die Berechtigungen des Benutzers, die mit dem Token verknüpft sind.

Schritt 5 - Gewährung des Zugriffs

Wenn das Token gültig ist, gewährt der Server Zugriff auf die angeforderte Ressource basierend auf den im Token codierten Berechtigungen. Wenn das Token ungültig oder abgelaufen ist, wird der Zugriff verweigert.

Codebeispiele von cURL mit Bearer-Tokens

Beispiel 1 - cURL POST-Anfrage mit Bearer-Token

Dieses Beispiel zeigt, wie Daten mithilfe einer POST-Anfrage an eine geschützte Ressource gesendet werden.

# API-Endpunkt zum Erstellen eines neuen Benutzers

API_URL="https://api.example.com/users"

# Bearer-Token für autorisierten Benutzer

BEARER_TOKEN="your_bearer_token_here"

# Benutzerdaten im JSON-Format (ersetzen Sie diese durch Ihre tatsächlichen Daten)

USER_DATA='{"name": "John Doe", "email": "john.doe@example.com"}'

curl -X POST \

-H "Authorization: Bearer ${BEARER_TOKEN}" \

-H "Content-Type: application/json" \

-d "${USER_DATA}" \

${API_URL}

Code-Erklärung:

- Dieses Skript verwendet das Flag

-X POST, um eine POST-Anfrage anzugeben. - Ein zusätzlicher Header

Content-Type: application/jsonwird hinzugefügt, um das Format der gesendeten Daten (in diesem Fall JSON) anzugeben. - Das Flag

-dwird verwendet, um die Daten anzugeben, die im Anforderungstext gesendet werden sollen. Hier verwenden wir eine VariableUSER_DATA, die die Benutzerinformationen im JSON-Format enthält.

Beispiel 2 - cURL mit Bearer-Token und Abfrageparametern

Dieses Beispiel zeigt die Aufnahme von Abfrageparametern in die URL zusammen mit einem Bearer-Token.

# API-Endpunkt zum Abrufen von Benutzern (ersetzen Sie ihn durch Ihren tatsächlichen Endpunkt)

API_URL="https://api.example.com/users?limit=10&offset=20"

# Bearer-Token für autorisierten Benutzer

BEARER_TOKEN="your_bearer_token_here"

curl -X GET \

-H "Authorization: Bearer ${BEARER_TOKEN}" \

${API_URL}

Code-Erklärung:

Dieses Skript verwendet eine GET-Anfrage mit Abfrageparametern, die an die URL angehängt werden. Diese Parameter (limit und offset) können verwendet werden, um die Anzahl der zurückgegebenen Ergebnisse und den Startpunkt für den Datenabruf zu steuern.

Apidog - Implementieren Sie cURL-Codes in lesbare Anfragen

Apidog ist ein leistungsstarkes, umfassendes API-Entwicklungstool, das Entwicklern vollständige Tools für den gesamten API-Lebenszyklus bietet. Mit Apidog können Sie APIs innerhalb einer einzigen Anwendung erstellen, testen, simulieren und dokumentieren!

Importieren und Bearbeiten von cURL-APIs mit Apidog

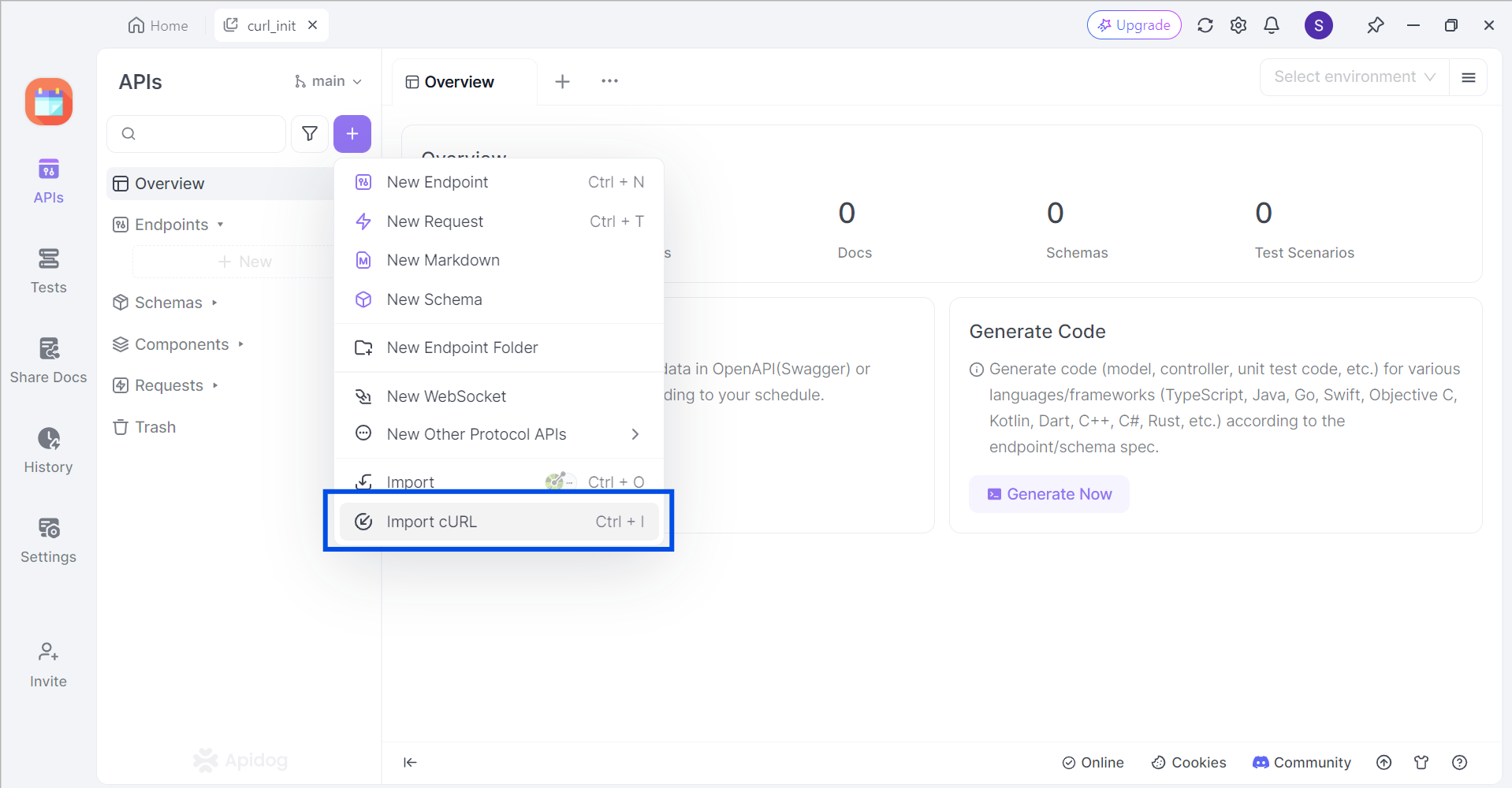

Apidog unterstützt Benutzer, die cURL-Befehle in Apidog importieren möchten. Klicken Sie in einem leeren Projekt auf die lila +-Schaltfläche im oberen linken Bereich des Apidog-Fensters und wählen Sie cURL importieren aus.

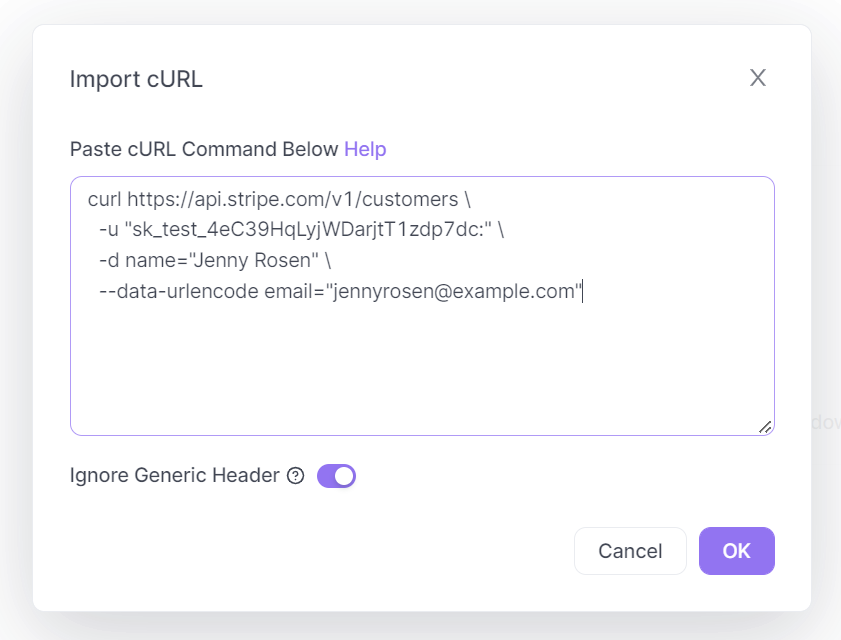

Kopieren Sie den cURL-Befehl und fügen Sie ihn in das Feld ein, das auf Ihrem Bildschirm angezeigt wird.

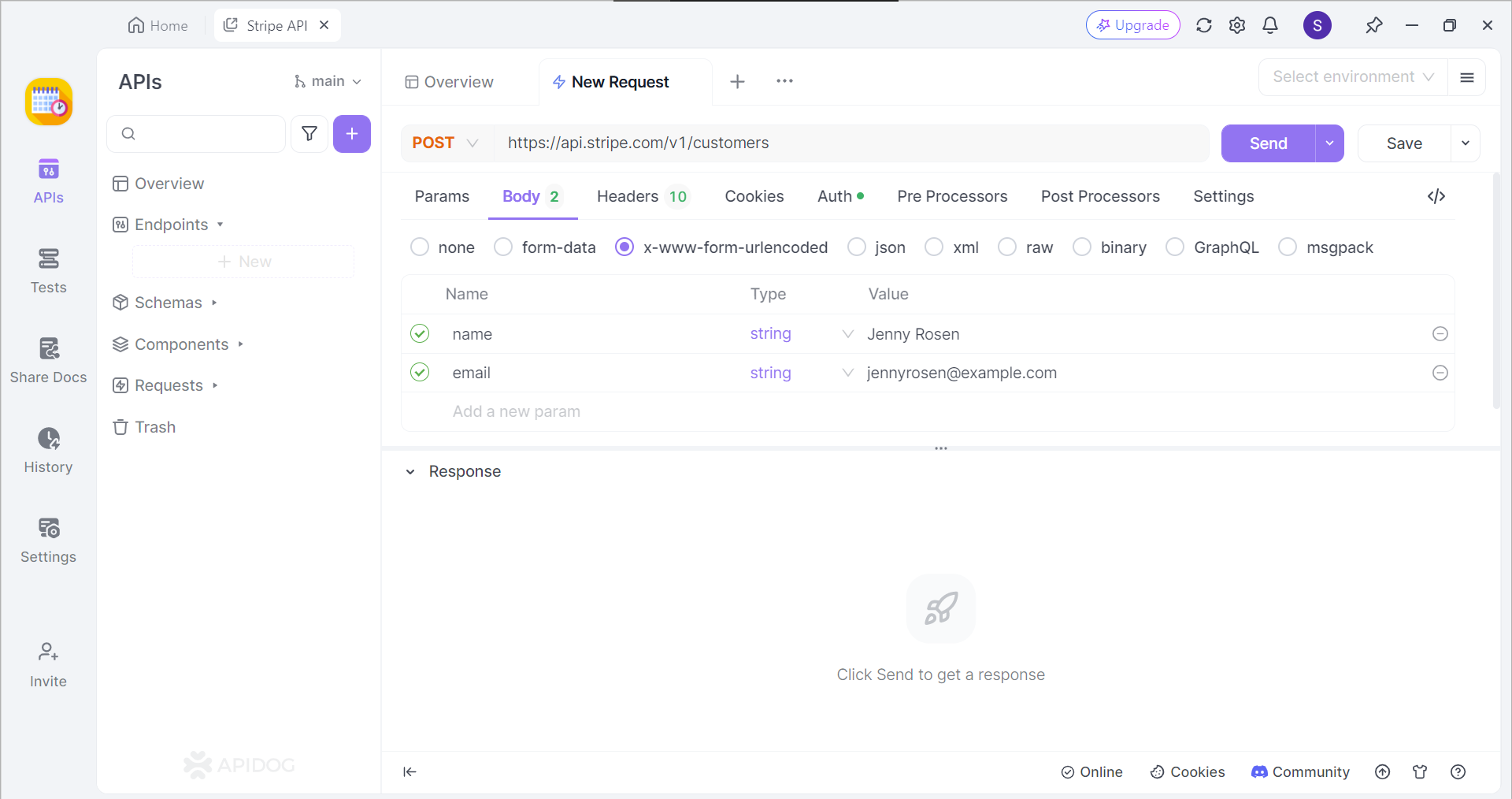

Wenn dies erfolgreich war, sollten Sie den cURL-Befehl jetzt in Form einer API-Anfrage anzeigen können.

Sichern Sie Ihre APIs mit API-Schlüsseln

Apidog bietet Entwicklern die Möglichkeit, ihre APIs mit API-Schlüsseln zu sichern. Dies ist ein ähnliches Konzept wie Bearer-Tokens, bei dem Clients ihr eindeutiges Schlüssel- und Wertpaar haben, um sicherzustellen, dass sie authentische und autorisierte Benutzer der API sind.

Fazit

cURL bildet mit seiner Vielseitigkeit und Benutzerfreundlichkeit in Verbindung mit der Einfachheit und dem zustandslosen Charakter von Bearer-Tokens eine leistungsstarke Kombination für die Interaktion mit Web-APIs. Durch die Integration von Bearer-Tokens in cURL-Anfragen können Entwickler und Benutzer den API-Zugriff optimieren und einen sicheren und kontrollierten Datenaustausch gewährleisten.

Es ist jedoch wichtig, sich an die mit Bearer-Tokens verbundenen inhärenten Risiken wie Abfangen und Diebstahl zu erinnern. Priorisieren Sie immer sichere Kommunikationsprotokolle (HTTPS) und geeignete Token-Speicherpraktiken, um Ihre Daten zu schützen und die Integrität Ihrer API-Interaktionen zu wahren. Indem Sie die Stärken und Schwächen dieses Ansatzes verstehen, können Sie cURL-Bearer-Tokens effektiv für eine nahtlose und sichere API-Kommunikation nutzen.

![[Leitfaden] Was ist ein cURL-Bearer-Token?](https://assets.apidog.com/blog/2024/07/curl-bearer-token-cover.png)