```html

In der heutigen digitalen Landschaft sind APIs das Rückgrat moderner Anwendungen, die die Kommunikation und den Datenaustausch zwischen Softwarekomponenten vorantreiben. Daher hat ihre Sicherung oberste Priorität.

Stellen Sie sich vor, Sie erstellen eine phänomenale Anwendung mit einer leistungsstarken API und übersehen dabei deren Sicherheit. Ehe Sie sich versehen, kommt es zu unbefugtem Zugriff, Datenschutzverletzungen und Missbrauch Ihrer Anwendung. Um diese unerwünschten Ergebnisse zu verhindern, müssen geeignete Sicherheitsmaßnahmen, einschließlich Authentifizierung und Autorisierung, implementiert werden.

In Kombination bilden Authentifizierung und Autorisierung ein robustes Sicherheitsframework, das Ihre APIs und ihre wertvollen Ressourcen schützt und sicherstellt, dass nur berechtigte Benutzer auf die entsprechenden Daten und Dienste zugreifen können. Indem Sie sich von Anfang an auf die API-Sicherheit konzentrieren, können Sie unbefugten Zugriff verhindern und das Vertrauen Ihrer Kunden und Partner aufrechterhalten.

Eintauchen in Autorisierungsarten

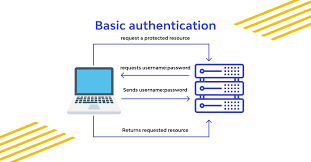

Basic Authentication:

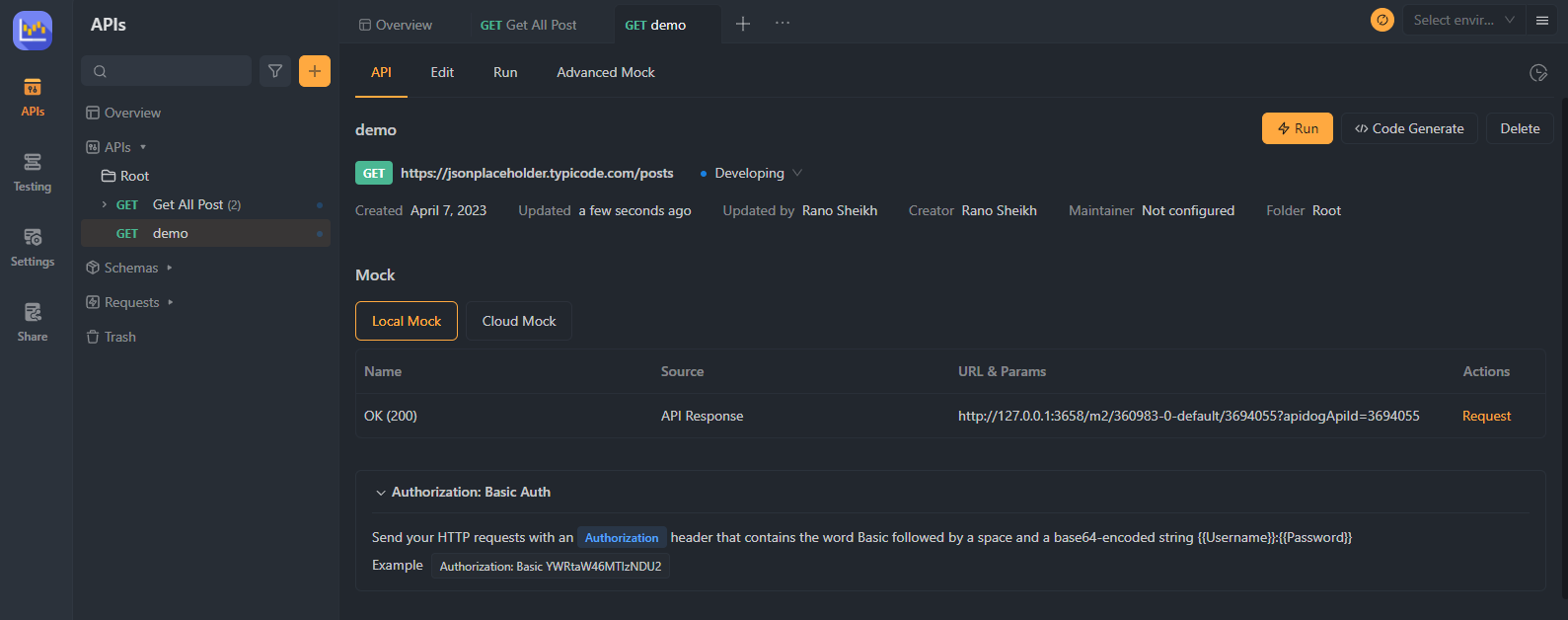

Diese klassische Schlüssel-Schloss-Methode ist einfach und weit verbreitet und erfordert eine Kombination aus Benutzername und Passwort, die Base64-codiert und im HTTP-Request-Header gesendet wird. Obwohl sie einfach zu implementieren ist, hat sie Sicherheitsnachteile. Kombinieren Sie die Basic Authentication immer mit der HTTPS-Verschlüsselung, um Ihre Daten zu schützen, was das Abhören und Man-in-the-Middle-Angriffe verhindert.

Ein codiertes Beispiel für die Basic Authentication finden Sie unten:

# Senden Sie eine GET-Anfrage an einen API-Endpunkt mit Authentifizierung

import requests

api_url = 'https://api.example.com/endpoint'

credentials = ('your_username', 'your_password')

response = requests.get(api_url, auth=credentials)

print(response.content)

Bearer Token:

Dieser VIP-Pass gewährt nur nach erfolgreicher Authentifizierung Zugriff auf exklusive Ressourcen. Um auf exklusive Ressourcen zuzugreifen, müssen sich Benutzer erfolgreich authentifizieren und das Token als "Bearer"-Token im Request-Header angeben. Während diese Methode eine robustere Sicherheit als die Basic Authentication bietet, ist Vorsicht geboten, da Token anfällig für Diebstahl sind. Um den Schutz Ihrer Anwendung zu gewährleisten, verwenden Sie HTTPS und implementieren Sie Mechanismen zum Aktualisieren und Ablaufen von Token.

Ein Beispiel für ein Bearer-Token finden Sie unten:

# Senden Sie eine GET-Anfrage an einen API-Endpunkt mit Authentifizierung

import requests

api_url = 'https://api.example.com/endpoint'

credentials = ('your_username', 'your_password')

response = requests.get(api_url, auth=credentials)

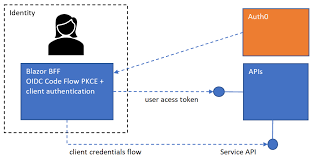

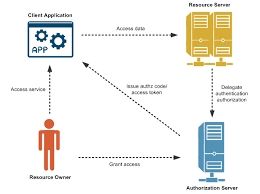

OAuth:

OAuth ist das ultimative Red-Carpet-Erlebnis, das eine feingranulare Zugriffskontrolle bietet und die Integration von Anwendungen von Drittanbietern unterstützt. OAuth tauscht Benutzeranmeldeinformationen gegen Zugriffstoken aus, die dann für den Zugriff auf geschützte Ressourcen verwendet werden. Diese zusätzliche Sicherheits- und Flexibilitätsebene ist großartig, aber die Einrichtung von OAuth kann komplex sein. Seien Sie darauf vorbereitet, mehrere Autorisierungsabläufe und Token-Management-Strategien zu navigieren. Hier ist der zugehörige Artikel zu OAuth 2.0.

Ein Beispiel für OAuth finden Sie unten:

# Senden Sie eine authentifizierte GET-Anfrage an einen API-Endpunkt mit OAuth2.0

import requests

# Authentifizieren Sie sich mit OAuth2.0-Client-Anmeldeinformationen

auth_response = requests.post('https://example.com/oauth/token', data={

'grant_type': 'client_credentials',

'client_id': 'your_client_id',

'client_secret': 'your_client_secret'

})

access_token = auth_response.json()['access_token']

# Senden Sie eine GET-Anfrage an den API-Endpunkt mit dem Zugriffstoken im Authorization-Header

api_url = 'https://example.com/api/endpoint'

api_headers = {'Authorization': f'Bearer {access_token}'}

api_response = requests.get(api_url, headers=api_headers)

# Drucken Sie die JSON-Daten der Antwort

print(api_response.json())

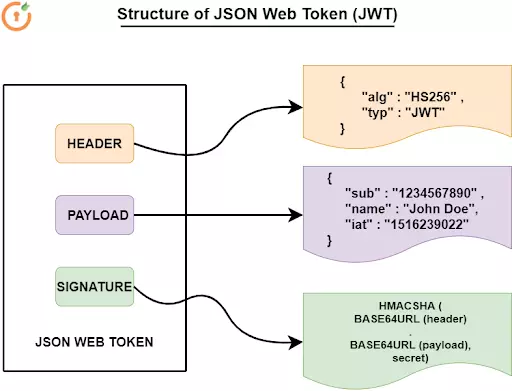

JWT (JSON Web Token):

Das Schweizer Taschenmesser der Autorisierungsmethoden, JWT, enthält alle notwendigen Informationen im Token. Diese eigenständigen Token sind kompakt und sicher und unterstützen verschiedene Signaturalgorithmen, was JWT zu einer beliebten Wahl für moderne Anwendungen macht. Um JWT zu maximieren, machen Sie sich mit der Token-Struktur, der Signaturüberprüfung und den besten sicheren Token-Speicher- und -Handhabungspraktiken vertraut.

Ein codiertes Beispiel für JWT finden Sie unten:

# Senden Sie eine authentifizierte GET-Anfrage an einen API-Endpunkt mit JWT

import requests

import jwt

# Codieren Sie die Payload als JWT-Token

payload = {'user_id': 123}

secret_key = 'your_secret_key'

jwt_token = jwt.encode(payload, secret_key, algorithm='HS256').decode()

# Senden Sie eine GET-Anfrage an den API-Endpunkt mit dem JWT-Token im Authorization-Header

api_url = 'https://example.com/api/endpoint'

api_headers = {'Authorization': f'Bearer {jwt_token}'}

api_response = requests.get(api_url, headers=api_headers)

# Drucken Sie die JSON-Daten der Antwort

print(api_response.json())

Jede dieser Authentifizierungsmethoden hat ihre Vor- und Nachteile. Berücksichtigen Sie bei der Auswahl eines Ansatzes Faktoren wie die einfache Implementierung, die erforderlichen Sicherheitsstufen und die Kompatibilität mit der Architektur Ihrer Anwendung. Und denken Sie immer daran, die Best Practices zu befolgen, um Ihre Benutzer und Daten zu schützen.

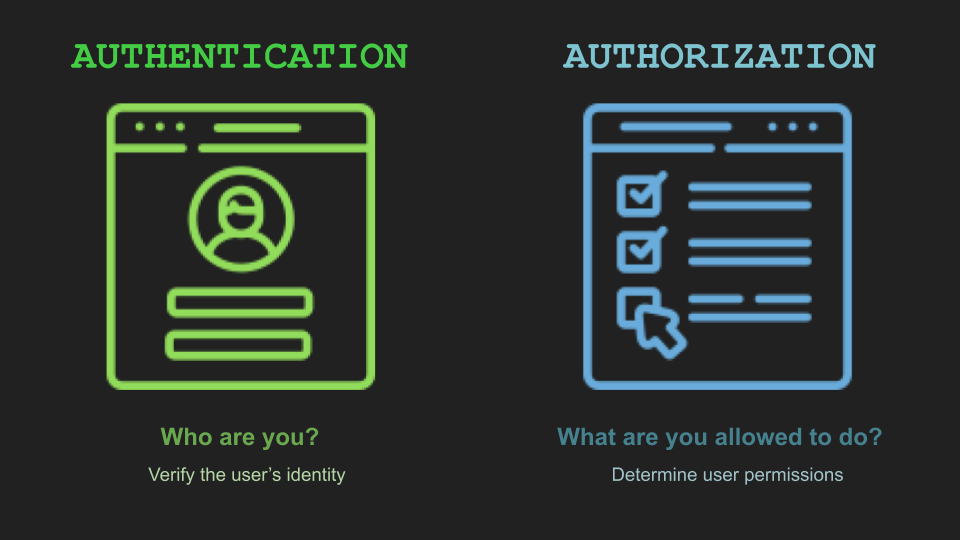

Die große Authentifizierungs- vs. Autorisierungsdebatte

Es ist leicht, Authentifizierung und Autorisierung zu verwechseln, aber denken Sie daran:

- Bei der Authentifizierung geht es um die Identität – wer sind Sie?

- Bei der Autorisierung geht es um Berechtigungen – was können Sie tun?

Die Authentifizierung beweist, dass Sie den Club betreten können, während die Autorisierung sicherstellt, dass Sie nur mit Erlaubnis in den VIP-Bereich gelangen. Zusammen bilden sie das Rückgrat der API-Sicherheit.

Warum die API-Sicherheit sowohl Authentifizierung als auch Autorisierung benötigt?

Stellen Sie sich eine Welt vor, in der die Authentifizierung oder Autorisierung Ihre APIs schützt. Mit der Authentifizierung können Sie feststellen, ob der Gast in Ihrem exklusiven Club ein Betrüger ist. Ohne Autorisierung könnten Ihre authentifizierten Gäste in gesperrte Bereiche wandern und Chaos anrichten. Die Kombination dieser beiden Sicherheitsebenen schafft einen leistungsstarken Abwehrmechanismus, der Ihre APIs und ihre Ressourcen sicher und geschützt hält.

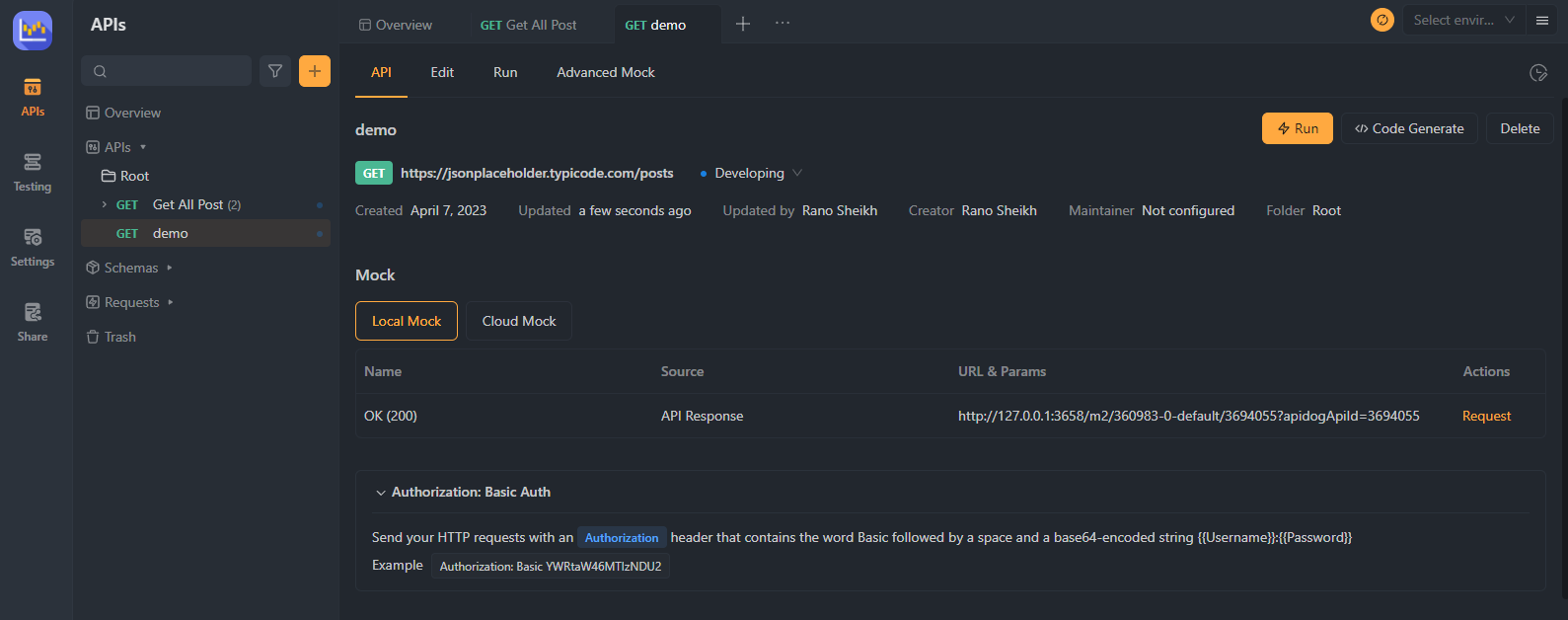

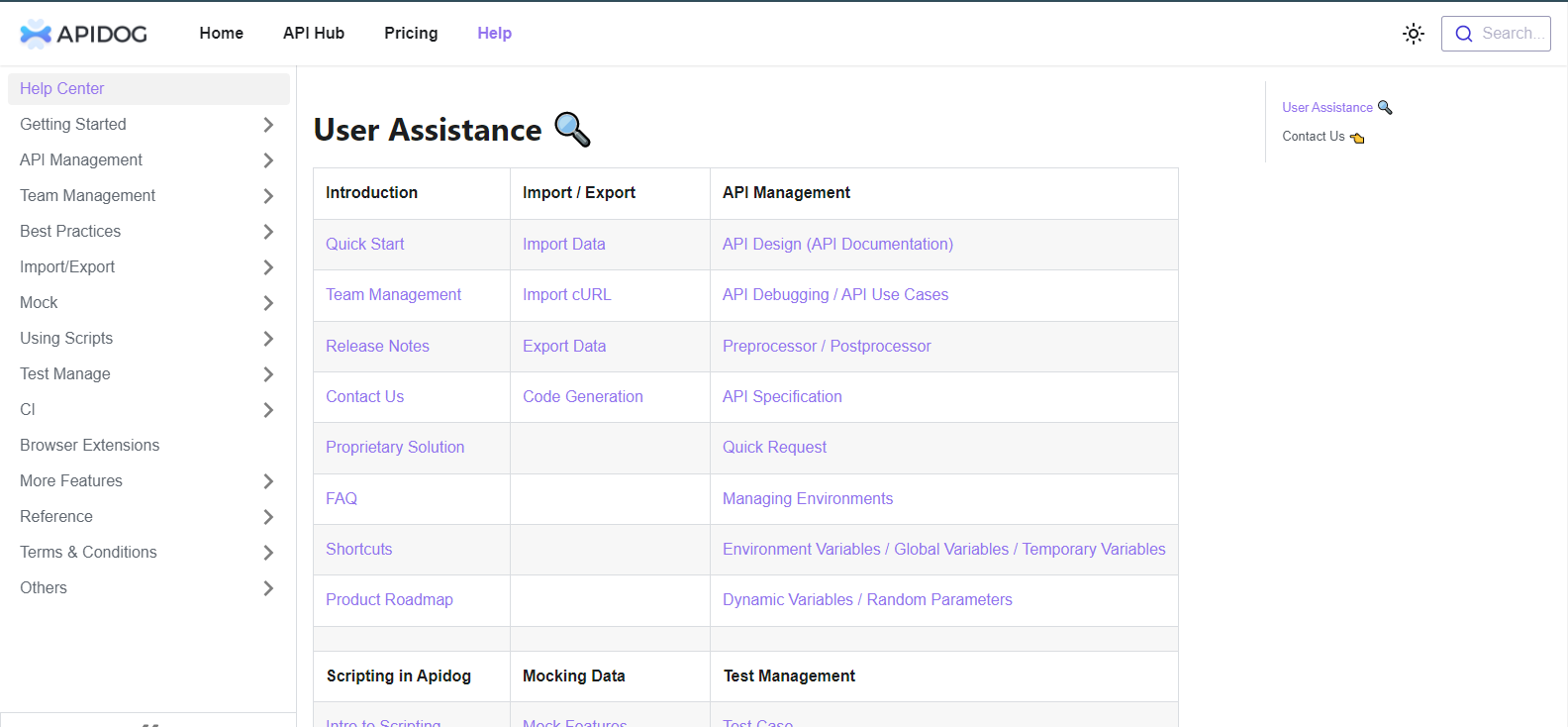

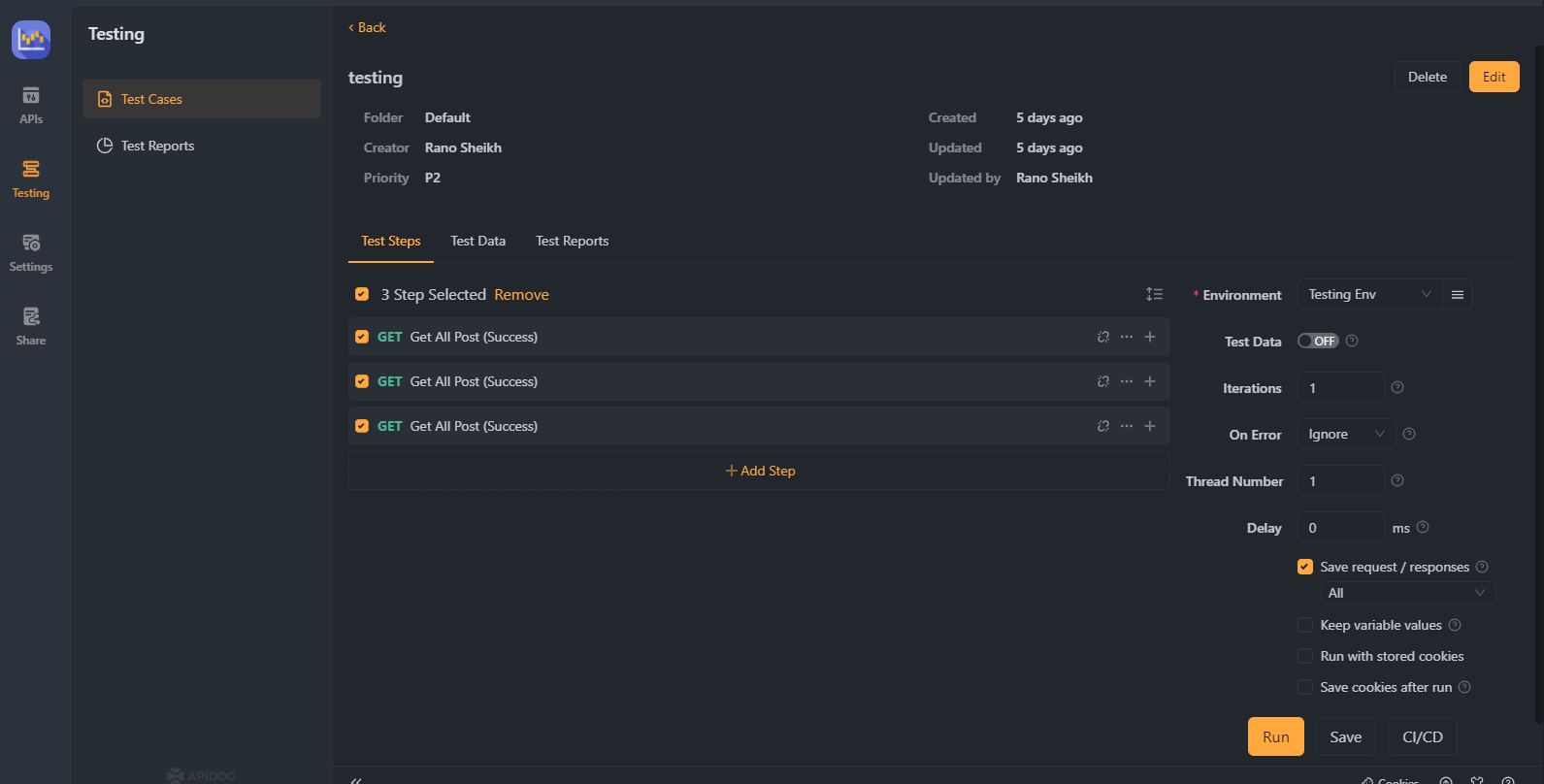

Apidog: Ihr zuverlässiger Partner beim API-Schutz

Apidog ist eine innovative Plattform, die entwickelt wurde, um die Verwaltung und Sicherung Ihrer APIs zu einem nahtlosen Erlebnis zu machen. Apidog bietet eine Vielzahl von Authentifizierungsmethoden, die Ihren individuellen Anforderungen entsprechen, und steht Ihnen zur Seite, egal ob Sie die Einfachheit der Basic Authentication, die Flexibilität von Bearer-Token oder die erweiterten Funktionen von OAuth und JWT bevorzugen.

Warum Apidog wählen?

Von seiner Vielseitigkeit bis zu seiner Benutzerfreundlichkeit ist Apidog darauf ausgelegt, die vielfältigen Bedürfnisse von Entwicklern und Organisationen zu erfüllen. Hier sind einige wichtige Gründe, warum Sie sich für Apidog für Ihre API-Sicherheits- und -Verwaltungsanforderungen entscheiden sollten:

Vielseitigkeit:

Apidog unterstützt viele Authentifizierungsmethoden, sodass Sie die beste Option für Ihre Anwendung auswählen können. Von der benutzerfreundlichen Basic Authentication bis zum komplexeren OAuth und JWT sind Sie mit Apidog bestens gerüstet.

Benutzerfreundlichkeit:

Mit seiner intuitiven Benutzeroberfläche und der unkomplizierten Implementierung ermöglicht Apidog Entwicklern aller Fähigkeitsstufen, ihre APIs schnell und einfach zu verwalten. Die Plattform ist so konzipiert, dass die API-Sicherheit zugänglich und effizient ist, ohne Benutzer mit technischem Fachjargon oder komplexen Konfigurationen zu überfordern.

Authentifizierungs- und Autorisierungsverwaltung:

Apidog vereinfacht die Implementierung und Verwaltung verschiedener Authentifizierungs- und Autorisierungsmethoden. Sie können Ihre gewünschte Methode einfach konfigurieren, ihre Leistung überwachen und bei Bedarf Aktualisierungen vornehmen – alles innerhalb der Apidog-Plattform.

Skalierbarkeit:

Wenn Ihre Anwendung wächst und sich weiterentwickelt, gilt dies auch für Apidog. Die Plattform ist so aufgebaut, dass sie mit Ihren Anforderungen skaliert und robuste Unterstützung für erweiterte APIs bietet und sicherstellt, dass Ihre Sicherheitsmaßnahmen zusammen mit Ihrer Anwendung wachsen.

Engagierter Support:

Das Expertenteam von Apidog steht Ihnen jederzeit mit Rat und Tat zur Seite und stellt sicher, dass Ihre API-Sicherheitsimplementierung reibungslos und erfolgreich verläuft. Ihr Engagement, Sie beim Schutz Ihrer APIs zu unterstützen, ist ein weiterer Grund, warum Apidog die ideale Wahl für API-Sicherheit und -Verwaltung ist.

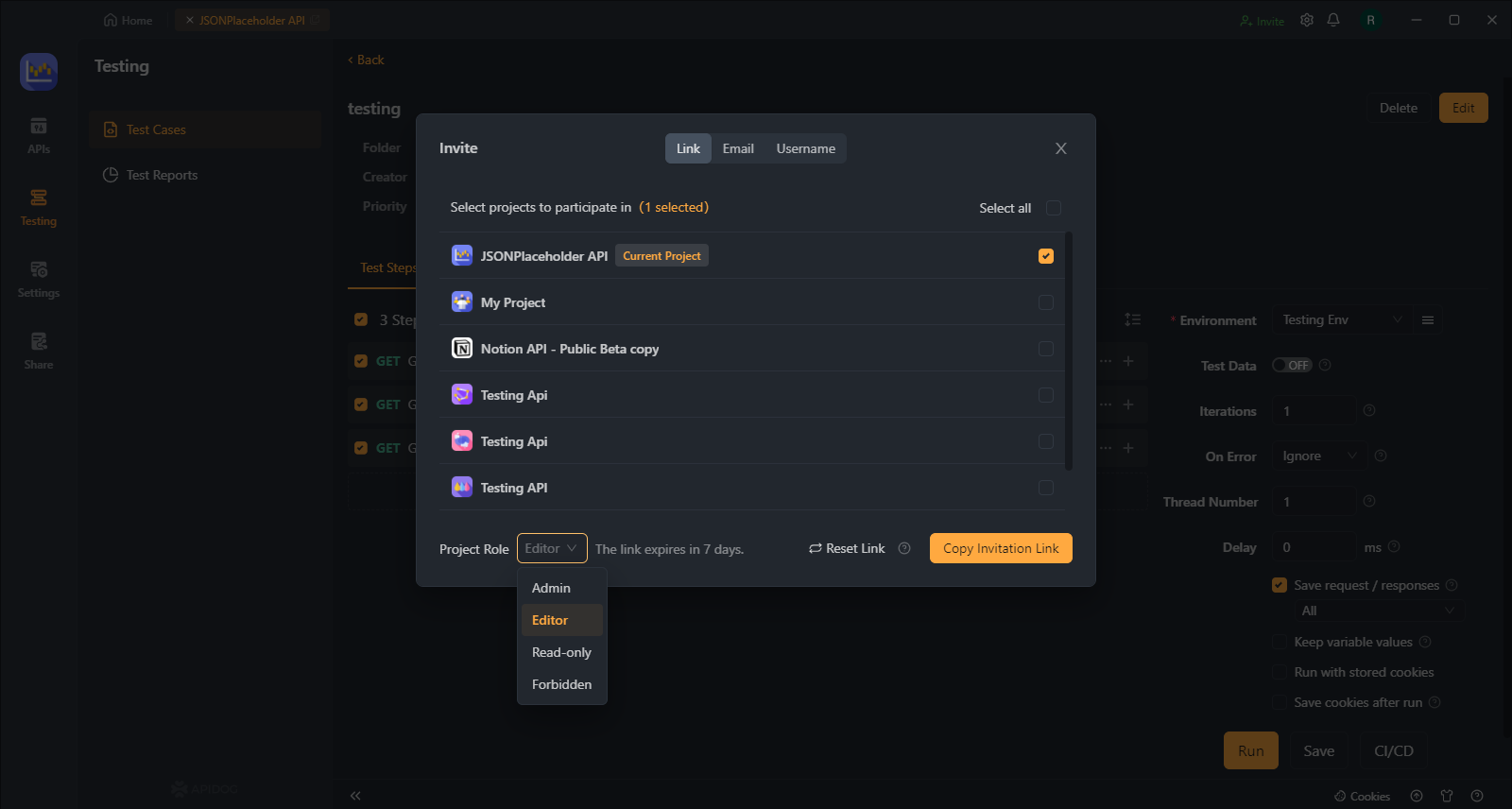

Zugriffskontrolle:

Mit Apidog können Sie eine differenzierte Zugriffskontrolle einrichten und bestimmte Berechtigungen für verschiedene Benutzer oder Clients definieren. Es stellt sicher, dass Ihre API-Ressourcen nur für diejenigen zugänglich sind, die über die entsprechende Autorisierungsebene verfügen.

Integrationsunterstützung:

Apidog ist so konzipiert, dass es sich nahtlos in Ihre bestehenden Entwicklungs- und Bereitstellungs-Workflows integriert. Mit der Unterstützung gängiger Tools und Plattformen gewährleistet Apidog einen reibungslosen und effizienten API-Sicherheitsimplementierungsprozess.

Schritt-für-Schritt-Einrichtung der Basic Authentication in Apidog

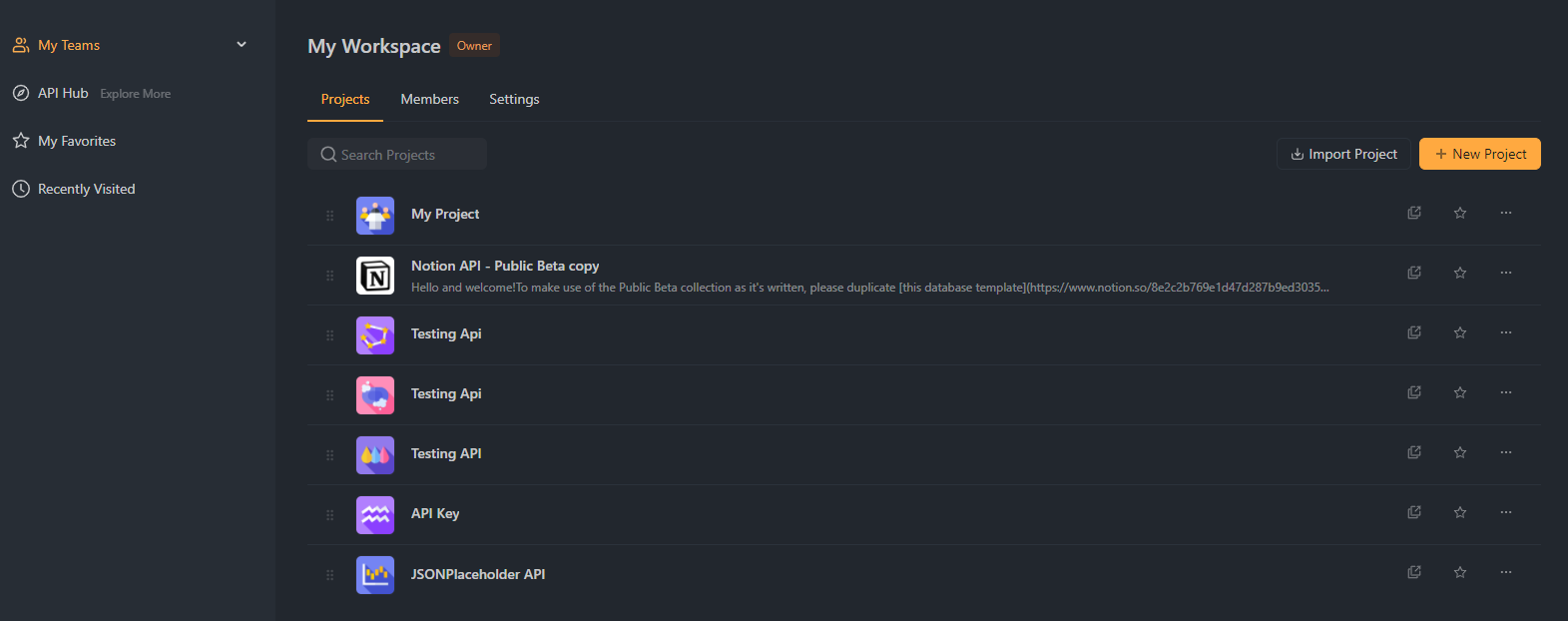

Erstellen Sie ein Apidog-Konto

Melden Sie sich für ein Apidog-Konto an, falls Sie dies noch nicht getan haben. Nach Abschluss des Registrierungsprozesses melden Sie sich an, um auf das Benutzer-Dashboard zuzugreifen, in dem Sie Ihre API-Sicherheit verwalten.

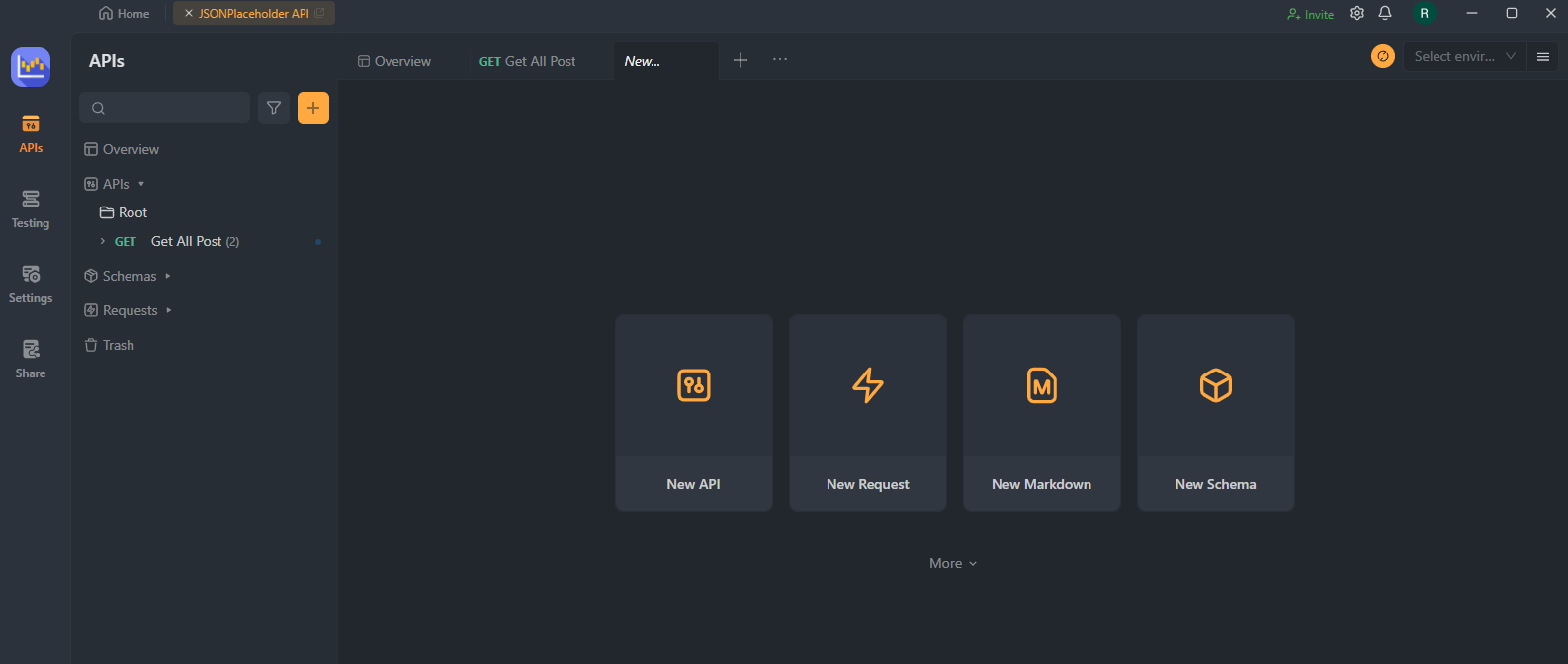

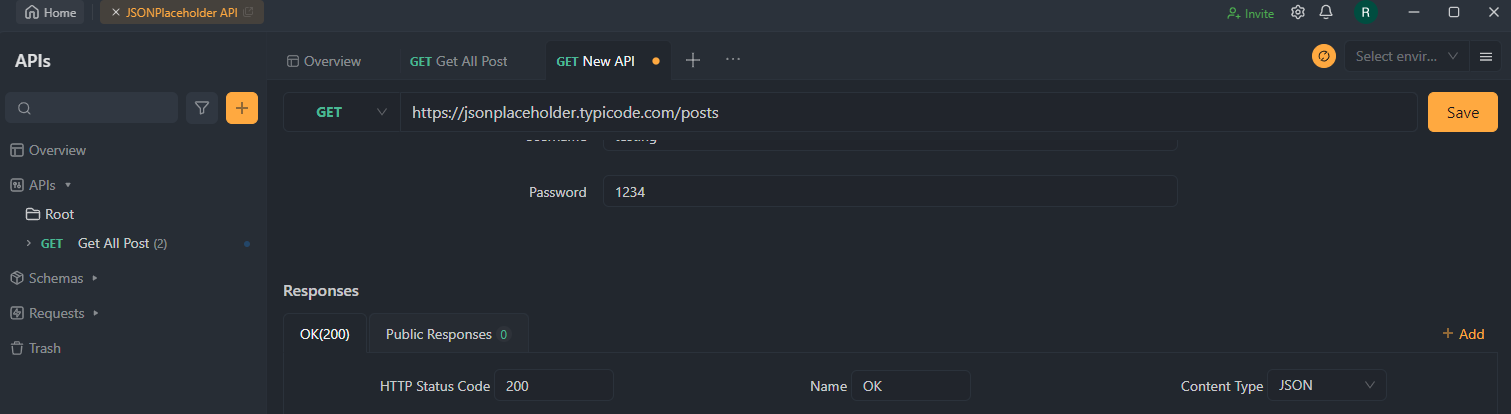

Schritt 1. Fügen Sie Ihre API hinzu

Suchen Sie im Apidog-Dashboard die Schaltfläche "API hinzufügen" oder "Neue API erstellen" und klicken Sie darauf, um mit der Konfiguration Ihrer API zu beginnen. Sie müssen grundlegende Informationen zu Ihrer API angeben, z. B. ihren Namen, ihre Basis-URL und eine kurze Beschreibung.

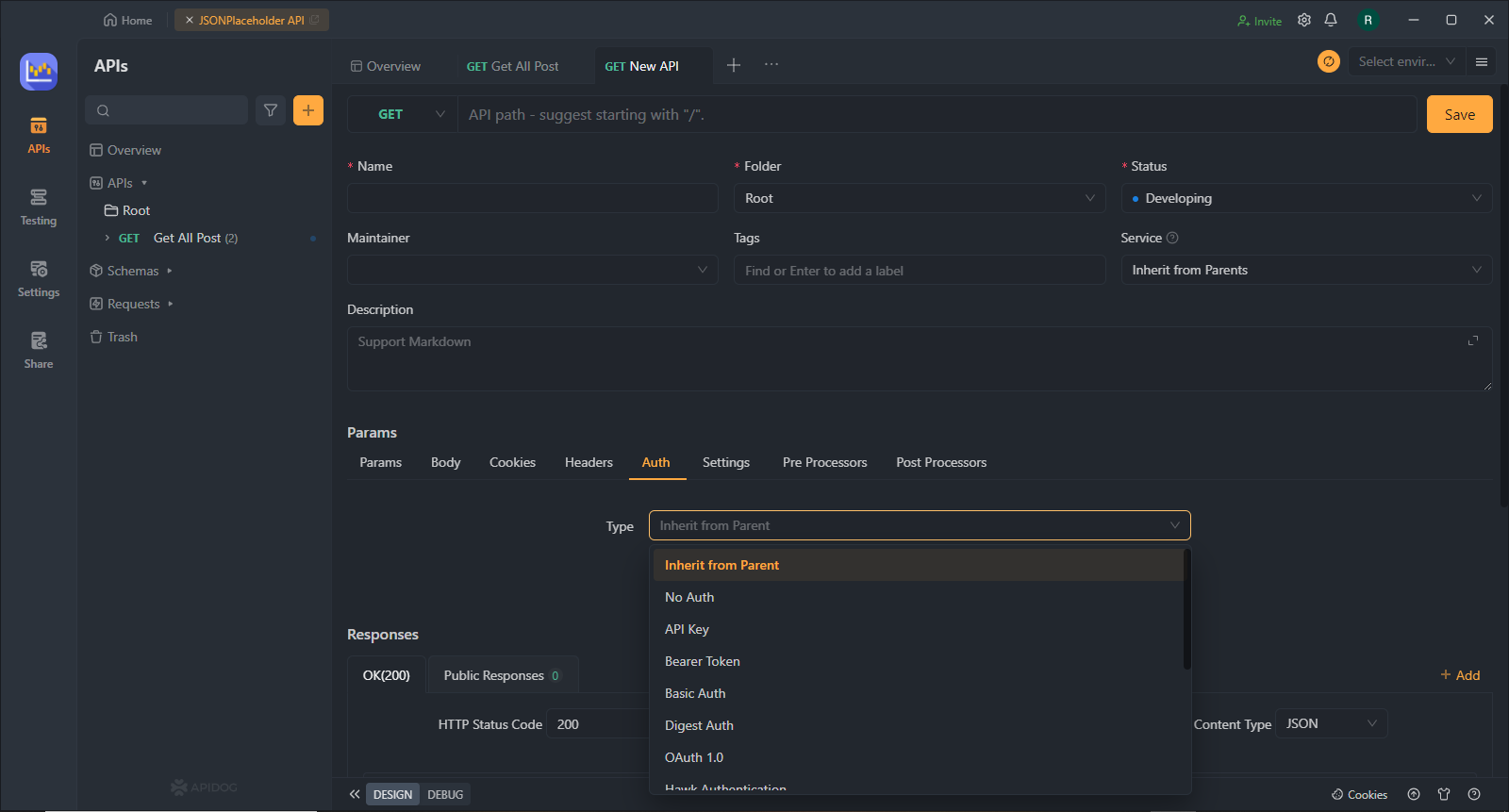

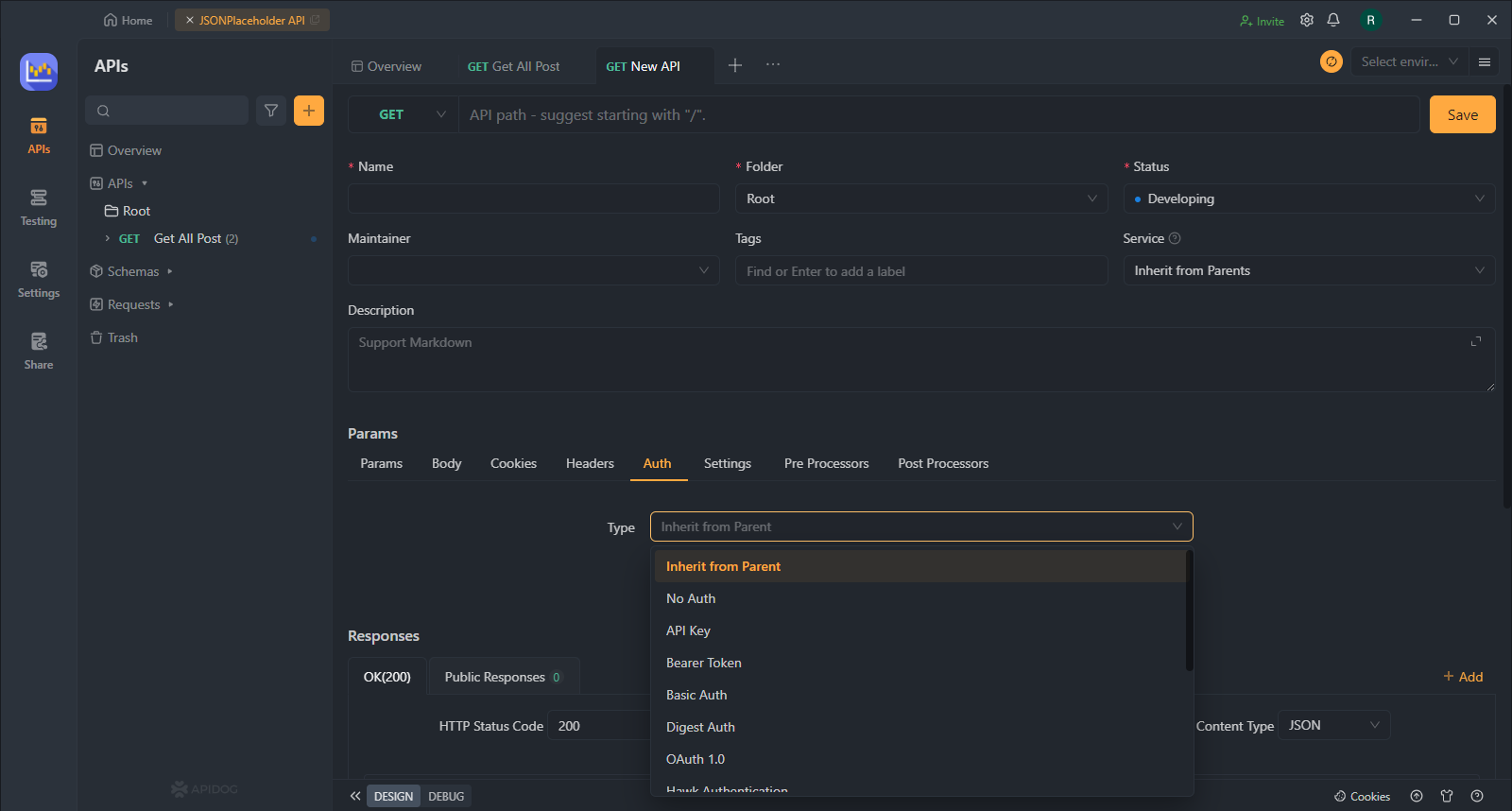

Schritt 2. Wählen Sie Basic Authentication

Navigieren Sie zum Abschnitt "Auth" Ihrer API-Einstellungen. Hier finden Sie verschiedene Authentifizierungsoptionen, die von Apidog unterstützt werden. Wählen Sie "Basic Auth", um eine einfache Kombination aus Benutzername und Passwort zu verwenden, um Ihre API zu sichern.

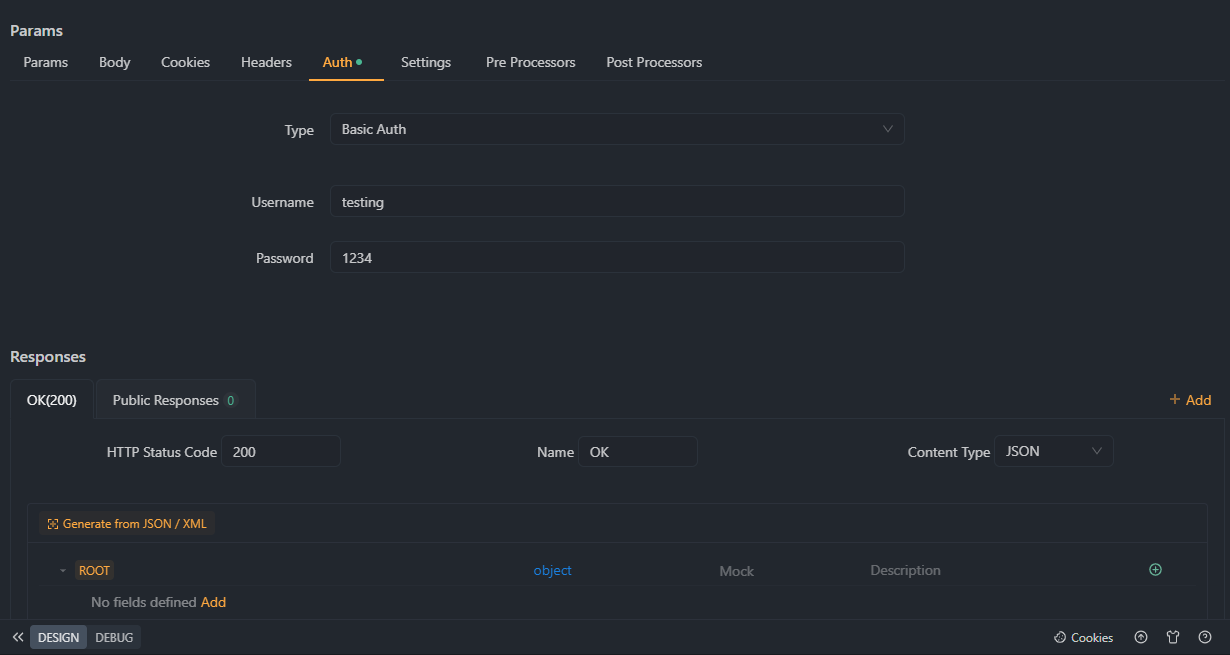

Schritt 3. Authentifizierungseinstellungen konfigurieren

Geben Sie einen eindeutigen Benutzernamen und ein Passwort für jeden Benutzer an, der Zugriff auf Ihre API benötigt. Sie können mehrere Benutzerkonten mit unterschiedlichen Zugriffsberechtigungen erstellen, indem Sie Benutzerrollen oder bestimmte Zugriffsebenen definieren. Achten Sie darauf, sichere Passwörter zu verwenden und Anmeldeinformationen nicht an mehrere Benutzer weiterzugeben.

Schritt 4. Authentifizierungseinstellungen anwenden

Sobald Sie Ihre Benutzerkonten und die zugehörigen Anmeldeinformationen konfiguriert haben, speichern Sie Ihre Einstellungen und wenden Sie sie auf Ihre API an. generiert den erforderlichen Code oder die Konfigurationseinstellungen, um die Basic Authentication für Ihre API zu implementieren.

Schritt 5. Aktualisieren Sie Ihren API-Code

Integrieren Sie den generierten Code oder die Konfigurationseinstellungen von in Ihre bestehende API-Codebasis. Dadurch wird sichergestellt, dass die Basic Authentication auf alle eingehenden API-Anfragen angewendet wird und gültige Anmeldeinformationen für den Zugriff erforderlich sind.

Schritt 6. Testen Sie Ihre Authentifizierung

Überprüfen Sie, ob die Basic Authentication jetzt Ihre API schützt, indem Sie Anfragen mit verschiedenen Tools senden. Stellen Sie sicher, dass nur autorisierte Benutzer mit gültigen Anmeldeinformationen auf Ihre API-Ressourcen zugreifen können und dass nicht autorisierte Anfragen abgelehnt werden.

Schritt 7. Überwachen und analysieren Sie die API-Nutzung

Verwenden Sie die integrierten Analysetools von Apidog, um Ihre API-Nutzung zu überwachen und zu analysieren. Verfolgen Sie wichtige Kennzahlen wie die Anzahl der authentifizierten Anfragen, Antwortzeiten und Fehlerraten, um die Effektivität Ihrer Basic Authentication-Implementierung zu beurteilen und alle erforderlichen Anpassungen vorzunehmen.

Denken Sie daran, dass es andere Authentifizierungsmethoden wie Bearer-Token, OAuth und JWT unterstützt, die je nach Anwendungsfall besser geeignet sein können. Der Prozess zur Implementierung dieser Methoden ist ähnlich, aber Sie müssen die entsprechenden Einstellungen basierend auf der gewählten Methode konfigurieren.

Best Practices für Authentifizierung und Autorisierung

Best Practices sind unerlässlich, um die Sicherheit und Stabilität Ihrer Anwendungen und Systeme zu gewährleisten. Hier ist eine Liste empfohlener Praktiken für Authentifizierung und Autorisierung:

Best Practices für die Authentifizierung:

- Eindeutige Passwörter fördern: Fordern Sie Benutzer auf, Passwörter zu erstellen, die Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen kombinieren, um die Sicherheit zu erhöhen.

- Multi-Faktor-Authentifizierung (MFA) übernehmen: Erhöhen Sie die Sicherheit, indem Sie von Benutzern verlangen, mindestens zwei Formen der Identifizierung anzugeben, z. B. ein Passwort, ein Hardware-Token oder biometrische Daten.

- Passwortspeicherung schützen: Verwenden Sie sichere Hashing- und Salting-Techniken, wenn Sie Passwörter speichern, und vermeiden Sie die Verwendung von Klartext oder schwachen Hashing-Algorithmen.

- Richten Sie einen sicheren Passwort-Reset-Prozess ein: Bestätigen Sie die Identität des Benutzers, bevor Sie das Zurücksetzen des Passworts zulassen, z. B. indem Sie einen temporären Code an seine E-Mail-Adresse oder Telefonnummer senden.

- Anmeldeversuche kontrollieren: Verhindern Sie Brute-Force-Angriffe, indem Sie aufeinanderfolgende Anmeldeversuche begrenzen und Sperrmechanismen oder Zeitverzögerungen nach fehlgeschlagenen Versuchen implementieren.

- Verschlüsselte Kommunikation verwenden: Übertragen Sie sensible Informationen über HTTPS und andere Sicherheitsprotokolle, einschließlich Authentifizierungsanmeldeinformationen.

- Software auf dem neuesten Stand halten: Wenden Sie regelmäßig die neuesten Sicherheitspatches auf Software, Bibliotheken und Frameworks an, um sich vor bekannten Schwachstellen zu schützen.

Best Practices für die Autorisierung:

- Prinzip der geringsten Privilegien: Gewähren Sie Benutzern und Anwendungen nur den minimalen Zugriff, der zur Ausführung von Aufgaben erforderlich ist, wodurch das Risiko von Datenverlust oder Sicherheitsverletzungen verringert wird.

- Implementieren Sie die rollenbasierte Zugriffskontrolle (RBAC): Verwalten und pflegen Sie die Zugriffskontrolle einfacher, indem Sie Berechtigungen Rollen anstelle einzelner Benutzer zuweisen.

- Entscheiden Sie sich für kurzlebige Token und Sitzungen: Reduzieren Sie das Risiko eines unbefugten Zugriffs, indem Sie Zugriffstoken oder Sitzungen verwenden, die nach einer bestimmten Inaktivitätszeit ablaufen.

- Verwenden Sie sichere Kommunikationsprotokolle: Übertragen Sie sensible, autorisierungsbezogene Informationen über HTTPS und andere sichere Kommunikationsmethoden.

Indem Sie diese Best Practices für Authentifizierung und Autorisierung befolgen, können Sie die Sicherheit Ihrer Anwendungen und Systeme verbessern, sensible Daten schützen und das Risiko eines unbefugten Zugriffs mindern.

Apidog in Aktion: Anwendungsbeispiele aus der Praxis

Die vielseitigen Funktionen und Fähigkeiten von Apidog machen es zu einer idealen Lösung für verschiedene Anwendungen in verschiedenen Branchen. Hier sind einige Anwendungsbeispiele aus der Praxis, die die Leistungsfähigkeit und Effektivität von Apidog demonstrieren:

E-Commerce-Anwendungen

Der Schutz von Kunden- und Zahlungsinformationen ist im E-Commerce unerlässlich. Die starken Authentifizierungs- und Zugriffskontrollfunktionen von Apidog stellen sicher, dass nur autorisierte Personen auf sensible Daten zugreifen können, und seine Sicherheitswarnungen in Echtzeit helfen dabei, mögliche Risiken zu erkennen, bevor sie ernst werden.

Gesundheitswesen-Lösungen

Gesundheitsanwendungen verarbeiten häufig sensible Patientendaten, was eine robuste API-Sicherheit unerlässlich macht. Die Unterstützung von Apidog für erweiterte Authentifizierungsmethoden und eine differenzierte Zugriffskontrolle ermöglicht es Gesundheitsdienstleistern, Patienteninformationen zu schützen und gleichzeitig die Einhaltung von Branchenvorschriften wie HIPAA zu gewährleisten.

Finanzdienstleistungen

APIs für Finanzdienstleistungen müssen vertrauliche Finanzdaten schützen und strenge Branchenvorschriften einhalten. Die vielseitigen Authentifizierungsoptionen und die Sicherheitsüberwachung in Echtzeit von Apidog ermöglichen es Finanzinstituten, eine robuste API-Sicherheit aufrechtzuerhalten und gleichzeitig die regulatorischen Anforderungen zu erfüllen.

IoT-Geräte und -Plattformen

Da sich IoT-Geräte und -Plattformen ausbreiten, ist die Sicherung der APIs, die die Kommunikation zwischen ihnen ermöglichen, von entscheidender Bedeutung. Die skalierbare Plattform von Apidog ermöglicht es IoT-Entwicklern, starke API-Sicherheitsmaßnahmen zu implementieren, die sich an die Erweiterung und Weiterentwicklung ihrer Netzwerke anpassen können.

Social-Media- und Content-Plattformen

APIs spielen eine zentrale Rolle in Social-Media- und Content-Plattformen und ermöglichen es Benutzern, verschiedene Arten von Inhalten auszutauschen und darauf zuzugreifen. Die umfassenden API-Sicherheitsfunktionen von Apidog stellen sicher, dass Benutzerdaten und -inhalte vor unbefugtem Zugriff geschützt sind, und tragen dazu bei, das Vertrauen der Benutzer und die Integrität der Plattform aufrechtzuerhalten.

Fazit

In einer Welt, in der die API-Sicherheit von größter Bedeutung ist, sticht als zuverlässige und umfassende Lösung für die Verwaltung und den Schutz Ihrer APIs hervor. Mit seinen vielseitigen Authentifizierungsoptionen, der benutzerfreundlichen Oberfläche, der robusten Sicherheitsüberwachung und dem engagierten Support ist vertrauenswürdig.

Erleben Sie die ultimative API-Verwaltungslösung mit Apidog! Entsperren Sie robuste Sicherheit, vielseitige Authentifizierungsoptionen und eine intuitive Benutzeroberfläche. Warten Sie nicht – probieren Sie es noch heute aus und steigern Sie Ihre API-Sicherheit und -Effizienz auf ein neues Niveau!

```