APIs (Application Programming Interfaces) und API-Gateways sind grundlegend für die Verbindung verschiedener Computerprogramme. Die Bedeutung von API-Gateways und robusten Authentifizierungsmechanismen kann in der sich ständig weiterentwickelnden Landschaft der Softwareentwicklung und digitalen Interaktionen nicht genug betont werden. In diesem Artikel werden wir untersuchen, wie sich APIs und API-Gateways entwickelt haben und welche wesentliche Rolle die Authentifizierung innerhalb von API-Gateways spielt.

Was ist API Gateway Authentication?

API Gateway Authentication bezieht sich auf den Prozess der Überprüfung der Identität von Benutzern oder Anwendungen, die versuchen, über ein API-Gateway auf eine API (Application Programming Interface) zuzugreifen. Ein API-Gateway fungiert als zentraler Einstiegspunkt für mehrere APIs und bietet eine einheitliche Schnittstelle für Clients, um mit verschiedenen Diensten zu interagieren. Die Authentifizierung ist ein entscheidender Aspekt der API-Sicherheit, der sicherstellt, dass nur autorisierte Benutzer oder Anwendungen auf die Ressourcen und Daten der API zugreifen können.

Die Entwicklung von APIs und API-Gateways

In den frühen Tagen der Computertechnik waren Programme isolierte Inseln, die nicht miteinander kommunizieren konnten. APIs entstanden als Brücken, die es diesen Programmen ermöglichten, Informationen auszutauschen und zusammenzuarbeiten. Im Laufe der Zeit, als der Bedarf an effizienter Kommunikation wuchs, wurden API-Gateways entwickelt. Diese Gateways fungierten als zentrale Knotenpunkte, die Programminteraktionen verwalteten und die Kommunikation effizienter machten.

Bedeutung der Authentifizierung in API-Gateways

Stellen Sie sich eine verschlossene Tür vor, die sich nur mit einem bestimmten Schlüssel öffnet. Die Authentifizierung ist wie dieser Schlüssel für Computerprogramme. Sie stellt sicher, dass nur autorisierte Programme auf wertvolle Daten und Dienste zugreifen können. Ohne ordnungsgemäße Authentifizierung können nicht autorisierte Programme oder Benutzer auf Ihre Software zugreifen und möglicherweise Schaden anrichten. Daher fungiert die Authentifizierung als Sicherheitswache, die sicherstellt, dass nur vertrauenswürdige Programme das System betreten können.

Wir werden die fantastische Welt der Apidog API Gateway Authentication erkunden, während wir voranschreiten. Wir werden lernen, wie wir unsere Apps sicher halten, sicherstellen, dass nur die richtigen Apps eintreten können, und digitale Störenfriede vermeiden. Aber lassen Sie uns zuerst darüber sprechen, was Apidog eigentlich ist.

Ein kurzer Überblick über Apidog

Apidog ist eine umfassende Suite von Tools, die Softwareentwicklungsteams während des gesamten API-Lebenszyklus unterstützt. Es wurde entwickelt, um die Best Practices der API Design-first-Entwicklung zu erleichtern. Apidog erweist sich als eine robuste Plattform, die API-Management und Sicherheitskomplexitäten vereinfacht. Egal, ob Sie ein erfahrener Entwickler sind oder gerade erst mit Ihrer API-Reise beginnen, Apidog bietet eine benutzerfreundliche Oberfläche und eine Reihe von Funktionen, um Ihren individuellen Anforderungen gerecht zu werden.

Dieses Gateway fungiert als Vermittlungsschicht zwischen Client-Anwendungen und Backend-Diensten, orchestriert nahtlos API-Anforderungen, behandelt Sicherheitsprotokolle und optimiert die Leistung. Apidog ermöglicht es Unternehmen, konsistente und zuverlässige API-Erfahrungen zu liefern und gleichzeitig hohe Sicherheit und Kontrolle zu gewährleisten.

Hauptmerkmale und Vorteile

Apidog API Gateway bietet eine Reihe von entscheidenden Funktionen, die es zu einer überzeugenden Wahl für Entwickler, Organisationen und Unternehmen machen:

Vielseitige Authentifizierungsoptionen:

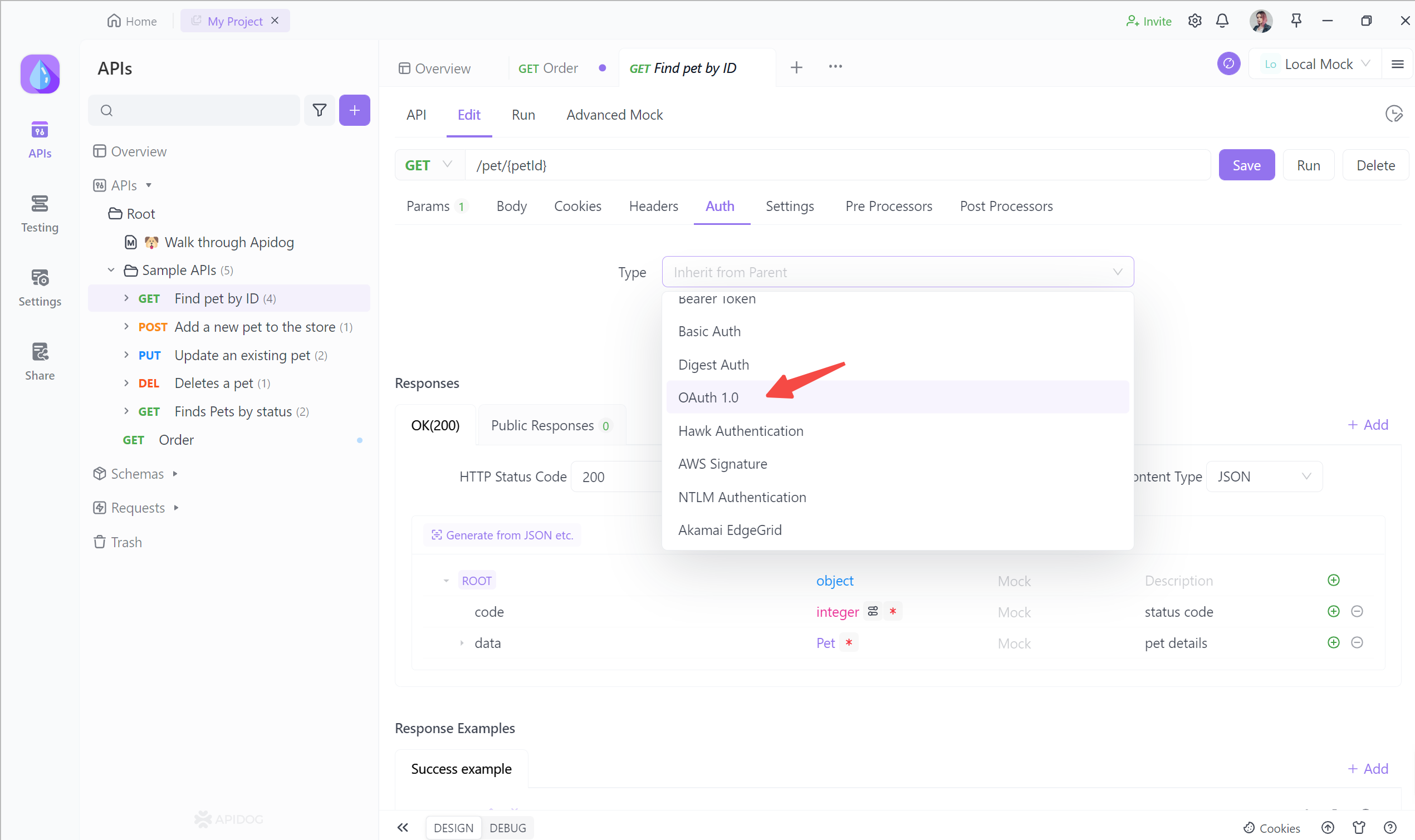

Apidog unterstützt verschiedene Authentifizierungsmethoden, von der einfachen Benutzername-Passwort-Authentifizierung bis hin zu fortgeschritteneren Ansätzen wie Bearer-Tokens, OAuth und JWT. Diese Flexibilität ermöglicht es Entwicklern, den Authentifizierungsmechanismus zu wählen, der am besten zu den Sicherheitsanforderungen ihrer Anwendung passt.

Benutzerfreundliche Oberfläche:

Apidog verfügt über eine intuitive und benutzerfreundliche Oberfläche, die sich an Entwickler aller Fähigkeitsstufen richtet. Das unkomplizierte Design der Plattform vereinfacht den Prozess der Konfiguration, Verwaltung und Überwachung von APIs, wodurch komplexes technisches Know-how überflüssig wird.

Authentifizierungs- und Autorisierungsverwaltung:

Mit Apidog wird die Implementierung und Verwaltung von Authentifizierungs- und Autorisierungsmethoden mühelos. Entwickler können problemlos Benutzerkonten einrichten, Zugriffsberechtigungen definieren und die Leistung dieser Sicherheitsmaßnahmen überwachen.

Skalierbarkeit:

Mit dem Wachstum von Anwendungen steigt auch die Nachfrage nach skalierbaren API-Lösungen. Apidog ist so konzipiert, dass es mit Ihrer Anwendung skaliert, wodurch sichergestellt wird, dass Ihre APIs auch bei Erweiterung Ihrer Benutzerbasis leistungsfähig und sicher bleiben.

Sichere Datenübertragung:

Stellen Sie sicher, dass die zwischen Client-Anwendungen und Ihrer API übertragenen Daten sicher bleiben. Die HTTPS-Verschlüsselung schützt sensible Informationen vor dem Auslaufen und dem unbefugten Zugriff von Benutzern während der Übertragung.

Feingranulare Zugriffskontrolle:

Apidog ermöglicht es Entwicklern, granulare Zugriffskontrollen einzurichten und bestimmten Benutzern oder Clients spezifische Berechtigungen zuzuweisen. Diese Präzision stellt sicher, dass API-Ressourcen nur für diejenigen zugänglich sind, die über die entsprechende Autorisierung verfügen.

Integrationsunterstützung:

Apidog ist so konzipiert, dass es sich nahtlos in bestehende Entwicklungs- und Bereitstellungs-Workflows integriert. Mit der Unterstützung gängiger Tools und Plattformen gewährleistet Apidog einen reibungslosen und effizienten API-Sicherheitsimplementierungsprozess. Diese Integrationsunterstützung vereinfacht den Übergang zu Apidog und minimiert Störungen der bestehenden Entwicklungspraktiken.

Deep Dive in Apidog Authentication

Apidog, ein leistungsstarkes API-Gateway, bietet verschiedene Authentifizierungsmethoden, um unterschiedlichen Sicherheitsanforderungen gerecht zu werden. Hier sind einige Authentifizierungsmethoden, die von Apidog angeboten werden.

Konfiguration und Einrichtung der Authentifizierung

Die Konfiguration der Authentifizierung innerhalb von Apidog ist ein unkomplizierter Prozess, der es Entwicklern ermöglicht, ihre APIs zu sichern, ohne die Benutzererfahrung zu beeinträchtigen. Die benutzerfreundliche Oberfläche von Apidog führt Benutzer durch die Authentifizierungseinrichtung und ermöglicht es ihnen, die am besten geeignete Authentifizierungsmethode für ihre spezifische Anwendung auszuwählen.

Apidog bietet Authentifizierungslösungen, die sich nahtlos in bestehende Infrastrukturen integrieren lassen, egal ob es sich um die Sicherung einer Webanwendung, einer mobilen App oder von Backend-Diensten handelt. Jede Methode ist darauf ausgelegt, spezifische Sicherheitsanforderungen zu erfüllen, sodass Sie den Authentifizierungsansatz auswählen können, der perfekt zu den Anforderungen Ihrer Anwendung passt.

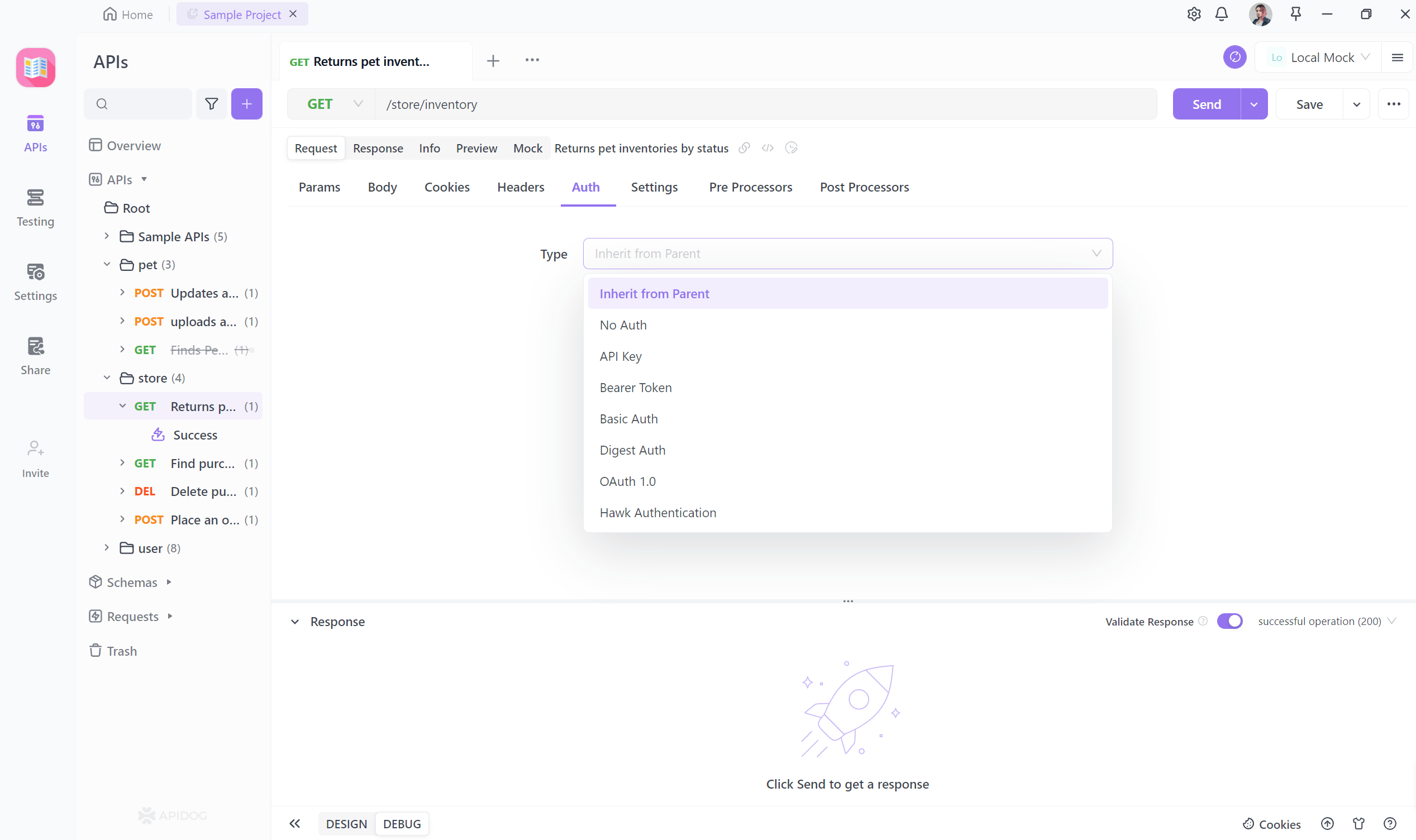

Von übergeordnetem Element erben

Ein bemerkenswertes Feature in Apidog ist die Möglichkeit, Authentifizierungseinstellungen von einer übergeordneten API zu erben. Dieser Ansatz rationalisiert den Konfigurationsprozess und gewährleistet einheitliche Sicherheitsprotokolle über verschiedene Endpunkte oder Versionen einer API hinweg. Durch das Erben von Authentifizierungseinstellungen können Entwickler konsistente Sicherheitspraktiken aufrechterhalten und gleichzeitig die Komplexität des Konfigurationsmanagements minimieren.

Keine Auth

Apidog bietet die Option "No Auth", wenn keine Authentifizierung erforderlich ist. Diese Option gewährt öffentlichen Zugriff auf bestimmte APIs, ohne dass Authentifizierungsnachweise erforderlich sind. Während es für offene Daten-APIs oder bestimmte öffentliche Ressourcen geeignet ist, ist eine sorgfältige Abwägung ratsam, um potenzielle Sicherheitsimplikationen angemessen zu berücksichtigen.

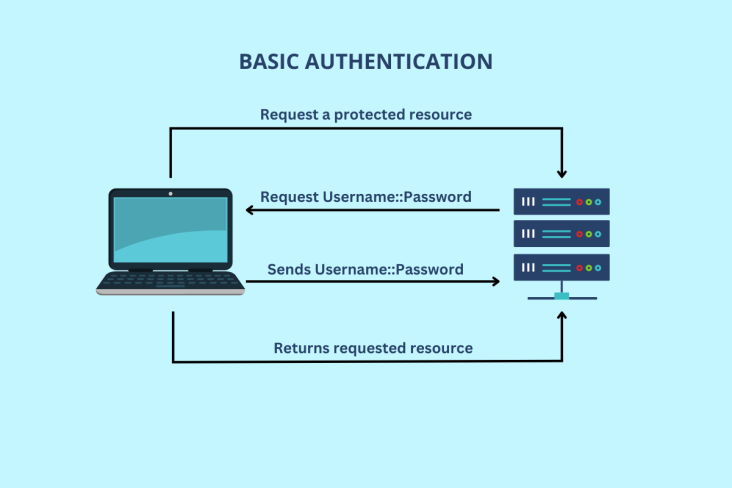

Basic Auth

Die Basic Authentication, eine klassische Authentifizierungsmethode, beinhaltet die Übertragung einer Kombination aus Benutzername und Passwort im Request-Header. Obwohl sie einfach zu implementieren ist, ist die Kopplung der Basic Authentication mit der HTTPS-Verschlüsselung entscheidend, um die Vertraulichkeit der Anmeldeinformationen während der Übertragung zu gewährleisten.

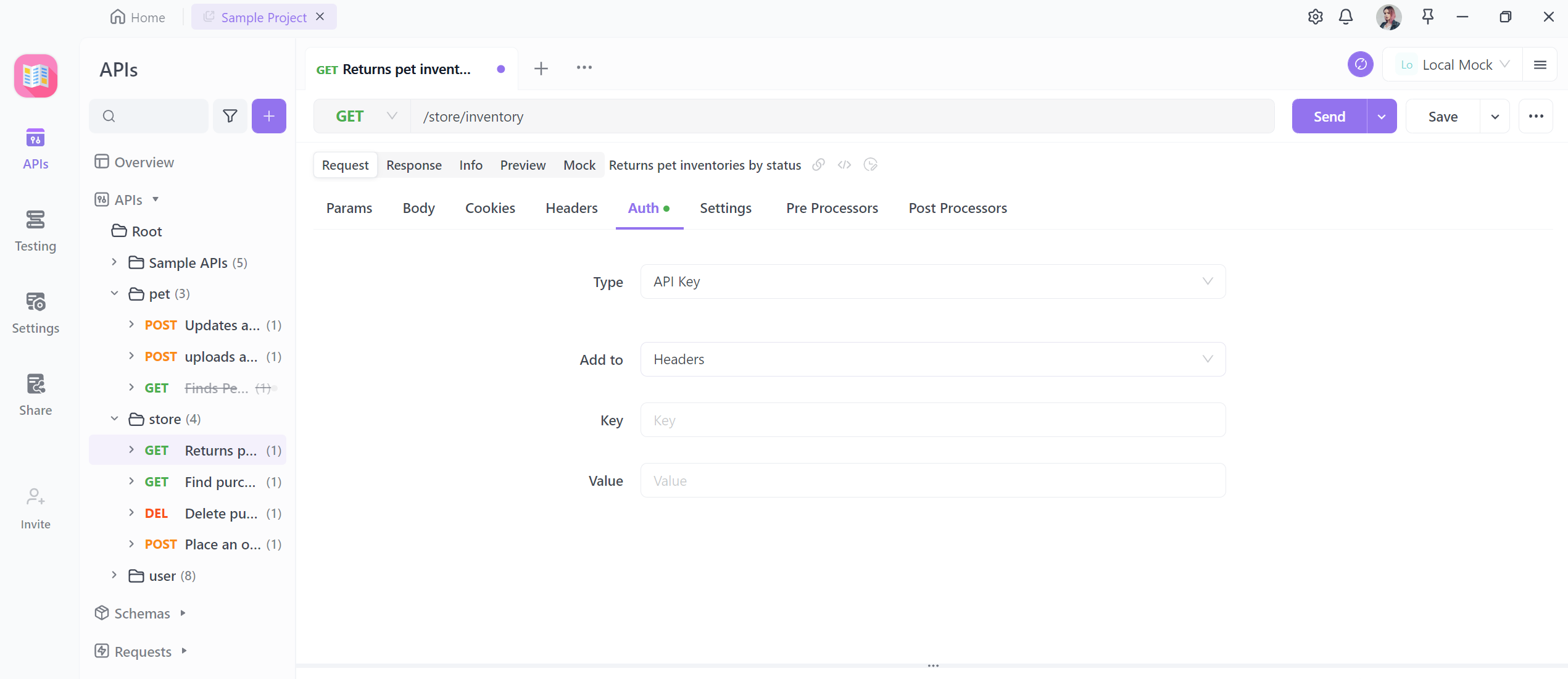

API Key

API-Schlüssel bieten eine unkomplizierte, aber effektive Möglichkeit der Authentifizierung. Die API-Schlüsselauthentifizierung von Apidog ermöglicht es Entwicklern, eindeutige Schlüssel zu generieren, die mit bestimmten APIs oder Endpunkten verknüpft sind. Diese Schlüssel dienen als digitale Anmeldeinformationen, die autorisierten Benutzern den Zugriff auf Ressourcen ermöglichen und gleichzeitig unbefugten Zugriff verhindern.

Bearer Token

Bearer-Tokens sind in der zeitgenössischen Anwendungsauthentifizierung weit verbreitet. Apidog unterstützt nahtlos die Methode "Bearer Token", sodass Benutzer ein Token in den Request-Header aufnehmen können, um Zugriff auf gesicherte Ressourcen zu erhalten. Dieser Ansatz erweist sich als besonders vorteilhaft, um die Sicherheit von mobilen Apps, Webanwendungen und APIs zu gewährleisten, die häufige Interaktionen erfordern.

Digest Auth

Die Digest Authentication erhöht die Sicherheit, indem eine gehashte Darstellung des Passworts anstelle des Passworts selbst übertragen wird. Dies mindert das Risiko der Offenlegung von Passwörtern während der Übertragung. Die Unterstützung von Digest Authentication durch Apidog stärkt den Schutz sensibler Daten und Ressourcen.

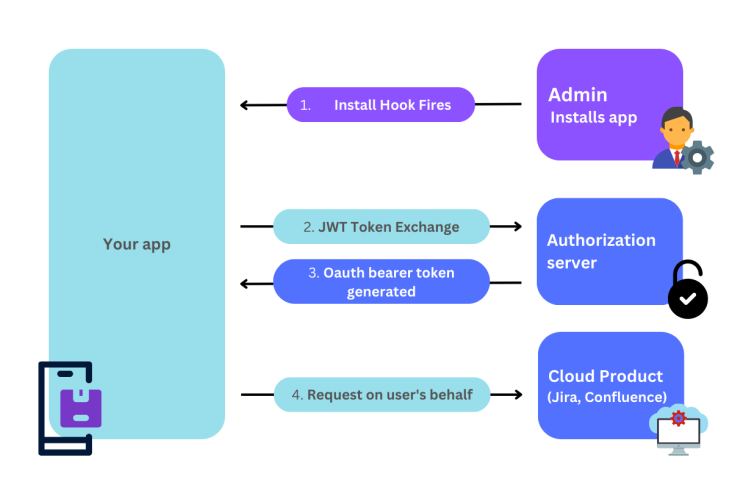

OAuth 1.0

OAuth 1.0 ist ein robustes Protokoll, das die sichere Autorisierung für Anwendungen von Drittanbietern erleichtert. Es beinhaltet den Austausch von Zugriffstoken und geheimen Schlüsseln und gewährt eine differenzierte Zugriffskontrolle. Die Implementierung von OAuth 1.0 durch Apidog vereinfacht die Integration von Apps von Drittanbietern und wahrt gleichzeitig strenge Sicherheitsmaßnahmen.

Hawk Authentication

Hawk Authentication ist ein kryptografisches Protokoll, das die Authentifizierung auf Nachrichtenebene für APIs bereitstellt. Es gewährleistet die Integrität und Authentizität von Anfragen und verhindert Manipulationen und unbefugten Zugriff. Die Unterstützung von Hawk Authentication durch Apidog gewährleistet die Datenintegrität während der API-Interaktionen.

AWS Signature

Für Anwendungen, die in Amazon Web Services (AWS) integriert sind, bietet Apidog die AWS Signature-Authentifizierung. Dieser Ansatz beinhaltet das Signieren von Anfragen mit AWS-Anmeldeinformationen, wodurch eine sichere Kommunikation zwischen Anwendungen und AWS-Diensten ermöglicht wird.

NTLM Authentication

Die NTLM (New Technology LAN Manager) Authentication ist ein Windows-basiertes Protokoll, das die sichere Kommunikation zwischen Clients und Servern innerhalb einer Windows-Domäne gewährleistet. Die NTLM-Unterstützung von Apidog erleichtert die nahtlose Integration in Windows-Umgebungen.

Akamai Edgegrid

Die Akamai Edgegrid-Authentifizierung von Apidog erleichtert die Integration in das Content Delivery Network von Akamai. Sie gewährleistet die sichere Kommunikation zwischen Anwendungen und Akamai-Diensten, wodurch die Leistung verbessert und gleichzeitig robuste Sicherheitsprotokolle eingehalten werden.

Rollenbasierte Zugriffskontrolle:

Die rollenbasierte Zugriffskontrolle (RBAC) ist ein zentraler Aspekt der Authentifizierung, der es Administratoren ermöglicht, Benutzerberechtigungen effizient zu verwalten. Apidog ermöglicht es Entwicklern, bestimmte Benutzerrollen zuzuweisen und Zugriff auf bestimmte Ressourcen und Aktionen basierend auf vordefinierten Rollen zu gewähren. Dieses Maß an granularer Kontrolle erhöht die Sicherheit, indem sichergestellt wird, dass Benutzer nur Zugriff auf die Funktionen haben, die ihren Rollen entsprechen.

Die Authentifizierungsoptionen von Apidog bieten ein umfassendes Toolkit zur Sicherung von APIs. Von traditionellen Methoden wie API-Schlüsseln und Basic Authentication bis hin zu erweiterten Protokollen wie OAuth und Hawk Authentication stattet APIDOG Entwickler mit der Flexibilität aus, die Authentifizierung an die spezifischen Sicherheitsanforderungen ihrer Anwendungen anzupassen.

Fazit

Authentifizierung ist nicht nur eine technische Sache; sie ist der Hüter Ihrer Daten, der Privatsphäre der Benutzer und der Integrität der Anwendung. Denken Sie also, wenn Sie Ihre Programmierbemühungen vorantreiben, an die Authentifizierung – den Schild, der Ihr digitales Reich sicher und gesund hält.