APIs sind zu einem entscheidenden Bestandteil der modernen Technologie geworden, wobei sich Unternehmen auf sie verlassen, um Daten und Funktionalitäten über verschiedene Anwendungen und Dienste hinweg auszutauschen. Mit der Zunahme der Konnektivität und des Datenaustauschs steigt jedoch auch das Risiko unbefugten Zugriffs und Sicherheitsverletzungen.

Daher ist die Autorisierung ein kritischer Aspekt der API-Entwicklung, der dazu beiträgt, sicherzustellen, dass nur autorisierte Benutzer oder Clients auf sensible Daten und Funktionalitäten zugreifen können. In diesem Artikel werden wir die Bedeutung der Autorisierung in APIs, die verschiedenen Autorisierungsmethoden, die verwendet werden können, und die Rolle von API-Toolkits bei der Erleichterung des Autorisierungsprozesses in APIs untersuchen.

Was bedeutet Autorisierung in APIs

Autorisierung ist der Prozess der Überprüfung, ob ein Benutzer oder Client die erforderlichen Berechtigungen hat, um auf bestimmte Ressourcen oder Funktionen in einer API zuzugreifen. Dies ist für die API-Sicherheit von entscheidender Bedeutung, da es sicherstellt, dass nur autorisierte Benutzer oder Clients auf sensible Daten und Funktionalitäten zugreifen können. Die Autorisierung wird häufig in Verbindung mit der Authentifizierung implementiert, bei der es sich um den Prozess der Überprüfung der Identität eines Benutzers oder Clients handelt.

Arten der Autorisierung in APIs

Je nach Anwendungsfall und Sicherheitsanforderungen können verschiedene Arten der Autorisierung in APIs implementiert werden. Hier sind einige der gängigen Arten der Autorisierung in APIs.

API-Schlüssel-Autorisierung

Die API-Schlüssel-Autorisierung ist eine einfache Methode, bei der für jeden API-Client ein eindeutiger Schlüssel generiert wird. Der Client muss den API-Schlüssel in jede API-Anfrage aufnehmen, um seinen Zugriff auf die API zu authentifizieren und zu autorisieren. Dies ist eine grundlegende Sicherheitsmaßnahme, die unbefugten Zugriff auf die API verhindert. Diese Methode ist besonders nützlich für Anwendungen, die keine komplexe Benutzerauthentifizierung erfordern und keine sensiblen Benutzerdaten speichern.

OAuth 1.0-Autorisierung

OAuth 1.0 ist ein weit verbreitetes Autorisierungsframework, das es Benutzern ermöglicht, Anwendungen von Drittanbietern Zugriff auf ihre Ressourcen zu gewähren, ohne ihre Anmeldeinformationen weiterzugeben. Es wird häufig für Social-Media-APIs verwendet, bei denen Benutzer ihre Daten mit anderen Apps teilen möchten. OAuth 1.0 basiert auf dem Konzept der Zugriffstoken, die an autorisierte Clients ausgegeben und für den Zugriff auf geschützte Ressourcen verwendet werden. Die Zugriffstoken sind kurzlebig, was dazu beiträgt, unbefugten Zugriff auf die API zu verhindern.

JSON Web Tokens (JWT)

JWT ist eine beliebte Methode zur sicheren Übertragung von Informationen zwischen Parteien als JSON-Objekt. JWT kann verwendet werden, um Zugriffstoken zu erstellen, mit denen API-Anfragen authentifiziert werden können. Die Zugriffstoken enthalten Informationen über den Benutzer oder Client und den Autorisierungsbereich, was der API hilft, die Zugriffsrechte zu validieren. JWTs sind in sich geschlossen und enthalten alle notwendigen Informationen für die Autorisierung, einschließlich Ablaufzeiten und kryptografischer Signaturen.

Basisauthentifizierung

Die Basisauthentifizierung ist eine weit verbreitete Methode zur Authentifizierung von API-Anfragen mithilfe eines Benutzernamens und eines Passworts. Der Benutzername und das Passwort werden im HTTP-Header übertragen, der über HTTPS verschlüsselt wird. Diese Methode ist einfach zu implementieren und wird von Webservern und Browsern weitgehend unterstützt. Sie ist jedoch nicht für Anwendungen geeignet, die hohe Sicherheit erfordern, da der Benutzername und das Passwort leicht abgefangen werden können.

So implementieren Sie die Autorisierung in APIs

Je nach Anwendungsfall und Sicherheitsanforderungen gibt es verschiedene Möglichkeiten, die Autorisierung in APIs zu erreichen. Im Folgenden werden jedoch einige der allgemeinen Schritte aufgeführt, die unternommen werden können, um die Autorisierung in APIs durchzusetzen.

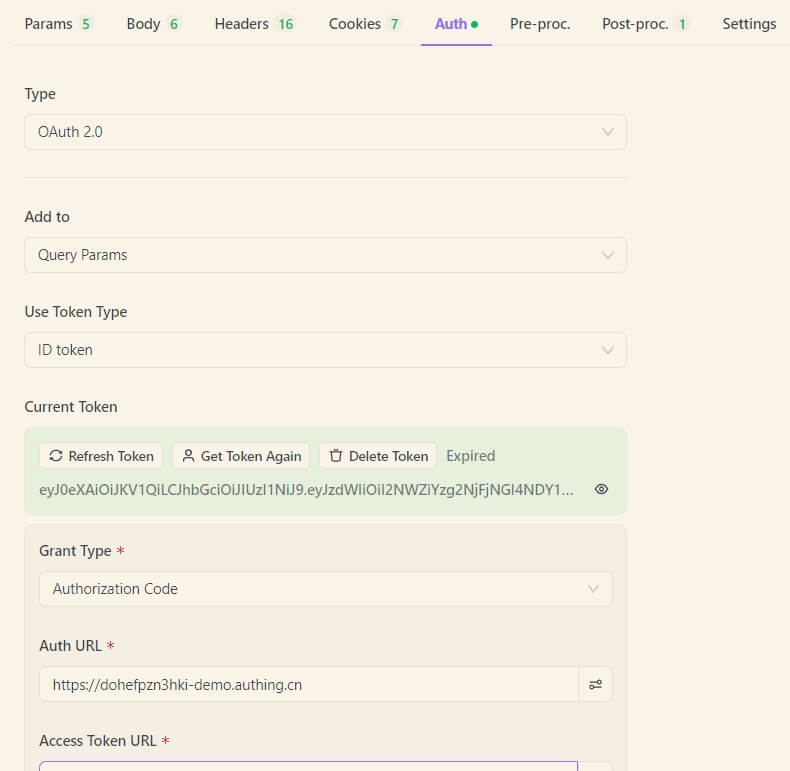

Die Benutzeroberfläche zeigt deutlich das Ablaufdatum des Tokens an, und Sie können das Token bei Bedarf mit einem Klick aktualisieren. Dies macht das Testen von APIs, die eine OAuth 2.0-Authentifizierung erfordern, innerhalb der leistungsstarken API-Management-Plattform von Apidog äußerst bequem.

Bestimmen Sie die Autorisierungsmethode

Wählen Sie die beste Methode für Ihren Anwendungsfall und Ihre Sicherheitsanforderungen. Berücksichtigen Sie Faktoren wie den erforderlichen Sicherheitsgrad, die Komplexität der API und die Art der gemeinsam genutzten Daten.

Autorisierung implementieren

Implementieren Sie die gewählte Autorisierungsmethode im API-Code. Dies beinhaltet in der Regel das Hinzufügen von Authentifizierungs- und Autorisierungsprüfungen zu den API-Endpunkten. Wenn Sie beispielsweise OAuth 1.0 verwenden, müssen Sie das OAuth 1.0-Framework im API-Code implementieren und Zugriffstoken für autorisierte Clients generieren.

Sichern Sie die API

Nach der Implementierung der Autorisierungsmethode ist es wichtig, die API vor gängigen Sicherheitsbedrohungen zu schützen. Dies beinhaltet die Implementierung sicherer Codierungspraktiken, Verschlüsselung zum Schutz sensibler Daten und Ratenbegrenzung zur Verhinderung von API-Missbrauch.

Testen Sie die Autorisierung

Das Testen der Autorisierung ist entscheidend, um sicherzustellen, dass nur autorisierte Benutzer oder Clients auf die API zugreifen können. Es beinhaltet das Testen verschiedener Szenarien, wie z. B. falsche Anmeldeinformationen, abgelaufene Token und unbefugte Zugriffsversuche, um sicherzustellen, dass die API sicher ist.

Die Wahl des Benutzers eines geeigneten Tools zur Implementierung der API-Autorisierung ist jedoch ebenso wichtig. Gehen wir zum nächsten Abschnitt, um mehr zu erfahren!

Apidog: All-in-One-Workspace für APIs

Apidog ist ein API-Dokumentations- und Testtool, das Entwicklern hilft, ihre APIs zu entwerfen, zu dokumentieren, zu debuggen, zu testen und zu simulieren. Es wurde entwickelt, um den Prozess der Erstellung und Verwaltung von APIs zu vereinfachen, indem es eine intuitive und benutzerfreundliche Oberfläche bietet. Apidog ist sowohl in cloudbasierten als auch in selbst gehosteten Versionen verfügbar und unterstützt mehrere Programmiersprachen und API-Frameworks.

Autorisierungstechniken erklärt mit Apidog

Es gibt verschiedene Arten von Autorisierungstechniken, wie oben erwähnt. Im Folgenden werden wir drei Beispiele für Autorisierungstechniken mit Apidog sehen.

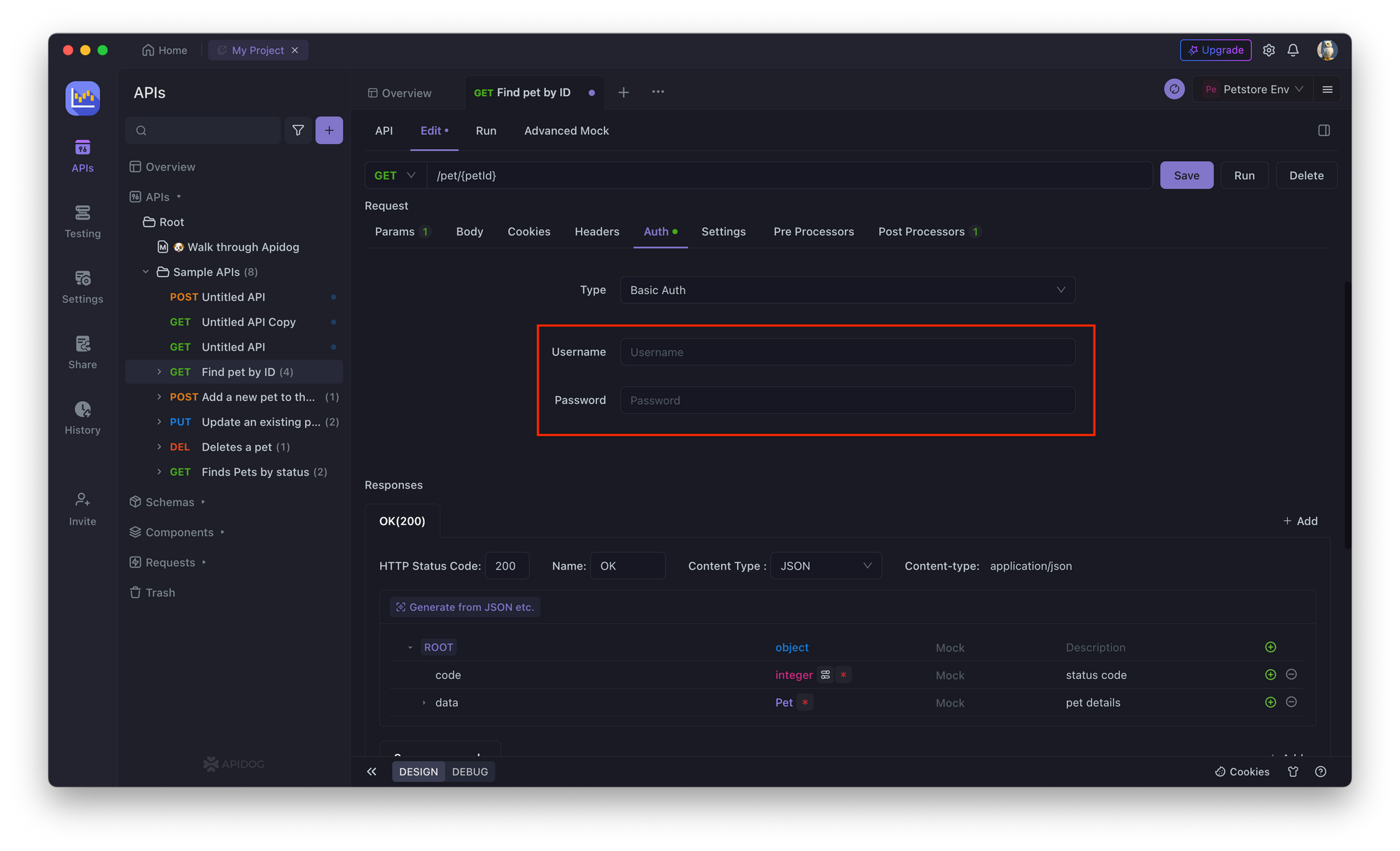

Basisauthentifizierung

Basisauthentifizierung ist eine einfache Autorisierungsmethode, bei der ein Benutzername und ein Passwort mit jeder API-Anfrage gesendet werden. Der Benutzername und das Passwort werden im Base64-Format codiert und als Teil des Authorization-Headers gesendet. Der Server überprüft dann die Anmeldeinformationen und gewährt Zugriff auf die Ressource, wenn sie gültig sind.

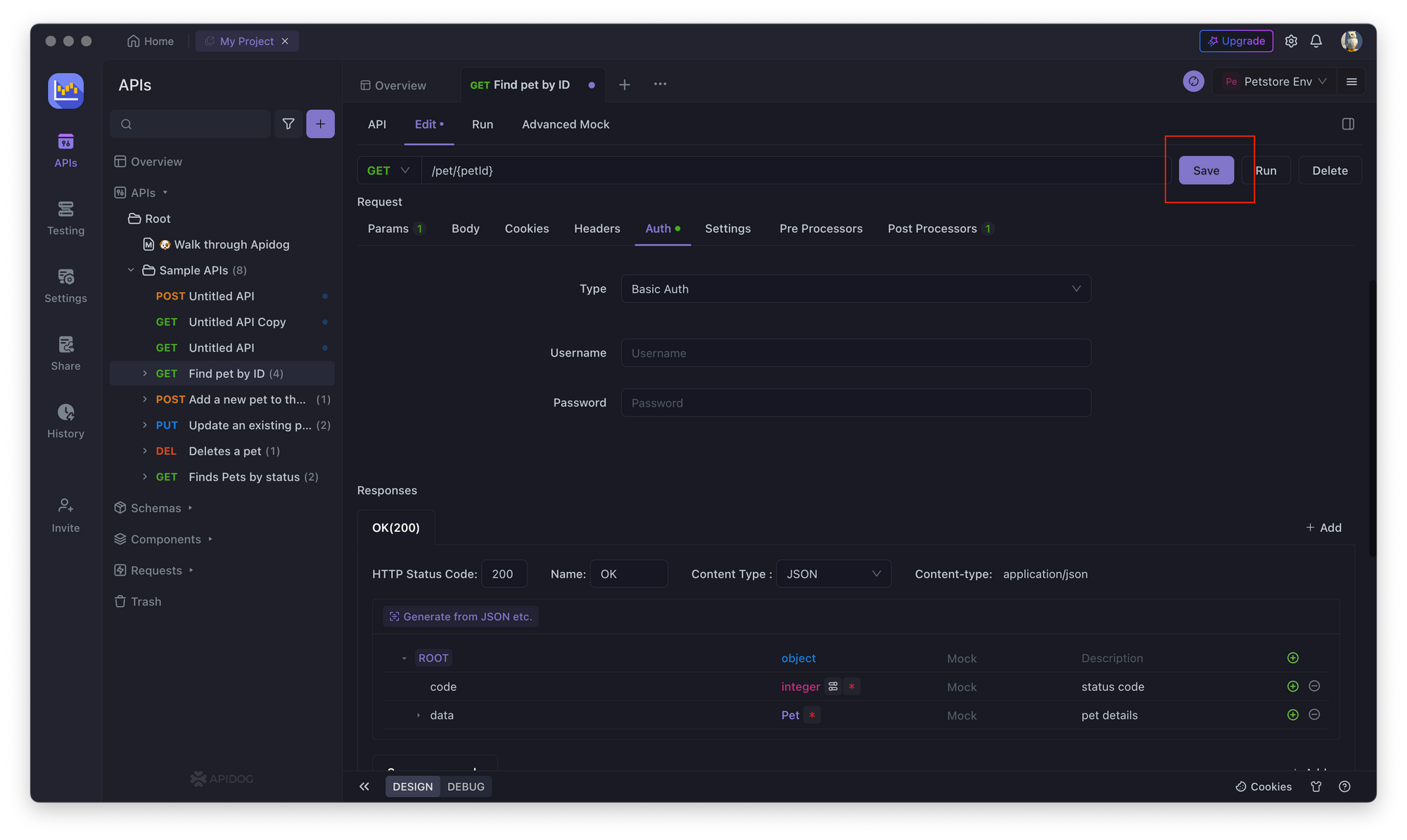

Hier ist ein Beispiel für die Implementierung der Basisauthentifizierung in Apidog:

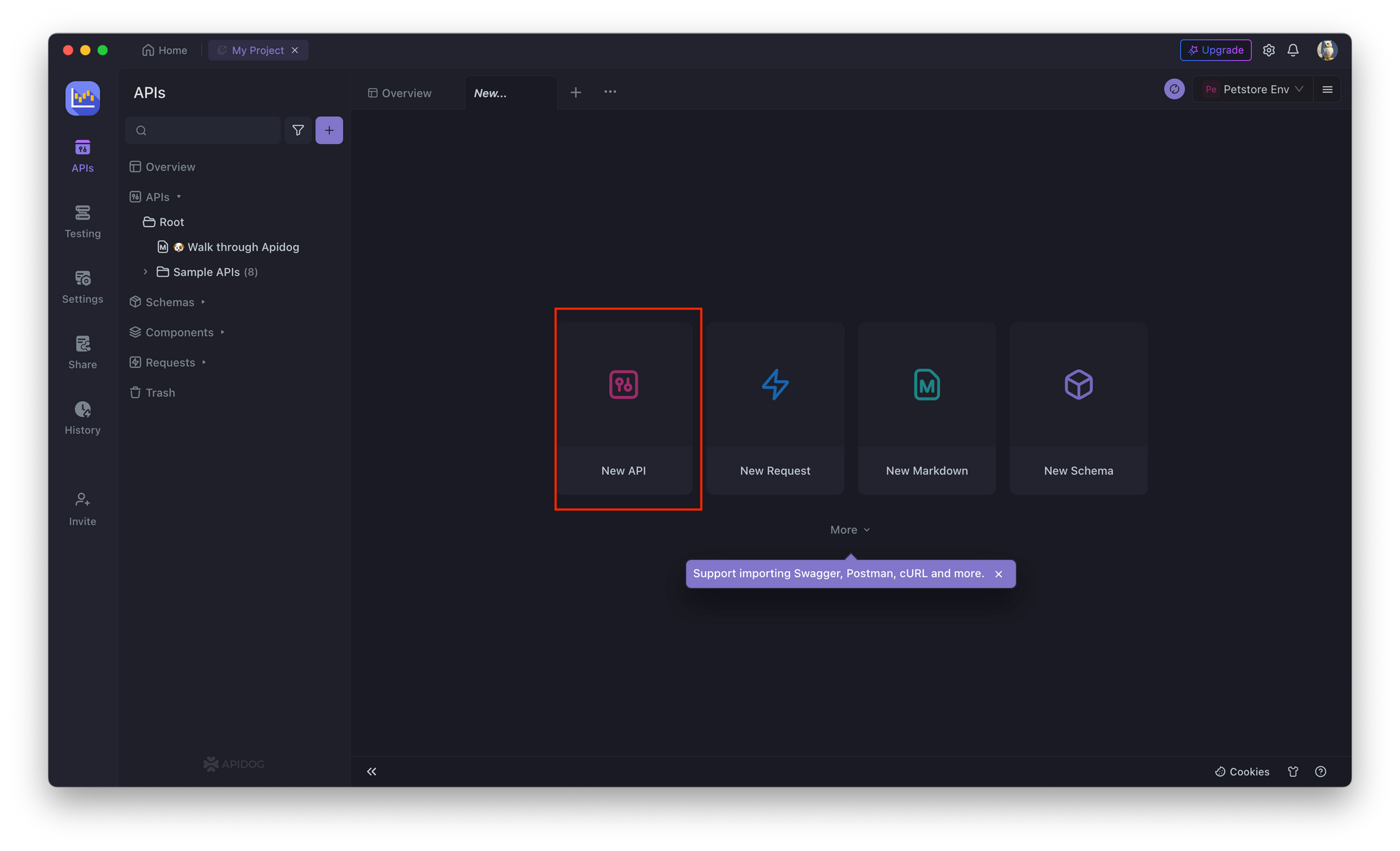

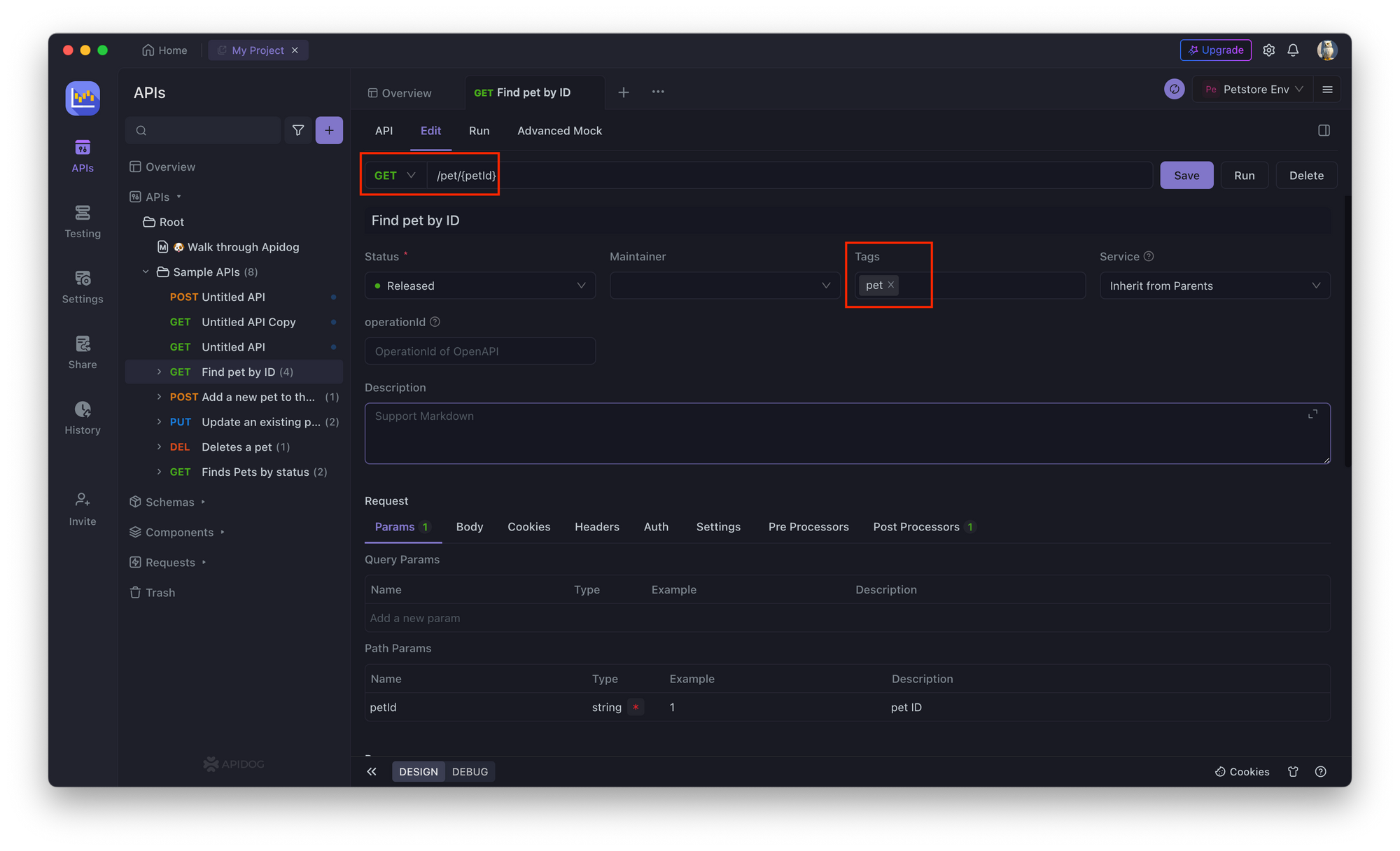

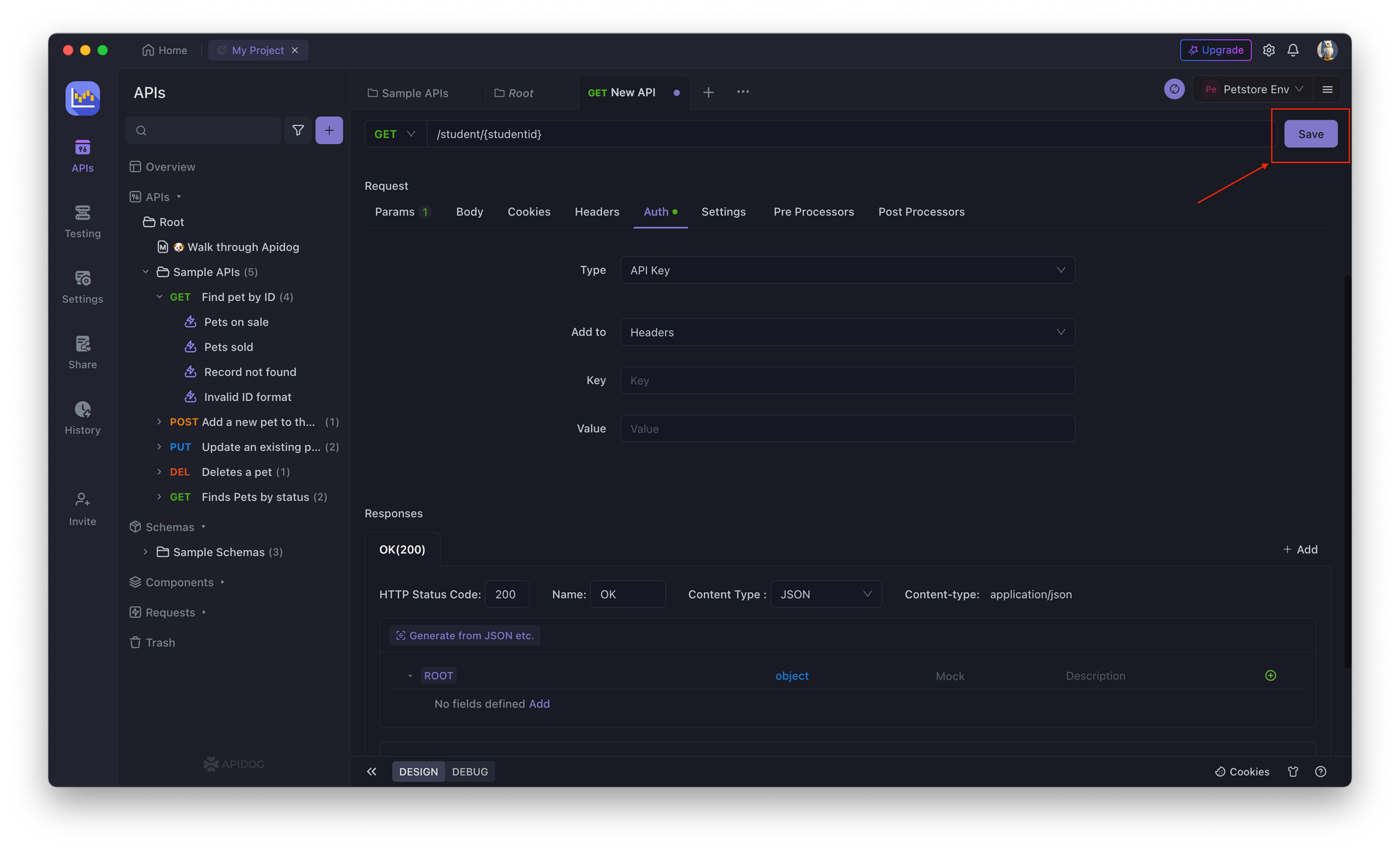

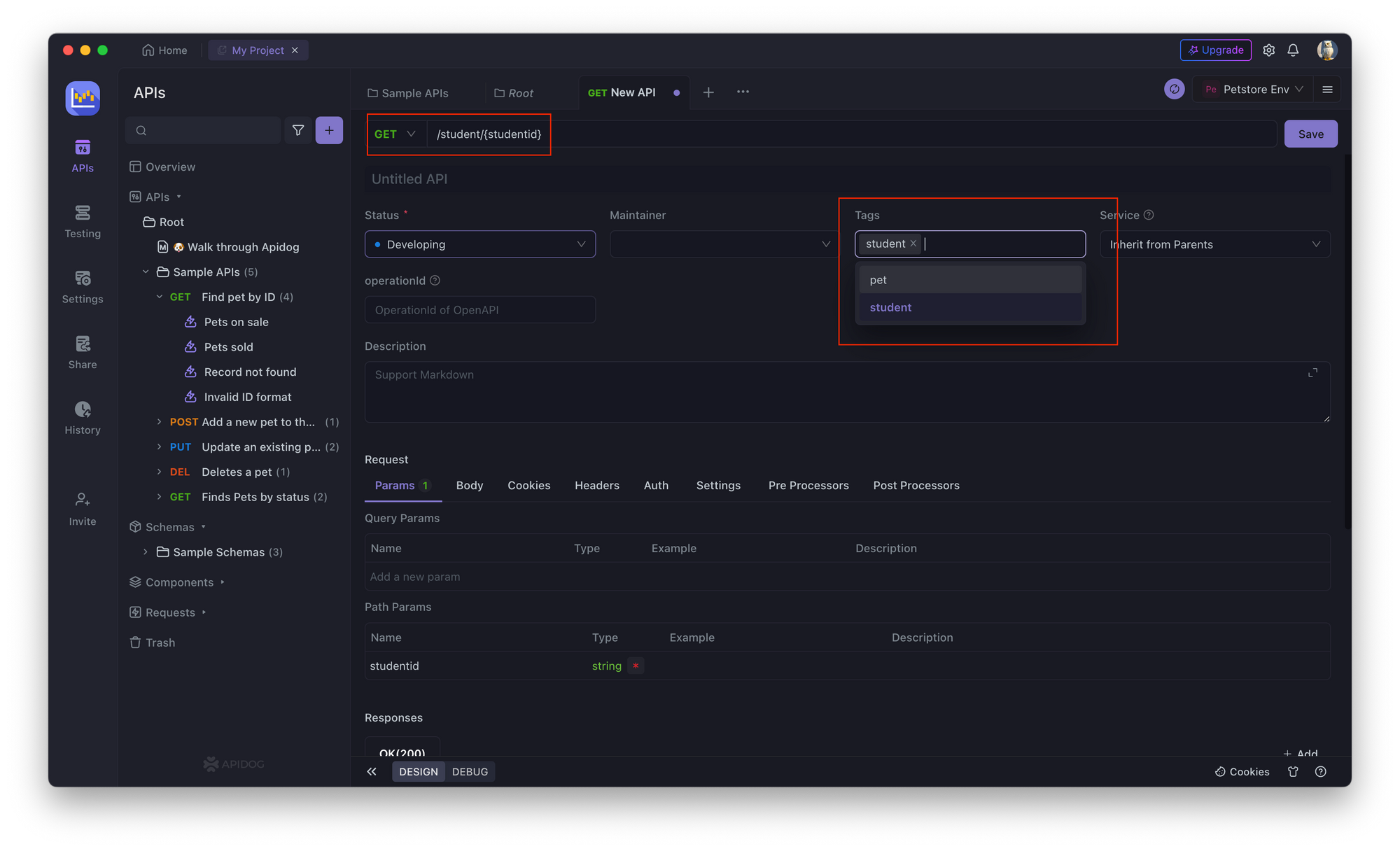

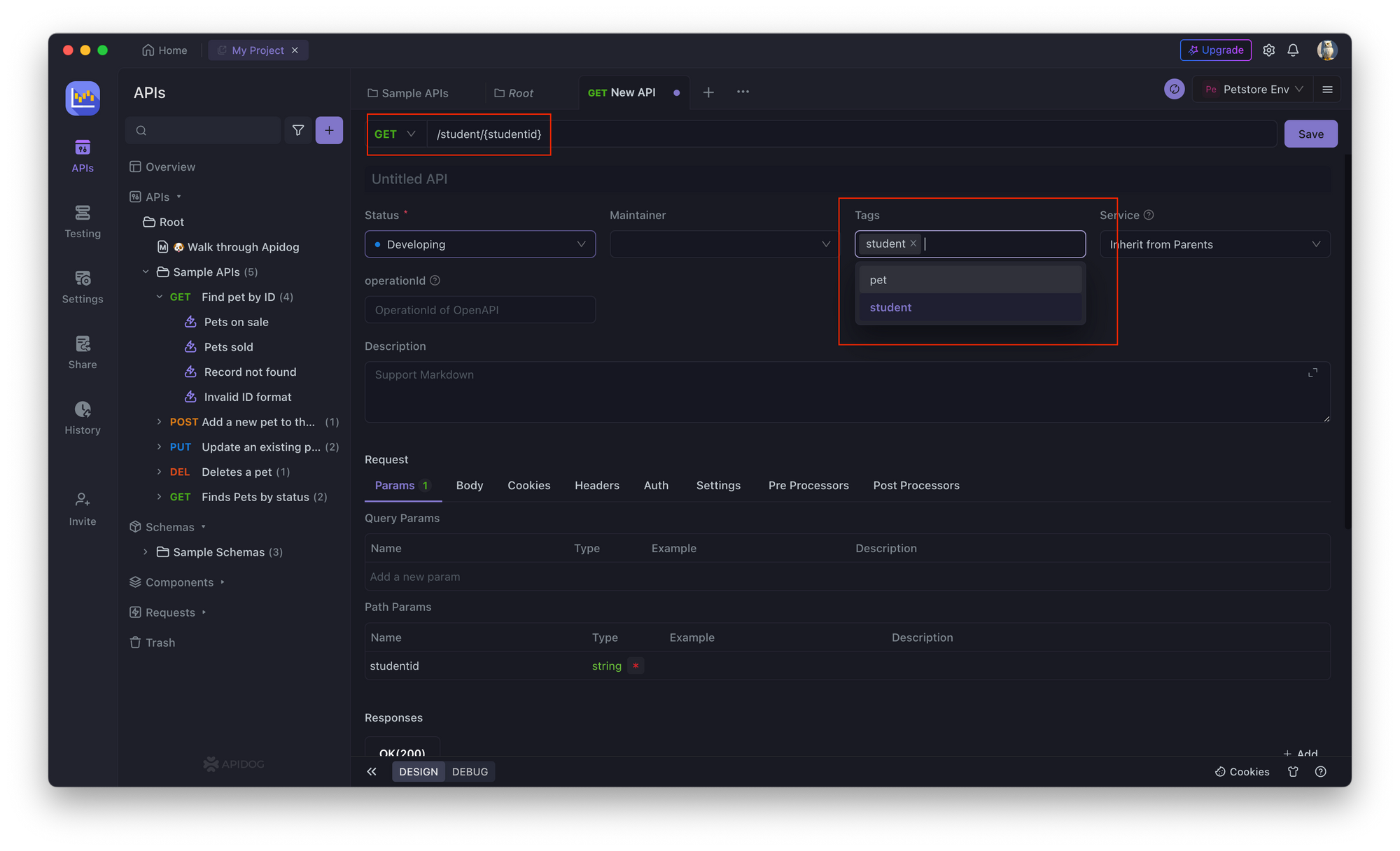

1. Öffnen Sie Apidog und erstellen Sie einen neuen API-Endpunkt. Wählen Sie die API-Anfrage aus, die Sie ausführen möchten, z. B. GET, PUT, POST usw., und geben Sie das Feld ein, auf das Sie zugreifen möchten, z. B. studentId, wie im Bild unten hervorgehoben.

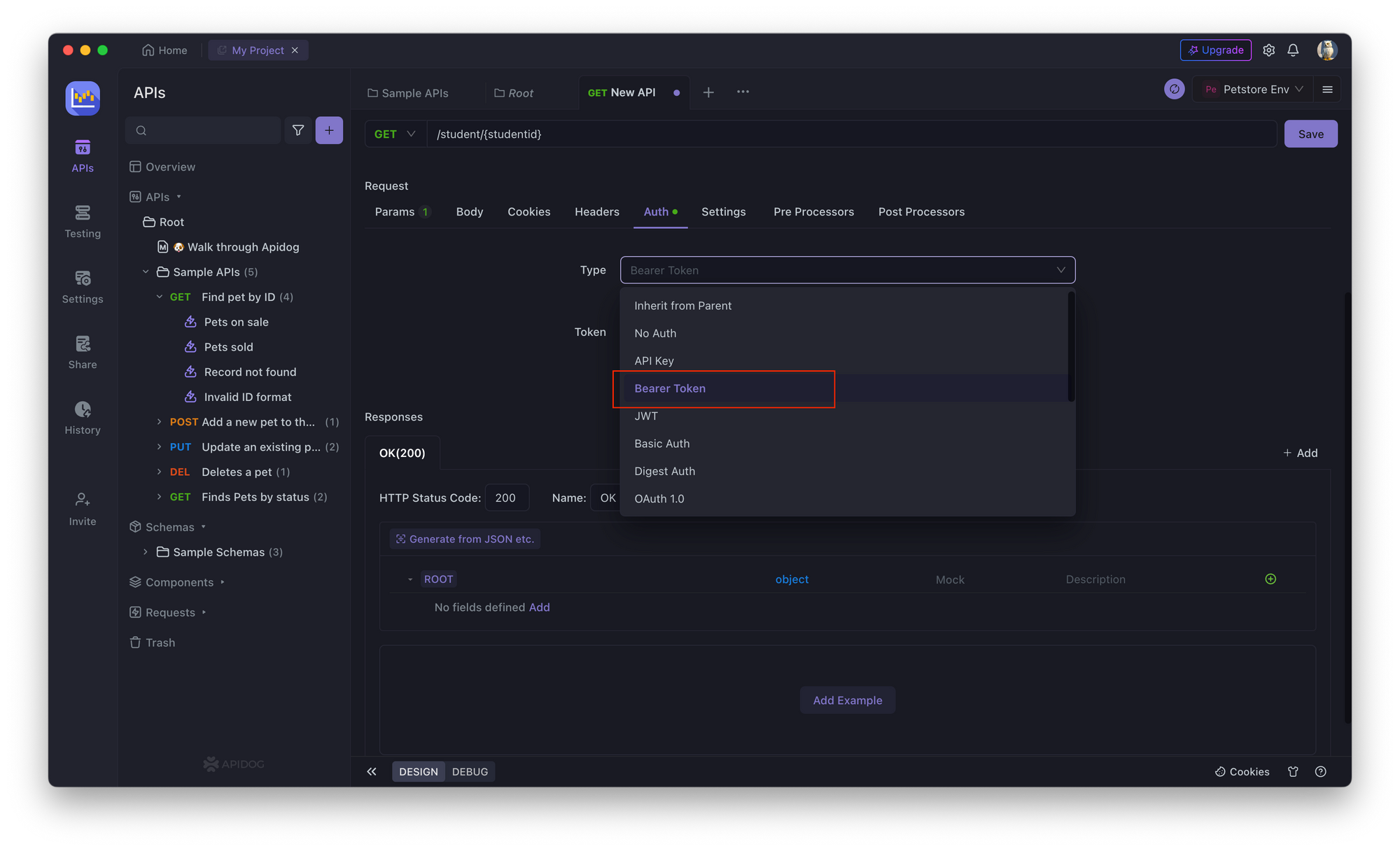

2. Gehen Sie im API-Endpunkt zur Registerkarte Authorization und wählen Sie Basic Authorization.

3. Geben Sie einen Benutzernamen und ein Passwort für den API-Endpunkt ein.

4. Speichern Sie die Änderungen und testen Sie den API-Endpunkt, indem Sie auf Speichern klicken.

API-Schlüssel-Autorisierung

Die API-Schlüssel-Autorisierung ist eine weitere beliebte Methode, bei der für jeden Benutzer oder jede Anwendung ein eindeutiger API-Schlüssel generiert wird. Der API-Schlüssel wird mit jeder API-Anfrage als Teil des Authorization-Headers oder Abfrageparameters gesendet. Der Server überprüft dann den API-Schlüssel und gewährt Zugriff auf die Ressource, wenn er gültig ist.

Hier ist ein Beispiel für die Implementierung der API-Schlüssel-Autorisierung in Apidog:

GET /api/v1/users/1234 HTTP/1.1

Host: 127.0.0.1

Authorization: APIKEY 0123456789ABCDEFIn diesem Beispiel wird der API-Schlüssel im Authorization-Header mithilfe des APIKEY-Schemas bereitgestellt. Die allgemeinen Schritte zum Anwenden dieser Autorisierung in Apidog sind wie folgt:

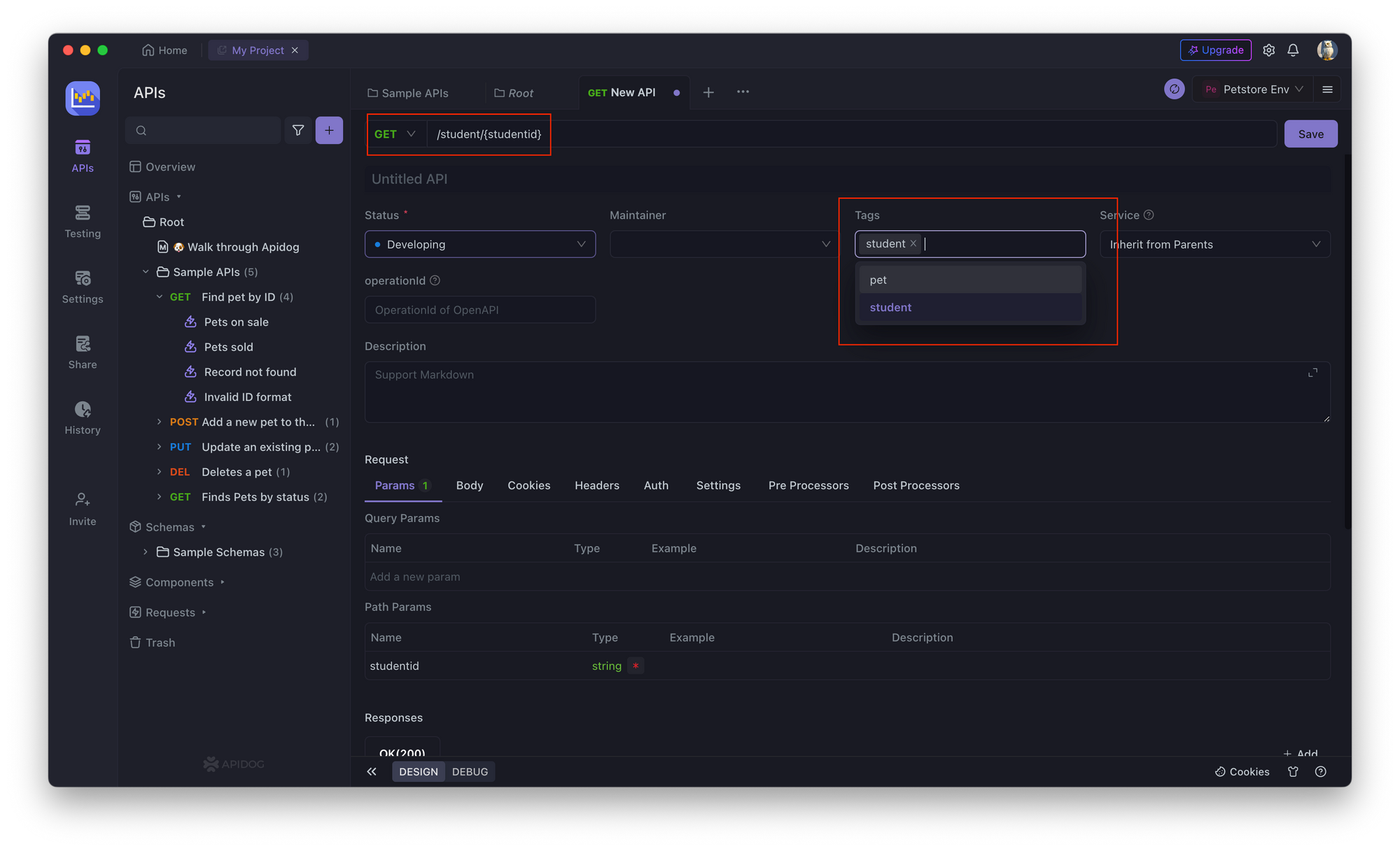

1. Öffnen Sie Apidog und erstellen Sie einen neuen API-Endpunkt. Wählen Sie die API-Anfrage aus, die Sie ausführen möchten, z. B. GET, PUT, POST usw., und geben Sie das Feld ein, auf das Sie zugreifen möchten, z. B. studentId, wie im Bild unten hervorgehoben.

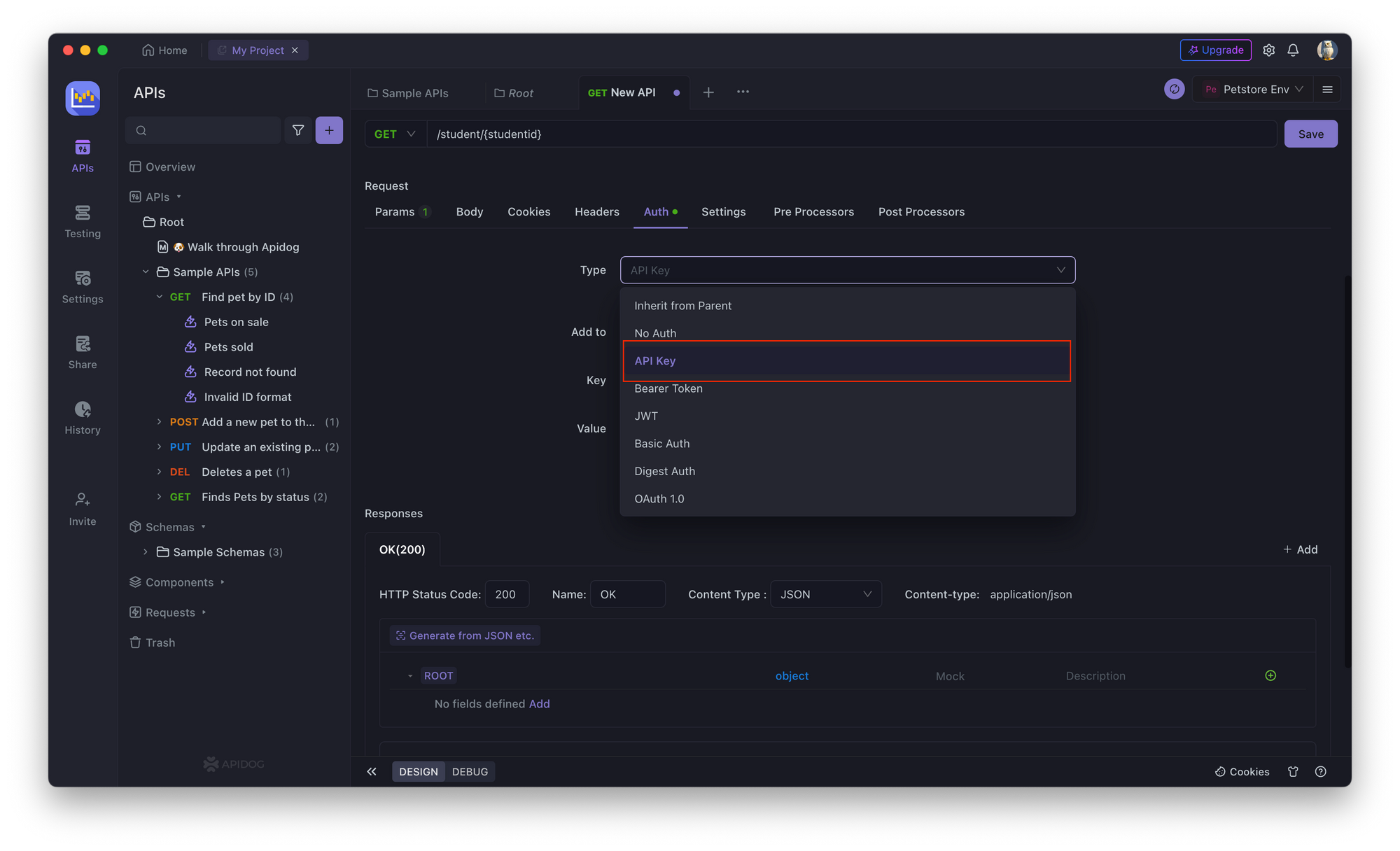

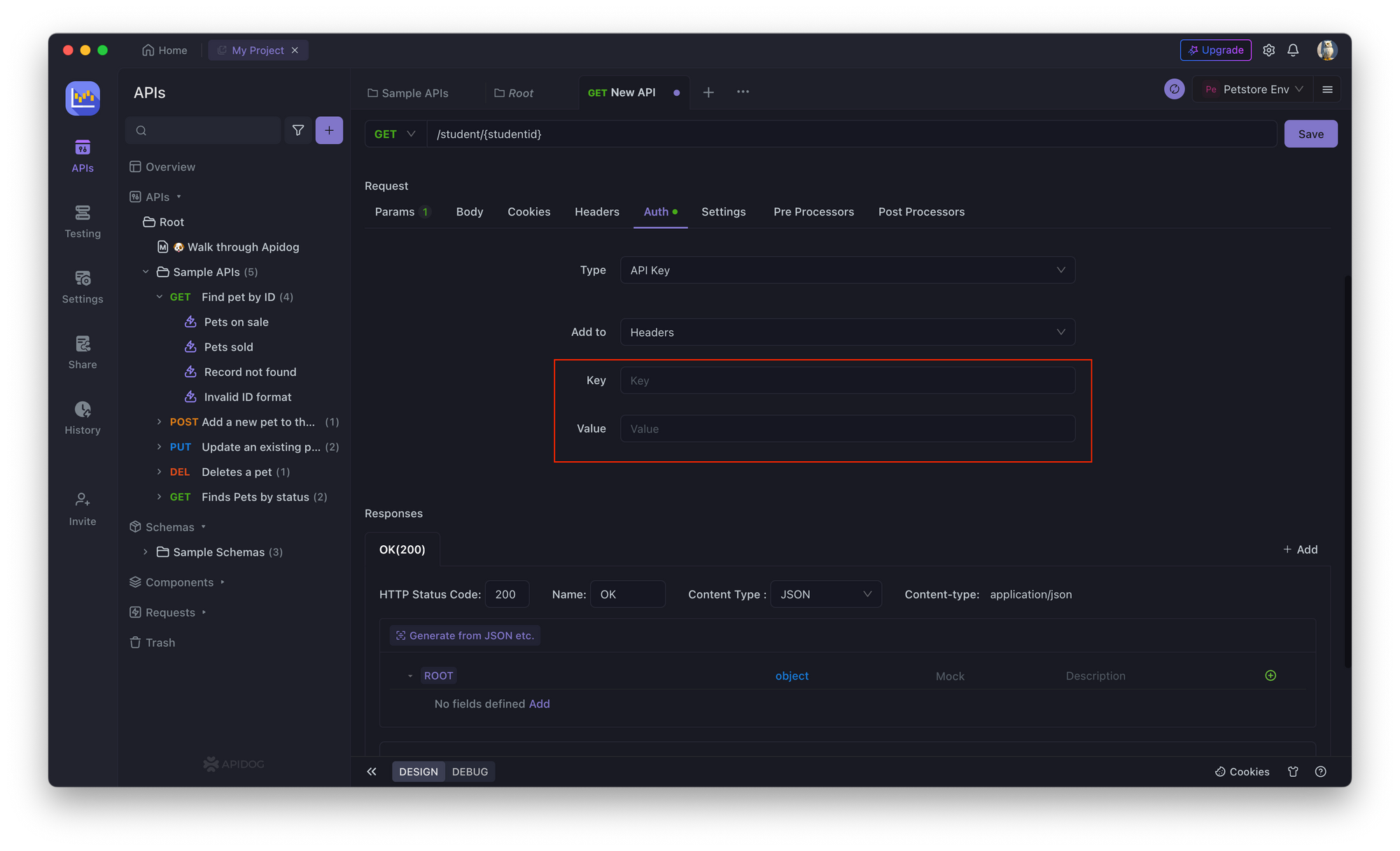

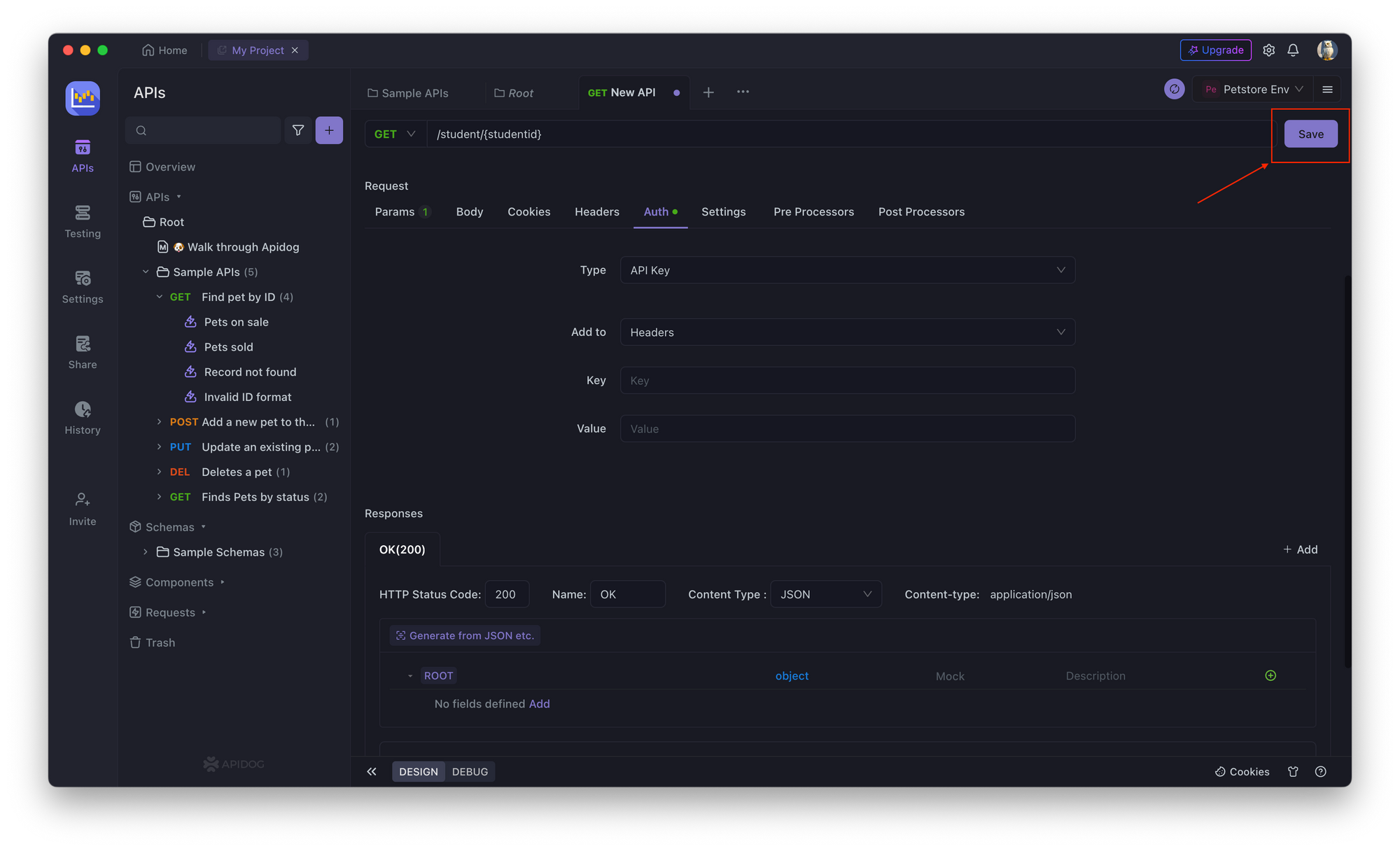

2. Gehen Sie im API-Endpunkt zur Registerkarte Authorization und wählen Sie API Key.

3. Geben Sie einen eindeutigen API-Schlüssel für den API-Endpunkt ein.

4. Speichern Sie die Änderungen und testen Sie den API-Endpunkt.

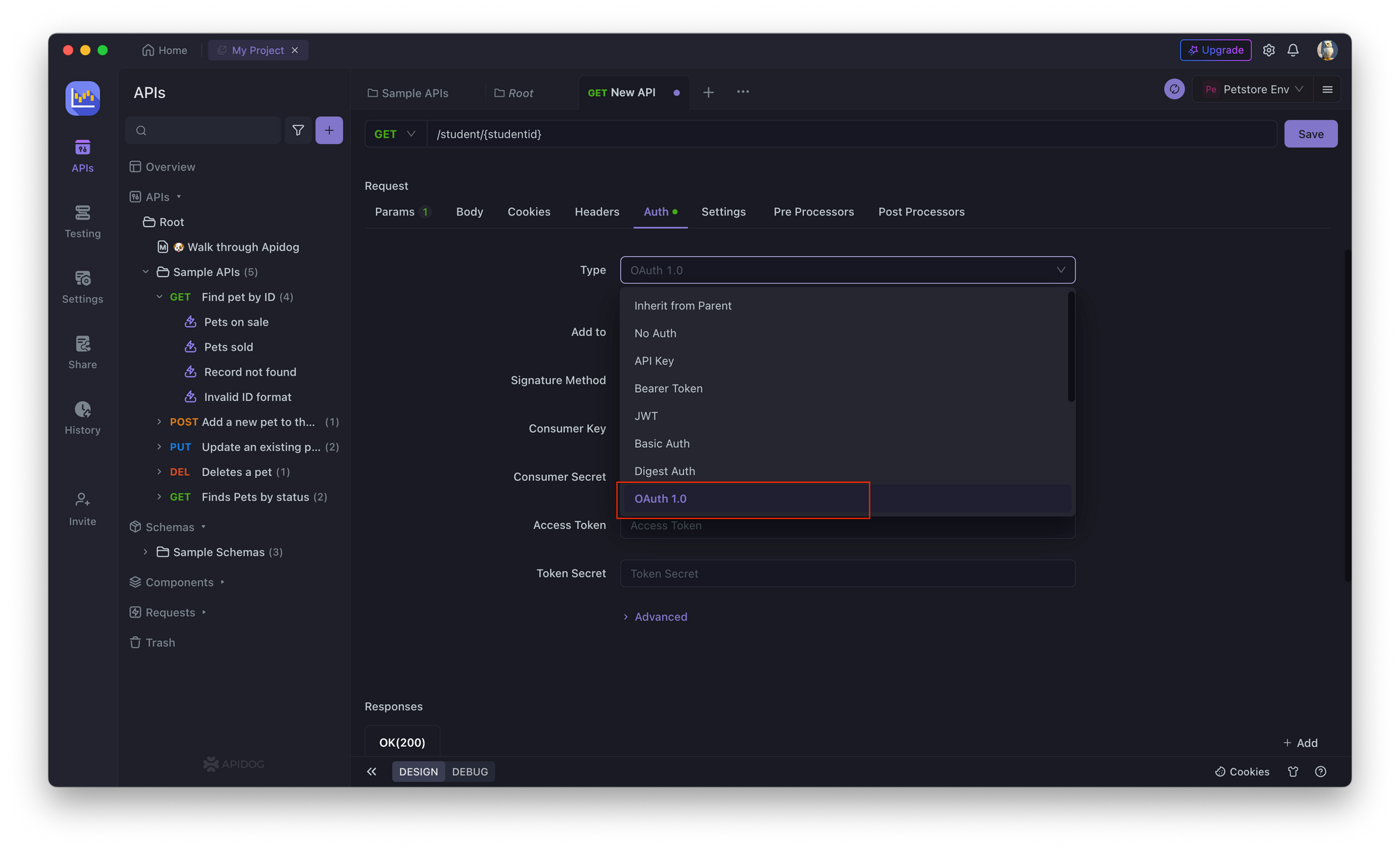

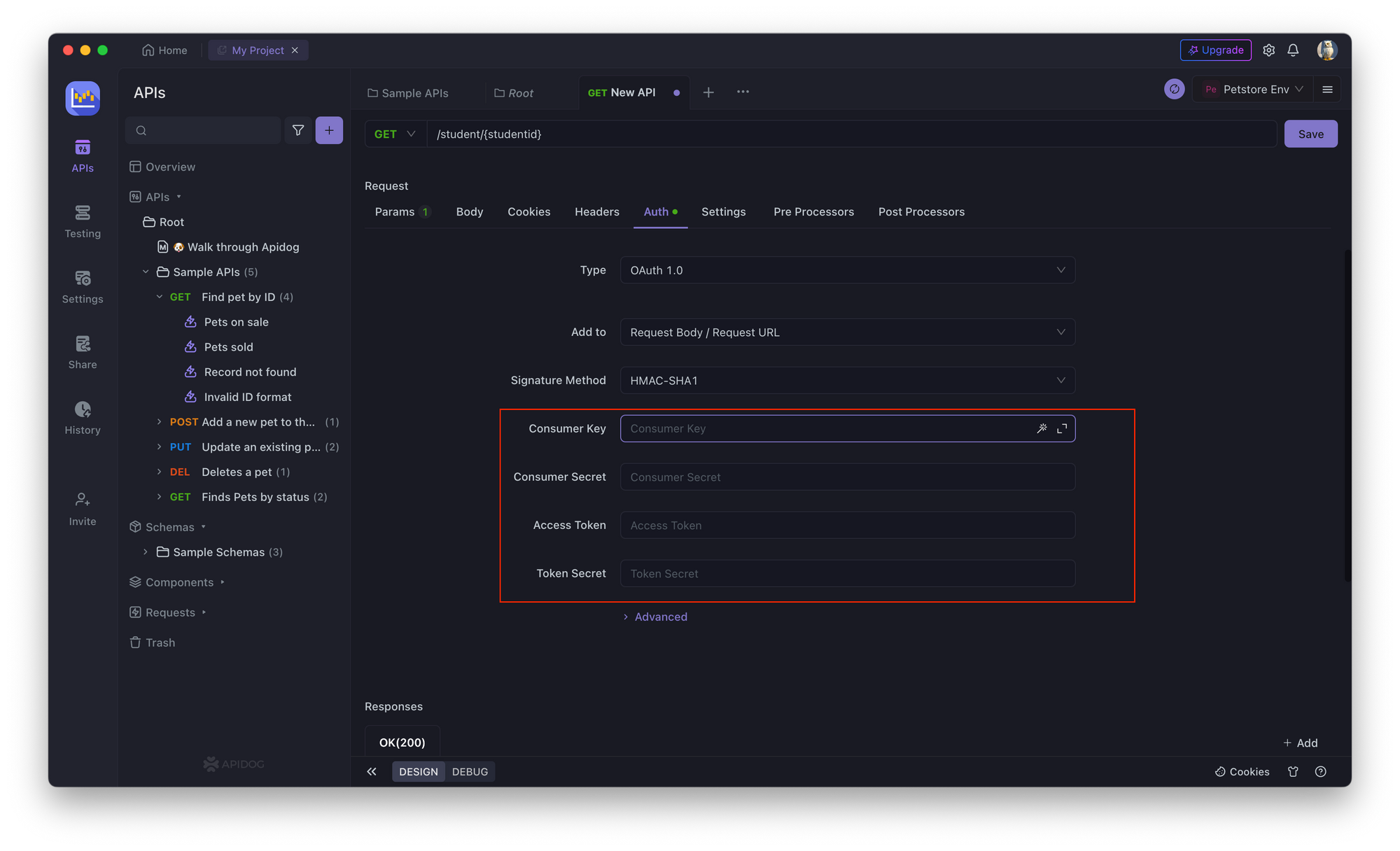

OAuth 1.0-Autorisierung

Die OAuth 1.0-Autorisierung ist eine erweiterte Autorisierungsmethode, bei der der Zugriff auf Ressourcen von einer Anwendung an eine andere delegiert wird. Sie wird häufig in Anwendungen von Drittanbietern verwendet, die Zugriff auf Benutzerdaten benötigen. OAuth 1.0 verwendet Zugriffstoken, um Zugriff auf Ressourcen zu gewähren, und unterstützt verschiedene Grant-Typen, einschließlich Autorisierungscodes, Client-Anmeldeinformationen und Passwörter.

Hier ist ein Beispiel für die OAuth 1.0-Autorisierung in Apidog:

POST /token HTTP/1.1

Host: 127.0.0.1

Content-Type: application/x-www-form-urlencoded grant_type=password&username=abc&password=abc123In diesem Beispiel fordert der Client den Token-Endpunkt der API an, um ein Zugriffstoken zu erhalten. Der Client stellt die Anmeldeinformationen des Benutzers im Anforderungstext bereit, und die API stellt ein Zugriffstoken aus, wenn die Anmeldeinformationen gültig sind. Die allgemeinen Schritte zum Anwenden dieser Autorisierung in Apidog sind wie folgt:

1. Öffnen Sie Apidog und erstellen Sie einen neuen API-Endpunkt. Wählen Sie die API-Anfrage aus, die Sie ausführen möchten, z. B. GET, PUT, POST usw., und geben Sie das Feld ein, auf das Sie zugreifen möchten, z. B. studentId, wie im Bild unten hervorgehoben.

2. Gehen Sie im API-Endpunkt zur Registerkarte Authorization und wählen Sie OAuth 1.0.

3. Geben Sie den Autorisierungsendpunkt (Consumer Key), den Token-Endpunkt (Access Token), die Client-ID (Access Token) und das Client-Geheimnis (Token Secret) für den API-Endpunkt ein.

4. Speichern Sie die Änderungen und testen Sie den API-Endpunkt.

JSON Web Tokens (JWT)

JSON Web Tokens (JWT) sind ein kompaktes, URL-sicheres Mittel zur Darstellung von Ansprüchen, die zwischen zwei Parteien übertragen werden sollen. JWTs werden häufig als Zugriffstoken in APIs verwendet. Sie bestehen aus drei Teilen: einem Header, einer Payload und einer Signatur. Der Header und die Payload sind Base64-codiert und durch einen Punkt (.) getrennt.

Hier ist ein Beispiel für die JWT-Autorisierung in Apidog:

GET /api/v1/users/1234 HTTP/1.1

Host: 127.0.0.1

Authorization: Bearer eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzDas Zugriffstoken wird in diesem Beispiel im Authorization-Header mithilfe des Bearer-Schemas bereitgestellt. Die allgemeinen Schritte zum Anwenden dieser Autorisierung in Apidog sind wie folgt:

1. Öffnen Sie Apidog und erstellen Sie einen neuen API-Endpunkt. Wählen Sie die API-Anfrage aus, die Sie ausführen möchten, z. B. GET, PUT, POST usw., und geben Sie das Feld ein, auf das Sie zugreifen möchten, z. B. studentId, wie im Bild unten hervorgehoben.

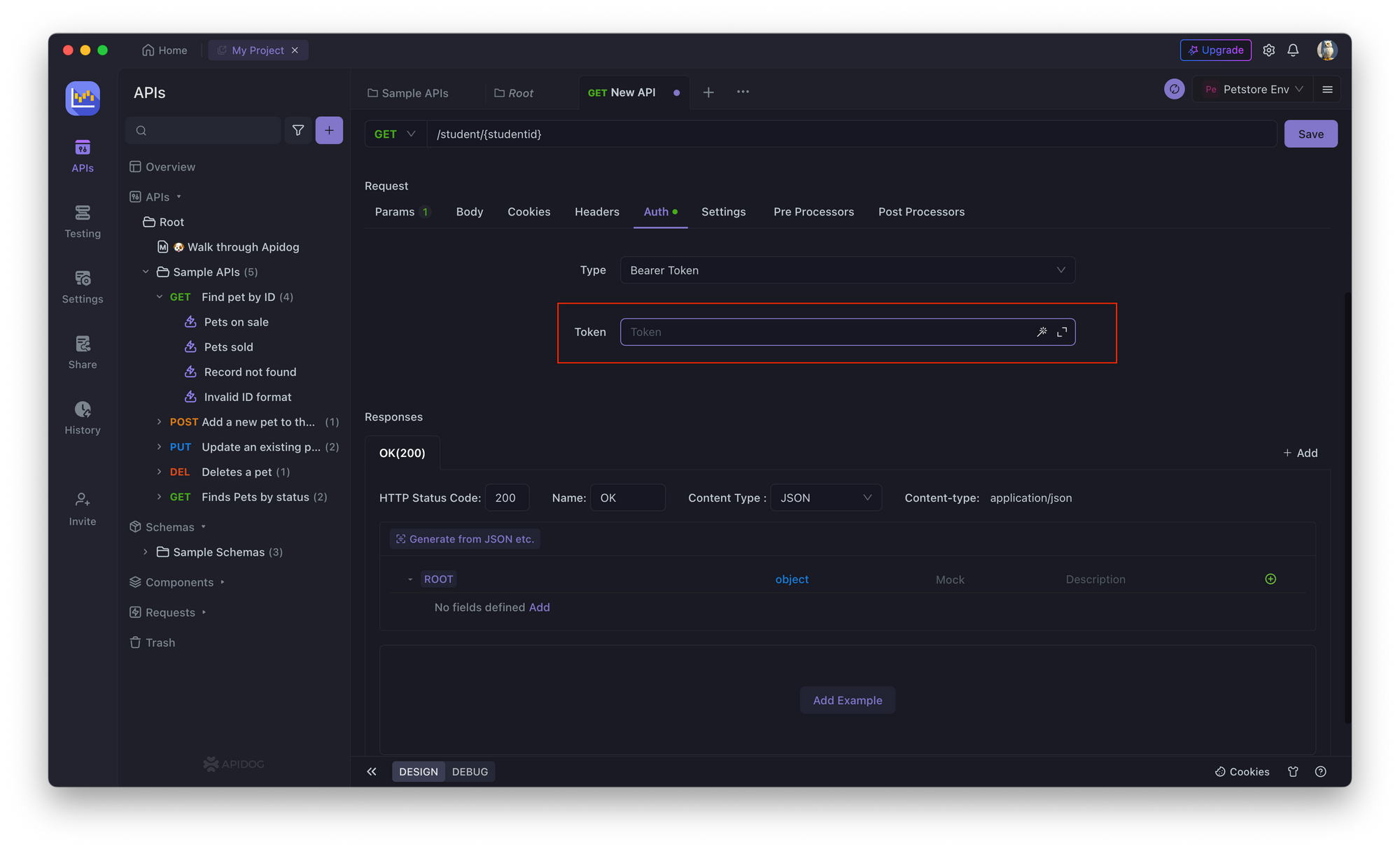

2. Gehen Sie im API-Endpunkt zur Registerkarte Authorization und wählen Sie Bearer Token.

2. Geben Sie das Bearer-Token ein.

3. Speichern Sie die Änderungen und testen Sie den API-Endpunkt.

Best Practices für die Autorisierung in APIs

Die Implementierung der Autorisierung in APIs reicht nicht aus, um die API-Sicherheit zu gewährleisten. Hier sind einige Best Practices für die Autorisierung in APIs, die dazu beitragen können, die Sicherheit zu erhöhen und das Risiko von Sicherheitsverletzungen zu verringern:

● Verwenden Sie eine starke Authentifizierung: Verwenden Sie starke Authentifizierungsmethoden wie die Multi-Faktor-Authentifizierung, um unbefugten Zugriff auf die API zu verhindern.

● Zugriff beschränken: Beschränken Sie den Zugriff auf die API nur auf die Ressourcen, die Benutzer oder Clients zur Ausführung ihrer Aufgaben benötigen. Es verringert das Risiko von Datenverlust und Sicherheitsverletzungen.

● Verwenden Sie HTTPS: Verwenden Sie HTTPS, um Daten zu verschlüsseln, die zwischen der API und dem Client übertragen werden. Es hilft, Datenabfang und Man-in-the-Middle-Angriffe zu verhindern.

● Implementieren Sie die Ratenbegrenzung: Implementieren Sie die Ratenbegrenzung, um API-Missbrauch zu verhindern und vor DDoS-Angriffen zu schützen.

● Verwenden Sie kurzlebige Token: Verwenden Sie kurzlebige Zugriffstoken, um Zugriff auf Ressourcen zu gewähren, und widerrufen Sie diese, wenn sie nicht mehr benötigt werden.

● Verwenden Sie die API-Schlüsselverwaltung: Verwenden Sie API-Schlüsselverwaltungstools, um API-Schlüssel zu verwalten und zu verfolgen. Es hilft, unbefugten Zugriff auf Ihre APIs zu verhindern und die Nutzung zu verfolgen.

● Regelmäßig überwachen und prüfen: Überwachen und prüfen Sie die API regelmäßig, um Sicherheitsverletzungen zu erkennen und zu verhindern. Dies beinhaltet die Überwachung von Zugriffsprotokollen und Audit-Trails, um verdächtige Aktivitäten zu erkennen.

Fazit

Die Autorisierung ist eine entscheidende Komponente zur Sicherung von APIs und zur Gewährleistung, dass nur autorisierte Benutzer und Anwendungen auf sensible Daten zugreifen können. Durch die Verwendung von Apidog zum Entwerfen, Dokumentieren und Testen von APIs können Entwickler problemlos verschiedene Autorisierungsmethoden implementieren, einschließlich Basisauthentifizierung, API-Schlüssel-Autorisierung und OAuth 1.0-Autorisierung.

Darüber hinaus kann die Einhaltung von Best Practices für die Autorisierung in APIs, wie z. B. die Verwendung von HTTPS, die Einschränkung des Zugriffs und die Verwendung kurzlebiger Token, dazu beitragen, die Sicherheit von APIs weiter zu stärken. Mit der benutzerfreundlichen Oberfläche von Apidog und der Möglichkeit, APIs einfach zu testen und zu verwalten, können Entwickler die Autorisierung in ihren APIs selbstbewusst implementieren und dazu beitragen, unbefugten Zugriff auf sensible Daten zu verhindern.