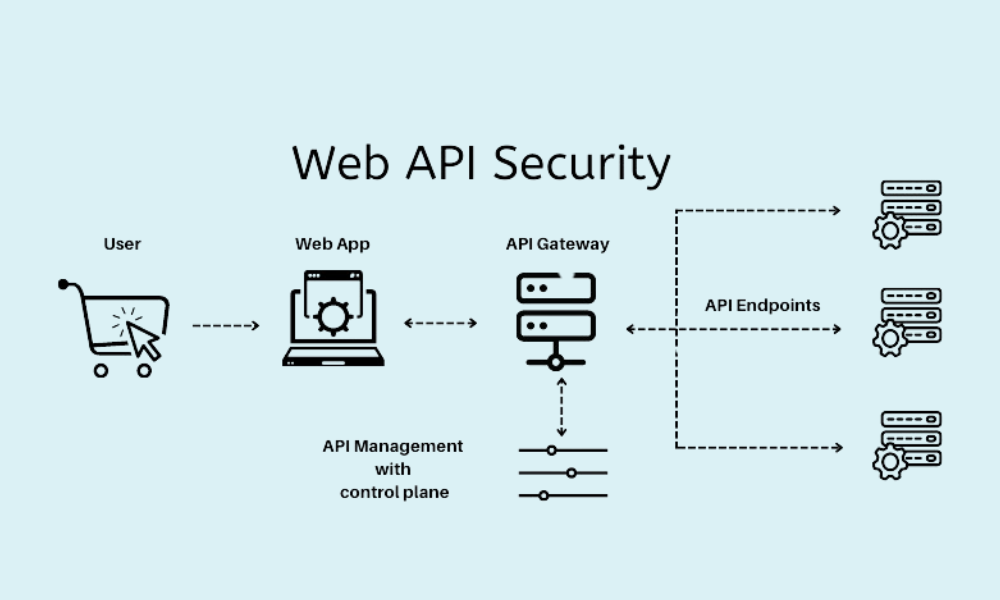

Trong thời đại số ngày nay, Web API (Giao diện lập trình ứng dụng) đóng vai trò như xương sống cho nhiều chức năng của web, cho phép các hệ thống giao tiếp với nhau một cách liền mạch. Tuy nhiên, khi sự phụ thuộc vào những API này gia tăng, nhu cầu về các biện pháp bảo mật mạnh mẽ cũng vậy. Bảo mật Web API đề cập đến các chiến lược, công nghệ và thực tiễn được thiết kế để bảo vệ API khỏi việc bị khai thác bởi các bên không được phép. Hãy cùng khám phá sâu hơn về bảo mật API, nhấn mạnh tầm quan trọng của nó và các thực tiễn tốt nhất để đảm bảo API của bạn vẫn được bảo vệ.

Nhấn vào nút Tải xuống bên dưới để khám phá đế chế API lớn nhất thế giới.

Bảo mật Web API là gì?

Về cốt lõi, bảo mật Web API là về việc bảo vệ tính toàn vẹn, bí mật và khả năng truy cập của các web API mà các ứng dụng sử dụng để tương tác. Điều này bao gồm việc ngăn chặn các cuộc tấn công, vi phạm dữ liệu và truy cập không được phép, có thể đe dọa thông tin nhạy cảm hoặc làm gián đoạn dịch vụ. Với vai trò quan trọng mà API chơi trong hệ sinh thái internet hiện đại, đảm bảo an toàn cho chúng không chỉ là yêu cầu kỹ thuật mà còn là yêu cầu kinh doanh.

Tầm quan trọng của việc bảo vệ Web API

Bảo vệ Web API không chỉ là một thực tiễn tốt nhất—mà là một điều cần thiết trong cảnh quan số liên kết hôm nay. Là phần kết nối các dịch vụ web khác nhau lại với nhau, API, nếu không được bảo vệ, có thể trở thành mục tiêu hàng đầu cho các cuộc tấn công mạng. Điều này có thể dẫn đến hậu quả nghiêm trọng, không chỉ cho nhà cung cấp dịch vụ, mà còn cho người dùng cuối, những người phụ thuộc vào các dịch vụ kỹ thuật số này hàng ngày. Tầm quan trọng của việc triển khai các biện pháp bảo mật mạnh mẽ cho Web API không thể được nhấn mạnh quá mức. Dưới đây là năm lý do quan trọng tại sao việc bảo vệ Web API của bạn nên là ưu tiên hàng đầu:

- Bảo vệ dữ liệu nhạy cảm: Đảm bảo rằng thông tin cá nhân, tài chính hoặc bí mật vẫn được bảo mật khỏi truy cập không được phép.

- Giữ gìn tính toàn vẹn dịch vụ: Giữ cho các API hoạt động như mong muốn mà không bị can thiệp từ các thực thể ác ý.

- Tuân thủ và nghĩa vụ pháp lý: Tuân theo luật bảo vệ dữ liệu và quyền riêng tư để tránh hậu quả pháp lý và phạt tiền.

- Ngăn chặn vi phạm dữ liệu: Giảm thiểu rủi ro về các sự cố có thể dẫn đến thiệt hại tài chính đáng kể và tổn hại danh tiếng.

- Đảm bảo tính khả dụng của dịch vụ: Bảo vệ chống lại các cuộc tấn công, chẳng hạn như DDoS, nhằm làm gián đoạn khả năng phục vụ người dùng.

7 Thực Tiễn Tốt Nhất Để Bảo Vệ APIs Của Bạn

Bảo vệ APIs của bạn giống như xây dựng một pháo đài xung quanh tài sản kỹ thuật số của bạn. Điều này đòi hỏi một sự kết hợp của các chiến lược, công cụ và thực tiễn. Dưới đây là một số thực tiễn tốt nhất để củng cố bảo mật API của bạn.

Sử Dụng Cơ Chế Xác Thực và Ủy Quyền

Triển Khai Xác Thực Mạnh Mẽ

Đảm bảo rằng chỉ những người dùng đã xác thực mới có thể truy cập API của bạn. Các kỹ thuật như OAuth2, khóa API và JSON Web Tokens (JWT) cung cấp các khuôn khổ vững chắc để xác thực các yêu cầu API, đóng vai trò như những người gác cổng cho pháo đài kỹ thuật số của bạn.

const jwt = require('jsonwebtoken');

const express = require('express');

const app = express();

// Khóa bí mật cho việc ký và mã hóa JWT

const SECRET_KEY = 'your_secret_key_here';

// Middleware để xác thực JWT

const authenticateToken = (req, res, next) => {

const authHeader = req.headers['authorization'];

const token = authHeader && authHeader.split(' ')[1]; // Bearer TOKEN

if (token == null) return res.sendStatus(401); // Nếu không có token, trả về không được phép

jwt.verify(token, SECRET_KEY, (err, user) => {

if (err) return res.sendStatus(403); // Nếu token không hợp lệ, trả về cấm

req.user = user;

next();

});

};

app.get('/api/resource', authenticateToken, (req, res) => {

// Logic truy cập tài nguyên ở đây

res.json({ message: "Truy cập được cấp cho tài nguyên bảo vệ", user: req.user });

});

app.listen(3000, () => console.log('Máy chủ đang chạy trên cổng 3000'));

Kiểm Tra Ủy Quyền

Một khi người dùng đã được xác thực, xác định tài nguyên mà họ được phép truy cập. Đây là lúc ủy quyền phát huy tác dụng. Triển khai kiểm soát truy cập dựa trên vai trò (RBAC) hoặc kiểm soát truy cập dựa trên thuộc tính (ABAC) để đảm bảo người dùng chỉ tương tác với các tài nguyên phù hợp với quyền hạn của họ.

Bảo Mật Truyền Dữ Liệu

Sử Dụng HTTPS

Luôn sử dụng HTTPS (Giao thức truyền siêu văn bản bảo mật) cho dữ liệu đang truyền. Điều này đảm bảo rằng dữ liệu giữa khách hàng và máy chủ được mã hóa, làm cho nó khó hơn cho người nghe lén để chặn thông tin nhạy cảm.

Bảo mật dữ liệu đang truyền bằng HTTPS là rất quan trọng. Đối với một ứng dụng Node.js, đảm bảo máy chủ của bạn hỗ trợ HTTPS có thể trông như thế này:

const https = require('https');

const fs = require('fs');

const options = {

key: fs.readFileSync('path/to/your/private.key'),

cert: fs.readFileSync('path/to/your/certificate.crt')

};

https.createServer(options, (req, res) => {

res.writeHead(200);

res.end('Hello Secure World!\n');

}).listen(443);

Xác Thực Dữ Liệu Để Ngăn Chặn Các Cuộc Tấn Công Tiêm

Xác thực tất cả dữ liệu đầu vào để đảm bảo nó đáp ứng định dạng mong đợi. Điều này giúp ngăn chặn tiêm SQL, tiêm lệnh và các cuộc tấn công tiêm khác, khai thác lỗ hổng bảo mật để chạy mã độc hại.

Triển Khai Giới Hạn Tốc Độ và Kiểm Soát Lưu Lượng

Giới hạn tốc độ kiểm soát số lượng yêu cầu mà người dùng có thể thực hiện đến API của bạn trong một khoảng thời gian nhất định. Kiểm soát lưu lượng, mặt khác, giới hạn số lượng cuộc gọi API để ngăn chặn việc sử dụng quá mức. Cả hai thực tiễn này giúp giảm thiểu các cuộc tấn công DDoS (Từ chối dịch vụ phân tán) và đảm bảo rằng API của bạn vẫn khả dụng cho người dùng.

Quản Lý Dữ Liệu Nhạy Cảm Một Cách Cẩn Thận

Mã Hoá Dữ Liệu Nhạy Cảm

Khi lưu trữ thông tin nhạy cảm, mã hóa là rất quan trọng. Dù là mật khẩu, thông tin cá nhân, hay dữ liệu tài chính, mã hóa đảm bảo rằng ngay cả khi dữ liệu bị truy cập, nó vẫn không thể đọc được mà không có khóa giải mã.

Mã hóa dữ liệu nhạy cảm có thể được thực hiện theo nhiều cách khác nhau. Đây là một ví dụ sử dụng mô-đun crypto trong Node.js để mã hóa AES:

const crypto = require('crypto');

const algorithm = 'aes-256-cbc';

const password = 'password'; // Sử dụng mật khẩu an toàn và biến môi trường trong môi trường sản xuất

const key = crypto.scryptSync(password, 'salt', 32);

const iv = crypto.randomBytes(16);

function encrypt(text) {

let cipher = crypto.createCipheriv(algorithm, key, iv);

let encrypted = cipher.update(text, 'utf8', 'hex');

encrypted += cipher.final('hex');

return { iv: iv.toString('hex'), encryptedData: encrypted };

}

Sử Dụng Tokenization

Tokenization thay thế các phần tử dữ liệu nhạy cảm bằng những phần thay thế không nhạy cảm, được gọi là token, mà không có giá trị khai thác. Điều này đặc biệt hữu ích trong việc bảo vệ thông tin thanh toán và dữ liệu nhạy cảm khác.

Kiểm Tra Bảo Mật Định Kỳ và Kiểm Thử Xâm Nhập

Thực hiện các cuộc kiểm tra bảo mật định kỳ và kiểm thử xâm nhập giống như có các cuộc kiểm tra sức khỏe thường xuyên cho API của bạn. Những thực tiễn này giúp nhận diện các lỗ hổng trước khi kẻ tấn công có thể khai thác chúng, cho phép bạn củng cố phòng thủ của mình cho phù hợp.

Giám Sát và Ghi Nhận Hoạt Động API

Giữ một cái nhìn chặt chẽ về hoạt động của API của bạn bằng cách ghi lại và giám sát các yêu cầu và phản hồi. Điều này không chỉ giúp trong việc gỡ lỗi các vấn đề mà còn trong việc phát hiện và phản ứng với các mối đe dọa bảo mật tiềm ẩn trong thời gian thực.

Luôn Cập Nhật Về Các Thực Tiễn Bảo Mật

Cảnh quan kỹ thuật số đang không ngừng phát triển, và các mối đe dọa cũng vậy. Giữ thông tin về các xu hướng bảo mật mới nhất, lỗ hổng và các biện pháp bảo vệ là điều cần thiết để duy trì bảo mật API mạnh mẽ.

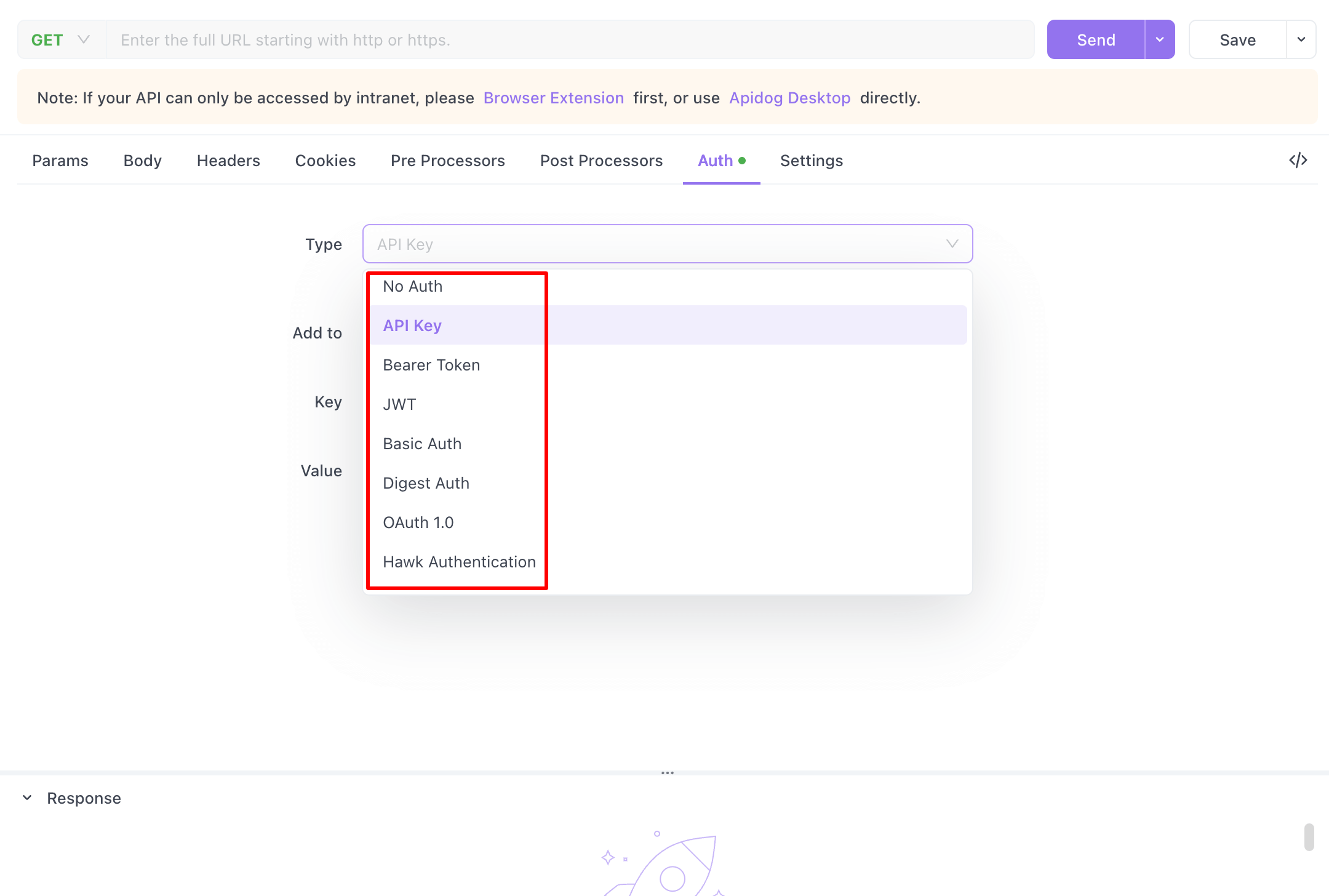

Sử Dụng Apidog Để Đảm Bảo Bảo Mật Web API

Apidog là một công cụ mạnh mẽ cho bảo mật Web API, cung cấp một loạt các phương pháp xác thực để đáp ứng nhu cầu bảo mật đa dạng. Nó hỗ trợ Bearer Token cho xác thực không trạng thái, Basic Auth cho các triển khai đơn giản và nhanh chóng, và Digest Auth cho bảo mật tăng cường bằng cách băm thông tin xác thực của người dùng. Đối với các yêu cầu truy cập phức tạp hơn, Apidog cung cấp OAuth 1.0, cùng với xác thực Hawk cho xác thực HTTP an toàn mà không cần phân phối thông tin xác thực. Nó cũng tạo điều kiện thuận lợi cho AWS Signature để thực hiện các yêu cầu bảo mật đến các dịch vụ AWS, xác thực NTLM cho xác thực miền dựa trên Windows, và Akamai EdgeGrid để thực hiện các cuộc gọi API an toàn tới nền tảng Akamai. Sử dụng Apidog cho phép các nhà phát triển bảo mật hiệu quả các API của họ, đảm bảo bảo vệ dữ liệu và tuân thủ các tiêu chuẩn xác thực khác nhau.

Kết Luận

Tóm lại, bảo mật Web API là một thành phần quan trọng của phát triển web hiện đại, giống như khiên và áo giáp trong kho vũ khí của một hiệp sĩ. Bằng cách triển khai các thực tiễn tốt nhất này, các nhà phát triển và tổ chức có thể giảm thiểu đáng kể việc dễ bị tấn công, đảm bảo rằng API của họ—và những người dùng phụ thuộc vào chúng—vẫn được bảo vệ. Hãy nhớ rằng, trong lĩnh vực bảo mật kỹ thuật số, sự cảnh giác và các biện pháp chủ động là những đồng minh tốt nhất của bạn.

Các thực tiễn tốt nhất cho bảo mật Web API là gì?

Các thực tiễn chính bao gồm sử dụng các cơ chế xác thực và ủy quyền, bảo mật việc truyền dữ liệu bằng HTTPS, xác thực đầu vào để ngăn chặn các cuộc tấn công tiêm, triển khai giới hạn tốc độ và kiểm soát lưu lượng, quản lý dữ liệu nhạy cảm một cách cẩn thận, tiến hành các cuộc kiểm tra bảo mật và giám sát hoạt động API.

JWT hoạt động như thế nào trong Apidog?

Trong Apidog, JWT cung cấp một cách an toàn và hiệu quả để quản lý xác thực và ủy quyền người dùng, tự động tạo token khi đăng nhập và tích hợp liền mạch chúng vào các yêu cầu API để bảo mật mạnh mẽ.

Làm thế nào để tôi đảm bảo việc truyền dữ liệu của API được an toàn?

Luôn sử dụng HTTPS để mã hóa dữ liệu đang truyền, đảm bảo rằng thông tin được trao đổi giữa khách hàng và máy chủ được bảo vệ khỏi sự nghe lén.

Giới hạn tốc độ là gì và tại sao lại quan trọng?

Giới hạn tốc độ hạn chế số lượng yêu cầu API mà một người dùng có thể thực hiện trong một khoảng thời gian cụ thể, điều này rất quan trọng để ngăn chặn lạm dụng và giảm thiểu các cuộc tấn công DDoS.

Sự khác biệt giữa mã hóa và tokenization là gì?

Mã hóa chuyển đổi dữ liệu thành định dạng mã hóa để bảo vệ nó khỏi truy cập không được phép, trong khi tokenization thay thế dữ liệu nhạy cảm bằng các token không nhạy cảm mà không có giá trị khai thác, cung cấp một lớp bảo mật bổ sung.

Bao lâu thì nên tiến hành kiểm tra bảo mật và kiểm thử xâm nhập?

Định kỳ, ít nhất là hàng năm, hoặc sau những thay đổi lớn đối với API hoặc môi trường của nó, để xác định và giảm thiểu các lỗ hổng tiềm ẩn.

Tại sao giám sát hoạt động API lại quan trọng?

Giám sát giúp phát hiện các mẫu bất thường hoặc các mối đe dọa bảo mật tiềm ẩn trong thời gian thực, cho phép phản ứng nhanh chóng để bảo vệ API.

Làm thế nào để tôi cập nhật về các thực tiễn bảo mật Web API?

Theo dõi các nguồn tin tức an ninh mạng uy tín, tham gia vào các diễn đàn bảo mật, và tham dự các hội nghị hoặc hội thảo liên quan để cập nhật về các xu hướng và thực tiễn tốt nhất mới nhất.