Günümüzün dijital dünyasında, uygulamaların genellikle sosyal medya veya bulut depolama gibi diğer platformlardaki kullanıcı verilerine erişmesi gerekir. Geleneksel olarak, bu, kullanıcıların her hizmet için kimlik bilgilerini yeniden girmesi gerektiği anlamına geliyordu, bu da güvenlik endişelerini artırıyor ve hantal bir deneyim yaratıyordu. OAuth 2.0 akışları daha güvenli ve daha düzenli bir çözüm sunar. Bu makale, farklı OAuth akışlarını inceler ve uygulamanız için doğru olanı seçmenize yardımcı olur.

Apidog hakkında daha fazla bilgi edinmek isterseniz, aşağıdaki bağlantıya tıklayarak bugün ücretsiz deneyin! 👇

OAuth 2.0 Akışları Nelerdir?

OAuth 2.0, akışlar olarak bilinen bir dizi standartlaştırılmış prosedür tanımlar. OAuth 2.0 akışları, uygulamaların, kullanıcı kimlik doğrulamasını, uygulamanın ve hizmetin doğrudan kimlik bilgilerini paylaşma ihtiyacından kaçınarak, kullanıcı kimlik doğrulamasını kullanıcı hesabını tutan hizmete devrederek bir HTTP hizmetindeki kullanıcı hesaplarına sınırlı erişim elde etmesini sağlar.

OAuth 2.0 Akışlarında Yer Alan Temel Varlıklar

- Kaynak Sahibi (RO): Bu, son kullanıcıdır. Hesap verilerine sahip olan ve belirli bir platformdaki bilgilerine erişim izni veren kişidir. Örneğin, Facebook'taki fotoğraflarınıza erişim izni veren yeni bir uygulamaya izin veriyorsanız, kaynak sahibi siz olabilirsiniz.

- İstemci (C): Bu, kullanıcının verilerine erişim talep eden uygulamadır. Bir mobil uygulama, bir web sitesi veya hatta başka bir arka uç hizmeti olabilir. İstemci, kullanıcının kimlik bilgilerini doğrudan saklamaz; bunun yerine, OAuth akışı aracılığıyla elde edilen belirteçlere güvenir.

- Yetkilendirme Sunucusu (AS): Bu sunucu, kaynak sahibini kimlik doğrulamaktan (genellikle onları oturum açmaya yönlendirerek) ve erişim belirteçleri yayınlamaktan sorumludur. Yetkilendirme sürecinde güvenilir bir üçüncü taraf olarak hareket eder. Yetkilendirme sunucusu tipik olarak, kullanıcı hesabının bulunduğu platform tarafından kontrol edilir (örneğin, Facebook, Google).

- Kaynak Sunucusu (RS): Bu sunucu, istemcinin erişmek istediği korumalı kaynakları tutar. Bu kaynaklar, kullanıcının fotoğraf albümünden, kişi listesine veya hatta özel belgelere kadar her şey olabilir. Kaynak sunucusu, istenen kaynaklara erişim izni vermeden önce yetkilendirme sunucusu tarafından verilen erişim belirteçlerini doğrular.

OAuth 2.0 Akış Türleri

Yetkilendirme Kodu Akışı (En Güvenli)

Adımlar

- Bir kullanıcı, istemci uygulamasıyla etkileşime girer ve yetkilendirme sürecini başlatır.

- İstemci, kullanıcıyı yetkilendirme sunucusunun oturum açma sayfasına yönlendirir.

- Kullanıcı oturum açar ve istenen kaynaklara (kapsamlar) erişim izni verir.

- Yetkilendirme sunucusu, kullanıcıyı bir yetkilendirme koduyla istemciye geri yönlendirir.

- İstemci, erişim belirteci ve (isteğe bağlı olarak) bir yenileme belirteci talep etmek için yetkilendirme kodunu ve istemci kimlik bilgilerini yetkilendirme sunucusuna gönderir.

- Yetkilendirme sunucusu, kodu ve kimlik bilgilerini doğrular, ardından erişim ve yenileme belirteçleri yayınlar.

- İstemci, korumalı kaynaklara kaynak sunucusunda erişmek için erişim belirtecini kullanır.

Artıları:

- Yetkilendirme kodu ve erişim belirteci alışverişinin ayrılması nedeniyle en güvenli akış.

- Yenileme belirteçleri, kullanıcıların yeniden yetkilendirilmesini gerektirmeden yeni erişim belirteçleri elde etmeyi sağlar.

Eksileri:

- Birden fazla yönlendirme ile daha karmaşık akış.

- Sınırlı tarayıcı etkileşimi nedeniyle yerel mobil uygulamalar için ideal değil.

Bir OAuth 2.0 Akışı Seçerken Dikkate Alınması Gereken Önemli Faktörler

1. Güvenlik Gereksinimleri:

Bu en büyük önceliktir. Uygulamanızın erişmesi gereken verilerin hassasiyetini göz önünde bulundurun.

- Yüksek güvenlik senaryoları için: Yetkilendirme Kodu Akışını seçin. Kullanıcı kimlik bilgilerini yetkilendirme kodundan ve erişim belirteci alışverişinden ayrı tutarak en iyi korumayı sunar. Yenileme belirteçleri, kullanıcının her seferinde yeniden yetkilendirmesini gerektirmeden yeni erişim belirteçleri almak için güvenli bir yol sağlar.

- Daha az hassas veriler için: Basitliği nedeniyle Örtük Akışı düşünebilirsiniz. Ancak, erişim belirteçleri URL parçasında açığa çıktığından, daha az güvenli oldukları için dikkatli olun. Bu akış, gizli veriler veya uzun ömürlü erişim için önerilmez.

- İstemci Kimlik Bilgileri Akışı, kullanıcı katılımını tamamen atladığı için yalnızca sınırlı erişim ihtiyaçları olan makineden makineye yetkilendirme için kullanılmalıdır.

2. Uygulama Türü:

Oluşturduğunuz uygulama türü, uygun akışı etkileyecektir.

- Web Uygulamaları: Bunlar genellikle iyi tarayıcı etkileşimine sahiptir ve Yetkilendirme Kodu Akışından etkili bir şekilde yararlanabilir.

- Mobil Uygulamalar ve Tek Sayfalı Uygulamalar (SPA'lar): Sınırlı tarayıcı yetenekleri, Yetkilendirme Kodu Akışını hantal hale getirebilir. Basitliği için Örtük Akışı düşünün, ancak güvenlik açmazlarının farkında olun. Farklı akışların özelliklerini birleştiren hibrit yaklaşımlar da mobil uygulamalar için bir seçenek olabilir.

- Arka Uç Hizmetleri: İstemci Kimlik Bilgileri Akışı, arka uç hizmetleri arasındaki makineden makineye iletişim için uygun olabilir.

3. Kullanıcı Etkileşimi:

Uygulamanızda bulunan kullanıcı etkileşim düzeyi, akış seçimini etkileyecektir.

- Yetkilendirme Kodu Akışı ve Parola Akışı her ikisi de yetkilendirme için kullanıcı etkileşimi gerektirir.

- Örtük Akış, istemci tarafında minimum kullanıcı etkileşimi ile çalışabilir.

- İstemci Kimlik Bilgileri Akışı, makineden makineye iletişim varsaydığı için kullanıcı etkileşimini tamamen atlar.

4. Ek Hususlar:

- Uzun ömürlü erişim: Uygulamanızın kullanıcı verilerine genişletilmiş erişime ihtiyacı varsa, yenileme belirteçleri sağlayan bir akış seçin (Yetkilendirme Kodu Akışı).

- Yetkilendirme Sunucusu Politikaları: Farklı yetkilendirme sunucuları, desteklenen akışlarda sınırlamalara veya varyasyonlara sahip olabilir. Belgelerine başvurduğunuzdan emin olun.

Ek Güvenlik İçin API'nize OAuth 2.0 Uygulayın

Bir kimlik doğrulama biçiminin uygulanması, özellikle API'nin hassas veya özel verileri işlemekten sorumlu olması durumunda, her API'nin sahip olması gereken temel bir ihtiyaçtır. Bu nedenle, geliştiricilerin API'leri oluşturmak, değiştirmek ve belgelemek için hazır bir API aracına sahip olmaları gerekir. Neyse ki sizin için, kullanıcılara daha önce bahsedilen tüm işlevleri sağlayan bir API geliştirme aracı zaten var - Apidog.

Apidog'da API Kimlik Doğrulaması Kurma

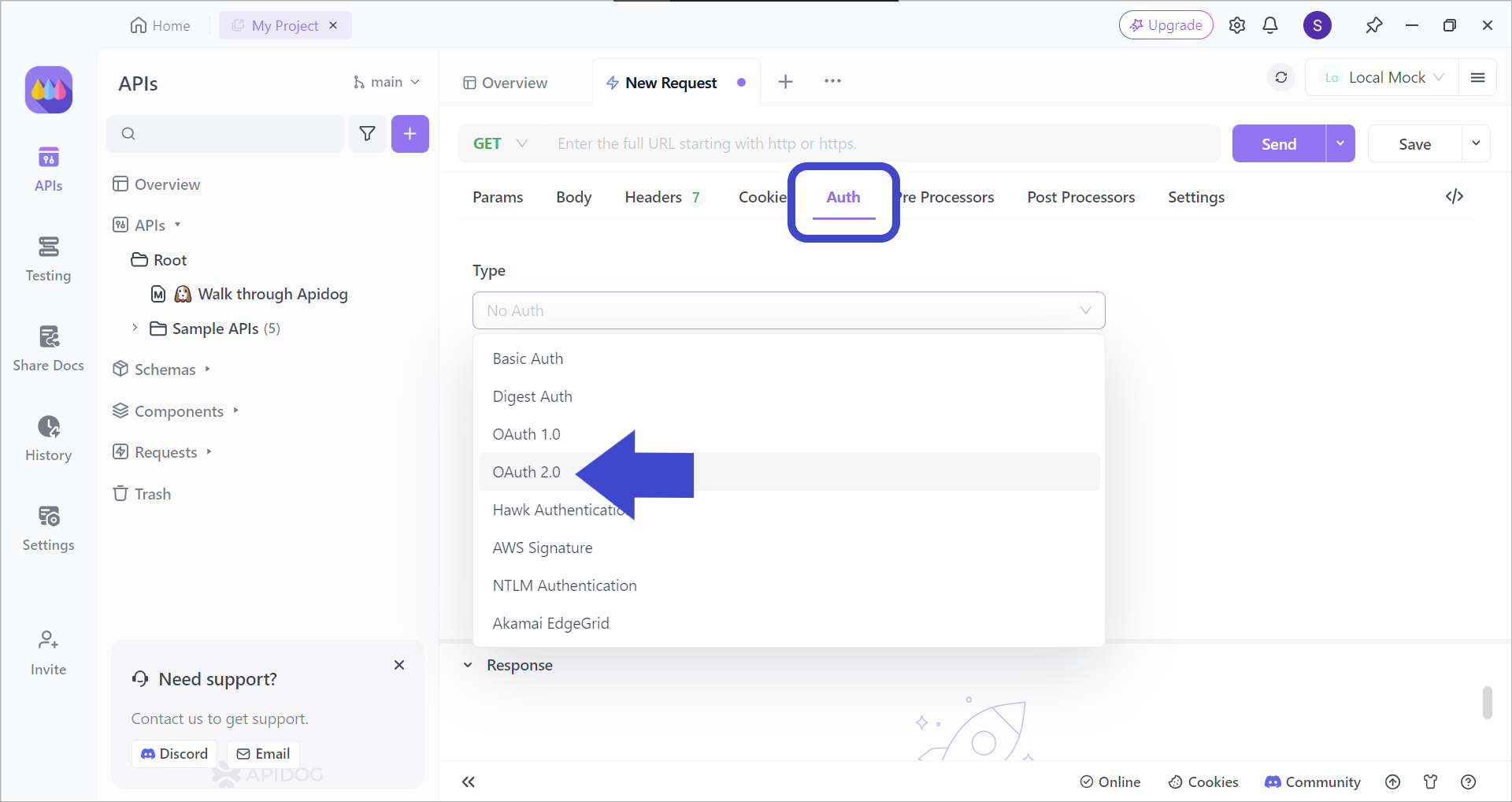

Apidog ile belirli API'lerin kimlik doğrulama yöntemlerini düzenleyebilirsiniz. Aralarından seçim yapabileceğiniz çeşitli seçenekler vardır. Apidog'un bu bölümüne erişmek için önce şunları yapmanız gerekir:

- Bir API seçin.

Düzenlebaşlığına tıklayın.İstekbölümüne gidin.Authbaşlığına tıklayın.- Son olarak, istediğiniz

Türkimlik doğrulamasını seçin. OAuth 2.0 kimlik doğrulaması ayarlamak isterseniz, bu türü seçebilirsiniz.

Apidog ve Spotify API ile OAuth 2.0 Kullanımına Örnek

OAuth 2.0 kimlik doğrulamasını, yeni bir istek oluşturarak Spotify API'sine nasıl uygulayabileceğimizi inceleyelim!

Yeni bir istek oluşturduktan sonra, yukarıdaki resimde görüldüğü gibi OAuth 2.0 kimlik doğrulama türünü seçin.

Kimlik doğrulama türünüz olarak OAuth 2.0'ı seçtikten sonra, gerekli ayrıntıları doldurarak devam edin, açılır pencerede görünen ek kimlik doğrulama adımlarını tamamlayarak devam edin. Daha sonra belirtecinizi Apidog'da görebilmelisiniz!

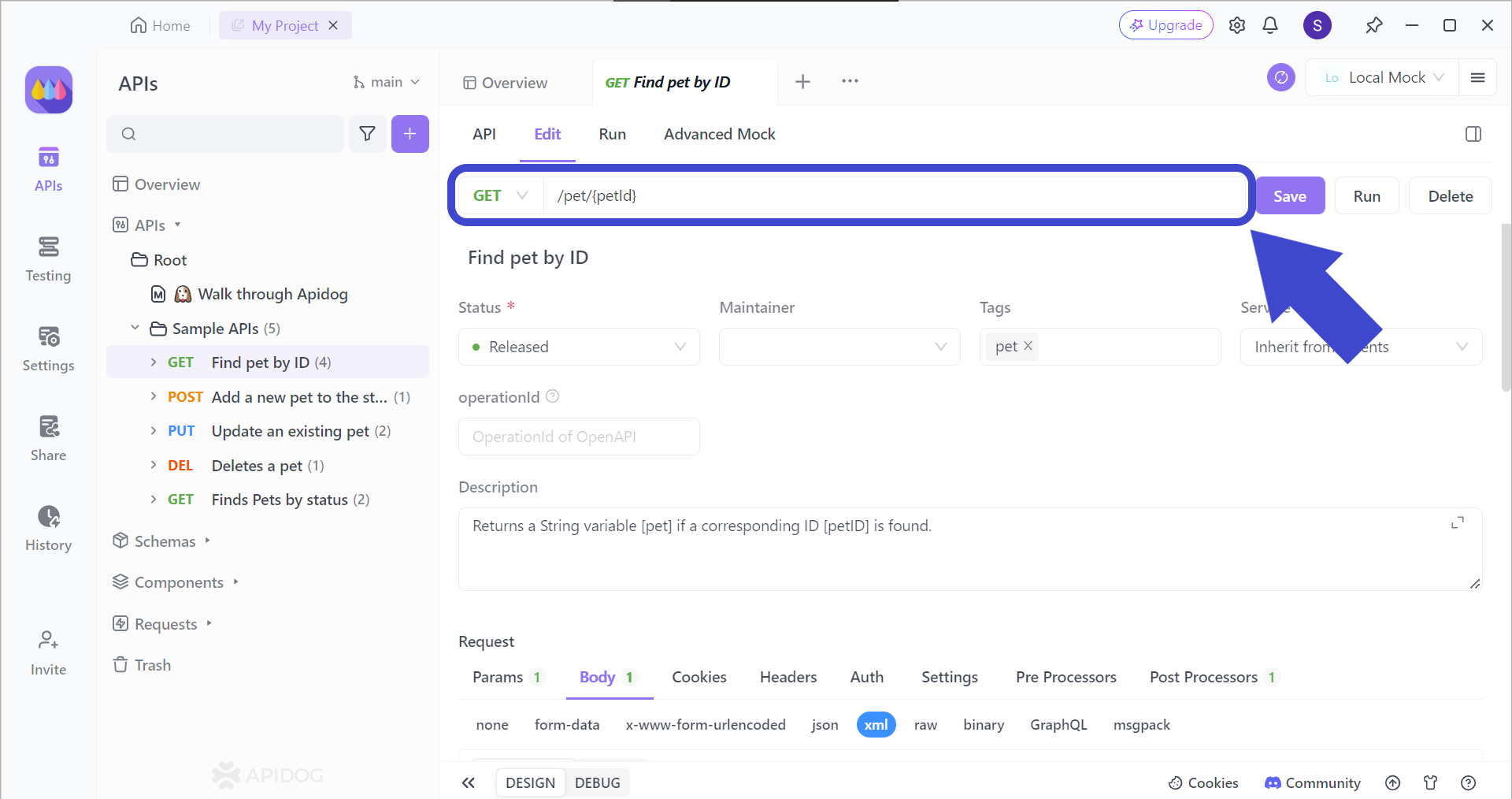

Apidog Kullanarak API Uç Noktalarını Test Etme

API geliştirme aşamasında yapılan her değişiklikten sonra, API'nin amaçlandığı gibi çalışmaya devam ettiğinden emin olmamız gerekir. Apidog ile her API'nin uç noktasını test edebilirsiniz.

Doğru API uç noktasını hedeflemek için, önce test etmek istediğiniz ilgili API uç noktasını eklemeniz gerekir. Hedeflenen API URL'sini ekledikten sonra, uç nokta için kullanmak istediğiniz parametreleri ekleyin (varsa).

Hala bir API uç noktasının nasıl test edileceği konusunda emin değilseniz, bu makaleyi okuyun!

Sonuç

OAuth 2.0 akışları, farklı platformlarda kullanıcı yetkilendirmesi için güvenli ve standartlaştırılmış bir yaklaşım sunar. Geliştiriciler, çeşitli akışları ve bunların ödünleşimlerini anlayarak, uygulamalarının ihtiyaçları için en uygun seçeneği seçebilirler. Bu, güvenlik, kullanıcı deneyimi ve uygulama işlevselliği arasında bir denge sağlar.

OAuth 2.0 kullanmaya istekliyseniz ve uygulamalarınız veya programlarınız için kimlik doğrulamasını uygulamak istiyorsanız, her zaman resmi OAuth 2.0 belgelerine başvurabilir ve entegre etmeyi planladığınız popüler yetkilendirme sunucuları tarafından sağlanan kaynakları keşfedebilirsiniz. Bu kaynaklar, platformlarına göre uyarlanmış daha özel ayrıntılar ve en iyi uygulamalar sağlayabilir.