เราทุกคนต่างเคยรับมือกับความวุ่นวายในการจัดการคีย์ API, โทเค็น และ URL เซิร์ฟเวอร์ที่แตกต่างกัน คุณก็รู้ดีว่ามันเป็นยังไง: ทุกอย่างทำงานได้อย่างราบรื่นบนเครื่องของคุณเอง เพราะคุณได้ฮาร์ดโค้ดคีย์ API สำหรับการพัฒนาและ URL ของ localhost ไว้ ชีวิตก็ดี... จนกระทั่งคุณเปลี่ยนไปใช้สภาพแวดล้อม Staging

ทันใดนั้น คุณก็ต้องแก้ไขทุกคำขอทีละรายการ—เปลี่ยน Base URL, อัปเดตคีย์ API, แก้ไขส่วนหัว Authorization มันช้า น่าหงุดหงิด และเป็นวิธีง่ายๆ ที่จะทำให้เกิดข้อผิดพลาด

แล้วการแชร์คอลเลกชัน API ของคุณล่ะ? นั่นเป็นอีกเรื่องที่น่าปวดหัว คุณส่งให้เพื่อนร่วมทีม แล้วตามด้วยข้อความ Slack ลับๆ ว่า "แทนที่คีย์ทั้งหมดด้วยคีย์ของคุณเอง" ตอนนี้คีย์ API ที่ละเอียดอ่อนของคุณกระจัดกระจายไปทั่วแชทแบบสุ่ม และความเสี่ยงด้านความปลอดภัยของคุณก็พุ่งสูงขึ้นอย่างรวดเร็ว

นี่ไม่ใช่แค่เรื่องน่ารำคาญ—แต่มันคือเวิร์กโฟลว์ที่พังทลาย

ข่าวดีคืออะไร? ทั้งหมดนี้สามารถหลีกเลี่ยงได้โดยสิ้นเชิง การเปลี่ยนแปลงง่ายๆ เพียงอย่างเดียวที่แยกเวิร์กโฟลว์มือสมัครเล่นออกจากมืออาชีพคือ: การจัดการสภาพแวดล้อมและข้อมูลลับให้เชี่ยวชาญ และส่วนที่ดีที่สุดคือ คุณไม่จำเป็นต้องมีเครื่องมือมากมายเพื่อให้ทำได้อย่างถูกต้อง

ดังนั้น มาเจาะลึกและดูกันว่าไคลเอนต์ API ที่เหมาะสมทำอะไรได้มากกว่าแค่การส่งคำขอ — มันช่วยให้คุณจัดการระบบนิเวศ API ทั้งหมดของคุณได้อย่างชัดเจน ปลอดภัย และมั่นใจ

ทำไมการจัดการสภาพแวดล้อมและข้อมูลลับจึงเป็นตัวเร่งประสิทธิภาพอันดับ 1 ของคุณ

ก่อนที่เราจะเข้าสู่ "วิธีการ" มาทำความเข้าใจ "เหตุผล" กันก่อน คุณอาจคิดว่า "มันก็แค่การเปลี่ยนแปลงด้วยมือไม่กี่อย่าง—มันสำคัญอะไรขนาดนั้น?" แต่ต้นทุนแฝงของการไม่จัดการสภาพแวดล้อมอย่างเหมาะสมนั้นมหาศาล

- ฝันร้าย "มันทำงานบนเครื่องของฉันนะ": ปัญหาสุดคลาสสิกนี้เกือบทั้งหมดเกิดจากการตั้งค่าสภาพแวดล้อมที่ไม่สอดคล้องกัน การตั้งค่าในเครื่องของคุณใช้ชุดตัวแปรหนึ่ง สภาพแวดล้อม Staging ใช้อีกชุดหนึ่ง และ Production เป็นโลกที่แตกต่างออกไปโดยสิ้นเชิง หากไม่มีวิธีที่ชัดเจนในการจัดการสิ่งเหล่านี้ ข้อผิดพลาดและการตั้งค่าที่ไม่ถูกต้องจะเกิดขึ้นอย่างแน่นอน

- สัญญาณเตือนสีแดงด้านความปลอดภัย: การฮาร์ดโค้ดคีย์ API, โทเค็น หรือข้อมูลลับของไคลเอนต์ลงในคำขอของคุณเป็นอันตรายต่อความปลอดภัยอย่างมาก หากคุณแชร์คอลเลกชันนั้น คุณก็กำลังแชร์ข้อมูลรับรองของคุณด้วย ไฟล์ที่รั่วไหลหรือข้อความส่วนตัวเพียงครั้งเดียวอาจทำให้บริการทั้งหมดถูกบุกรุกได้

- ตัวบั่นทอนประสิทธิภาพ: การอัปเดต URL, คีย์ และโทเค็นด้วยตนเองในคำขอหลายสิบหรือหลายร้อยรายการเป็นงานที่น่าเบื่อหน่ายอย่างยิ่ง มันขโมยเวลาที่สามารถนำไปใช้ในการพัฒนา ทดสอบ และสร้างสรรค์สิ่งใหม่ๆ ได้จริง

- คอขวดในการเริ่มต้นใช้งาน: เมื่อนักพัฒนาใหม่เข้าร่วมทีมของคุณ พวกเขาใช้เวลานานแค่ไหนในการตั้งค่าสภาพแวดล้อม API? หากคำตอบเกี่ยวข้องกับไฟล์ README ที่เข้าใจยากและการตามล่าหาข้อมูลรับรอง กระบวนการของคุณก็มีปัญหาแล้ว

ระบบการจัดการสภาพแวดล้อมและข้อมูลลับที่เหมาะสมไม่ใช่สิ่งฟุ่มเฟือย แต่เป็นรากฐานของเวิร์กโฟลว์ API ที่ปลอดภัย ทำงานร่วมกันได้ และมีคุณภาพสูง

พบกับศูนย์บัญชาการสภาพแวดล้อมใหม่ของคุณ: Apidog

Apidog เป็นแพลตฟอร์มการพัฒนา API ที่ครอบคลุม ซึ่งเปลี่ยนวิธีการที่ทีมจัดการสภาพแวดล้อมและรักษาความปลอดภัยข้อมูลรับรองที่ละเอียดอ่อนตลอดวงจรชีวิตของ API สร้างขึ้นสำหรับเวิร์กโฟลว์การพัฒนาที่ทันสมัย Apidog ขจัดความวุ่นวายของค่าที่ฮาร์ดโค้ด, คีย์ API ที่กระจัดกระจาย และการอัปเดตการกำหนดค่าด้วยตนเองที่รบกวนวิธีการทดสอบ API แบบดั้งเดิม

- คุณสมบัติการจัดการสภาพแวดล้อมของ Apidog เป็นศูนย์บัญชาการแบบรวมศูนย์สำหรับการจัดการการกำหนดค่าที่แตกต่างกันในสภาพแวดล้อมการพัฒนา, Staging และ Production

- คุณสมบัติ Vault Secrets ของ Apidog — การผสานรวมระดับองค์กรกับผู้ให้บริการ Vault ภายนอก — ช่วยให้ข้อมูลรับรองที่ละเอียดอ่อนที่สุดของคุณปลอดภัยยิ่งขึ้น

การจัดการสภาพแวดล้อมและตัวแปรใน Apidog

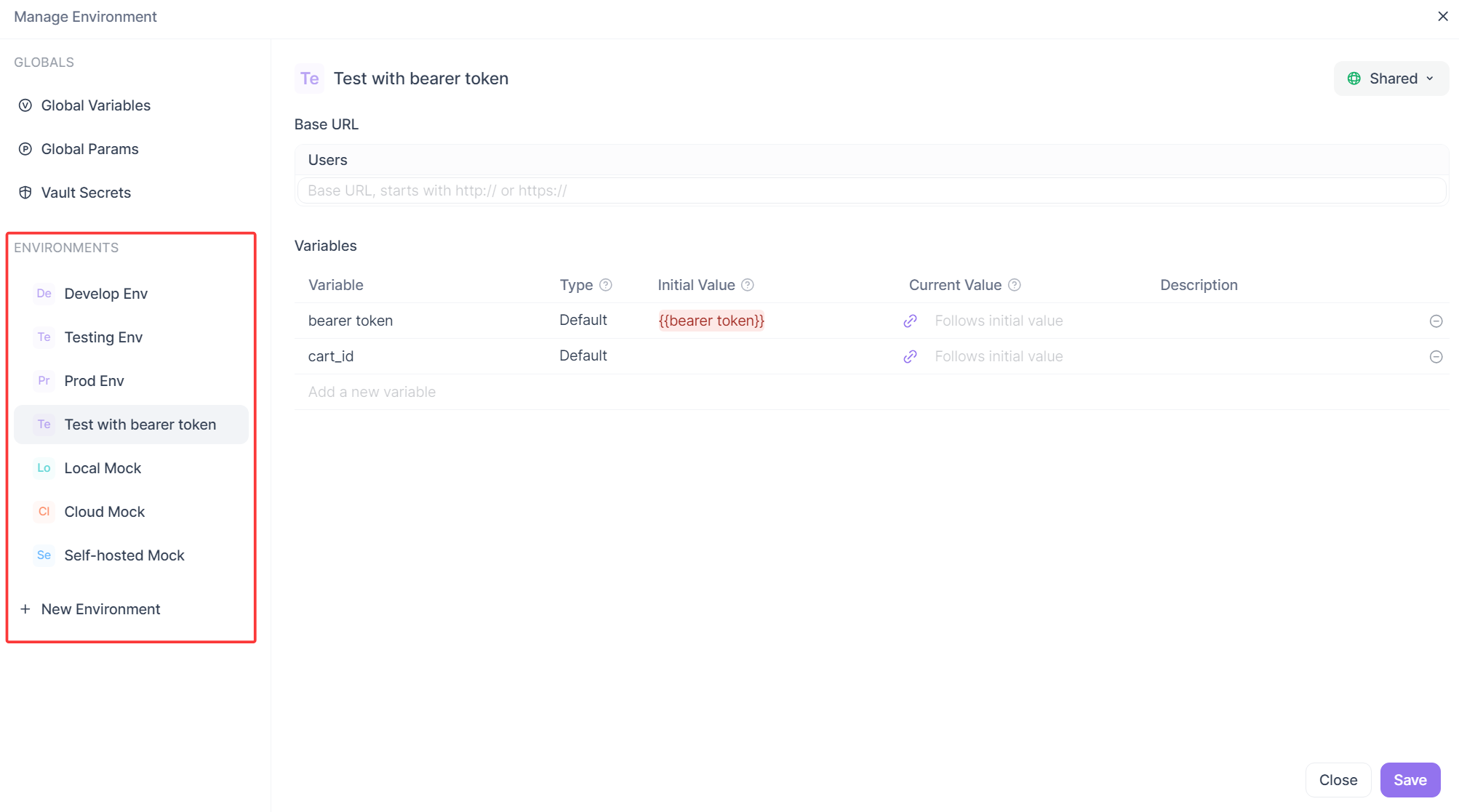

โดยหลักแล้ว สภาพแวดล้อมใน Apidog เป็นเพียงชุดของคู่คีย์-ค่า คิดว่ามันเป็นบริบทหรือขอบเขตสำหรับตัวแปรของคุณ คุณสามารถสร้างสภาพแวดล้อมที่แตกต่างกันสำหรับ Local Development, Staging, Production หรือแม้แต่ Testing with User John

ขั้นตอนที่ 1: การสร้างและจัดการสภาพแวดล้อม

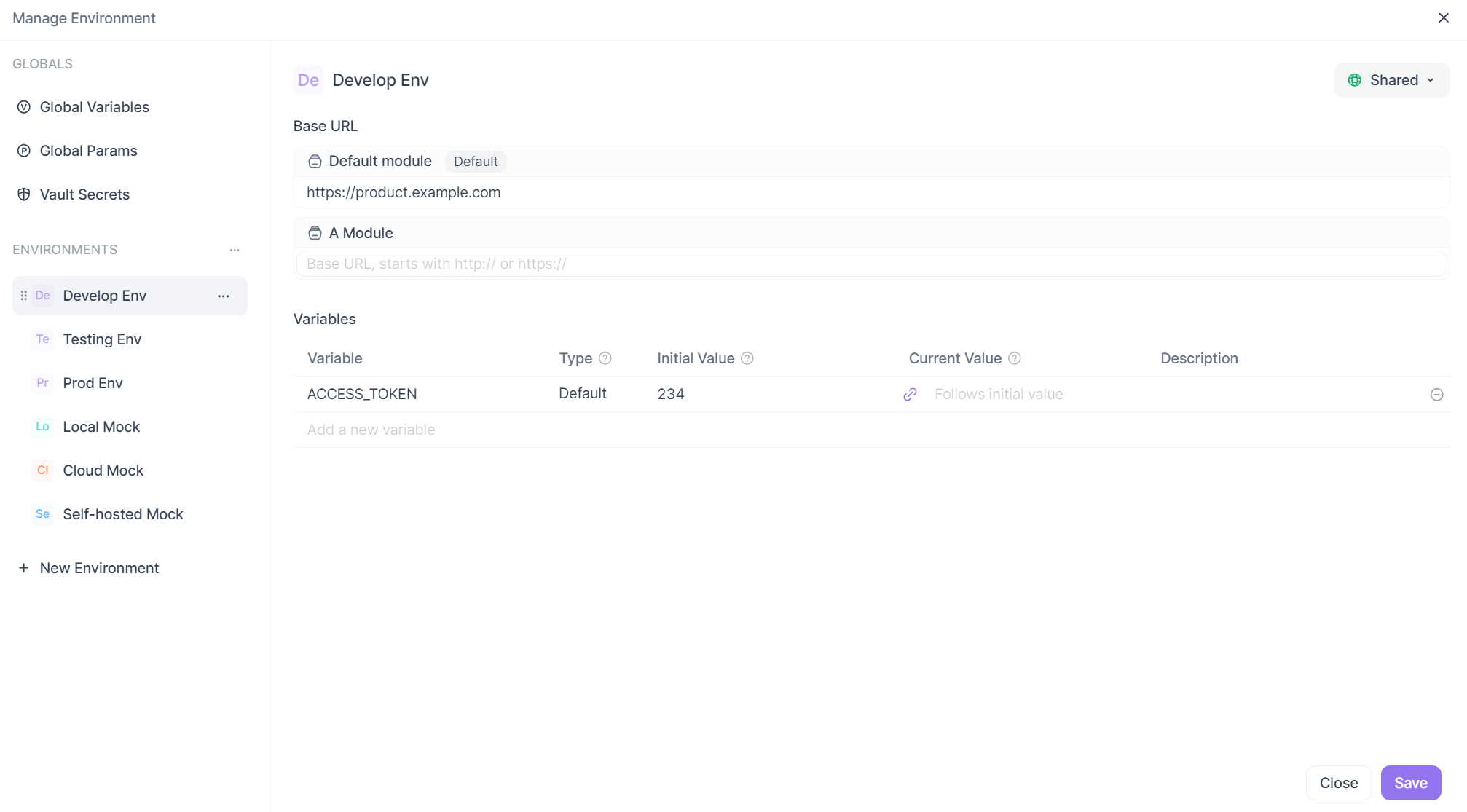

การเริ่มต้นนั้นตรงไปตรงมา ภายในโปรเจกต์ Apidog ของคุณ คุณจะพบส่วนการจัดการสภาพแวดล้อมโดยเฉพาะ ที่นี่ คุณสามารถสร้างสภาพแวดล้อมใหม่และตั้งชื่อให้ชัดเจนได้

ตัวอย่างเช่น คุณอาจสร้าง:

Local Dev: ชี้ไปที่http://localhost:8080Staging: ชี้ไปที่https://api-staging.yourcompany.comProduction: ชี้ไปที่https://api.yourcompany.com

ขั้นตอนที่ 2: การกำหนดตัวแปรภายในสภาพแวดล้อม

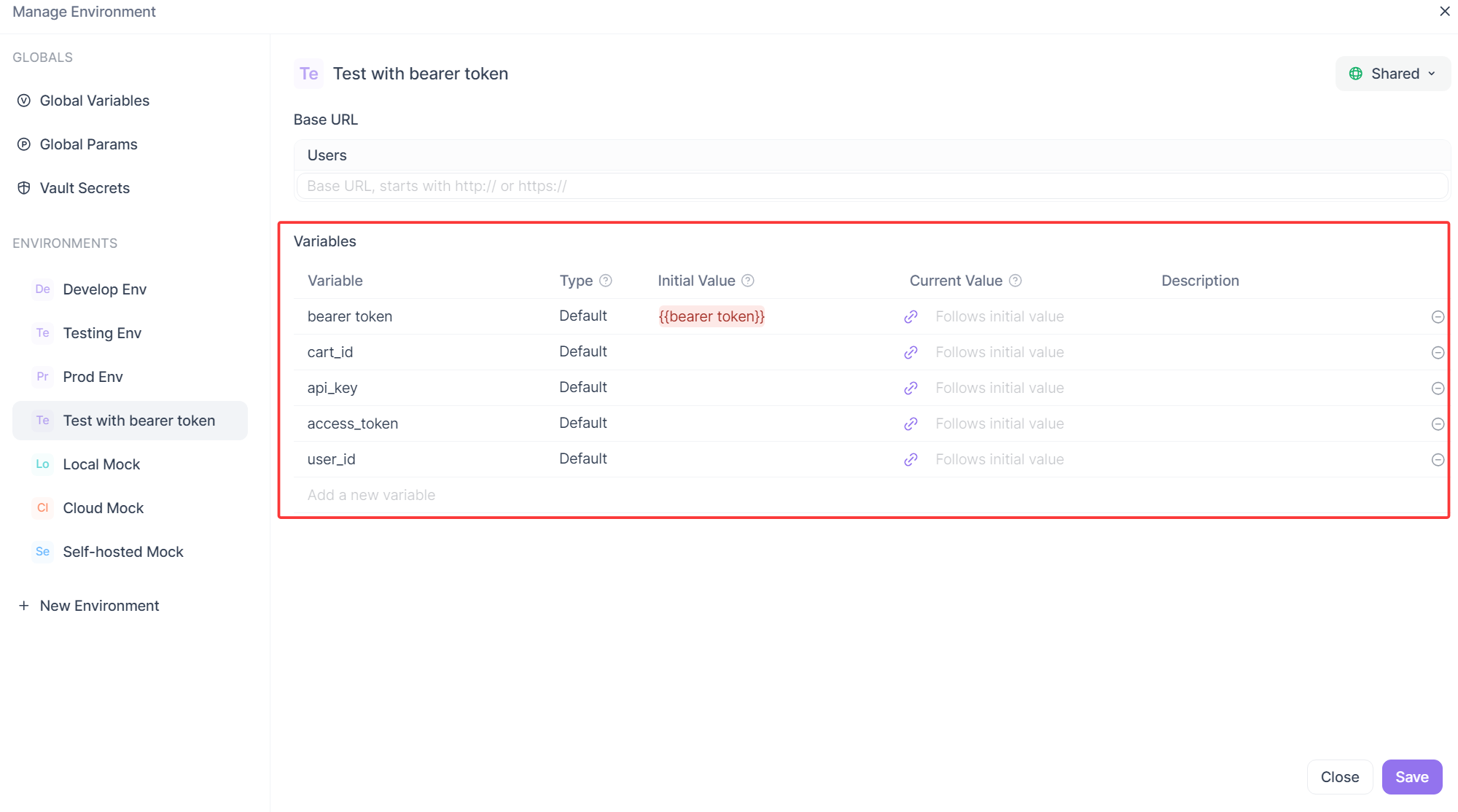

เมื่อคุณมีสภาพแวดล้อมแล้ว คุณจะเติมตัวแปรเข้าไป ตัวแปรเหล่านี้คือข้อมูลแบบไดนามิกที่จะเปลี่ยนแปลงไปมาระหว่างสภาพแวดล้อม ตัวแปรที่พบบ่อยที่สุดคือ:

api_key: คีย์ API ทั่วไปaccess_token: โทเค็น JWT หรือ OAuthuser_id: ID ที่ใช้ทั่วไปสำหรับการทดสอบ

ขั้นตอนที่ 3: การใช้ตัวแปรในคำขอของคุณ

นี่คือจุดที่ความมหัศจรรย์เกิดขึ้น Apidog ใช้ไวยากรณ์วงเล็บปีกกาคู่ {{variable_name}} เพื่อระบุตัวแปร คุณสามารถใช้ตัวแปรเหล่านี้ได้ทุกที่ใน Apidog:

- ส่วนหัว (Headers) (เช่น

Authorization: Bearer {{access_token}}) - พารามิเตอร์การสอบถาม (Query Parameters)

- เนื้อหาคำขอ (Request Body) (ทั้งในโหมด Raw และ Form-data)

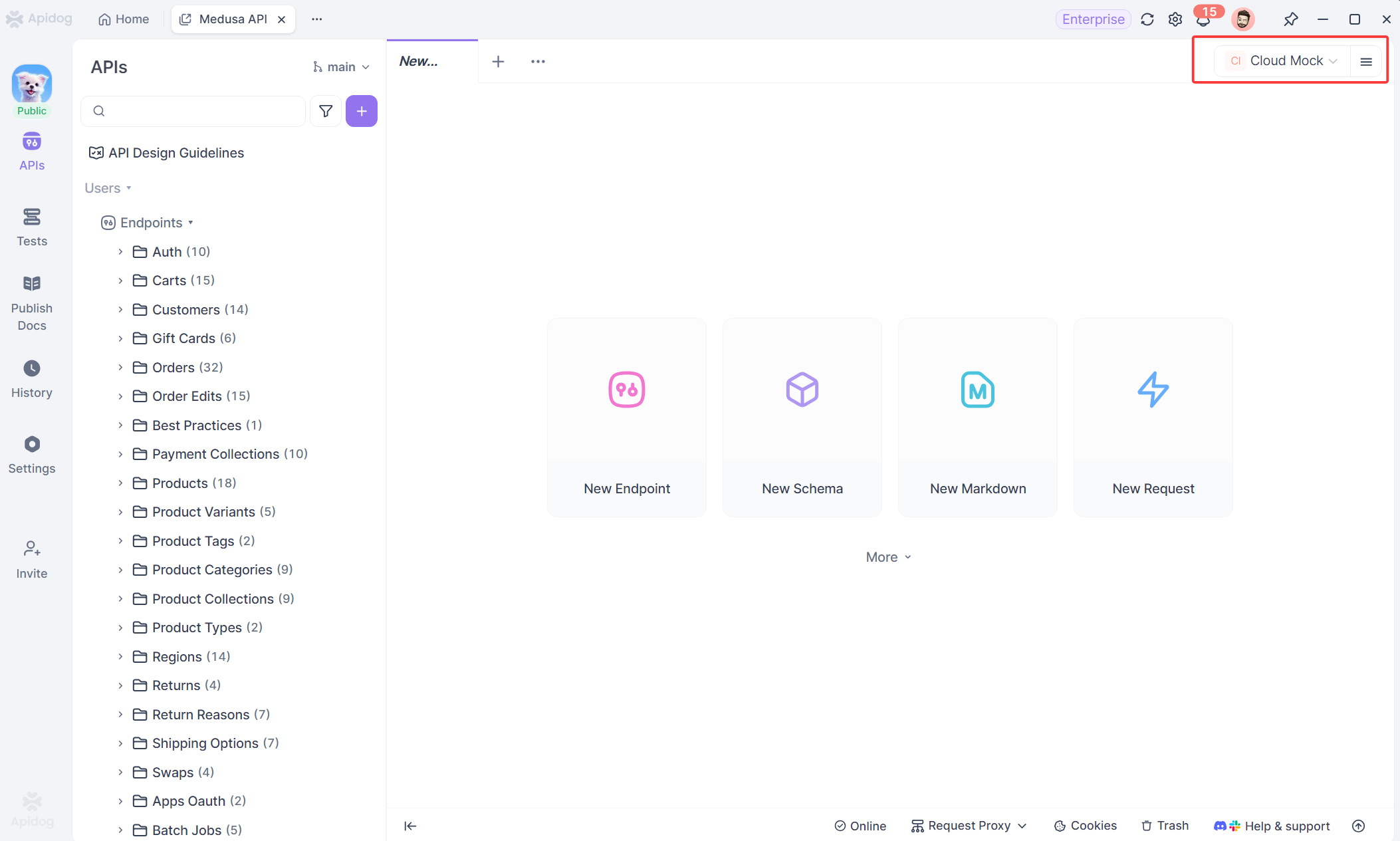

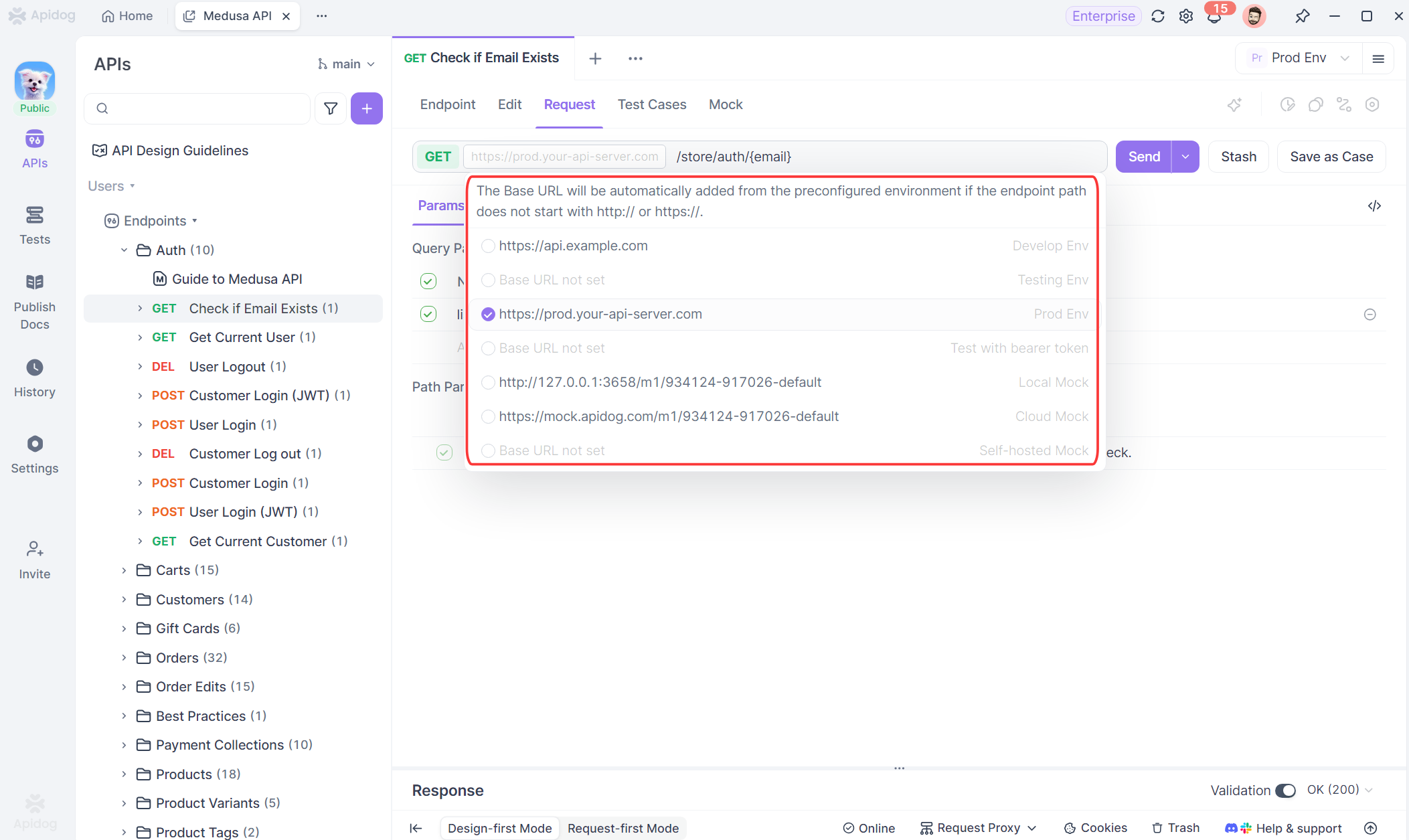

เมื่อคุณส่งคำขอ Apidog จะแทนที่ตัวแปรเหล่านั้นด้วยค่าจริงจากสภาพแวดล้อมที่คุณเลือกในปัจจุบันโดยอัตโนมัติ นั่นหมายความว่าคุณสามารถสลับจากสภาพแวดล้อม Local ไปยัง Staging ได้ด้วยการคลิกเดียวที่ดรอปดาวน์ และทุกคำขอในคอลเลกชันของคุณจะอัปเดตด้วยค่าที่ถูกต้องสำหรับสภาพแวดล้อมนั้นทันที

ขั้นตอนที่ 4: แชร์การกำหนดค่าสภาพแวดล้อมกับทีมของคุณ

การสร้างตัวแปรนั้นยอดเยี่ยม แต่การแชร์และดูแลรักษาตัวแปรเหล่านั้นในทีมนั้นทรงพลังยิ่งกว่า

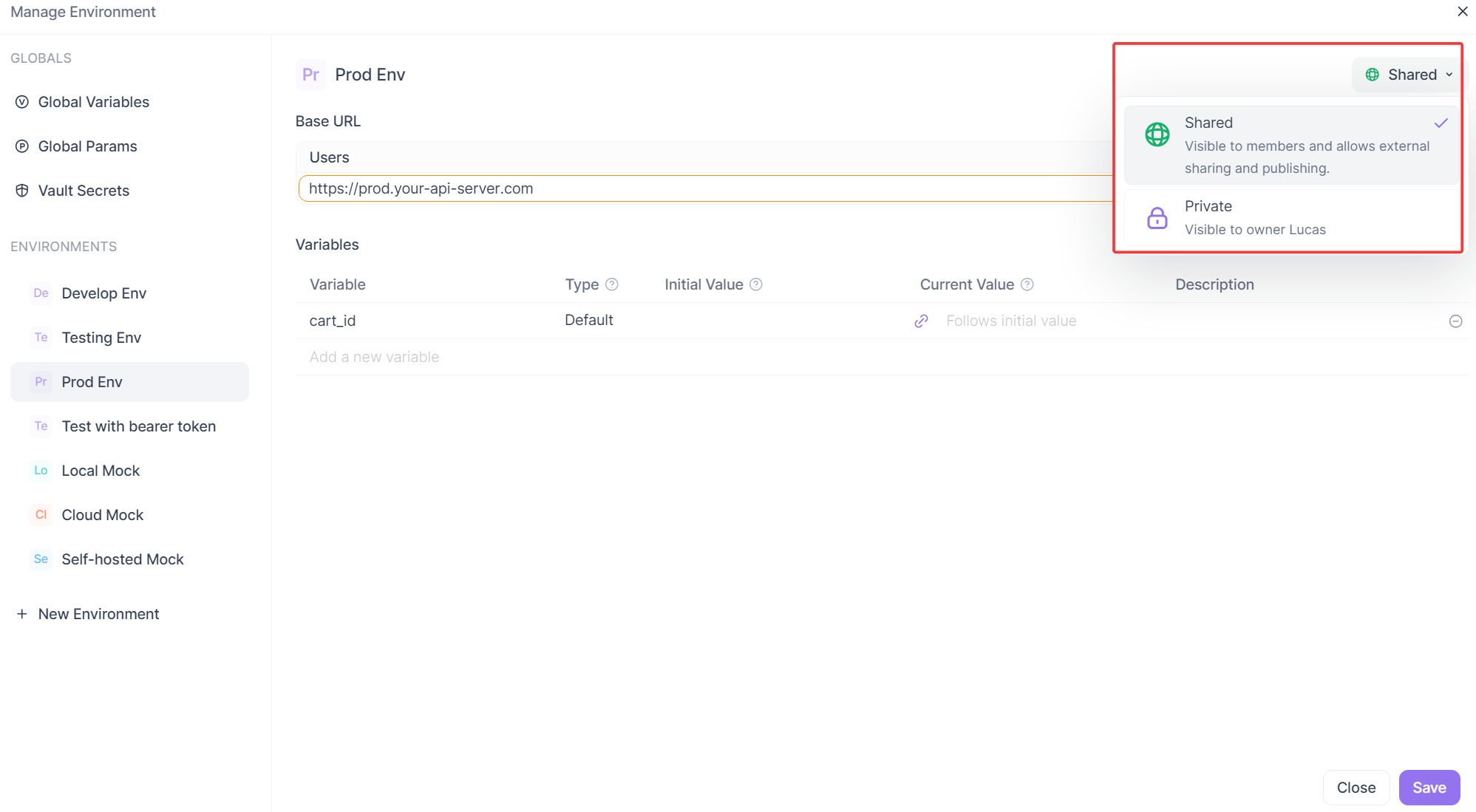

ด้วย Apidog คุณสามารถแชร์สภาพแวดล้อมกับทุกคนในทีมของคุณได้ เพียงทำเครื่องหมายสภาพแวดล้อมเป็น Shared ที่มุมขวาบน และเพื่อนร่วมทีมของคุณก็สามารถเริ่มใช้งานได้ทันที

ประโยชน์ของคุณสมบัติการจัดการสภาพแวดล้อมของ Apidog:

- ความสอดคล้อง: ทุกคนในทีมใช้การกำหนดค่าสภาพแวดล้อม

Stagingเดียวกัน ไม่มีความสับสนอีกต่อไปว่าจะใช้ URL หรือผู้ใช้ทดสอบคนใด - ประสิทธิภาพ: เมื่อมีการเพิ่มบริการแบ็กเอนด์ใหม่ บุคคลหนึ่งจะอัปเดต

base_urlในสภาพแวดล้อม Staging ที่แชร์ และทุกคนในทีมจะได้รับการอัปเดตโดยอัตโนมัติ - การควบคุมความปลอดภัย: ในฐานะผู้ดูแลระบบ คุณสามารถควบคุมได้ว่าใครสามารถดูและแก้ไขสภาพแวดล้อมที่แชร์เหล่านี้ได้ เพื่อป้องกันการกำหนดค่าผิดพลาดโดยไม่ตั้งใจ

Fort Knox สำหรับข้อมูลรับรองของคุณ: Vault Secrets

แม้ว่าตัวแปรสภาพแวดล้อมจะยอดเยี่ยมสำหรับประสิทธิภาพ แต่ก็มักจะยังคงมองเห็นได้ในรูปแบบข้อความธรรมดาสำหรับทุกคนที่เข้าถึงสภาพแวดล้อมนั้นได้ สำหรับข้อมูลที่ละเอียดอ่อนเป็นพิเศษ เช่น คีย์ API สำหรับ Production, มาสเตอร์โทเค็น หรือรหัสผ่านฐานข้อมูล คุณต้องการความปลอดภัยในระดับที่สูงขึ้น

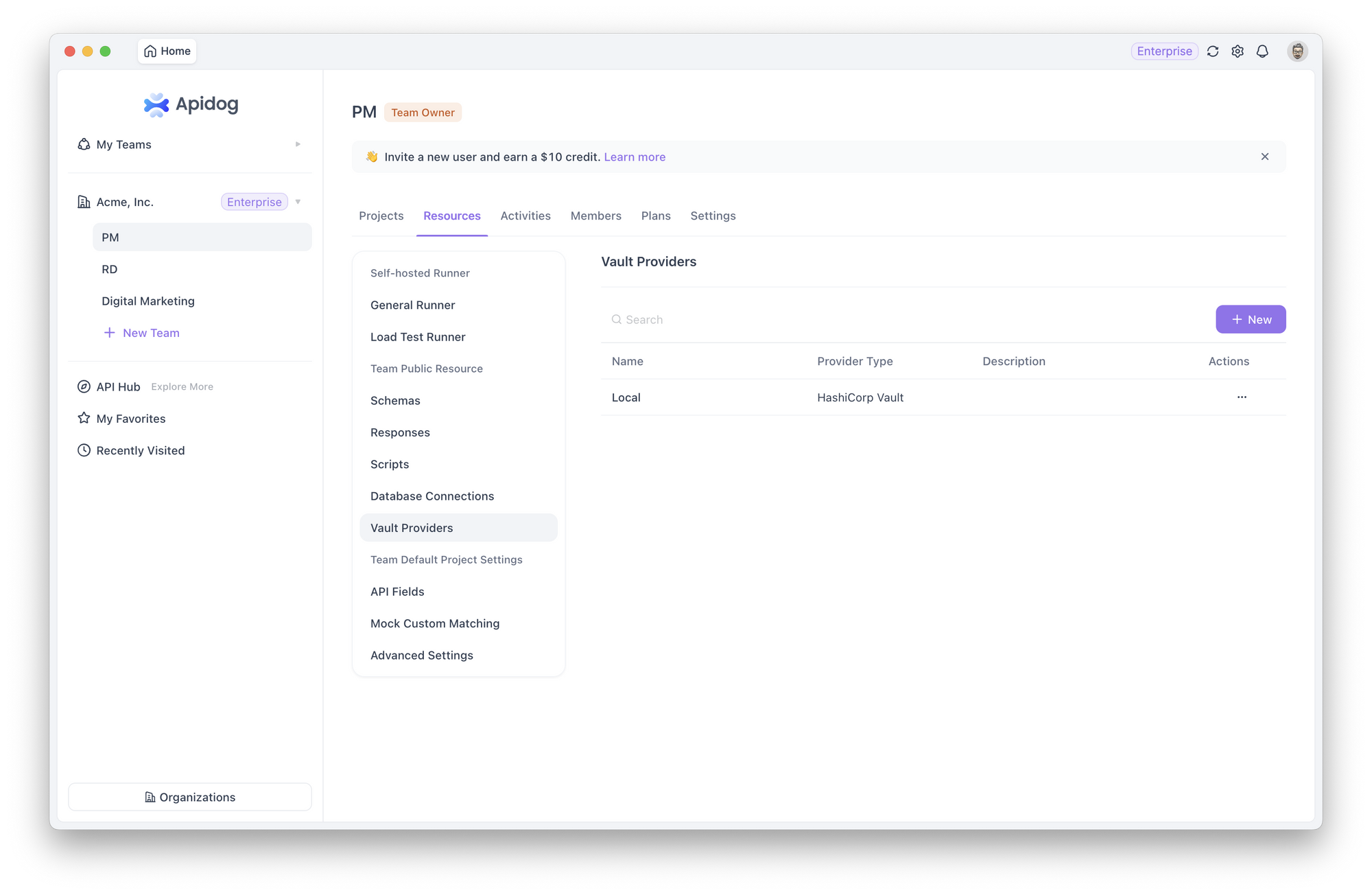

คุณสมบัติ Vault Secrets ของ Apidog ยกระดับความปลอดภัยไปอีกขั้นด้วยการผสานรวมกับผู้ให้บริการ Vault ภายนอกระดับองค์กร แทนที่จะจัดเก็บข้อมูลลับโดยตรงใน Apidog คุณสามารถดึงข้อมูลเหล่านั้นได้จาก Vault มาตรฐานอุตสาหกรรม เช่น:

การผสานรวมนี้ช่วยให้มั่นใจว่าข้อมูลรับรองที่ละเอียดอ่อนที่สุดของคุณยังคงอยู่ในโครงสร้างพื้นฐาน Vault ที่ปลอดภัยขององค์กรของคุณ ในขณะที่ยังคงสามารถเข้าถึงได้สำหรับการทดสอบและพัฒนา API

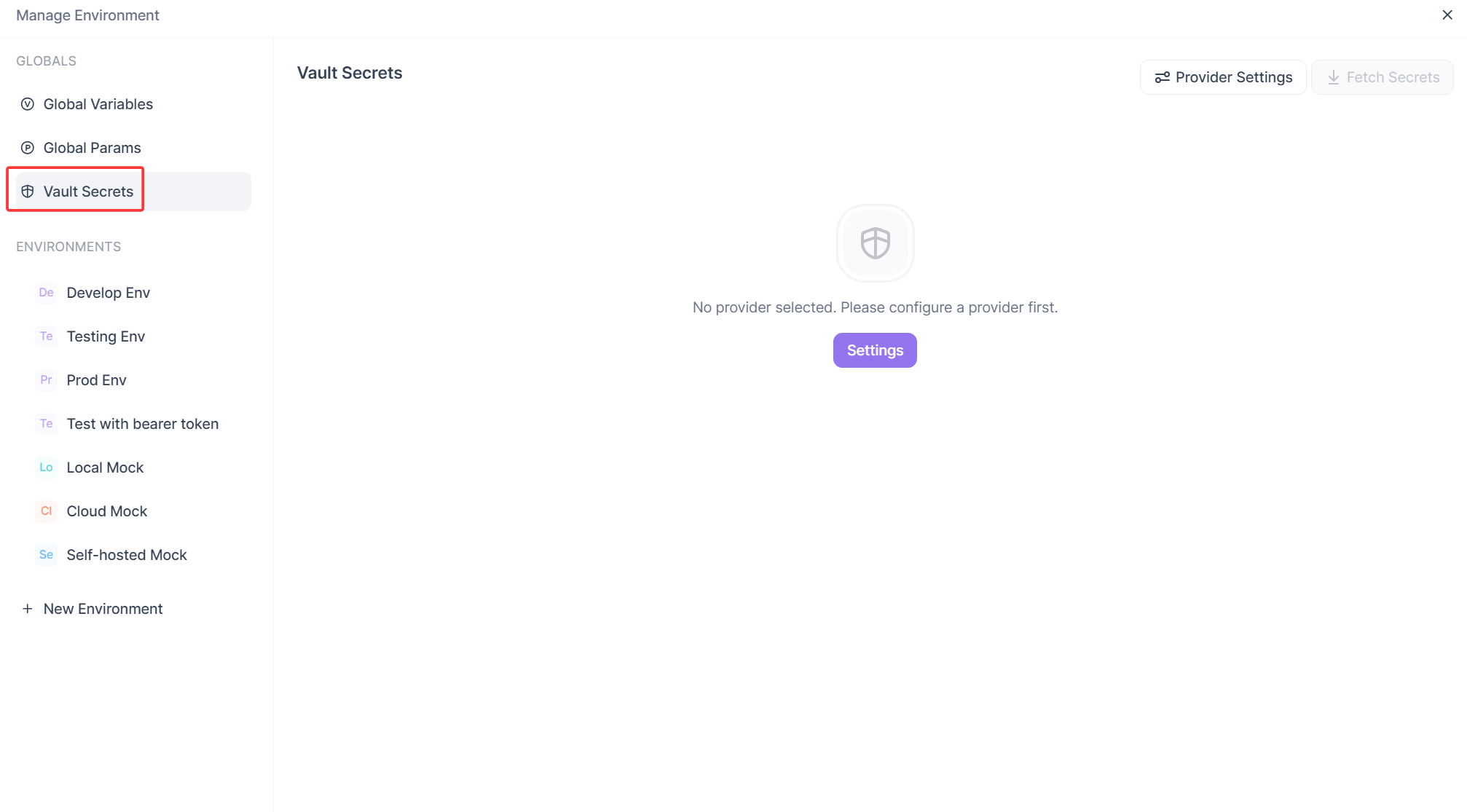

Vault Secrets ใน Apidog ทำงานอย่างไร?

เวิร์กโฟลว์นี้เรียบง่ายแต่มีความปลอดภัยสูง:

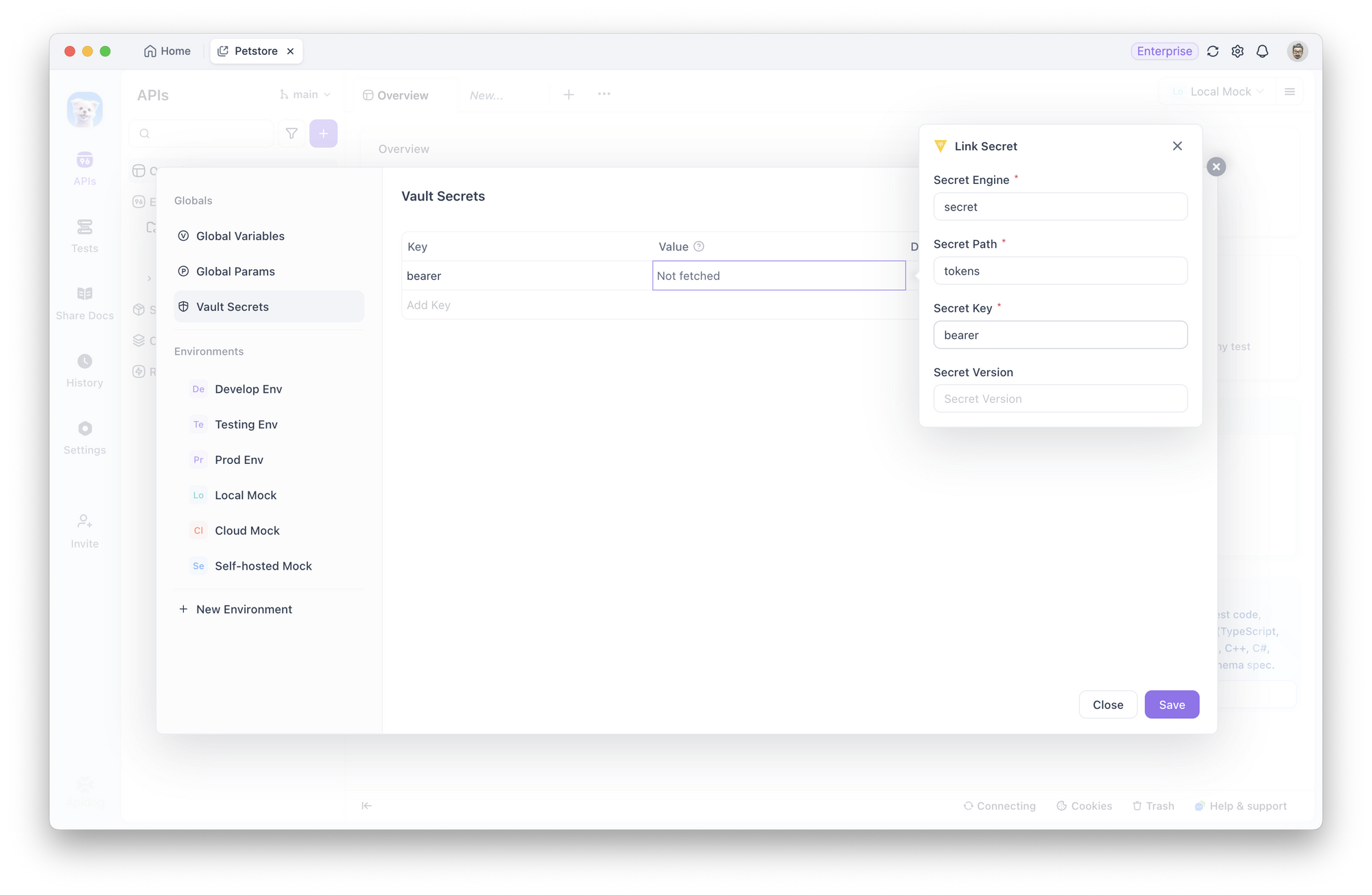

- กำหนดค่าผู้ให้บริการ Vault: ผู้ดูแลระบบกำหนดค่าการผสานรวมกับ Vault ภายนอกของคุณในระดับทีมหรือโปรเจกต์ใน Apidog นี่คือการตั้งค่าครั้งเดียวที่เชื่อมต่อ Apidog เข้ากับโครงสร้างพื้นฐาน Vault ของคุณ

2. เชื่อมโยงข้อมูลลับ: ผู้ใช้เชื่อมโยงข้อมูลลับโดยการระบุเมตาดาต้า (เช่น engine, path และ key) ที่ชี้ไปยังข้อมูลลับที่จัดเก็บอยู่ใน Vault ภายนอก ตัวอย่างเช่น คุณอาจเชื่อมโยงข้อมูลลับชื่อ prod_payment_gateway_key ที่จัดเก็บอยู่ใน HashiCorp Vault

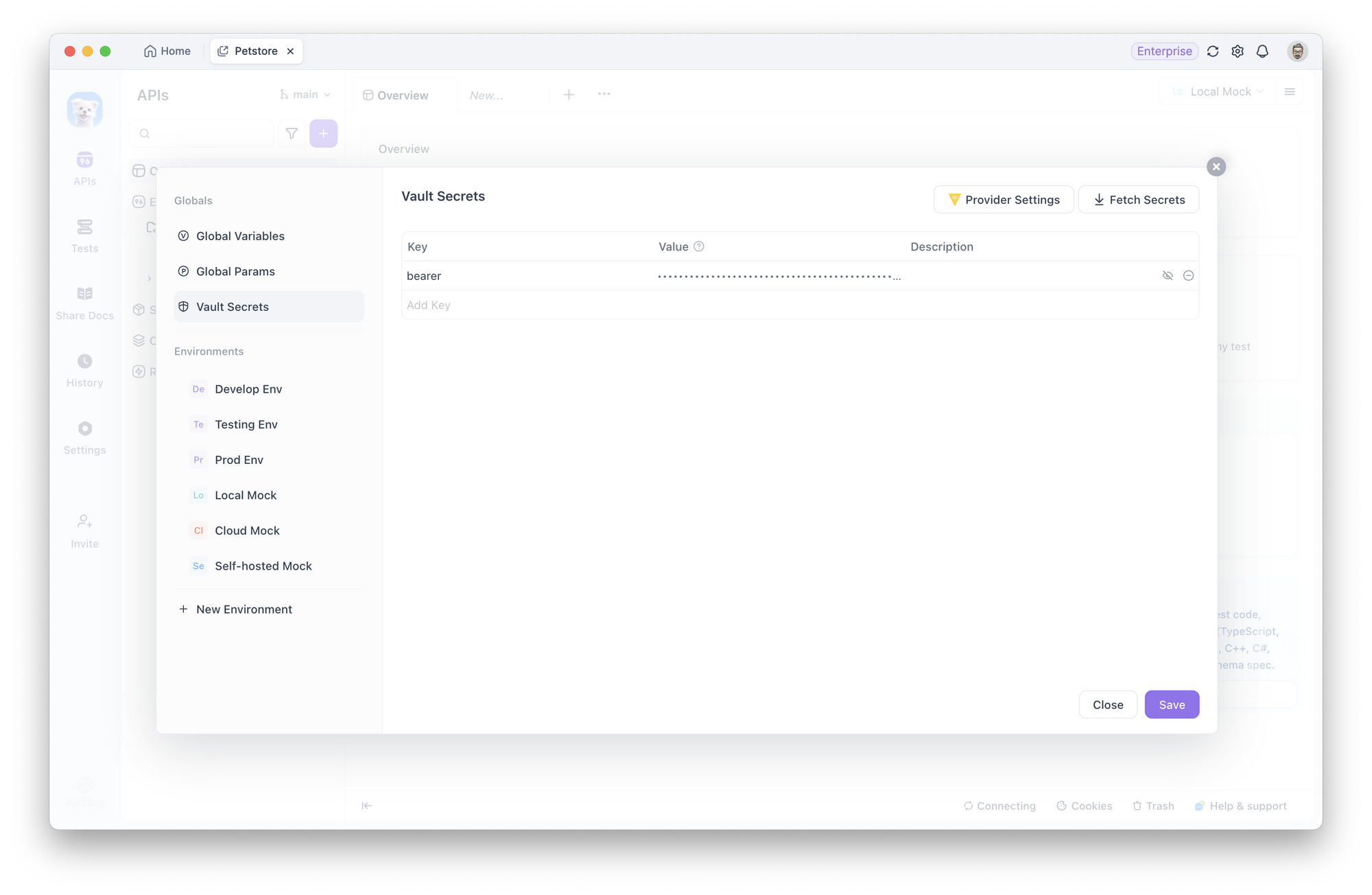

3. ดึงข้อมูลและเข้ารหัสในเครื่อง: เมื่อคุณคลิก "Fetch Secrets" Apidog จะดึงค่าข้อมูลลับและเข้ารหัสข้อมูลเหล่านั้นในเครื่องบนไคลเอนต์ของคุณ สิ่งสำคัญคือ ข้อมูลลับเหล่านี้จะไม่ถูกอัปโหลดไปยังเซิร์ฟเวอร์ของ Apidog และไม่เคยถูกแชร์กับสมาชิกในทีมคนอื่นๆ

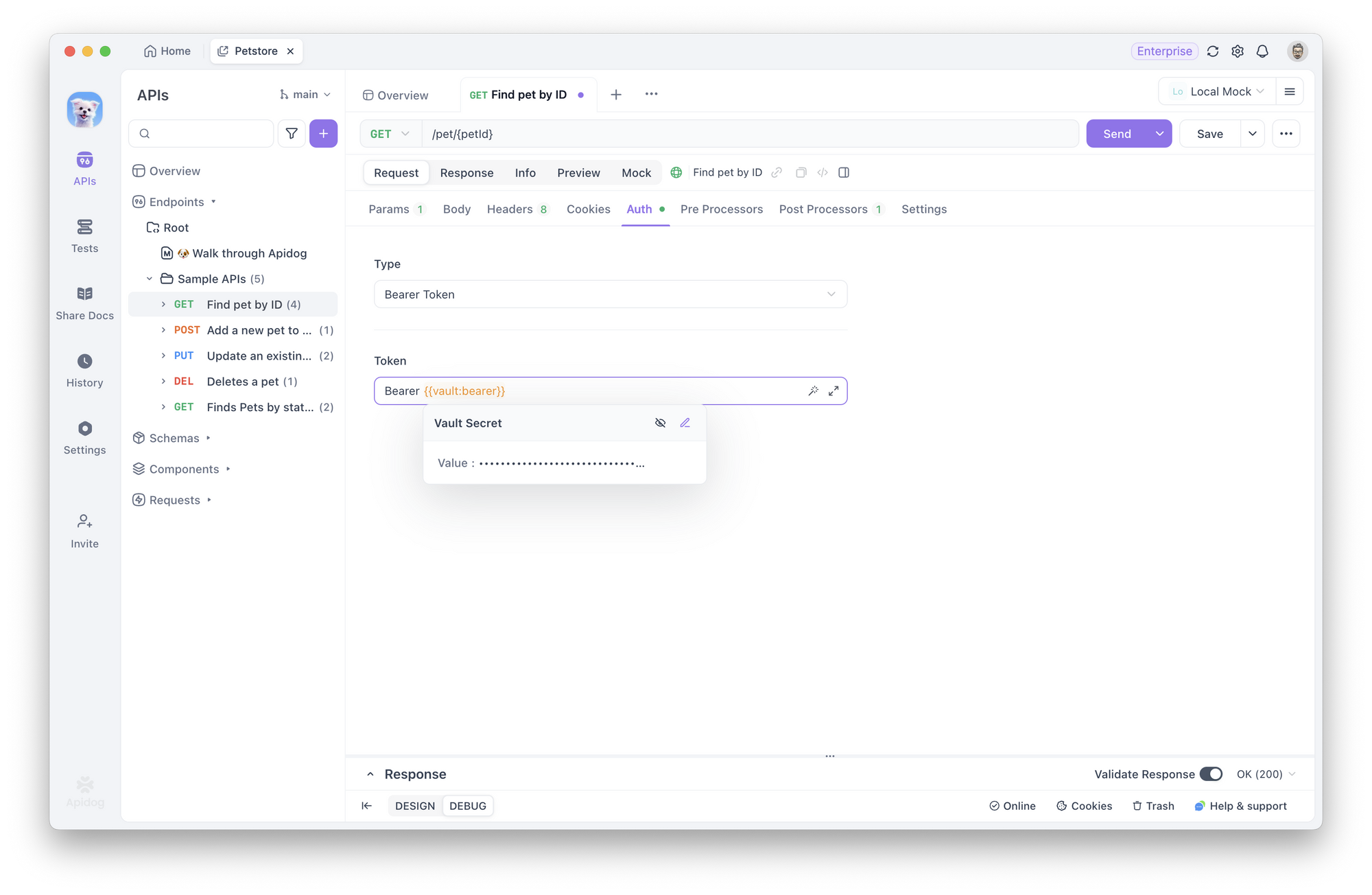

4. ใช้ในคำขอ: อ้างอิงข้อมูลลับโดยใช้ไวยากรณ์ {{vault:key}} ได้ทุกที่ที่รองรับตัวแปร—ในส่วนหัว, พารามิเตอร์การสอบถาม หรือเนื้อหาคำขอ ในสคริปต์ ให้ใช้ await pm.vault.get("key") เพื่อเข้าถึงค่าข้อมูลลับอย่างปลอดภัย

ประโยชน์ของ Vault Secrets ใน Apidog

สถาปัตยกรรมนี้มอบความปลอดภัยระดับองค์กรผ่านหลายชั้น:

- ข้อมูลลับยังคงอยู่ใน Vault ของคุณ: ค่าข้อมูลลับที่แท้จริงยังคงอยู่ในโครงสร้างพื้นฐาน Vault ขององค์กรของคุณ (HashiCorp, Azure, หรือ AWS) และไม่เคยถูกจัดเก็บไว้บนเซิร์ฟเวอร์ของ Apidog

- การเข้ารหัสในเครื่อง: ข้อมูลลับที่ถูกดึงมาจะถูกเข้ารหัสและจัดเก็บไว้บนไคลเอนต์ในเครื่องของคุณเท่านั้น ทำให้มั่นใจได้ว่าข้อมูลเหล่านั้นยังคงเป็นส่วนตัวและปลอดภัย

- ต้องมีการตรวจสอบสิทธิ์: ผู้ใช้ต้องตรวจสอบสิทธิ์กับผู้ให้บริการ Vault (ผ่าน OAuth2.0 หรือโทเค็นการเข้าถึง) เพื่อดึงข้อมูลลับ ทำให้มั่นใจได้ถึงการควบคุมการเข้าถึงที่เหมาะสม

- ค่าที่ถูกปิดบัง: เมื่อข้อมูลลับถูกพิมพ์ในบันทึกคอนโซล ค่าของข้อมูลเหล่านั้นจะถูกปิดบังโดยอัตโนมัติเพื่อป้องกันการเปิดเผยโดยไม่ตั้งใจ

- ทำงานร่วมกันได้แต่เป็นส่วนตัว: แม้ว่าค่าข้อมูลลับจะยังคงเป็นส่วนตัวสำหรับผู้ใช้แต่ละคน แต่ชื่อตัวแปรและเมตาดาต้าจะถูกแชร์กับทีม ซึ่งหมายความว่าสมาชิกในทีมสามารถใช้การอ้างอิงข้อมูลลับเดียวกันได้โดยไม่จำเป็นต้องกำหนดค่าใหม่ทั้งหมด ในขณะที่ยังคงรักษาการเข้าถึงค่าจริงอย่างปลอดภัยของตนเอง

บทสรุป: Apidog คืออนาคตของการจัดการ API ที่ปลอดภัย

วิวัฒนาการของนักพัฒนา API ถูกกำหนดโดยเครื่องมือที่พวกเขาเลือกใช้ การเปลี่ยนจากการใช้ค่าที่ฮาร์ดโค้ดและการอัปเดตด้วยตนเอง ไปสู่ระบบที่ขับเคลื่อนด้วยตัวแปรแบบไดนามิก ถือเป็นการก้าวกระโดดครั้งใหญ่ในด้านประสิทธิภาพ การก้าวไปอีกขั้นเพื่อรักษาความปลอดภัยข้อมูลลับของคุณด้วย Vault คือสิ่งที่แยกเวิร์กโฟลว์ที่ดีออกจากเวิร์กโฟลว์ที่ยอดเยี่ยมและพร้อมสำหรับองค์กร

หากคุณกำลังมองหา ไคลเอนต์ API ที่ทำได้มากกว่าการทดสอบพื้นฐาน ซึ่งช่วยให้คุณจัดการสภาพแวดล้อมที่หลากหลาย จัดเก็บข้อมูลลับได้อย่างปลอดภัย และทำงานร่วมกับทีมของคุณได้อย่างปลอดภัย Apidog คือทางเลือกที่เหมาะสม

Apidog มอบความสามารถทั้งหมดนี้ในแพลตฟอร์มเดียวที่เชื่อมโยงกัน มันเข้าใจว่าสภาพแวดล้อม ตัวแปร และข้อมูลลับไม่ใช่คุณสมบัติที่แยกจากกัน แต่เป็นส่วนที่เชื่อมโยงกันของเวิร์กโฟลว์ API ระดับมืออาชีพ ด้วยการนำสิ่งเหล่านี้มารวมกันโดยเน้นทั้งความสามารถในการใช้งานและความปลอดภัย Apidog ไม่เพียงแต่ช่วยให้คุณทดสอบ API เท่านั้น แต่ยังช่วยให้คุณสร้างแนวทางปฏิบัติ API ที่แข็งแกร่ง ปรับขนาดได้ และทำงานร่วมกันได้

ดังนั้น หยุดคัดลอกและวางคีย์ API หยุดกังวลเกี่ยวกับการแชร์คอลเลกชัน หันมาใช้เครื่องมือที่ออกแบบมาสำหรับวิธีการทำงานของทีมสมัยใหม่จริงๆ ตัวคุณในอนาคตและเพื่อนร่วมทีมของคุณจะขอบคุณสำหรับสิ่งนี้