A tokenização é o processo de troca de dados sensíveis por espaços reservados não sensíveis, chamados tokens. Esses tokens mantêm o formato ou o comprimento dos dados originais, mas não possuem valor explorável por si só. No contexto da segurança de APIs, a tokenização serve como um formidável mecanismo de defesa. Quando um usuário envia detalhes de pagamento, registros médicos ou informações pessoais através de uma interface de programação de aplicativos, o sistema substitui perfeitamente esses dados críticos por um token digital antes que o armazenamento real ou processamento adicional ocorra.

Como exatamente a tokenização funciona para proteger ambientes digitais? O fluxo de trabalho padrão geralmente envolve quatro etapas principais e altamente controladas:

- Captura de Dados: Informações sensíveis entram no sistema por meio de uma solicitação de API segura de um usuário ou aplicativo.

- Geração de Token: Um gerador de token seguro cria uma sequência aleatória de caracteres — o token — para substituir os dados reais e sensíveis. Este token gerado não tem relação com a entrada original.

- Armazenamento Seguro: Os dados originais são enviados diretamente para um banco de dados altamente seguro e isolado, amplamente conhecido como cofre de tokens. Este cofre mapeia o token não sensível de volta aos dados reais, e nada mais.

- Substituição de Dados: O sistema remove completamente os dados sensíveis dos servidores e bancos de dados internos, utilizando apenas o token recém-gerado para todas as operações subsequentes.

Tokens praticamente não têm valor para cibercriminosos, pois não podem ser decifrados ou revertidos matematicamente sem acesso explícito e controlado ao cofre de tokens seguro. Isso torna a segurança da tokenização uma necessidade absoluta e uma prática essencial para organizações que lidam com processamento de pagamentos, registros de saúde ou ativos financeiros sensíveis. Além disso, a adoção das melhores práticas de tokenização garante que as redes internas permaneçam fora do escopo de regulamentações de conformidade rigorosas, como PCI DSS e GDPR. Ao aproveitar a tokenização na segurança de APIs, as empresas mantêm efetivamente operações diárias contínuas sem nunca expor informações valiosas.

Tokenização vs. Criptografia: Qual Oferece Melhor Segurança de API?

Ao discutir a proteção de dados, desenvolvedores e líderes corporativos frequentemente confundem tokenização com criptografia. Embora ambos os métodos poderosos visem proteger informações sensíveis, seus mecanismos centrais diferem significativamente. Compreender as diferenças exatas entre tokenização e criptografia continua sendo vital para construir uma arquitetura de segurança robusta e impenetrável.

A criptografia envolve a transformação dos dados originais em texto simples para um formato ilegível usando algoritmos matemáticos complexos. Este processo requer fortemente uma chave criptográfica. Qualquer pessoa que possua a chave de descriptografia correta pode reverter o processo e ler os dados originais. Se um hacker conseguir roubar a chave criptográfica, todo o banco de dados se torna vulnerável à exploração. A criptografia funciona excelentemente para proteger dados em trânsito, mas deixa vulnerabilidades subjacentes se o gerenciamento de chaves falhar.

A tokenização, por outro lado, substitui ativamente os dados sensíveis por um token gerado aleatoriamente que não tem absolutamente nenhuma relação matemática com os dados de entrada originais. Você não pode descriptografar um token física ou algoritmicamente porque não há algoritmo ou chave envolvida em sua criação. A única maneira de recuperar os dados originais é acessando o cofre de tokens protegido onde o mapeamento é armazenado.

Aqui está uma comparação lado a lado dos dois:

| Característica | Tokenização | Criptografia |

|---|---|---|

| Reversibilidade | Irreversível sem acesso ao cofre de tokens designado | Reversível com a chave de descriptografia correta |

| Relação de Dados | Gerado aleatoriamente, não possuindo absolutamente nenhum vínculo matemático | Transformado matematicamente e alterado estruturalmente |

| Escopo de Conformidade | Reduz significativamente o escopo de conformidade exigido | Os dados permanecem inteiramente no escopo para toda a conformidade |

| Velocidade e Eficiência | Extremamente rápido para tarefas de processamento transacional | Às vezes pode ser pesado e intensivo em recursos |

| Casos de Uso Primários | Processamento de pagamentos, segurança de API e bancos de dados locais | Transferências seguras de arquivos, e-mails e dados em trânsito |

A escolha entre tokenização e criptografia depende das necessidades organizacionais específicas. No entanto, para proteger ativamente detalhes de cartão de crédito e endpoints de API, a segurança da tokenização oferece uma camada de defesa muito superior e inquebrável, tornando as violações completamente inofensivas.

Principais Casos de Uso, Benefícios e Exemplos de Tokenização

A adoção global de ferramentas de tokenização cresceu massivamente em múltiplas indústrias de ritmo acelerado nos últimos anos. As organizações aproveitam continuamente os benefícios da tokenização para proteger a rigorosa privacidade do consumidor, otimizar operações internas e minimizar os impactos desastrosos de uma violação massiva de dados. Existem vários casos de uso proeminentes de tokenização que destacam claramente a extrema flexibilidade desta tecnologia moderna.

Um dos exemplos mais comuns de tokenização ocorre no setor de varejo e e-commerce. Quando um cliente frequente salva as informações do seu cartão de crédito em um site de compras popular para futuras compras, o comerciante não armazena o número real do cartão. Em vez disso, ele armazena com segurança um token mínimo. Se o banco de dados de clientes do comerciante for comprometido, os hackers roubam tokens completamente inúteis, protegendo perfeitamente os ativos financeiros reais do cliente.

Outro caso de uso massivo envolve o complexo sistema de saúde. As instalações médicas lidam diariamente com vastas quantidades de informações de saúde protegidas. Ao tokenizar cuidadosamente IDs de pacientes vitais, números de segurança social confidenciais e números de registros médicos sensíveis, os hospitais transmitem dados com segurança através de extensas redes sem violar as regulamentações HIPAA.

Os claros benefícios da tokenização incluem criticamente:

- Perfil de Segurança Aprimorado: Cibercriminosos simplesmente não podem monetizar ou explorar tokens simples. Armazenar tokens em branco em vez de dados brutos diminui drasticamente o risco intenso associado ao roubo de dados.

- Conformidade Custo-Efetiva: A tokenização limita sistematicamente os sistemas que tocam dados sensíveis. Isso reduz o escopo e o custo das auditorias de conformidade para padrões rigorosos como PCI DSS.

- Experiência do Cliente Aprimorada: Empresas dinâmicas oferecem com confiança experiências de checkout sem interrupções, faturamento recorrente e pagamentos rápidos com um clique sem sacrificar a segurança bruta.

- Agilidade Operacional: Tokens preservam o formato exato dos dados originais, o que significa que eles fluem suavemente através de sistemas legados e APIs modernas sem exigir revisões caras.

Integrar a segurança de tokenização adequada diretamente em sua arquitetura torna os dados sensíveis efetivamente invisíveis para os atacantes. Isso muda fundamentalmente a forma como toda a sua organização opera, protegendo, em última instância, tanto a reputação do seu negócio quanto a confiança inabalável dos seus usuários.

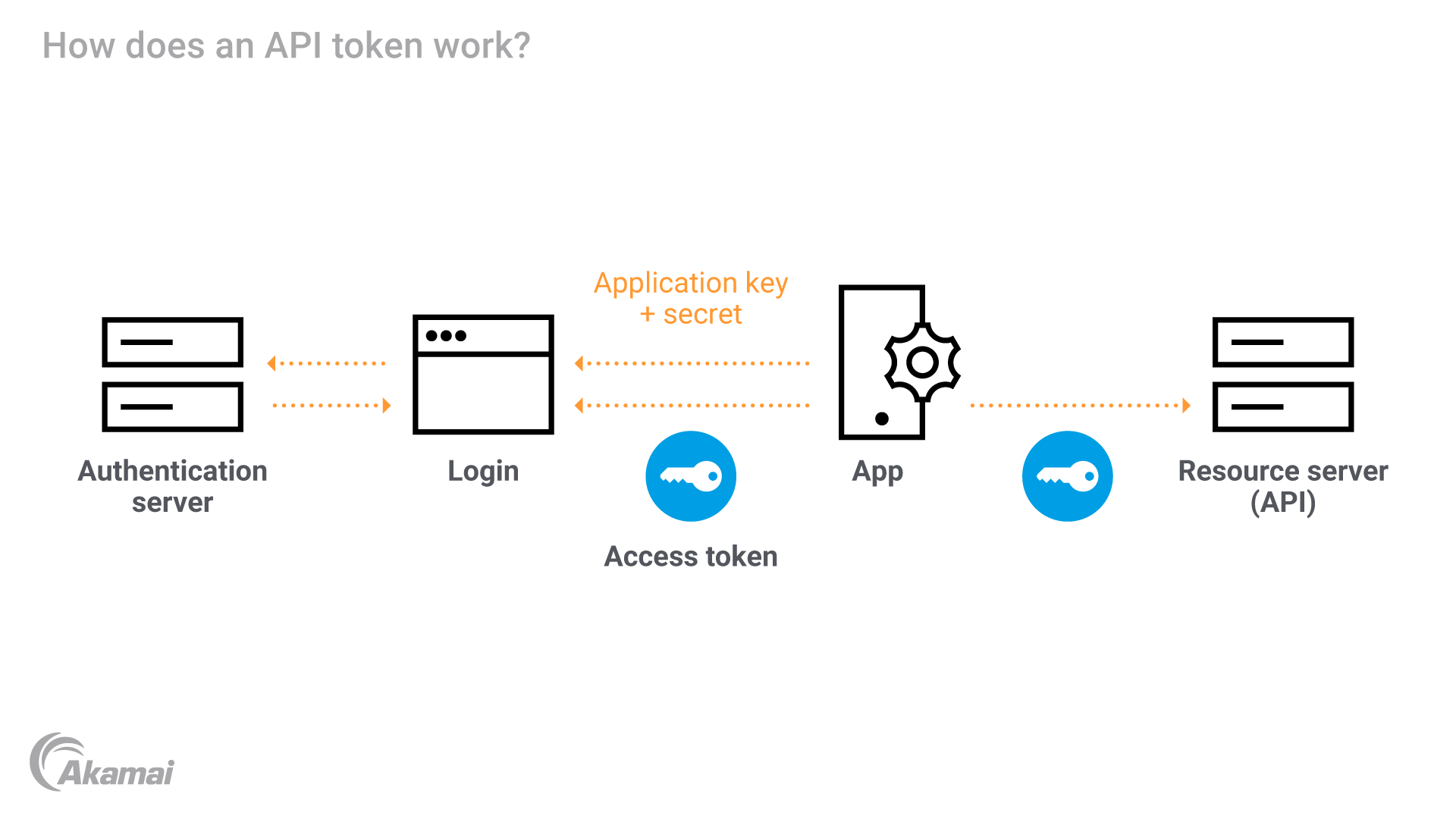

Apidog: A Plataforma Definitiva para Projetar e Testar APIs com Autenticação

A implementação de tokenização poderosa na segurança de APIs requer software altamente confiável para garantir o sucesso total. Se você deseja construir sistemas digitais impenetráveis, você precisa fundamentalmente de uma plataforma robusta para projetar cuidadosamente, depurar ativamente e testar meticulosamente seus endpoints. É exatamente aqui que o Apidog se destaca como a escolha principal e inegável entre as soluções modernas de desenvolvimento de API e testes automatizados.O Apidog se apresenta como uma plataforma abrangente, construída propositalmente para design de API, documentação, depuração e testes de simulação responsivos. Ao construir ferramentas de tokenização ou integrar serviços de tokenização, os desenvolvedores precisam verificar criticamente se suas APIs ativas lidam corretamente com os tokens gerados. O Apidog oferece uma interface visual incrivelmente intuitiva, tornando este processo exato completamente fácil. Você pode facilmente definir estruturas de endpoint rigorosas, delinear esquemas de segurança avançados e estabelecer os parâmetros de solicitação necessários para todas as interações tokenizadas.

Com o Apidog, você configura rapidamente métodos de autenticação complexos, incluindo o padrão OAuth 2.0, tokens Bearer seguros e chaves de API personalizadas. A plataforma mapeia visualmente exatamente como sua API robusta espera receber e processar um token sensível, tornando-o um ativo inteiramente indispensável para equipes de engenharia focadas em todo o mundo.

Além disso, o Apidog se destaca unicamente em testes automatizados rápidos. Você pode criar cenários de teste extensivos para validar se sua API troca corretamente dados brutos sensíveis por tokens seguros. A plataforma detalhada suporta nativamente variáveis de ambiente dinâmicas, o que significa que você pode facilmente passar tokens entre diferentes solicitações de API durante sua fase de teste. Isso simula adequadamente fluxos de usuário complexos do mundo real, provando que sua lógica de tokenização segura se mantém totalmente.

Escolher o Apidog significa imediatamente escolher eficiência de primeira linha e confiabilidade duradoura. O aplicativo garante que seu design de API exato esteja em perfeita conformidade com as especificações rigorosas do OpenAPI, utilizando verificações alimentadas por IA para detectar erros muito cedo. Use o Apidog para projetar, testar e implantar com sucesso APIs robustas, aproveitando as melhores práticas de tokenização. Inscreva-se no Apidog hoje para agilizar rapidamente seu fluxo de trabalho.

Conclusão

A tokenização representa essencialmente um salto monumental e crítico na proteção de dados brutos e na cibersegurança moderna. À medida que as ameaças cibernéticas agressivas se tornam continuamente muito mais sofisticadas e prejudiciais, as medidas de segurança tradicionais, como a criptografia básica, simplesmente não podem mais subsistir sozinhas. Ao compreender profundamente exatamente o que é tokenização, empresas inteligentes podem remover ativamente dados altamente sensíveis de suas redes internas de computadores e substituí-los rapidamente por espaços reservados inteiramente inofensivos e inúteis.

Ao longo deste guia, exploramos exatamente como a tokenização funciona, destacamos as diferenças críticas entre tokenização e criptografia, e resumimos os enormes benefícios da tokenização que se estendem por e-commerce, saúde complexa e finanças globais. Os diversos casos de uso de tokenização discutidos provam ativamente que este método avançado não só protege completamente as operações diárias, mas também reduz dramaticamente o alto custo e o pesado fardo da conformidade regulatória rigorosa. Incorporar consistentemente as melhores práticas de tokenização em sua infraestrutura básica não é mais um luxo opcional; é um requisito fundamental e urgente para absolutamente qualquer organização que valoriza a privacidade do usuário e a segurança da API.

Além disso, quando você decide firmemente implementar uma segurança de tokenização robusta, suas APIs web atuam como a espinha dorsal primária dessa integração complexa. Elas devem ser projetadas impecavelmente desde o início e testadas rigorosamente antes da implantação. O Apidog fornece com sucesso a solução definitiva e abrangente para este cenário técnico exato. Sua suíte incrivelmente poderosa de design de API, documentação altamente detalhada e recursos de teste automatizados capacita unicamente as equipes de desenvolvimento de software a construir rapidamente conexões seguras e consistentemente confiáveis. Ao escolher o Apidog como sua ferramenta principal, você garante que os fluxos de trabalho tokenizados sempre operem perfeitamente.

Assuma o controle total da segurança dos dados da sua empresa hoje. Proteja suas informações altamente sensíveis, defenda ferozmente seus clientes leais e construa rapidamente APIs de classe mundial com confiança inabalável. Baixe e alegremente inscreva-se no Apidog agora mesmo para experimentar plenamente a melhor plataforma de API disponível.