OAuth 1 VS. 2 | Comparação Vital Entre Protocolos de Autenticação

Seja old-school ou moderno, OAuth 1 e 2 oferecem diferentes funcionalidades para os desenvolvedores hoje. Entenda mais sobre esses tipos de autenticação para garantir que suas APIs possam fornecer o suporte necessário que os consumidores precisam!

Na era das aplicações interconectadas, fazer login de forma segura em uma plataforma para acessar os recursos de outra se tornou essencial. É aqui que o OAuth entra em cena, atuando como um intermediário que facilita a autorização segura entre diferentes serviços. Mas, com duas versões - OAuth 1 e OAuth 2 - a confusão pode surgir.

Se você deseja aplicar autenticação do tipo OAuth 1 ou OAuth 2 à sua API, pode usar Apidog, uma ferramenta abrangente de API que permite aos usuários selecionar o tipo de autenticação de sua escolha.

Se você quer saber mais sobre o Apidog, venha experimentar a plataforma gratuitamente clicando neste botão abaixo!

Este artigo mergulha em uma comparação vital entre esses protocolos, destacando suas principais diferenças, pontos fortes e casos de uso ideais, para ajudar você a entender qual é o superior no moderno cenário de autenticação.

O que é OAuth 1?

OAuth 1 (definido pela especificação OAuth Core 1.0) é um protocolo feito para delegação de autorização. Ele permite que um proprietário de recurso (também chamado de usuário) conceda a um consumidor (também chamado de aplicativo) acesso limitado aos seus recursos protegidos hospedados em um prestador de serviços (mais conhecido como um site ou plataforma), sem revelar suas credenciais privadas ao consumidor.

Principais Benefícios Obtidos com o Uso do OAuth 1

- Melhoria na Experiência do Usuário: O OAuth 1 permitiu que os usuários acessassem de maneira conveniente os recursos de uma plataforma (consumidor) usando sua conta existente em outra plataforma (prestador de serviços). Isso eliminou a necessidade de criar contas separadas para cada aplicativo.

- Segurança Aprimorada: Ao separar as credenciais do usuário do processo de autorização, o OAuth 1 reduziu o risco de expor senhas ou outras informações sensíveis ao aplicativo solicitante. Os usuários têm acesso apenas a dados específicos dentro de um escopo definido, melhorando ainda mais o controle.

- A abordagem Padronizada: O OAuth 1 forneceu um protocolo padronizado para autorização, simplificando o desenvolvimento tanto para aplicativos quanto para prestadores de serviços. Essa interoperabilidade promoveu um ecossistema web mais conectado.

O que é OAuth 2?

OAuth 2 tem a mesma definição que o OAuth 1, onde é uma estrutura de autorização que permite que um aplicativo de terceiros (conhecido como cliente) obtenha acesso limitado a um serviço HTTP (também chamado de servidor de recursos) em nome de um proprietário de recurso (usuário), tudo isso sem expor as credenciais do usuário.

Principais Benefícios Obtidos com o Uso do OAuth 2

O OAuth 2.0 se tornou o protocolo dominante para autorização devido a vários benefícios principais que oferece em relação ao seu antecessor, OAuth 1.0:

- Simples: O OAuth 2.0 simplifica o fluxo de autorização em comparação com o OAuth 1.0. Ele utiliza vários tipos de concessão dependendo do cenário da aplicação, tornando-o mais flexível e mais fácil de implementar.

- Segurança Aprimorada: O OAuth 2.0 elimina a necessidade de segredos compartilhados entre o cliente e o servidor de recursos, uma vulnerabilidade potencial no OAuth 1.0. Ele se baseia em tokens de acesso com vida útil limitada e tokens de atualização para acesso prolongado, melhorando a segurança geral.

- Escalabilidade Melhorada: Gerenciar várias aplicações cliente se torna mais fácil com o OAuth 2.0. O uso de criptografia de chave pública/privada e tokens de acesso elimina a necessidade de gerenciamento complexo de segredos compartilhados.

- Flexibilidade: O OAuth 2.0 oferece uma variedade maior de tipos de concessão, atendendo a diferentes tipos de aplicações. Isso inclui concessões de código de autorização (populares para aplicações web), concessões de senha (adequadas para aplicativos móveis) e concessões de credenciais de cliente (usadas para comunicação servidor a servidor).

- Adequação para Dispositivos Móveis: O OAuth 2.0 é bem adequado para aplicativos móveis com seu foco em acesso seguro baseado em tokens. Isso permite que os usuários acessem de forma conveniente os recursos em várias plataformas sem reentrar credenciais em seus dispositivos móveis.

- Adoção Mais Ampla: Devido às suas vantagens, o OAuth 2.0 ganhou uma adoção mais ampla por prestadores de serviços importantes como Google, Facebook e Twitter. Isso simplifica a integração para os desenvolvedores e fornece uma experiência de usuário consistente em diferentes plataformas.

Razões por trás da Criação do OAuth 2

O OAuth 2.0 foi criado para abordar as limitações e complexidades de seu antecessor, OAuth 1.0. Aqui está uma análise das principais razões para seu desenvolvimento:

- Complexidade: O fluxo de múltiplas etapas do OAuth 1.0, com tokens temporários e segredos compartilhados, tornava a implementação e o gerenciamento complicado, especialmente para os desenvolvedores.

- Escalabilidade: Manter vários segredos compartilhados para diversas aplicações cliente tornou-se um desafio para os prestadores de serviços à medida que o ecossistema web cresceu.

- Preocupações de Segurança: A dependência de segredos compartilhados poderia ser uma vulnerabilidade se comprometidos. Além disso, a exposição de tokens do OAuth 1.0 representava riscos de segurança.

O OAuth 2.0 visava simplificar o processo de autorização enquanto aprimorava a segurança e escalabilidade. Veja como ele abordou esses problemas:

- Fluxo Simplificado: O OAuth 2.0 utiliza diferentes tipos de concessão dependendo do cenário da aplicação, reduzindo complexidade e tornando-o mais adaptável.

- Eliminação de Segredos Compartilhados: Ao depender de tokens de acesso e criptografia de chave pública/privada, o OAuth 2.0 removeu a necessidade de segredos compartilhados, melhorando a segurança geral.

- Melhoria no Gerenciamento de Tokens: Tokens de acesso com vida útil limitada e tokens de atualização para acesso prolongado proporcionaram uma abordagem mais segura e gerenciável.

Resumo Tabulado do OAuth 1 VS. OAuth 2

| Recurso | OAuth 1.0 | OAuth 2.0 |

|---|---|---|

| Fluxo de Autorização | Complexo, com várias etapas e tokens temporários | Mais simples, vários tipos de concessão dependendo do cenário |

| Segurança | Depende de segredos compartilhados (vulnerabilidade potencial) | Elimina segredos compartilhados, utiliza tokens de acesso com vida útil limitada e tokens de atualização |

| Escalabilidade | Desafiador gerenciar muitos segredos compartilhados | Mais escalável com criptografia de chave pública/privada |

| Flexibilidade | Tipos de concessão limitados | Uma variedade maior de tipos de concessão para diferentes aplicações |

| Adequação para Dispositivos Móveis | Menos adequado para aplicativos móveis | Bem adequado para aplicativos móveis com acesso baseado em tokens |

| Adoção | Adoção menos ampla | Adoção mais ampla por prestadores de serviços importantes |

| Foco | Acesso seguro com handshake complexo | Autorização simplificada, segura e flexível |

| Casos de Uso Ideais | Aplicações legadas que exigem controle de acesso complexo | Aplicações web e móveis modernas, em uma gama mais ampla de cenários |

Apidog - Oferecendo aos Usuários a Liberdade de Escolher o Tipo de Autenticação para Sua API

As ferramentas de API geralmente têm limitações sobre o que podem fornecer aos desenvolvedores de API. No entanto, o Apidog, uma ferramenta de desenvolvimento de API tudo-em-um, pode fornecer aos usuários a opção de selecionar OAuth 1, OAuth 2 ou outros tipos de autenticação - o que o desenvolvedor desejar!

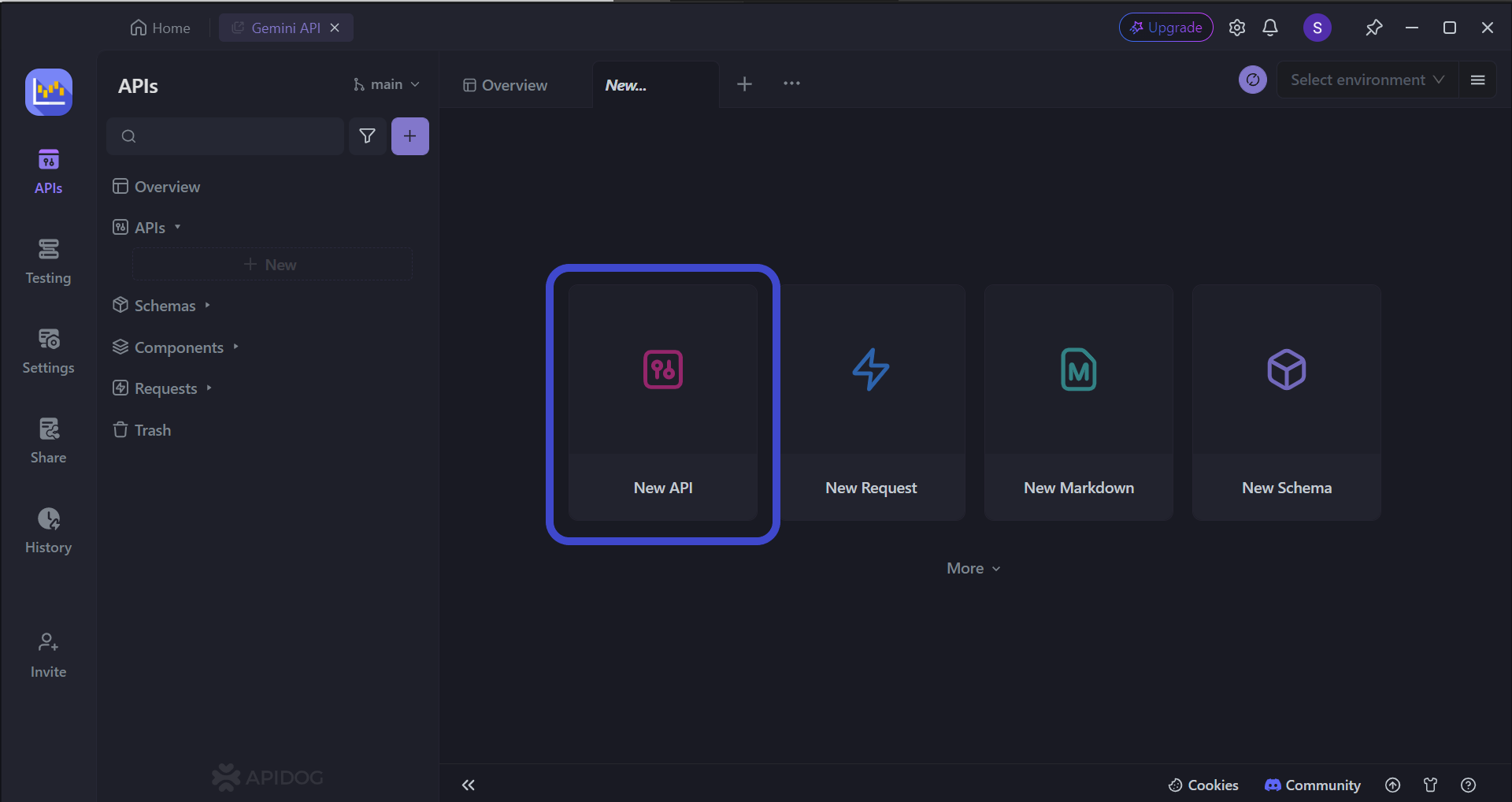

Criando uma API do Zero com Apidog

Criar APIs com Apidog nunca foi tão fácil! Com Apidog e suas ideias, você pode produzir APIs em questão de cliques!

Comece pressionando o botão Nova API, conforme mostrado na imagem acima.

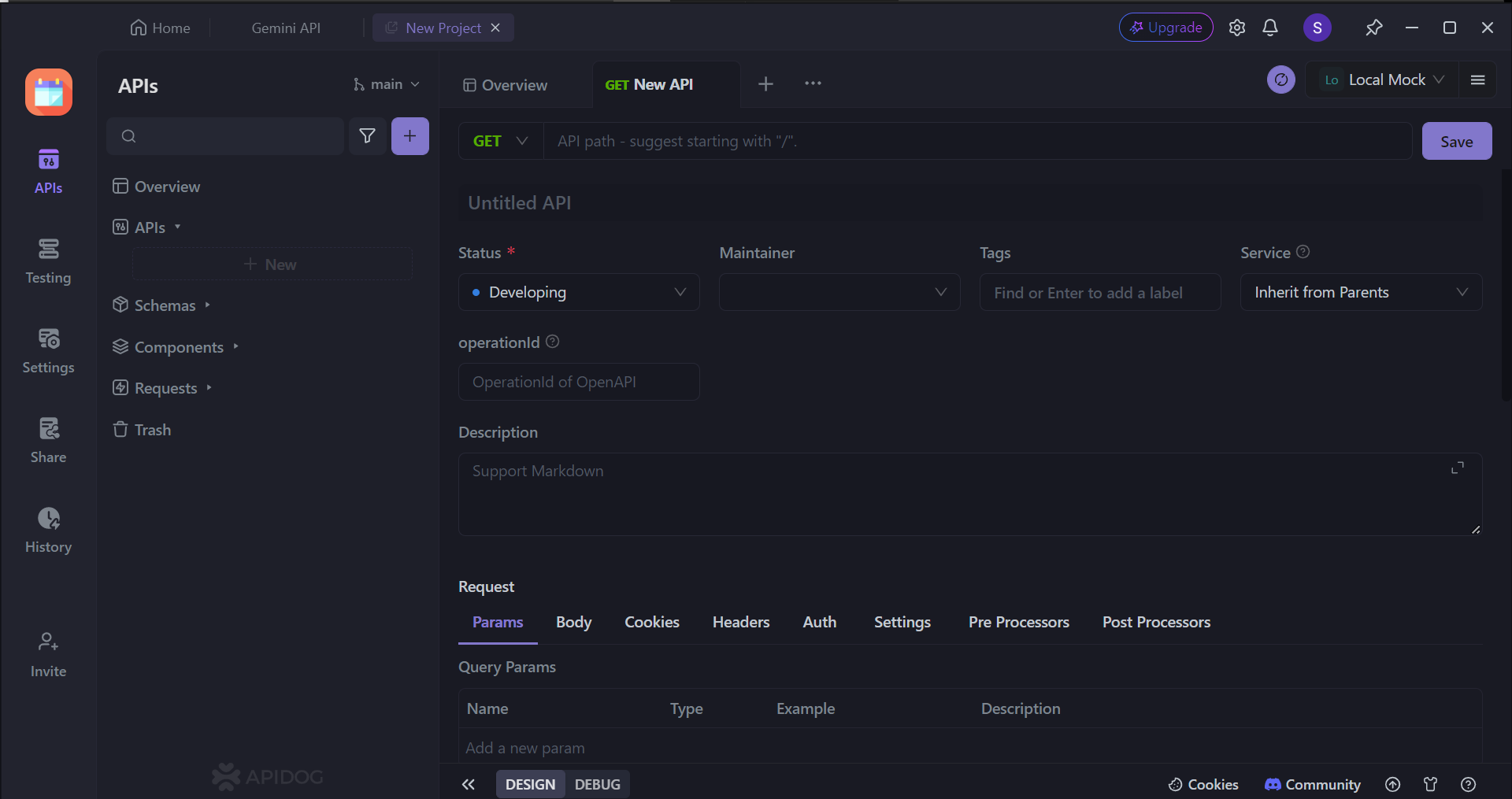

Em seguida, você pode selecionar muitas das características da API. Nesta página, você pode:

- Definir o método HTTP (GET, POST, PUT ou DELETE)

- Definir a URL da API (ou ponto de extremidade da API) para interação cliente-servidor

- Incluir um/múltiplos parâmetros a serem passados na URL da API

- Fornecer uma descrição do que a funcionalidade da API pretende fornecer.

Para ajudar na criação de APIs caso seja a sua primeira vez criando uma, você pode considerar ler esses artigos para entender as melhores práticas para criar APIs REST (ou APIs em geral):

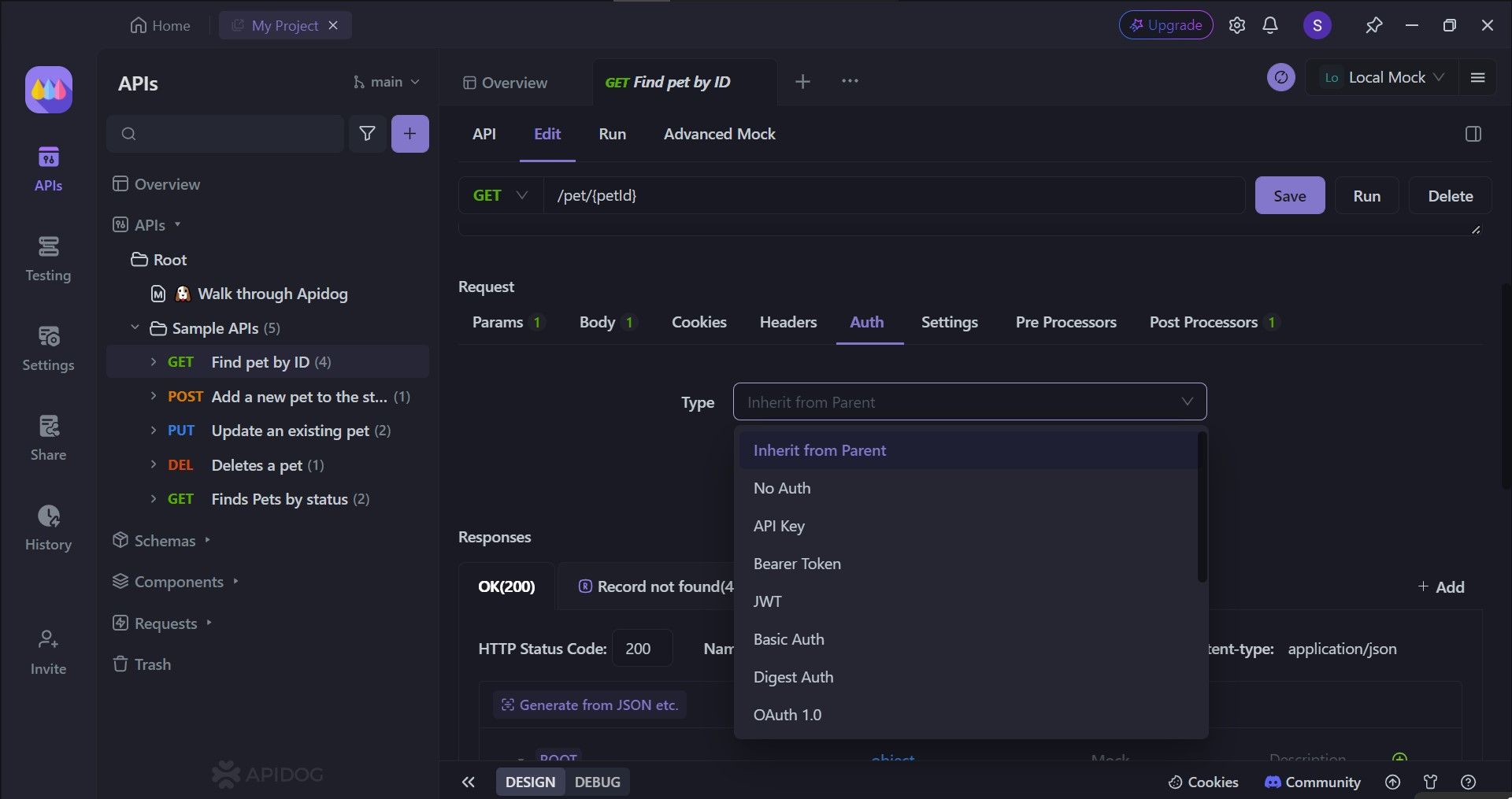

Configurando a Autenticação da API no Apidog

Com o Apidog, você pode editar os métodos de autenticação de APIs específicas. Há várias opções para você escolher. Para acessar esta parte do Apidog, você precisa primeiro:

- Selecionar uma API.

- Clicar no cabeçalho

Editar. - Descer até a seção

Request. - Clicar no cabeçalho

Auth. - Por fim, selecione qual

Tipode autenticação você prefere.

Conclusão

Embora o OAuth 1.0 tenha aberto o caminho para a autorização segura, sua complexidade e dependência de segredos compartilhados limitaram sua escalabilidade e experiência do usuário. O OAuth 2.0 surgiu como uma solução mais simplificada e segura, abordando essas deficiências.

Com seu fluxo simplificado, uma gama mais ampla de tipos de concessão e foco em acesso baseado em tokens, o OAuth 2.0 atende perfeitamente às necessidades das modernas aplicações web e móveis. Sua adoção mais ampla por prestadores de serviços importantes solidifica ainda mais sua posição como o protocolo dominante para autorização segura e conveniente de usuários no mundo digital interconectado de hoje.

Junto com o Apidog, você pode selecionar facilmente o tipo de autenticação apropriado para sua API. Garantir que sua API tenha a segurança adequada para promover a confiança do consumidor!