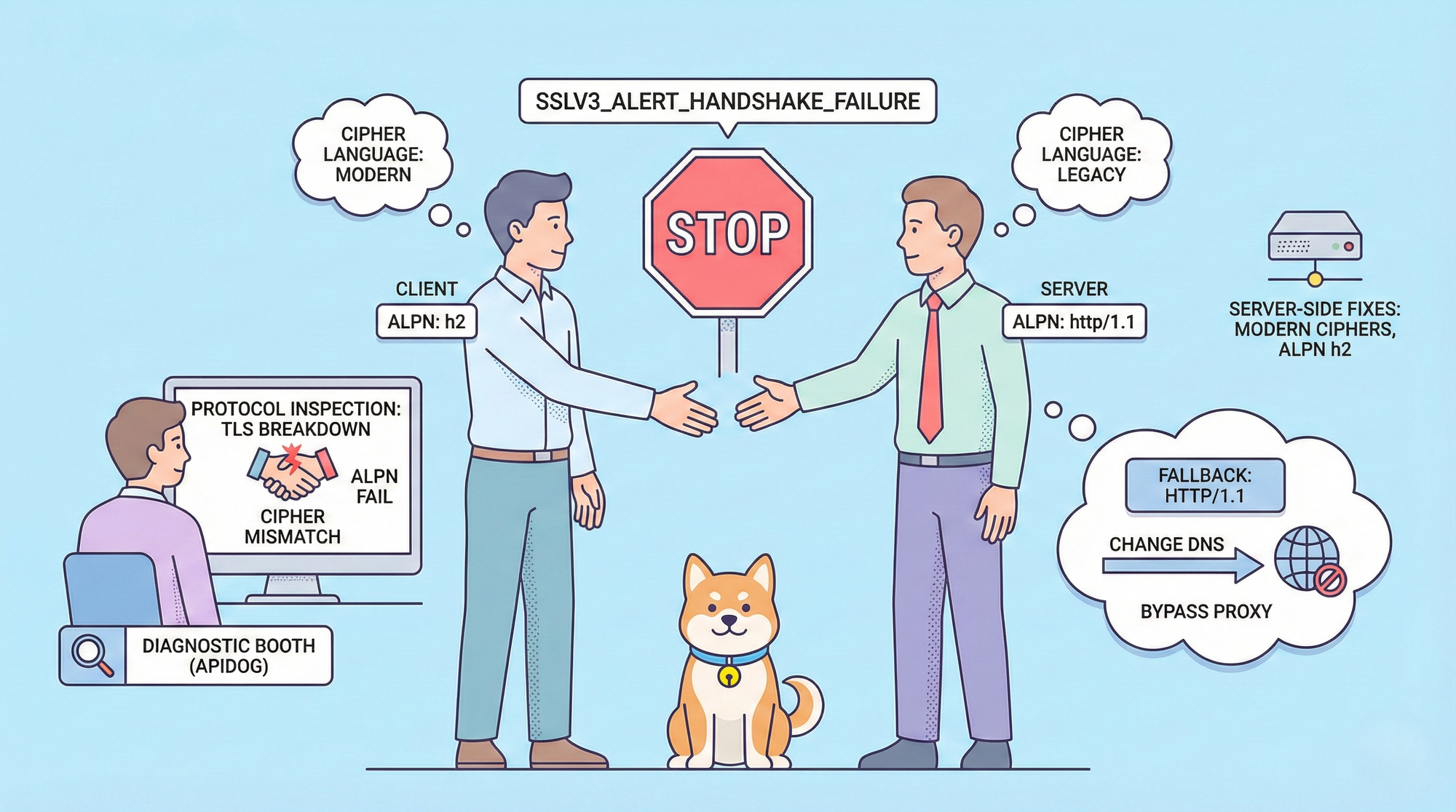

HTTP/2 は、多重化、サーバープッシュ、効率的なヘッダー圧縮によりパフォーマンスを向上させますが、開発者は時としてSSLV3_ALERT_HANDSHAKE_FAILUREを伴うHTTP/2接続障害に直面します。SSL/TLS仕様におけるこの特定のTLSアラート番号は、サーバーがクライアントとの重要なパラメータについて合意できないため、ハンドシェイクを突然終了することを示しています。

ログでは、エラーは一般的に以下のように表示されます。

[SSL: SSLV3_ALERT_HANDSHAKE_FAILURE]

BoringSSLベースの環境(Electron/Chromiumアプリなど)では、次のようなメッセージが表示されます。

ConnectError: [internal] ...:error:10000410:SSL routines:OPENSSL_internal:SSLV3_ALERT_HANDSHAKE_FAILURE:...:SSL alert number 40HTTP/2はTLS 1.2以上を義務付けており、「h2」プロトコル識別子を通知・選択するために、Application-Layer Protocol Negotiation (ALPN) に大きく依存しています。互換性のない暗号、ALPNサポートの欠如、TLSバージョンの不一致、またはネットワークの干渉によりネゴシエーションが中断されると、SSLV3_ALERT_HANDSHAKE_FAILUREを伴うHTTP/2接続障害が発生します。

このガイドでは、原因、診断、即時の回避策、高度な修正、および予防策について説明し、SSLV3_ALERT_HANDSHAKE_FAILUREを伴うHTTP/2接続障害を効果的に解消できるよう支援します。

SSLV3_ALERT_HANDSHAKE_FAILUREを伴うHTTP/2接続障害の根本原因を理解する

サーバーは、ネゴシエーション中に相互に受け入れ可能なTLSパラメータのセットが確立されない場合に、SSLV3_ALERT_HANDSHAKE_FAILUREアラートを送信します。HTTP/2は、一般的なTLSの不一致を増幅させる厳格な要件を追加します。

主なトリガーは次のとおりです。

- 暗号スイートの非互換性: クライアントは最新のスイート(例: AES-GCMを使用するECDHE)を提案しますが、サーバーは古い設定やセキュリティポリシーのためにそれらを拒否します。古いサーバーは、新しいクライアントがデフォルトで無効にする非推奨の暗号しか受け入れない場合があります。

- ALPNネゴシエーションの失敗: HTTP/2は、サーバーがALPN拡張で「h2」を提供することを要求します。サーバーがALPNを完全に省略するか、または「http/1.1」のみをアドバタイズする場合、クライアントは中止し、HTTP/2接続試行でSSLV3_ALERT_HANDSHAKE_FAILUREを生成します。

- TLSバージョンの競合: TLS 1.3を強制するクライアントがTLS 1.2に制限されているサーバーと衝突する(または稀なダウングレードシナリオではその逆)。

- 不足または不一致の拡張: Server Name Indication (SNI)、楕円曲線、署名アルゴリズム、またはサポートされているグループに関する問題が合意を妨げます。

- ネットワークまたは中間者による干渉: ファイアウォール、DPIアプライアンス、透過型プロキシ、またはISPがALPN拡張を削除したり、パケットを並べ替えたり、特定のTLSレコードをブロックしたりします。地域のルーティングがこれを悪化させます。例えば、Cursorのケースでは、東ヨーロッパの特定のCloudflareパスでハンドシェイク互換性のないエンドポイントが提示されました。

- クライアントライブラリの癖: BoringSSL(多くのElectronアプリで使用されている)や特定のOpenSSLビルドは、アップデート後に以前は成功していたレガシー設定を拒否するなど、より厳格なデフォルトを強制します。

これらの要因は、DNSリゾルバー、出口ノード、さらには負荷分散による時間帯に応じてSSLV3_ALERT_HANDSHAKE_FAILUREの動作が変化する、断続的なHTTP/2接続障害を説明します。

SSLV3_ALERT_HANDSHAKE_FAILUREを伴うHTTP/2接続障害を段階的に診断する方法

修正を適用する前に、障害点を特定してください。

まずOpenSSLでハンドシェイクをシミュレートします。

openssl s_client -connect api.example.com:443 \

-alpn h2 -tls1_2 -servername api.example.com -status

出力を注意深く確認してください。ネゴシエーションが成功した場合は以下が表示されます。

ALPN protocol: h2

New, TLSv1.2, Cipher is ECDHE-RSA-AES256-GCM-SHA384失敗した場合は以下が表示されます。

SSL alert number 40次に、HTTP/2固有の動作をcurlでテストします。

curl --http2 https://api.example.com -v --resolve api.example.com:443:YOUR_IP冗長フラグは、ALPNの提案、選択されたプロトコル、およびハンドシェイクアラートを示します。curlが「ALPN, server accepted to use h2」と報告しているにもかかわらず失敗する場合は、HTTP/2フレームエラーのようなハンドシェイク後の問題を疑ってください。

Wiresharkまたはtcpdumpでパケットをキャプチャします。

tcpdump -i any -w handshake.pcap host api.example.com and port 443WiresharkでTLSレコードをフィルタリングし(ServerHelloの場合はtls.handshake.type == 2)、ALPN拡張に「h2」が含まれていることを確認し、アラートレコードでコード40をチェックします。

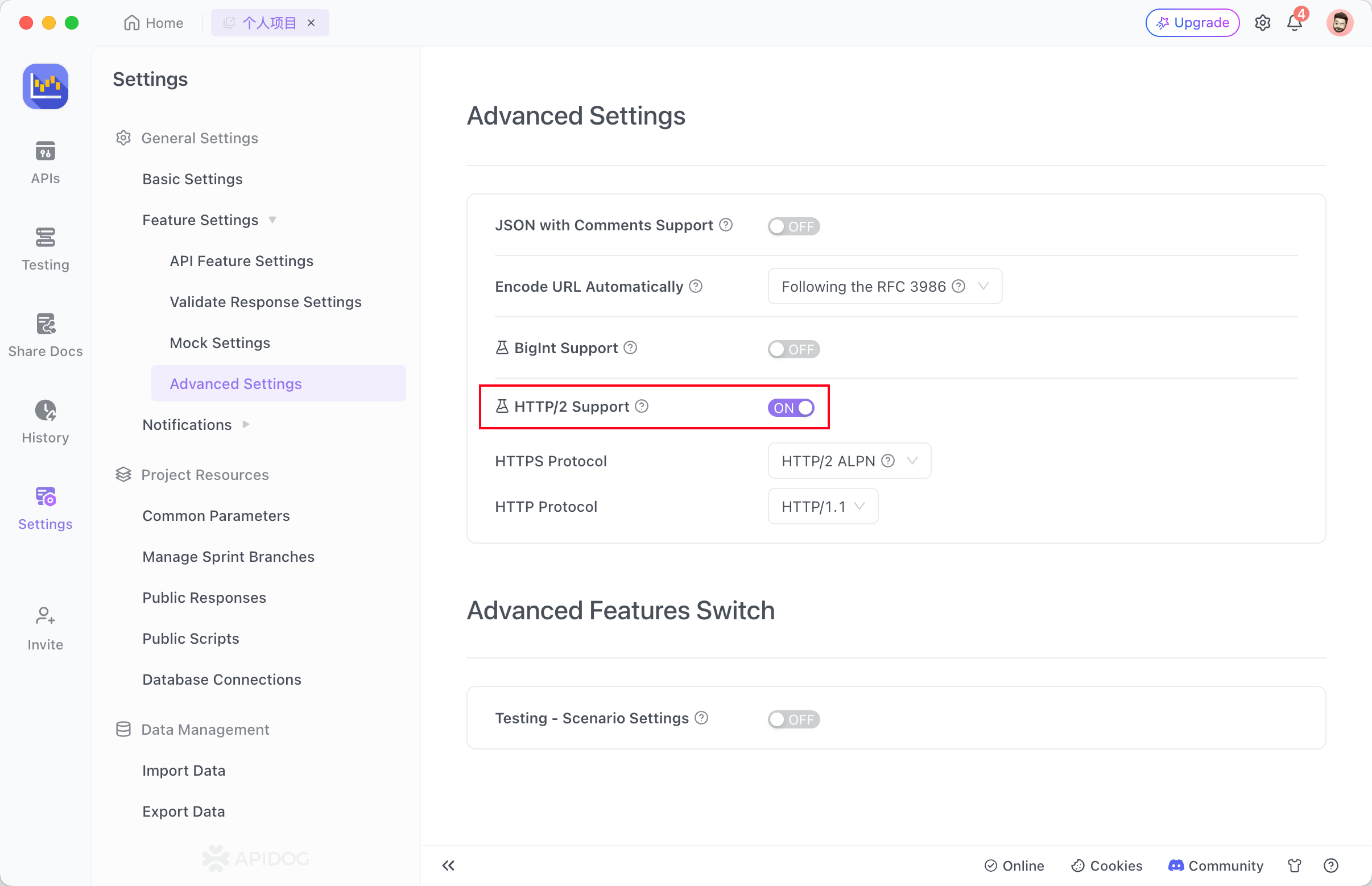

APIワークフローでは、Apidogが診断を効率化します。設定 → 機能設定 → 高度な設定に移動し、HTTP/2サポートを有効にして、ALPNネゴシエーションモードを選択します。ターゲットエンドポイントにリクエストを送信します。Apidogは、プロトコルバージョン、ハンドシェイクステータス、およびSSLV3_ALERT_HANDSHAKE_FAILUREの詳細をレスポンスペインに直接ログに記録します。即座にHTTP/1.1モードに切り替えて、問題がHTTP/2ネゴシエーションに特に関連しているかどうかを確認します。この方法により、手動ツールよりも速く、SSLV3_ALERT_HANDSHAKE_FAILUREを伴うHTTP/2接続障害に対するクライアント側、ネットワーク、またはサーバー側の寄与を特定できます。

SSLV3_ALERT_HANDSHAKE_FAILUREを伴うHTTP/2接続障害に対する即時の回避策を適用する

これらの手順で、迅速に接続を回復します。

HTTP/1.1へのフォールバックを強制する: クライアントまたはアプリケーションでHTTP/2を無効にします。Cursor IDEでは、設定を開き「HTTP/2」を検索し、「HTTP互換モード: HTTP/1.1」を選択して再起動します。多くのElectronベースのツールも同様のトグルを提供しています。これによりALPNとHTTP/2の要件が回避され、ほとんどの場合SSLV3_ALERT_HANDSHAKE_FAILUREが解消されますが、パフォーマンスは低下します。

DNSリゾルバーを変更する: Google (8.8.8.8) からQuad9 (9.9.9.9)、Cloudflare (1.1.1.1、マルウェアブロックをオフにする)、またはローカルISPのDNSに切り替えます。ルーティングのバリエーションにより、地理的に特定のCDNによって引き起こされるハンドシェイクの不一致が解決されます。

プロキシとVPNを一時的にバイパスする: 企業プロキシを無効にするか、VPNなしでテストします。一部の中間者はTLS拡張機能を破損させ、HTTP/2試行中にSSLV3_ALERT_HANDSHAKE_FAILUREをトリガーします。

システムクロックと証明書の信頼を調整する: 日付/時刻の同期を確認します。不正なクロックは証明書を無効にし、ハンドシェイクを中止させます。

これらの回避策は、SSLV3_ALERT_HANDSHAKE_FAILUREを伴うHTTP/2接続障害の大部分を数分で修正します。

Apidogを活用して、SSLV3_ALERT_HANDSHAKE_FAILUREを伴うHTTP/2接続障害をテストおよびデバッグする

ApidogはHTTP/2のトラブルシューティングに優れています。主な機能は以下の通りです。

- HTTPSエンドポイントの自動ALPNネゴシエーション。

- 強制HTTP/2モードまたはHTTP/2事前知識(クリアテキストテスト用のh2c)。

- ネゴシエートされたバージョン、暗号、TLSアラートを表示する詳細なプロトコル検査。

- 環境をまたいで失敗するシナリオを再現するスクリプト可能なコレクション。

Apidogの高度な設定でHTTP/2を有効にし、APIをターゲットにして結果を観察します。SSLV3_ALERT_HANDSHAKE_FAILUREが表示された場合は、プロトコルを切り替えたり、ALPNログを検査したり、HTTP/1.1と比較したりします。Apidogは環境変数と事前リクエストスクリプトもサポートしており、地域条件やカスタム暗号をシミュレートできます。プロフェッショナルはApidogを使用して、本番APIでのSSLV3_ALERT_HANDSHAKE_FAILUREを伴うHTTP/2接続障害を防いでいます。

Apidogを無料でダウンロードして、今すぐHTTP/2接続のテストを開始しましょう。その直感的なインターフェースは、複雑なハンドシェイクのデバッグを簡単なプロセスに変えます。

SSLV3_ALERT_HANDSHAKE_FAILUREを伴うHTTP/2接続障害に対するサーバー側および長期的な修正の実装

根本原因に恒久的に対処します。

サーバーのTLS設定を更新する: 最新の暗号(ECDHE-ECDSA-AES256-GCM-SHA384など)と明示的なALPN「h2」サポートを確保します。Nginxの場合:

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:...;

ssl_alpn_protocols h2 http/1.1;強力なDHパラメータを生成する: Logjamのような問題を防止します:

openssl dhparam -out /etc/ssl/certs/dhparam.pem 2048外部ツールで監査する: Qualys SSL Labsまたはtestssl.shを実行して、暗号リスト、プロトコルサポート、ALPNの動作を確認します。

TLSアラートを監視およびログに記録する: サーバーとクライアントで詳細なロギングを有効にし、ハンドシェイクの失敗を早期に捕捉します。

クライアントライブラリを標準化する: urllib3、requests、またはhttp2ライブラリを常に最新の状態に保ちます。Pythonでは、必要に応じてセキュアな暗号を明示的に設定します。

import ssl

ctx = ssl.SSLContext(ssl.PROTOCOL_TLS_CLIENT)

ctx.minimum_version = ssl.TLSVersion.TLSv1_2

ctx.set_ciphers('HIGH:!aNULL:!MD5')これらのプラクティスにより、将来のSSLV3_ALERT_HANDSHAKE_FAILUREを伴うHTTP/2接続障害を最小限に抑えます。

SSLV3_ALERT_HANDSHAKE_FAILUREを伴うHTTP/2接続障害を完全に解消する

SSLV3_ALERT_HANDSHAKE_FAILUREを伴うHTTP/2接続障害は開発者を苛立たせますが、体系的な診断と的を絞った修正により、信頼性の高いパフォーマンスが回復します。まずHTTP/2を無効にしたりDNSを変更したりするなどの迅速な回避策から始め、次にApidogを使用して正確なHTTP/2テストと検証を行います。

適切なALPN設定、更新された暗号、または地域ルーティングの認識といった小さな調整が、大きな改善をもたらします。ApidogのHTTP/2機能を活用して積極的にテストすることで、SSLV3_ALERT_HANDSHAKE_FAILUREの問題がユーザーに影響を与える前に発見できます。

Apidogを無料でダウンロードして、ハンドシェイクの失敗を完全に回避する回復力のあるHTTP/2接続を構築しましょう。