Dalam fintech, API Anda bukan hanya antarmuka teknis—ini adalah pintu depan bisnis Anda, tulang punggung kemitraan Anda, dan target utama bagi regulator maupun penyerang. Satu kesalahan kecil dalam desain atau keamanan API Anda dapat menyebabkan pelanggaran data yang menghancurkan, denda regulasi, atau hilangnya kepercayaan mitra sepenuhnya.

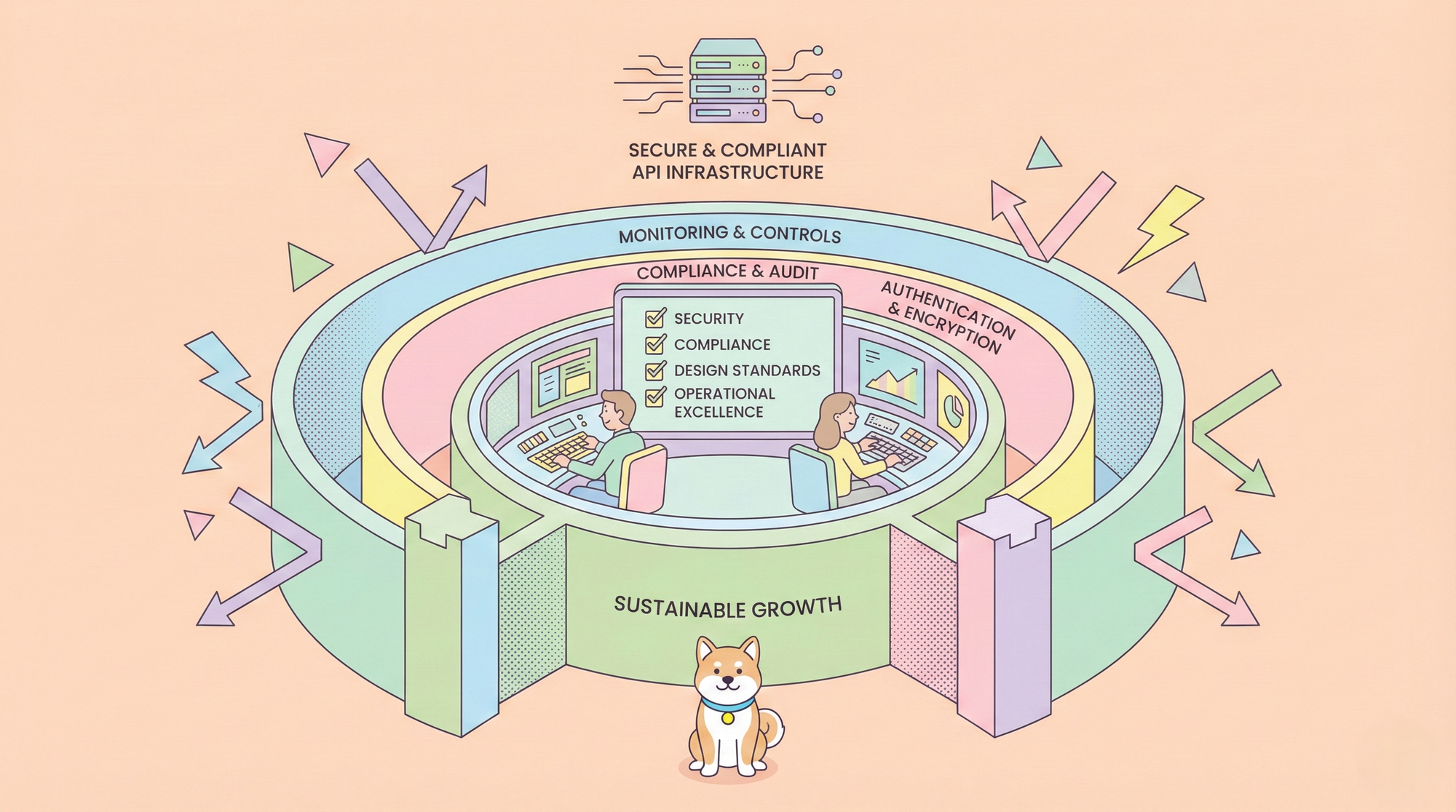

Itulah mengapa "bergerak cepat dan merusak segala sesuatu" tidak berlaku di sini. Anda perlu bergerak cepat dan membangun sesuatu yang tak terpatahkan. Ini membutuhkan lebih dari sekadar pengembang yang baik; ini membutuhkan Tata Kelola API—kerangka kerja yang disengaja berupa kebijakan, standar, dan kontrol yang memastikan setiap API yang Anda bangun aman, patuh, dan andal.

Jika Anda memimpin tim fintech di pasar AS yang sangat teregulasi, melakukan tata kelola dengan benar bukanlah pilihan; itu adalah hal yang esensial. Daftar periksa ini adalah peta jalan Anda.

Sekarang, mari kita bangun benteng Anda.

Mengapa Tata Kelola API Sangat Penting di Fintech AS

Sebelum masuk ke daftar periksa, penting untuk memahami mengapa tata kelola sangat krusial bagi tim fintech di AS.

API Fintech Berada di Persimpangan Risiko dan Skala

API Fintech sering menangani:

- Transaksi keuangan

- Informasi identitas pribadi (PII)

- Data otentikasi dan otorisasi

- Integrasi dengan bank, pemroses pembayaran, dan regulator

Itu berarti bahkan keputusan API kecil dapat memiliki konsekuensi yang luar biasa besar.

Tekanan Regulasi AS Meningkatkan Standar

Tim fintech AS harus mempertimbangkan:

- Ekspektasi perlindungan data dan privasi

- Kemampuan audit dan keterlacakan

- Kebijakan keamanan internal

- Persyaratan kepatuhan eksternal

Tata kelola API yang kuat membantu Anda membuktikan kendali, bukan hanya mengklaimnya.

Apa Itu Tata Kelola API (Dalam Bahasa Sederhana)?

Tata kelola API adalah seperangkat aturan, proses, dan alat yang memastikan API Anda:

- Dirancang secara konsisten

- Aman secara *default*

- Mudah dipahami

- Aman untuk diubah

- Dapat diaudit dari waktu ke waktu

Singkatnya, tata kelola membantu tim bergerak cepat tanpa merusak kepercayaan.

Mengapa Tata Kelola Tidak Bisa Ditawar untuk Fintech AS

Lanskap keuangan AS adalah ladang ranjau regulasi: GLBA, pedoman FFIEC, Regulasi Keamanan Siber NYDFS (23 NYCRR 500), aturan SEC, dan undang-undang tingkat negara bagian seperti California Consumer Privacy Act (CCPA). API Anda secara langsung termasuk dalam cakupan ini.

Selain kepatuhan, pertimbangkan:

- Kepercayaan Mitra: Bank dan institusi besar akan melakukan uji tuntas yang ketat terhadap keamanan API Anda sebelum integrasi.

- Pengalaman Pengembang: API yang tidak konsisten memperlambat tim Anda sendiri dan membuat frustrasi pengembang eksternal.

- Risiko Bisnis: Gangguan atau pelanggaran API dapat menghentikan transaksi, memicu penalti kontraktual dan kerusakan reputasi yang sulit dipulihkan.

Tata kelola mengubah risiko ini menjadi keunggulan kompetitif: ini membuat platform Anda lebih dapat dipercaya, lebih mudah digunakan, dan lebih aman untuk diskalakan.

Daftar Periksa Tata Kelola API Fintech Lengkap

Gunakan ini sebagai dokumen hidup. Audit setiap kuartal.

Kategori 1: Keamanan & Otentikasi

1.1 Otentikasi & Otorisasi:

- Terapkan Otentikasi yang Kuat, Terstandardisasi: Wajibkan OAuth 2.0 dengan PKCE untuk aplikasi yang berinteraksi dengan pelanggan. Gunakan TLS timbal balik (mTLS) untuk koneksi B2B bernilai tertinggi. Larang penggunaan kunci API dalam parameter URL.

- Implementasikan Otorisasi Berbutir Halus: Gunakan model yang konsisten (misalnya, RBAC, ABAC) di semua API. Jangan pernah hanya mengandalkan pemeriksaan "pintu depan"; validasi izin di tingkat titik akhir.

- Wajibkan Manajemen Token: Terapkan token akses berumur pendek (menit/jam) dengan rotasi token penyegaran yang aman. Implementasikan pengikatan token.

1.2 Perlindungan Data & Enkripsi:

- Enkripsi Semua Data Saat Transit: TLS 1.2+ (wajibkan 1.3) tidak dapat ditawar. Terapkan *cipher suite* yang ketat.

- Klasifikasikan dan Lindungi Data Saat Diam: Identifikasi semua PII (Informasi Identitas Pribadi), data PCI, dan informasi keuangan non-publik. Pastikan enkripsi sesuai FFIEC dan undang-undang negara bagian.

- Sembunyikan Data Sensitif dalam Log & Respon: Jangan pernah mencatat nomor rekening lengkap, SSN, atau kunci API. Gunakan pola penyembunyian yang konsisten (misalnya,

XXX-XX-1234).

1.3 Perlindungan Ancaman:

- Implementasikan Validasi & Sanitasi Input yang Ketat: Perlakukan semua input sebagai berbahaya. Gunakan skema validasi *allow-list* yang kuat (JSON Schema, OpenAPI).

- Terapkan Pembatasan Tingkat API & Throttling: Definisikan batasan berdasarkan tingkatan pengguna dan risiko titik akhir. Implementasikan degradasi yang anggun, bukan hanya pemutusan keras.

- Terapkan Gateway API/WAF Khusus: Gunakan lapisan ini untuk penegakan kebijakan yang konsisten (autentikasi, batas laju), deteksi ancaman (OWASP Top 10 for APIs), dan transformasi permintaan/respon.

Kategori 2: Kepatuhan & Ketaatan Regulasi

2.1 Jejak Audit & Pencatatan (Logging):

- Catat Semua Akses & Perubahan: Setiap panggilan API harus menghasilkan log audit yang tidak dapat diubah dengan: stempel waktu, ID pengguna/klien API, titik akhir, IP sumber, pengidentifikasi permintaan/respon, dan hasil. Ini sangat penting untuk Reg SCI, SOC 2, dan investigasi pelanggaran.

- Pertahankan Silsilah Data: Untuk API transaksional, implementasikan ID pelacak yang mengikuti permintaan di semua *microservices* untuk keterlacakan penuh.

- Amankan dan Pertahankan Log: Simpan log dalam sistem yang aman dan tidak dapat diubah. Ikuti periode retensi yang ditetapkan FFIEC (seringkali 3-7 tahun).

2.2 Privasi Data & Persetujuan:

- Petakan Alur Data untuk CCPA/CPRA: Ketahui PII apa yang diproses setiap API dan ke mana alirannya. Bangun API untuk menghormati permintaan "Hak untuk Menghapus" dan "Hak untuk Mengetahui".

- Gabungkan Pemeriksaan Persetujuan: Untuk API yang menangani data konsumen, verifikasi dan catat status persetujuan sebelum memproses.

- Kelola Risiko Pihak Ketiga (API Vendor): Miliki proses untuk menilai postur keamanan API eksternal apa pun yang Anda integrasikan. Ini adalah persyaratan langsung dari NYDFS 500.

Kategori 3: Standar Desain & Pengembangan

3.1 Konsistensi & Kegunaan:

- Adopsi Filosofi Desain API-First: Definisikan kontrak (Spesifikasi OpenAPI) sebelum menulis kode. Ini menyelaraskan para pemangku kepentingan dan mencegah penyimpangan.

- Standardisasikan Penamaan, Kesalahan, dan Pola:

- Gunakan konvensi RESTful atau skema GraphQL yang jelas.

- Terapkan format respon kesalahan universal (

{"code": "INSUFFICIENT_FUNDS", "message": "...", "traceId": "..."}). - Gunakan standar ISO untuk tanggal, mata uang, dan kode negara.

- Versi Semua API: Gunakan versi jalur URL (

/api/v1/) atau versi header. Miliki kebijakan *depreciation* yang jelas dan terdokumentasi (misalnya, periode penghentian 12 bulan).

3.2 Dokumentasi & Kemudahan Ditemukan:

- Pertahankan Dokumentasi Interaktif, Hidup: Setiap API harus memiliki dokumentasi yang selalu sinkron dengan kode yang berjalan. Ini harus memungkinkan pengujian yang aman dan dalam lingkungan *sandbox*.

- Dokumentasikan Dampak Regulasi: Tandai titik akhir dalam dokumentasi dengan cakupan kepatuhan yang relevan (misalnya,

[PCI-DSS],[GLBA]). - Terbitkan Panduan API Publik: Untuk pengembang eksternal, sediakan panduan yang jelas tentang otentikasi, penanganan kesalahan, batas laju, dan persyaratan kepatuhan.

Kategori 4: Keunggulan Operasional & Pemantauan

4.1 Keandalan & Kinerja:

- Definisikan & Pantau SLO/SLA: Tetapkan Tujuan Tingkat Layanan (SLO) untuk latensi (p95, p99), *throughput*, dan *uptime* (99.9%+). Pantau secara ketat.

- Implementasikan Pemeriksaan Kesehatan Komprehensif: Miliki titik akhir

/healthdan/readykhusus untuk semua layanan, yang dipantau oleh platform orkestrasi Anda. - Rencanakan Kegagalan: Desain untuk *idempotency* (penting untuk pembayaran!). Implementasikan *circuit breaker* dan *fallback* yang anggun.

4.2 Manajemen Perubahan & Deployment:

- Terapkan Tinjauan Kode & Keamanan: Tidak ada penggabungan perubahan API tanpa tinjauan. Gunakan alat SAST/DAST otomatis dalam CI/CD.

- Pertahankan Registri API Terpusat: Satu sumber kebenaran untuk semua API, pemiliknya, status, dan kontraknya. Ini sangat penting untuk audit dan pertanyaan mitra.

- Gunakan Deployment Canary/Blue-Green: Luncurkan perubahan API secara bertahap untuk meminimalkan radius dampak.

Dari Daftar Periksa menjadi Kenyataan: Bagaimana Apidog Memungkinkan Tata Kelola Fintech

Daftar periksa hanyalah kertas kecuali jika dioperasionalkan. Di sinilah sebagian besar tim kesulitan mengelola alat yang berbeda untuk desain (Swagger), pengujian (Postman), *mocking*, dokumentasi, dan tinjauan keamanan. Kerumitan ini menciptakan celah di mana tata kelola gagal.

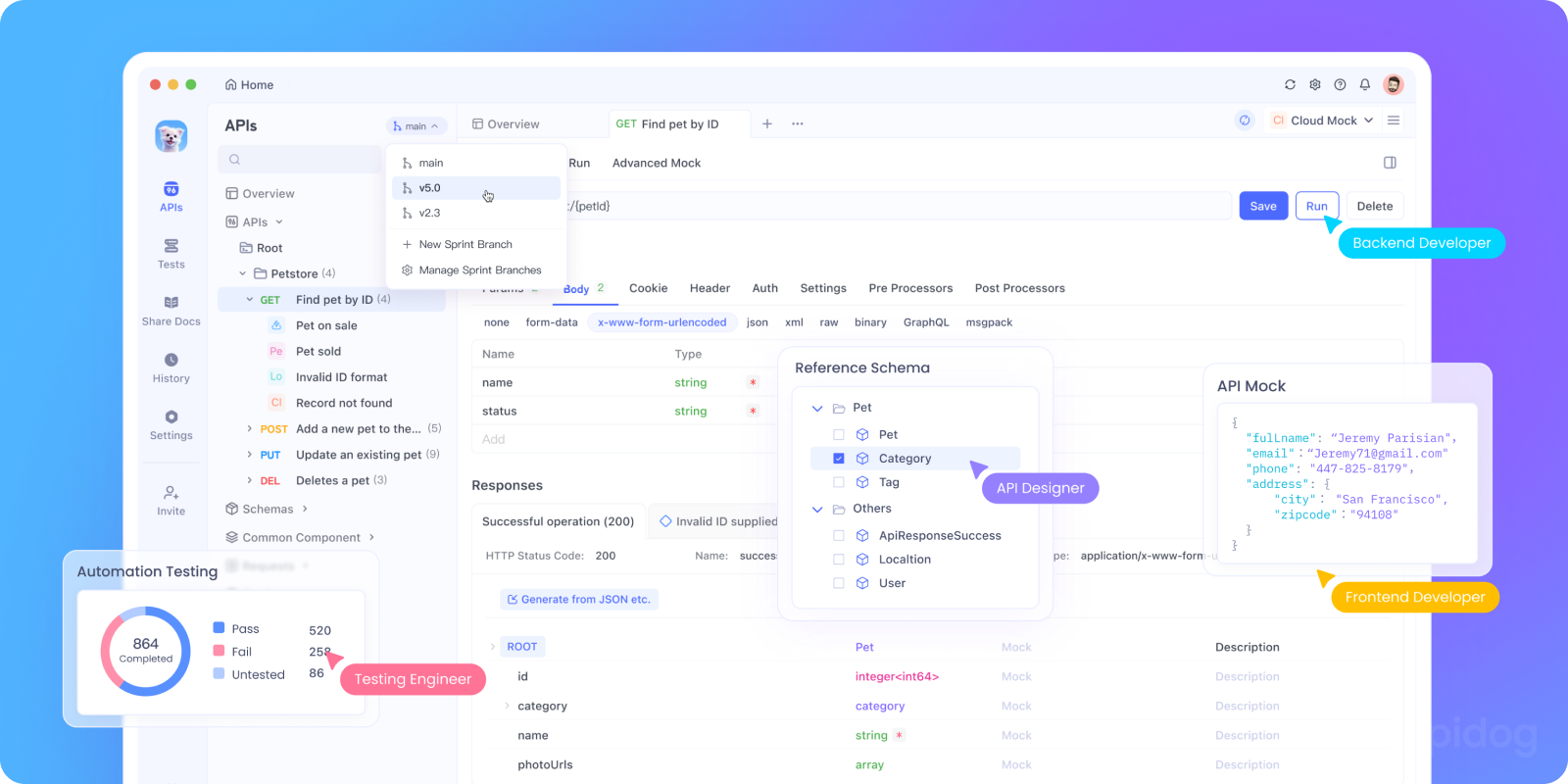

Apidog memiliki posisi unik sebagai pusat komando untuk menegakkan kerangka kerja tata kelola Anda. Berikut adalah bagaimana Apidog selaras langsung dengan daftar periksa:

- Untuk Standar Keamanan & Desain: Lingkungan *design-first* Apidog memungkinkan Anda mendefinisikan spesifikasi OpenAPI Anda dengan validasi bawaan. Anda dapat menetapkan aturan gaya di seluruh tim, mewajibkan skema otentikasi dalam templat, dan langsung menghasilkan *mock server* yang mematuhi kontrak. Ini memastikan konsistensi dan keamanan sudah tertanam sejak sesi *whiteboard* pertama.

- Untuk Kepatuhan & Dokumentasi: Apidog secara otomatis menghasilkan dokumentasi interaktif yang selalu akurat dari desain API Anda. Anda dapat menandai titik akhir dengan metadata kepatuhan. Yang lebih penting, setiap pengujian API, *mock*, dan lalu lintas riil dapat dicatat dan diorganisir dalam Apidog, menciptakan jejak audit yang dapat dicari tentang bagaimana API berperilaku dan siapa yang menguji apa—bukti yang tak ternilai untuk audit SOC 2 atau keamanan.

- Untuk Keunggulan Operasional: Apidog bertindak sebagai registri API terpusat dan hub kolaborasi Anda. Ini menyediakan satu tampilan terpadu bagi pengembang, QA, dan manajer produk untuk melihat semua API, versinya, dan status pengujiannya. Fitur pengujiannya yang kuat memungkinkan Anda membangun *suite* pengujian otomatis yang memvalidasi tidak hanya fungsionalitas, tetapi juga kebijakan keamanan (seperti perilaku batas laju) dan persyaratan kepatuhan sebelum *deployment*.

Dengan Apidog, tata kelola berhenti menjadi hambatan dan menjadi bagian otomatis yang terintegrasi dalam alur kerja pengembangan. Ini adalah alat yang membantu Anda membuktikan bahwa Anda mengikuti daftar periksa Anda sendiri.

Kesimpulan: Tata Kelola sebagai Mesin Pertumbuhan Anda

Bagi fintech AS, tata kelola API yang kuat adalah landasan pertumbuhan berkelanjutan. Ini yang memungkinkan Anda bergerak secepat *startup* sambil mempertahankan kepercayaan bank mapan. Ini mengubah platform API Anda dari potensi liabilitas menjadi aset Anda yang paling dapat dipertahankan.

Daftar periksa ini menyediakan "apa". Alat seperti Apidog menyediakan "bagaimana"—mengubah prinsip-prinsip tata kelola dari dokumen-dokumen aspiratif menjadi praktik yang otomatis dan hidup yang tertanam dalam alur kerja harian tim Anda.

Mulailah membangun fondasi itu hari ini. Mitra, auditor, dan pelanggan Anda di masa depan akan berterima kasih untuk itu.