Saat membangun atau menggunakan API, salah satu keputusan terpenting yang akan Anda buat adalah memilih metode autentikasi yang tepat. Dua opsi populer yang sering Anda temui adalah Autentikasi Dasar (Basic Auth) dan Token Pembawa (Bearer Token). Tetapi apa sebenarnya metode-metode ini, dan apa perbedaannya? Lebih penting lagi, mana yang harus Anda gunakan?

Dalam postingan ini, kita akan membahas perbedaan antara Basic Auth dan Bearer Token untuk membantu Anda membuat keputusan yang tepat. Kita akan menguraikan konsep-konsepnya, membandingkan pro dan kontranya, dan memandu Anda tentang mana yang paling cocok untuk kebutuhan API Anda.

Apa Itu Autentikasi Dasar?

Mari kita mulai dengan Basic Auth. Bayangkan Anda berada di pintu masuk klub, dan penjaga meminta ID Anda. Anda menunjukkannya, dan jika semuanya beres, Anda diizinkan masuk. Basic Auth bekerja dengan cara yang sama. Ini adalah salah satu bentuk autentikasi paling sederhana, di mana pengguna memberikan nama pengguna dan kata sandi, yang kemudian dikodekan dalam Base64.

Bagaimana Cara Kerja Basic Auth?

- Permintaan Klien: Ketika klien ingin mengakses titik akhir API, ia mengirimkan permintaan dengan header otorisasi.

- Header Otorisasi: Header ini berisi kata "Basic" diikuti oleh spasi dan kemudian nama pengguna dan kata sandi yang dikodekan Base64.

- Validasi Server: Server mendekode string ini, memeriksa kredensial, dan memberikan akses jika semuanya benar.

Berikut adalah contoh sederhana bagaimana tampilan header Otorisasi:

Authorization: Basic dXNlcm5hbWU6cGFzc3dvcmQ=

Dalam contoh ini, dXNlcm5hbWU6cGFzc3dvcmQ= adalah string yang dikodekan Base64 dari kombinasi nama pengguna dan kata sandi.

Keuntungan Menggunakan Basic Auth

- Kesederhanaan: Basic Auth mudah diimplementasikan. Anda tidak memerlukan pengaturan atau protokol yang rumit.

- Didukung Secara Luas: Ini didukung oleh hampir semua klien dan server HTTP.

- Tanpa Ketergantungan: Basic Auth tidak memerlukan pustaka atau token eksternal, sehingga ringan.

Kerugian Menggunakan Basic Auth

- Risiko Keamanan: Karena kredensial dikirim dengan setiap permintaan dan hanya dikodekan Base64 (tidak dienkripsi), mereka dapat dengan mudah didekode jika dicegat.

- Tidak Ada Manajemen Sesi: Setiap permintaan perlu menyertakan kredensial, yang dapat menjadi tidak efisien dan tidak aman.

- Skalabilitas Terbatas: Dalam sistem yang lebih kompleks, di mana Anda perlu mengelola izin atau sesi pengguna yang berbeda, Basic Auth tidak memadai.

Apa Itu Token Pembawa?

Sekarang, mari kita beralih ke Token Pembawa. Anggap Token Pembawa seperti tiket VIP di konser. Setelah Anda memilikinya, Anda tidak perlu menunjukkan ID Anda setiap kali Anda memasuki area terlarang. Token itu sendiri adalah bukti bahwa Anda memiliki akses.

Bagaimana Cara Kerja Token Pembawa?

- Penerbitan Token: Ketika pengguna berhasil masuk, server menghasilkan token, biasanya JSON Web Token (JWT).

- Penyimpanan Token: Token ini disimpan di sisi klien, baik di penyimpanan lokal, cookie, atau di tempat lain.

- Header Otorisasi: Untuk permintaan API berikutnya, klien menyertakan token ini di header Otorisasi.

- Validasi Server: Server memeriksa validitas token dan memberikan akses jika token valid dan belum kedaluwarsa.

Berikut adalah bagaimana tampilan header Otorisasi dengan Token Pembawa:

Authorization: Bearer eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9...

Dalam hal ini, token biasanya merupakan string panjang yang dikodekan yang membawa informasi yang dikodekan, seperti ID pengguna dan waktu kedaluwarsa.

Keuntungan Menggunakan Token Pembawa

- Keamanan yang Ditingkatkan: Karena token biasanya dibatasi waktu dan dapat dienkripsi, ia menawarkan keamanan yang lebih baik daripada Basic Auth.

- Tanpa Status: Server tidak perlu menyimpan data sesi. Sebaliknya, ia memvalidasi token pada setiap permintaan.

- Fleksibilitas: Token pembawa dapat disesuaikan untuk menyertakan cakupan atau izin yang berbeda, menjadikannya serbaguna untuk API yang kompleks.

Kerugian Menggunakan Token Pembawa

- Kompleksitas Implementasi: Menyiapkan autentikasi Token Pembawa lebih rumit dibandingkan dengan Basic Auth. Ini membutuhkan pembuatan, penyimpanan, dan validasi token.

- Manajemen Token: Token perlu disimpan dengan aman dan disegarkan ketika kedaluwarsa, yang menambah kompleksitas pada manajemen sisi klien.

- Overhead: Untuk API yang lebih kecil atau alat internal, keamanan tambahan yang disediakan oleh token mungkin berlebihan dan memperkenalkan overhead yang tidak perlu.

Perbandingan Berdampingan

Sekarang setelah kita membahas setiap metode secara detail, mari kita bandingkan Basic Auth dan Token Pembawa secara berdampingan:

| Fitur | Basic Auth | Token Pembawa |

|---|---|---|

| Keamanan | Rendah (kredensial dikirim dengan setiap permintaan) | Tinggi (token dapat dienkripsi dan dibatasi waktu) |

| Kemudahan Implementasi | Sangat Mudah | Sedang hingga Kompleks |

| Manajemen Sesi | Tidak Ada | Tanpa Status |

| Kinerja | Bisa lebih lambat karena kredensial dikirim dengan setiap permintaan | Umumnya lebih cepat dengan akses berbasis token |

| Skalabilitas | Terbatas | Sangat Skalabel |

Kapan Menggunakan Basic Auth

Basic Auth mungkin menjadi pilihan yang tepat untuk Anda jika:

- Anda mengerjakan API internal kecil dengan masalah keamanan minimal.

- Anda memerlukan metode autentikasi yang cepat dan mudah.

- Penggunaan API rendah dan tidak memerlukan manajemen sesi atau izin yang kompleks.

Kapan Menggunakan Token Pembawa

Di sisi lain, Token Pembawa ideal jika:

- Keamanan adalah prioritas utama untuk API Anda, terutama jika menghadap publik.

- API Anda menangani data sensitif atau memerlukan izin pengguna yang kompleks.

- Anda memerlukan solusi yang dapat diskalakan yang dapat mengelola peran dan cakupan pengguna yang berbeda.

Beralih dari Basic Auth ke Token Pembawa

Jika Anda saat ini menggunakan Basic Auth dan mempertimbangkan untuk beralih ke Token Pembawa, berikut adalah cara Anda dapat membuat transisi lebih lancar:

Evaluasi Kebutuhan Anda: Tentukan mengapa Anda perlu beralih. Apakah Anda meningkatkan skala? Apakah Anda membutuhkan keamanan yang lebih baik?

Pembuatan Token: Implementasikan sistem untuk menghasilkan dan mengelola token. JWT adalah pilihan populer.

Penyesuaian Sisi Klien: Perbarui klien Anda untuk menyimpan dan menggunakan token alih-alih mengirim kredensial dengan setiap permintaan.

Validasi Sisi Server: Pastikan server Anda dapat mendekode dan memvalidasi token. Anda mungkin perlu menyesuaikan middleware autentikasi Anda.

Peluncuran Bertahap:

Pertimbangkan untuk meluncurkan sistem baru secara bertahap, memberikan waktu untuk pengujian dan memperbaiki masalah apa pun yang mungkin timbul selama transisi. Anda dapat menjalankan kedua metode autentikasi secara bersamaan selama fase ini dan akhirnya menghapus Basic Auth.

Pertimbangan Keamanan: Seberapa Amankah Mereka?

Keamanan adalah faktor penting saat memilih antara Basic Auth dan Token Pembawa. Berikut adalah pembahasan lebih mendalam tentang implikasi keamanan dari setiap metode:

Keamanan Basic Auth

Kelemahan keamanan terbesar Basic Auth adalah ia mengirimkan kredensial pengguna dengan setiap permintaan. Meskipun kredensial dikodekan Base64, mereka tidak dienkripsi. Ini berarti bahwa jika seseorang mencegat permintaan, mereka dapat dengan mudah mendekode kredensial. Untuk mengurangi hal ini, Basic Auth harus selalu digunakan melalui HTTPS untuk memastikan bahwa kredensial dienkripsi selama transmisi. Namun, ini masih membuat kredensial rentan jika koneksi HTTPS terganggu.

Keamanan Token Pembawa

Token Pembawa memberikan keamanan yang lebih baik dalam beberapa cara:

- Enkripsi Token: Token dapat dienkripsi, membuatnya jauh lebih sulit untuk didekode jika dicegat.

- Dibatasi Waktu: Token sering kali dilengkapi dengan waktu kedaluwarsa, mengurangi risiko jika token terganggu.

- Pencakupan: Token dapat menyertakan cakupan yang membatasi tindakan apa yang dapat dilakukan pengguna, bahkan jika token mereka dicuri.

Namun, Token Pembawa bukannya tanpa risiko. Jika token dicuri dan belum kedaluwarsa, ia dapat digunakan untuk mengakses API seperti yang dilakukan pengguna yang sah. Itulah mengapa penting untuk menerapkan langkah-langkah keamanan tambahan, seperti strategi penyegaran dan pembatalan token.

Kasus Penggunaan API: Contoh Dunia Nyata

Memahami kasus penggunaan dunia nyata dapat membantu memperjelas kapan menggunakan Basic Auth atau Token Pembawa. Mari kita jelajahi beberapa skenario:

Kasus 1: API Perusahaan Internal

API internal untuk perusahaan kecil dapat menggunakan Basic Auth karena mudah diatur dan masalah keamanan minimal karena paparan terbatas.

Kasus 2: API Publik untuk Aplikasi Perbankan

API yang menghadap publik untuk aplikasi perbankan akan mendapat manfaat dari autentikasi Token Pembawa. Keamanan yang ditingkatkan, skalabilitas, dan kemampuan untuk mengelola peran pengguna yang berbeda menjadikannya pilihan terbaik untuk menangani data keuangan sensitif.

Kasus 3: Integrasi Pihak Ketiga

Untuk API yang melibatkan integrasi pihak ketiga, Token Pembawa sering kali lebih disukai. Ini memungkinkan akses sementara yang aman ke sumber daya tertentu tanpa mengekspos kredensial pengguna utama.

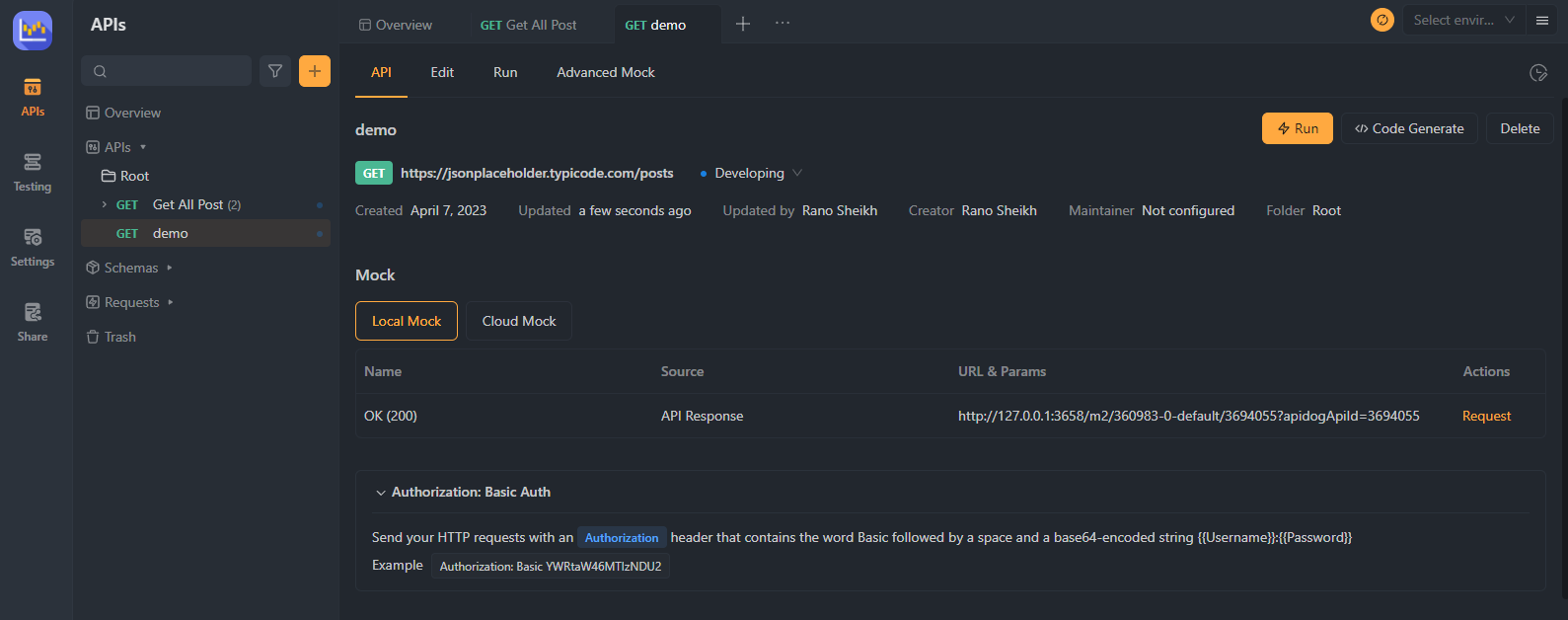

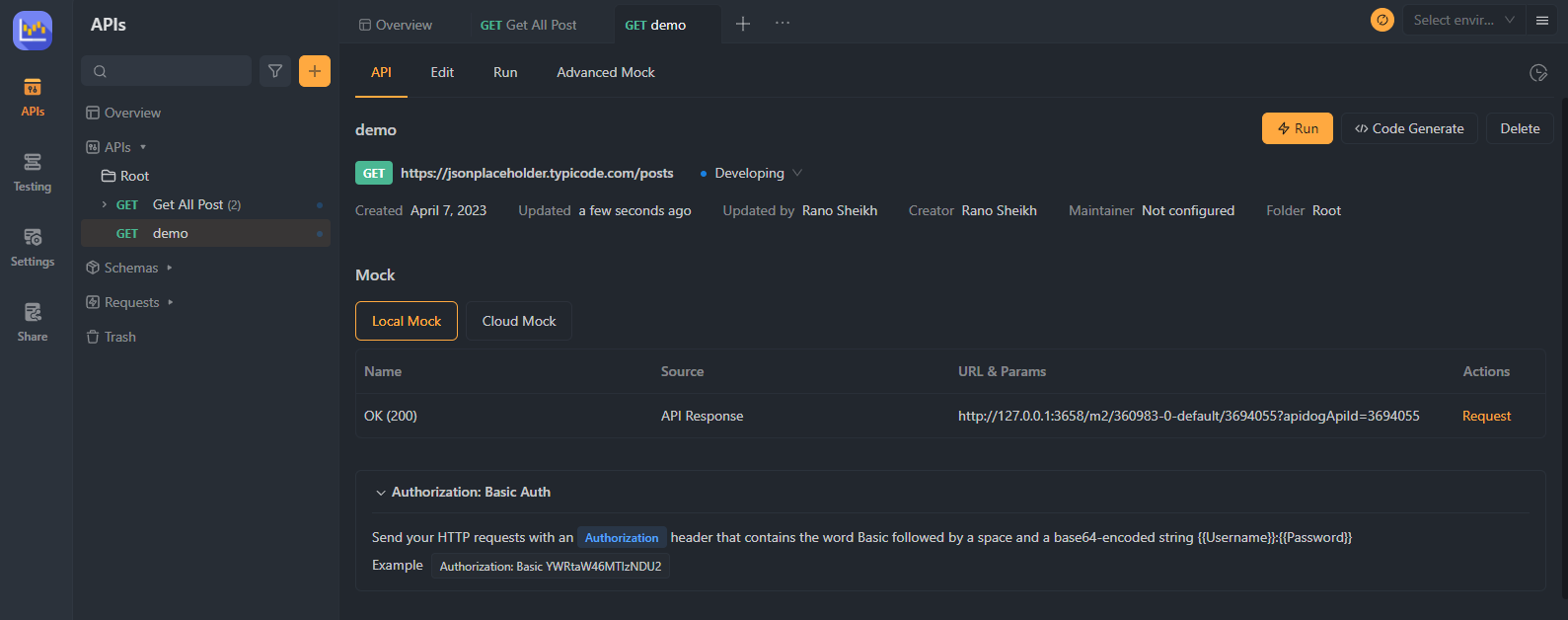

Apidog: Mitra Andal Anda dalam Perlindungan API

Apidog adalah platform inovatif yang dirancang untuk membuat pengelolaan dan pengamanan API Anda menjadi pengalaman yang mulus. Menawarkan berbagai metode autentikasi yang sesuai dengan kebutuhan unik Anda, Apidog mendukung Anda, apakah Anda lebih menyukai kesederhanaan Autentikasi Dasar, fleksibilitas token Pembawa, atau fitur canggih OAuth dan JWT.

Mengapa Memilih Apidog?

Dari keserbagunaannya hingga kemudahan penggunaannya, Apidog dirancang untuk memenuhi beragam kebutuhan pengembang dan organisasi. Berikut adalah beberapa alasan utama untuk memilih Apidog untuk kebutuhan keamanan dan manajemen API Anda:

Keserbagunaan:

Apidog mendukung banyak metode autentikasi, memungkinkan Anda untuk memilih opsi terbaik untuk aplikasi Anda. Dari Autentikasi Dasar yang ramah pengguna hingga OAuth dan JWT yang lebih kompleks, Apidog mendukung Anda.

Kemudahan Penggunaan:

Dengan antarmuka pengguna yang intuitif dan implementasi yang mudah, Apidog memungkinkan pengembang dari semua tingkat keahlian untuk dengan cepat dan mudah mengelola API mereka. Platform ini dirancang untuk membuat keamanan API dapat diakses dan efisien tanpa membebani pengguna dengan jargon teknis atau konfigurasi yang kompleks.

Manajemen Autentikasi dan Otorisasi:

Apidog menyederhanakan penerapan dan pengelolaan berbagai metode autentikasi dan otorisasi. Anda dapat dengan mudah mengonfigurasi metode yang Anda inginkan, memantau kinerjanya, dan membuat pembaruan sesuai kebutuhan – semuanya dalam platform Apidog.

Skalabilitas:

Saat aplikasi Anda tumbuh dan berkembang, begitu juga Apidog. Platform ini dibangun untuk diskalakan dengan kebutuhan Anda, memberikan dukungan yang kuat untuk memperluas API dan memastikan langkah-langkah keamanan Anda tumbuh seiring dengan aplikasi Anda.

Dukungan Khusus:

Tim ahli Apidog selalu tersedia untuk memberikan panduan dan dukungan, memastikan implementasi keamanan API Anda lancar dan berhasil. Dedikasi mereka untuk membantu Anda melindungi API Anda adalah alasan lain mengapa Apidog adalah pilihan ideal untuk keamanan dan manajemen API.

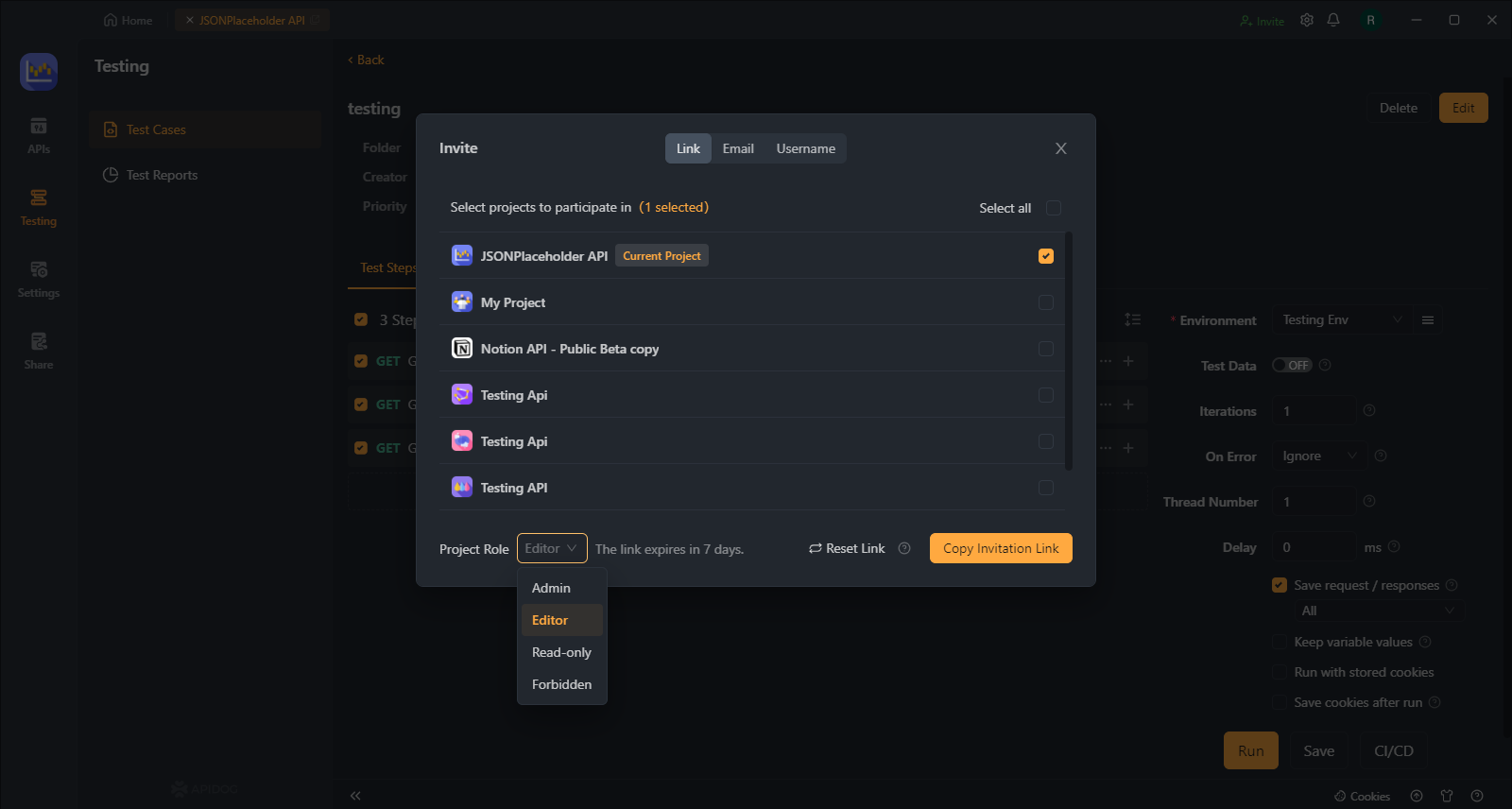

Kontrol Akses:

Apidog memungkinkan Anda untuk menetapkan kontrol akses yang terperinci, menentukan izin khusus untuk pengguna atau klien yang berbeda. Ini memastikan bahwa sumber daya API Anda hanya dapat diakses oleh mereka yang memiliki tingkat otorisasi yang sesuai.

Dukungan Integrasi:

Apidog dirancang untuk berintegrasi secara mulus dengan alur kerja pengembangan dan penerapan Anda yang ada. Dengan dukungan untuk alat dan platform populer, Apidog memastikan proses implementasi keamanan API yang lancar dan efisien.

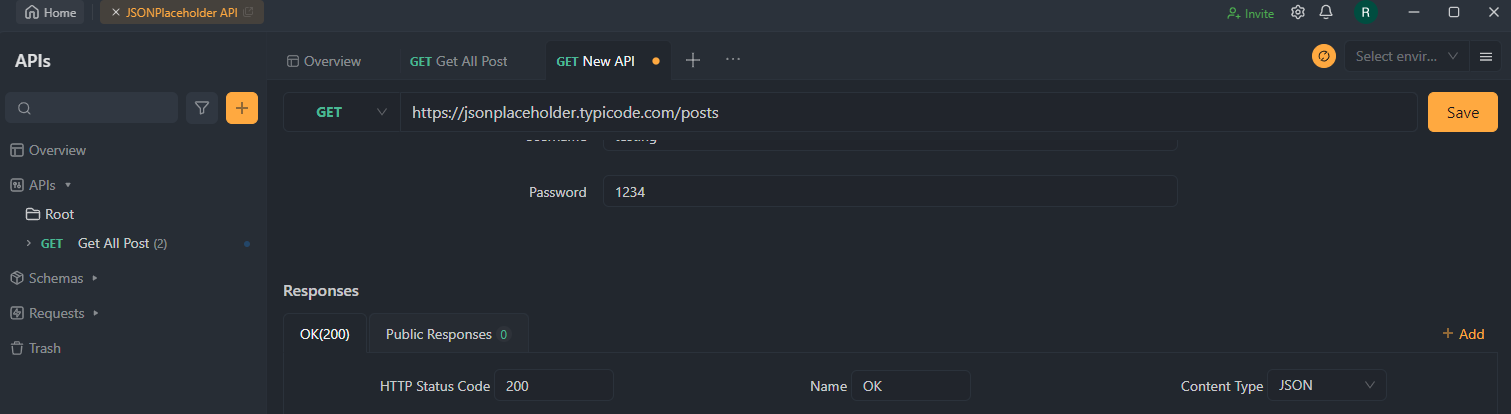

Penyiapan Autentikasi Dasar Langkah demi Langkah di Apidog

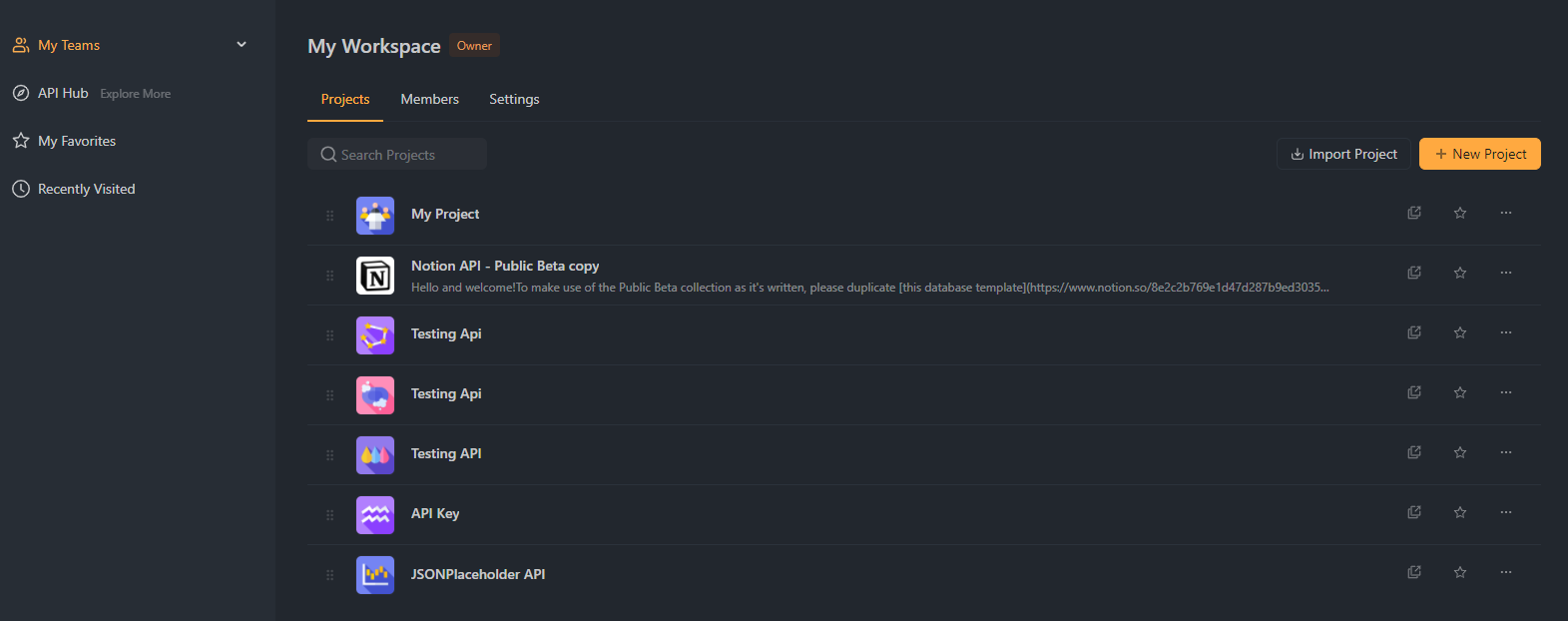

Buat Akun Apidog

Mendaftar untuk akun Apidog jika Anda belum melakukannya. Setelah menyelesaikan proses pendaftaran, masuk untuk mengakses dasbor pengguna, tempat Anda akan mengelola keamanan API Anda.

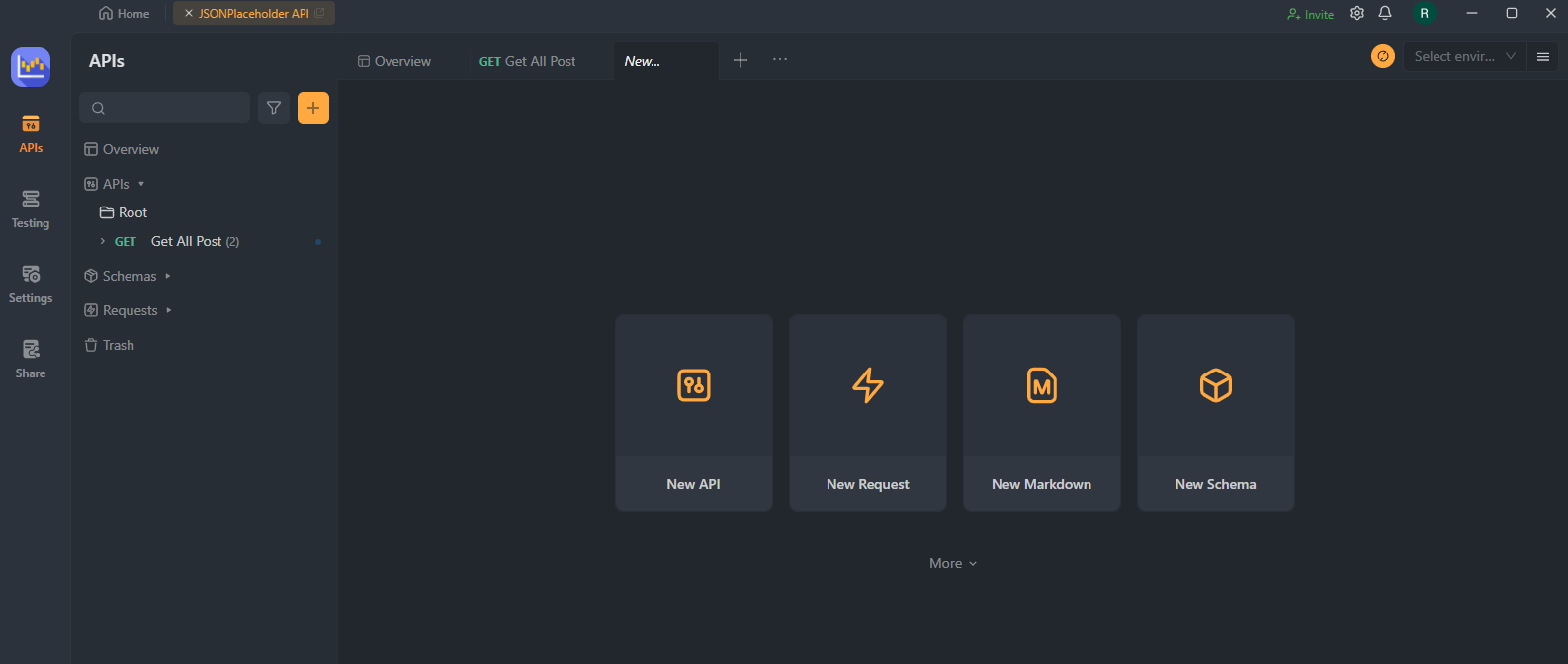

Langkah 1. Tambahkan API Anda

Di dasbor Apidog, temukan tombol "Tambahkan API" atau "Buat API Baru" dan klik untuk mulai mengonfigurasi API Anda. Anda perlu memberikan informasi dasar tentang API Anda, seperti nama, URL dasar, dan deskripsi singkat.

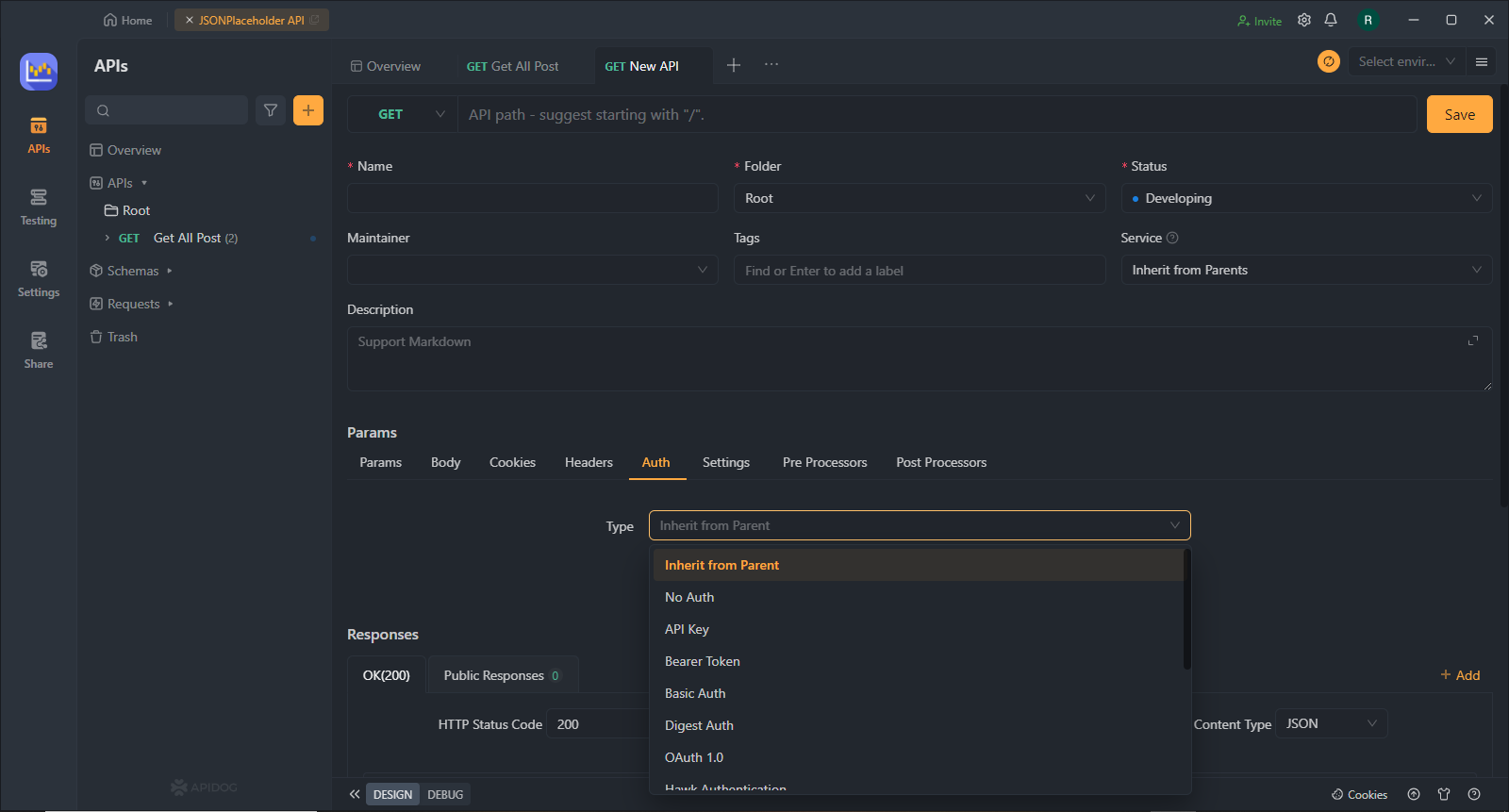

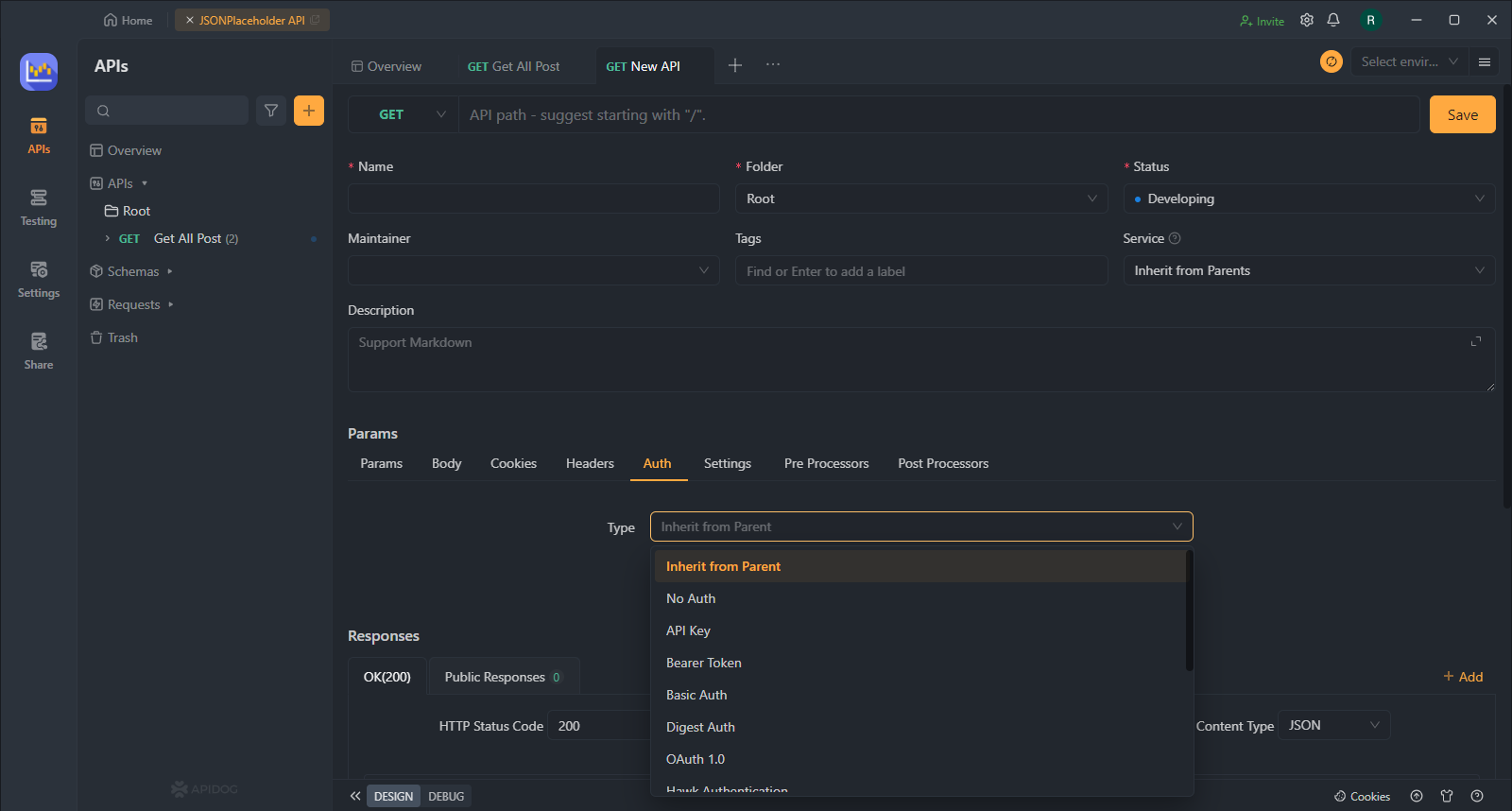

Langkah 2. Pilih Autentikasi Dasar

Navigasikan ke bagian "Auth" dari pengaturan API Anda. Di sini, Anda akan menemukan berbagai opsi autentikasi yang didukung oleh Apidog. Pilih "Basic Auth" untuk menggunakan kombinasi nama pengguna dan kata sandi sederhana untuk mengamankan API Anda.

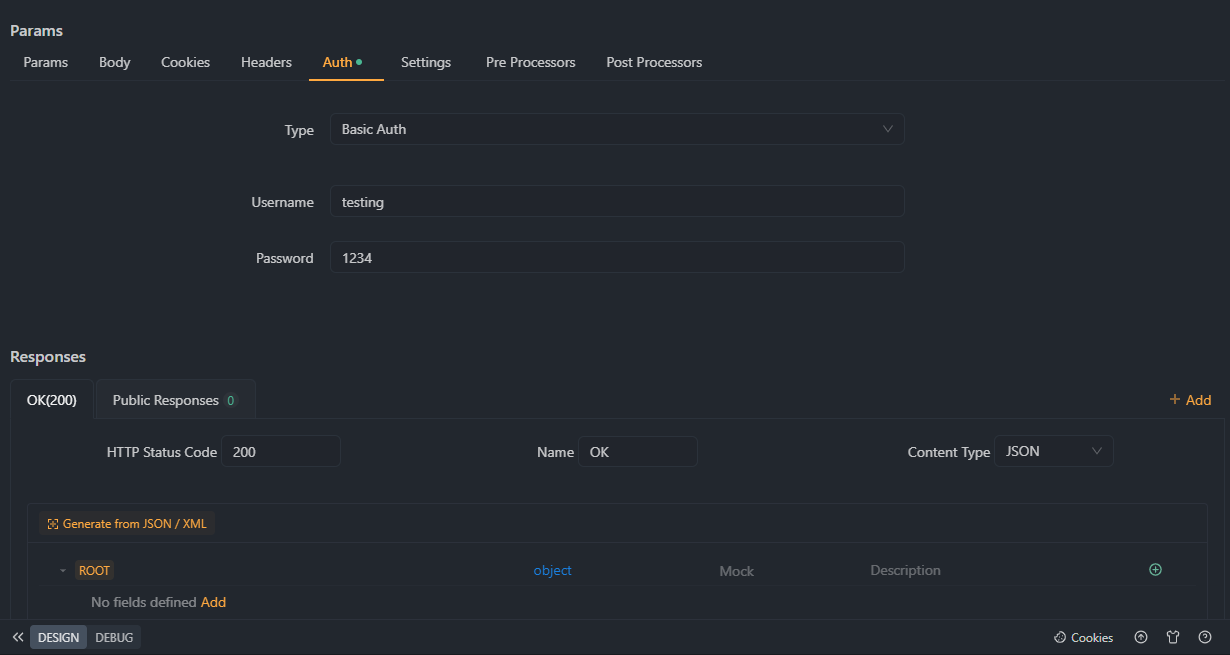

Langkah 3. Konfigurasikan Pengaturan Autentikasi

Berikan nama pengguna dan kata sandi yang unik untuk setiap pengguna yang memerlukan akses ke API Anda. Anda dapat membuat beberapa akun pengguna dengan izin akses yang berbeda dengan menentukan peran pengguna atau tingkat akses tertentu. Pastikan untuk menggunakan kata sandi yang kuat dan hindari berbagi kredensial di antara beberapa pengguna.

Langkah 4. Terapkan Pengaturan Autentikasi

Setelah Anda mengonfigurasi akun pengguna Anda dan kredensial yang sesuai, simpan pengaturan Anda dan terapkan ke API Anda. akan menghasilkan kode atau pengaturan konfigurasi yang diperlukan untuk menerapkan Autentikasi Dasar untuk API Anda.

Langkah 5. Perbarui Kode API Anda

Integrasikan kode atau pengaturan konfigurasi yang dihasilkan dari ke basis kode API Anda yang ada. Ini akan memastikan bahwa Autentikasi Dasar diterapkan ke semua permintaan API yang masuk, yang memerlukan kredensial yang valid untuk akses.

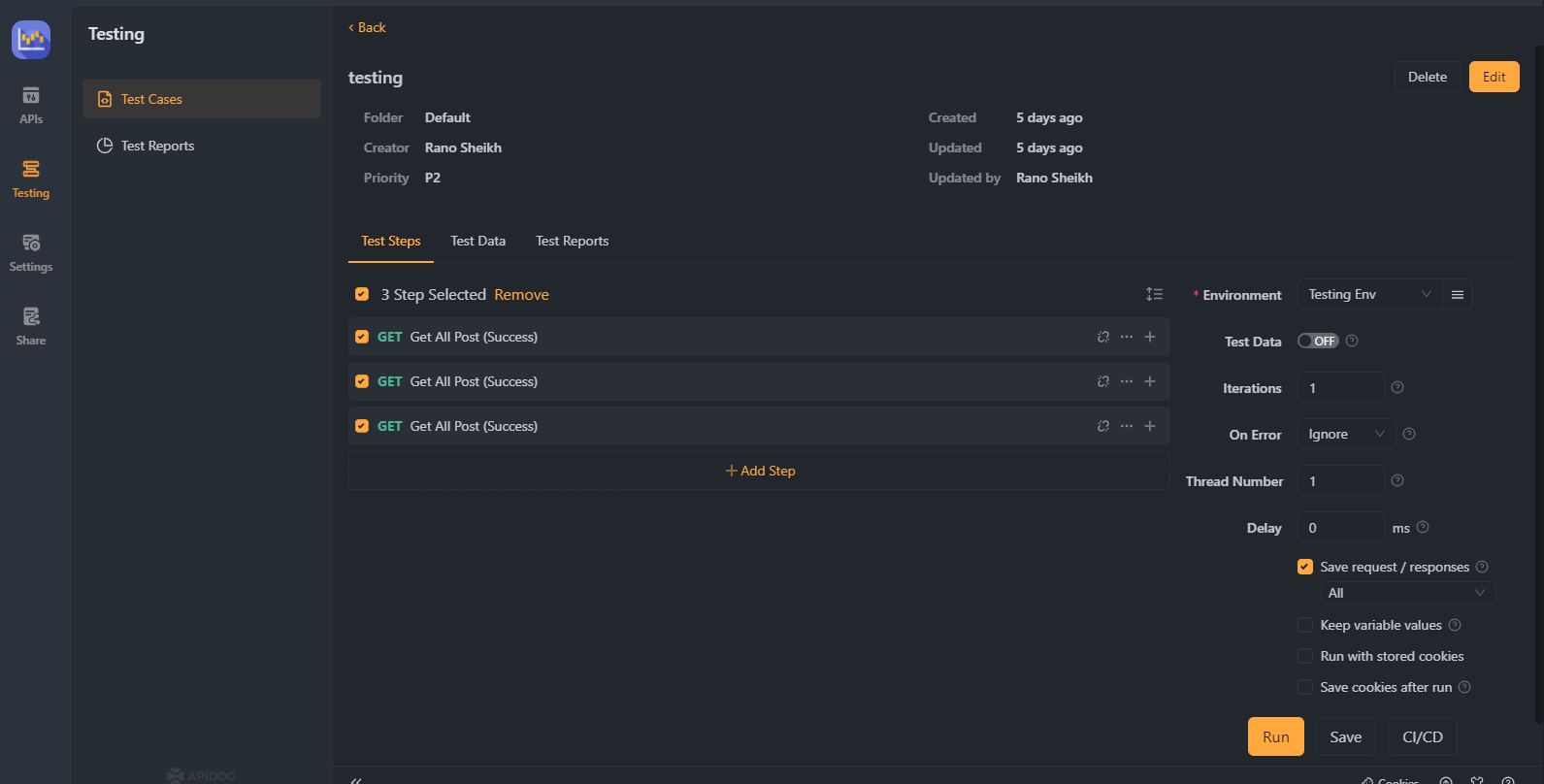

Langkah 6. Uji Autentikasi Anda

Verifikasi bahwa Autentikasi Dasar sekarang melindungi API Anda dengan mengirimkan permintaan menggunakan berbagai alat. Pastikan bahwa hanya pengguna resmi dengan kredensial yang valid yang dapat mengakses sumber daya API Anda dan bahwa permintaan yang tidak sah ditolak.

Langkah 7. Pantau dan Analisis Penggunaan API

Manfaatkan alat analisis bawaan Apidog untuk memantau dan menganalisis penggunaan API Anda. Lacak metrik utama, seperti jumlah permintaan yang diautentikasi, waktu respons, dan tingkat kesalahan, untuk menilai efektivitas implementasi Autentikasi Dasar Anda dan membuat penyesuaian yang diperlukan.

Ingatlah bahwa ia mendukung metode autentikasi lain seperti token Pembawa, OAuth, dan JWT, yang mungkin lebih sesuai tergantung pada kasus penggunaan Anda. Proses untuk menerapkan metode ini akan serupa, tetapi Anda perlu mengonfigurasi pengaturan yang sesuai berdasarkan metode yang dipilih.

Praktik Terbaik untuk Menerapkan Autentikasi API

Terlepas dari metode yang Anda pilih, mengikuti praktik terbaik akan membantu Anda mengamankan API Anda dan meningkatkan kinerja:

- Selalu Gunakan HTTPS: Apakah Anda menggunakan Basic Auth atau Token Pembawa, HTTPS tidak dapat dinegosiasikan. Ini memastikan bahwa data Anda dienkripsi selama transmisi.

- Terapkan Pembatasan Tingkat: Lindungi API Anda dari penyalahgunaan dengan membatasi jumlah permintaan yang dapat dilakukan klien dalam jangka waktu tertentu.

- Putar Token Secara Teratur: Untuk Token Pembawa, putar dan batalkan token secara teratur untuk meminimalkan risiko penyalahgunaan token.

- Audit dan Pantau: Awasi siapa yang mengakses API Anda dan seberapa sering. Ini dapat membantu Anda menemukan aktivitas mencurigakan sejak dini.

- Edukasi Pengguna: Jika API Anda bersifat publik, berikan panduan yang jelas tentang cara menyimpan dan mengelola kredensial atau token dengan aman.

Kesimpulan: Memilih Autentikasi yang Tepat untuk API Anda

Memutuskan antara Basic Auth dan Token Pembawa bermuara pada kebutuhan spesifik Anda. Basic Auth menawarkan kesederhanaan tetapi dilengkapi dengan risiko keamanan yang signifikan. Token Pembawa, meskipun lebih kompleks untuk diimplementasikan, memberikan keamanan, skalabilitas, dan fleksibilitas yang ditingkatkan.

Jika Anda mengelola API secara teratur, memiliki alat yang tepat dapat membuat pekerjaan Anda jauh lebih mudah. Apidog adalah alat API yang ampuh yang dapat membantu Anda mengelola dan menguji API Anda dengan mudah. Apakah Anda menggunakan Basic Auth atau Token Pembawa, Apidog dapat menyederhanakan alur kerja Anda dan memastikan API Anda aman dan efisien.