Banyak aplikasi bergantung pada API (Application Programming Interfaces) untuk bertukar data dan fungsionalitas. Namun, dengan kemudahan ini datang tanggung jawab untuk mengamankan interaksi ini. Dua konsep penting dalam keamanan API adalah autentikasi dan otorisasi, yang sering kali tertukar. Artikel ini akan menjelaskan perbedaan halus antara kedua proses ini, memastikan Anda dapat membedakan kedua konsep tersebut satu sama lain.

Untuk memastikan bahwa API Anda memiliki keamanan yang diperlukan, Anda harus mempertimbangkan Apidog, alat pengembangan API all-in-one yang menyediakan platform bagi pengguna untuk memilih jenis autentikasi dan keamanan yang diinginkan pengembang.

Jika Anda tertarik untuk mengetahui lebih lanjut tentang Apidog, cobalah hari ini secara gratis dengan mengklik tombol di bawah ini!

Apa itu Autentikasi API?

Autentikasi API adalah proses keamanan untuk memverifikasi identitas pengguna atau aplikasi yang mencoba mengakses API. Proses verifikasi ini biasanya melibatkan konfirmasi kredensial pengguna atau aplikasi terhadap sumber tepercaya, seperti kombinasi nama pengguna/kata sandi, kunci API, atau token keamanan yang dikeluarkan oleh server otorisasi.

Tujuan utama autentikasi API adalah untuk memastikan bahwa hanya pengguna atau aplikasi yang berwenang yang dapat mengakses sumber daya API. Ini bertindak sebagai lapisan keamanan pertama, menetapkan siapa yang mencoba berinteraksi dengan API.

Proses Autentikasi API

1. Permintaan dengan Kredensial: Ketika sebuah aplikasi atau pengguna ingin mengakses API, mereka memulai permintaan. Permintaan ini mencakup kredensial autentikasi yang memverifikasi identitas mereka. Kredensial ini datang dalam berbagai bentuk tergantung pada metode yang dipilih:

- Kunci API: Pengidentifikasi unik yang ditugaskan ke aplikasi untuk akses API. Sederhana untuk diimplementasikan, tetapi membutuhkan pengelolaan yang cermat untuk mencegah penyalahgunaan.

- Token: Kredensial berumur pendek yang dihasilkan setelah login berhasil (misalnya, OAuth). Lebih aman daripada kunci API karena batas waktu kedaluwarsa.

- Nama Pengguna/Kata Sandi: Metode tradisional yang digunakan untuk autentikasi pengguna. Membutuhkan penyimpanan kata sandi yang aman dan mungkin kurang nyaman untuk komunikasi aplikasi-ke-aplikasi.

2. Verifikasi oleh API: API menerima permintaan dan menempatkan kredensial yang diberikan melalui proses verifikasi:

Kunci API/Token: API memvalidasi apakah kunci/token tersebut:

- Valid (ada dalam sistem)

- Tidak kedaluwarsa (belum melebihi masa pakainya)

- Milik aplikasi atau pengguna yang diakui

Nama Pengguna/Kata Sandi: API memeriksa apakah nama pengguna dan kata sandi cocok dengan pengguna terdaftar di basis datanya. Ini mungkin melibatkan teknik hashing kata sandi yang aman untuk melindungi kredensial pengguna.

Memberikan atau Menolak Akses:

- Berhasil: Jika kredensial lulus verifikasi, API memberikan akses ke sumber daya yang diminta di dalam API. Ini dapat melibatkan memungkinkan pengambilan data, manipulasi, atau memicu fungsionalitas tertentu.

- Gagal: Jika kredensial tidak valid (misalnya, kunci/token yang salah, nama pengguna/kata sandi yang salah), akses ditolak. API biasanya mengembalikan pesan kesalahan yang menjelaskan masalah tersebut.

Keuntungan Autentikasi API

Keamanan yang Ditingkatkan

Manfaat utama autentikasi API terletak pada kemampuannya untuk memperkuat postur keamanan keseluruhan API. Ini bertindak sebagai penjaga gerbang yang waspada, dengan cermat meneliti setiap upaya akses. Hanya aplikasi dan pengguna yang berwenang yang memegang kredensial yang valid yang diberikan akses, sementara setiap upaya yang tidak sah dengan tegas digagalkan.

Ini secara signifikan mengurangi risiko pelanggaran data, di mana pelaku jahat mencoba mencuri, memanipulasi, atau merusak informasi sensitif. Dengan menerapkan mekanisme autentikasi yang kuat, organisasi dapat membangun lingkungan yang aman untuk pertukaran data, menumbuhkan kepercayaan dengan pengguna dan pemangku kepentingan.

Akuntabilitas dan Kemampuan Penelusuran yang Ditingkatkan

Autentikasi API dengan cermat mencatat upaya akses, dengan cermat mencatat siapa yang mengakses API dan pada waktu yang tepat. Aliran data granular ini memberi organisasi wawasan yang tak ternilai untuk pemantauan aktivitas. Potensi ancaman keamanan dapat dengan cepat diidentifikasi dan ditangani dengan menganalisis log ini. Selain itu, autentikasi API menumbuhkan akuntabilitas di antara pengguna dan aplikasi.

Jika ada tindakan tidak sah yang dicoba, log menyediakan jejak audit, menunjukkan sumber masalah dan memungkinkan tindakan korektif segera. Ini tidak hanya melindungi data tetapi juga mencegah upaya akses yang tidak sah, karena pengguna menyadari bahwa tindakan mereka sedang dipantau.

Kepercayaan Pengguna yang Ditingkatkan

Implementasi mekanisme autentikasi API yang kuat mengomunikasikan pesan yang sangat jelas – keamanan data pengguna adalah prioritas utama. Dengan menggunakan prosedur verifikasi yang ketat, organisasi menunjukkan komitmen mereka yang tak tergoyahkan untuk melindungi informasi pengguna.

Ini menanamkan kepercayaan pada pengguna, meyakinkan mereka bahwa data mereka terlindungi di balik lapisan autentikasi yang aman. Akibatnya, kepuasan dan loyalitas pengguna cenderung berkembang, karena pengguna merasa aman dalam berinteraksi dengan API.

Privasi Data yang Ditingkatkan

Banyak industri beroperasi dalam lingkup peraturan privasi data yang ketat. Peraturan ini sering kali mengamanatkan penegakan langkah-langkah keamanan yang kuat untuk melindungi data pengguna. Autentikasi API memainkan peran penting dalam memastikan kepatuhan terhadap peraturan ini.

Dengan cermat memverifikasi identitas pengguna dan upaya akses, organisasi dapat menunjukkan kepatuhan mereka terhadap persyaratan privasi data, mengurangi potensi dampak hukum dan menumbuhkan kepercayaan dengan badan pengatur.

Contoh Autentikasi API

1. Kunci API:

- Fungsi: Kredensial sederhana, sering kali menyerupai string karakter panjang, yang ditugaskan ke aplikasi yang berwenang. Kunci ini bertindak sebagai pengidentifikasi unik yang disajikan aplikasi saat meminta akses ke API.

Manfaat:

- Kesederhanaan: Mudah diimplementasikan dan dikelola untuk sejumlah aplikasi terbatas.

- Tanpa Status: Tidak memerlukan pemeliharaan informasi sesi di server API, mengurangi beban server.

Kekurangan:

- Masalah Keamanan: Kunci API rentan terhadap kompromi jika tidak ditangani dengan hati-hati. Jika kunci bocor, akses tidak sah dapat terjadi.

- Kontrol Terbatas: Sulit untuk mencabut akses untuk kunci yang disusupi. Anda perlu membuat ulang dan mendistribusikan kunci baru ke semua aplikasi yang berwenang.

- Contoh: Layanan pemantauan cuaca dapat menyediakan kunci API kepada pengembang terdaftar yang ingin memasukkan data cuaca langsung ke dalam aplikasi seluler mereka.

2. Token:

- Fungsi: Kredensial berumur pendek yang dihasilkan setelah autentikasi pengguna berhasil (sering kali melalui protokol seperti OAuth). Token ini bertindak sebagai pengganti sementara untuk nama pengguna dan kata sandi, meningkatkan keamanan.

Manfaat:

- Keamanan yang Ditingkatkan: Kedaluwarsa setelah jangka waktu yang telah ditentukan, mengurangi risiko akses tidak sah bahkan jika token disusupi.

- Kontrol Granular: Tingkat akses dapat dikaitkan dengan token, memungkinkan kontrol yang lebih terperinci atas apa yang dapat dilakukan pengguna di dalam API.

Kekurangan:

- Peningkatan Kompleksitas: Menerapkan autentikasi berbasis token bisa lebih kompleks daripada menggunakan kunci API.

- Manajemen Status: Membutuhkan pengelolaan kedaluwarsa token dan potensi mekanisme penyegaran di server API dan aplikasi klien.

- Contoh: Platform media sosial dapat menggunakan token untuk memberikan akses ke informasi profil pengguna setelah login berhasil. Token akan kedaluwarsa setelah periode tidak aktif yang ditetapkan, mengharuskan pengguna untuk melakukan autentikasi ulang sebelum mengakses informasi lagi.

3. Nama Pengguna dan Kata Sandi:

- Fungsi: Metode autentikasi tradisional di mana pengguna memberikan nama pengguna dan kata sandi untuk mengakses API.

Manfaat:

- Keakraban: Pengguna sudah terbiasa menggunakan nama pengguna dan kata sandi untuk berbagai layanan online.

Kekurangan:

- Masalah Keamanan: Rentan terhadap serangan brute-force atau kebocoran kredensial jika tidak diimplementasikan dengan aman (misalnya, hashing kata sandi yang lemah).

- Kurang Cocok untuk Komunikasi Mesin-ke-Mesin: Tidak ideal untuk skenario di mana aplikasi perlu berinteraksi dengan API tanpa intervensi manusia.

- Contoh: API perusahaan internal yang digunakan oleh karyawan dapat memanfaatkan autentikasi nama pengguna dan kata sandi untuk kontrol akses. Namun, untuk API yang menghadap publik, metode berbasis token sering kali lebih disukai.

Apa itu Otorisasi API?

Otorisasi API adalah proses keamanan untuk memverifikasi tingkat akses apa yang dimiliki pengguna aplikasi yang sebelumnya diautentikasi ke sumber daya atau fungsionalitas tertentu di dalam API.

Proses otorisasi API memberlakukan kebijakan kontrol akses yang menentukan tindakan yang diizinkan (seperti membaca, menulis, memperbarui, dan menghapus) yang dapat dilakukan pengguna atau aplikasi pada data atau fungsionalitas tertentu yang diekspos oleh API.

Proses Otorisasi API

1. Permintaan Akses:

- Pengguna atau aplikasi memulai permintaan untuk mengakses API. Permintaan ini biasanya melibatkan kata kerja HTTP (GET, POST, PUT, DELETE) yang menentukan tindakan yang diinginkan dan URL yang menunjuk ke sumber daya API tertentu.

2. Pemeriksaan Autentikasi (Opsional):

- Dalam beberapa kasus, otorisasi mungkin didahului oleh langkah autentikasi. Ini memverifikasi identitas pengguna atau aplikasi yang membuat permintaan. Metode umum termasuk kunci API, kombinasi nama pengguna/kata sandi, atau token yang dikeluarkan oleh server otorisasi (misalnya, OAuth).

- Catatan: Tidak semua skema otorisasi memerlukan autentikasi terpisah. Beberapa metode, seperti kunci API, secara inheren menangani verifikasi identitas dan kontrol akses.

3. Evaluasi Kebijakan Otorisasi:

- Setelah pengguna atau aplikasi diidentifikasi (atau jika autentikasi tidak diperlukan), lapisan otorisasi API dimulai.

- Server API mengambil kebijakan kontrol akses yang relevan yang terkait dengan sumber daya atau fungsionalitas yang diminta. Kebijakan ini mendefinisikan tindakan yang diizinkan untuk peran atau aplikasi pengguna yang berbeda.

- Kebijakan yang diambil kemudian dievaluasi terhadap atribut pengguna atau aplikasi. Atribut ini dapat mencakup:

- Peran Pengguna: (misalnya, admin, editor, pembaca)

- Izin: Tindakan khusus yang diizinkan pada sumber daya (misalnya, membaca, menulis, memperbarui, menghapus)

- Faktor Kontekstual: (misalnya, lokasi, jenis perangkat, waktu akses)

4. Keputusan Akses:

- Berdasarkan evaluasi kebijakan, server API membuat keputusan otorisasi. Keputusan ini menentukan apakah akan memberikan atau menolak akses ke sumber daya atau fungsionalitas yang diminta.

- Berikan Akses: Jika atribut pengguna atau aplikasi cocok dengan tindakan yang diizinkan dalam kebijakan, akses diberikan.

- Tolak Akses: Jika terjadi ketidakcocokan, akses ditolak, dan pengguna atau aplikasi menerima pesan kesalahan (misalnya, "Tidak Sah" atau "Dilarang").

5. Akses Sumber Daya (atau Respons Kesalahan):

- Tergantung pada keputusan otorisasi:

- Akses Diberikan: Pengguna atau aplikasi menerima data yang diminta atau diizinkan untuk melakukan tindakan yang diinginkan pada sumber daya API.

- Akses Ditolak: Pengguna atau aplikasi menerima pesan kesalahan yang menunjukkan bahwa mereka tidak memiliki izin yang diperlukan.

Pertimbangan Tambahan:

- Token Otorisasi: Dalam beberapa skema otorisasi (misalnya, OAuth), token akses dikeluarkan setelah autentikasi berhasil. Token ini merangkum izin pengguna atau aplikasi dan disertakan dalam permintaan API berikutnya untuk pemeriksaan otorisasi.

- Kontrol Akses Halus: Metode otorisasi lanjutan seperti Kontrol Akses Berbasis Atribut (ABAC) memungkinkan kontrol yang sangat terperinci atas keputusan akses dengan mempertimbangkan berbagai atribut pengguna dan permintaan.

Manfaat Utama Otorisasi API

Keamanan yang Ditingkatkan:

- Membatasi Akses Tidak Sah: Manfaat utama adalah memblokir pengguna atau aplikasi yang tidak sah untuk mengakses data atau fungsionalitas sensitif di dalam API Anda. Ini mengurangi risiko seperti pelanggaran data, modifikasi tidak sah, dan serangan penolakan layanan.

- Kontrol Granular: Otorisasi memungkinkan Anda untuk menentukan izin akses pada tingkat yang sangat spesifik. Anda dapat mengontrol tindakan apa yang dapat dilakukan pengguna atau aplikasi yang berbeda pada sumber daya tertentu. Misalnya, seorang editor mungkin diizinkan untuk memperbarui posting blog, sementara seorang pembaca hanya dapat melihatnya.

Kepercayaan Pengguna yang Ditingkatkan:

- Perlindungan Data: Otorisasi yang kuat menunjukkan komitmen Anda untuk melindungi data pengguna. Pengguna merasa lebih percaya diri dalam menggunakan API Anda karena mengetahui bahwa informasi mereka hanya dapat diakses oleh individu yang berwenang.

- Transparansi: Kebijakan kontrol akses yang jelas dan terdefinisi memberikan transparansi kepada pengguna mengenai data apa yang dapat mereka akses dan tindakan apa yang dapat mereka lakukan.

Peningkatan Efisiensi dan Skalabilitas:

- Pengurangan Risiko Kesalahan: Dengan membatasi akses tidak sah, Anda meminimalkan kemungkinan modifikasi atau penghapusan data yang tidak disengaja oleh pengguna yang tidak sah.

- Manajemen yang Disederhanakan: Kebijakan otorisasi dapat diterapkan ke grup pengguna dengan peran serupa, menyederhanakan manajemen izin untuk basis pengguna yang besar.

Keuntungan Tambahan:

- Kepatuhan: Industri tertentu memiliki peraturan privasi data yang ketat. Menerapkan otorisasi API dapat membantu Anda mematuhi persyaratan kepatuhan.

- Peningkatan Debugging: Log otorisasi melacak upaya akses, sehingga lebih mudah untuk mengidentifikasi aktivitas mencurigakan atau memecahkan masalah terkait izin.

Contoh Dunia Nyata Otorisasi API

Platform E-niaga:

- Skenario: Aplikasi belanja seluler terintegrasi dengan API toko e-niaga untuk menampilkan informasi produk dan memungkinkan pengguna menambahkan item ke keranjang mereka.

- Otorisasi: API menggunakan otorisasi kunci API. Aplikasi seluler menyediakan kunci API unik dengan setiap permintaan. Server platform e-niaga memverifikasi kunci terhadap daftar aplikasi yang berwenang sebelum memberikan akses ke data produk.

- Pertimbangan Tambahan: Untuk menambahkan item ke keranjang (tindakan modifikasi), otorisasi mungkin memerlukan token akses tambahan yang diperoleh melalui login pengguna di dalam aplikasi seluler.

Aplikasi Media Sosial:

- Skenario: Aplikasi media sosial menggunakan API untuk memposting pembaruan dan foto atas nama pengguna.

- Otorisasi: API memanfaatkan OAuth 2.0, kerangka kerja otorisasi populer. Pengguna masuk ke aplikasi media sosial, yang kemudian mengarahkan mereka ke server otorisasi platform media sosial. Di sana, pengguna memberikan izin aplikasi untuk memposting atas nama mereka. Server otorisasi mengeluarkan token akses yang digunakan aplikasi media sosial untuk panggilan API berikutnya untuk memposting konten.

- Manfaat: OAuth menyediakan cara yang aman bagi pengguna untuk memberikan akses tanpa membagikan kredensial login mereka yang sebenarnya dengan aplikasi media sosial.

Aplikasi Perbankan:

Skenario: Aplikasi perbankan seluler berinteraksi dengan API bank untuk melihat saldo rekening dan mentransfer dana.

Otorisasi: API kemungkinan menggunakan kombinasi metode.

- Autentikasi Dasar: Selama login di dalam aplikasi seluler, pengguna memberikan nama pengguna dan kata sandi mereka. Kredensial ini digunakan untuk autentikasi dasar terhadap sistem bank.

- Token Akses: Setelah login berhasil, sistem bank dapat mengeluarkan token akses dengan waktu kedaluwarsa. Aplikasi seluler menyertakan token ini dalam permintaan API berikutnya untuk pemeriksaan otorisasi pada tindakan tertentu (misalnya, melihat saldo vs. mentransfer dana).

Fokus Keamanan: Untuk lembaga keuangan, otorisasi API yang kuat sangat penting untuk melindungi data pengguna yang sensitif dan mencegah transaksi yang tidak sah.

Perbedaan yang Ditabulasi Antara Autentikasi VS. Otorisasi API

| Fitur | Autentikasi API | Otorisasi API |

|---|---|---|

| Tujuan | Memverifikasi identitas pengguna atau aplikasi yang mencoba mengakses API. | Menentukan tingkat akses apa yang dimiliki pengguna atau aplikasi yang sebelumnya diautentikasi ke sumber daya atau fungsionalitas tertentu di dalam API. |

| Fokus | "Siapa kamu?" | "Apa yang diizinkan untuk kamu lakukan?" |

| Proses | Pengguna/aplikasi memberikan kredensial (nama pengguna/kata sandi, kunci API, token), dan server API memverifikasi kredensial terhadap sumber tepercaya. | Kebijakan kontrol akses mendefinisikan tindakan yang diizinkan untuk peran atau aplikasi pengguna yang berbeda, dan atribut pengguna/aplikasi (peran, izin, konteks) dievaluasi terhadap kebijakan ini. |

| Hasil | Memberikan akses ke tahap otorisasi (jika berhasil). | Memberikan atau menolak akses ke sumber daya atau fungsionalitas tertentu di dalam API. |

| Contoh Metode | Kombinasi nama pengguna/kata sandi, dan kunci API - Token keamanan yang dikeluarkan oleh server otorisasi (misalnya, OAuth) | Kontrol Akses Berbasis Peran (RBAC), Kontrol Akses Berbasis Atribut (ABAC), dan kunci API (terkadang dapat menangani autentikasi dan otorisasi) |

| Hubungan | Sering mendahului otorisasi | Bekerja bersama dengan autentikasi (tidak selalu diperlukan) |

Apidog - Terapkan Keamanan API Anda dengan Autentikasi dan Otorisasi API!

Menyiapkan keamanan yang memadai untuk API Anda sering kali merupakan aspek yang sering diabaikan dari pengembangan API. Namun, memberikan keamanan yang tepat untuk memastikan bahwa API dan informasi konsumen aman adalah penting. Inilah mengapa Anda perlu memilih dan menggunakan alat API seperti Apidog.

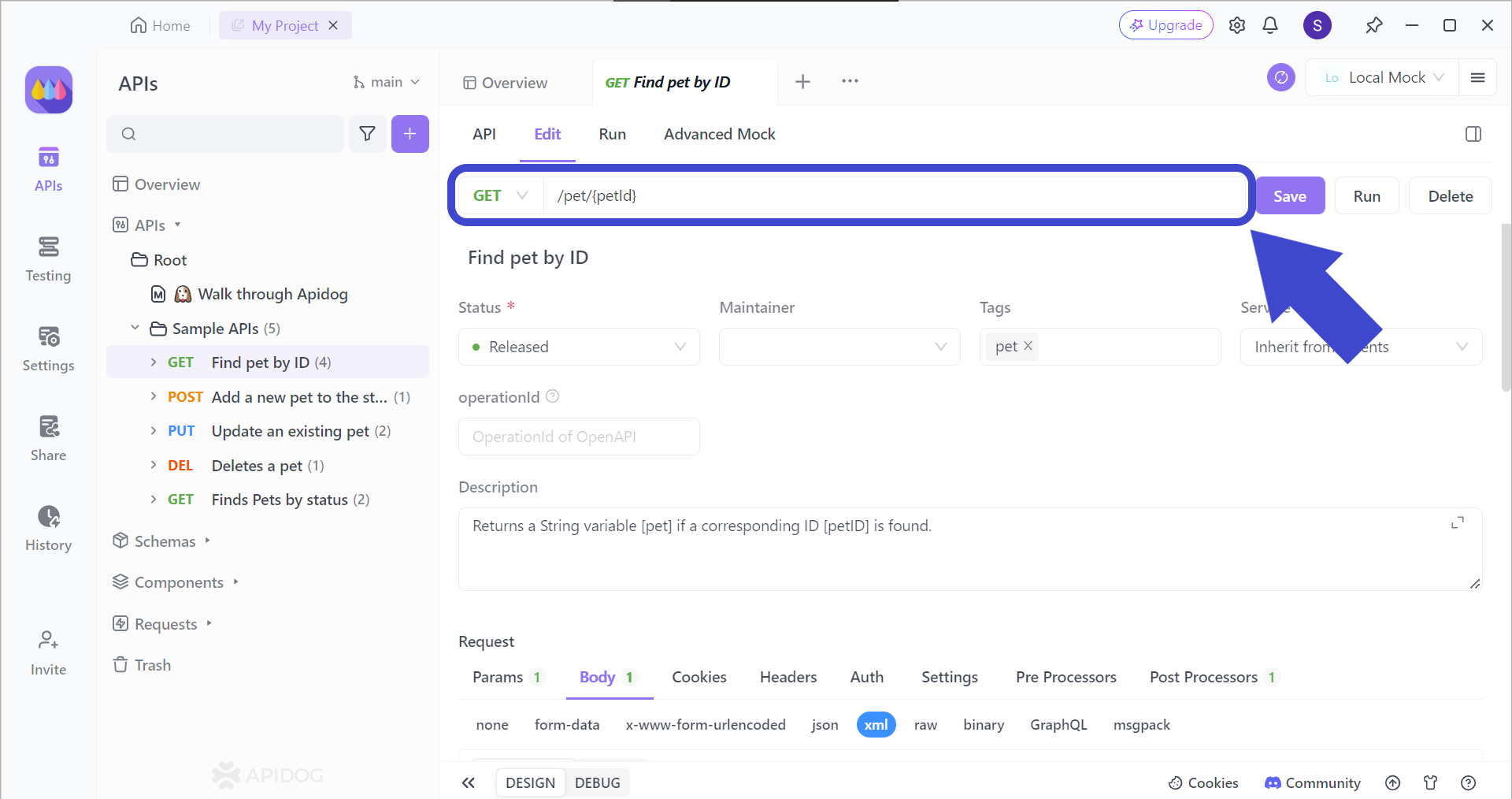

Menyiapkan Autentikasi API di Apidog

Dengan Apidog, Anda dapat mengedit metode autentikasi API tertentu. Ada beberapa pilihan yang dapat Anda pilih. Untuk mengakses bagian Apidog ini, Anda harus terlebih dahulu:

- Pilih API.

- Klik judul

Edit. - Gulir ke bawah ke bagian

Request. - Klik header

Auth. - Terakhir, pilih

Typeautentikasi yang Anda suka.

Menguji Endpoint API Menggunakan Apidog

Untuk memastikan bahwa API yang telah Anda kembangkan berjalan dengan lancar, Anda dapat menguji endpoint mereka satu per satu dengan Apidog!

Untuk menargetkan endpoint API yang benar, Anda harus terlebih dahulu memasukkan endpoint API yang sesuai yang ingin Anda uji. Setelah Anda menyertakan URL API yang dimaksud, sertakan parameter yang ingin Anda gunakan untuk endpoint (jika relevan).

Jika Anda tidak terbiasa dengan melewatkan beberapa parameter dalam URL API, lihat artikel ini untuk mengetahui bagaimana Anda dapat secara khusus menargetkan sumber daya di dalam koleksi data yang kaya!

Kesimpulan

Autentikasi dan otorisasi API adalah dua langkah keamanan penting yang bekerja bersama untuk melindungi API Anda. Autentikasi memverifikasi identitas pengguna atau aplikasi yang mencoba mengakses API Anda, bertindak sebagai garis pertahanan pertama. Otorisasi kemudian menentukan tingkat akses apa yang dimiliki pengguna atau aplikasi yang diautentikasi ini ke sumber daya atau fungsionalitas tertentu di dalam API.

Dengan menerapkan mekanisme autentikasi dan otorisasi yang kuat, Anda dapat memastikan bahwa hanya pengguna yang berwenang yang dapat berinteraksi dengan API Anda, melindungi data sensitif dan menjaga integritas sistem Anda. Ini tidak hanya meningkatkan keamanan tetapi juga menumbuhkan kepercayaan di antara pengguna yang dapat yakin bahwa informasi mereka terlindungi dengan baik.

Pastikan bahwa semua API Anda dilindungi dengan lapisan keamanan yang memadai. Jika Anda memerlukan alat API untuk memperkuat perlindungan API Anda, Anda dapat menggunakan Apidog untuk menerapkan autentikasi API!