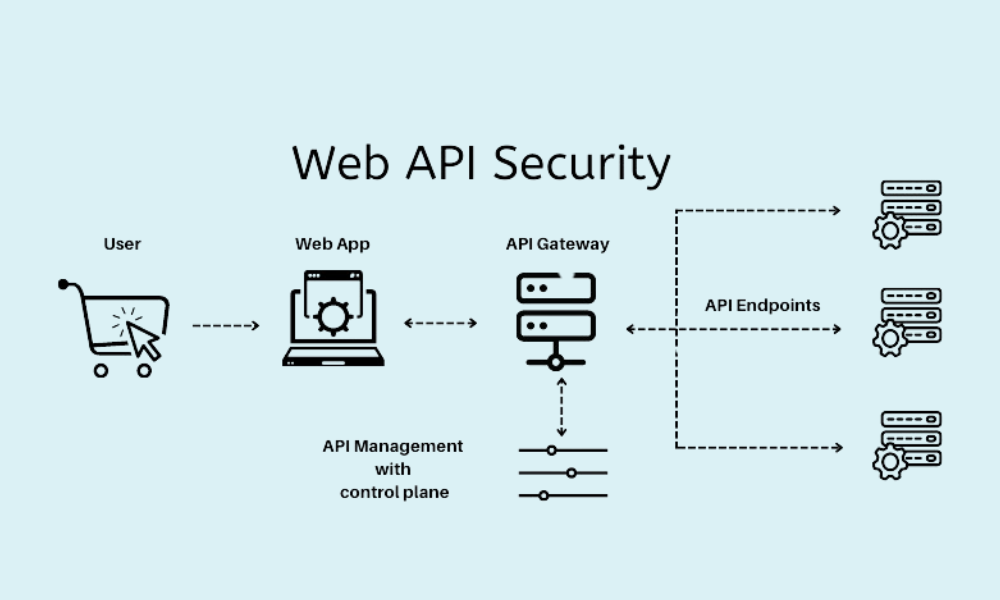

À l'ère numérique actuelle, les API Web (Interfaces de Programmation d'Applications) servent d'épine dorsale à une grande partie des fonctionnalités du web, permettant aux systèmes de communiquer entre eux de manière transparente. Cependant, à mesure que la dépendance à ces API augmente, le besoin de mesures de sécurité robustes croît également. La sécurité des API Web fait référence aux stratégies, technologies et pratiques conçues pour protéger les API contre l'exploitation par des parties non autorisées. Plongeons-nous dans le domaine de la sécurité des API, en soulignant son importance et les meilleures pratiques pour garantir que vos API restent protégées.

Cliquez sur le bouton Télécharger ci-dessous pour explorer le plus grand empire d'API au monde.

Qu'est-ce que la sécurité des API Web ?

À la base, la sécurité des API Web consiste à protéger l'intégrité, la confidentialité et la disponibilité des API Web que les applications utilisent pour interagir. Cela implique de prévenir les attaques, les violations de données et les accès non autorisés, qui pourraient compromettre des informations sensibles ou perturber les services. Étant donné le rôle essentiel que jouent les API dans l'écosystème Internet moderne, garantir leur sécurité n'est pas seulement une exigence technique, mais un impératif commercial.

L'importance de sécuriser les API Web

La sécurisation des API Web n'est pas seulement une bonne pratique, c'est une nécessité dans le paysage numérique interconnecté d'aujourd'hui. En tant que colle qui relie différents services web, les API, si elles ne sont pas protégées, peuvent devenir des cibles privilégiées pour les cyberattaques. Cela peut entraîner de graves conséquences, non seulement pour le fournisseur de services, mais aussi pour les utilisateurs finaux qui s'appuient quotidiennement sur ces services numériques. L'importance de la mise en œuvre de mesures de sécurité robustes pour les API Web ne saurait être surestimée. Voici cinq raisons essentielles pour lesquelles la sécurisation de vos API Web devrait être une priorité absolue :

- Protéger les données sensibles : S'assurer que les informations personnelles, financières ou confidentielles restent à l'abri des accès non autorisés.

- Maintenir l'intégrité du service : Maintenir les API en fonctionnement comme prévu, sans interférence d'entités malveillantes.

- Conformité et obligations légales : Respecter les lois sur la protection des données et la confidentialité afin d'éviter les répercussions et les amendes légales.

- Prévenir les violations de données : Minimiser le risque d'incidents pouvant entraîner des pertes financières importantes et une atteinte à la réputation.

- Assurer la disponibilité du service : Se prémunir contre les attaques, telles que les DDoS, qui visent à perturber la disponibilité du service pour les utilisateurs.

7 meilleures pratiques pour protéger vos API

Protéger vos API, c'est comme construire une forteresse autour de vos actifs numériques. Cela nécessite une combinaison de stratégies, d'outils et de pratiques. Voici quelques-unes des meilleures pratiques pour renforcer la sécurité de vos API.

Utiliser des mécanismes d'authentification et d'autorisation

Mettre en œuvre une authentification forte

Assurez-vous que seuls les utilisateurs authentifiés peuvent accéder à votre API. Des techniques telles que OAuth2, les clés API et les JSON Web Tokens (JWT) fournissent des cadres robustes pour l'authentification des requêtes API, agissant comme les gardiens de votre forteresse numérique.

const jwt = require('jsonwebtoken');

const express = require('express');

const app = express();

// Secret key for JWT signing and encryption

const SECRET_KEY = 'your_secret_key_here';

// Middleware to validate JWT

const authenticateToken = (req, res, next) => {

const authHeader = req.headers['authorization'];

const token = authHeader && authHeader.split(' ')[1]; // Bearer TOKEN

if (token == null) return res.sendStatus(401); // If no token, return unauthorized

jwt.verify(token, SECRET_KEY, (err, user) => {

if (err) return res.sendStatus(403); // If token is not valid, return forbidden

req.user = user;

next();

});

};

app.get('/api/resource', authenticateToken, (req, res) => {

// Resource access logic here

res.json({ message: "Access granted to protected resource", user: req.user });

});

app.listen(3000, () => console.log('Server running on port 3000'));

Contrôles d'autorisation

Une fois qu'un utilisateur est authentifié, déterminez à quelles ressources il est autorisé à accéder. C'est là que l'autorisation entre en jeu. Mettez en œuvre le contrôle d'accès basé sur les rôles (RBAC) ou le contrôle d'accès basé sur les attributs (ABAC) pour vous assurer que les utilisateurs ne peuvent interagir qu'avec les ressources appropriées à leurs autorisations.

Transmission sécurisée des données

Utiliser HTTPS

Utilisez toujours HTTPS (Hypertext Transfer Protocol Secure) pour les données en transit. Cela garantit que les données entre le client et le serveur sont cryptées, ce qui rend beaucoup plus difficile pour les espions d'intercepter des informations sensibles.

La sécurisation des données en transit à l'aide de HTTPS est cruciale. Pour une application Node.js, s'assurer que votre serveur prend en charge HTTPS pourrait ressembler à ceci :

const https = require('https');

const fs = require('fs');

const options = {

key: fs.readFileSync('path/to/your/private.key'),

cert: fs.readFileSync('path/to/your/certificate.crt')

};

https.createServer(options, (req, res) => {

res.writeHead(200);

res.end('Hello Secure World!\n');

}).listen(443);

Valider les entrées pour prévenir les attaques par injection

Validez toutes les données d'entrée pour vous assurer qu'elles respectent le format attendu. Cela permet d'éviter les injections SQL, les injections de commandes et autres attaques par injection, qui exploitent les failles de sécurité pour exécuter du code malveillant.

Mettre en œuvre la limitation de débit et la limitation

La limitation de débit contrôle le nombre de requêtes qu'un utilisateur peut effectuer vers votre API dans un certain laps de temps. La limitation, quant à elle, limite le nombre d'appels d'API pour éviter la surutilisation. Les deux pratiques aident à atténuer les attaques DDoS (Distributed Denial of Service) et à garantir que votre API reste disponible pour les utilisateurs.

Gérer les données sensibles avec soin

Chiffrer les données sensibles

Lors du stockage d'informations sensibles, le chiffrement est crucial. Qu'il s'agisse de mots de passe, d'informations personnelles ou de données financières, le chiffrement garantit que même si les données sont accessibles, elles restent illisibles sans la clé de déchiffrement.

Le chiffrement des données sensibles peut être géré de différentes manières. Voici un exemple utilisant le module crypto dans Node.js pour le chiffrement AES :

const crypto = require('crypto');

const algorithm = 'aes-256-cbc';

const password = 'password'; // Use a secure password and environment variable in production

const key = crypto.scryptSync(password, 'salt', 32);

const iv = crypto.randomBytes(16);

function encrypt(text) {

let cipher = crypto.createCipheriv(algorithm, key, iv);

let encrypted = cipher.update(text, 'utf8', 'hex');

encrypted += cipher.final('hex');

return { iv: iv.toString('hex'), encryptedData: encrypted };

}

Utiliser la tokenisation

La tokenisation remplace les éléments de données sensibles par des équivalents non sensibles, appelés jetons, qui n'ont aucune valeur exploitable. Ceci est particulièrement utile pour protéger les informations de paiement et autres données sensibles.

Audits de sécurité et tests de pénétration réguliers

Effectuer des audits de sécurité et des tests de pénétration réguliers, c'est comme avoir des bilans de santé réguliers pour la santé de votre API. Tirer parti de outils fiables pour les tests de vulnérabilité des API peut vous aider à identifier les vulnérabilités avant que les attaquants ne les exploitent, vous permettant ainsi de renforcer vos défenses en conséquence.

Surveiller et enregistrer l'activité de l'API

Surveillez de près l'activité de votre API en enregistrant et en surveillant les requêtes et les réponses. Cela permet non seulement de déboguer les problèmes, mais aussi de détecter et de répondre aux menaces de sécurité potentielles en temps réel.

Restez informé des pratiques de sécurité

Le paysage numérique est en constante évolution, tout comme les menaces. Rester informé des dernières tendances en matière de sécurité, des vulnérabilités et des mesures de protection est crucial pour maintenir une sécurité API robuste.

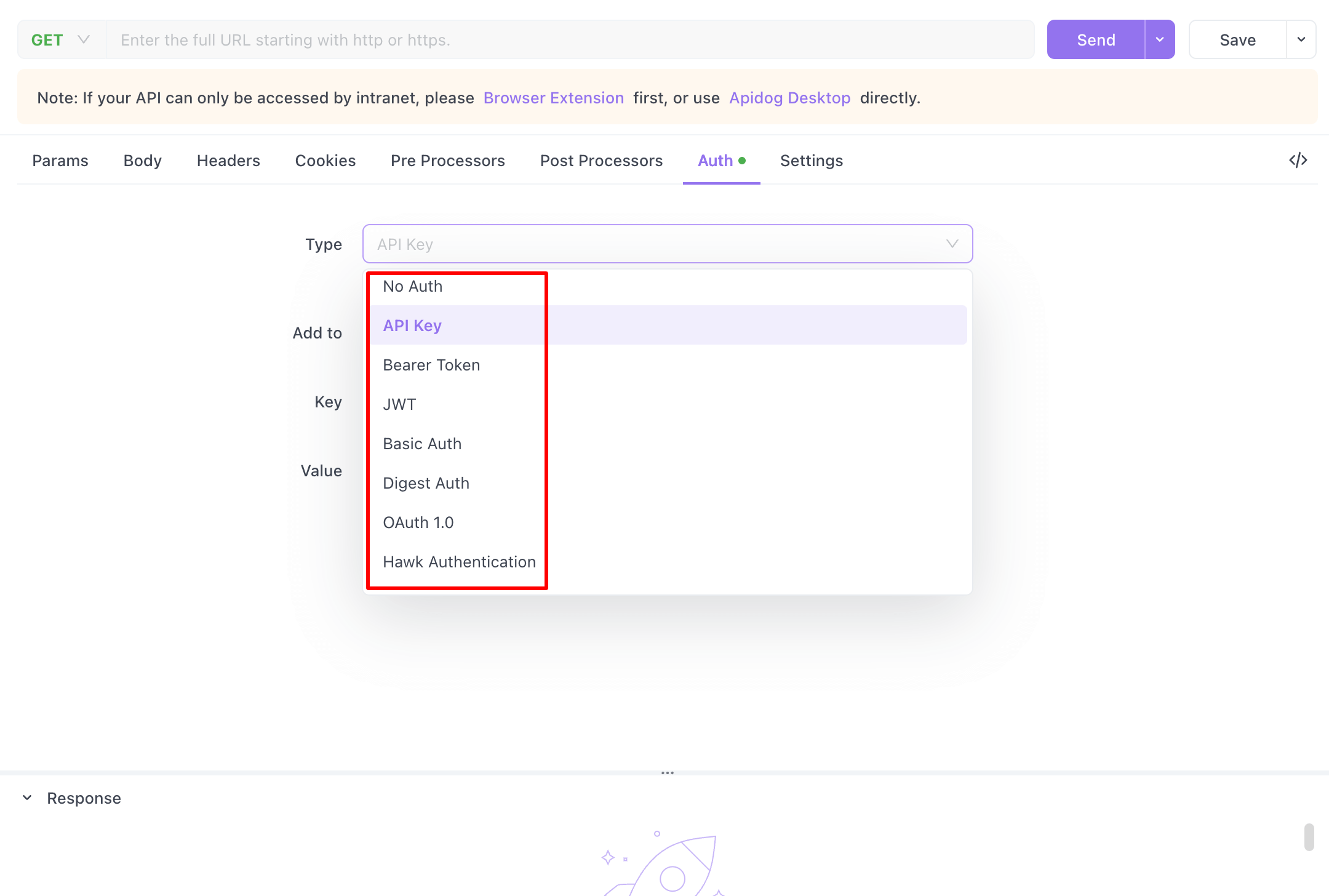

Utiliser Apidog pour assurer la sécurité des API Web

Apidog est un outil puissant pour la sécurité des API Web, offrant un large éventail de méthodes d'authentification pour répondre à divers besoins de sécurité. Il prend en charge Bearer Token pour l'authentification sans état, Basic Auth pour des implémentations simples et rapides, et Digest Auth pour une sécurité renforcée en hachant les informations d'identification de l'utilisateur. Pour des exigences d'accès plus complexes, Apidog fournit OAuth 1.0, ainsi que Hawk Authentication pour une authentification HTTP sécurisée sans distribution d'informations d'identification. Il facilite également la signature AWS pour les requêtes sécurisées vers les services AWS, l'authentification NTLM pour l'authentification de domaine basée sur Windows et Akamai EdgeGrid pour les appels d'API sécurisés vers la plateforme d'Akamai. L'utilisation d'Apidog permet aux développeurs de sécuriser efficacement leurs API, garantissant la protection des données et la conformité aux diverses normes d'authentification.

Conclusion

En un mot, la sécurité des API Web est un élément essentiel du développement web moderne, semblable aux boucliers et aux armures de l'arsenal d'un chevalier. En mettant en œuvre ces meilleures pratiques, les développeurs et les organisations peuvent réduire considérablement leur vulnérabilité aux attaques, en s'assurant que leurs API, et les utilisateurs qui s'y fient, restent en sécurité. N'oubliez pas que dans le domaine de la sécurité numérique, la vigilance et les mesures proactives sont vos meilleurs alliés.

Quelles sont les meilleures pratiques en matière de sécurité des API Web ?

Les pratiques clés incluent l'utilisation de mécanismes d'authentification et d'autorisation, la sécurisation de la transmission des données avec HTTPS, la validation des entrées pour prévenir les attaques par injection, la mise en œuvre de la limitation de débit et de la limitation, la gestion attentive des données sensibles, la réalisation d'audits de sécurité et la surveillance de l'activité de l'API.

Comment JWT fonctionne-t-il dans Apidog ?

Dans Apidog, JWT fournit un moyen sûr et efficace de gérer l'authentification et l'autorisation des utilisateurs, en générant automatiquement des jetons lors de la connexion et en les intégrant de manière transparente dans les requêtes API pour une sécurité robuste.

Comment puis-je m'assurer que la transmission des données de mon API est sécurisée ?

Utilisez toujours HTTPS pour chiffrer les données en transit, en vous assurant que les informations échangées entre le client et le serveur sont protégées contre l'écoute clandestine.

Qu'est-ce que la limitation de débit et pourquoi est-ce important ?

La limitation de débit restreint le nombre de requêtes d'API qu'un utilisateur peut effectuer dans un délai spécifique, ce qui est crucial pour prévenir les abus et atténuer les attaques DDoS.

Quelle est la différence entre le chiffrement et la tokenisation ?

Le chiffrement convertit les données en un format codé pour les protéger contre les accès non autorisés, tandis que la tokenisation remplace les données sensibles par des jetons non sensibles qui n'ont aucune valeur exploitable, offrant une couche de sécurité supplémentaire.

À quelle fréquence les audits de sécurité et les tests de pénétration doivent-ils être effectués ?

Régulièrement, au moins une fois par an, ou à la suite de modifications importantes de l'API ou de son environnement, afin d'identifier et d'atténuer les vulnérabilités potentielles.

Pourquoi la surveillance de l'activité de l'API est-elle importante ?

A9 : La surveillance permet de détecter des schémas inhabituels ou des menaces de sécurité potentielles en temps réel, ce qui permet de réagir rapidement pour protéger l'API.

Comment puis-je rester informé des pratiques de sécurité des API Web ?

Suivez des sources d'actualités de cybersécurité réputées, participez à des forums de sécurité et assistez à des conférences ou des webinaires connexes pour rester informé des dernières tendances et des meilleures pratiques.