L'ingénierie inverse des API est le processus d'analyse du comportement, des points de terminaison et des structures de données d'une API sans s'appuyer sur une documentation officielle. Cela implique la capture et l'inspection du trafic réseau, le décodage des formats de données et la réplication des appels d'API pour comprendre le fonctionnement de l'API.

Dans le monde du développement logiciel, l'ingénierie inverse devient cruciale dans plusieurs scénarios :

- Systèmes hérités : Lorsque vous traitez des API anciennes et non documentées qui n'ont pas été maintenues.

- Intégrations tierces : Lors de l'intégration avec des services tiers qui offrent une documentation limitée ou inexistante.

- API inexplorées : Parfois, les API sont créées sans fournir de documentation adéquate ni de détails publics.

L'ingénierie inverse permet aux développeurs de comprendre ces API, ce qui permet une intégration plus fluide et un dépannage plus efficace.

Pourquoi l'ingénierie inverse des API est-elle importante ?

L'ingénierie inverse des API offre des avantages importants, en particulier lorsqu'il s'agit de gérer des intégrations complexes ou de travailler avec des systèmes qui n'offrent pas de documentation publique. Voici pourquoi l'ingénierie inverse peut changer la donne :

- Comprendre les fonctionnalités cachées : Vous découvrez des fonctionnalités ou des points de terminaison non documentés, ce qui permet une meilleure intégration avec les services tiers.

- Accélérer le temps de développement : Comprendre le fonctionnement interne d'une API peut aider à accélérer le développement en évitant les conjectures.

- Créer des intégrations personnalisées : L'ingénierie inverse vous permet de créer des intégrations personnalisées avec des systèmes auxquels vous n'avez peut-être pas un accès complet.

Avantages de l'ingénierie inverse des API

- Efficacité accrue : Aide les développeurs à identifier plus rapidement les bogues et à résoudre efficacement les problèmes.

- Amélioration des interactions avec l'API : En analysant la façon dont une API répond, les développeurs peuvent optimiser leurs interactions avec le système.

- Meilleure documentation : Au fur et à mesure que vous effectuez l'ingénierie inverse de l'API, vous pouvez documenter les points de terminaison et les paramètres découverts pour votre propre usage ou les partager avec d'autres. (Conseil de pro : gagnez du temps et des efforts en utilisant la fonctionnalité de documentation d'API automatisée d'Apidog, qui génère une documentation complète sans avoir besoin d'écrire manuellement.)

Défis de l'ingénierie inverse des API

Bien que l'ingénierie inverse d'une API puisse être puissante pour le développement, elle présente également son propre ensemble de défis et d'inconvénients que les développeurs doivent prendre en compte.

- Préoccupations juridiques et éthiques : Certaines API sont protégées par des accords de conditions d'utilisation qui interdisent l'ingénierie inverse. Il est essentiel de revoir toutes les restrictions légales avant de se lancer dans le processus.

- Prend du temps : L'ingénierie inverse peut être un processus complexe et chronophage, qui oblige les développeurs à tester manuellement divers points de terminaison et à analyser les réponses. (Conseil de pro : vous pouvez utiliser Apidog pour envoyer facilement une requête et obtenir un rapport de réponse d'API.)

- Risque d'erreurs : Sans accès au code source ou à une documentation détaillée, il existe toujours un risque de mal comprendre le fonctionnement de l'API, ce qui entraîne des erreurs d'intégration.

Inconvénients

- Visibilité limitée : L'ingénierie inverse ne vous donne pas une image complète ; vous ne voyez que ce qui est accessible via les requêtes et les réponses.

- Incohérences : Certaines API peuvent modifier leur comportement au fil du temps, ce qui rend difficile le maintien de la cohérence lors de l'ingénierie inverse sur de longues périodes.

Étapes générales de l'ingénierie inverse des API

Voici une approche générale de l'ingénierie inverse des API :

- Capturer le trafic réseau : Utilisez des outils tels que Charles ou Proxyman pour intercepter les requêtes et les réponses HTTP/HTTPS.

- Analyser les requêtes et les réponses : Identifier les points de terminaison, les en-têtes, les paramètres et les formats de données.

- Répliquer les appels d'API : Utilisez des outils tels que Apidog ou cURL pour recréer et tester les requêtes d'API.

- Décoder les formats de données : Convertir les données chiffrées ou obfusquées en formats lisibles.

- Documenter les résultats : Enregistrer le comportement de l'API, les points de terminaison et les structures de données pour référence future.

Meilleurs outils pour l'ingénierie inverse des API

Les bons outils sont essentiels pour effectuer efficacement l'ingénierie inverse des API. Voici quelques-uns des meilleurs outils pour vous aider dans le processus :

| Outil | Objectif | Pourquoi c'est utile |

|---|---|---|

| Apidog | Conception, test, débogage et simulation d'API | Apidog est un outil de développement d'API tout-en-un qui simplifie le débogage et les tests. Il aide les développeurs à tester les requêtes, à simuler les réponses d'API et à documenter efficacement les points de terminaison d'API. |

| Burp Suite | Test de sécurité des applications Web | Idéal pour inspecter le trafic entre un client et une API, ce qui permet d'identifier les points de terminaison et les flux de données cachés. |

| Wireshark | Analyseur de protocole réseau | Capture le trafic réseau pour analyser les requêtes et les réponses d'API directement à partir des appels HTTP(S). |

| Fiddler | Proxy de débogage HTTP | Utile pour capturer et analyser le trafic HTTP(s) entre un client et un serveur. |

| Charles | Proxy HTTP et outil de surveillance | Charles est un outil populaire pour inspecter et analyser le trafic HTTP et SSL entre les clients et les serveurs. Il est idéal pour comprendre et déboguer les interactions avec les API en temps réel. |

| Proxyman | Proxy de débogage d'API | Semblable à Charles, Proxyman est un autre outil puissant conçu pour intercepter et analyser le trafic HTTP(s), offrant une interface utilisateur intuitive pour inspecter facilement les requêtes, les réponses et les comportements d'API. |

Pourquoi Apidog se démarque :

- Débogage d'API : Les outils de débogage intégrés d'Apidog vous permettent de résoudre les problèmes de réponses d'API en temps réel.

- Simuler les réponses d'API : Vous pouvez simuler les réponses d'API pour simuler différents scénarios.

- Génération de code client : Apidog vous permet de générer automatiquement du code client basé sur l'API d'ingénierie inverse.

Meilleures pratiques pour l'ingénierie inverse des API

Pour garantir une ingénierie inverse éthique et efficace, suivez ces meilleures pratiques :

- Respecter les limites légales : Évitez de violer les conditions d'utilisation ou les droits de propriété intellectuelle.

- Donner la priorité à la sécurité : N'exposez pas de données sensibles et ne contournez pas les mécanismes de sécurité.

- Tout documenter : Conservez des enregistrements détaillés de vos découvertes et modifications.

- Utiliser les bons outils : Tirez parti d'outils tels que Charles et Proxyman pour l'ingénierie inverse des API.

- Collaborer avec des experts : Demandez conseil à des professionnels pour éviter les pièges.

Exemples pratiques d'ingénierie inverse d'API

Pour démontrer la valeur de l'ingénierie inverse des API, examinons deux scénarios pratiques :

Scénario 1 : Intégration avec des sites Web sans API publique

Certaines plateformes n'offrent pas d'API publique, mais fournissent toujours des données précieuses. En effectuant l'ingénierie inverse du trafic entre une application Web et le serveur, les développeurs peuvent reproduire les fonctionnalités de l'API. Cela implique la capture du trafic réseau, l'analyse des mécanismes d'authentification et la réplication des requêtes par programmation.

Scénario 2 : Remplacement d'une véritable API par une API factice

Si votre application est intégrée à une API qui change fréquemment, qui a des limites de débit ou qui nécessite des tests isolés, vous pouvez effectuer l'ingénierie inverse de la véritable API pour créer une API factice. Cela permet de tester et d'auditer sans affecter le système en direct.

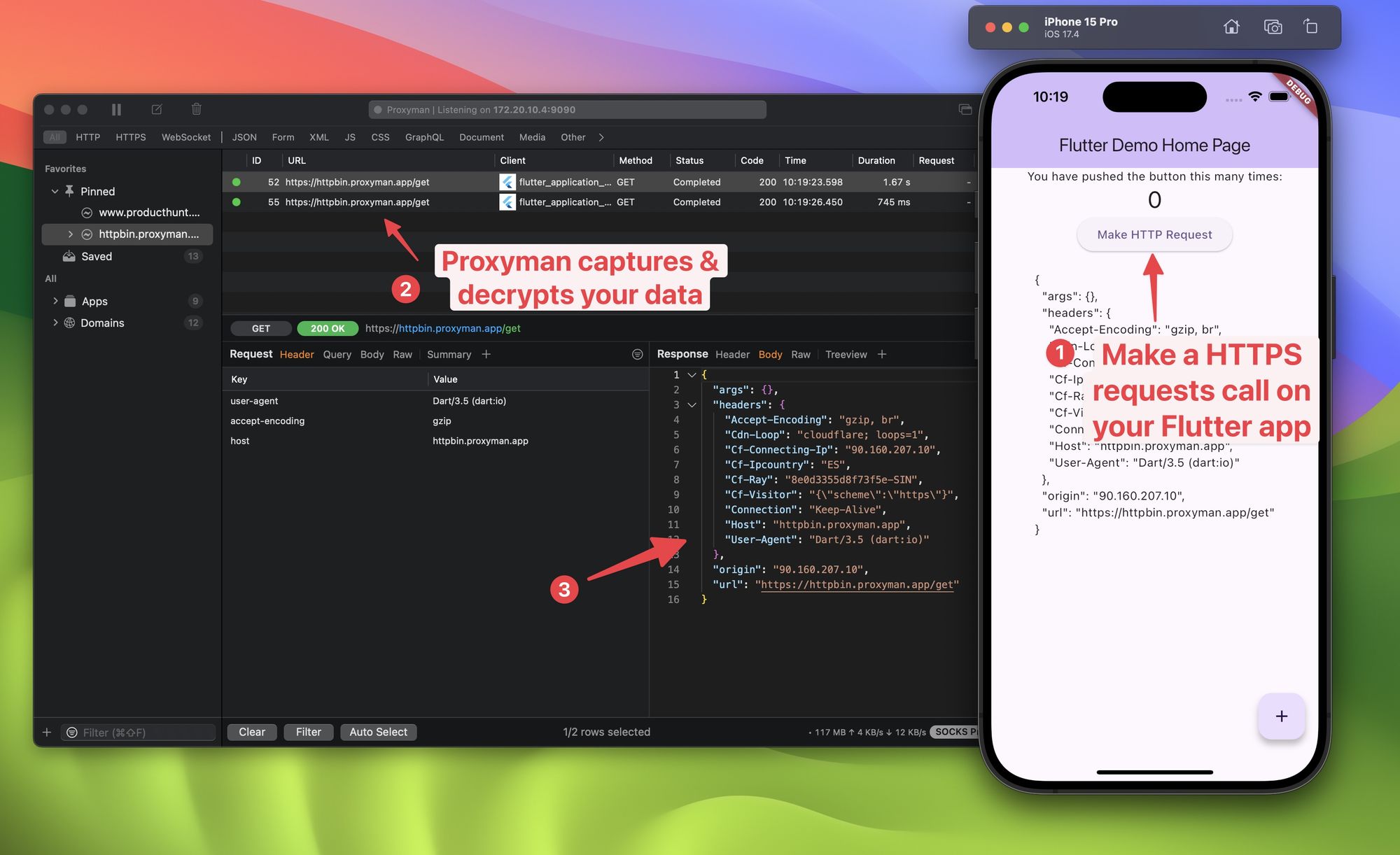

Exemple concret : capture du trafic HTTPS à partir d'une application Flutter iOS avec Proxyman

Lors du développement ou du débogage d'une application Flutter, il est essentiel de comprendre le trafic réseau entre votre application et les API externes. Cependant, la capture du trafic HTTPS, en particulier sur les appareils iOS, peut être délicate. Dans cet exemple, nous allons vous expliquer comment utiliser Proxyman, un puissant outil de proxy de débogage, pour capturer le trafic HTTPS à partir d'une application Flutter iOS, que vous utilisiez un simulateur iOS ou un appareil physique.

Étape 1 : Configuration du proxy HTTP dans Flutter

Par défaut, Flutter n'utilise pas de proxy HTTP, vous devrez donc le configurer manuellement dans votre projet. La configuration dépend de la bibliothèque HTTP que vous utilisez. Vous trouverez ci-dessous des exemples pour deux bibliothèques populaires : le package http et la bibliothèque Dio.

Utilisation du package http :

import 'dart:io';

import 'package:http/io_client.dart';

// Remplacez <YOUR_LOCAL_IP> par l'adresse IP de votre ordinateur pour Android.

// Pour iOS, utilisez 'localhost:9090'.

String proxy = Platform.isAndroid ? '<YOUR_LOCAL_IP>:9090' : 'localhost:9090';

// Créez une nouvelle instance de HttpClient.

HttpClient httpClient = HttpClient();

// Configurez le proxy.

httpClient.findProxy = (uri) {

return "PROXY $proxy;";

};

// Autorisez Proxyman à capturer le trafic SSL sur Android.

httpClient.badCertificateCallback =

((X509Certificate cert, String host, int port) => true);

// Transmettez le HttpClient configuré à l'IOClient.

IOClient myClient = IOClient(httpClient);

// Effectuez votre requête réseau comme d'habitude.

var response = await myClient.get(Uri.parse('https://example.com/my-url'));Utilisation de la bibliothèque Dio :

import 'package:dio/dio.dart';

// Remplacez <YOUR_LOCAL_IP> par l'adresse IP de votre ordinateur pour Android.

// Pour iOS, utilisez 'localhost:9090'.

String proxy = Platform.isAndroid ? '<YOUR_LOCAL_IP>:9090' : 'localhost:9090';

// Créez une nouvelle instance de Dio.

Dio dio = Dio();

// Configurez le proxy et les paramètres SSL.

(dio.httpClientAdapter as DefaultHttpClientAdapter).onHttpClientCreate = (client) {

client.findProxy = (url) {

return 'PROXY $proxy';

};

client.badCertificateCallback = (X509Certificate cert, String host, int port) => true;

};

// Effectuez votre requête réseau comme d'habitude.

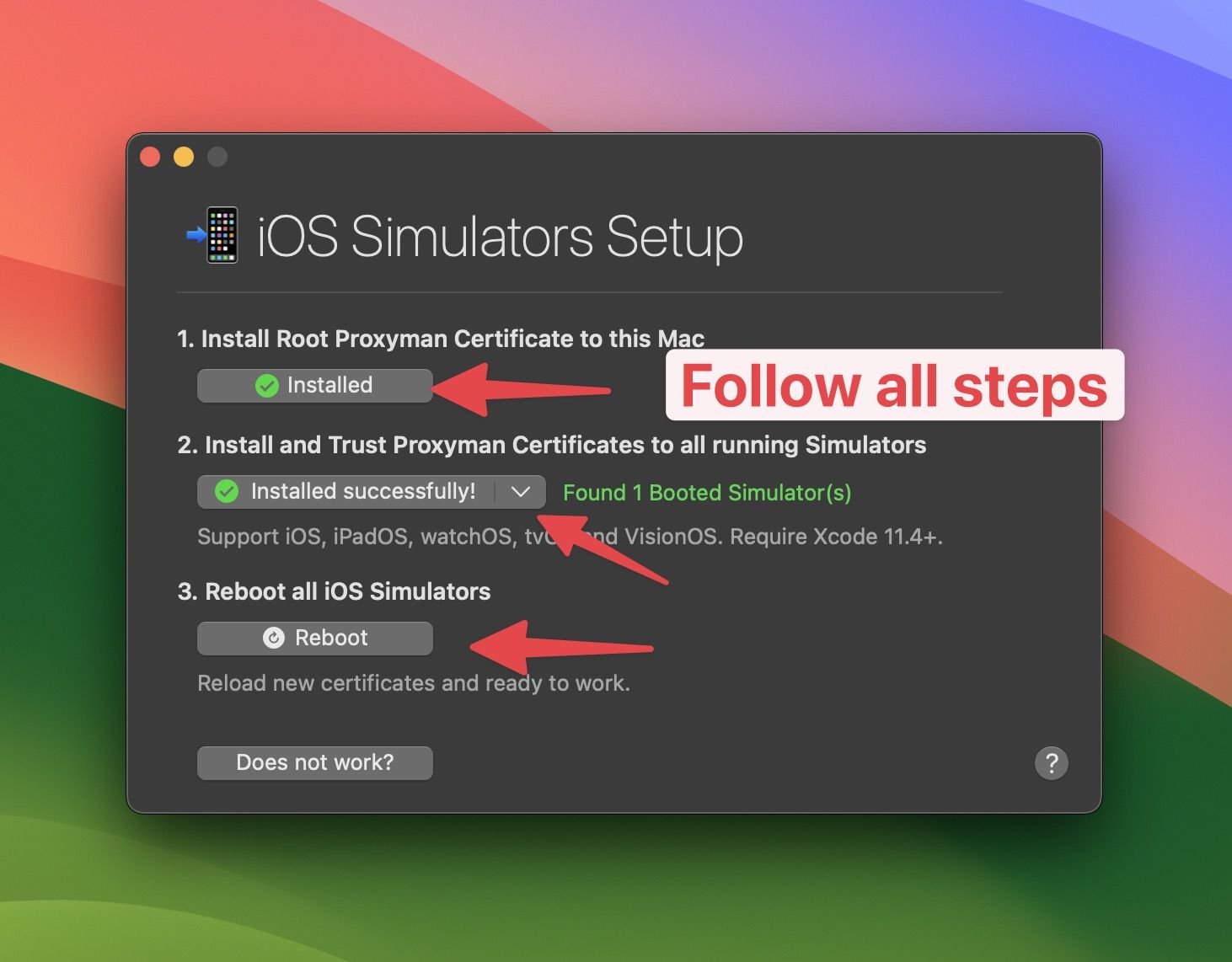

var response = await dio.get('https://example.com/my-url');Étape 2 : Capture du trafic sur un simulateur iOS

1. Ouvrez le simulateur iOS : Assurez-vous que le simulateur est en cours d'exécution et qu'il est défini comme cible pour votre application Flutter.

2. Installez le certificat Proxyman :

- Ouvrez Proxyman et accédez au menu Certificat.

- Sélectionnez Installer pour iOS -> Simulateur.

- Suivez les instructions à l'écran. Proxyman configurera automatiquement le proxy et installera le certificat.

3. Exécutez votre application Flutter : Lancez votre application sur le simulateur.

4. Capture du trafic : Proxyman commencera automatiquement à capturer tout le trafic HTTP/HTTPS de votre application.

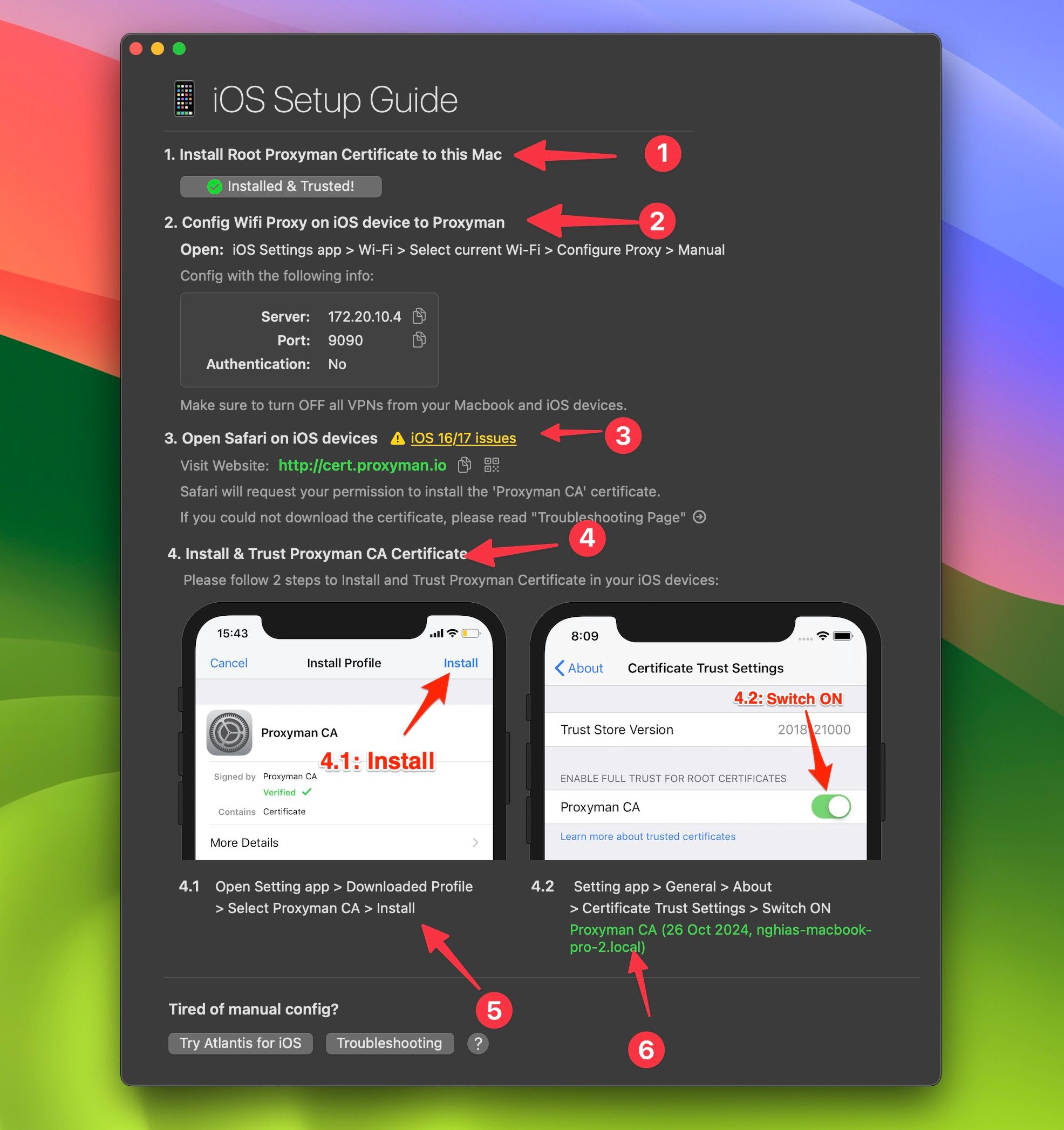

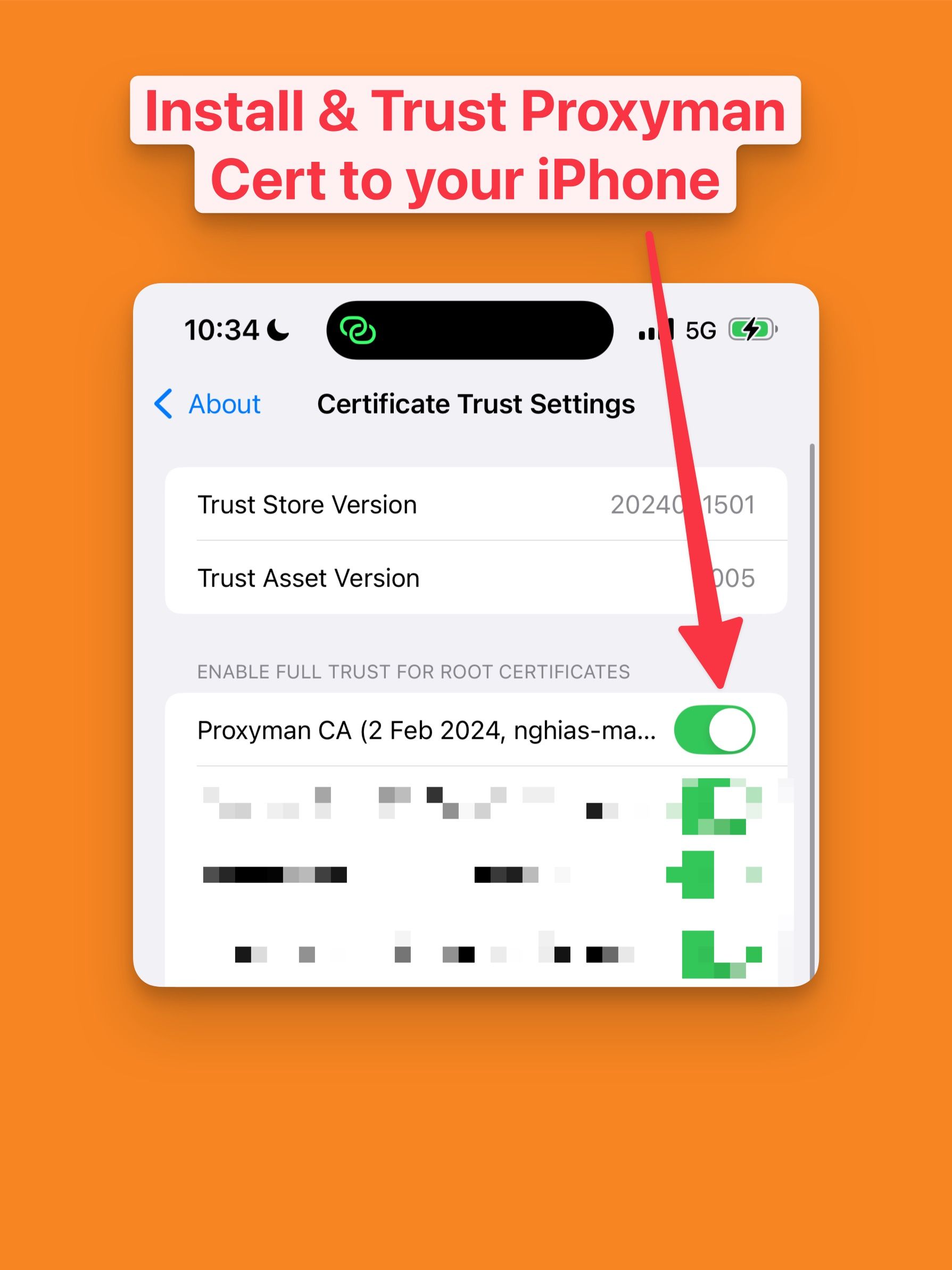

Étape 3 : Capture du trafic sur un appareil iOS physique

1. Installez le certificat Proxyman :

- Ouvrez Proxyman et accédez au menu Certificat.

- Sélectionnez Installer pour iOS -> Appareil physique. Suivez les étapes pour l'installer.

- Faites confiance au certificat sur votre appareil.

2. Exécutez votre application Flutter : Lancez votre application sur l'appareil physique.

3. Capture du trafic : Proxyman capturera automatiquement tout le trafic HTTP/HTTPS de votre application.

La capture du trafic HTTPS est essentielle pour le débogage des appels d'API, l'inspection des charges utiles des requêtes/réponses et la garantie que votre application communique en toute sécurité avec les services principaux. Des outils tels que Proxyman simplifient ce processus, même pour les applications Flutter fonctionnant sur iOS, où le trafic HTTPS est chiffré par défaut.

En suivant ces étapes, vous pouvez obtenir des informations approfondies sur le comportement réseau de votre application, identifier les problèmes potentiels et garantir une intégration transparente avec les API externes. Que vous travailliez avec un simulateur iOS ou un appareil physique, Proxyman facilite la capture et l'analyse du trafic HTTPS, ce qui vous fait gagner du temps et des efforts pendant le développement.

Conclusion

L'ingénierie inverse des API est une technique puissante pour comprendre les systèmes non documentés, optimiser les intégrations et améliorer la sécurité. Avec des outils tels que Charles et Proxyman, ainsi qu'Apidog, les développeurs peuvent rationaliser le processus, déboguer les requêtes d'API et assurer une communication transparente entre les systèmes.