Êtes-vous confus au sujet des jetons JWT et Bearer ? Ne vous inquiétez pas, vous n'êtes pas seul ! Dans le monde des API et de la communication sécurisée, ces termes reviennent souvent. Cependant, comprendre leurs différences et savoir quand utiliser chacun d'eux peut être délicat. Dans cet article de blog, nous allons décomposer les jetons JWT et Bearer dans un ton simple et conversationnel. À la fin, vous serez bien versé dans le débat « JWT vs. jeton Bearer ».

Que sont les jetons et pourquoi en avons-nous besoin ?

En termes simples, un jeton est un élément de données utilisé pour authentifier et autoriser les utilisateurs. Imaginez que vous êtes à un concert. Pour entrer, vous avez besoin d'un billet. De même, pour accéder à une API, vous avez besoin d'un jeton. Les jetons garantissent que seuls les utilisateurs autorisés peuvent accéder à certaines ressources, ajoutant ainsi une couche de sécurité essentielle.

Mais attendez, n'y a-t-il pas différents types de jetons ? Oui, en effet ! Parmi eux, les jetons JWT (JSON Web Tokens) et Bearer sont les plus populaires. Comprendre les nuances entre eux peut vous aider à choisir celui qui convient le mieux à vos besoins.

JWT (JSON Web Tokens)

Qu'est-ce qu'un JWT ?

JWT signifie JSON Web Token. C'est un moyen compact et sûr pour les URL de représenter les revendications à transférer entre deux parties. Ceci est particulièrement utile dans le contexte des API où vous devez sécuriser la transmission de données entre un client et un serveur.

Comment fonctionne un JWT ?

Un JWT se compose de trois parties :

- En-tête : Contient des métadonnées sur le jeton, telles que le type de jeton et l'algorithme utilisé pour le signer.

- Charge utile : Contient les revendications. Les revendications sont des déclarations sur une entité (généralement, l'utilisateur) et des données supplémentaires.

- Signature : Ceci est utilisé pour vérifier que l'expéditeur du JWT est bien celui qu'il prétend être et pour s'assurer que le message n'a pas été modifié en cours de route.

Lorsqu'un client envoie une requête à un serveur, il inclut le JWT dans l'en-tête de la requête. Le serveur vérifie ensuite le jeton et, s'il est valide, traite la requête. Si le jeton est invalide ou a expiré, le serveur rejette la requête.

Avantages de l'utilisation de JWT

- Compact : Étant de petite taille, les JWT sont parfaits pour être transmis dans les URL, les en-têtes HTTP ou à l'intérieur des cookies.

- Autonome : Les JWT contiennent toutes les informations nécessaires à l'authentification, ce qui signifie qu'il n'est pas nécessaire d'interroger la base de données plusieurs fois.

- Évolutif : Idéal pour les applications web modernes où l'évolutivité est cruciale.

Inconvénients des JWT

- Pas de révocation de jeton : Une fois qu'un JWT est émis, il ne peut pas être révoqué facilement tant qu'il n'expire pas.

- Taille de la charge utile : Au fur et à mesure que la charge utile augmente, la taille du jeton augmente également, ce qui peut affecter les performances.

Jetons Bearer

Qu'est-ce qu'un jeton Bearer ?

Un jeton Bearer est un jeton de sécurité. Avec un jeton Bearer, la partie en possession du jeton (le « porteur ») a accès à la ressource sans autre identification. Essentiellement, « Si vous l'avez, vous pouvez l'utiliser. »

Comment fonctionne un jeton Bearer ?

Les jetons Bearer sont généralement générés par un serveur d'authentification et transmis au client. Le client inclut ensuite le jeton dans l'en-tête d'autorisation HTTP lors des requêtes pour accéder aux ressources protégées.

Contrairement aux JWT, les jetons Bearer n'ont pas de structure standardisée. Ils sont opaques pour les clients, ce qui signifie que les clients ne doivent pas tenter de les décoder ou de les interpréter.

Avantages de l'utilisation des jetons Bearer

- Simplicité : Facile à mettre en œuvre et à utiliser.

- Flexibilité : Peut être utilisé avec divers mécanismes d'authentification.

- Sécurisé : Puisque le jeton est opaque, les clients ne peuvent pas altérer son contenu.

Inconvénients des jetons Bearer

- Sans état : Sans infrastructure supplémentaire, les jetons ne peuvent pas être révoqués.

- Manque de standardisation : Les jetons Bearer n'ont pas de format standardisé, ce qui peut entraîner des incohérences.

JWT vs. Jeton Bearer : Différences clés

Structure et informations

- JWT : Structuré avec trois parties (en-tête, charge utile, signature) et contient des informations dans le jeton lui-même.

- Jeton Bearer : Opaque et ne contient pas d'informations sur l'utilisateur ou les revendications.

Utilisabilité

- JWT : Peut être utilisé à la fois pour l'authentification et l'échange d'informations. Idéal pour les sessions sans état.

- Jeton Bearer : Principalement utilisé pour l'authentification. Convient aux cas d'utilisation plus simples où la révocation de jeton n'est pas une préoccupation.

Sécurité

- JWT : Offre une sécurité renforcée avec sa signature, mais une fois émis, il ne peut pas être révoqué facilement.

- Jeton Bearer : Plus simple mais nécessite des mécanismes supplémentaires pour la révocation et la gestion.

Quand utiliser JWT vs. Jeton Bearer

Décider d'utiliser un JWT ou un jeton Bearer dépend de votre cas d'utilisation spécifique :

Utilisez JWT si :

- Vous avez besoin d'un jeton autonome qui peut transporter des informations entre les parties.

- Vous avez besoin d'un jeton compact qui peut être transmis facilement.

- Vous avez besoin d'un jeton qui peut être vérifié sans interroger une base de données.

Utilisez un jeton Bearer si :

- Vous avez besoin d'un mécanisme d'authentification simple.

- Vous préférez les jetons opaques pour des raisons de sécurité.

- Vous avez une infrastructure en place pour gérer la révocation des jetons.

Meilleures pratiques pour l'utilisation des jetons

Que vous choisissiez JWT ou des jetons Bearer, voici quelques bonnes pratiques à suivre :

- Transmission sécurisée : Utilisez toujours HTTPS pour vous assurer que les jetons sont transmis en toute sécurité.

- Expiration du jeton : Mettez en œuvre l'expiration du jeton pour réduire le risque de vol de jeton.

- Révocation : Développez une stratégie de révocation de jeton, en particulier si vous utilisez des jetons de longue durée.

- Stockage : Stockez les jetons en toute sécurité. Évitez le stockage local si possible ; envisagez d'utiliser des cookies HTTP uniquement.

Présentation d'Apidog : Votre compagnon de gestion d'API

La gestion des jetons, en particulier dans un écosystème d'API complexe, peut être difficile. C'est là qu'Apidog entre en jeu. Apidog est un outil puissant conçu pour vous aider à gérer vos API efficacement. Que vous travailliez avec des JWT, des jetons Bearer ou tout autre type de jeton, Apidog fournit des fonctionnalités robustes pour simplifier votre flux de travail.

JWT dans Apidog

Apidog est un outil de développement et de test d'API convivial qui excelle dans la gestion des jetons Web JSON (JWT). Grâce à son interface intuitive, Apidog simplifie le processus de gestion des JWT, offrant une prise en charge automatique de la génération de jetons, de la gestion dynamique et de l'inclusion transparente dans les requêtes d'API.

Cet outil rationalise les aspects liés aux JWT du développement d'API, permettant aux développeurs de se concentrer sur des tests et une intégration efficaces dans leurs flux de travail.

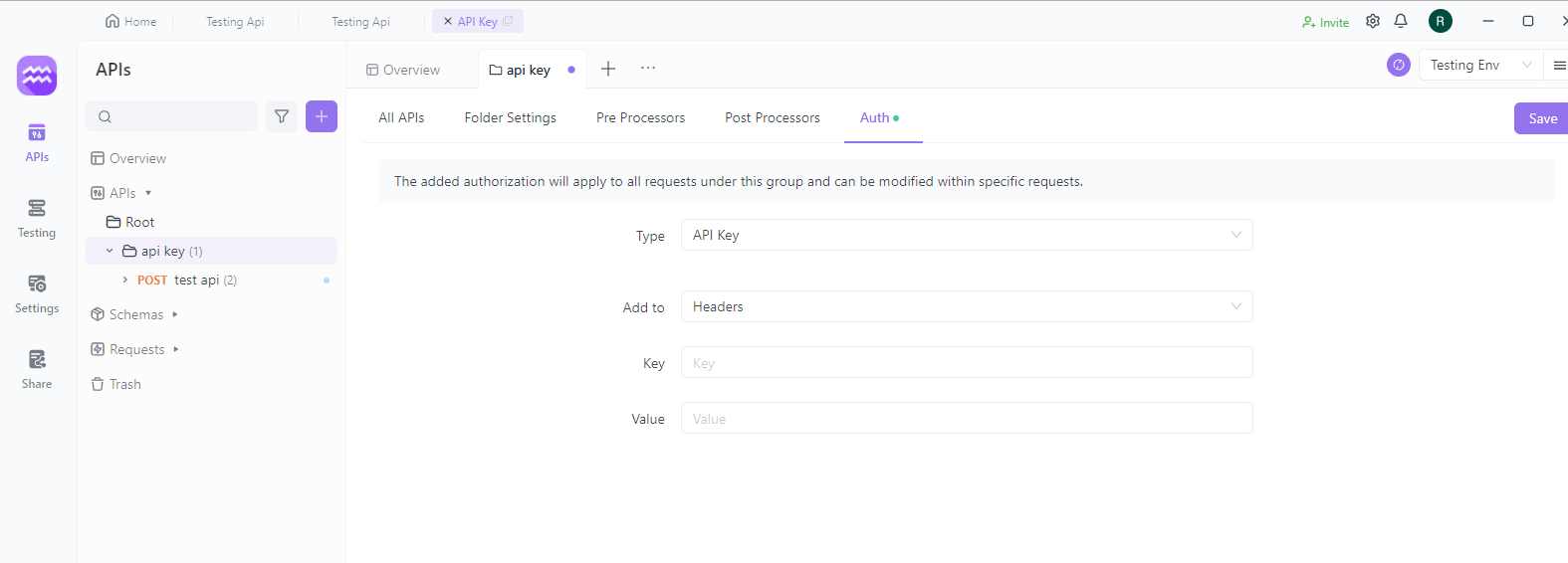

Comment authentifier un jeton Bearer dans Apidog

Lors du test unitaire d'une API dans Apidog, la méthode d'authentification par jeton Bearer est très simple.

Ouvrez une API existante dans Apidog, passez en mode « Débogage », sélectionnez « Requête » > « Auth », spécifiez le type comme « Jeton Bearer » et entrez le jeton dans la zone de saisie en bas pour soumettre.

Il est important de noter que les jetons Bearer doivent être conservés en sécurité et ne pas être partagés inutilement. Ils doivent également être périodiquement renouvelés ou révoqués selon les besoins à des fins de sécurité.

Conclusion

Comprendre les différences entre les jetons JWT et Bearer est crucial pour sécuriser efficacement vos API. Les JWT offrent un moyen structuré et autonome de transmettre des informations, tandis que les jetons Bearer fournissent une méthode d'authentification simple et flexible. En fonction de vos besoins, vous pouvez choisir le type de jeton qui convient le mieux à votre application.

En suivant les meilleures pratiques et en tirant parti d'outils comme Apidog, vous pouvez vous assurer que votre API reste sécurisée et efficace. Alors, allez-y et explorez le monde des jetons en toute confiance !