Dans la fintech, votre API n'est pas seulement une interface technique : c'est la porte d'entrée de votre entreprise, la colonne vertébrale de vos partenariats et une cible de choix pour les régulateurs comme pour les attaquants. La moindre erreur dans la conception ou la sécurité de votre API peut entraîner des violations de données catastrophiques, des amendes réglementaires ou une perte totale de confiance des partenaires.

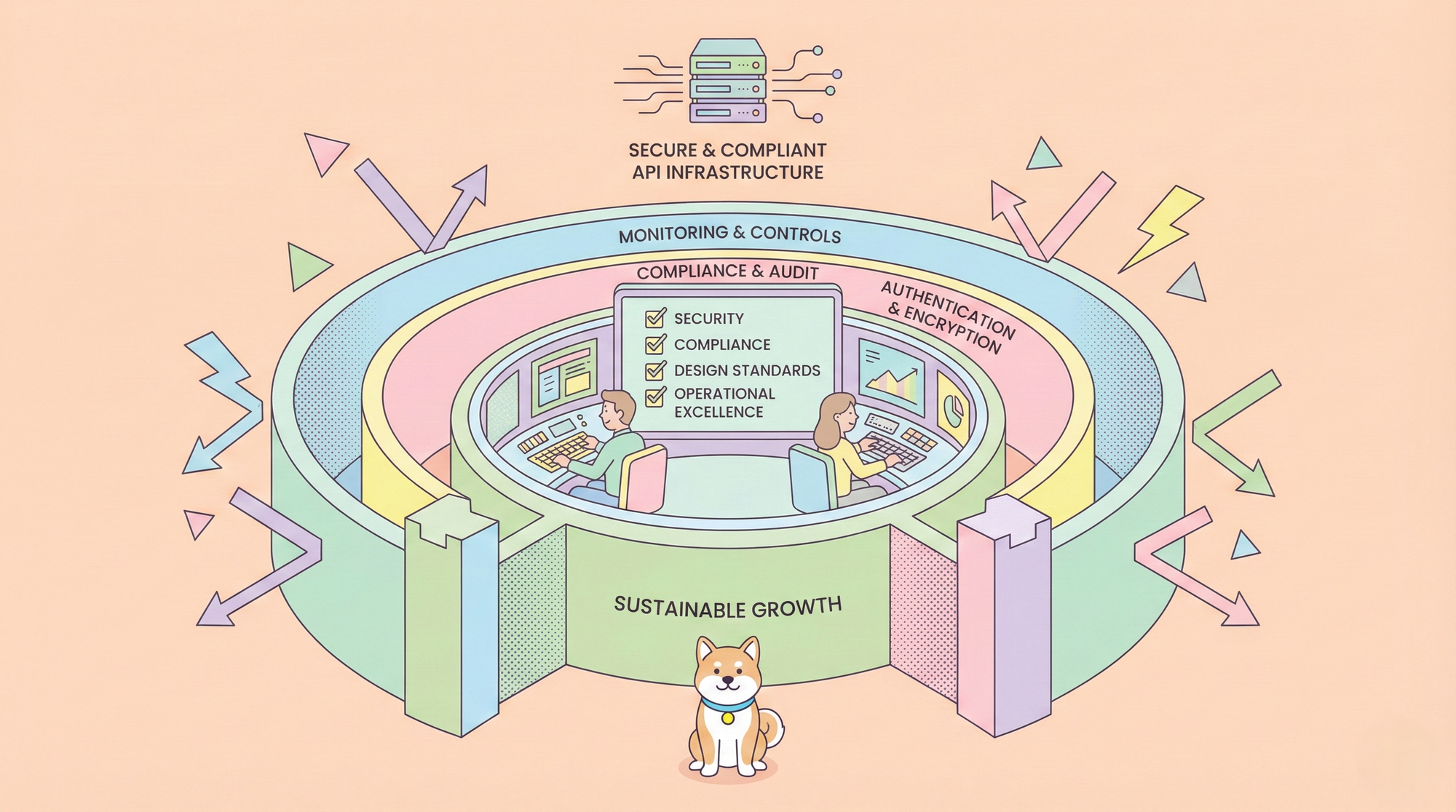

C'est pourquoi "aller vite et casser des choses" ne suffit pas ici. Vous devez aller vite et construire des choses incassables. Cela exige plus que de bons développeurs ; cela exige une Gouvernance des API – un cadre délibéré de politiques, de normes et de contrôles qui garantit que chaque API que vous construisez est sécurisée, conforme et fiable.

Si vous dirigez une équipe fintech sur le marché américain hautement réglementé, bien gérer la gouvernance n'est pas une option, c'est une question de survie. Cette liste de contrôle est votre feuille de route.

Maintenant, construisons votre forteresse.

Pourquoi la gouvernance des API est-elle si importante dans la fintech américaine ?

Avant de plonger dans la liste de contrôle, il est utile de comprendre pourquoi la gouvernance est particulièrement critique pour les équipes fintech aux États-Unis.

Les API Fintech se situent à l'intersection du risque et de l'échelle

Les API fintech gèrent souvent :

- Des transactions financières

- Des informations personnelles identifiables (PII)

- Des données d'authentification et d'autorisation

- Des intégrations avec des banques, des processeurs de paiement et des régulateurs

Cela signifie que même de petites décisions concernant les API peuvent avoir des conséquences considérables.

La pression réglementaire américaine relève la barre

Les équipes fintech américaines doivent tenir compte de :

- Les attentes en matière de protection et de confidentialité des données

- L'auditabilité et la traçabilité

- Les politiques de sécurité internes

- Les exigences de conformité externes

Une gouvernance des API solide vous aide à prouver le contrôle, et non pas seulement à le revendiquer.

Qu'est-ce que la gouvernance des API (en langage clair) ?

La gouvernance des API est l'ensemble des règles, processus et outils qui garantissent que vos API sont :

- Conçues de manière cohérente

- Sécurisées par défaut

- Faciles à comprendre

- Sûres à modifier

- Auditables dans le temps

En bref, la gouvernance aide les équipes à avancer rapidement sans trahir la confiance.

Pourquoi la gouvernance est non négociable pour la fintech américaine

Le paysage financier américain est un champ de mines réglementaire : GLBA, directives FFIEC, réglementation sur la cybersécurité du NYDFS (23 NYCRR 500), règles de la SEC et lois au niveau des États comme le California Consumer Privacy Act (CCPA). Vos API sont directement concernées.

Au-delà de la conformité, considérez :

- La confiance des partenaires : Les banques et les grandes institutions mèneront une diligence raisonnable rigoureuse sur la sécurité de votre API avant toute intégration.

- L'expérience développeur : Des API incohérentes ralentissent vos propres équipes et frustrent les développeurs externes.

- Le risque commercial : Une panne ou une violation d'API peut interrompre les transactions, entraînant des pénalités contractuelles et des dommages réputationnels difficiles à réparer.

La gouvernance transforme ce risque en un avantage concurrentiel : elle rend votre plateforme plus fiable, plus facile à utiliser et plus sûre à faire évoluer.

La liste de contrôle complète de la gouvernance des API pour la fintech

Utilisez ceci comme un document vivant. Faites un audit trimestriel.

Catégorie 1 : Sécurité et authentification

1.1 Authentification et autorisation :

- Appliquer une authentification forte et standardisée : Imposer OAuth 2.0 avec PKCE pour les applications grand public. Utiliser mTLS (mutual TLS) pour les connexions B2B de la plus haute valeur. Interdire les clés API dans les paramètres d'URL.

- Implémenter une autorisation fine : Utiliser un modèle cohérent (par exemple, RBAC, ABAC) sur toutes les API. Ne jamais se fier à des vérifications "à l'entrée seulement" ; valider les permissions au niveau du point de terminaison.

- Imposer la gestion des jetons : Appliquer des jetons d'accès de courte durée (minutes/heures) avec une rotation sécurisée des jetons de rafraîchissement. Implémenter la liaison de jetons.

1.2 Protection et chiffrement des données :

- Chiffrer tout en transit : TLS 1.2+ (imposer 1.3) est non négociable. Appliquer des suites de chiffrement strictes.

- Classifier et protéger les données au repos : Identifier toutes les PII (informations personnelles identifiables), les données PCI et les informations financières non publiques. Assurer le chiffrement conformément aux lois FFIEC et aux lois des États.

- Masquer les données sensibles dans les journaux et les réponses : Ne jamais enregistrer les numéros de compte complets, les numéros de sécurité sociale ou les clés API. Utiliser des modèles de masquage cohérents (par exemple,

XXX-XX-1234).

1.3 Protection contre les menaces :

- Implémenter une validation et une assainissement rigoureux des entrées : Traiter toutes les entrées comme malveillantes. Utiliser des schémas de validation solides et basés sur des listes blanches (JSON Schema, OpenAPI).

- Appliquer la limitation de débit et le étranglement des API : Définir des limites basées sur les niveaux d'utilisateur et le risque du point de terminaison. Implémenter une dégradation élégante, pas seulement des coupures nettes.

- Déployer une passerelle API/WAF dédiée : Utiliser cette couche pour l'application cohérente des politiques (authentification, limites de débit), la détection des menaces (OWASP Top 10 pour les API) et la transformation des requêtes/réponses.

Catégorie 2 : Conformité et respect des réglementations

2.1 Pistes d'audit et journalisation :

- Journaliser tous les accès et changements : Chaque appel API doit générer un journal d'audit immuable avec : horodatage, ID de l'utilisateur/client API, point de terminaison, IP source, identifiants de requête/réponse et résultat. Ceci est essentiel pour Reg SCI, SOC 2 et les enquêtes de violation.

- Maintenir la lignée des données : Pour les API transactionnelles, implémenter des ID de trace qui suivent une requête à travers tous les microservices pour une traçabilité complète.

- Sécuriser et conserver les journaux : Stocker les journaux dans un système sécurisé et immuable. Respecter les périodes de rétention prescrites par le FFIEC (souvent 3 à 7 ans).

2.2 Confidentialité et consentement des données :

- Cartographier les flux de données pour CCPA/CPRA : Savoir quelles PII chaque API traite et où elles circulent. Concevoir des API pour honorer les demandes de "Droit à l'effacement" et de "Droit de savoir".

- Intégrer les vérifications de consentement : Pour les API gérant des données consommateurs, vérifier et enregistrer le statut de consentement avant le traitement.

- Gérer les risques tiers (API de fournisseurs) : Avoir un processus pour évaluer la posture de sécurité de toute API externe avec laquelle vous vous intégrez. C'est une exigence directe du NYDFS 500.

Catégorie 3 : Normes de conception et de développement

3.1 Cohérence et utilisabilité :

- Adopter une philosophie de conception API-First : Définir le contrat (Spécification OpenAPI) avant d'écrire le code. Cela aligne les parties prenantes et prévient la dérive.

- Standardiser les noms, les erreurs et les modèles :

- Utiliser les conventions RESTful ou un schéma GraphQL clair.

- Appliquer un format universel de réponse aux erreurs (

{"code": "INSUFFICIENT_FUNDS", "message": "...", "traceId": "..."}). - Utiliser les normes ISO pour les dates, les devises et les codes de pays.

- Versionner toutes les API : Utiliser le versionnement par chemin d'URL (

/api/v1/) ou par en-tête. Avoir une politique de dépréciation claire et documentée (par exemple, une période de fin de vie de 12 mois).

3.2 Documentation et découvrabilité :

- Maintenir une documentation interactive et en direct : Chaque API doit avoir une documentation toujours synchronisée avec le code en cours d'exécution. Elle doit permettre des tests sûrs et en bac à sable.

- Documenter l'impact réglementaire : Étiqueter les points de terminaison dans la documentation avec la portée de conformité pertinente (par exemple,

[PCI-DSS],[GLBA]). - Publier un guide public des API : Pour les développeurs externes, fournir des guides clairs sur l'authentification, la gestion des erreurs, les limites de débit et les exigences de conformité.

Catégorie 4 : Excellence opérationnelle et surveillance

4.1 Fiabilité et performances :

- Définir et surveiller les SLO/SLA : Établir des objectifs de niveau de service pour la latence (p95, p99), le débit et la disponibilité (99.9%+). Les surveiller religieusement.

- Implémenter des contrôles de santé complets : Disposer de points de terminaison dédiés

/healthet/readypour tous les services, surveillés par votre plateforme d'orchestration. - Préparer les pannes : Concevoir pour l'idempotence (essentiel pour les paiements !) Implémenter des disjoncteurs et des solutions de secours élégantes.

4.2 Gestion du changement et déploiement :

- Appliquer les revues de code et de sécurité : Aucun changement d'API ne fusionne sans revue. Utiliser des outils SAST/DAST automatisés dans CI/CD.

- Maintenir un registre centralisé des API : Une source unique de vérité pour toutes les API, leurs propriétaires, leur statut et leurs contrats. Ceci est vital pour les audits et les demandes des partenaires.

- Utiliser des déploiements Canary/Blue-Green : Déployer les changements d'API progressivement pour minimiser la zone d'impact.

De la liste de contrôle à la réalité : comment Apidog permet la gouvernance fintech

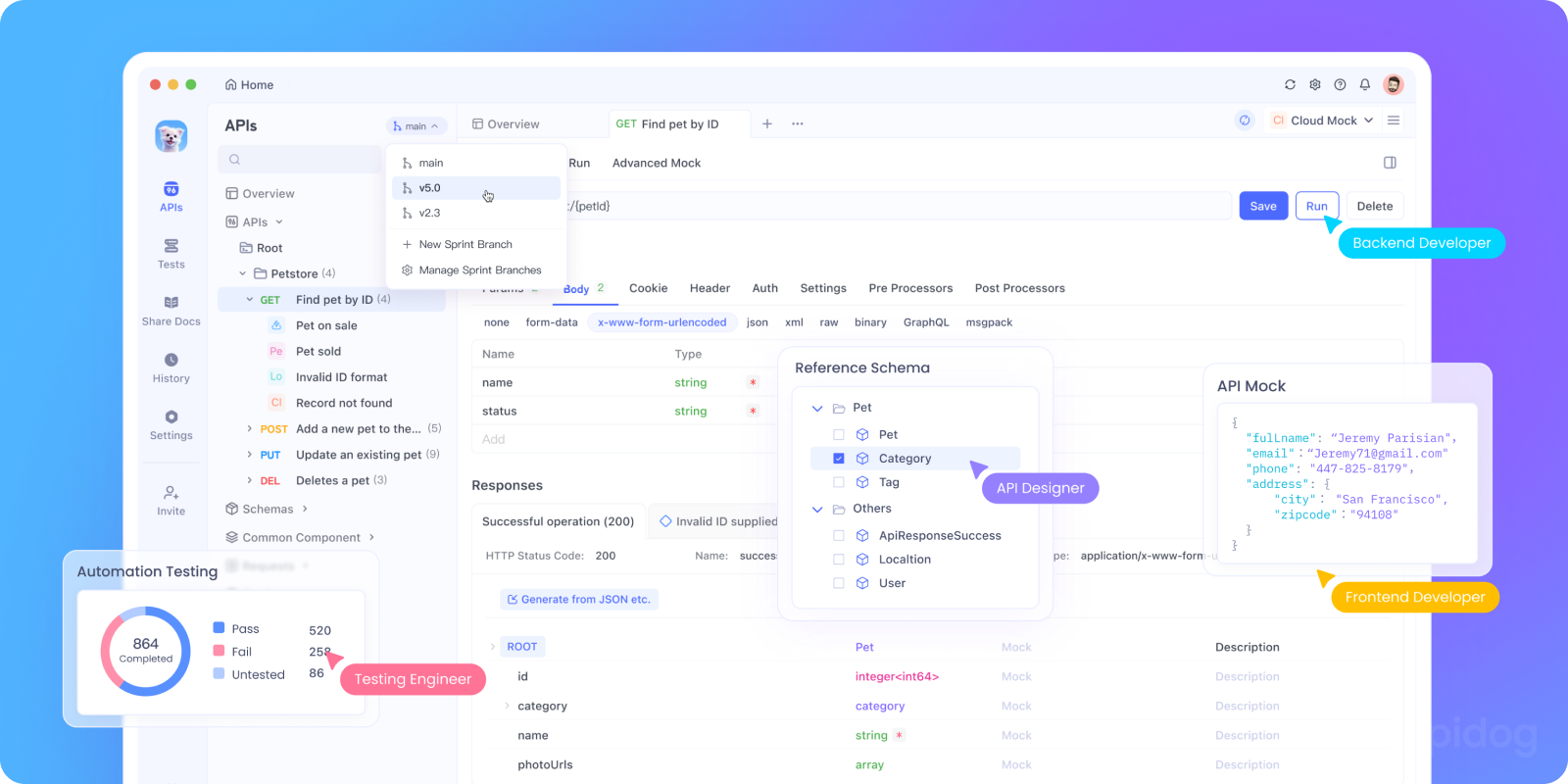

Une liste de contrôle n'est que du papier si elle n'est pas opérationnalisée. C'est là que la plupart des équipes ont du mal, jonglant avec des outils disparates pour la conception (Swagger), les tests (Postman), le mocking, la documentation et les revues de sécurité. La complexité crée des lacunes où la gouvernance échoue.

Apidog est idéalement positionné comme le centre de commande central pour faire respecter votre cadre de gouvernance. Voici comment il correspond directement à la liste de contrôle :

- Pour les normes de sécurité et de conception : L'environnement de conception-d'abord d'Apidog vous permet de définir votre spécification OpenAPI avec une validation intégrée. Vous pouvez définir des règles de style à l'échelle de l'équipe, imposer des schémas d'authentification dans le modèle et générer instantanément des serveurs de mock qui respectent le contrat. Cela garantit que la cohérence et la sécurité sont intégrées dès la première session de brainstorming.

- Pour la conformité et la documentation : Apidog génère automatiquement une documentation interactive et toujours précise à partir de vos conceptions d'API. Vous pouvez étiqueter les points de terminaison avec des métadonnées de conformité. Plus important encore, chaque test d'API, chaque mock et chaque trafic réel peuvent être enregistrés et organisés dans Apidog, créant une piste d'audit consultable sur le comportement d'une API et qui a testé quoi – une preuve inestimable pour les audits SOC 2 ou de sécurité.

- Pour l'excellence opérationnelle : Apidog agit comme votre registre API centralisé et votre hub de collaboration. Il fournit un tableau de bord unique pour les développeurs, l'assurance qualité et les chefs de produit pour visualiser toutes les API, leurs versions et leurs statuts de test. Ses puissantes fonctionnalités de test vous permettent de créer des suites de tests automatisées qui valident non seulement les fonctionnalités, mais aussi les politiques de sécurité (comme le comportement de la limite de débit) et les exigences de conformité avant le déploiement.

Avec Apidog, la gouvernance cesse d'être un goulot d'étranglement pour devenir une partie automatisée et intégrée du flux de travail de développement. C'est l'outil qui vous aide à prouver que vous suivez votre propre liste de contrôle.

Conclusion : La gouvernance comme moteur de votre croissance

Pour les fintechs américaines, une gouvernance API robuste est le fondement d'une croissance durable. C'est ce qui vous permet d'avancer à la vitesse d'une startup tout en maintenant la fiabilité d'une banque établie. Elle transforme votre plateforme API d'une responsabilité potentielle en votre atout le plus défendable.

Cette liste de contrôle fournit le "quoi". Un outil comme Apidog fournit le "comment" – transformant les principes de gouvernance de documents aspirationnels en pratiques automatisées et vivantes intégrées dans le flux de travail quotidien de votre équipe.

Commencez à construire cette fondation dès aujourd'hui. Vos futurs partenaires, auditeurs et clients vous en remercieront.