Élevez la sécurité de votre API avec Apidog - une protection inégalée pour vos actifs numériques.

Imaginez ceci : vous êtes dans une ville animée, et les API sont le réseau complexe de routes reliant diverses destinations. Maintenant, imaginez ces routes sans feux de signalisation ni règles - le chaos, n'est-ce pas ? Le même principe s'applique aux API. Les API peuvent devenir vulnérables aux menaces sans mesures de sécurité appropriées, causant des perturbations et pouvant entraîner une violation massive de données. Alors que de plus en plus de services deviennent interconnectés dans l'écosystème numérique actuel, les enjeux de la sécurité des API ne cessent de croître.

De plus, des études récentes indiquent une augmentation significative des incidents de sécurité liés aux API, reflétant le risque accru dans le paysage actuel des API. Les API agissant comme des passerelles vers des données et des services précieux, elles sont des cibles attrayantes pour les cybercriminels. Par conséquent, une sécurité API robuste n'est pas seulement un luxe - c'est une nécessité.

Qu'est-ce que la sécurité des API ?

Alors, qu'est-ce que la sécurité des API exactement ? La sécurité des API implique des pratiques et des protocoles pour protéger les API contre les utilisations abusives ou les attaques malveillantes. Elle couvre tout, de l'identification et de l'authentification précises des utilisateurs à la garantie de l'intégrité et de la confidentialité des données.

Mais la sécurité des API ne se limite pas à ériger des barrières. Il s'agit de construire des voies sûres et fiables pour l'échange de données. Il s'agit de s'assurer que vos API fonctionnent comme prévu, en n'accordant l'accès qu'aux bons utilisateurs et services tout en tenant les cybermenaces à distance.

Pourquoi est-ce important ?

La sécurité des API joue un rôle essentiel dans le paysage numérique actuel pour plusieurs raisons. Premièrement, elle protège les données sensibles en agissant comme un gardien des informations personnelles et financières. Des mesures de sécurité API robustes empêchent tout accès non autorisé, garantissant ainsi que les violations de données, les violations de confiance et les violations réglementaires sont évitées. Deuxièmement, la sécurité des API permet d'éviter des pertes financières importantes résultant de violations de données et de cyberattaques. Cela comprend l'atténuation des pénalités réglementaires, la minimisation des perturbations commerciales et la réduction des coûts de remédiation.

Enfin, la sécurité des API protège la réputation d'une entreprise à l'ère numérique. Les incidents de sécurité peuvent nuire à la réputation et éroder la confiance des clients, tandis que le maintien d'API sécurisées et la priorité à la confidentialité et à la sécurité des clients améliorent la réputation d'une entreprise. En donnant la priorité à la sécurité des API, les organisations peuvent protéger efficacement les données sensibles, éviter les pertes financières et maintenir une réputation positive dans le paysage numérique interconnecté d'aujourd'hui.

Les menaces de sécurité des API

Les API, essentielles au fonctionnement des entreprises contemporaines, sont malheureusement devenues une cible privilégiée des cyberattaques. La première étape pour forger une stratégie de sécurité des API plus forte consiste à identifier et à comprendre les menaces potentielles auxquelles elles sont confrontées.

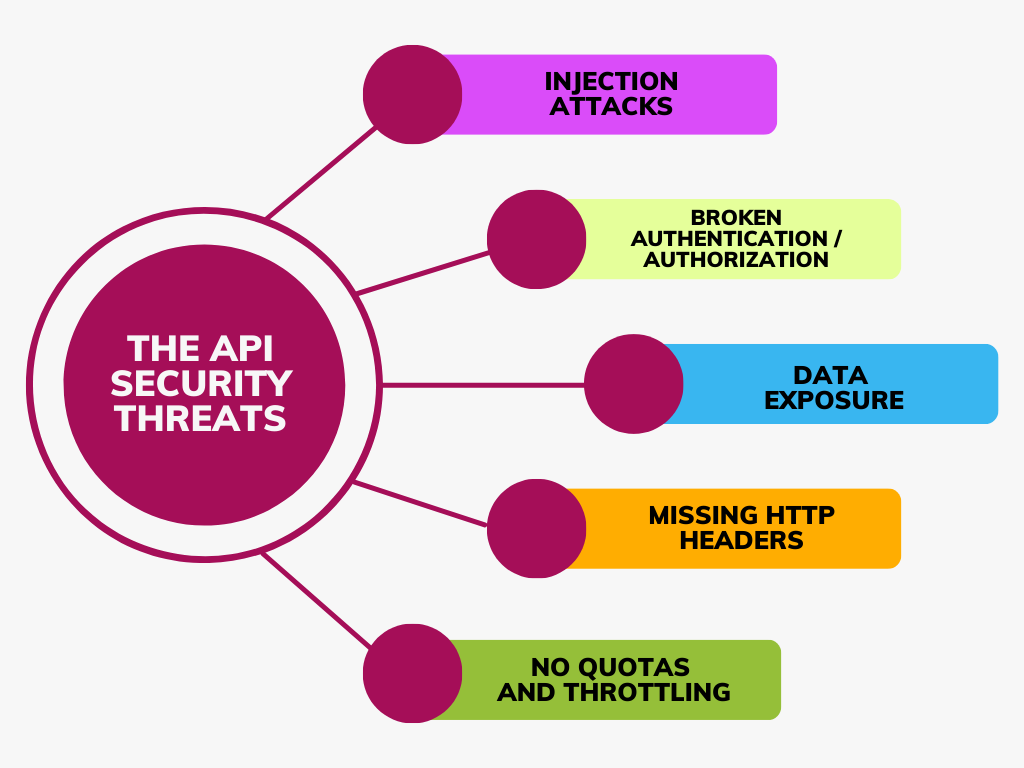

Plongeons-nous dans certaines des menaces de sécurité des API les plus répandues :

Attaques par injection : Les attaquants introduisent des données malveillantes dans les commandes ou les requêtes de l'API, entraînant une perte, une corruption ou un accès non autorisé aux données. Prévenez ces attaques en validant et en assainissant les entrées et en utilisant des requêtes paramétrées ou des instructions préparées.

Authentification et autorisation rompues : Les vulnérabilités dans les processus d'authentification et d'autorisation permettent aux attaquants d'effectuer des actions non autorisées et d'accéder à des données au-delà de leurs autorisations. Atténuez les risques en mettant en œuvre des mécanismes d'authentification et d'autorisation robustes, tels que l'AMF et le RBAC.

Exposition excessive des données : L'exposition de plus de données que nécessaire augmente le risque de violation de données. Suivez le principe du moindre privilège et examinez les données côté serveur pour éviter de révéler par inadvertance des informations sensibles.

En-têtes HTTP mal configurés ou manquants : Des en-têtes HTTP mal configurés ou manquants peuvent entraîner une exposition involontaire des données. Utilisez des en-têtes de sécurité tels que Strict-Transport-Security, X-Content-Type-Options, X-Frame-Options et Content-Security-Policy pour améliorer la sécurité des API.

Échec de la mise en œuvre des quotas et de la limitation : Sans quotas ni limitation, les API sont vulnérables aux attaques par force brute et par déni de service. Contrôlez le nombre de requêtes en imposant des limites de débit et une limitation pour réduire le risque de telles attaques.

Exemples de violations de la sécurité des API :

Voici quelques violations de la sécurité des API qui ont causé beaucoup de problèmes.

Scandale des données Facebook-Cambridge Analytica (2018) :

C'est l'un des exemples les plus tristement célèbres de violations de la sécurité des API. Un développeur d'applications a accédé aux données de millions d'utilisateurs sans leur consentement via l'API de Facebook et les a partagées avec Cambridge Analytica, une société de conseil politique.

Incident de la carte thermique Strava (2018) :

Strava, un réseau social pour les athlètes, a involontairement exposé l'emplacement des bases militaires et des itinéraires de patrouille en Afghanistan et en Syrie via son API. Cela s'est produit parce que l'API partageait les coordonnées GPS des activités physiques de ses utilisateurs.

Violation de la sécurité de l'API Twitter (2013) :

L'API de Twitter a été exploitée pour obtenir un accès non autorisé aux données des utilisateurs. La violation a affecté environ 250 000 utilisateurs, exposant les adresses e-mail, les noms d'utilisateur et les mots de passe hachés.

Renforcez les couches de sécurité des API avec Apidog (outil de sécurité des API)

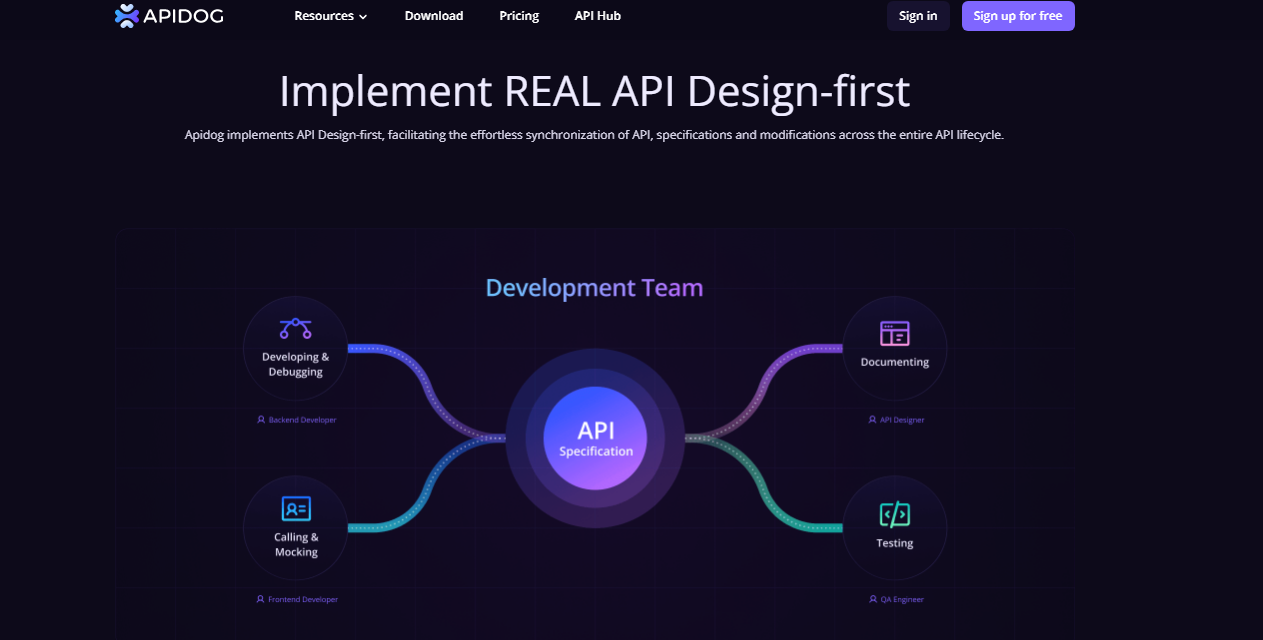

Pour lutter contre ces menaces, vous avez besoin d'une solution qui aborde les aspects techniques de la sécurité des API et simplifie le processus. Entrez Apidog – un puissant outil de sécurité des API conçu pour vous aider à renforcer vos défenses API, à rationaliser la gestion des API et à garantir que votre organisation reste en avance sur les menaces de sécurité en constante évolution.

En combinant des fonctionnalités de sécurité de pointe avec une interface conviviale, Apidog aide les entreprises de toutes tailles à développer, déployer et gérer facilement des API sécurisées.

Comprendre l'approche axée sur la sécurité d'Apidog

L'approche axée sur la sécurité d'Apidog se concentre sur la garantie du plus haut niveau de sécurité pour vos API. Elle met l'accent sur les mesures de sécurité proactives et intègre les considérations de sécurité dans tous les aspects du développement et de l'exploitation des API. Avec Apidog, vous pouvez être assuré que vos API sont protégées contre les menaces courantes, garantissant ainsi l'intégrité de vos données et la confiance de vos clients.

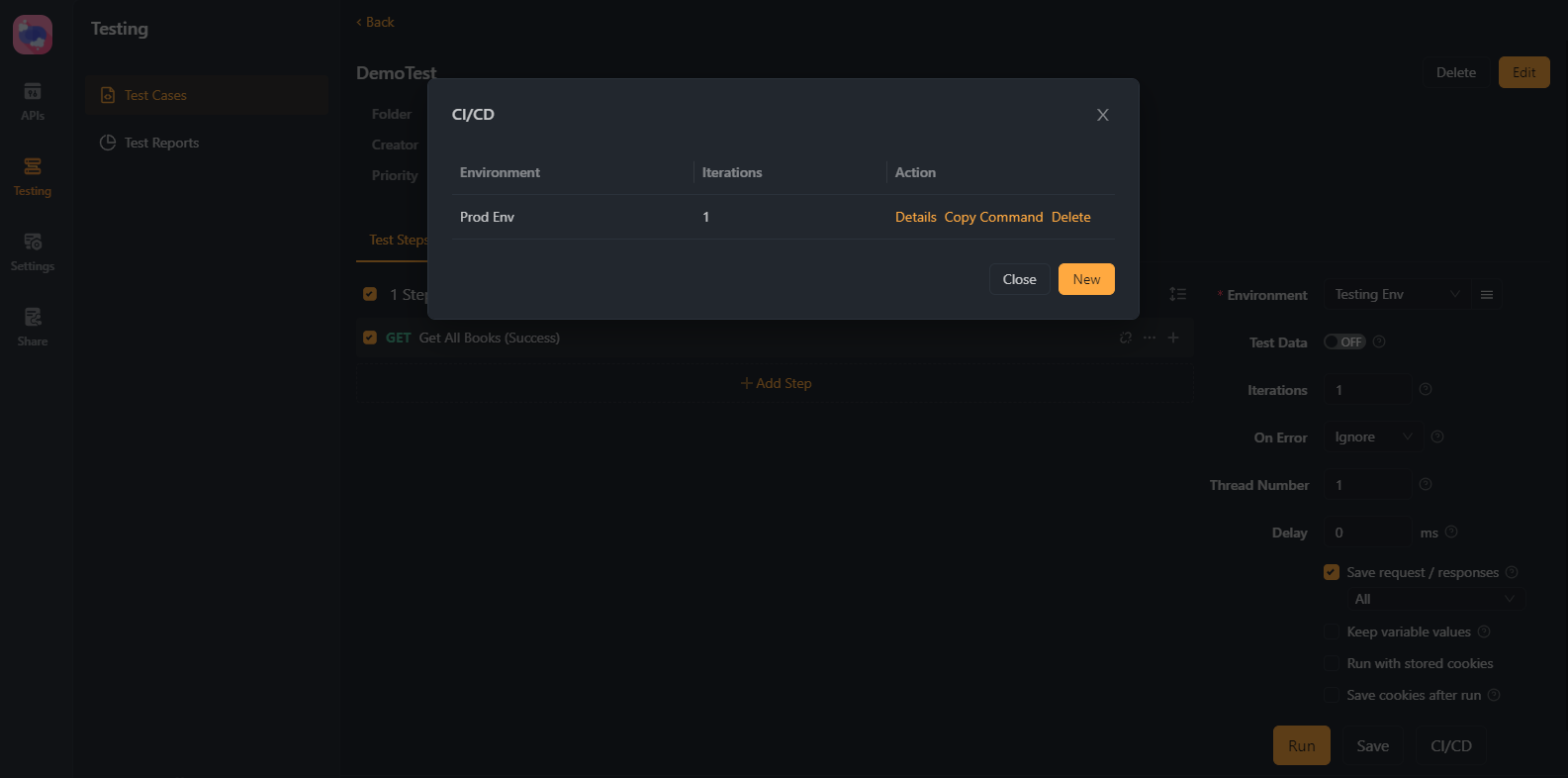

Améliorer la sécurité des API avec l'interface de ligne de commande (CLI) d'Apidog

L'interface de ligne de commande (CLI) d'Apidog est un outil puissant qui améliore la sécurité des API en permettant aux développeurs d'interagir directement avec Apidog depuis leurs terminaux. Cette fonctionnalité avancée offre un plus grand contrôle et une plus grande flexibilité et permet aux développeurs d'automatiser les tâches, de déclencher des tests et de gérer les API en toute sécurité. De plus, la compatibilité de l'interface de ligne de commande avec les outils d'IC/CD en fait un élément essentiel du processus de développement et de déploiement sécurisé.

Transmission sécurisée des données avec Apidog SSL

SSL (Secure Sockets Layer) est un élément essentiel de la communication sécurisée des API, et l'interface de ligne de commande d'Apidog ne fait pas défaut à cet égard. Elle prend en charge la fonctionnalité SSL, garantissant que toutes les données transmises entre les clients et vos API sont cryptées et sécurisées. La prise en charge supplémentaire des certificats SSL personnalisés et la gestion automatique des certificats SSL amplifient encore la sécurité de votre communication API.

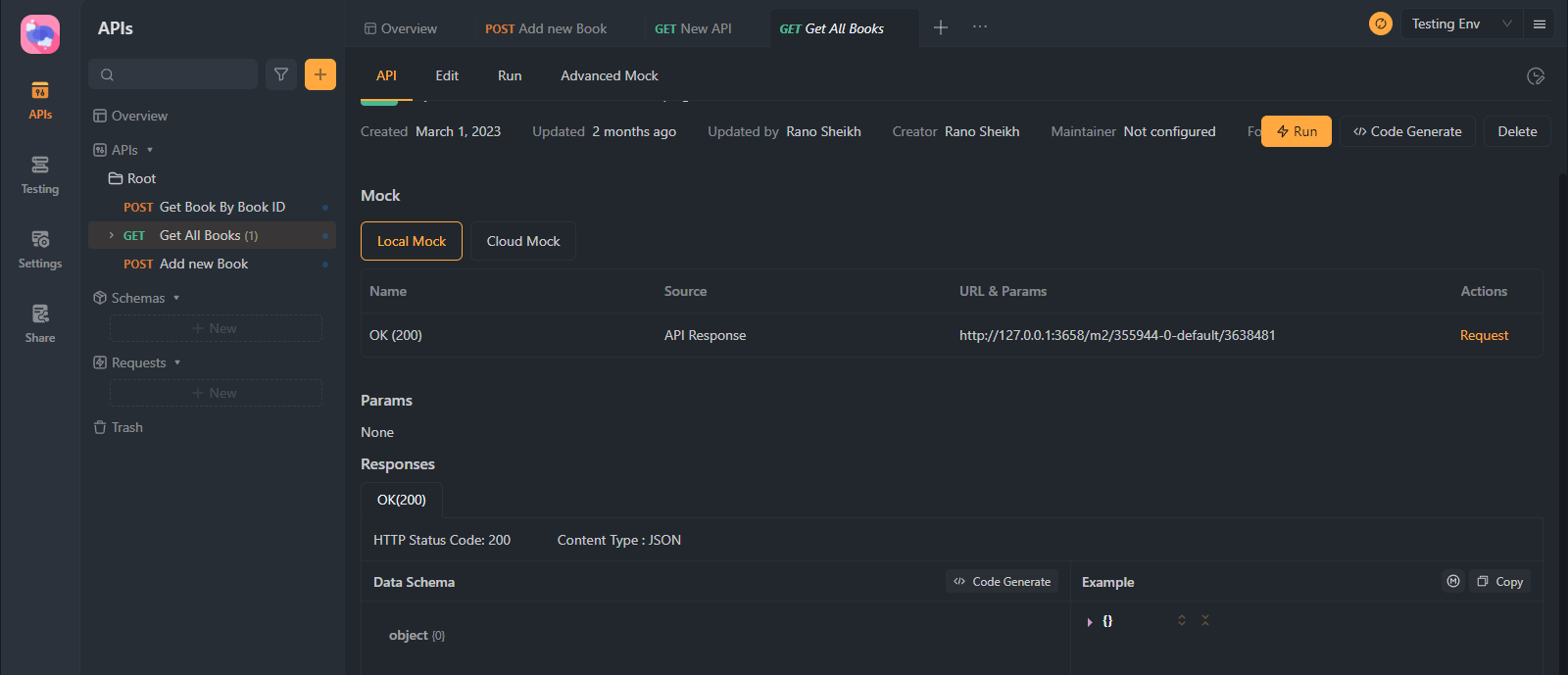

Protéger les données avec le serveur de simulation intelligent d'Apidog :

Le serveur de simulation d'Apidog est une fonctionnalité exceptionnelle qui améliore la sécurité des API en simulant les points de terminaison des API. Il permet aux développeurs d'effectuer des tests et des développements sans exposer de données sensibles. Les réponses simulées sont conçues pour imiter avec précision le comportement de l'API réelle, ce qui permet des tests complets tout en maintenant la sécurité des données.

Gestion des cas de test : garantir une sécurité robuste :

La fonctionnalité de gestion des cas de test d'Apidog est essentielle au maintien de la sécurité des API. En vous permettant de définir, de gérer et d'automatiser l'exécution des cas de test, elle aide à découvrir les vulnérabilités avant qu'elles ne puissent être exploitées. Couplée à des rapports de test détaillés, elle fournit des informations précieuses sur les performances et la sécurité de votre API, vous aidant à identifier et à résoudre rapidement les risques de sécurité potentiels.

Tirer parti des assertions pour des tests API robustes avec Apidog :

Les assertions sont essentielles à tout processus de test, et l'outil de test automatisé d'Apidog intègre cette fonctionnalité de manière transparente. Vous pouvez configurer les cas de test et les assertions de vos API, ce qui permet d'identifier et de résoudre rapidement les vulnérabilités. Cela conduit à des tests de sécurité automatisés, détaillés et réguliers, faisant d'Apidog un outil inestimable pour maintenir un environnement API sécurisé.

Améliorer les performances des API avec les pré/post-processeurs dans Apidog :

Les pré et post-processeurs d'Apidog offrent une flexibilité et un contrôle supplémentaires sur vos requêtes et réponses API. Les préprocesseurs s'exécutent avant votre requête API, vous permettant de manipuler les données avant qu'elles ne soient envoyées. Inversement, les post-processeurs s'exécutent après la réponse de l'API, vous permettant de manipuler les données reçues. Cette fonctionnalité garantit l'intégrité des données et peut aider à optimiser les performances de l'API en transformant les données dans le format le plus approprié pour votre application.

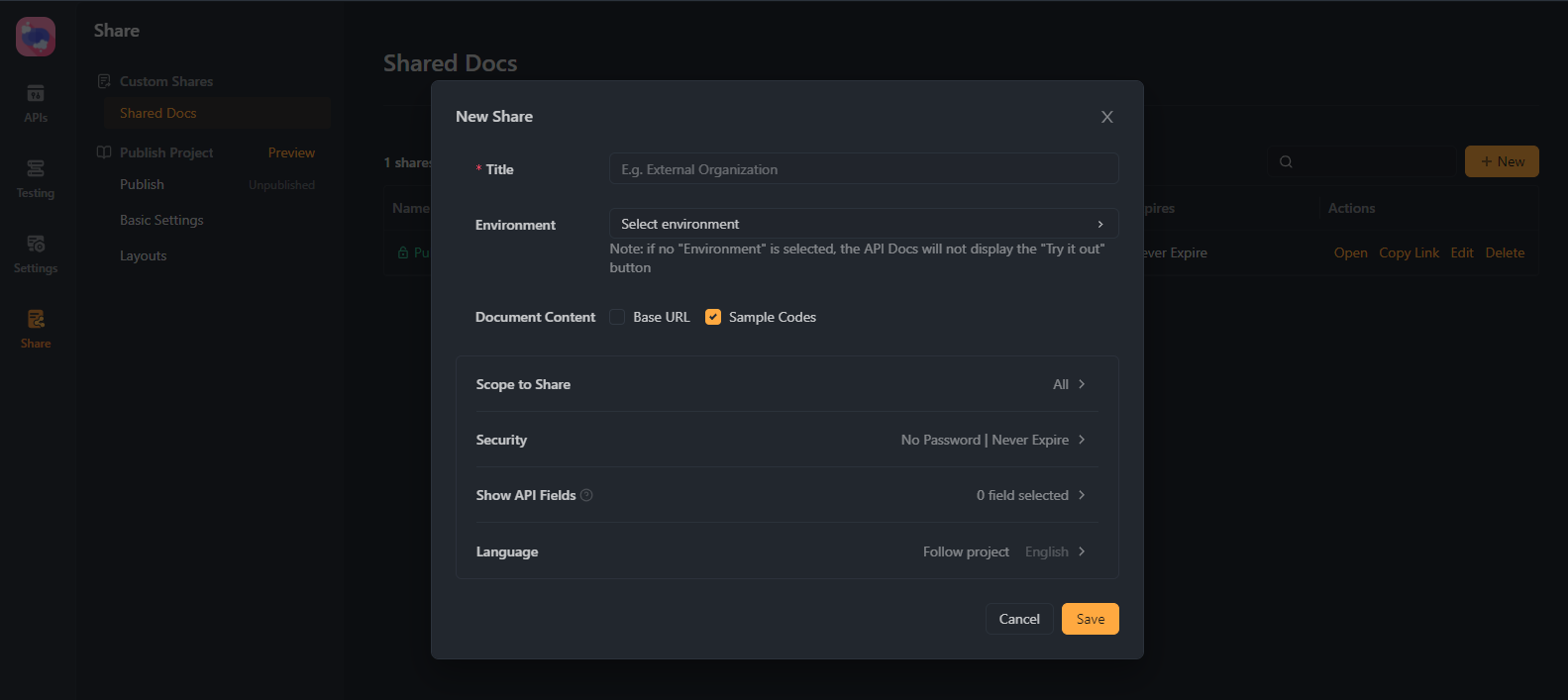

Partage de la documentation en ligne :

Apidog facilite la communication sécurisée entre les équipes en offrant un partage de documents en ligne protégé par mot de passe. Il garantit que tous les membres de l'équipe peuvent accéder aux informations API à jour, réduisant ainsi les risques de mauvaise communication et de perte de documents.

Paramètres de notification et intégration tierce

Apidog prend en charge l'intégration avec des applications tierces pour les notifications. Il permet d'envoyer des notifications en temps réel aux plateformes d'applications tierces lorsqu'un membre du projet déclenche un événement de notification correspondant. Actuellement, les canaux de notification pris en charge incluent Webhook et Jenkins.

Sécurité RBAC d'Apidog

Apidog améliore la sécurité des API grâce au contrôle d'accès basé sur les rôles (RBAC). Vous permettant de définir des rôles et des autorisations personnalisés, il garantit que les utilisateurs n'ont accès qu'aux ressources nécessaires, réduisant ainsi le risque d'accès non autorisé. Ce contrôle granulaire des droits d'accès renforce considérablement la sécurité de votre écosystème API.