Dans le paysage numérique actuel, les API (Interfaces de programmation d'applications) sont devenues l'épine dorsale des applications modernes, permettant une communication transparente entre différents systèmes logiciels. Mais à mesure que vous plongez plus profondément dans le monde des API, vous rencontrerez rapidement deux principales méthodes d'authentification : les clés API et les jetons Bearer. Ces méthodes peuvent sembler interchangeables à première vue, mais elles présentent des différences distinctes, des cas d'utilisation et des implications en matière de sécurité. Dans cet article de blog, nous allons détailler les différences entre les clés API et les jetons Bearer, en vous aidant à décider lequel convient le mieux à vos besoins.

Qu'est-ce qu'une clé API ?

Une clé API est une simple chaîne de caractères utilisée pour authentifier un client lors de l'appel d'API. Considérez-la comme un mot de passe qui vous donne accès aux fonctionnalités et aux données d'une API. Lorsque vous vous inscrivez à un service API, on vous fournit généralement une clé API que vous incluez dans vos requêtes.

Comment fonctionnent les clés API

Les clés API sont incluses dans l'en-tête ou les paramètres de requête de vos requêtes API. Voici un exemple simple utilisant une requête HTTP GET avec une clé API dans l'en-tête :

GET /api/v1/resources HTTP/1.1

Host: example.com

API-Key: your_api_key_here

Avantages de l'utilisation des clés API

- Simplicité : les clés API sont simples à mettre en œuvre. Vous générez une clé, vous l'incluez dans vos requêtes, et vous êtes prêt.

- Prise en charge généralisée : la plupart des API prennent en charge les clés API, ce qui en fait un choix standard pour les développeurs.

- Configuration rapide : vous n'avez pas besoin d'une configuration complexe pour commencer à utiliser les clés API, ce qui les rend idéales pour un développement rapide.

Inconvénients de l'utilisation des clés API

- Sécurité : les clés API sont moins sécurisées que les jetons Bearer. Si quelqu'un accède à votre clé, il peut l'utiliser pour accéder à votre API.

- Pas de contexte utilisateur : les clés API ne contiennent pas de contexte utilisateur, ce qui rend plus difficile la mise en œuvre d'autorisations ou d'audits spécifiques à l'utilisateur.

- Statique : les clés API sont statiques et ont généralement une longue durée de vie, ce qui augmente le risque si elles sont exposées.

Qu'est-ce qu'un jeton Bearer ?

Les jetons Bearer font partie du framework d'authentification OAuth 2.0. Ce sont des jetons dynamiques qui expirent après une certaine période et peuvent être actualisés. Contrairement aux clés API, les jetons Bearer incluent des métadonnées sur l'utilisateur et l'application, offrant un contrôle plus précis sur l'accès à l'API.

Comment fonctionnent les jetons Bearer

Les jetons Bearer sont inclus dans l'en-tête Authorization de vos requêtes API. Voici un exemple de requête HTTP GET utilisant un jeton Bearer :

GET /api/v1/resources HTTP/1.1

Host: example.com

Authorization: Bearer your_bearer_token_here

Avantages de l'utilisation des jetons Bearer

- Sécurité renforcée : les jetons Bearer sont plus sécurisés car ils expirent et peuvent être actualisés. Ils prennent également en charge HTTPS pour une transmission sécurisée.

- Contexte utilisateur : les jetons Bearer contiennent des informations sur l'utilisateur, ce qui permet un contrôle d'accès et un audit plus précis.

- Flexibilité : vous pouvez mettre en œuvre des flux d'authentification complexes, comme l'authentification unique (SSO), avec des jetons Bearer.

Inconvénients de l'utilisation des jetons Bearer

- Complexité : les jetons Bearer nécessitent une configuration plus complexe, notamment la génération et la gestion des jetons.

- Dépendance à OAuth : vous devez implémenter OAuth 2.0, ce qui peut être excessif pour les applications simples.

- Durée de vie courte : les jetons expirent et doivent être actualisés, ce qui ajoute des frais généraux à votre application.

Clé API vs jeton Bearer : une comparaison détaillée

Maintenant que nous avons une compréhension de base des clés API et des jetons Bearer, comparons-les selon plusieurs dimensions pour vous aider à prendre une décision éclairée.

Sécurité

Clé API : les clés API sont simples mais pas très sécurisées. Elles peuvent être facilement exposées si elles sont incluses dans les paramètres d'URL ou partagées par inadvertance. Toute personne possédant la clé peut accéder à l'API.

Jeton Bearer : les jetons Bearer sont plus sécurisés. Ils sont généralement utilisés sur HTTPS, incluent des informations spécifiques à l'utilisateur et ont une date d'expiration, ce qui réduit le risque d'utilisation abusive.

Facilité d'utilisation

Clé API : les clés API sont faciles à utiliser et à intégrer. Elles ne nécessitent pas de configuration complexe et sont idéales pour démarrer rapidement avec une API.

Jeton Bearer : les jetons Bearer nécessitent une configuration plus complexe, notamment la mise en œuvre d'OAuth 2.0. Cependant, ils offrent un meilleur contrôle et une meilleure sécurité.

Flexibilité

Clé API : les clés API sont statiques et manquent de flexibilité. Elles ne contiennent pas de contexte utilisateur, ce qui rend difficile la mise en œuvre d'autorisations spécifiques à l'utilisateur.

Jeton Bearer : les jetons Bearer sont dynamiques et flexibles. Ils contiennent des informations sur l'utilisateur, ce qui permet un contrôle d'accès plus précis et la possibilité de mettre en œuvre des flux d'authentification sophistiqués.

Cas d'utilisation

Clé API : convient le mieux aux applications simples où la sécurité n'est pas une préoccupation majeure, ou pour la communication de serveur à serveur où le risque d'exposition de la clé est minime.

Jeton Bearer : idéal pour les applications nécessitant une sécurité renforcée, un contrôle d'accès spécifique à l'utilisateur et des flux d'authentification complexes. Ils sont parfaits pour les applications centrées sur l'utilisateur comme les applications Web et mobiles.

Mise en œuvre de l'authentification par clé API

Passons en revue une implémentation de base de l'authentification par clé API. Cet exemple utilise Python et le framework Flask pour créer une API simple avec l'authentification par clé API.

Étape 1 : configuration de l'application Flask

Tout d'abord, installez Flask :

pip install flask

Ensuite, créez une application Flask simple :

from flask import Flask, request, jsonify

app = Flask(__name__)

API_KEY = "your_api_key_here"

@app.route('/api/v1/resources', methods=['GET'])

def get_resources():

api_key = request.headers.get('API-Key')

if api_key and api_key == API_KEY:

return jsonify({"message": "Access granted", "data": ["resource1", "resource2"]})

else:

return jsonify({"message": "Access denied"}), 403

if __name__ == '__main__':

app.run(debug=True)

Étape 2 : test de l'API

Exécutez l'application Flask :

python app.py

Faites une requête en utilisant votre clé API :

GET /api/v1/resources HTTP/1.1

Host: localhost:5000

API-Key: your_api_key_here

Vous devriez recevoir une réponse avec l'accès accordé et les données.

Mise en œuvre de l'authentification par jeton Bearer

Ensuite, implémentons l'authentification par jeton Bearer en utilisant Flask et OAuthlib.

Étape 1 : configuration de l'application Flask

Installez les packages nécessaires :

pip install flask oauthlib

Créez une application Flask simple avec OAuth 2.0 :

from flask import Flask, request, jsonify

from oauthlib.oauth2 import WebApplicationServer

app = Flask(__name__)

# This is a simplified example, in reality, you would use a more comprehensive OAuth 2.0 setup

oauth_server = WebApplicationServer(client_id="your_client_id")

@app.route('/api/v1/resources', methods=['GET'])

def get_resources():

authorization_header = request.headers.get('Authorization')

if authorization_header:

token = authorization_header.split(" ")[1]

# Validate the token here (this is a simplified example)

if token == "valid_token":

return jsonify({"message": "Access granted", "data": ["resource1", "resource2"]})

return jsonify({"message": "Access denied"}), 403

if __name__ == '__main__':

app.run(debug=True)

Étape 2 : test de l'API

Exécutez l'application Flask :

python app.py

Faites une requête en utilisant un jeton Bearer :

GET /api/v1/resources HTTP/1.1

Host: localhost:5000

Authorization: Bearer valid_token

Vous devriez recevoir une réponse avec l'accès accordé et les données.

Choisir la bonne méthode d'authentification

Quand utiliser les clés API

- Applications simples : lorsque vous avez besoin d'un moyen rapide et facile de sécuriser une API, et que le risque d'exposition de la clé est faible.

- Services internes : pour la communication de serveur à serveur dans un environnement sécurisé.

- API publiques : lorsque vous souhaitez fournir un accès facile aux API publiques avec une configuration minimale pour les utilisateurs.

Quand utiliser les jetons Bearer

- Haute sécurité : lorsque vous avez besoin d'une sécurité renforcée et que vous ne pouvez pas vous permettre le risque d'exposition de la clé.

- Accès spécifique à l'utilisateur : lorsque vous devez mettre en œuvre des autorisations et des audits spécifiques à l'utilisateur.

- Flux d'authentification complexes : lorsque vous devez prendre en charge l'authentification unique, l'accès délégué ou d'autres mécanismes d'authentification avancés.

Comment implémenter les clés API avec Apidog

Les clés API sont un aspect important de la sécurité des API, fournissant l'authentification et l'autorisation pour les applications qui accèdent aux API. Apidog est une puissante plateforme de conception d'API qui permet aux développeurs de concevoir, de documenter et de tester facilement les API.

Dans ce guide étape par étape, nous allons vous guider à travers la mise en œuvre des clés API avec Apidog.

Étape 1 : créer un compte Apidog

La première étape consiste à créer un compte avec Apidog. Vous pouvez vous inscrire pour un compte gratuit. Une fois que vous avez créé un compte, vous pouvez vous connecter au tableau de bord Apidog.

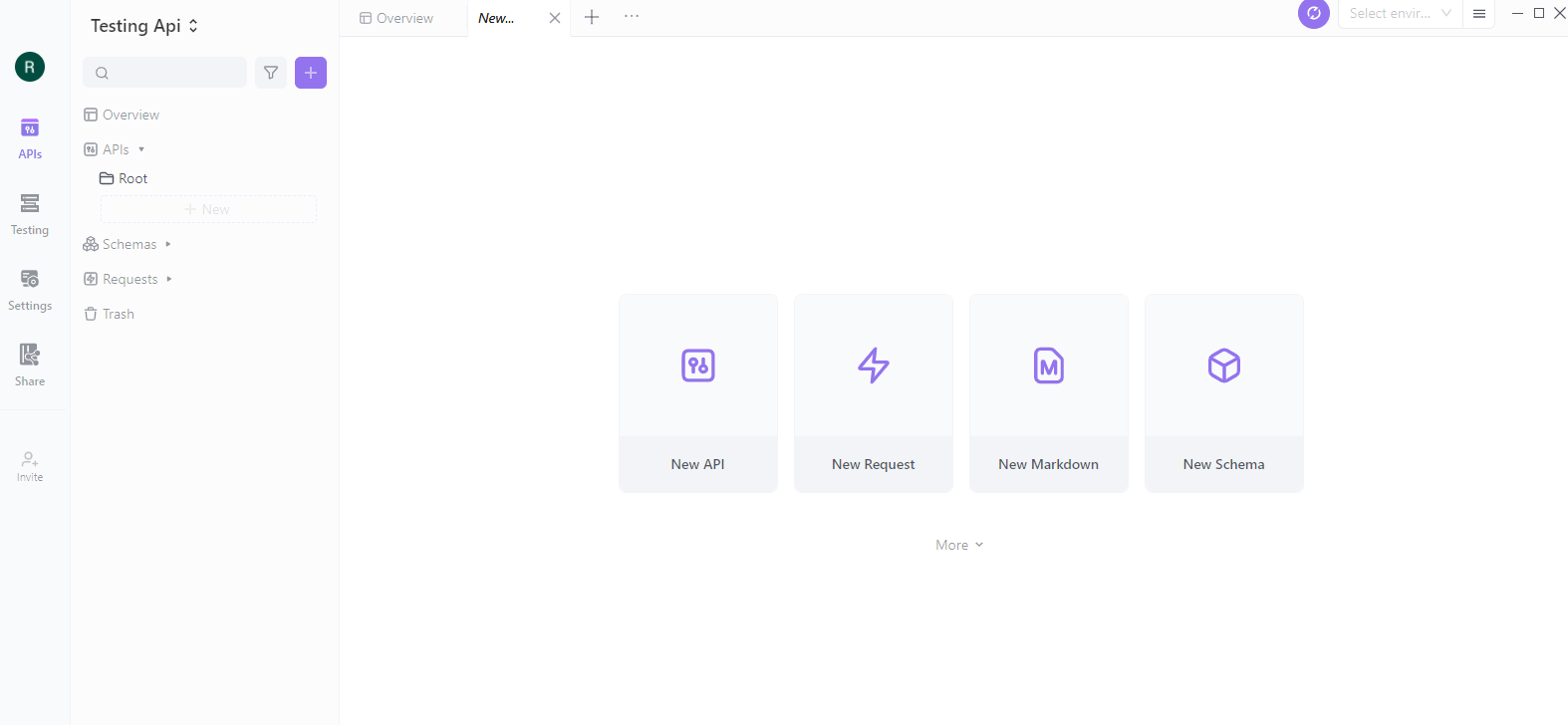

Étape 2 : créer une définition d'API

Cliquez sur le bouton "Créer une API" sur le tableau de bord Apidog pour créer une définition d'API. Il ouvrira l'éditeur Apidog, vous permettant de définir la structure de votre API.

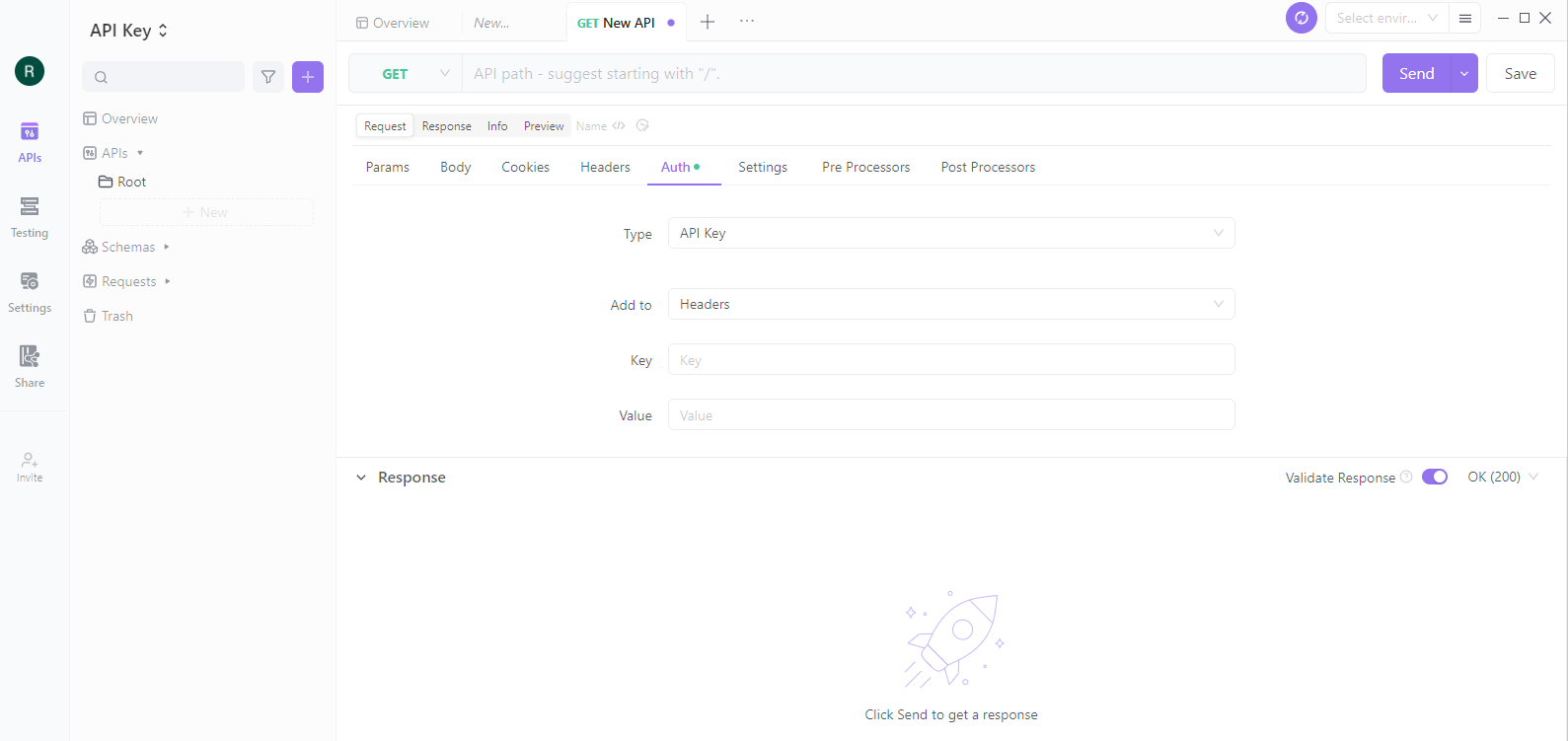

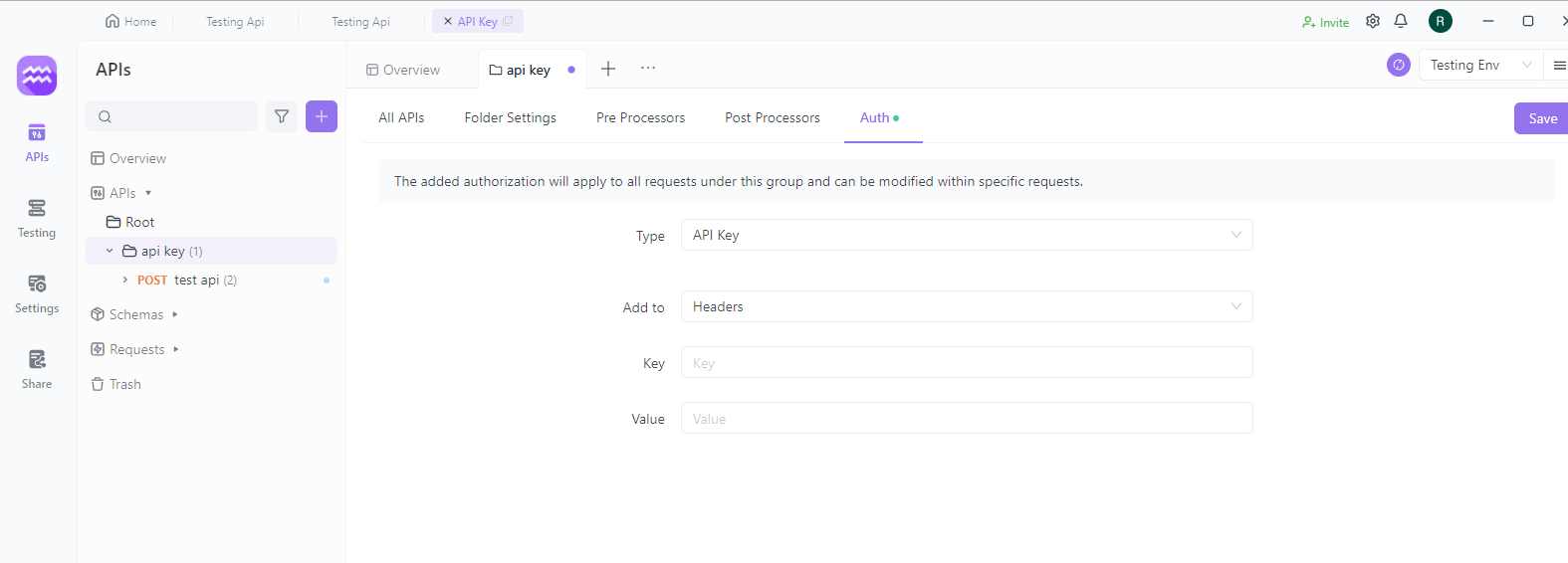

Étape 3 : ajouter l'authentification par clé API

Pour ajouter l'authentification par clé API, cliquez sur l'onglet "Auth" dans l'éditeur Apidog. Ensuite, sélectionnez "Clé API" dans la liste des méthodes d'authentification. Il activera l'authentification par clé API pour votre API.

Étape 4 : générer des clés API

Pour générer des clés API, cliquez sur l'onglet "Clés API" dans l'éditeur Apidog. Ensuite, cliquez sur le bouton "Ajouter une clé API". Il ouvrira un formulaire où vous pourrez saisir un nom pour la clé API et définir ses autorisations.

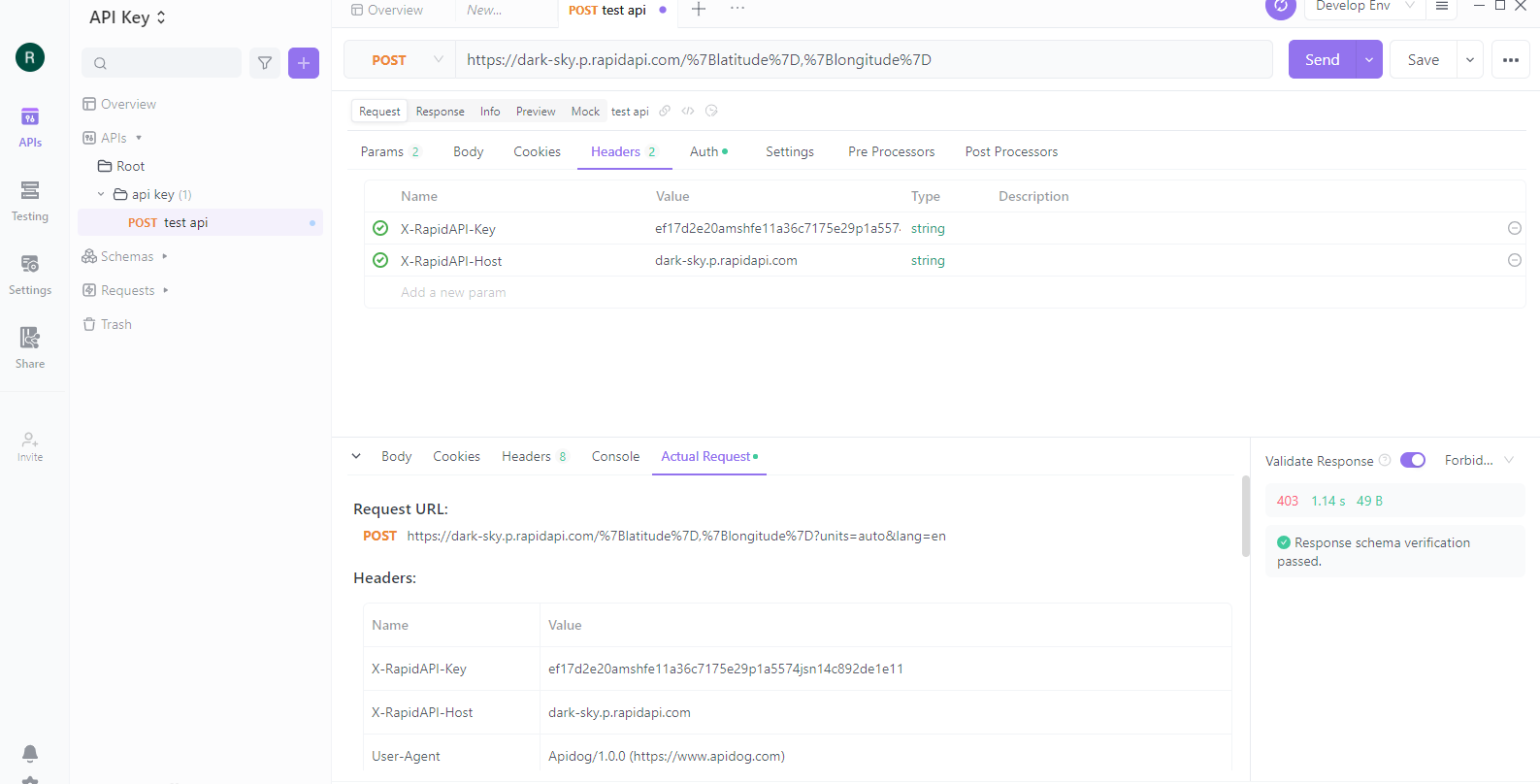

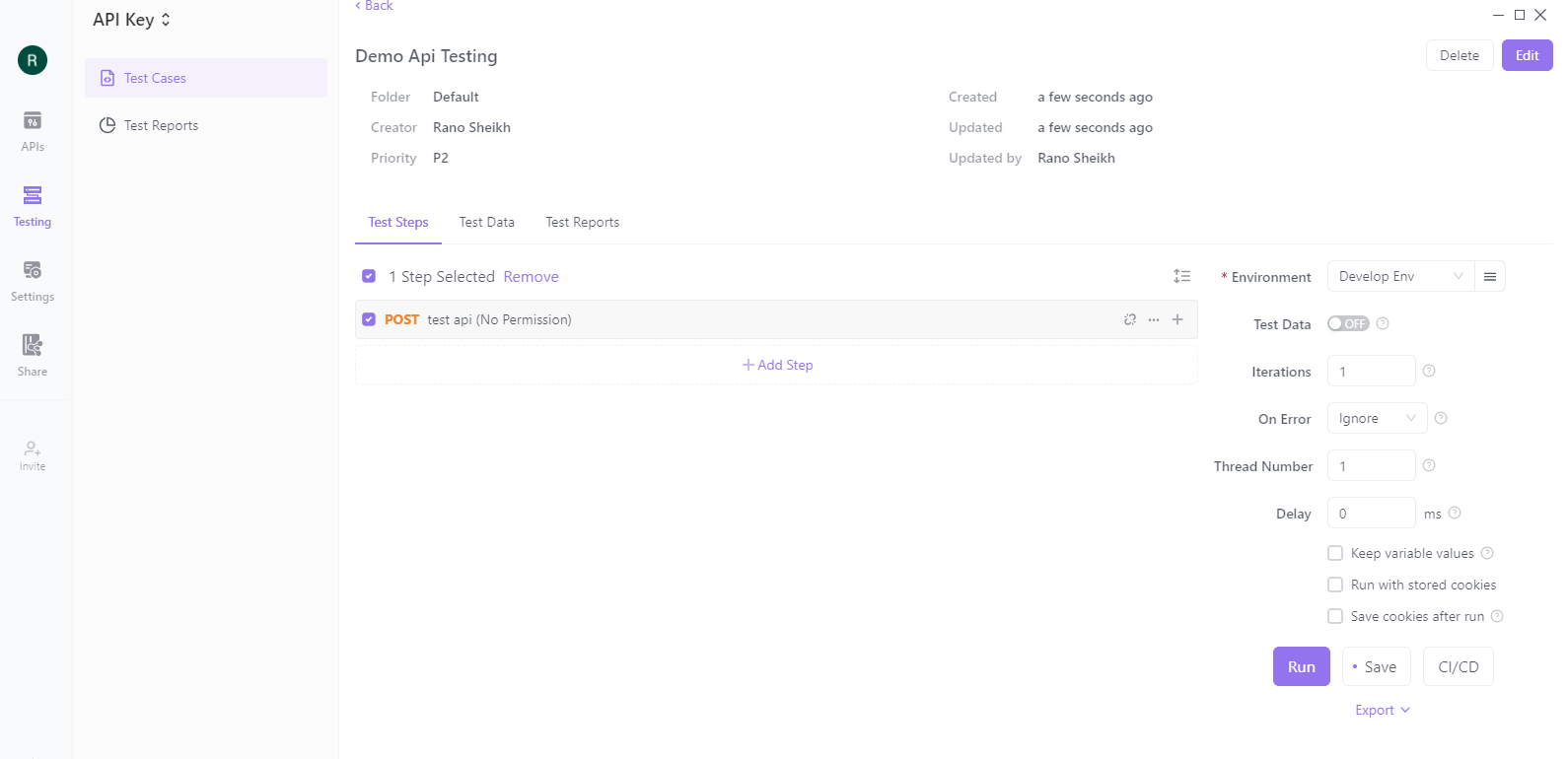

Étape 5 : tester votre API

Cliquez sur l'onglet "Test" dans l'éditeur Apidog pour tester votre API. Il ouvrira le framework de test Apidog, où vous pourrez saisir des requêtes de test et voir les réponses de votre API.

Étape 6 : surveiller et gérer les clés API

Pour surveiller et gérer vos clés API, cliquez sur l'onglet "Clés API" dans l'éditeur. Il vous montrera une liste de toutes vos clés API, leurs autorisations et leurs statistiques d'utilisation. De là, vous pouvez désactiver ou révoquer les clés API qui ne sont plus nécessaires ou qui ont été compromises.

En suivant ces étapes, vous pouvez vous assurer que votre API est sécurisée et que seules les applications autorisées peuvent y accéder. Avec les bons outils et les bonnes pratiques, travailler avec les API peut être un moyen puissant et efficace de créer des applications modernes.

Comment authentifier le jeton Bearer dans Apidog

Lors des tests unitaires d'une API dans Apidog, la méthode d'authentification par jeton Bearer est très simple.

Ouvrez une API existante dans Apidog, passez en mode "Débogage", sélectionnez "Requête" > "Auth", spécifiez le type comme "Jeton Bearer" et entrez le jeton dans la zone de saisie en bas pour soumettre.

Il est important de noter que les jetons Bearer doivent être conservés en sécurité et ne pas être partagés inutilement. Ils doivent également être périodiquement renouvelés ou révoqués selon les besoins de sécurité.

Conclusion

En résumé, les clés API et les jetons Bearer ont leur place dans le monde de l'authentification API. Les clés API offrent simplicité et facilité d'utilisation, ce qui les rend idéales pour les applications simples et la communication de serveur à serveur. D'un autre côté, les jetons Bearer offrent une sécurité renforcée, un contexte utilisateur et une flexibilité, ce qui les rend parfaits pour les applications centrées sur l'utilisateur et les environnements à haute sécurité.

Comprendre les forces et les limites de chaque méthode est crucial pour sélectionner celle qui convient à votre cas d'utilisation spécifique. En évaluant les besoins de sécurité de votre application, les exigences des utilisateurs et la complexité, vous pouvez prendre une décision éclairée qui garantit à la fois la sécurité et la convivialité.

N'oubliez pas de télécharger Apidog gratuitement. Apidog est un outil puissant qui vous aide à gérer, tester et authentifier vos API sans effort, que vous choisissiez les clés API ou les jetons Bearer.