```html

Les API sont devenues un élément crucial de la technologie moderne, les entreprises s'appuyant sur elles pour partager des données et des fonctionnalités entre différentes applications et services. Cependant, avec l'augmentation de la connectivité et du partage de données, le risque d'accès non autorisé et de failles de sécurité augmente également.

Par conséquent, l'autorisation est un aspect essentiel du développement d'API qui permet de garantir que seuls les utilisateurs ou clients autorisés peuvent accéder aux données et aux fonctionnalités sensibles. Dans cet article, nous allons explorer l'importance de l'autorisation dans les API, les différentes méthodes d'autorisation qui peuvent être utilisées et le rôle des boîtes à outils API pour faciliter le processus d'autorisation dans les API.

Que signifie l'autorisation dans les API

L'autorisation est le processus de vérification qu'un utilisateur ou un client dispose des autorisations nécessaires pour accéder à des ressources ou fonctions spécifiques dans une API. Ceci est essentiel pour la sécurité des API, car il garantit que seuls les utilisateurs ou clients autorisés peuvent accéder aux données et aux fonctionnalités sensibles. L'autorisation est souvent mise en œuvre en conjonction avec l'authentification, qui est le processus de vérification de l'identité d'un utilisateur ou d'un client.

Types d'autorisation dans les API

Plusieurs types d'autorisation peuvent être mis en œuvre dans les API, en fonction du cas d'utilisation spécifique et des exigences de sécurité. Voici quelques-uns des types d'autorisation courants dans les API.

Autorisation par clé API

L'autorisation par clé API est une méthode simple où une clé unique est générée pour chaque client API. Le client doit inclure la clé API dans chaque requête API pour authentifier et autoriser son accès à l'API. Il s'agit d'une mesure de sécurité de base qui empêche l'accès non autorisé à l'API. Cette méthode est particulièrement utile pour les applications qui ne nécessitent pas d'authentification utilisateur complexe et qui ne stockent pas de données utilisateur sensibles.

Autorisation OAuth 1.0

OAuth 1.0 est un framework d'autorisation largement utilisé qui permet aux utilisateurs d'accorder aux applications tierces l'accès à leurs ressources sans partager leurs informations d'identification. Il est couramment utilisé pour les API de médias sociaux, où les utilisateurs souhaitent partager leurs données avec d'autres applications. OAuth 1.0 est basé sur le concept de jetons d'accès, qui sont délivrés aux clients autorisés et utilisés pour accéder aux ressources protégées. Les jetons d'accès sont de courte durée, ce qui permet d'empêcher l'accès non autorisé à l'API.

JSON Web Tokens (JWT)

JWT est une méthode populaire pour transmettre en toute sécurité des informations entre les parties sous forme d'objet JSON. Les JWT peuvent être utilisés pour créer des jetons d'accès qui peuvent être utilisés pour authentifier les requêtes API. Les jetons d'accès contiennent des informations sur l'utilisateur ou le client et la portée de l'autorisation, ce qui aide l'API à valider les droits d'accès. Les JWT sont autonomes, contenant toutes les informations nécessaires à l'autorisation, y compris les délais d'expiration et les signatures cryptographiques.

Authentification de base

L'authentification de base est une méthode largement utilisée pour authentifier les requêtes API à l'aide d'un nom d'utilisateur et d'un mot de passe. Le nom d'utilisateur et le mot de passe sont transmis dans l'en-tête HTTP, qui est chiffré via HTTPS. Cette méthode est simple à mettre en œuvre et largement prise en charge par les serveurs web et les navigateurs. Cependant, elle ne convient pas aux applications qui nécessitent une sécurité élevée, car le nom d'utilisateur et le mot de passe peuvent être facilement interceptés.

Comment mettre en œuvre l'autorisation dans les API

Selon le cas d'utilisation spécifique et les exigences de sécurité, il existe plusieurs façons d'obtenir l'autorisation dans les API. Cependant, voici quelques-unes des étapes générales qui peuvent être suivies pour appliquer l'autorisation dans les API.

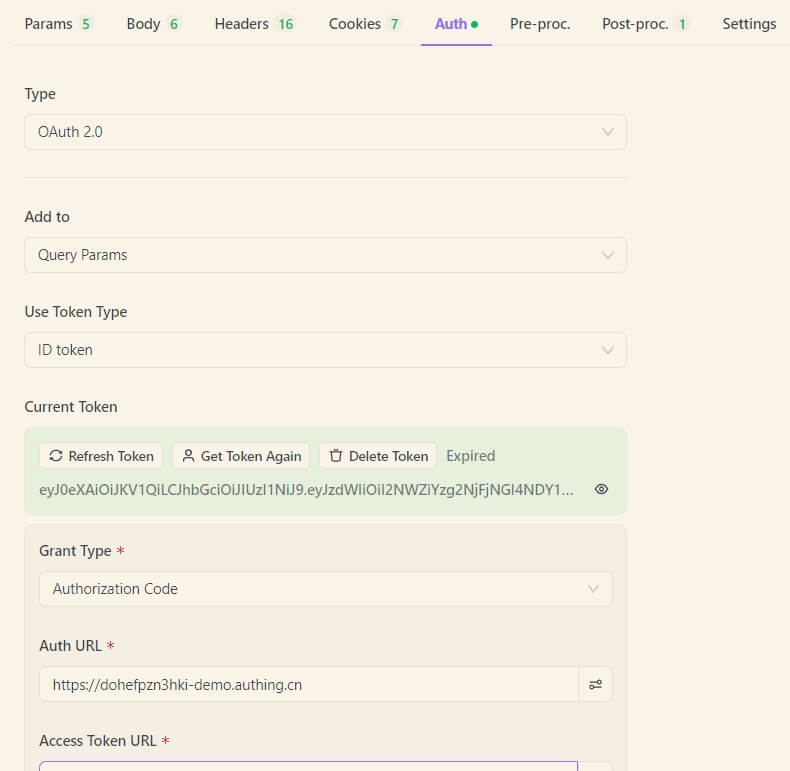

L'interface utilisateur affiche clairement la date d'expiration du jeton, et vous pouvez actualiser le jeton en un seul clic en cas de besoin. Cela rend les tests d'API qui nécessitent une authentification OAuth 2.0 extrêmement pratiques au sein de la puissante plateforme de gestion d'API d'Apidog.

Déterminer la méthode d'autorisation

Choisissez la meilleure méthode pour votre cas d'utilisation et vos exigences de sécurité. Tenez compte de facteurs tels que le niveau de sécurité requis, la complexité de l'API et la nature des données partagées.

Mettre en œuvre l'autorisation

Mettez en œuvre la méthode d'autorisation choisie dans le code de l'API. Cela implique généralement d'ajouter des contrôles d'authentification et d'autorisation aux points de terminaison de l'API. Par exemple, en utilisant OAuth 1.0, vous devrez mettre en œuvre le framework OAuth 1.0 dans le code de l'API et générer des jetons d'accès pour les clients autorisés.

Sécuriser l'API

Après avoir mis en œuvre la méthode d'autorisation, il est important de sécuriser l'API contre les menaces de sécurité courantes. Cela comprend la mise en œuvre de pratiques de codage sécurisées, le chiffrement pour protéger les données sensibles et la limitation du débit pour empêcher l'abus de l'API.

Tester l'autorisation

Tester l'autorisation est essentiel pour s'assurer que seuls les utilisateurs ou clients autorisés peuvent accéder à l'API. Cela implique de tester différents scénarios, tels que des informations d'identification incorrectes, des jetons expirés et des tentatives d'accès non autorisées, afin de s'assurer que l'API est sécurisée.

Cependant, le choix par l'utilisateur d'un outil approprié pour la mise en œuvre de l'autorisation API est tout aussi important. Passons à la section suivante pour en savoir plus !

Apidog : Espace de travail tout-en-un pour les API

Apidog est un outil de documentation et de test d'API qui aide les développeurs à concevoir, documenter, déboguer, tester et simuler leurs API. Il est conçu pour simplifier le processus de création et de gestion des API en fournissant une interface intuitive et conviviale. Apidog est disponible en versions basées sur le cloud et auto-hébergées et prend en charge plusieurs langages de programmation et frameworks d'API.

Techniques d'autorisation expliquées à l'aide d'Apidog

Il existe plusieurs types de techniques d'autorisation comme mentionné ci-dessus. Maintenant, nous allons voir trois exemples de techniques d'autorisation en utilisant Apidog.

Autorisation de base

L'autorisation de base est une méthode d'autorisation simple qui consiste à envoyer un nom d'utilisateur et un mot de passe avec chaque requête API. Le nom d'utilisateur et le mot de passe sont encodés au format Base64 et envoyés dans le cadre de l'en-tête Authorization. Le serveur vérifie ensuite les informations d'identification et accorde l'accès à la ressource si elles sont valides.

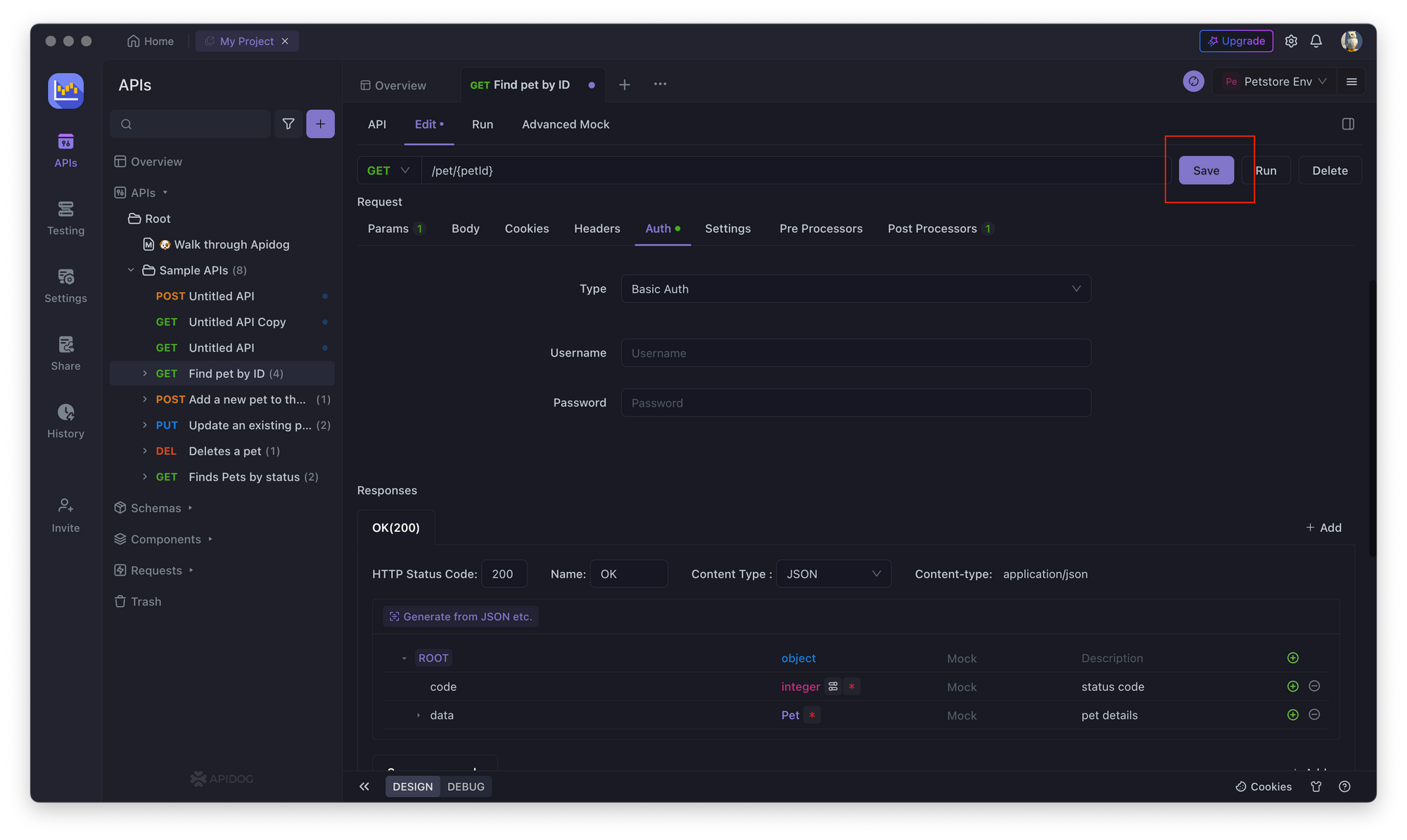

Voici un exemple de la façon de mettre en œuvre l'autorisation de base dans Apidog :

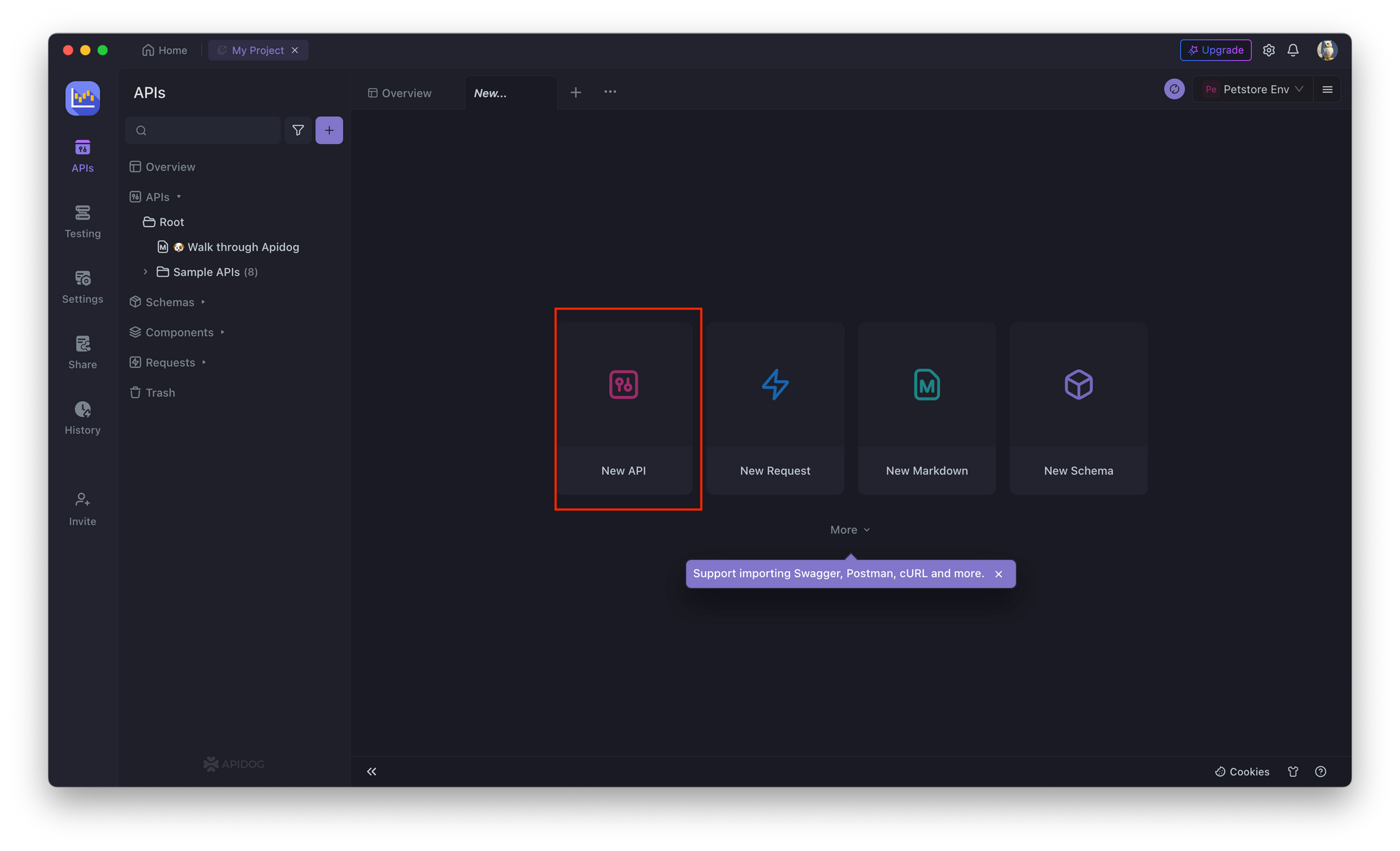

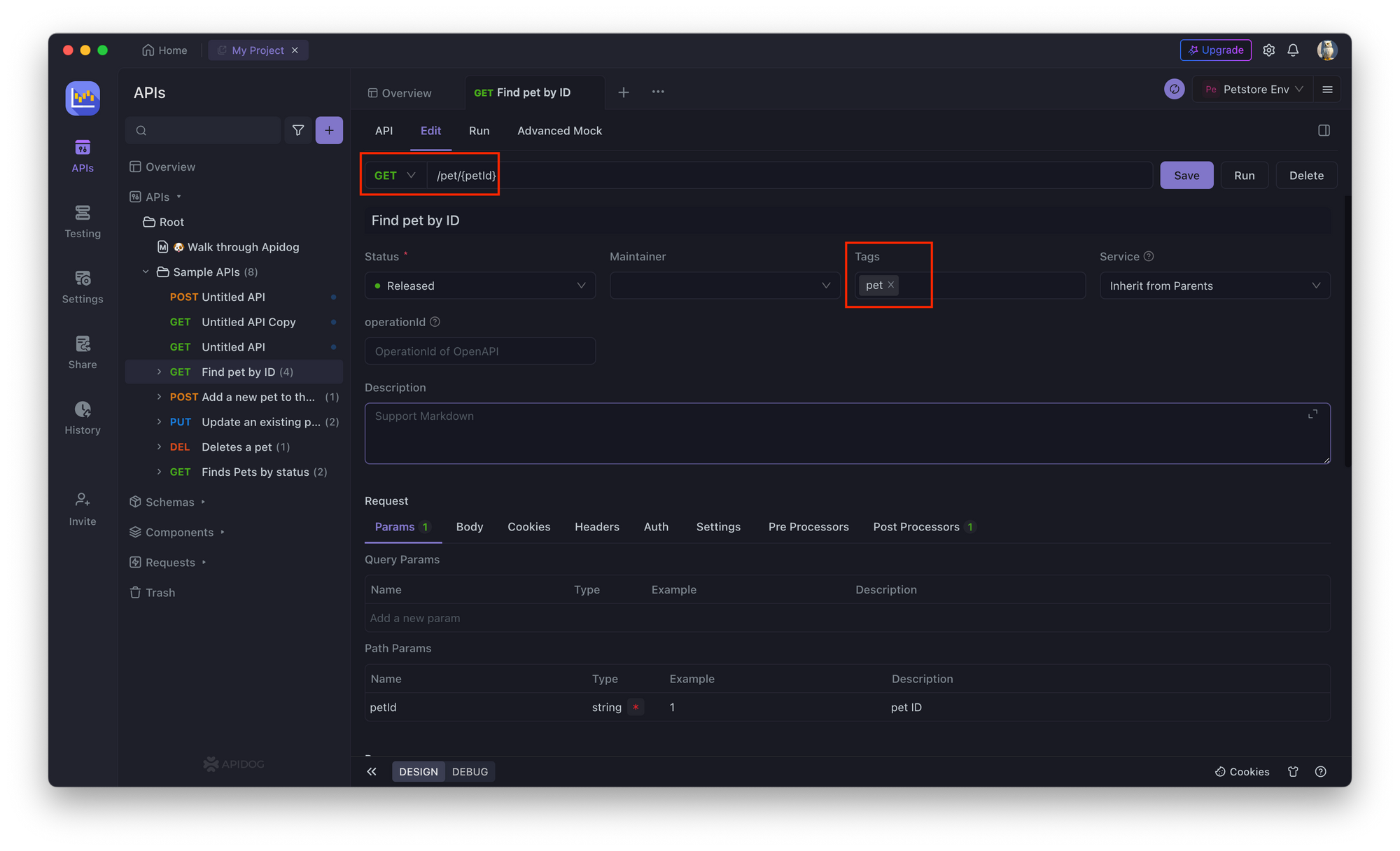

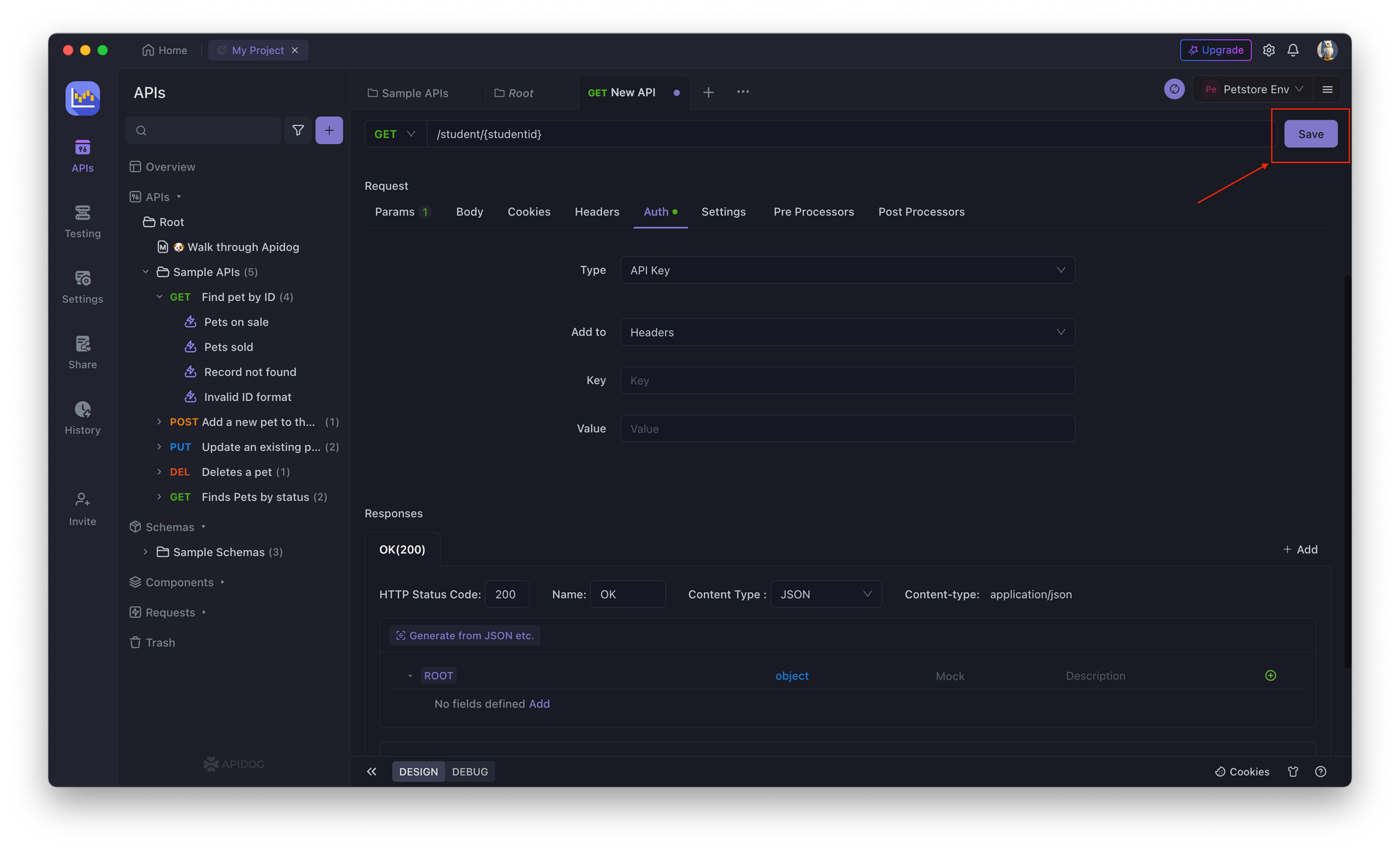

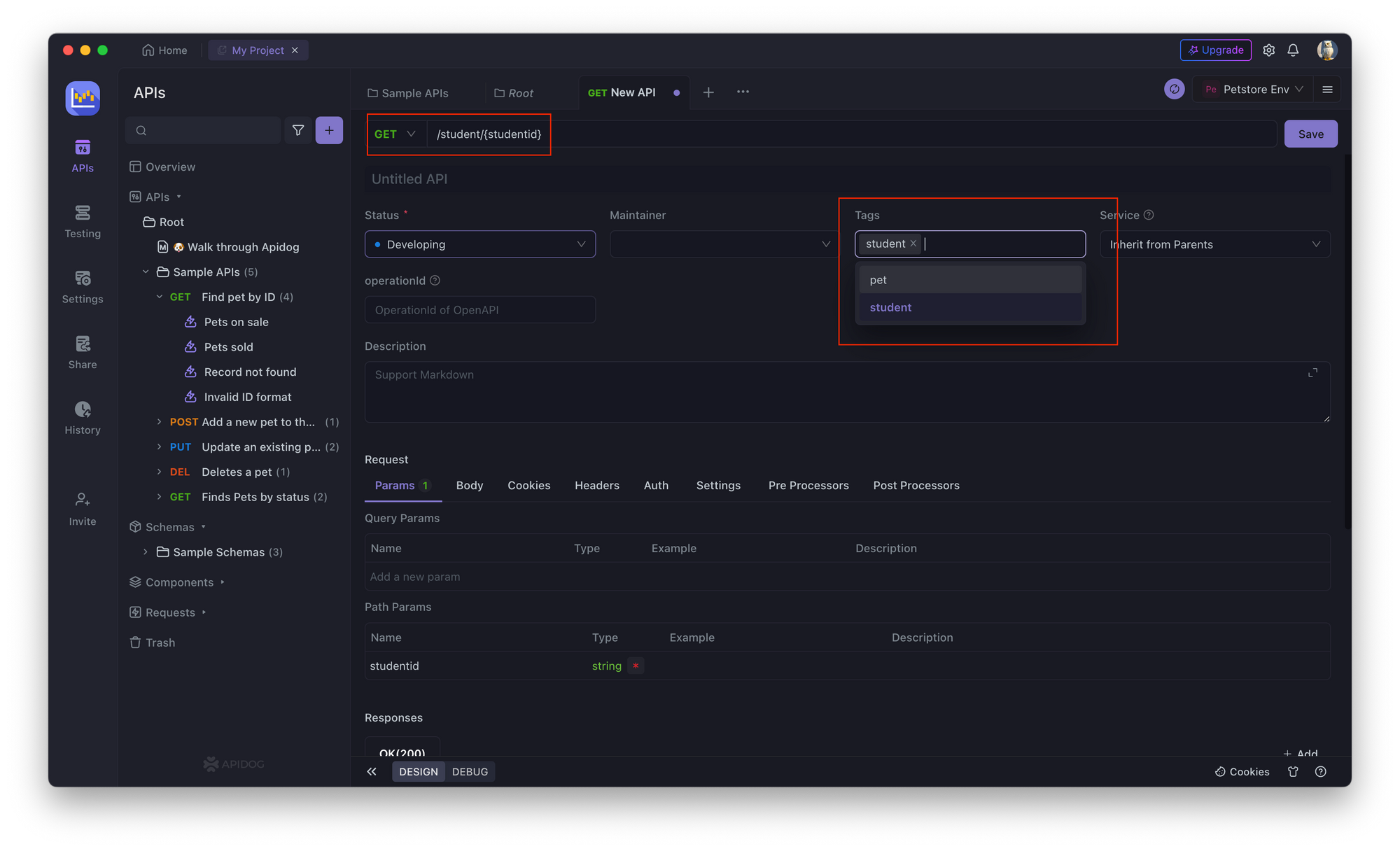

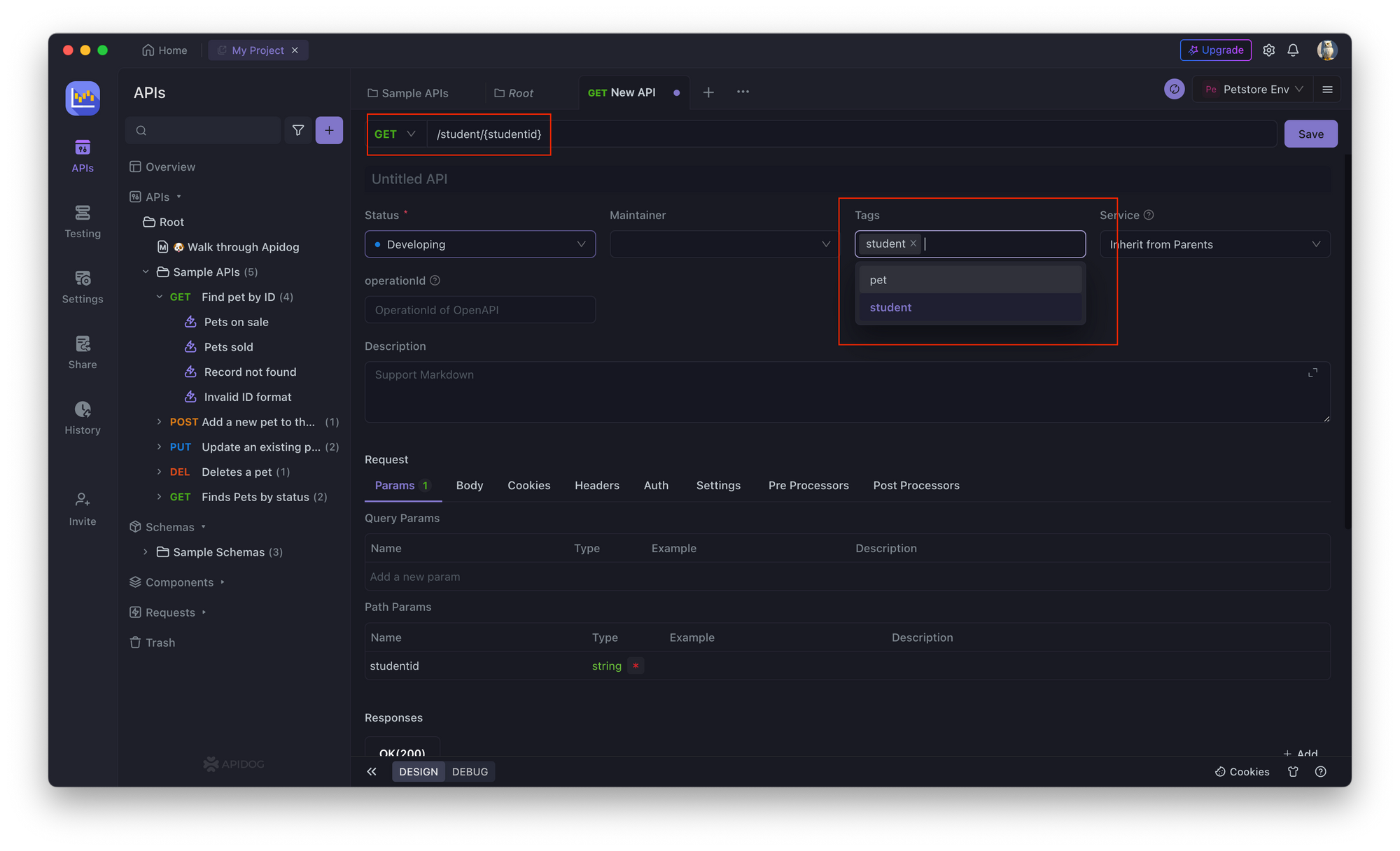

1. Ouvrez Apidog et créez un nouveau point de terminaison d'API. Sélectionnez la requête API que vous souhaitez effectuer, comme GET, PUT, POST, etc., et entrez le champ auquel vous souhaitez accéder, comme studentId, comme indiqué dans l'image ci-dessous.

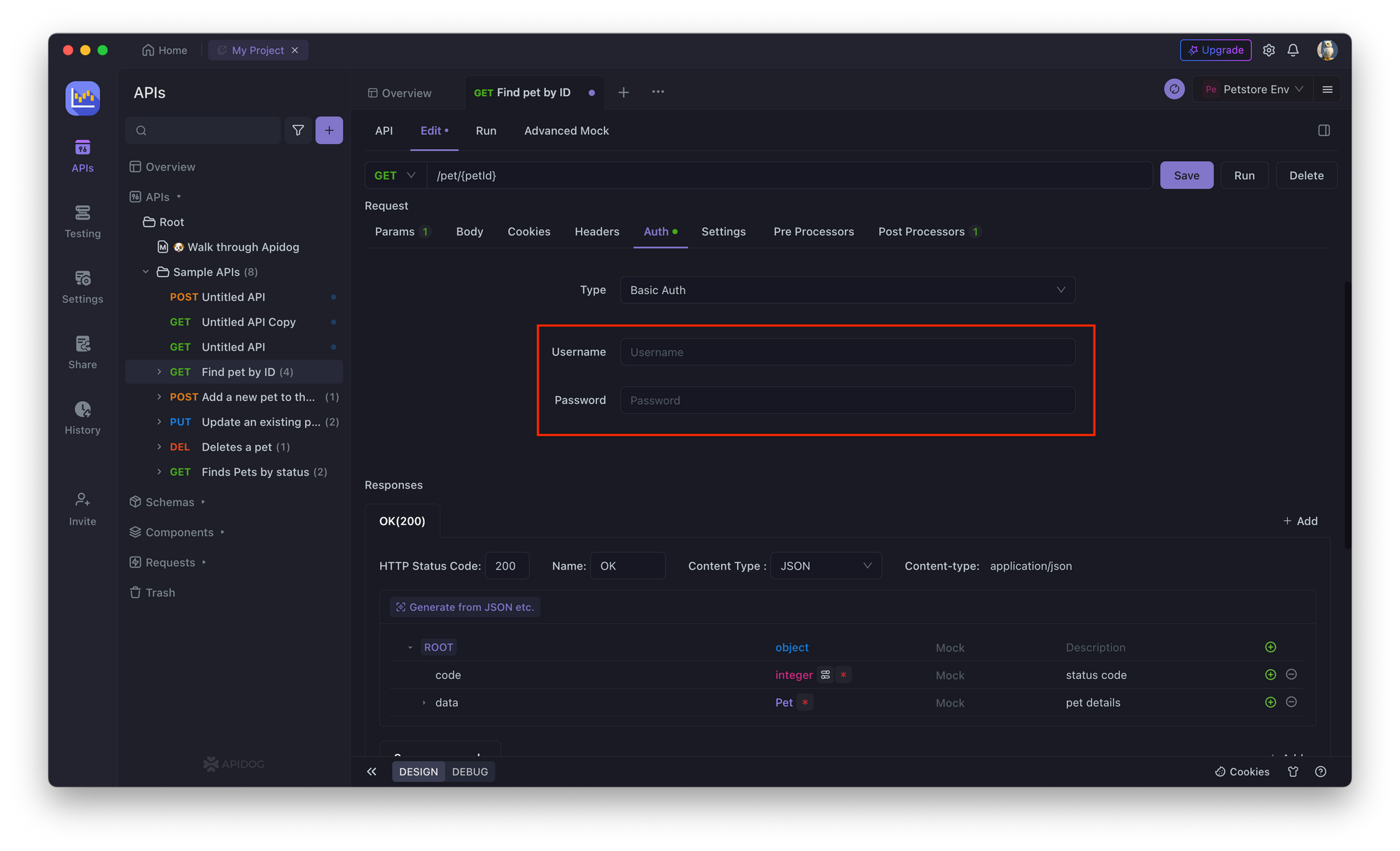

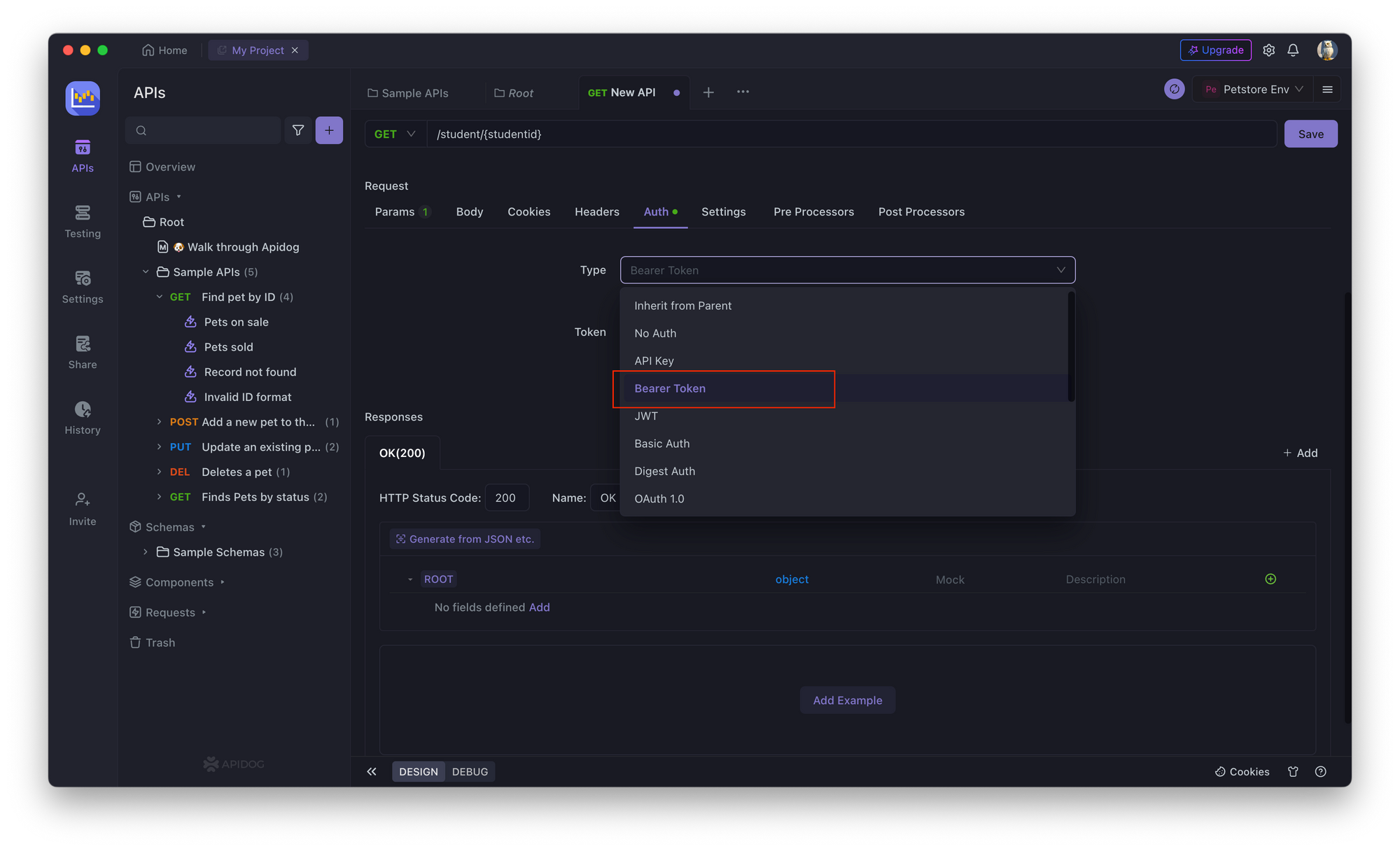

2. Dans le point de terminaison de l'API, accédez à l'onglet Autorisation et sélectionnez Autorisation de base.

3. Entrez un nom d'utilisateur et un mot de passe pour le point de terminaison de l'API.

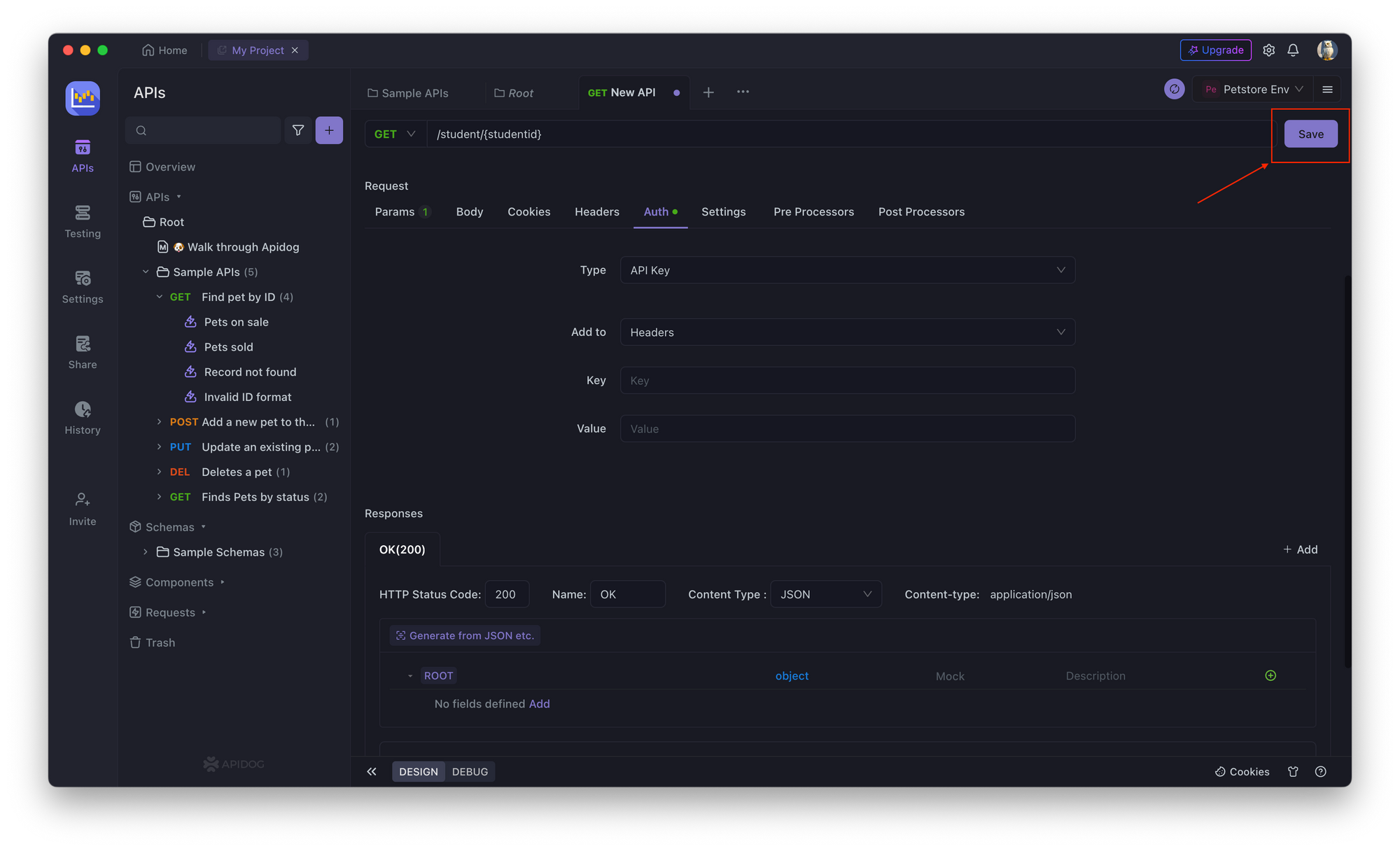

4. Enregistrez les modifications et testez le point de terminaison de l'API en cliquant sur Enregistrer

Autorisation par clé API

L'autorisation par clé API est une autre méthode populaire qui consiste à générer une clé API unique pour chaque utilisateur ou application. La clé API est envoyée avec chaque requête API dans le cadre de l'en-tête d'autorisation ou du paramètre de requête. Le serveur vérifie ensuite la clé API et accorde l'accès à la ressource si elle est valide.

Voici un exemple de la façon de mettre en œuvre l'autorisation par clé API dans Apidog :

GET /api/v1/users/1234 HTTP/1.1

Host: 127.0.0.1

Authorization: APIKEY 0123456789ABCDEFDans cet exemple, la clé API est fournie dans l'en-tête Authorization en utilisant le schéma APIKEY. Les étapes générales pour appliquer cette autorisation dans Apidog sont les suivantes :

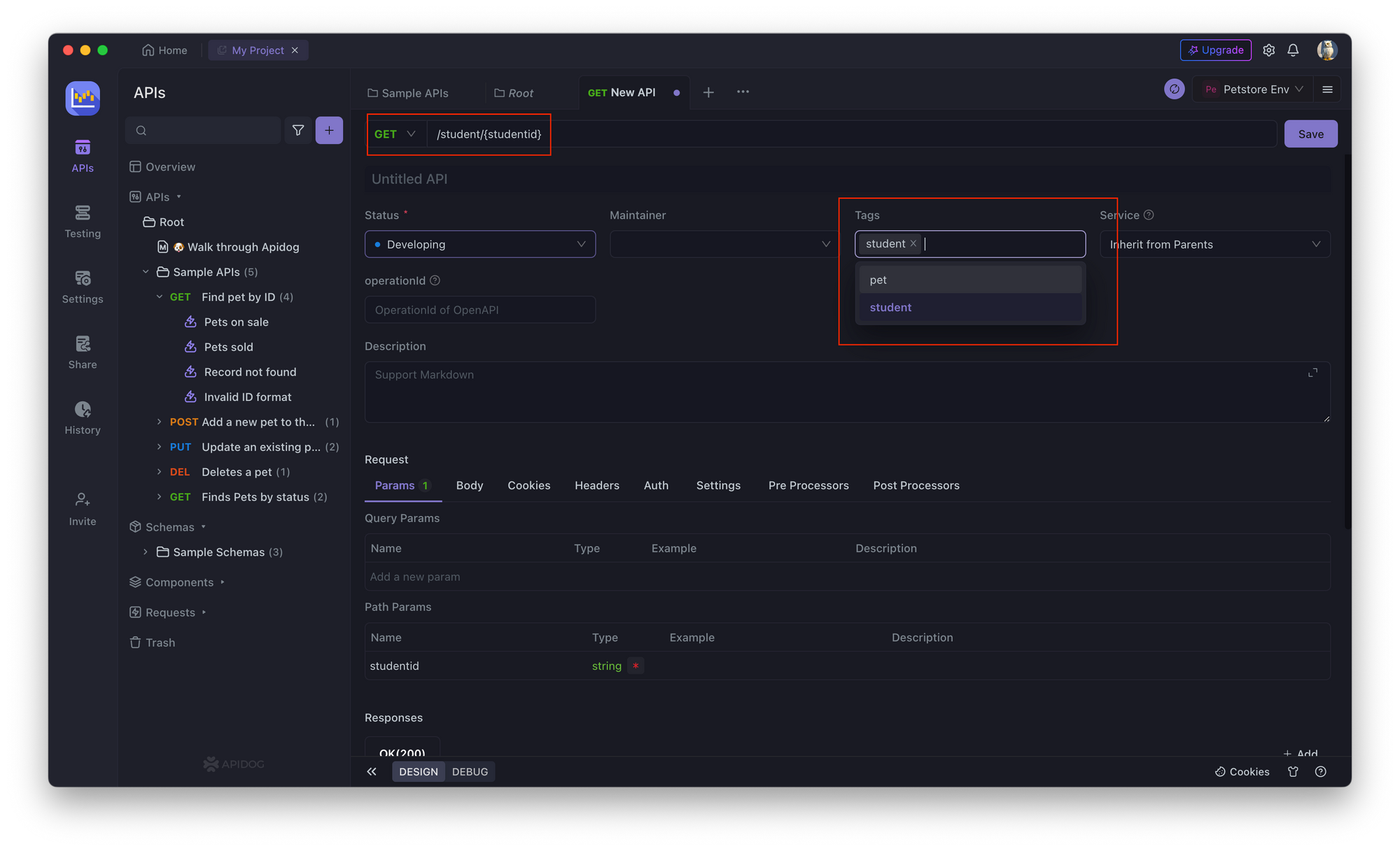

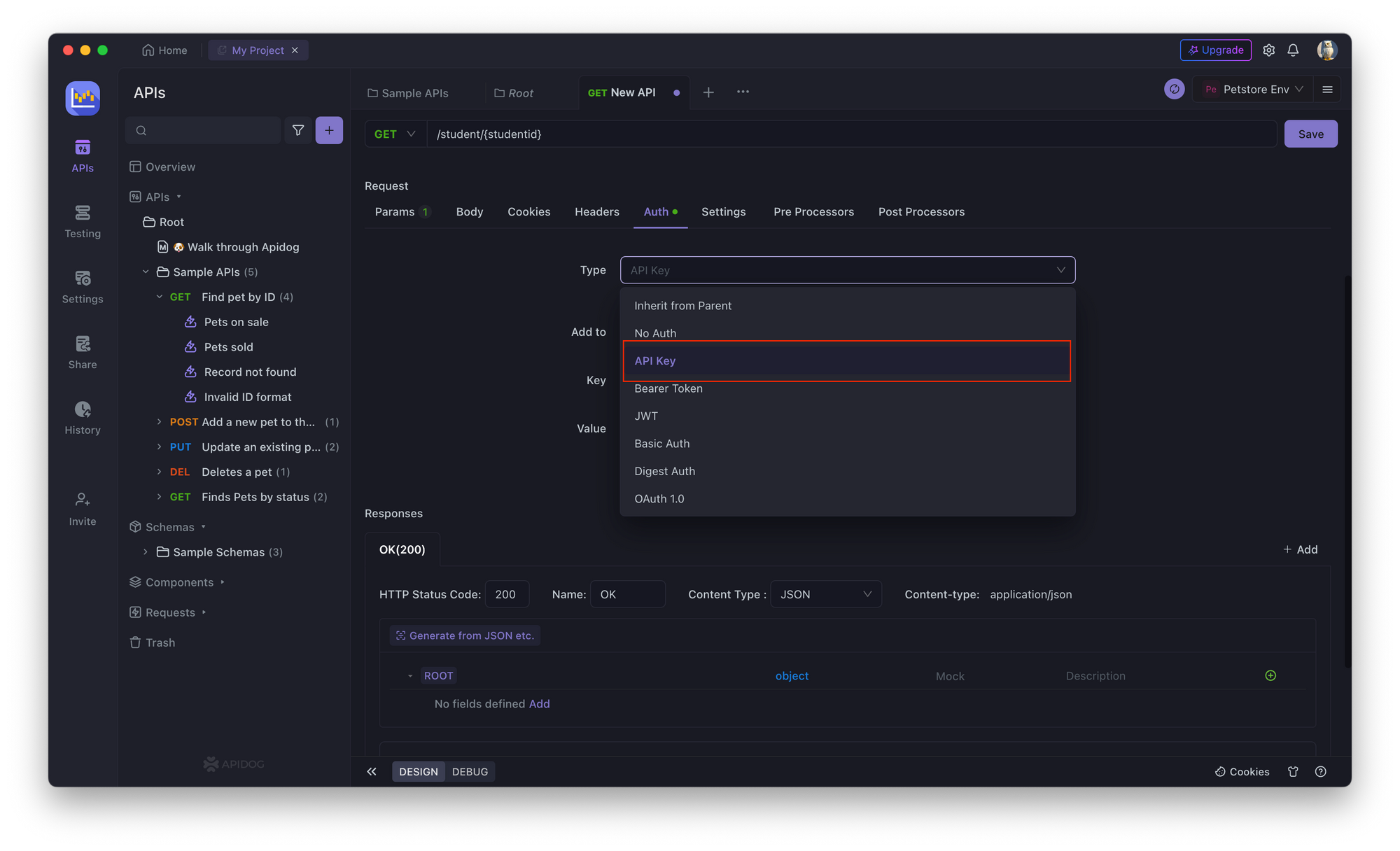

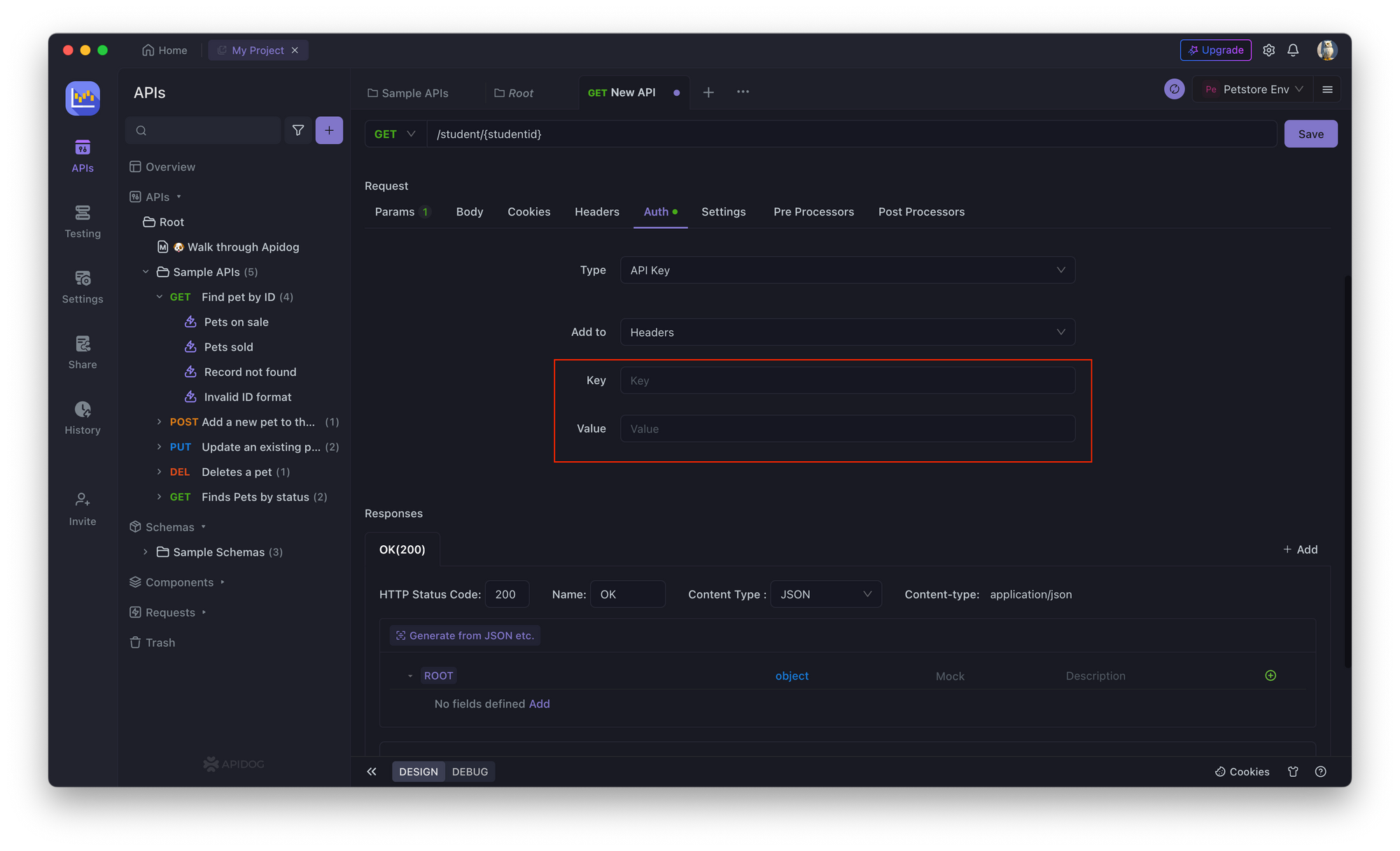

1. Ouvrez Apidog et créez un nouveau point de terminaison d'API. Sélectionnez la requête API que vous souhaitez effectuer, comme GET, PUT, POST, etc., et entrez le champ auquel vous souhaitez accéder, comme studentId, comme indiqué dans l'image ci-dessous.

2. Dans le point de terminaison de l'API, accédez à l'onglet Autorisation et sélectionnez Clé API.

3. Entrez une clé API unique pour le point de terminaison de l'API.

4. Enregistrez les modifications et testez le point de terminaison de l'API.

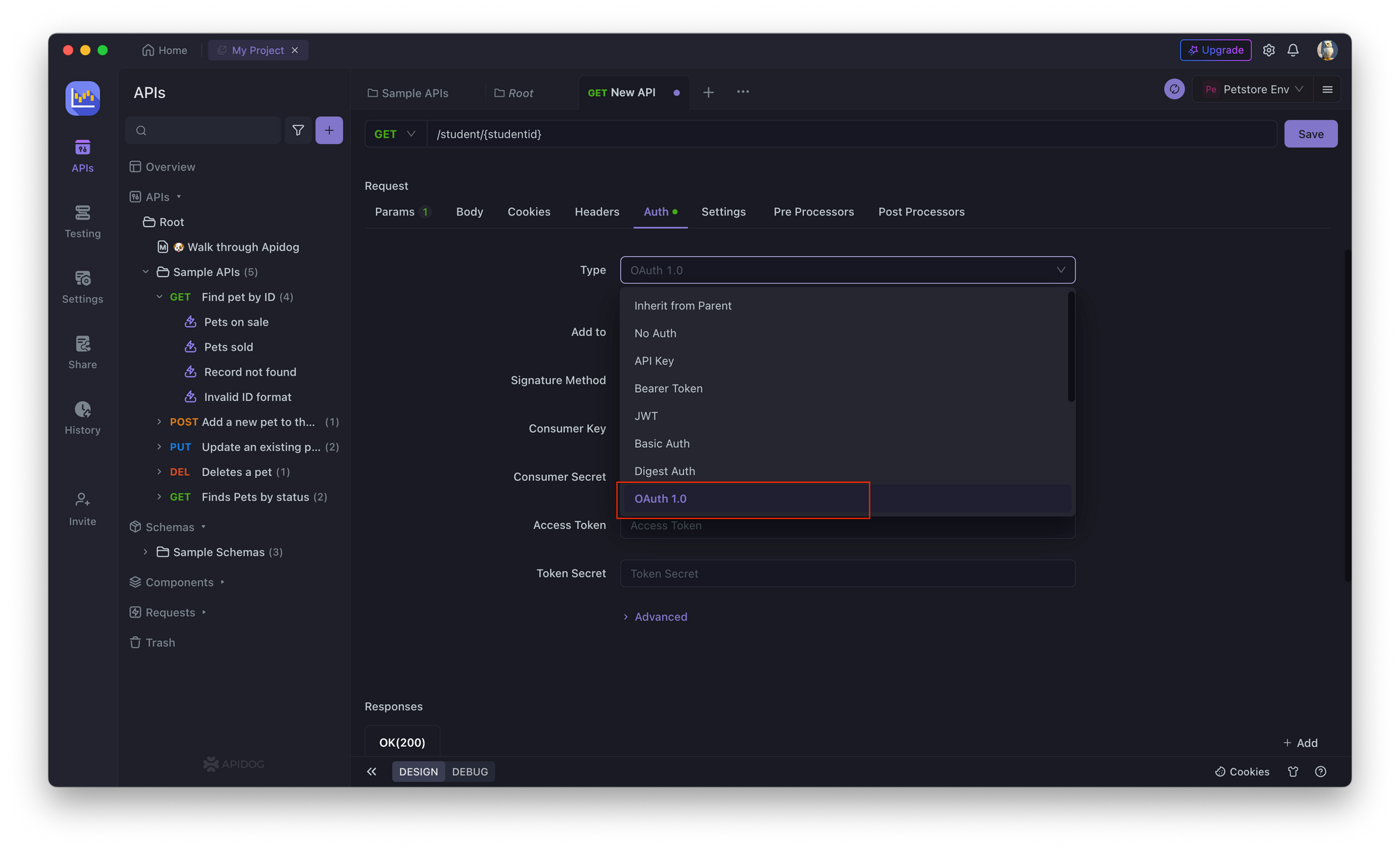

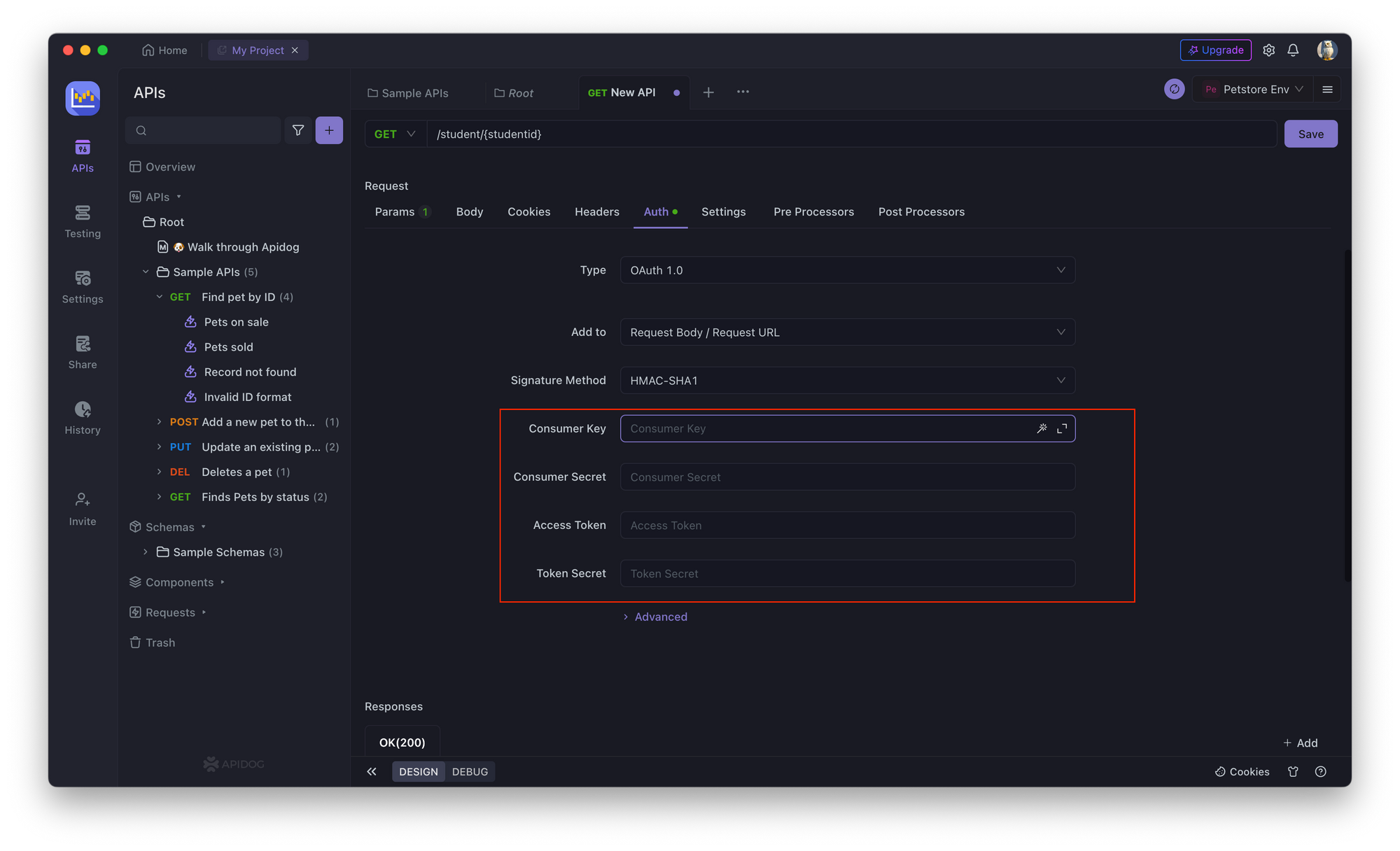

Autorisation OAuth 1.0

L'autorisation OAuth 1.0 est une méthode d'autorisation plus avancée qui consiste à déléguer l'accès aux ressources d'une application à une autre. Elle est couramment utilisée dans les applications tierces qui nécessitent un accès aux données utilisateur. OAuth 1.0 utilise des jetons d'accès pour accorder l'accès aux ressources, et il prend en charge plusieurs types d'octroi, notamment les codes d'autorisation, les informations d'identification du client et les mots de passe.

Voici un exemple d'autorisation OAuth 1.0 dans Apidog :

POST /token HTTP/1.1

Host: 127.0.0.1

Content-Type: application/x-www-form-urlencoded grant_type=password&username=abc&password=abc123Dans cet exemple, le client demande au point de terminaison de jeton de l'API d'obtenir un jeton d'accès. Le client fournit les informations d'identification de l'utilisateur dans le corps de la requête, et l'API émet un jeton d'accès si les informations d'identification sont valides. Les étapes générales pour appliquer cette autorisation dans Apidog sont les suivantes :

1. Ouvrez Apidog et créez un nouveau point de terminaison d'API. Sélectionnez la requête API que vous souhaitez effectuer, comme GET, PUT, POST, etc., et entrez le champ auquel vous souhaitez accéder, comme studentId, comme indiqué dans l'image ci-dessous.

2. Dans le point de terminaison de l'API, accédez à l'onglet Autorisation et sélectionnez OAuth 1.0.

3. Entrez le point de terminaison d'autorisation (clé du consommateur), le point de terminaison du jeton (jeton d'accès), l'ID client (jeton d'accès) et le secret client (secret du jeton) pour le point de terminaison de l'API.

4. Enregistrez les modifications et testez le point de terminaison de l'API.

JSON Web Tokens (JWT)

Les JSON Web Tokens (JWT) sont un moyen compact et sûr pour les URL de représenter les revendications à transférer entre deux parties. Les JWT sont souvent utilisés comme jetons d'accès dans les API. Ils se composent de trois parties : un en-tête, une charge utile et une signature. L'en-tête et la charge utile sont encodés en Base64 et séparés par un point (.).

Voici un exemple d'autorisation JWT dans Apidog :

GET /api/v1/users/1234 HTTP/1.1

Host: 127.0.0.1

Authorization: Bearer eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzLe jeton d'accès est fourni dans l'en-tête d'autorisation en utilisant le schéma Bearer dans cet exemple. Les étapes générales pour appliquer cette autorisation dans Apidog sont les suivantes :

1. Ouvrez Apidog et créez un nouveau point de terminaison d'API. Sélectionnez la requête API que vous souhaitez effectuer, comme GET, PUT, POST, etc., et entrez le champ auquel vous souhaitez accéder, comme studentId, comme indiqué dans l'image ci-dessous.

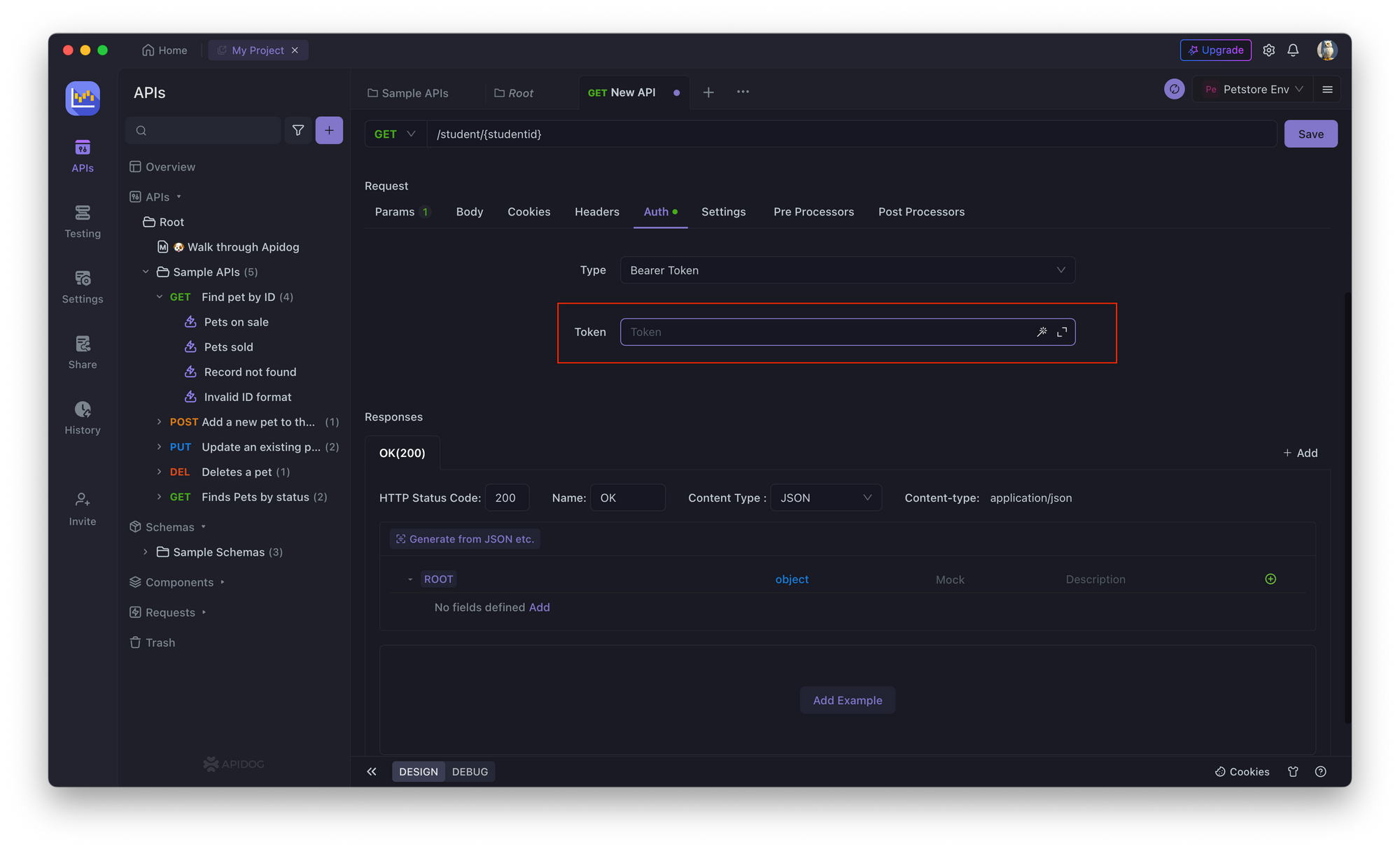

2. Dans le point de terminaison de l'API, accédez à l'onglet Autorisation et sélectionnez Jeton Bearer.

2. Entrez le jeton Bearer.

3. Enregistrez les modifications et testez le point de terminaison de l'API.

Meilleures pratiques pour l'autorisation dans les API

La mise en œuvre de l'autorisation dans les API ne suffit pas à garantir la sécurité des API. Voici quelques bonnes pratiques pour l'autorisation dans les API qui peuvent aider à accroître la sécurité et à réduire le risque de failles de sécurité :

● Utiliser une authentification forte : Utilisez des méthodes d'authentification fortes telles que l'authentification multifacteur pour empêcher l'accès non autorisé à l'API.

● Limiter l'accès : Limitez l'accès à l'API uniquement aux ressources dont les utilisateurs ou les clients ont besoin pour effectuer leurs tâches. Cela réduit le risque de perte de données et de failles de sécurité.

● Utiliser HTTPS : Utilisez HTTPS pour chiffrer les données transmises entre l'API et le client. Cela permet d'empêcher l'interception des données et les attaques de l'homme du milieu.

● Mettre en œuvre la limitation du débit : Mettez en œuvre la limitation du débit pour empêcher l'abus de l'API et vous protéger contre les attaques DDoS.

● Utiliser des jetons de courte durée : Utilisez des jetons d'accès de courte durée pour accorder l'accès aux ressources et assurez-vous de les révoquer lorsqu'ils ne sont plus nécessaires.

● Utiliser la gestion des clés API : Utilisez des outils de gestion des clés API pour gérer et suivre les clés API. Cela permet d'empêcher l'accès non autorisé à vos API et vous aide à suivre l'utilisation.

● Surveiller et auditer régulièrement : Surveillez et auditez régulièrement l'API pour détecter et prévenir les failles de sécurité. Cela comprend la surveillance des journaux d'accès et des pistes d'audit pour détecter les activités suspectes.

Conclusion

L'autorisation est un élément crucial de la sécurisation des API et de la garantie que seuls les utilisateurs et les applications autorisés peuvent accéder aux données sensibles. En utilisant Apidog pour concevoir, documenter et tester les API, les développeurs peuvent facilement mettre en œuvre diverses méthodes d'autorisation, notamment l'autorisation de base, l'autorisation par clé API et l'autorisation OAuth 1.0.

De plus, le respect des bonnes pratiques en matière d'autorisation dans les API, telles que l'utilisation de HTTPS, la limitation de l'accès et l'utilisation de jetons de courte durée, peut contribuer à renforcer davantage la sécurité des API. Grâce à l'interface conviviale d'Apidog et à la possibilité de tester et de gérer facilement les API, les développeurs peuvent mettre en œuvre en toute confiance l'autorisation dans leurs API et contribuer à se protéger contre l'accès non autorisé aux données sensibles.

```