```html

De nombreuses applications s'appuient sur les API (Interfaces de programmation d'applications) pour échanger des données et des fonctionnalités. Mais avec cette commodité vient la responsabilité de sécuriser ces interactions. Deux concepts essentiels de la sécurité des API sont l'authentification et l'autorisation, qui sont souvent confondus. Cet article expliquera les subtiles différences entre ces deux processus, vous assurant de pouvoir distinguer les deux concepts l'un de l'autre.

Pour vous assurer que vos API disposent de la sécurité nécessaire, vous devriez envisager Apidog, un outil de développement d'API tout-en-un qui offre aux utilisateurs une plateforme pour sélectionner le type d'authentification et de sécurité souhaité par le développeur.

Si vous souhaitez en savoir plus sur Apidog, essayez-le dès aujourd'hui gratuitement en cliquant sur le bouton ci-dessous !

Qu'est-ce que l'authentification API ?

L'authentification API est le processus de sécurité qui consiste à vérifier l'identité d'un utilisateur ou d'une application tentant d'accéder à une API. Ce processus de vérification implique généralement de confirmer les informations d'identification de l'utilisateur ou de l'application par rapport à une source fiable, telle qu'une combinaison nom d'utilisateur/mot de passe, une clé API ou un jeton de sécurité émis par un serveur d'autorisation.

L'objectif principal de l'authentification API est de s'assurer que seuls les utilisateurs ou applications autorisés peuvent accéder aux ressources de l'API. Elle agit comme la première couche de sécurité, établissant qui essaie d'interagir avec l'API.

Processus d'authentification API

1. Requête avec informations d'identification : Lorsqu'une application ou un utilisateur souhaite accéder à l'API, il lance une requête. Cette requête comprend des informations d'identification d'authentification qui vérifient son identité. Ces informations d'identification se présentent sous diverses formes selon la méthode choisie :

- Clés API : Identificateurs uniques attribués aux applications pour l'accès à l'API. Simples à mettre en œuvre, mais nécessitent une gestion minutieuse pour éviter toute utilisation abusive.

- Jetons : Informations d'identification à courte durée de vie générées après une connexion réussie (par exemple, OAuth). Plus sécurisés que les clés API en raison des limites de temps d'expiration.

- Nom d'utilisateur/Mot de passe : Méthode traditionnelle utilisée pour l'authentification des utilisateurs. Nécessite un stockage sécurisé des mots de passe et peut être moins pratique pour la communication d'application à application.

2. Vérification par l'API : L'API reçoit la requête et soumet les informations d'identification fournies à un processus de vérification :

Clés API/Jetons : L'API vérifie si la clé/le jeton est :

- Valide (existe dans le système)

- Non expiré (n'a pas dépassé sa durée de vie)

- Appartient à une application ou un utilisateur reconnu

Nom d'utilisateur/Mot de passe : L'API vérifie si le nom d'utilisateur et le mot de passe correspondent à un utilisateur enregistré dans sa base de données. Cela peut impliquer des techniques de hachage sécurisé des mots de passe pour protéger les informations d'identification des utilisateurs.

Accorder ou refuser l'accès :

- Succès : Si les informations d'identification réussissent la vérification, l'API accorde l'accès aux ressources demandées au sein de l'API. Cela peut impliquer d'autoriser la récupération, la manipulation ou le déclenchement de fonctionnalités spécifiques des données.

- Échec : Si les informations d'identification ne sont pas valides (par exemple, mauvaise clé/mauvais jeton, nom d'utilisateur/mot de passe incorrect), l'accès est refusé. L'API renvoie généralement un message d'erreur expliquant le problème.

Avantages de l'authentification API

Sécurité améliorée

Le principal avantage de l'authentification API réside dans sa capacité à renforcer la posture de sécurité globale d'une API. Elle agit comme un gardien vigilant, scrutant méticuleusement chaque tentative d'accès. Seules les applications et les utilisateurs autorisés munis d'informations d'identification valides se voient accorder l'accès, tandis que toute tentative non autorisée est résolument contrecarrée.

Cela diminue considérablement le risque de violations de données, où des acteurs malveillants tentent de voler, de manipuler ou de falsifier des informations sensibles. En mettant en œuvre un mécanisme d'authentification robuste, les organisations peuvent établir un environnement sécurisé pour l'échange de données, favorisant la confiance avec les utilisateurs et les parties prenantes.

Amélioration de la responsabilité et de la traçabilité

L'authentification API enregistre méticuleusement les tentatives d'accès, consignant méticuleusement qui accède à l'API et à quelle heure précise. Ce flux de données granulaires fournit aux organisations des informations précieuses pour la surveillance des activités. Les menaces potentielles pour la sécurité peuvent être rapidement identifiées et traitées en analysant ces journaux. De plus, l'authentification API favorise la responsabilité entre les utilisateurs et les applications.

Si des actions non autorisées sont tentées, les journaux fournissent une piste d'audit, identifiant la source du problème et permettant des mesures correctives rapides. Cela protège non seulement les données, mais décourage également les tentatives d'accès non autorisées, car les utilisateurs sont conscients que leurs actions sont surveillées.

Confiance utilisateur améliorée

La mise en œuvre d'un mécanisme d'authentification API robuste communique un message clair comme de l'eau de roche : la sécurité des données utilisateur est une priorité absolue. En employant des procédures de vérification rigoureuses, les organisations démontrent leur engagement indéfectible à protéger les informations des utilisateurs.

Cela inspire confiance aux utilisateurs, leur assurant que leurs données sont protégées derrière une couche d'authentification sécurisée. Par conséquent, la satisfaction et la fidélité des utilisateurs sont susceptibles de prospérer, car les utilisateurs se sentent en sécurité lorsqu'ils interagissent avec l'API.

Confidentialité des données améliorée

De nombreuses industries opèrent dans le cadre de réglementations strictes en matière de confidentialité des données. Ces réglementations exigent souvent l'application de mesures de sécurité robustes pour protéger les données des utilisateurs. L'authentification API joue un rôle essentiel pour garantir la conformité à ces réglementations.

En vérifiant méticuleusement les identités des utilisateurs et les tentatives d'accès, les organisations peuvent démontrer leur respect des exigences en matière de confidentialité des données, atténuant les éventuelles ramifications juridiques et favorisant la confiance avec les organismes de réglementation.

Exemples d'authentification API

1. Clés API :

- Fonction : Informations d'identification simples, ressemblant souvent à de longues chaînes de caractères, attribuées aux applications autorisées. Ces clés agissent comme des identificateurs uniques que les applications présentent lors de la demande d'accès à une API.

Avantages :

- Simplicité : Facile à mettre en œuvre et à gérer pour un nombre limité d'applications.

- Sans état : Ne nécessite pas de conserver les informations de session sur le serveur API, ce qui réduit la charge du serveur.

Inconvénients :

- Problèmes de sécurité : Les clés API sont susceptibles d'être compromises si elles ne sont pas gérées avec soin. Si une clé est divulguée, un accès non autorisé peut se produire.

- Contrôle limité : Difficile de révoquer l'accès pour une clé compromise. Vous devrez régénérer et distribuer de nouvelles clés à toutes les applications autorisées.

- Exemple : Un service de surveillance météorologique peut fournir des clés API aux développeurs enregistrés qui souhaitent intégrer des données météorologiques en direct dans leurs applications mobiles.

2. Jetons :

- Fonction : Informations d'identification à courte durée de vie générées après une authentification utilisateur réussie (souvent via des protocoles comme OAuth). Ces jetons agissent comme des substituts temporaires aux noms d'utilisateur et aux mots de passe, améliorant la sécurité.

Avantages :

- Sécurité améliorée : Expire après une période prédéterminée, atténuant le risque d'accès non autorisé, même si un jeton est compromis.

- Contrôle granulaire : Les niveaux d'accès peuvent être associés aux jetons, ce qui permet un contrôle plus précis sur ce que les utilisateurs peuvent faire au sein de l'API.

Inconvénients :

- Complexité accrue : La mise en œuvre d'une authentification basée sur des jetons peut être plus complexe que l'utilisation de clés API.

- Gestion de l'état : Nécessite la gestion de l'expiration des jetons et des mécanismes de rafraîchissement potentiels à la fois sur le serveur API et sur l'application cliente.

- Exemple : Une plateforme de médias sociaux peut utiliser des jetons pour accorder l'accès aux informations de profil d'un utilisateur après une connexion réussie. Le jeton expirerait après une période d'inactivité définie, obligeant l'utilisateur à se réauthentifier avant d'accéder à nouveau aux informations.

3. Nom d'utilisateur et mot de passe :

- Fonction : Méthode d'authentification traditionnelle où les utilisateurs fournissent un nom d'utilisateur et un mot de passe pour accéder à l'API.

Avantages :

- Familiarité : Les utilisateurs sont déjà habitués à utiliser des noms d'utilisateur et des mots de passe pour divers services en ligne.

Inconvénients :

- Problèmes de sécurité : Sujet aux attaques par force brute ou aux fuites d'informations d'identification si elles ne sont pas mises en œuvre en toute sécurité (par exemple, hachage de mot de passe faible).

- Moins adapté à la communication de machine à machine : Non idéal pour les scénarios où les applications doivent interagir avec l'API sans intervention humaine.

- Exemple : Une API interne d'entreprise utilisée par les employés peut tirer parti de l'authentification par nom d'utilisateur et mot de passe pour le contrôle d'accès. Cependant, pour les API publiques, les méthodes basées sur les jetons sont souvent préférées.

Qu'est-ce que l'autorisation API ?

L'autorisation API est le processus de sécurité qui consiste à vérifier le niveau d'accès qu'un utilisateur ou une application précédemment authentifié(e) a à des ressources ou fonctionnalités spécifiques au sein d'une API.

Le processus d'autorisation API applique des politiques de contrôle d'accès qui déterminent les actions autorisées (telles que la lecture, l'écriture, la mise à jour et la suppression) qu'un utilisateur ou une application peut effectuer sur des données ou des fonctionnalités spécifiques exposées par l'API.

Processus d'autorisation API

1. Demande d'accès :

- Un utilisateur ou une application lance une demande d'accès à l'API. Cette demande implique généralement un verbe HTTP (GET, POST, PUT, DELETE) spécifiant l'action souhaitée et une URL pointant vers la ressource API spécifique.

2. Vérification d'authentification (facultatif) :

- Dans certains cas, l'autorisation peut être précédée d'une étape d'authentification. Cela vérifie l'identité de l'utilisateur ou de l'application qui fait la demande. Les méthodes courantes incluent les clés API, les combinaisons nom d'utilisateur/mot de passe ou les jetons émis par un serveur d'autorisation (par exemple, OAuth).

- Remarque : Tous les schémas d'autorisation ne nécessitent pas d'authentification distincte. Certaines méthodes, comme les clés API, gèrent intrinsèquement à la fois la vérification de l'identité et le contrôle d'accès.

3. Évaluation de la politique d'autorisation :

- Une fois l'utilisateur ou l'application identifié(e) (ou si l'authentification n'est pas requise), la couche d'autorisation API entre en jeu.

- Le serveur API récupère la politique de contrôle d'accès pertinente associée à la ressource ou à la fonctionnalité demandée. Ces politiques définissent les actions autorisées pour différents rôles d'utilisateur ou applications.

- La politique récupérée est ensuite évaluée par rapport aux attributs de l'utilisateur ou de l'application. Ces attributs peuvent inclure :

- Rôles utilisateur : (par exemple, administrateur, éditeur, lecteur)

- Autorisations : Actions spécifiques autorisées sur la ressource (par exemple, lire, écrire, mettre à jour, supprimer)

- Facteurs contextuels : (par exemple, emplacement, type d'appareil, heure d'accès)

4. Décision d'accès :

- Sur la base de l'évaluation de la politique, le serveur API prend une décision d'autorisation. Cette décision détermine s'il faut accorder ou refuser l'accès à la ressource ou à la fonctionnalité demandée.

- Accorder l'accès : Si les attributs de l'utilisateur ou de l'application correspondent aux actions autorisées dans la politique, l'accès est accordé.

- Refuser l'accès : En cas d'incompatibilité, l'accès est refusé et l'utilisateur ou l'application reçoit un message d'erreur (par exemple, « Non autorisé » ou « Interdit »).

5. Accès aux ressources (ou réponse d'erreur) :

- Selon la décision d'autorisation :

- Accès accordé : L'utilisateur ou l'application reçoit les données demandées ou est autorisé(e) à effectuer l'action souhaitée sur la ressource API.

- Accès refusé : L'utilisateur ou l'application reçoit un message d'erreur indiquant qu'il ne dispose pas des autorisations nécessaires.

Considérations supplémentaires :

- Jetons d'autorisation : Dans certains schémas d'autorisation (par exemple, OAuth), des jetons d'accès sont émis après une authentification réussie. Ces jetons encapsulent les autorisations de l'utilisateur ou de l'application et sont inclus dans les requêtes API ultérieures pour les vérifications d'autorisation.

- Contrôle d'accès précis : Les méthodes d'autorisation avancées comme le contrôle d'accès basé sur les attributs (ABAC) permettent un contrôle très granulaire sur les décisions d'accès en tenant compte de divers attributs d'utilisateur et de requête.

Principaux avantages de l'autorisation API

Sécurité améliorée :

- Restreint l'accès non autorisé : Le principal avantage est de bloquer les utilisateurs ou applications non autorisés d'accéder aux données ou fonctionnalités sensibles au sein de votre API. Cela atténue les risques tels que les violations de données, les modifications non autorisées et les attaques par déni de service.

- Contrôle granulaire : L'autorisation vous permet de définir des autorisations d'accès à un niveau très spécifique. Vous pouvez contrôler les actions que différents utilisateurs ou applications peuvent effectuer sur des ressources spécifiques. Par exemple, un éditeur peut être autorisé à mettre à jour des articles de blog, tandis qu'un lecteur ne peut que les afficher.

Confiance utilisateur améliorée :

- Protection des données : Une autorisation robuste démontre votre engagement à protéger les données des utilisateurs. Les utilisateurs se sentent plus confiants en utilisant votre API en sachant que leurs informations ne sont accessibles qu'aux personnes autorisées.

- Transparence : Des politiques de contrôle d'accès claires et définies offrent une transparence aux utilisateurs concernant les données auxquelles ils peuvent accéder et les actions qu'ils peuvent effectuer.

Efficacité et évolutivité accrues :

- Réduction du risque d'erreurs : En restreignant l'accès non autorisé, vous minimisez les risques de modifications ou de suppressions accidentelles de données par des utilisateurs non autorisés.

- Gestion simplifiée : Les politiques d'autorisation peuvent être appliquées à des groupes d'utilisateurs ayant des rôles similaires, ce qui simplifie la gestion des autorisations pour les grandes bases d'utilisateurs.

Avantages supplémentaires :

- Conformité : Certaines industries ont des réglementations strictes en matière de confidentialité des données. La mise en œuvre de l'autorisation API peut vous aider à respecter les exigences de conformité.

- Débogage amélioré : Les journaux d'autorisation suivent les tentatives d'accès, ce qui facilite l'identification des activités suspectes ou le dépannage des problèmes liés aux autorisations.

Exemples concrets d'autorisation API

Plateforme de commerce électronique :

- Scénario : Une application d'achat mobile s'intègre à l'API d'une boutique de commerce électronique pour afficher des informations sur les produits et permettre aux utilisateurs d'ajouter des articles à leurs paniers.

- Autorisation : L'API utilise l'autorisation par clé API. L'application mobile fournit une clé API unique à chaque requête. Le serveur de la plateforme de commerce électronique vérifie la clé par rapport à une liste d'applications autorisées avant d'accorder l'accès aux données du produit.

- Considérations supplémentaires : Pour ajouter des articles au panier (une action de modification), l'autorisation peut nécessiter un jeton d'accès supplémentaire obtenu via la connexion de l'utilisateur dans l'application mobile.

Application de médias sociaux :

- Scénario : Une application de médias sociaux utilise une API pour publier des mises à jour et des photos au nom des utilisateurs.

- Autorisation : L'API exploite OAuth 2.0, un framework d'autorisation populaire. L'utilisateur se connecte à l'application de médias sociaux, qui le redirige ensuite vers le serveur d'autorisation de la plateforme de médias sociaux. Là, l'utilisateur accorde à l'application la permission de publier en son nom. Le serveur d'autorisation émet un jeton d'accès que l'application de médias sociaux utilise pour les appels d'API ultérieurs afin de publier du contenu.

- Avantages : OAuth offre aux utilisateurs un moyen sécurisé d'accorder l'accès sans partager leurs informations d'identification de connexion réelles avec l'application de médias sociaux.

Application bancaire :

Scénario : Une application bancaire mobile interagit avec l'API d'une banque pour afficher les soldes de compte et transférer des fonds.

Autorisation : L'API emploie probablement une combinaison de méthodes.

- Authentification de base : Lors de la connexion dans l'application mobile, l'utilisateur fournit son nom d'utilisateur et son mot de passe. Ces informations d'identification sont utilisées pour l'authentification de base par rapport au système de la banque.

- Jetons d'accès : Lors d'une connexion réussie, le système de la banque peut émettre un jeton d'accès avec une heure d'expiration. L'application mobile inclut ce jeton dans les requêtes API ultérieures pour les vérifications d'autorisation sur des actions spécifiques (par exemple, afficher le solde ou transférer des fonds).

Focus sur la sécurité : Pour les institutions financières, une autorisation API robuste est essentielle pour protéger les données sensibles des utilisateurs et empêcher les transactions non autorisées.

Différences tabulées entre l'authentification API et l'autorisation

| Fonctionnalité | Authentification API | Autorisation API |

|---|---|---|

| Objectif | Vérifie l'identité d'un utilisateur ou d'une application tentant d'accéder à une API. | Détermine le niveau d'accès qu'un utilisateur ou une application précédemment authentifié(e) a à des ressources ou fonctionnalités spécifiques au sein d'une API. |

| Concentrer | "Qui êtes-vous ?" | "Qu'êtes-vous autorisé(e) à faire ?" |

| Processus | L'utilisateur/l'application fournit des informations d'identification (nom d'utilisateur/mot de passe, clé API, jeton), et le serveur API vérifie les informations d'identification par rapport à une source fiable. | Les politiques de contrôle d'accès définissent les actions autorisées pour différents rôles d'utilisateur ou applications, et les attributs de l'utilisateur/de l'application (rôles, autorisations, contexte) sont évalués par rapport à ces politiques. |

| Résultat | Accorde l'accès à l'étape d'autorisation (en cas de succès). | Accorde ou refuse l'accès à des ressources ou fonctionnalités spécifiques au sein de l'API. |

| Exemple de méthodes | Combinaisons nom d'utilisateur/mot de passe et clés API - Jetons de sécurité émis par un serveur d'autorisation (par exemple, OAuth) | Contrôle d'accès basé sur les rôles (RBAC), contrôle d'accès basé sur les attributs (ABAC) et clés API (peuvent parfois gérer à la fois l'authentification et l'autorisation) |

| Relation | Précède souvent l'autorisation | Fonctionne en conjonction avec l'authentification (pas toujours obligatoire) |

Apidog - Renforcez la sécurité de votre API avec l'authentification et l'autorisation API !

La mise en place d'une sécurité adéquate pour votre API est souvent un aspect négligé du développement d'API. Cependant, fournir une sécurité appropriée pour garantir que l'API et les informations du consommateur sont en sécurité est essentiel. C'est pourquoi vous devez sélectionner et utiliser un outil API comme Apidog.

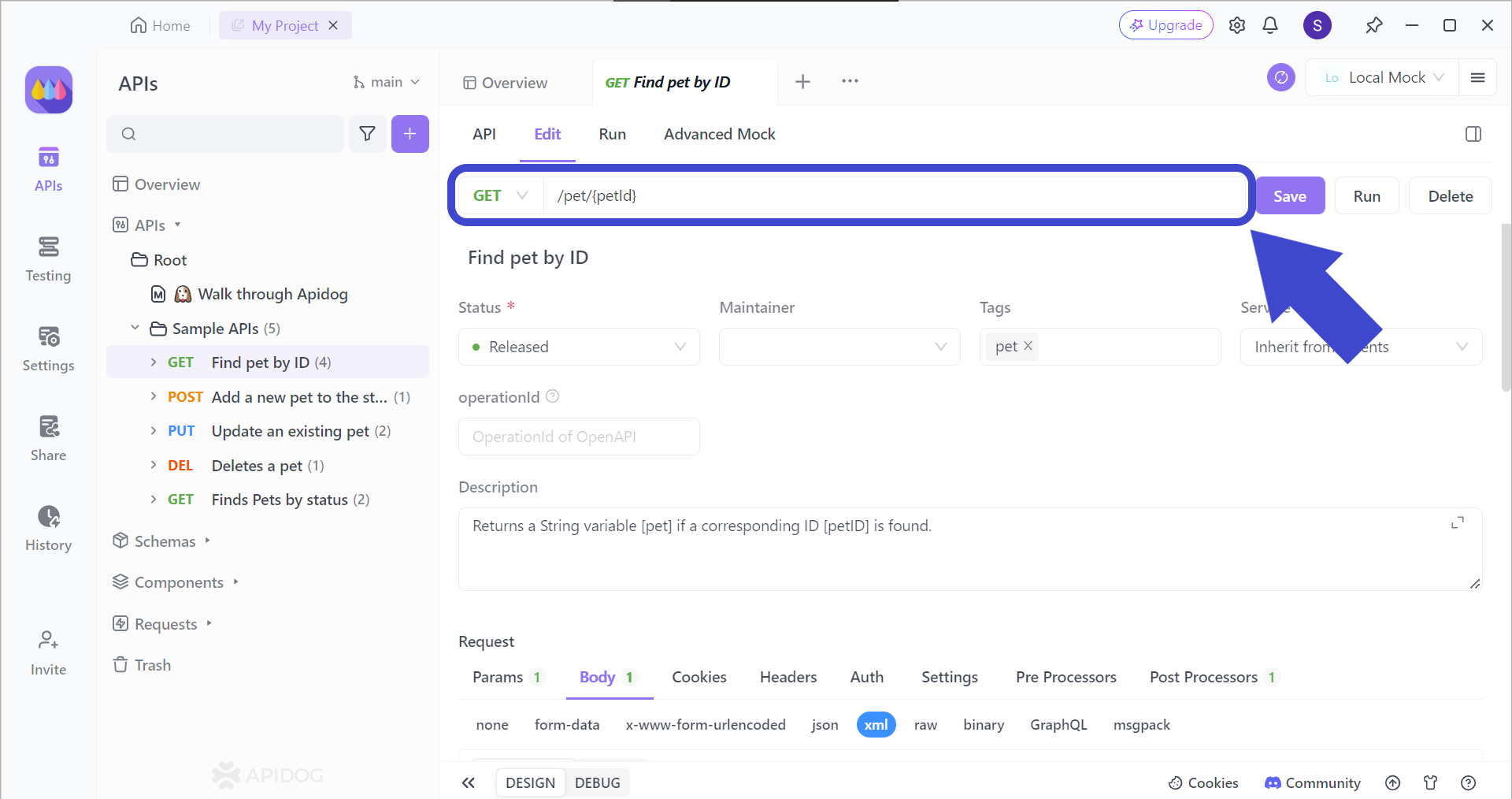

Configuration de l'authentification API sur Apidog

Avec Apidog, vous pouvez modifier les méthodes d'authentification d'API spécifiques. Vous avez plusieurs choix à faire. Pour accéder à cette partie d'Apidog, vous devez d'abord :

- Sélectionner une API.

- Cliquez sur le titre

Modifier. - Faites défiler jusqu'à la section

Requête. - Cliquez sur l'en-tête

Auth. - Enfin, sélectionnez le

Typed'authentification que vous souhaitez.

Test des points de terminaison API à l'aide d'Apidog

Pour vous assurer que les API que vous avez développées fonctionnent correctement, vous pouvez tester leurs points de terminaison individuellement avec Apidog !

Pour cibler le point de terminaison API correct, vous devez d'abord insérer le point de terminaison API correspondant que vous souhaitez tester. Une fois que vous avez inclus l'URL de l'API prévue, incluez les paramètres que vous souhaitez utiliser pour le point de terminaison (le cas échéant).

Si vous n'êtes pas familier avec le passage de plusieurs paramètres dans une URL d'API, consultez cet article pour savoir comment vous pouvez cibler spécifiquement une ressource