Las API REST se han convertido en un componente indispensable, facilitando la comunicación entre sistemas dispares y permitiendo la creación de experiencias web dinámicas. Sin embargo, proteger estas API contra el acceso no autorizado requiere la implementación de medidas de seguridad robustas. OAuth 2.0 emerge como un marco de trabajo poderoso en este contexto, ofreciendo un enfoque estandarizado para asegurar las API REST delegando la autorización del usuario.

Para obtener más información sobre los otros tipos de autenticación que puedes establecer con Apidog, ¡haz clic en el botón de abajo!

El uso del enfoque de autenticación OAuth 2.0 elimina la necesidad de que las aplicaciones cliente gestionen directamente las credenciales del usuario, lo que mejora tanto la seguridad como la privacidad del usuario. Este artículo profundiza en las complejidades de OAuth 2.0 y su papel en la protección de las API REST.

¿Qué es la autenticación OAuth 2.0?

OAuth 2.0 es un marco de autorización que permite a las aplicaciones obtener acceso limitado a las cuentas de usuario en un servicio HTTP, delegando el proceso de autenticación del usuario al servicio que posee las cuentas de usuario y los tokens de acceso. Esto garantiza una autorización segura sin exponer credenciales confidenciales.

Partes involucradas con OAuth 2.0

Propietario del recurso (Usuario): El individuo que posee los datos de la cuenta a la que se accede.

Aplicación cliente: La aplicación que solicita acceso a los datos de la cuenta del usuario.

Servidor de autorización: El servidor responsable de autenticar al usuario y emitir tokens de acceso. Este es típicamente el servicio que posee las cuentas de usuario (por ejemplo, Google, Facebook).

Servidor de recursos: El servidor que posee los recursos protegidos (por ejemplo, datos del usuario) a los que la aplicación cliente quiere acceder. Este puede ser el mismo servidor que el Servidor de Autorización o uno separado.

Beneficios de implementar la autenticación OAuth 2.0

OAuth 2.0 se erige como una fuerza dominante en el mundo de la autorización, ofreciendo un enfoque seguro y centrado en el usuario para que las aplicaciones accedan a los datos del usuario en servicios externos. Aquí hay un desglose de los beneficios clave que aporta:

Seguridad mejorada

Elimina el almacenamiento de contraseñas: Las aplicaciones ya no necesitan almacenar contraseñas de usuario, un objetivo principal para los atacantes. OAuth 2.0 utiliza tokens de acceso y credenciales de corta duración que minimizan el daño si se ven comprometidas.

Superficie de ataque reducida: Al delegar la autenticación del usuario al servidor de autorización, la aplicación en sí no maneja información de inicio de sesión confidencial. Esto reduce la superficie de ataque para posibles vulnerabilidades de seguridad.

Control de acceso granular: Los scopes definen los recursos y acciones específicos a los que una aplicación puede acceder dentro de la cuenta de un usuario. Los usuarios pueden otorgar consentimiento para scopes específicos, ofreciendo un control granular sobre sus datos.

Privacidad del usuario mejorada

Transparencia y control: Los usuarios son informados explícitamente sobre los datos a los que una aplicación está solicitando acceso a través de los scopes. Esta transparencia les permite tomar decisiones informadas sobre el intercambio de sus datos.

Revocación del acceso: Los usuarios pueden revocar los tokens de acceso en cualquier momento, eliminando efectivamente el acceso de una aplicación a sus datos. Esto permite a los usuarios mantener el control sobre su privacidad.

Reducción de la dependencia de aplicaciones de terceros: OAuth 2.0 permite a los usuarios aprovechar las cuentas existentes como Google o Facebook para iniciar sesión en nuevas aplicaciones. Esto elimina la necesidad de crear nuevas cuentas y potencialmente compartir datos innecesarios.

Experiencia de usuario optimizada

Inicio de sesión único (SSO): Los usuarios pueden autenticarse con un solo servicio (por ejemplo, Google) y acceder a múltiples aplicaciones que utilizan OAuth 2.0. Esto crea una experiencia de inicio de sesión fluida y conveniente.

Desarrollo de aplicaciones simplificado: Los protocolos estandarizados de OAuth 2.0 facilitan a los desarrolladores la integración de mecanismos de autorización seguros en sus aplicaciones.

Independencia de la plataforma: OAuth 2.0 es un marco de trabajo ampliamente adoptado, que permite a las aplicaciones aprovechar la autorización en diferentes plataformas y servicios.

Ventajas adicionales

Escalabilidad: OAuth 2.0 se adapta a diversas aplicaciones, desde navegadores web hasta aplicaciones móviles, con diferentes flujos de autorización que abordan sus necesidades específicas.

Flexibilidad: El marco de trabajo se puede personalizar para adaptarse a diversos requisitos de seguridad y experiencias de usuario.

Carga reducida del servidor: Al delegar la autenticación al servidor de autorización, el servidor de la aplicación experimenta una carga reducida y demandas de procesamiento.

En conclusión, OAuth 2.0 ofrece un enfoque integral de la autorización, priorizando la seguridad, la privacidad del usuario y una experiencia de usuario fluida. Su sistema seguro basado en tokens y el control de acceso granular lo convierten en la opción preferida para las aplicaciones modernas que interactúan con los datos del usuario.

Usando Apidog para crear API REST con autenticación OAuth 2.0

Como las API REST están dominando el mercado de las API, ¡aprendamos cómo usar Apidog para construir una API REST e implementar el tipo de autenticación OAuth 2.0 para reforzar la seguridad de nuestra API REST!

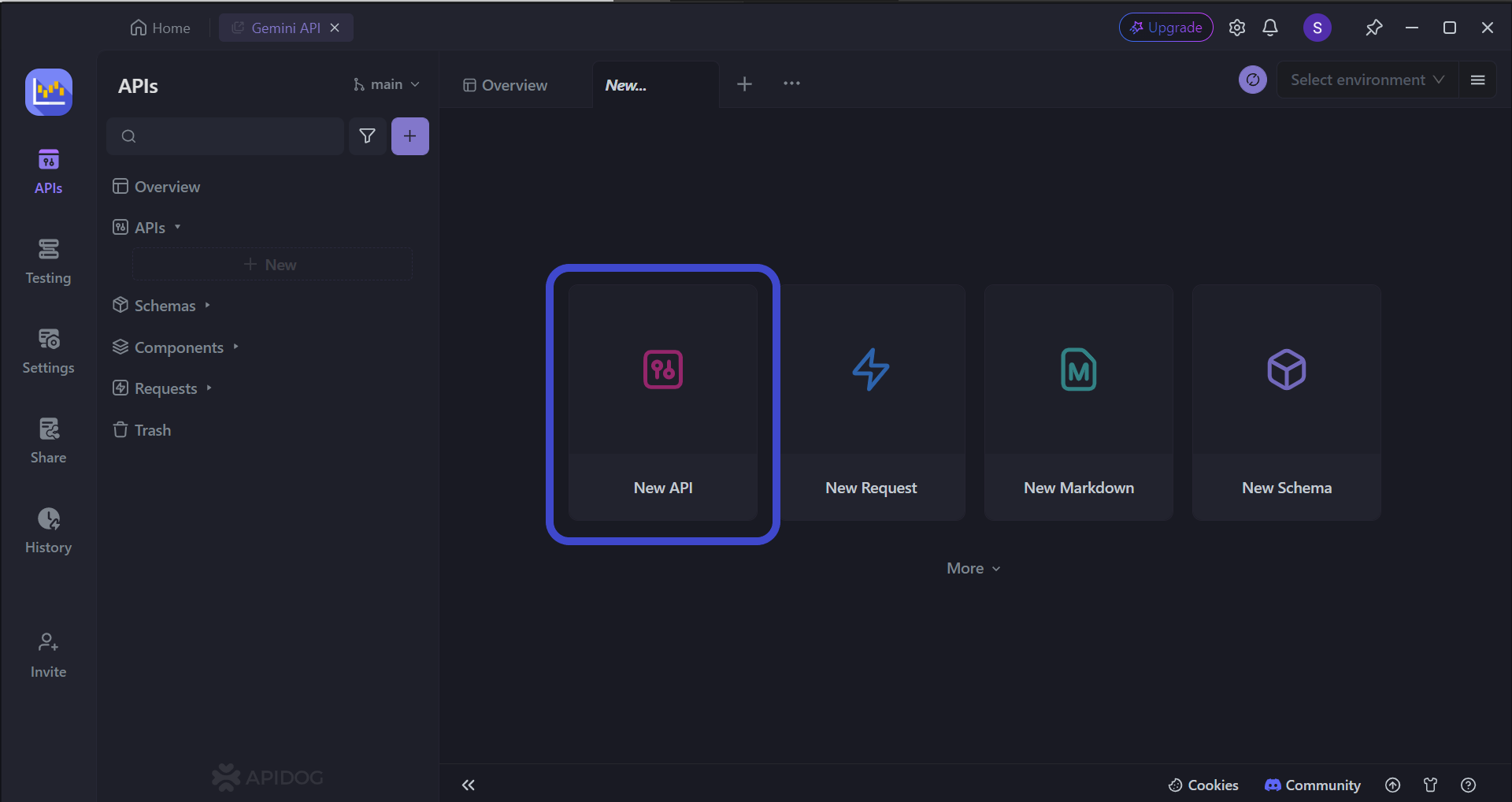

Construye API REST con Apidog

¡Apidog equipa a los usuarios con todas las herramientas necesarias para crear una API REST desde cero! Todo lo que tienes que preparar es el conocimiento de las API REST y la estructura determinada que las API REST necesitan cumplir.

Para comenzar, presiona el botón New API, como se muestra en la imagen de arriba.

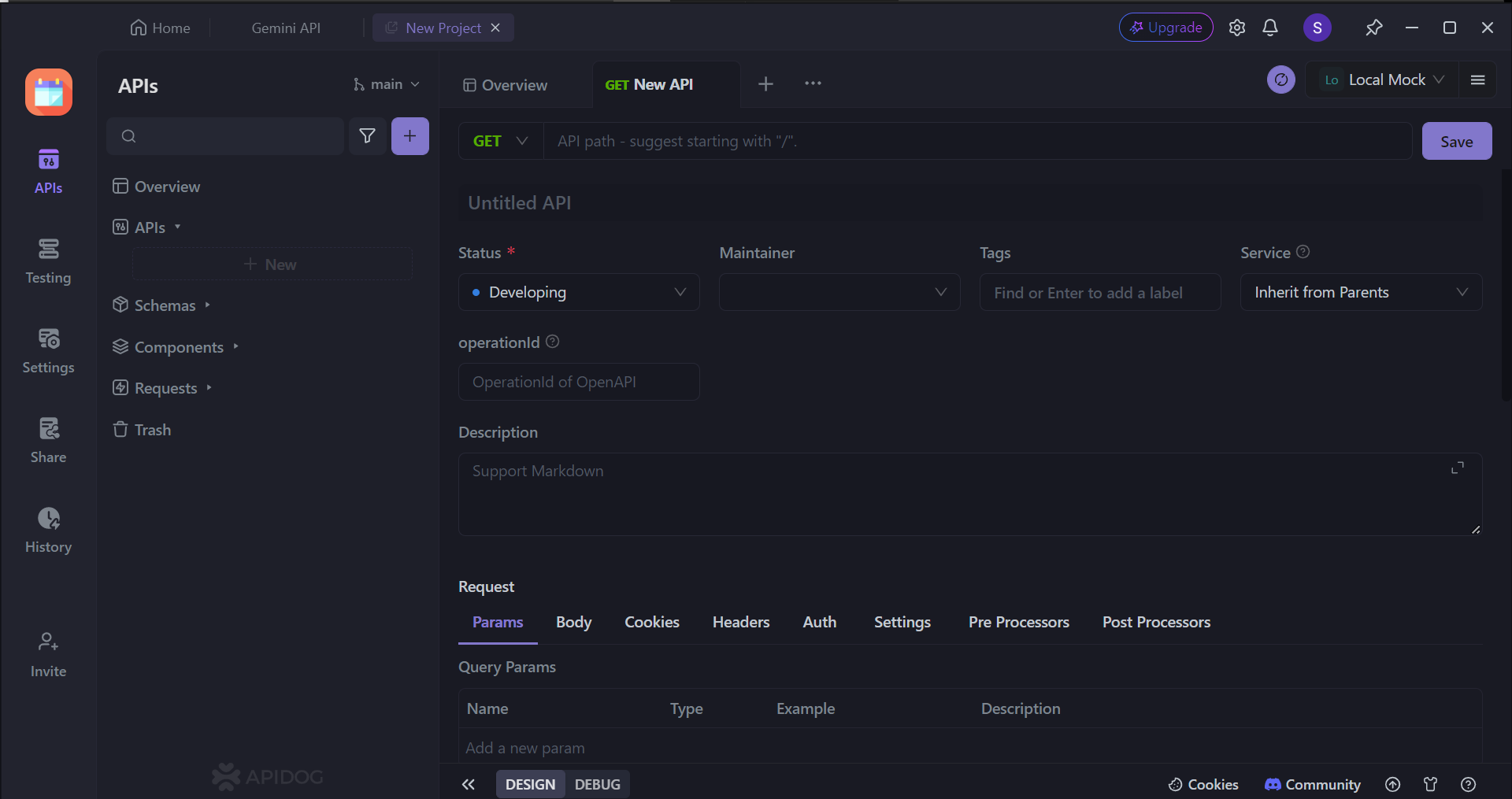

Esta sección te permite delinear completamente las funcionalidades de tu API. Puedes detallar:

- Acciones (GET, POST, PUT, DELETE): Cómo las aplicaciones interactuarán con tu API (recuperando, creando, actualizando o eliminando datos).

- Puntos de acceso (URLs): Las ubicaciones específicas (endpoints) donde las aplicaciones enviarán solicitudes.

- Especificidad de los datos (Parámetros): Cualquier detalle requerido dentro de la URL para dirigirse a datos específicos.

- Funcionalidad explicada: Una descripción clara de lo que logra cada endpoint.

Al definir estos elementos, sientas las bases para tu API REST. Con esta base en su lugar, puedes pasar a asegurar tu API REST y explorar las mejores prácticas para crear URLs de API REST efectivas.

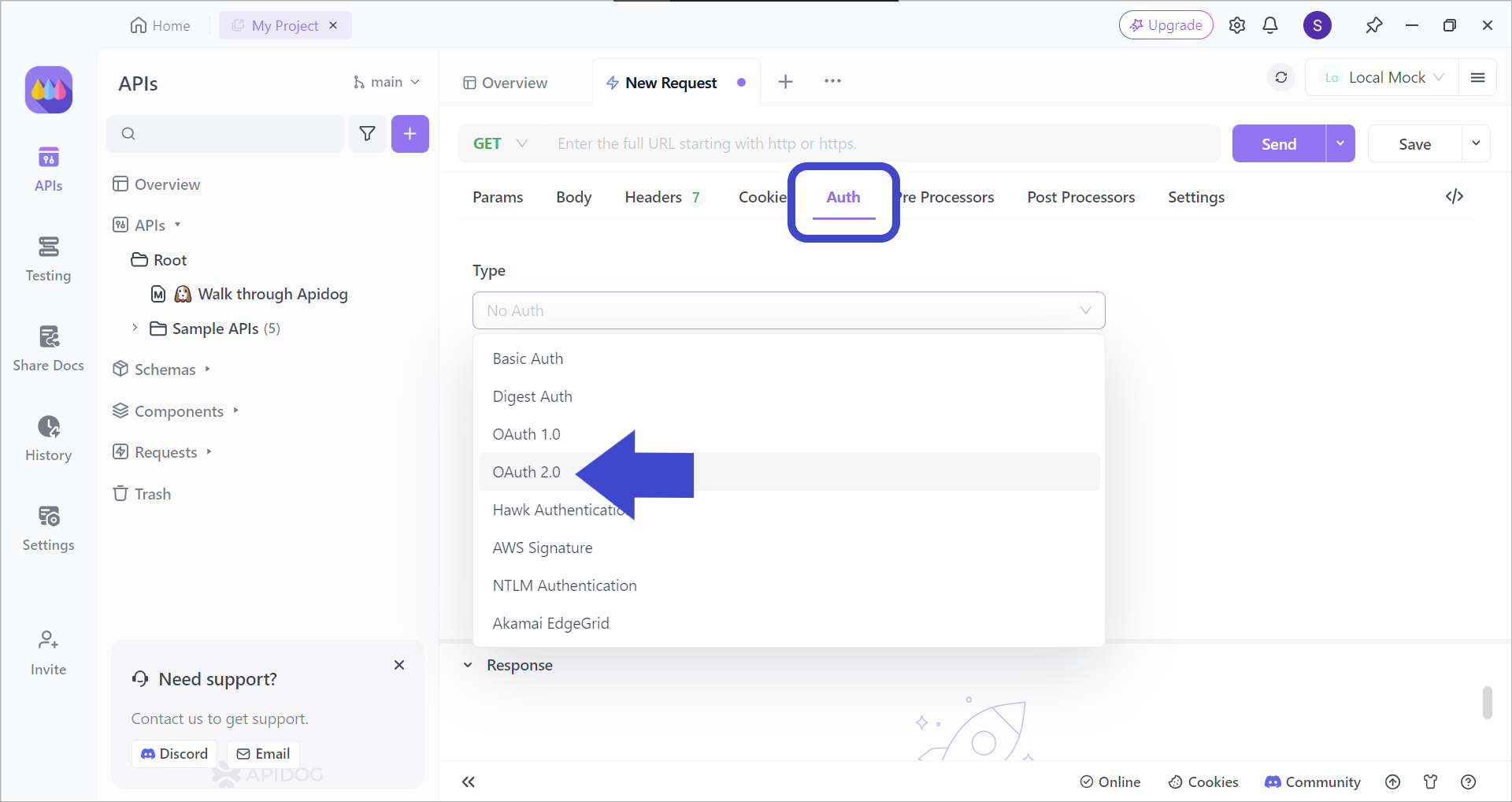

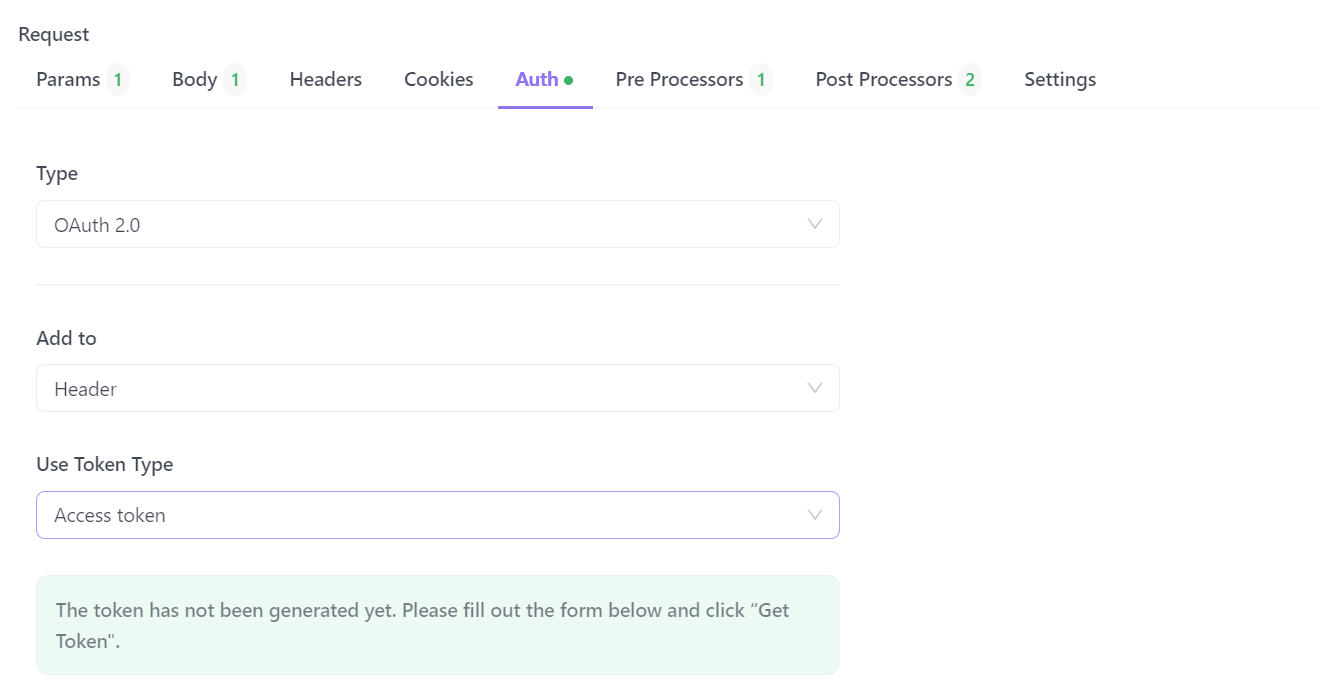

Seleccionando la autenticación OAuth 2.0 con Apidog

Con la interfaz de usuario simple e intuitiva de Apidog, puedes elegir fácilmente OAuth 2.0, o cualquier otro tipo de autenticación, ¡en cuestión de segundos!

En primer lugar, localiza el encabezado Auth para cambiar el tipo de autenticación a OAuth 2.0, como se muestra en la imagen de arriba.

Una vez que hayas seleccionado OAuth 2.0, puedes agregar los detalles necesarios para la autenticación OAuth 2.0.

Conclusión

OAuth 2.0 se erige como una piedra angular para asegurar las API REST en el mundo interconectado de hoy. Al delegar la autenticación del usuario y aprovechar los tokens de acceso con scopes granulares, fomenta un modelo de autorización robusto. Este enfoque salvaguarda los datos confidenciales del usuario, empodera a los usuarios con el control sobre su privacidad y agiliza el proceso de desarrollo de aplicaciones.

A medida que las API REST continúan impulsando la innovación, una comprensión integral de OAuth 2.0 permite a los desarrolladores diseñar mecanismos de autorización seguros y centrados en el usuario, asegurando el éxito continuo de las aplicaciones web modernas.