En la era de las aplicaciones interconectadas, iniciar sesión de forma segura en una plataforma para acceder a las funciones de otra se ha vuelto esencial. Aquí es donde entra OAuth, actuando como intermediario que facilita la autorización segura entre diferentes servicios. Pero con dos versiones, OAuth 1 y OAuth 2, puede surgir confusión.

Si deseas aplicar la autenticación de tipo OAuth 1 u OAuth 2 a tu API, puedes usar Apidog, una herramienta integral de API que permite a los usuarios seleccionar el tipo de autenticación de su elección.

Si deseas obtener más información sobre Apidog, ¡prueba la plataforma gratis haciendo clic en el botón de abajo!

Este artículo profundiza en una comparación vital entre estos protocolos, destacando sus diferencias clave, fortalezas y casos de uso ideales, para ayudarte a comprender cuál reina en el panorama de la autenticación moderna.

¿Qué es OAuth 1?

OAuth 1 (definido por la especificación OAuth Core 1.0) es un protocolo creado para la delegación de autorización. Permite que un propietario de recursos (también llamado usuario) otorgue a un consumidor (también llamado aplicación) acceso limitado a sus recursos protegidos alojados en un proveedor de servicios (más conocido como sitio web o plataforma) sin revelar sus credenciales privadas al consumidor.

Principales beneficios obtenidos al usar OAuth 1

- Experiencia de usuario mejorada: OAuth 1 permitía a los usuarios acceder cómodamente a las funciones de una plataforma (consumidor) utilizando su cuenta existente en otra plataforma (proveedor de servicios). Esto eliminó la necesidad de crear cuentas separadas para cada aplicación.

- Seguridad mejorada: Al separar las credenciales de usuario del proceso de autorización, OAuth 1 redujo el riesgo de exponer contraseñas u otra información confidencial a la aplicación solicitante. A los usuarios solo se les concede acceso a datos específicos dentro de un alcance definido, lo que mejora aún más el control.

- Enfoque estandarizado: OAuth 1 proporcionó un protocolo estandarizado para la autorización, simplificando el desarrollo tanto para aplicaciones como para proveedores de servicios. Esta interoperabilidad fomentó un ecosistema web más conectado.

¿Qué es OAuth 2?

OAuth 2 tiene la misma definición que OAuth 1, donde es un marco de autorización que permite a una aplicación de terceros (conocida como cliente) obtener acceso limitado a un servicio HTTP (también llamado servidor de recursos) en nombre de un propietario de recursos (usuario), todo sin exponer las credenciales del usuario.

Principales beneficios obtenidos al usar OAuth 2

OAuth 2.0 se ha convertido en el protocolo dominante para la autorización debido a varios beneficios clave que ofrece sobre su predecesor, OAuth 1.0:

- Simplicidad: OAuth 2.0 simplifica el flujo de autorización en comparación con OAuth 1.0. Utiliza varios tipos de concesión según el escenario de la aplicación, lo que lo hace más flexible y fácil de implementar.

- Seguridad mejorada: OAuth 2.0 elimina la necesidad de secretos compartidos entre el cliente y el servidor de recursos, una vulnerabilidad potencial en OAuth 1.0. Se basa en tokens de acceso con vidas útiles limitadas y tokens de actualización para acceso extendido, lo que mejora la seguridad general.

- Escalabilidad mejorada: La gestión de numerosas aplicaciones cliente se vuelve más fácil con OAuth 2.0. El uso de criptografía de clave pública/privada y tokens de acceso elimina la necesidad de una gestión compleja de secretos compartidos.

- Flexibilidad: OAuth 2.0 ofrece una gama más amplia de tipos de concesión que se adaptan a diferentes tipos de aplicaciones. Esto incluye concesiones de código de autorización (populares para aplicaciones web), concesiones de contraseña (adecuadas para aplicaciones móviles) y concesiones de credenciales de cliente (utilizadas para la comunicación de servidor a servidor).

- Compatibilidad con dispositivos móviles: OAuth 2.0 es muy adecuado para aplicaciones móviles con su enfoque en el acceso seguro basado en tokens. Esto permite a los usuarios acceder cómodamente a las funciones en todas las plataformas sin volver a ingresar las credenciales en sus dispositivos móviles.

- Adopción más amplia: Debido a sus ventajas, OAuth 2.0 ha ganado una adopción más amplia por parte de los principales proveedores de servicios como Google, Facebook y Twitter. Esto simplifica la integración para los desarrolladores y proporciona una experiencia de usuario coherente en diferentes plataformas.

Razones detrás de la creación de OAuth 2

OAuth 2.0 se creó para abordar las limitaciones y complejidades de su predecesor, OAuth 1.0. Aquí hay un desglose de las razones clave para su desarrollo:

- Complejidad: El flujo de varios pasos de OAuth 1.0 con tokens temporales y secretos compartidos hizo que fuera engorroso de implementar y administrar, especialmente para los desarrolladores.

- Escalabilidad: Mantener numerosos secretos compartidos para varias aplicaciones cliente se convirtió en un desafío para los proveedores de servicios a medida que crecía el ecosistema web.

- Problemas de seguridad: La dependencia de secretos compartidos podría ser una vulnerabilidad si se ve comprometida. Además, la exposición de tokens de OAuth 1.0 planteaba riesgos de seguridad.

OAuth 2.0 tenía como objetivo simplificar el proceso de autorización al tiempo que mejoraba la seguridad y la escalabilidad. Aquí se explica cómo abordó estos problemas:

- Flujo simplificado: OAuth 2.0 utiliza diferentes tipos de concesión según el escenario de la aplicación, lo que reduce la complejidad y lo hace más adaptable.

- Secretos compartidos eliminados: Al confiar en tokens de acceso y criptografía de clave pública/privada, OAuth 2.0 eliminó la necesidad de secretos compartidos, lo que mejora la seguridad general.

- Gestión de tokens mejorada: Los tokens de acceso con vidas útiles limitadas y los tokens de actualización para acceso extendido proporcionaron un enfoque más seguro y manejable.

Resumen tabulado de OAuth 1 VS. OAuth 2

| Característica | OAuth 1.0 | OAuth 2.0 |

|---|---|---|

| Flujo de autorización | Complejo, de varios pasos con tokens temporales | Más simple, varios tipos de concesión según el escenario |

| Seguridad | Se basa en secretos compartidos (vulnerabilidad potencial) | Elimina los secretos compartidos, utiliza tokens de acceso con vida útil limitada y tokens de actualización |

| Escalabilidad | Difícil de gestionar numerosos secretos compartidos | Más escalable con criptografía de clave pública/privada |

| Flexibilidad | Tipos de concesión limitados | Gama más amplia de tipos de concesión para diferentes aplicaciones |

| Compatibilidad con dispositivos móviles | Menos adecuado para aplicaciones móviles | Muy adecuado para aplicaciones móviles con acceso basado en tokens |

| Adopción | Adopción menos extendida | Adopción más amplia por parte de los principales proveedores de servicios |

| Enfoque | Acceso seguro con un protocolo de enlace complejo | Autorización simplificada, segura y flexible |

| Casos de uso ideales | Aplicaciones heredadas que requieren un control de acceso complejo | Aplicaciones web y móviles modernas, una gama más amplia de escenarios |

Apidog: brinda a los usuarios la libertad de elegir el tipo de autenticación para tu API

Las herramientas de API generalmente tienen limitaciones sobre lo que pueden proporcionar a los desarrolladores de API. Sin embargo, Apidog, una herramienta de desarrollo de API todo en uno, puede brindar a los usuarios la opción de seleccionar OAuth 1, OAuth 2 u otros tipos de autenticación, ¡lo que el desarrollador desee!

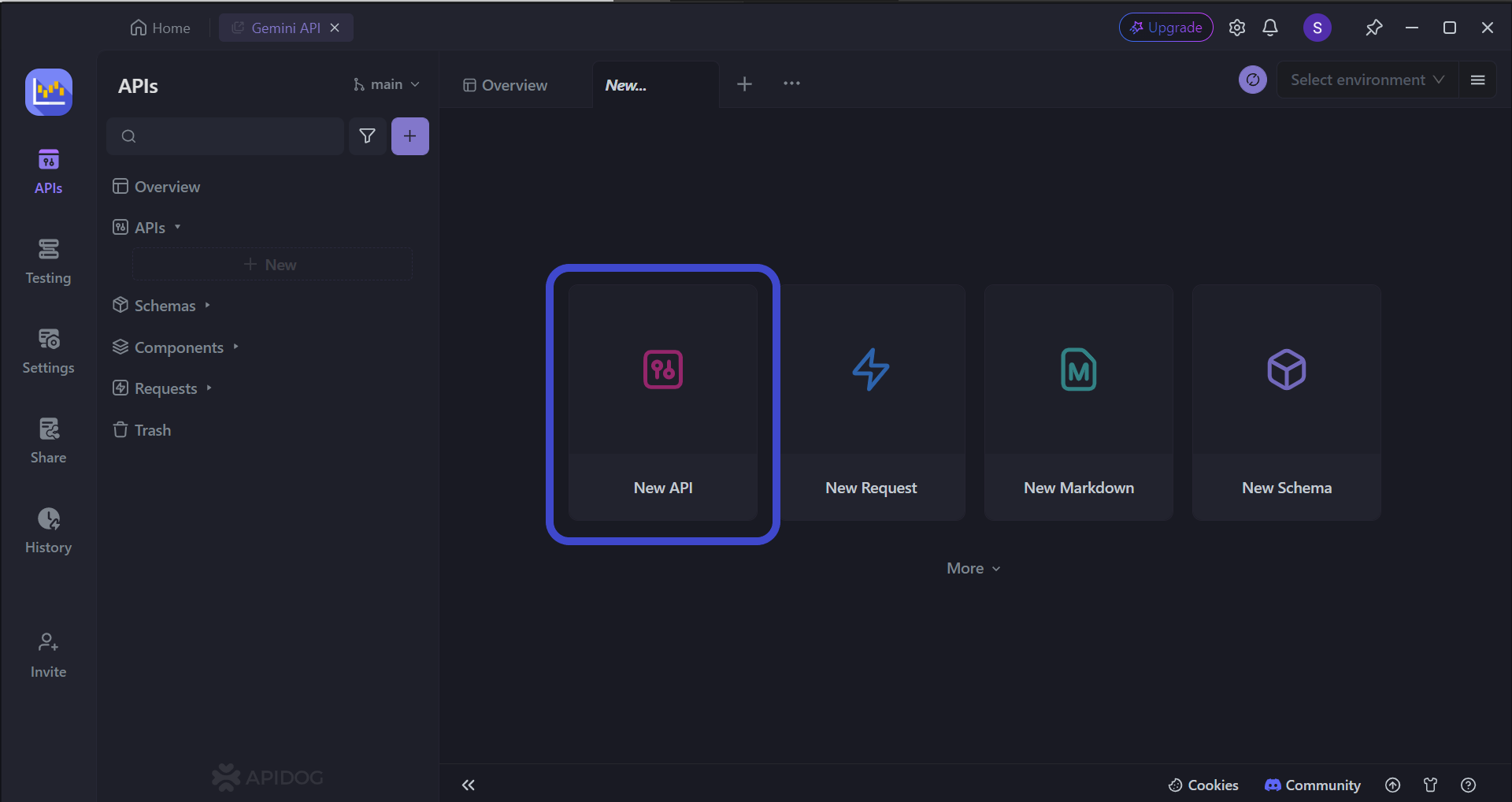

Creación de una API desde cero con Apidog

¡Crear API con Apidog nunca ha sido tan fácil! ¡Con Apidog y tus ideas, puedes producir API con solo unos clics!

Comienza presionando el botón New API, como se muestra en la imagen de arriba.

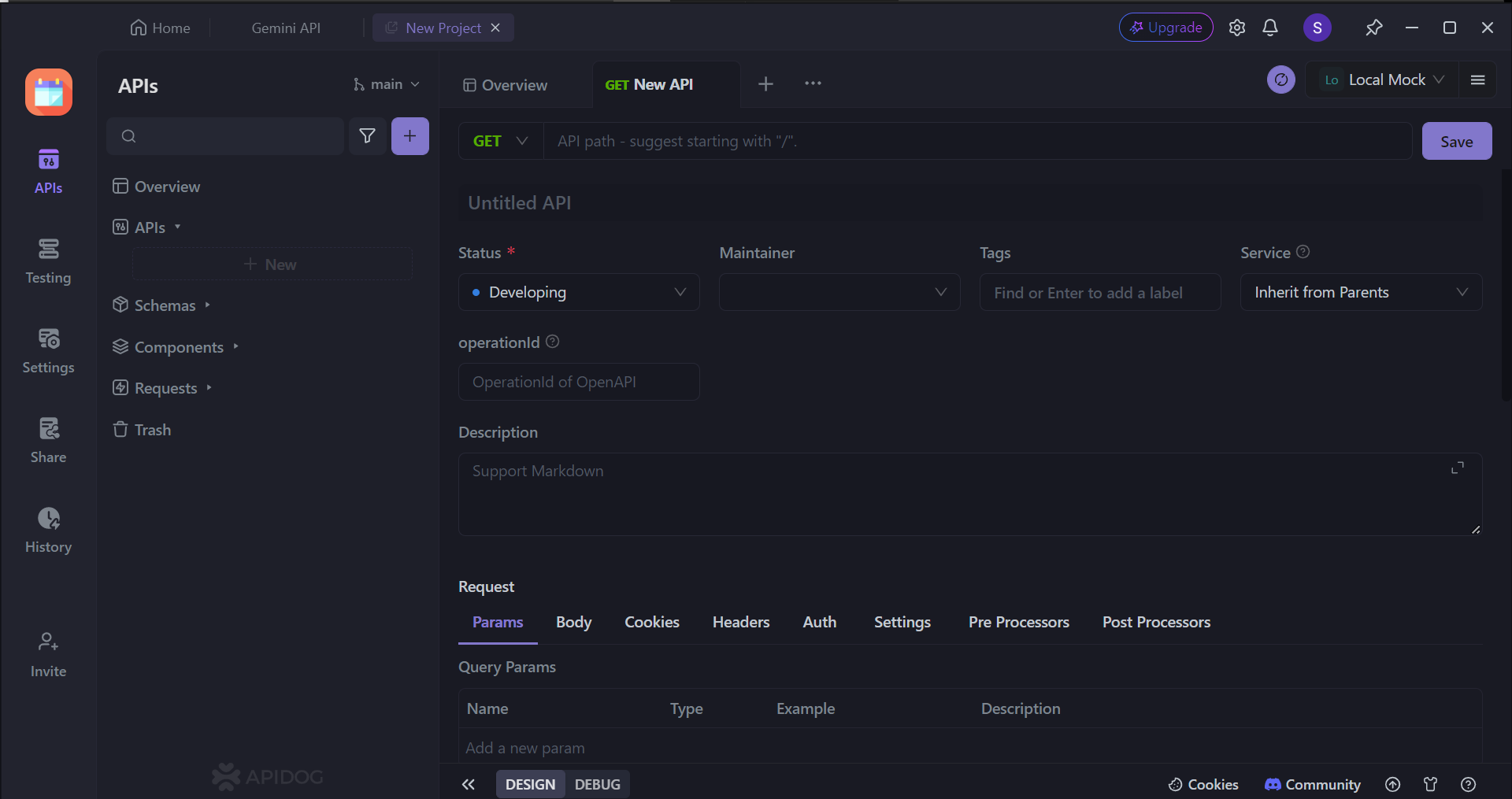

A continuación, puedes seleccionar muchas de las características de la API. En esta página, puedes:

- Establecer el método HTTP (GET, POST, PUT o DELETE)

- Establecer la URL de la API (o el punto final de la API) para la interacción cliente-servidor

- Incluir uno o varios parámetros para pasarlos en la URL de la API

- Proporcionar una descripción de qué funcionalidad pretende proporcionar la API.

Para brindar algo de ayuda en la creación de API en caso de que esta sea la primera vez que creas una, puedes considerar leer estos artículos para comprender las mejores prácticas para crear API REST (o API en general):

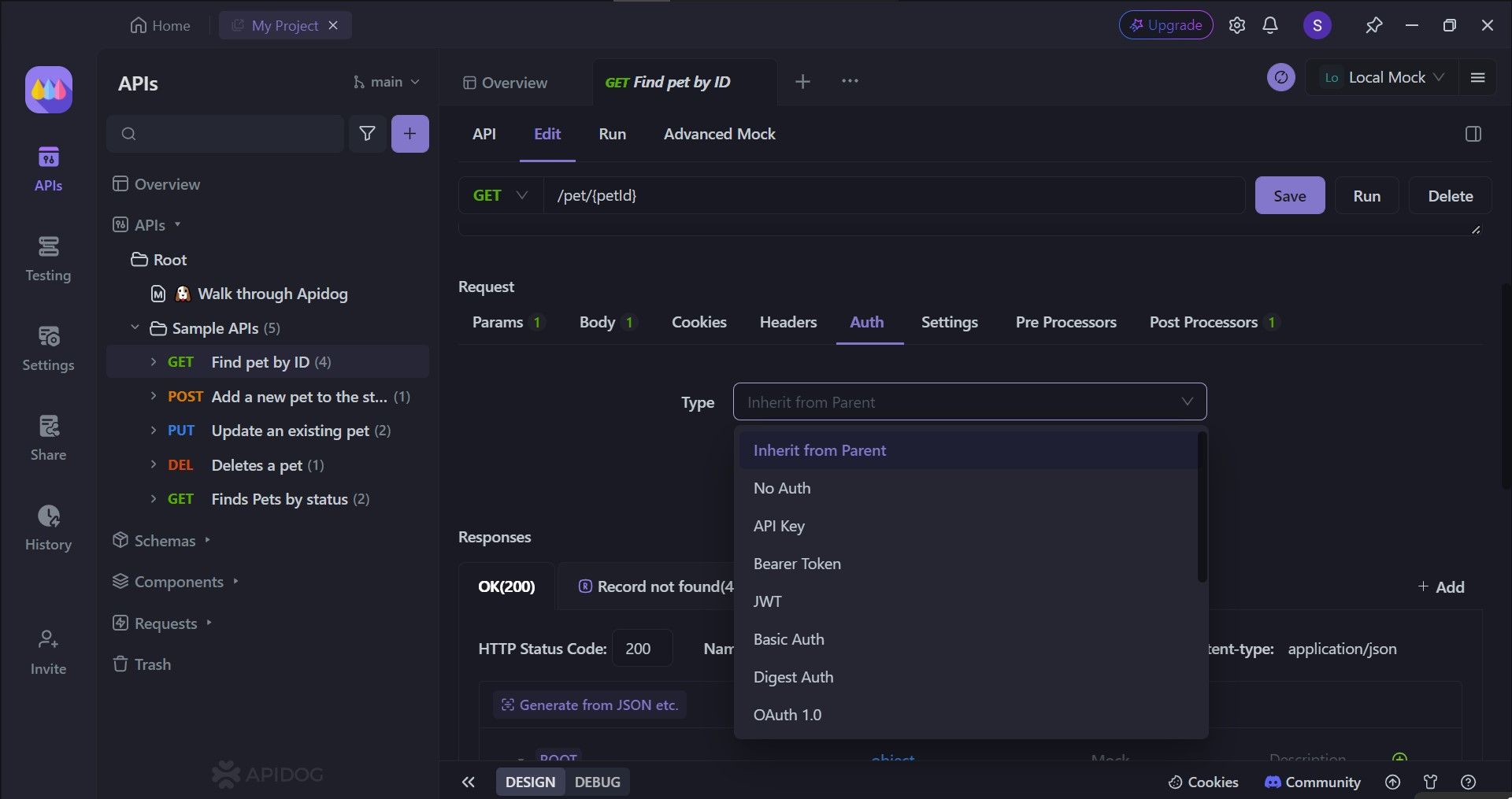

Configuración de la autenticación de API en Apidog

Con Apidog, puedes editar los métodos de autenticación de API específicos. Hay varias opciones para que selecciones. Para acceder a esta parte de Apidog, primero debes:

- Seleccionar una API.

- Hacer clic en el encabezado

Edit. - Desplazarte hacia abajo hasta la sección

Request. - Hacer clic en el encabezado

Auth. - Finalmente, seleccionar qué

Typede autenticación te gusta.

Conclusión

Si bien OAuth 1.0 allanó el camino para la autorización segura, su complejidad y dependencia de secretos compartidos limitaron su escalabilidad y experiencia de usuario. OAuth 2.0 surgió como una solución más simplificada y segura, abordando estas deficiencias.

Con su flujo simplificado, una gama más amplia de tipos de concesión y un enfoque en el acceso basado en tokens, OAuth 2.0 se adapta perfectamente a las necesidades de las aplicaciones web y móviles modernas. Su adopción más amplia por parte de los principales proveedores de servicios consolida aún más su posición como el protocolo dominante para la autorización de usuario segura y conveniente en el mundo digital interconectado de hoy.

Junto con Apidog, puedes seleccionar sin esfuerzo el tipo de autenticación adecuado para tu API. ¡Asegúrate de que tu API tenga la seguridad adecuada para promover la confianza del consumidor!