La autorización juega un papel fundamental en la regulación del acceso y la protección de datos confidenciales. Entre los diversos mecanismos de autorización, los tokens de portador han surgido como un enfoque prevalente debido a su simplicidad y versatilidad. Cuando se emplean con cURL, una herramienta de línea de comandos popular para la transferencia de datos, los tokens de portador ofrecen un método optimizado para incorporar la autorización en las solicitudes de la API.

¡Comience rápidamente con APidog para construir, probar, simular y documentar APIs dentro de una sola aplicación, sin tener que alternar entre diferentes ventanas para el desarrollo de la aplicación!

Para obtener más información sobre Apidog, asegúrese de hacer clic en el botón de abajo.

Este artículo profundiza en las complejidades de los tokens de portador de cURL, elucidando sus conceptos básicos, estrategias de implementación y beneficios potenciales. Al equipar a los lectores con una comprensión integral de esta técnica de autorización, les capacitamos para aprovechar las capacidades de cURL para interacciones API seguras y sin problemas.

Para comprender completamente el tema de este artículo, primero discutiremos qué son cURL y los tokens de portador individualmente.

¿Qué es cURL?

cURL, abreviatura de "client URL" (URL del cliente), es un proyecto de software libre y de código abierto que proporciona dos potentes herramientas para interactuar con la web:

Herramienta de línea de comandos cURL

Este es el caballo de batalla de cURL y permite a los usuarios transferir datos utilizando varios protocolos de red directamente desde una ventana de terminal. Piense en ello como dar instrucciones a su ordenador sobre cómo comunicarse con una ubicación específica en Internet.

Biblioteca de desarrollo Libcurl

Esta biblioteca subyacente forma la funcionalidad central de cURL. Actúa como un conjunto de bloques de construcción que los programadores pueden integrar en sus aplicaciones para la transferencia programática de datos.

La belleza de cURL reside en su versatilidad. Soporta una amplia gama de protocolos, incluyendo los más utilizados como:

HTTP (Protocolo de transferencia de hipertexto)

La base de la comunicación web que se utiliza para acceder a sitios web y transferir datos.

HTTPS (HTTP seguro)

La versión encriptada de HTTP garantiza una comunicación segura con los sitios web.

FTP (Protocolo de transferencia de archivos)

Se utiliza para cargar y descargar archivos entre ordenadores.

SFTP (Protocolo de transferencia de archivos seguro)

Versión encriptada de FTP para transferencias seguras de archivos.

Características principales de la herramienta de línea de comandos cURL

Simple y fácil de usar

Los comandos son fáciles de aprender y seguir, incluso para principiantes.

Flexibilidad

Ofrece una amplia gama de opciones para personalizar las transferencias de datos, como especificar encabezados, establecer tiempos de espera y gestionar la autenticación.

Compatibilidad multiplataforma

Se ejecuta sin problemas en varios sistemas operativos como Windows, macOS y Linux.

Scriptable

Se puede integrar en scripts para automatizar tareas repetitivas de transferencia de datos.

Usos comunes de cURL

Si bien la descarga de archivos y las pruebas de APIs son usos populares de cURL, sus capacidades se extienden mucho más allá de estas funciones básicas. Aquí hay una mirada más de cerca a algunas de las aplicaciones avanzadas de cURL:

Gestión avanzada de descargas

- Reanudación de descargas interrumpidas: cURL le permite reanudar las descargas que fueron interrumpidas debido a problemas de red o cortes de energía. Esto ahorra tiempo y ancho de banda al retomar donde lo dejó.

- Limitación de la velocidad de descarga: ¿Le preocupa sobrecargar su conexión a Internet? cURL le permite especificar un límite de velocidad de descarga, lo que garantiza una navegación fluida al descargar archivos grandes.

- Descargas multitarea: Descargue varios archivos simultáneamente con cURL, optimizando su tiempo de descarga al utilizar todo el potencial de su conexión a Internet.

Comunicación y autenticación

- Soporte HTTPS: cURL gestiona sin problemas las conexiones seguras con sitios web que utilizan HTTPS, lo que garantiza la confidencialidad e integridad de los datos transferidos.

- Autenticación básica y de resumen: ¿Necesita acceder a recursos protegidos con contraseña? cURL le permite proporcionar credenciales para métodos de autenticación básicos y de resumen, lo que otorga acceso a usuarios autorizados.

- Certificados de cliente: cURL admite el uso de certificados de cliente para la autenticación avanzada de dos factores, lo que agrega una capa adicional de seguridad para acceder a recursos confidenciales.

Web Scraping (con precaución)

- Extracción de datos específicos: cURL se puede utilizar para extraer datos de sitios web en un formato estructurado, útil para tareas como comparaciones de precios o estudios de mercado. Sin embargo, es fundamental cumplir con los términos de servicio del sitio web y evitar sobrecargar los servidores con solicitudes excesivas.

- Agregación de datos: Combine datos de múltiples fuentes enviando solicitudes cURL a varios sitios web y agregando la información extraída en un solo conjunto de datos.

- Monitoreo web: Programe comandos cURL para verificar periódicamente el contenido del sitio web en busca de cambios, lo que le permite rastrear actualizaciones o monitorear la disponibilidad del producto.

Scripting y automatización

- Automatización de tareas repetitivas: Agilice las tareas repetitivas de transferencia de datos integrando comandos cURL en scripts. Esto ahorra tiempo y esfuerzo, lo que garantiza una ejecución coherente.

- Manejo de errores y registro: Cree scripts con cURL que manejen los posibles errores con elegancia, registren las acciones y proporcionen comentarios para la resolución de problemas.

- Integración con otras herramientas: cURL se puede combinar con otras herramientas de línea de comandos o lenguajes de programación para crear potentes soluciones de automatización para flujos de trabajo de datos complejos.

Depuración y resolución de problemas

- Simulación de solicitudes HTTP: cURL le permite replicar solicitudes HTTP específicas con fines de prueba, lo que la convierte en una herramienta valiosa para que los desarrolladores identifiquen y resuelvan problemas con las aplicaciones web.

- Verificación de respuestas del servidor: Analice las respuestas del servidor devueltas por cURL, incluidos los encabezados y los códigos de error, para identificar problemas de comunicación en el lado del servidor.

- Depuración de problemas de red: Aísle los problemas relacionados con la red utilizando cURL para probar la conectividad y las capacidades de transferencia de datos a servidores específicos.

¿Qué son los tokens de portador?

Los tokens de portador son esencialmente cadenas opacas de caracteres, típicamente alfanuméricos o una combinación de letras y números. No contiene ninguna información legible por humanos, pero sirve como un identificador único para un usuario o aplicación autorizada. El servidor que emite el token es responsable de asociarlo con derechos de acceso y permisos específicos.

Flujo de trabajo típico de cómo funcionan los tokens de portador

Paso 1 - Autenticación

El usuario o la aplicación primero pasa por un proceso de autenticación, a menudo utilizando mecanismos como combinaciones de nombre de usuario/contraseña o OAuth [OAuth]. Este proceso verifica la identidad del usuario y determina el nivel de acceso que debe tener.

Paso 2 - Emisión de tokens

Tras la autenticación exitosa, el servidor genera un token de portador. Este token encapsula la identidad del usuario y los permisos otorgados.

Paso 3 - Autorización con cURL

Cuando el usuario o la aplicación necesita acceder a un recurso protegido utilizando cURL, incluye el token de portador en el encabezado de la solicitud. El encabezado normalmente sigue el formato "Authorization: Bearer <token>".

Paso 4 - Validación del lado del servidor

El servidor que recibe la solicitud cURL intercepta el encabezado de autorización y extrae el token de portador. Luego valida la autenticidad del token y verifica los permisos del usuario asociados con el token.

Paso 5 - Concesión de acceso

Si el token es válido, el servidor otorga acceso al recurso solicitado en función de los permisos codificados dentro del token. Si el token no es válido o ha caducado, se deniega el acceso.

Ejemplos de código de cURL con tokens de portador

Ejemplo 1 - Solicitud POST de cURL con token de portador

Este ejemplo demuestra el envío de datos a un recurso protegido mediante una solicitud POST.

# API endpoint for creating a new user

API_URL="https://api.example.com/users"

# Bearer token for authorized user

BEARER_TOKEN="your_bearer_token_here"

# User data in JSON format (replace with your actual data)

USER_DATA='{"name": "John Doe", "email": "john.doe@example.com"}'

curl -X POST \

-H "Authorization: Bearer ${BEARER_TOKEN}" \

-H "Content-Type: application/json" \

-d "${USER_DATA}" \

${API_URL}

Explicación del código:

- Este script utiliza el flag

-X POSTpara especificar una solicitud POST. - Se incluye un encabezado adicional

Content-Type: application/jsonpara indicar el formato de los datos que se envían (JSON en este caso). - El flag

-dse utiliza para especificar los datos que se enviarán en el cuerpo de la solicitud. Aquí, utilizamos una variableUSER_DATAque contiene la información del usuario en formato JSON.

Ejemplo 2 - cURL con token de portador y parámetros de consulta

Este ejemplo muestra la inclusión de parámetros de consulta en la URL junto con un token de portador.

# API endpoint for fetching users (replace with your actual endpoint)

API_URL="https://api.example.com/users?limit=10&offset=20"

# Bearer token for authorized user

BEARER_TOKEN="your_bearer_token_here"

curl -X GET \

-H "Authorization: Bearer ${BEARER_TOKEN}" \

${API_URL}

Explicación del código:

Este script utiliza una solicitud GET con parámetros de consulta añadidos a la URL. Estos parámetros (limit y offset) se pueden utilizar para controlar el número de resultados devueltos y el punto de partida para la recuperación de datos.

Apidog - Implemente códigos cURL en solicitudes legibles

Apidog es una herramienta de desarrollo de API potente e integral que proporciona a los desarrolladores herramientas completas para todo el ciclo de vida de la API. ¡Con Apidog, puede construir, probar, simular y documentar APIs dentro de una sola aplicación!

Importe y edite APIs cURL con Apidog

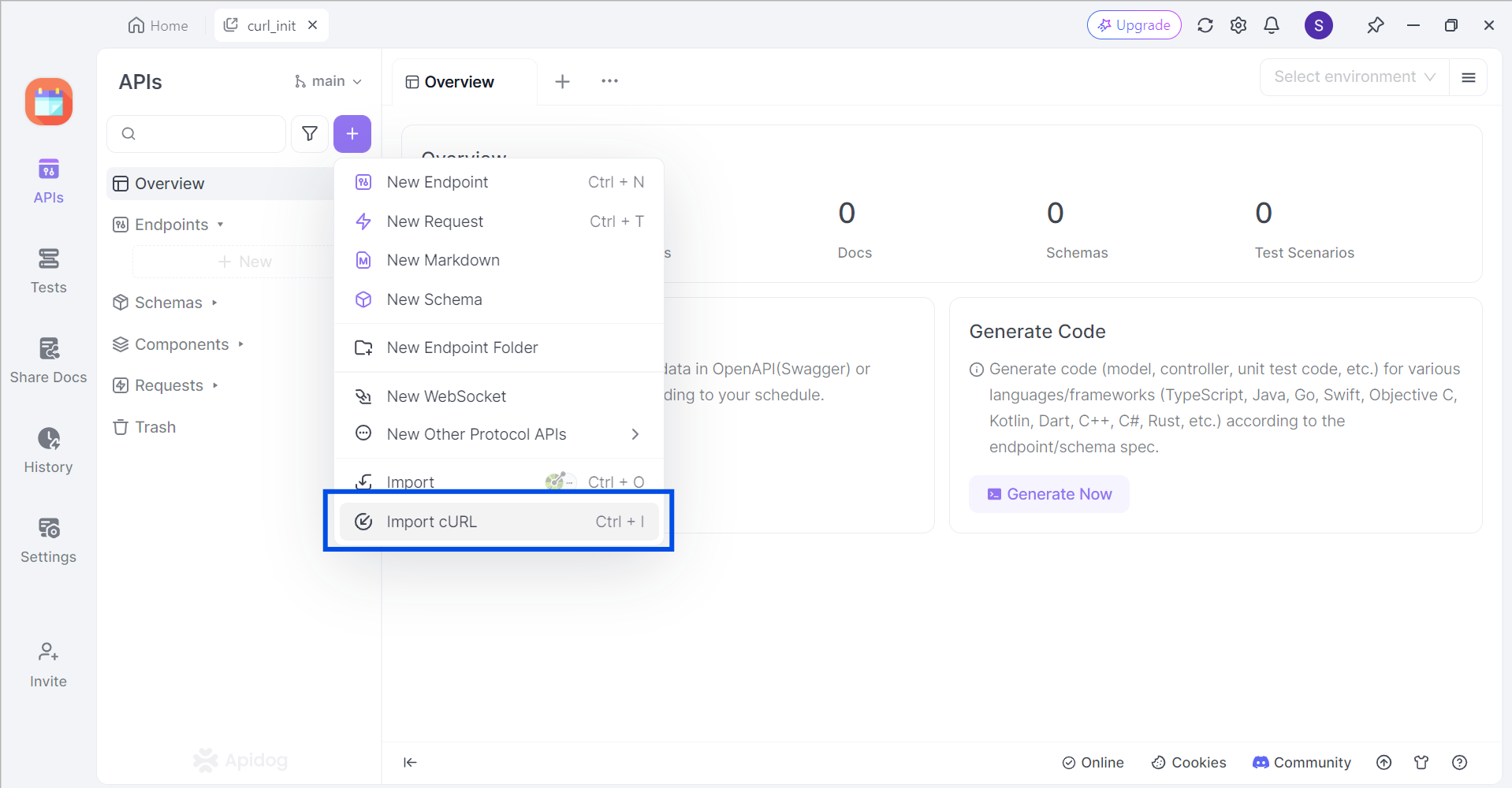

Apidog es compatible con los usuarios que deseen importar comandos cURL a Apidog. En un proyecto vacío, haga clic en el botón púrpura + alrededor de la parte superior izquierda de la ventana de Apidog y seleccione Import cURL.

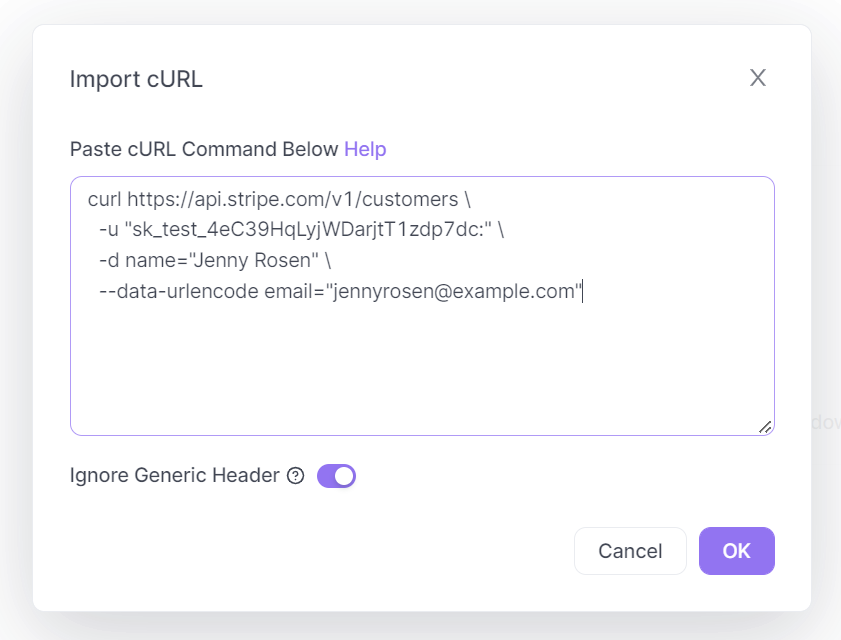

Copie y pegue el comando cURL en el cuadro que se muestra en su pantalla.

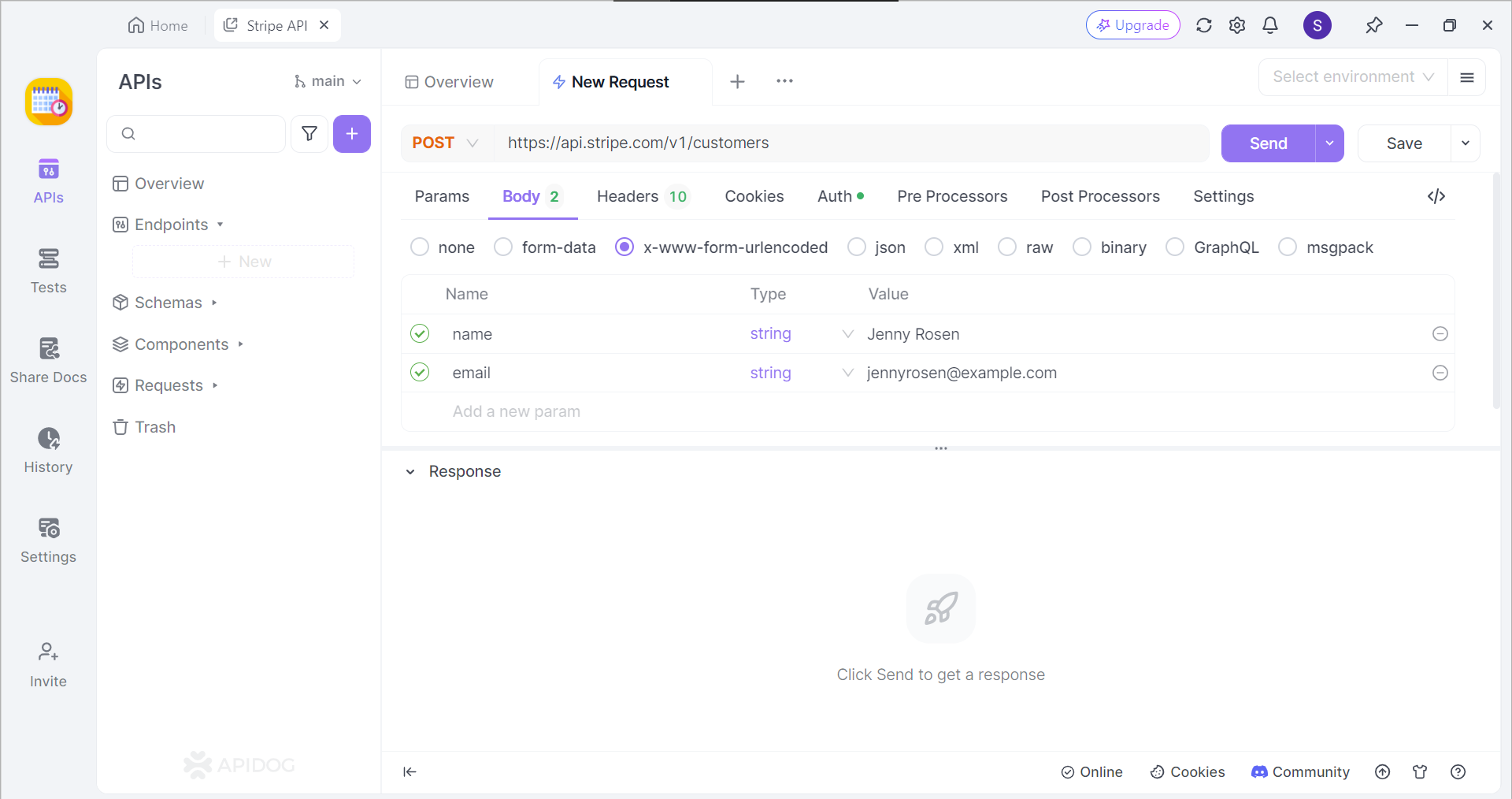

Si tiene éxito, ahora debería poder ver el comando cURL en forma de una solicitud API.

Asegure sus APIs con claves API

Apidog proporciona a los desarrolladores la opción de asegurar sus APIs con claves API. Este es un concepto similar a los tokens de portador, donde los clientes tendrán su emparejamiento único de clave y valor para garantizar que sean usuarios auténticos y autorizados de la API.

Conclusión

cURL, con su versatilidad y facilidad de uso, junto con la simplicidad y la naturaleza sin estado de los tokens de portador, forma una poderosa combinación para interactuar con las APIs web. Al incorporar tokens de portador en las solicitudes cURL, los desarrolladores y usuarios pueden agilizar el acceso a la API, lo que garantiza un intercambio de datos seguro y controlado.

Sin embargo, es crucial recordar los riesgos inherentes asociados con los tokens de portador, como la interceptación y el robo. Siempre priorice los protocolos de comunicación seguros (HTTPS) y las prácticas adecuadas de almacenamiento de tokens para proteger sus datos y mantener la integridad de sus interacciones API. Al comprender las fortalezas y limitaciones de este enfoque, puede aprovechar los tokens de portador de cURL de manera efectiva para una comunicación API segura y sin problemas.

![[Guía] ¿Qué es un token de portador cURL?](https://assets.apidog.com/blog/2024/07/curl-bearer-token-cover.png)