Al crear o utilizar una API, una de las decisiones más importantes que tomará es elegir el método de autenticación adecuado. Dos opciones populares que encontrará a menudo son la autenticación básica (Basic Auth) y el token de portador (Bearer Token). Pero, ¿qué son exactamente estos métodos y en qué se diferencian? Y lo que es más importante, ¿cuál debería utilizar?

En esta publicación, profundizamos en la diferencia entre Basic Auth y Bearer Token para ayudarle a tomar una decisión informada. Desglosaremos los conceptos, compararemos sus pros y sus contras y le guiaremos sobre cuál podría ser el más adecuado para sus necesidades de API.

¿Qué es la autenticación básica?

Empecemos con Basic Auth. Imagine que está en la entrada de un club y el portero le pide su identificación. Se la muestra y, si todo está en orden, le dejan entrar. Basic Auth funciona de forma similar. Es una de las formas más sencillas de autenticación, en la que un usuario proporciona un nombre de usuario y una contraseña, que luego se codifican en Base64.

¿Cómo funciona Basic Auth?

- Solicitud del cliente: cuando un cliente quiere acceder a un punto final de la API, envía una solicitud con un encabezado de autorización.

- Encabezado de autorización: este encabezado contiene la palabra "Basic" seguida de un espacio y, a continuación, el nombre de usuario y la contraseña codificados en Base64.

- Validación del servidor: el servidor descodifica esta cadena, comprueba las credenciales y concede el acceso si todo es correcto.

Aquí tiene un ejemplo simplificado de cómo se ve un encabezado de autorización:

Authorization: Basic dXNlcm5hbWU6cGFzc3dvcmQ=

En este ejemplo, dXNlcm5hbWU6cGFzc3dvcmQ= es la cadena codificada en Base64 de la combinación de nombre de usuario y contraseña.

Las ventajas de usar Basic Auth

- Simplicidad: Basic Auth es sencillo de implementar. No necesita configuraciones ni protocolos complejos.

- Ampliamente compatible: es compatible con casi todos los clientes y servidores HTTP.

- Sin dependencias: Basic Auth no requiere bibliotecas ni tokens externos, lo que lo hace ligero.

Las desventajas de usar Basic Auth

- Riesgos de seguridad: dado que las credenciales se envían con cada solicitud y solo están codificadas en Base64 (no cifradas), se pueden descodificar fácilmente si se interceptan.

- Sin gestión de sesiones: cada solicitud debe incluir las credenciales, lo que puede ser ineficiente e inseguro.

- Escalabilidad limitada: en sistemas más complejos, donde necesita gestionar diferentes permisos o sesiones de usuario, Basic Auth se queda corto.

¿Qué es un token de portador?

Ahora, pasemos al token de portador. Piense en el token de portador como un pase VIP en un concierto. Una vez que lo tiene, no necesita mostrar su identificación cada vez que entra en una zona restringida. El token en sí es la prueba de que tiene acceso.

¿Cómo funciona el token de portador?

- Emisión de tokens: cuando un usuario inicia sesión correctamente, el servidor genera un token, normalmente un JSON Web Token (JWT).

- Almacenamiento de tokens: este token se almacena en el lado del cliente, ya sea en el almacenamiento local, una cookie o en otro lugar.

- Encabezado de autorización: para las solicitudes de API posteriores, el cliente incluye este token en el encabezado de autorización.

- Validación del servidor: el servidor comprueba la validez del token y concede el acceso si el token es válido y no ha caducado.

Así es como podría verse un encabezado de autorización con un token de portador:

Authorization: Bearer eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9...

En este caso, el token suele ser una cadena larga y codificada que contiene información codificada, como el ID de usuario y la hora de caducidad.

Las ventajas de usar el token de portador

- Seguridad mejorada: dado que el token suele tener un límite de tiempo y se puede cifrar, ofrece una mejor seguridad que Basic Auth.

- Sin estado: el servidor no necesita almacenar datos de sesión. En su lugar, valida el token en cada solicitud.

- Flexibilidad: los tokens de portador se pueden personalizar para incluir diferentes ámbitos o permisos, lo que los hace versátiles para API complejas.

Las desventajas de usar el token de portador

- Complejidad de la implementación: la configuración de la autenticación de token de portador es más complicada en comparación con Basic Auth. Requiere la generación, el almacenamiento y la validación de tokens.

- Gestión de tokens: los tokens deben almacenarse de forma segura y actualizarse cuando caducan, lo que añade complejidad a la gestión del lado del cliente.

- Sobrecarga: para API más pequeñas o herramientas internas, la seguridad adicional que proporcionan los tokens podría ser excesiva e introducir una sobrecarga innecesaria.

Una comparación en paralelo

Ahora que hemos analizado cada método en detalle, comparemos Basic Auth y Bearer Token en paralelo:

| Característica | Basic Auth | Bearer Token |

|---|---|---|

| Seguridad | Baja (las credenciales se envían con cada solicitud) | Alta (los tokens se pueden cifrar y tienen un límite de tiempo) |

| Facilidad de implementación | Muy fácil | De moderada a compleja |

| Gestión de sesiones | Ninguna | Sin estado |

| Rendimiento | Puede ser más lento debido a que las credenciales se envían con cada solicitud | Generalmente más rápido con acceso basado en tokens |

| Escalabilidad | Limitada | Altamente escalable |

Cuándo usar Basic Auth

Basic Auth podría ser la opción correcta para usted si:

- Está trabajando en una API interna pequeña con mínimas preocupaciones de seguridad.

- Necesita un método de autenticación rápido y sencillo.

- El uso de la API es bajo y no requiere gestión de sesiones ni permisos complejos.

Cuándo usar el token de portador

Por otro lado, el token de portador es ideal si:

- La seguridad es una prioridad máxima para su API, especialmente si está orientada al público.

- Su API gestiona datos confidenciales o requiere permisos de usuario complejos.

- Necesita una solución escalable que pueda gestionar diferentes roles y ámbitos de usuario.

Transición de Basic Auth a Bearer Token

Si actualmente está utilizando Basic Auth y está considerando pasar a Bearer Token, aquí le mostramos cómo puede hacer que la transición sea más fluida:

Evalúe sus necesidades: determine por qué necesita cambiar. ¿Está ampliando la escala? ¿Necesita una mejor seguridad?

Generación de tokens: implemente un sistema para generar y gestionar tokens. JWT es una opción popular.

Ajustes del lado del cliente: actualice sus clientes para que almacenen y utilicen tokens en lugar de enviar credenciales con cada solicitud.

Validación del lado del servidor: asegúrese de que su servidor pueda descodificar y validar los tokens. Es posible que deba ajustar su middleware de autenticación.

Implementación gradual:

Considere la posibilidad de implementar el nuevo sistema gradualmente, dando tiempo para probar y solucionar cualquier problema que pueda surgir durante la transición. Puede ejecutar ambos métodos de autenticación simultáneamente durante esta fase y, finalmente, eliminar Basic Auth.

Consideraciones de seguridad: ¿cuán seguros son?

La seguridad es un factor crítico al elegir entre Basic Auth y Bearer Token. Aquí hay una inmersión más profunda en las implicaciones de seguridad de cada método:

Seguridad de Basic Auth

El mayor defecto de seguridad de Basic Auth es que envía las credenciales del usuario con cada solicitud. Aunque las credenciales están codificadas en Base64, no están cifradas. Esto significa que si alguien intercepta la solicitud, puede descodificar fácilmente las credenciales. Para mitigar esto, Basic Auth siempre debe usarse a través de HTTPS para garantizar que las credenciales se cifren durante la transmisión. Sin embargo, esto todavía deja las credenciales vulnerables si la conexión HTTPS se ve comprometida.

Seguridad del token de portador

El token de portador proporciona una mejor seguridad de varias maneras:

- Cifrado de tokens: los tokens se pueden cifrar, lo que hace que sea mucho más difícil descodificarlos si se interceptan.

- Tiempo limitado: los tokens a menudo vienen con un tiempo de caducidad, lo que reduce el riesgo si un token se ve comprometido.

- Ámbito: los tokens pueden incluir ámbitos que limitan las acciones que un usuario puede realizar, incluso si le roban su token.

Sin embargo, los tokens de portador no están exentos de riesgos. Si se roba un token y no ha caducado, se puede usar para acceder a la API tal como lo haría el usuario legítimo. Es por eso que es importante implementar medidas de seguridad adicionales, como la actualización de tokens y las estrategias de invalidación.

Casos de uso de API: ejemplos del mundo real

Comprender los casos de uso del mundo real puede ayudar a aclarar cuándo usar Basic Auth o Bearer Token. Exploremos algunos escenarios:

Caso 1: API interna de la empresa

Una API interna para una pequeña empresa podría usar Basic Auth porque es fácil de configurar y las preocupaciones de seguridad son mínimas debido a la exposición limitada.

Caso 2: API pública para una aplicación bancaria

Una API pública para una aplicación bancaria se beneficiaría de la autenticación de token de portador. La seguridad mejorada, la escalabilidad y la capacidad de gestionar diferentes roles de usuario la convierten en la mejor opción para gestionar datos financieros confidenciales.

Caso 3: Integraciones de terceros

Para las API que involucran integraciones de terceros, a menudo se prefiere el token de portador. Permite el acceso seguro y temporal a recursos específicos sin exponer las credenciales principales del usuario.

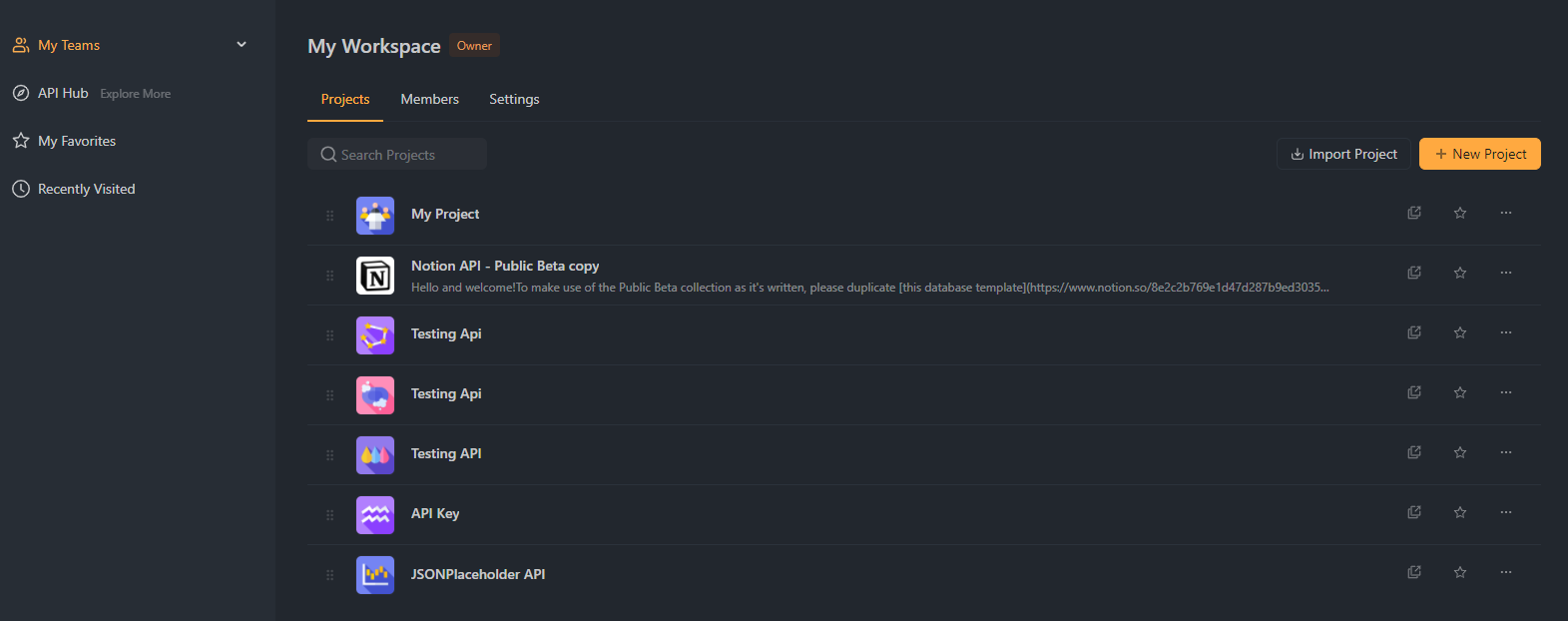

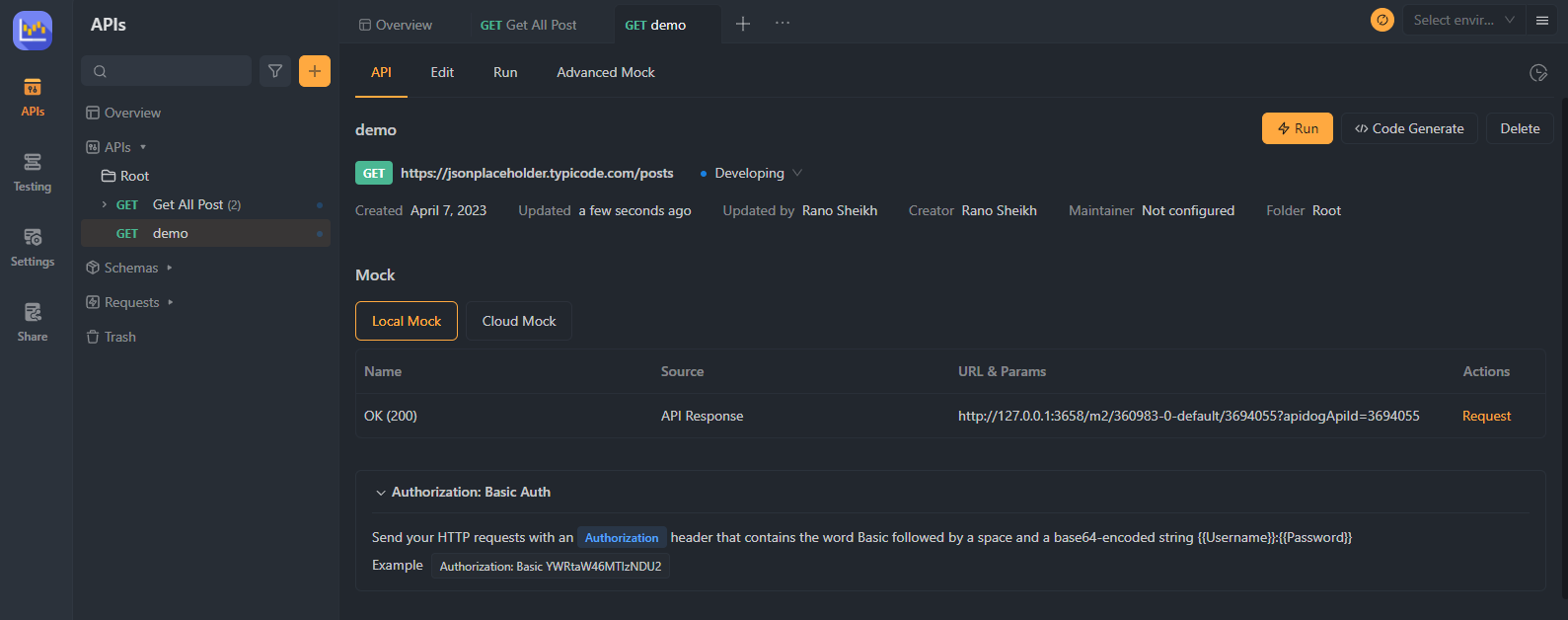

Apidog: su socio confiable en la protección de API

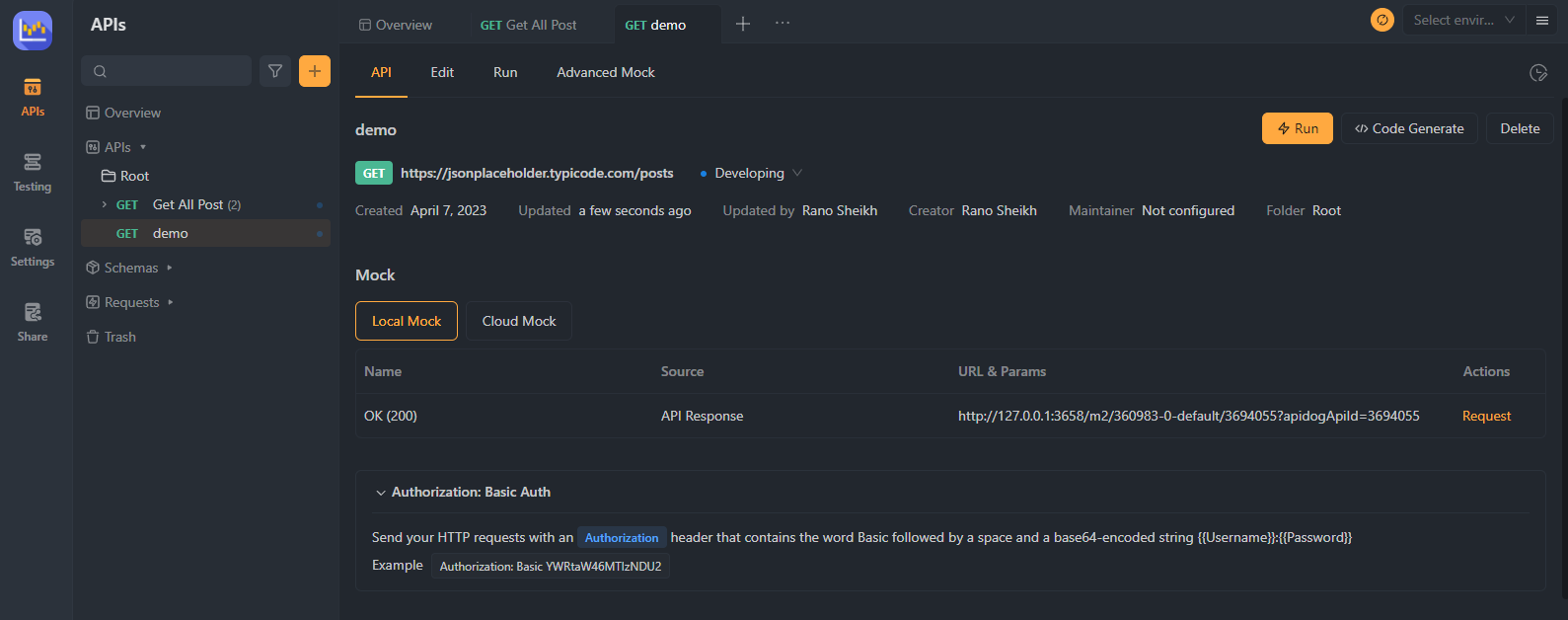

Apidog es una plataforma innovadora diseñada para que la gestión y la protección de sus API sean una experiencia perfecta. Al ofrecer una variedad de métodos de autenticación para adaptarse a sus requisitos únicos, Apidog lo respalda, ya sea que prefiera la simplicidad de la autenticación básica, la flexibilidad de los tokens de portador o las funciones avanzadas de OAuth y JWT.

¿Por qué elegir Apidog?

Desde su versatilidad hasta su facilidad de uso, Apidog está diseñado para satisfacer las diversas necesidades de los desarrolladores y las organizaciones. Estas son algunas razones clave para elegir Apidog para sus necesidades de seguridad y gestión de API:

Versatilidad:

Apidog admite muchos métodos de autenticación, lo que le permite seleccionar la mejor opción para su aplicación. Desde la autenticación básica fácil de usar hasta OAuth y JWT más complejos, Apidog lo tiene cubierto.

Facilidad de uso:

Con su interfaz de usuario intuitiva y su implementación sencilla, Apidog permite a los desarrolladores de todos los niveles de habilidad gestionar rápida y fácilmente sus API. La plataforma está diseñada para hacer que la seguridad de la API sea accesible y eficiente sin abrumar a los usuarios con jerga técnica o configuraciones complejas.

Gestión de autenticación y autorización:

Apidog simplifica la implementación y la gestión de varios métodos de autenticación y autorización. Puede configurar fácilmente el método que desee, supervisar su rendimiento y realizar actualizaciones según sea necesario, todo dentro de la plataforma Apidog.

Escalabilidad:

A medida que su aplicación crece y evoluciona, también lo hace Apidog. La plataforma está construida para escalar con sus necesidades, proporcionando un soporte robusto para la expansión de las API y asegurando que sus medidas de seguridad crezcan junto con su aplicación.

Soporte dedicado:

El equipo de expertos de Apidog siempre está disponible para proporcionar orientación y soporte, asegurando que su implementación de seguridad de API sea perfecta y exitosa. Su dedicación para ayudarle a proteger sus API es otra razón por la que Apidog es la opción ideal para la seguridad y la gestión de API.

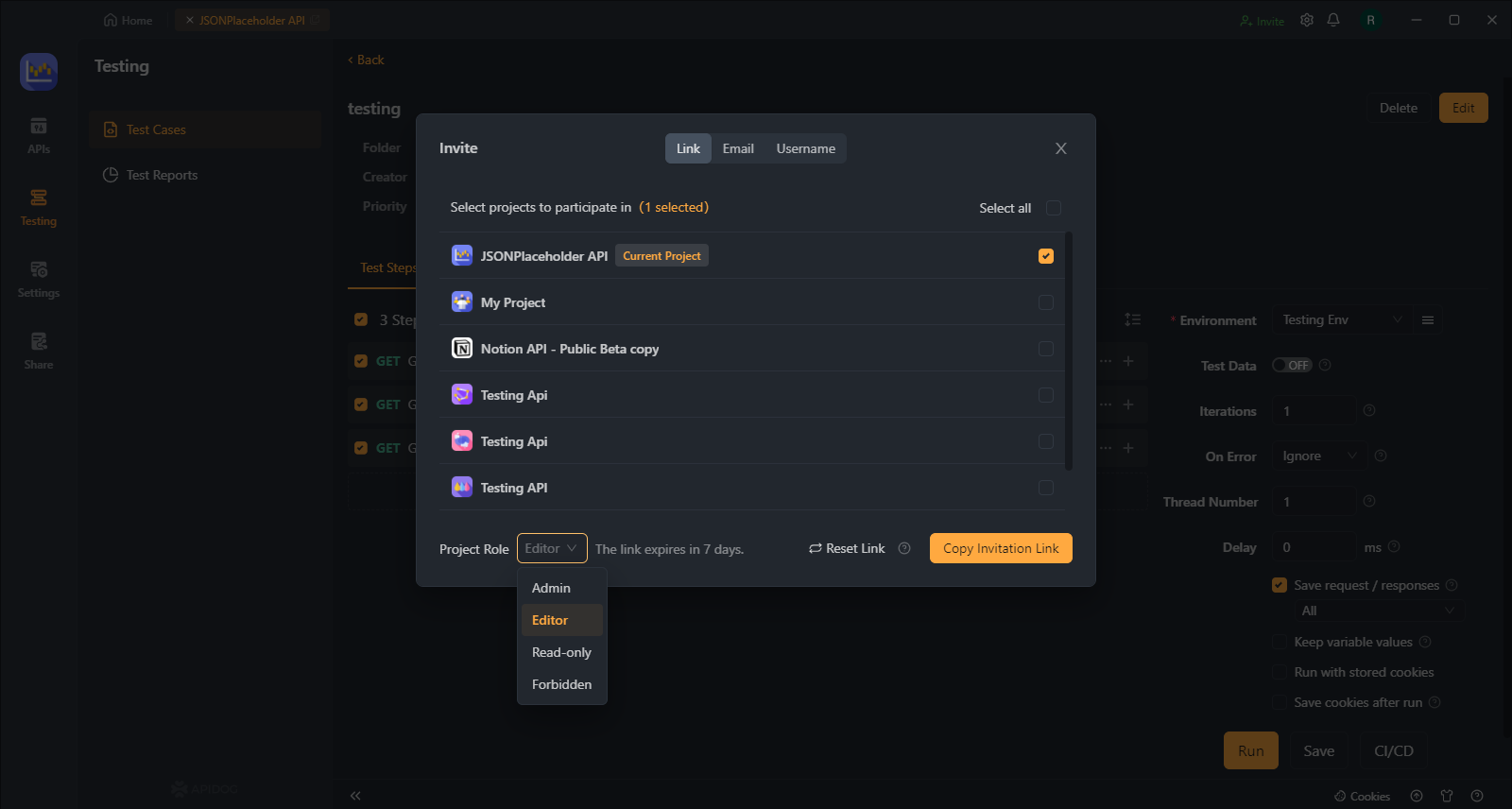

Control de acceso:

Apidog le permite establecer un control de acceso granular, definiendo permisos específicos para diferentes usuarios o clientes. Garantiza que sus recursos de API solo sean accesibles para aquellos con el nivel de autorización adecuado.

Soporte de integración:

Apidog está diseñado para integrarse perfectamente con sus flujos de trabajo de desarrollo e implementación existentes. Con soporte para herramientas y plataformas populares, Apidog garantiza un proceso de implementación de seguridad de API fluido y eficiente.

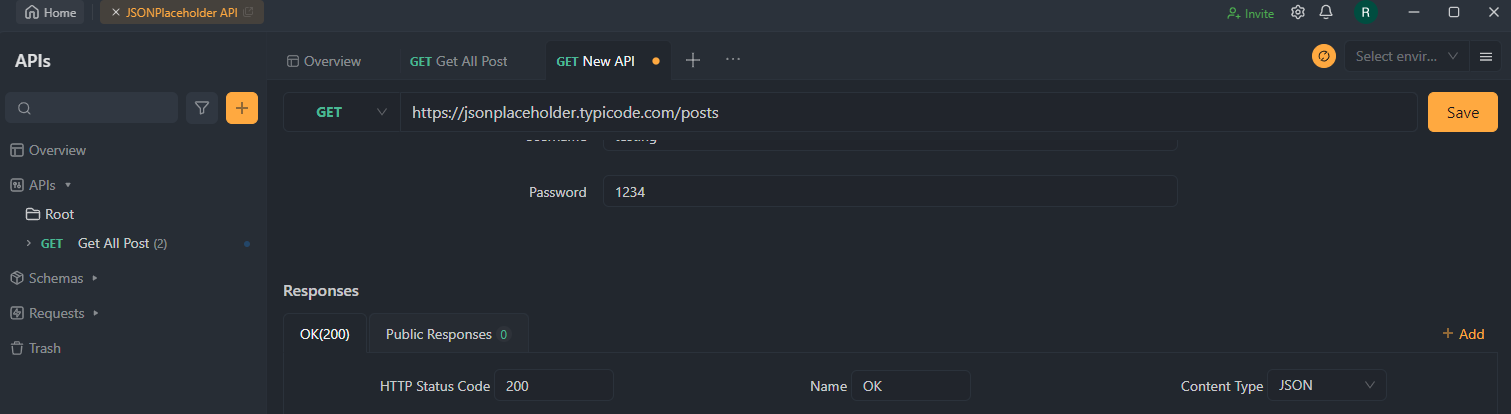

Configuración paso a paso de la autenticación básica en Apidog

Crear una cuenta de Apidog

Regístrese para obtener una cuenta de Apidog si aún no lo ha hecho. Después de completar el proceso de registro, inicie sesión para acceder al panel de control del usuario, donde gestionará la seguridad de su API.

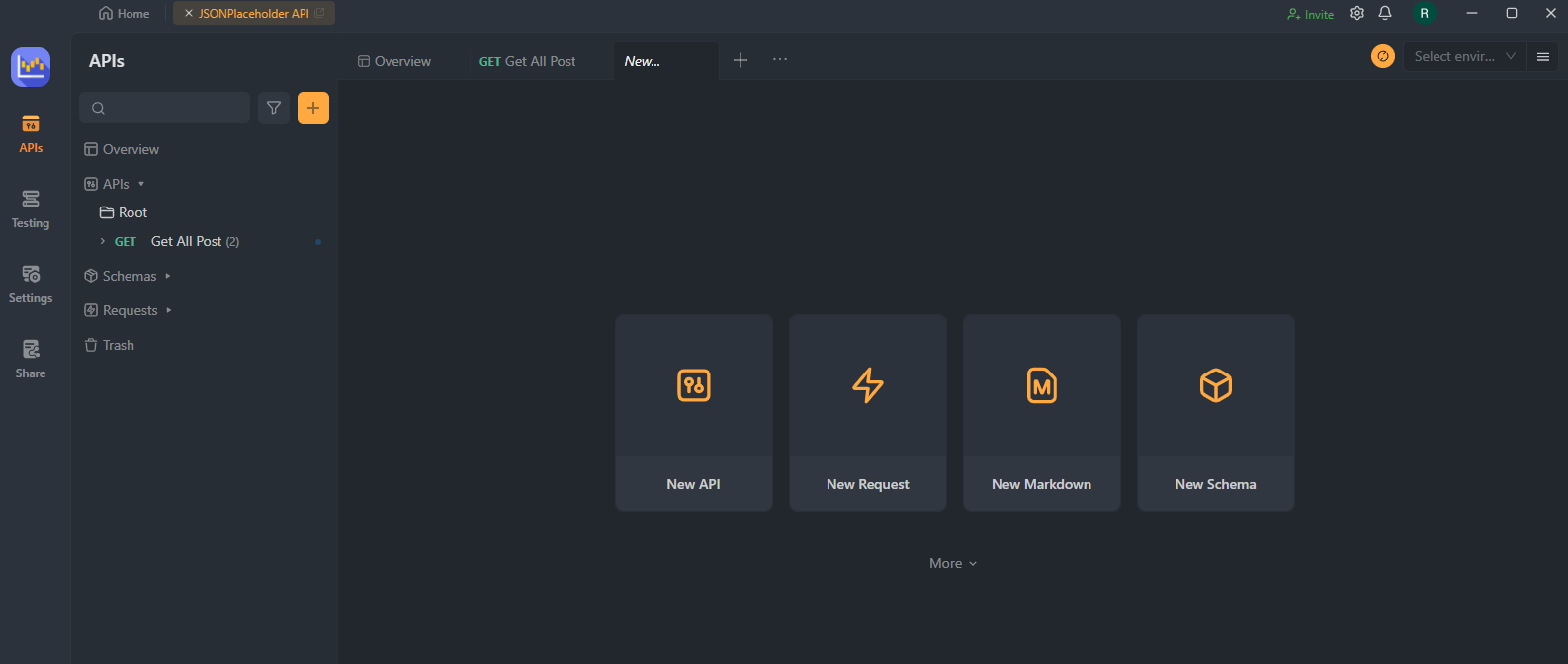

Paso 1. Añada su API

En el panel de control de Apidog, busque el botón "Añadir API" o "Crear nueva API" y haga clic en él para empezar a configurar su API. Tendrá que proporcionar información básica sobre su API, como su nombre, URL base y una breve descripción.

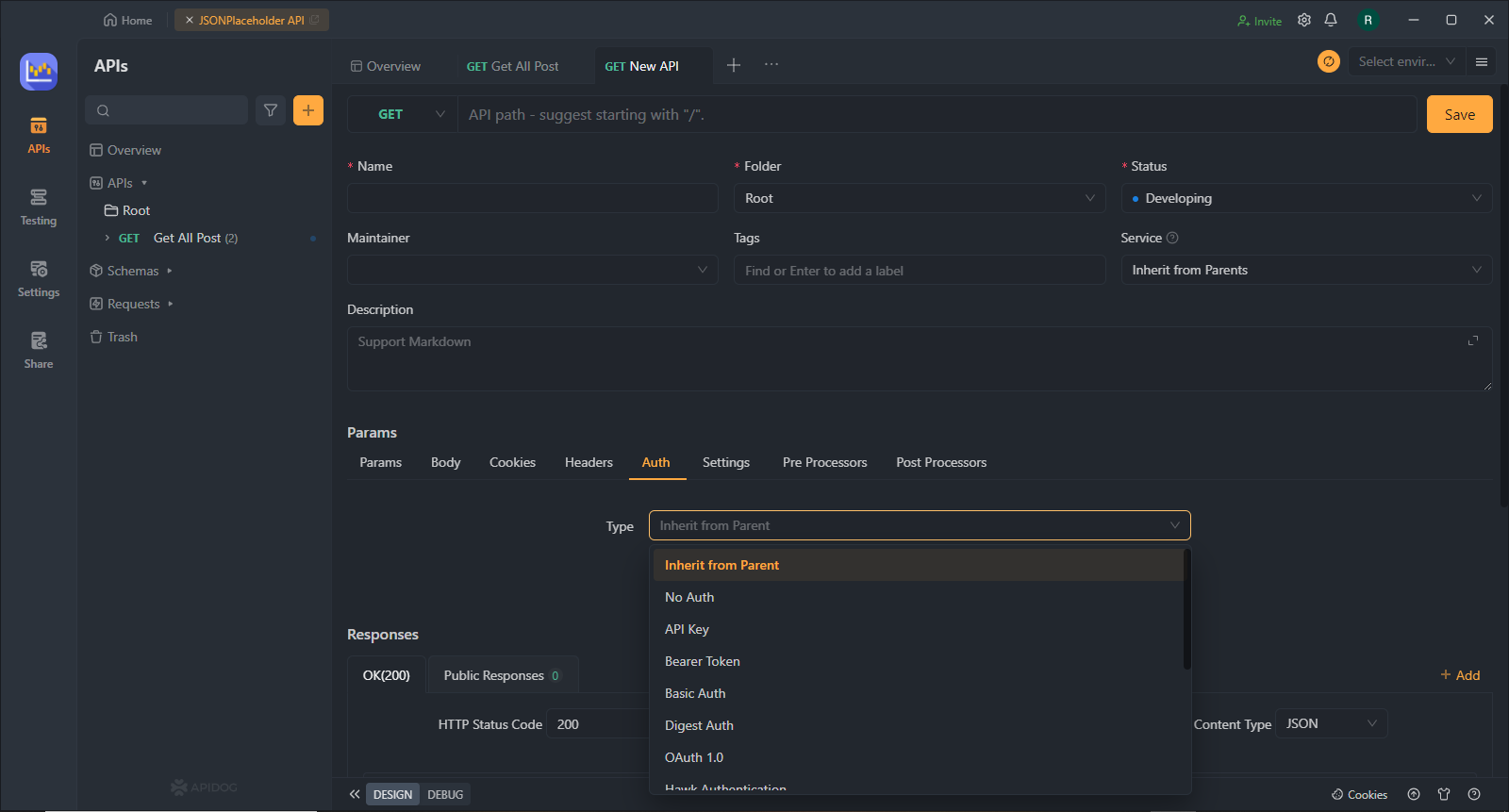

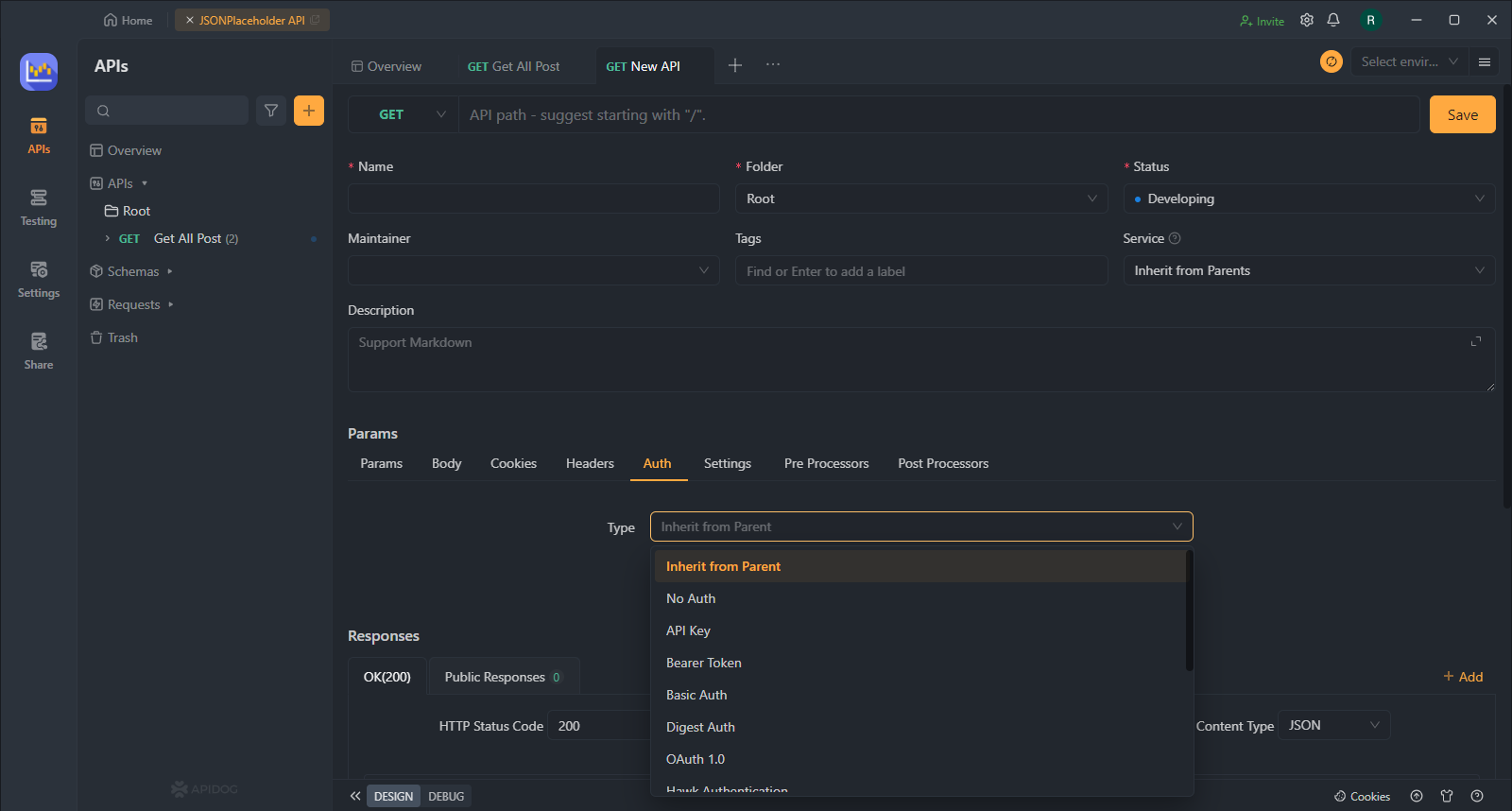

Paso 2. Elija la autenticación básica

Vaya a la sección "Auth" de la configuración de su API. Aquí encontrará varias opciones de autenticación compatibles con Apidog. Seleccione "Basic Auth" para usar una combinación simple de nombre de usuario y contraseña para proteger su API.

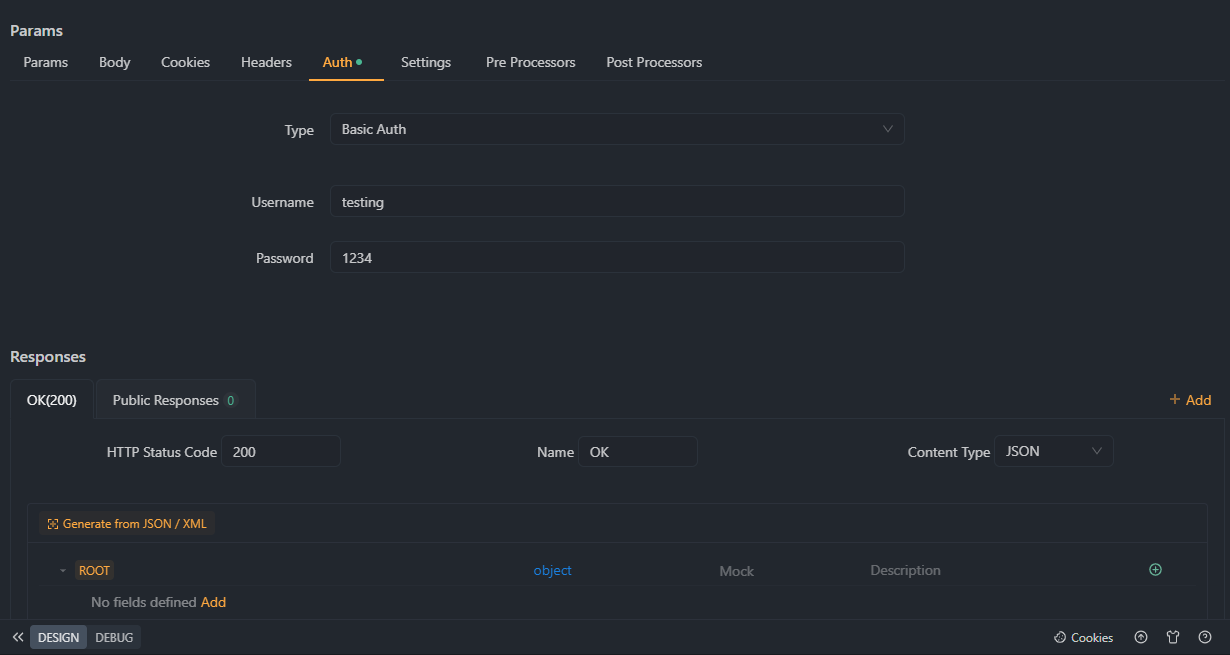

Paso 3. Configure los ajustes de autenticación

Proporcione un nombre de usuario y una contraseña únicos para cada usuario que requiera acceso a su API. Puede crear varias cuentas de usuario con diferentes permisos de acceso definiendo roles de usuario o niveles de acceso específicos. Asegúrese de usar contraseñas seguras y evite compartir credenciales entre varios usuarios.

Paso 4. Aplique los ajustes de autenticación

Una vez que haya configurado sus cuentas de usuario y sus credenciales correspondientes, guarde sus ajustes y aplíquelos a su API. generará el código necesario o los ajustes de configuración para implementar la autenticación básica para su API.

Paso 5. Actualice su código de API

Integre el código generado o los ajustes de configuración de en su base de código de API existente. Se asegurará de que la autenticación básica se aplique a todas las solicitudes de API entrantes, lo que requiere credenciales válidas para el acceso.

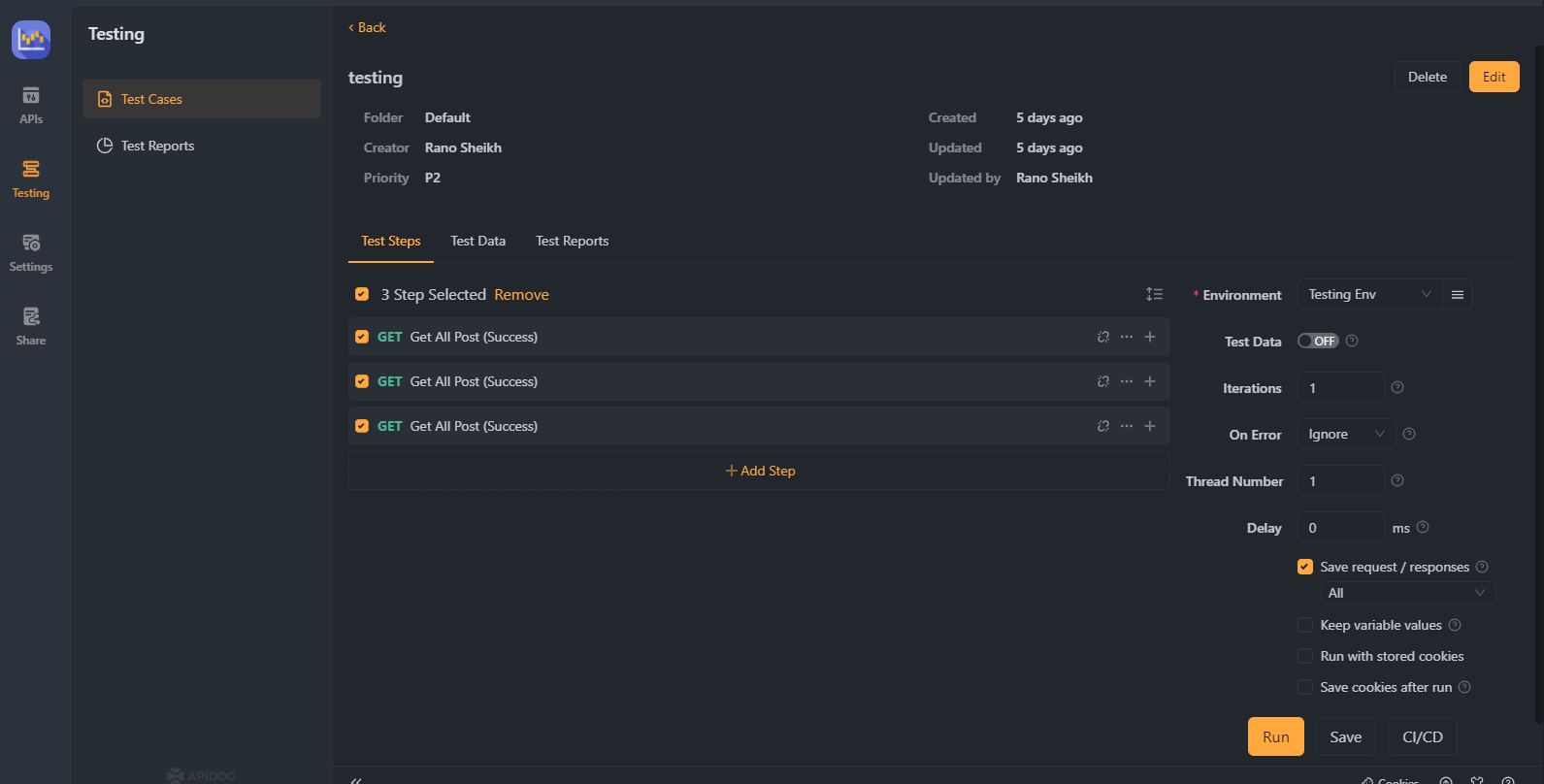

Paso 6. Pruebe su autenticación

Verifique que la autenticación básica ahora protege su API enviando solicitudes usando varias herramientas. Asegúrese de que solo los usuarios autorizados con credenciales válidas puedan acceder a sus recursos de API y que las solicitudes no autorizadas sean denegadas.

Paso 7. Supervise y analice el uso de la API

Utilice las herramientas de análisis integradas de Apidog para supervisar y analizar el uso de su API. Realice un seguimiento de las métricas clave, como el número de solicitudes autenticadas, los tiempos de respuesta y las tasas de error, para evaluar la eficacia de su implementación de autenticación básica y realizar los ajustes necesarios.

Recuerde que admite otros métodos de autenticación como tokens de portador, OAuth y JWT, que pueden ser más adecuados según su caso de uso. El proceso para implementar estos métodos será similar, pero deberá configurar los ajustes apropiados en función del método elegido.

Mejores prácticas para implementar la autenticación de API

Independientemente del método que elija, seguir las mejores prácticas le ayudará a proteger su API y mejorar el rendimiento:

- Utilice siempre HTTPS: ya sea que esté utilizando Basic Auth o Bearer Token, HTTPS no es negociable. Garantiza que sus datos estén cifrados durante la transmisión.

- Implemente la limitación de velocidad: proteja su API del abuso limitando el número de solicitudes que un cliente puede realizar dentro de un cierto período de tiempo.

- Gire los tokens con regularidad: para Bearer Token, gire e invalide los tokens con regularidad para minimizar el riesgo de uso indebido de los tokens.

- Audite y supervise: vigile quién accede a su API y con qué frecuencia. Esto puede ayudarle a detectar actividades sospechosas de forma temprana.

- Eduque a los usuarios: si su API es pública, proporcione directrices claras sobre cómo almacenar y gestionar de forma segura las credenciales o los tokens.

Conclusión: elegir la autenticación adecuada para su API

Decidir entre Basic Auth y Bearer Token se reduce a sus necesidades específicas. Basic Auth ofrece simplicidad, pero conlleva importantes riesgos de seguridad. Bearer Token, aunque es más complejo de implementar, proporciona una mayor seguridad, escalabilidad y flexibilidad.

Si gestiona API con regularidad, tener las herramientas adecuadas puede facilitarle mucho el trabajo. Apidog es una potente herramienta de API que puede ayudarle a gestionar y probar sus API con facilidad. Ya sea que esté utilizando Basic Auth o Bearer Token, Apidog puede simplificar su flujo de trabajo y garantizar que su API sea segura y eficiente.