Las API se han convertido en una parte crucial de la tecnología moderna, y las empresas confían en ellas para compartir datos y funcionalidades entre diferentes aplicaciones y servicios. Sin embargo, con el aumento de la conectividad y el intercambio de datos, aumenta el riesgo de acceso no autorizado y violaciones de seguridad.

Por lo tanto, la autorización es un aspecto crítico del desarrollo de API que ayuda a garantizar que solo los usuarios o clientes autorizados puedan acceder a datos y funcionalidades confidenciales. En este artículo, exploraremos la importancia de la autorización en las API, los diversos métodos de autorización que se pueden utilizar y el papel de los conjuntos de herramientas de API para facilitar el proceso de autorización en las API.

Qué significa autorización en las API

La autorización es el proceso de verificar que un usuario o cliente tiene los permisos necesarios para acceder a recursos o funciones específicos en una API. Esto es fundamental para la seguridad de la API, ya que garantiza que solo los usuarios o clientes autorizados puedan acceder a datos y funcionalidades confidenciales. La autorización a menudo se implementa junto con la autenticación, que es el proceso de verificar la identidad de un usuario o cliente.

Tipos de autorización en las API

Se pueden implementar varios tipos de autorización en las API, según el caso de uso específico y los requisitos de seguridad. Estos son algunos de los tipos comunes de autorización en las API.

Autorización de clave de API

La autorización de clave de API es un método simple en el que se genera una clave única para cada cliente de API. El cliente debe incluir la clave de API en cada solicitud de API para autenticar y autorizar su acceso a la API. Esta es una medida de seguridad básica que evita el acceso no autorizado a la API. Este método es particularmente útil para aplicaciones que no requieren una autenticación de usuario compleja y no almacenan datos confidenciales del usuario.

Autorización OAuth 1.0

OAuth 1.0 es un marco de autorización ampliamente utilizado que permite a los usuarios otorgar a aplicaciones de terceros acceso a sus recursos sin compartir sus credenciales. Se utiliza comúnmente para las API de redes sociales, donde los usuarios desean compartir sus datos con otras aplicaciones. OAuth 1.0 se basa en el concepto de tokens de acceso, que se emiten a clientes autorizados y se utilizan para acceder a recursos protegidos. Los tokens de acceso son de corta duración, lo que ayuda a evitar el acceso no autorizado a la API.

JSON Web Tokens (JWT)

JWT es un método popular para transmitir de forma segura información entre partes como un objeto JSON. JWT se puede utilizar para crear tokens de acceso que se pueden utilizar para autenticar solicitudes de API. Los tokens de acceso contienen información sobre el usuario o cliente y el alcance de la autorización, lo que ayuda a la API a validar los derechos de acceso. Los JWT son autónomos y contienen toda la información necesaria para la autorización, incluidos los tiempos de vencimiento y las firmas criptográficas.

Autenticación básica

La autenticación básica es un método ampliamente utilizado para autenticar solicitudes de API utilizando un nombre de usuario y una contraseña. El nombre de usuario y la contraseña se transmiten en el encabezado HTTP, que se cifra a través de HTTPS. Este método es simple de implementar y ampliamente compatible con servidores web y navegadores. Sin embargo, no es adecuado para aplicaciones que requieren alta seguridad, ya que el nombre de usuario y la contraseña se pueden interceptar fácilmente.

Cómo implementar la autorización en las API

Dependiendo del caso de uso específico y los requisitos de seguridad, existen varias formas de lograr la autorización en las API. Sin embargo, los siguientes son algunos de los pasos generales que se pueden tomar para hacer cumplir la autorización en las API.

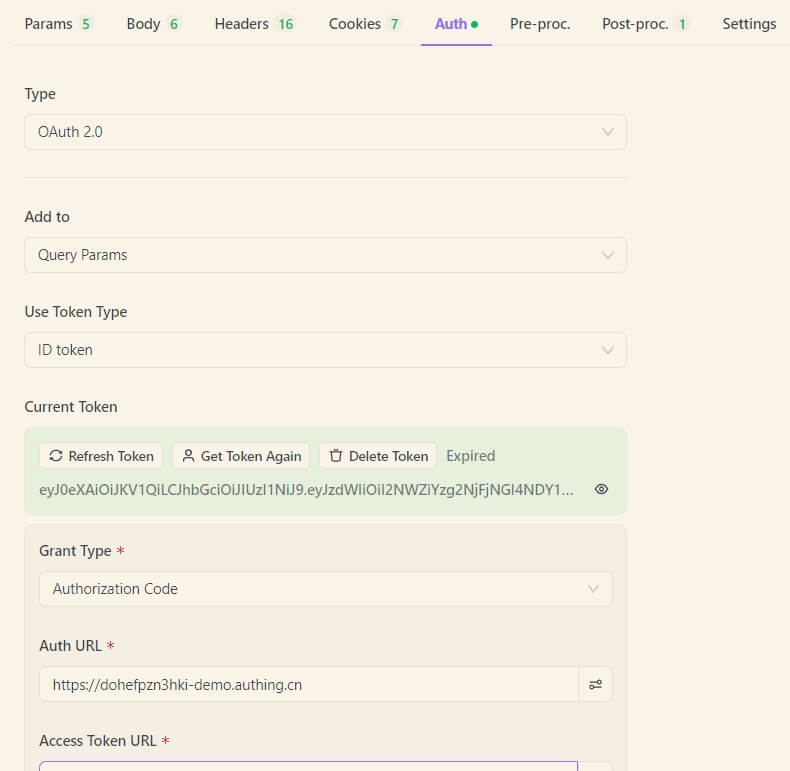

La interfaz de usuario muestra claramente la fecha de vencimiento del token y puede actualizar el token con un solo clic cuando sea necesario. Esto hace que probar las API que requieren autenticación OAuth 2.0 sea extremadamente conveniente dentro de la potente plataforma de gestión de API de Apidog.

Determine el método de autorización

Elija el mejor método para su caso de uso y requisitos de seguridad. Considere factores como el nivel de seguridad requerido, la complejidad de la API y la naturaleza de los datos compartidos.

Implementar la autorización

Implemente el método de autorización elegido en el código de la API. Esto generalmente implica agregar comprobaciones de autenticación y autorización a los puntos finales de la API. Por ejemplo, utilizando OAuth 1.0, necesitaría implementar el marco OAuth 1.0 en el código de la API y generar tokens de acceso para los clientes autorizados.

Asegure la API

Después de implementar el método de autorización, es importante proteger la API contra amenazas de seguridad comunes. Esto incluye la implementación de prácticas de codificación segura, el cifrado para proteger los datos confidenciales y la limitación de velocidad para evitar el abuso de la API.

Pruebe la autorización

Probar la autorización es fundamental para garantizar que solo los usuarios o clientes autorizados puedan acceder a la API. Implica probar diferentes escenarios, como credenciales incorrectas, tokens caducados e intentos de acceso no autorizados, para garantizar que la API sea segura.

Sin embargo, la elección del usuario de una herramienta adecuada para implementar la autorización de la API es igualmente importante. ¡Pasemos a la siguiente sección para explorar más!

Apidog: Espacio de trabajo todo en uno para API

Apidog es una herramienta de documentación y prueba de API que ayuda a los desarrolladores a diseñar, documentar, depurar, probar y simular sus API. Está diseñado para simplificar el proceso de creación y gestión de API al proporcionar una interfaz intuitiva y fácil de usar. Apidog está disponible en versiones basadas en la nube y autoalojadas, y es compatible con múltiples lenguajes de programación y marcos de API.

Técnicas de autorización explicadas usando Apidog

Existen varios tipos de técnicas de autorización como se mencionó anteriormente. Ahora, veremos tres ejemplos de técnicas de autorización usando Apidog.

Autorización básica

La autorización básica es un método de autorización simple que implica enviar un nombre de usuario y una contraseña con cada solicitud de API. El nombre de usuario y la contraseña están codificados en formato Base64 y se envían como parte del encabezado de Autorización. Luego, el servidor verifica las credenciales y otorga acceso al recurso si son válidas.

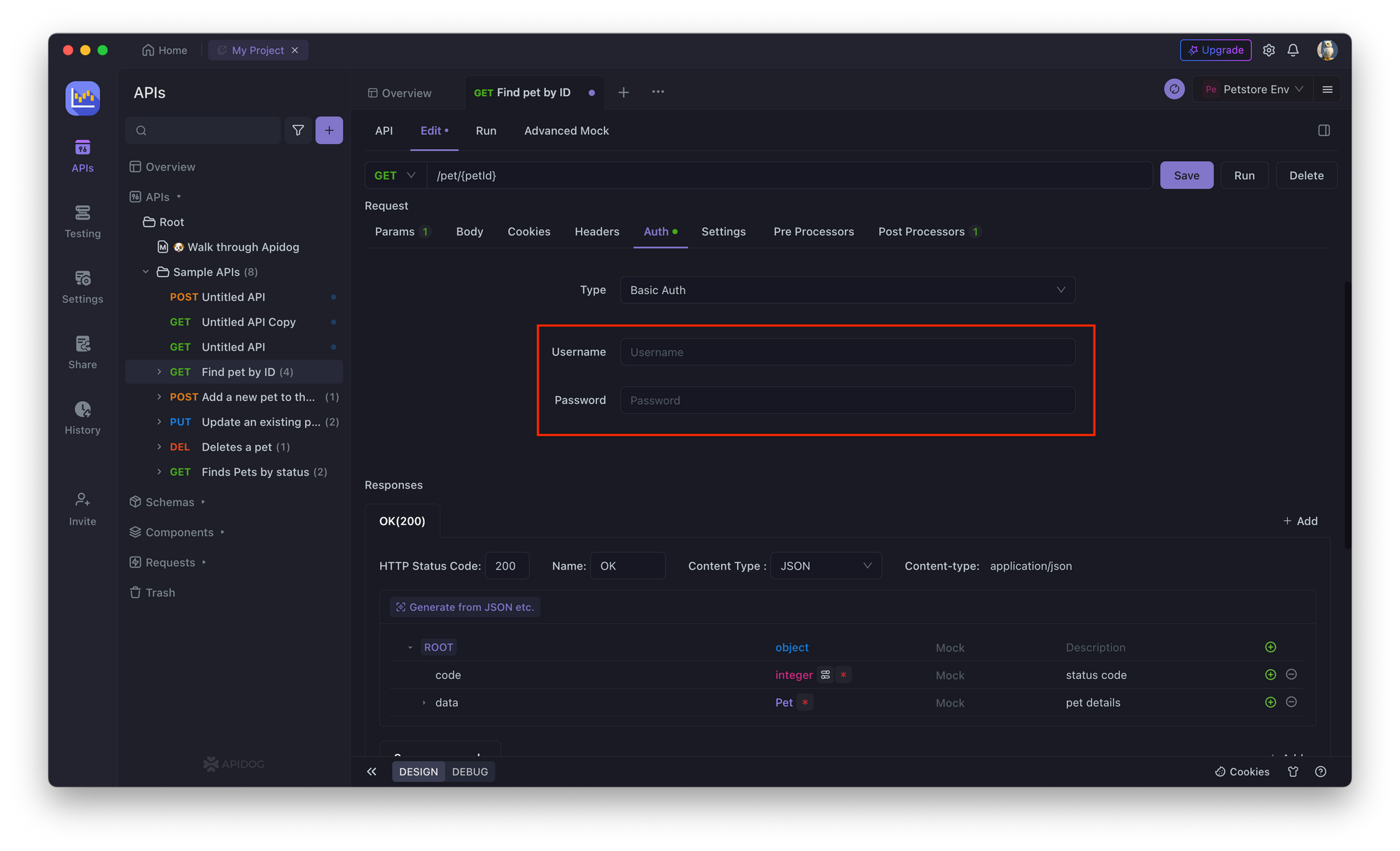

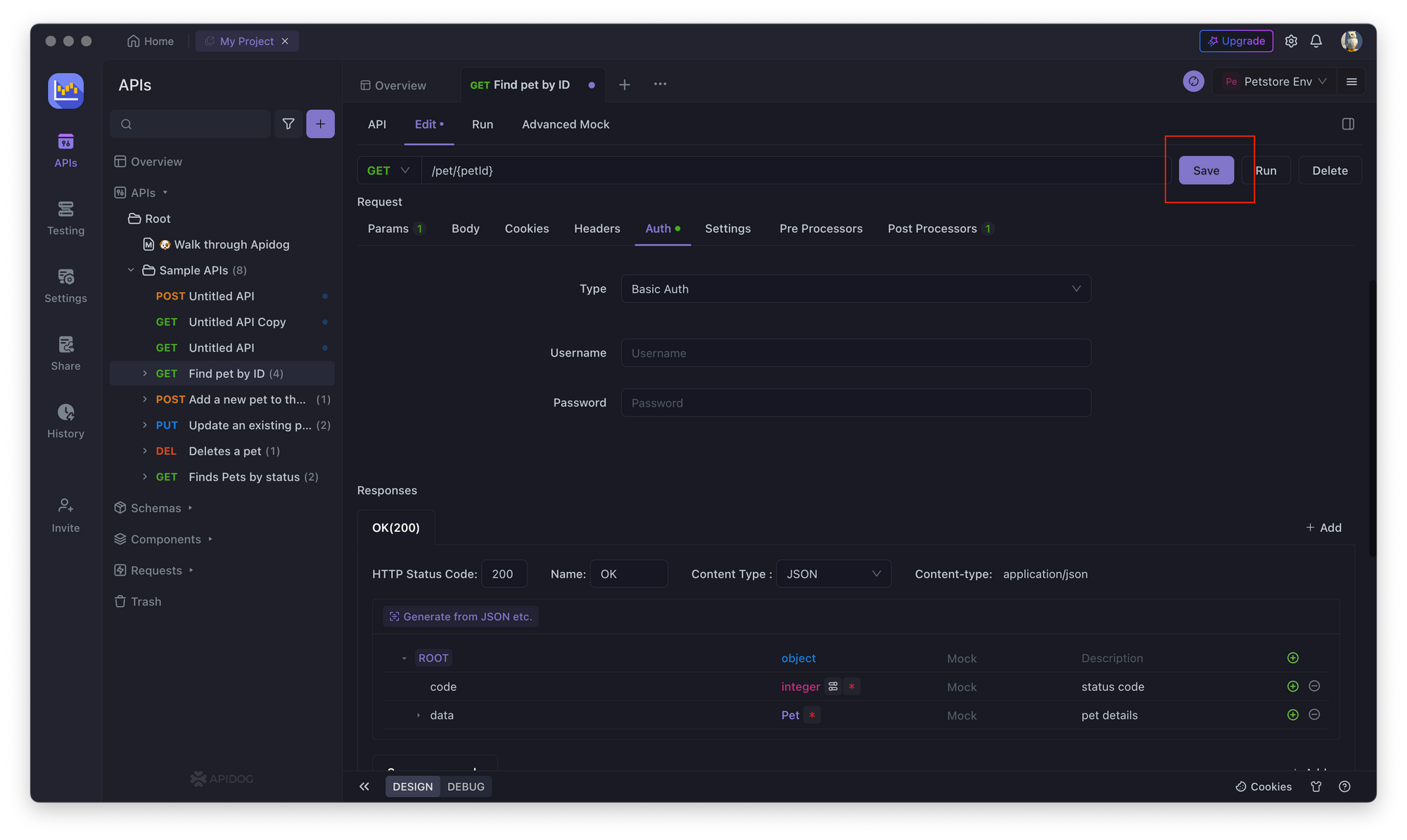

Aquí hay un ejemplo de cómo implementar la autorización básica en Apidog:

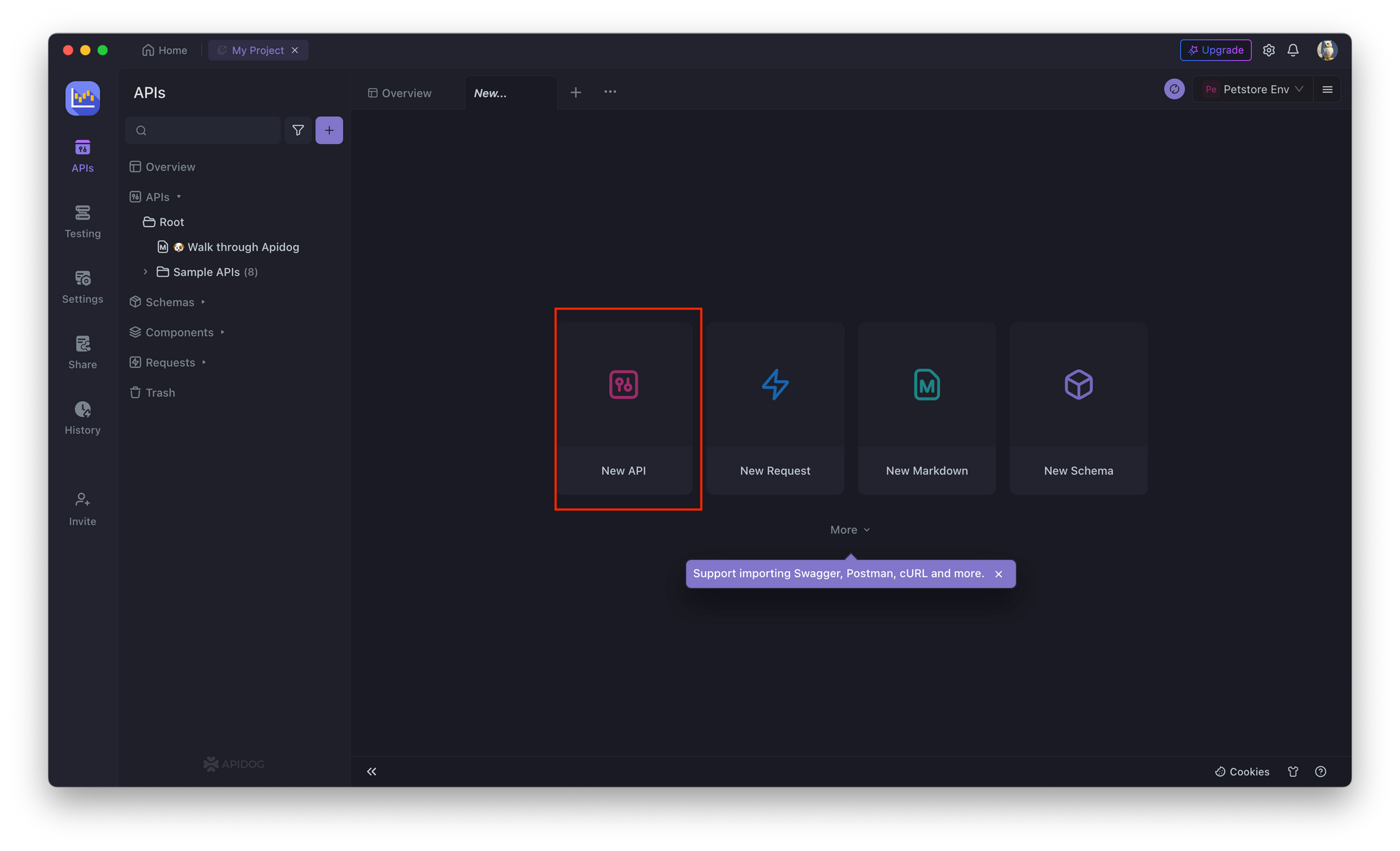

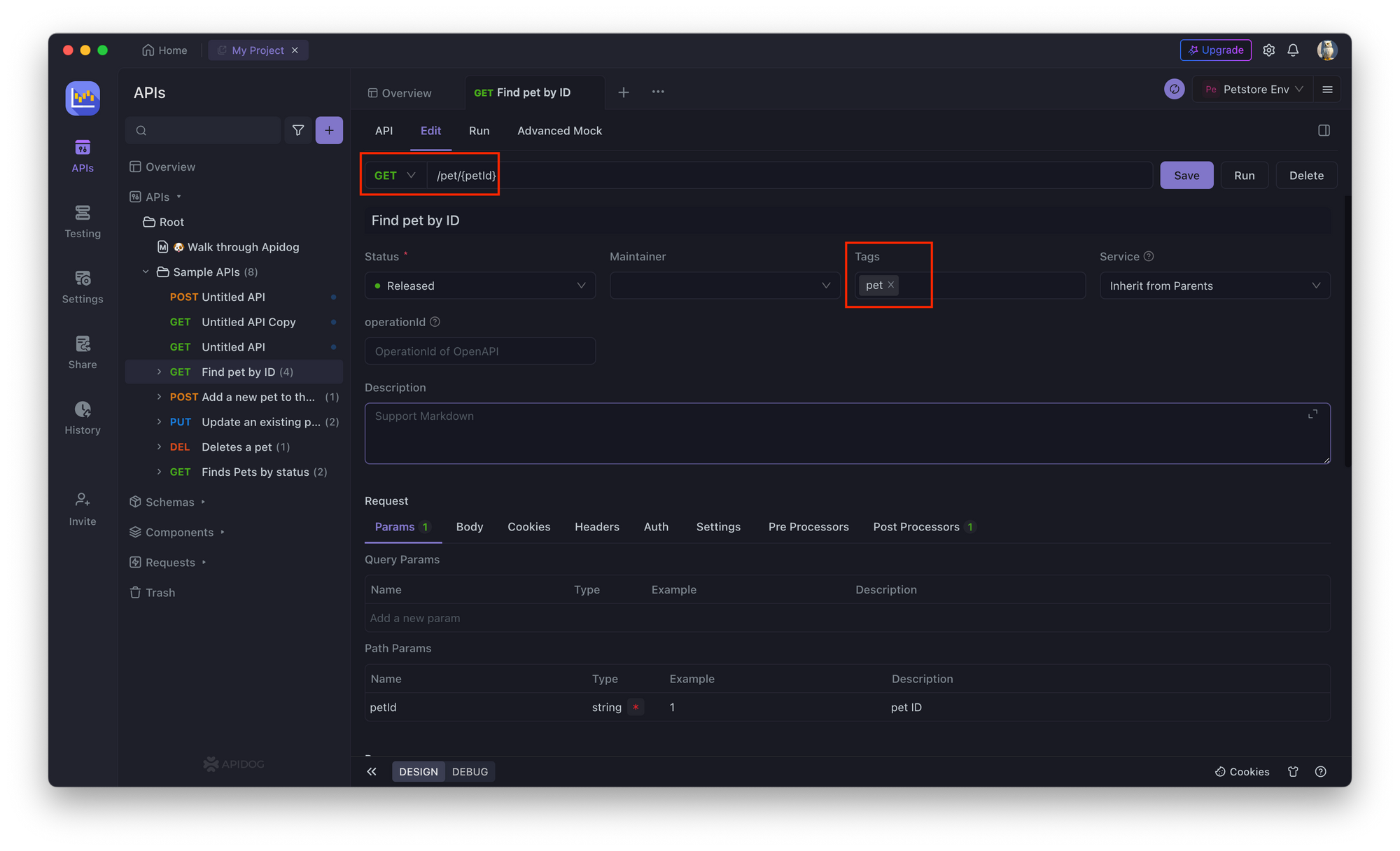

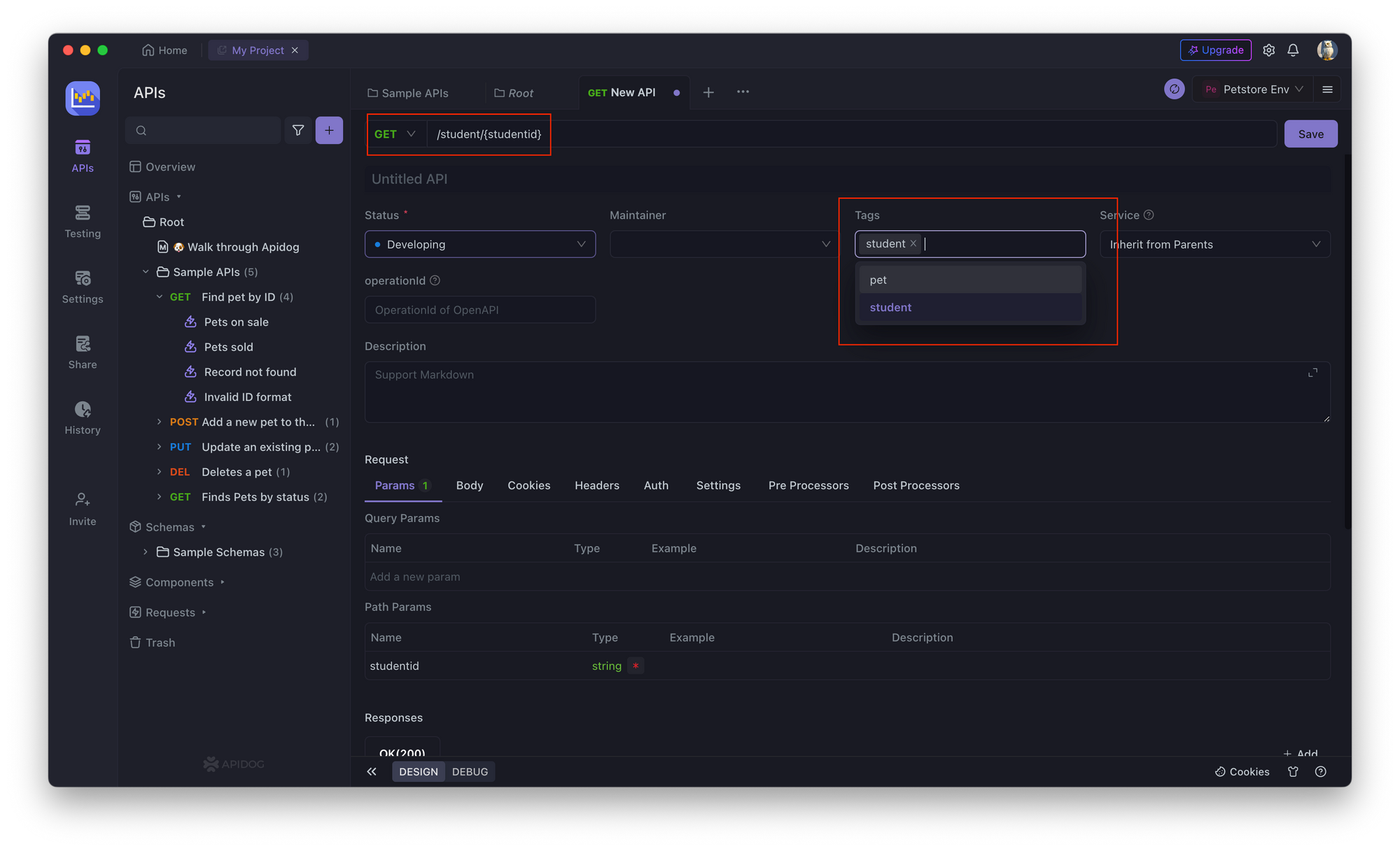

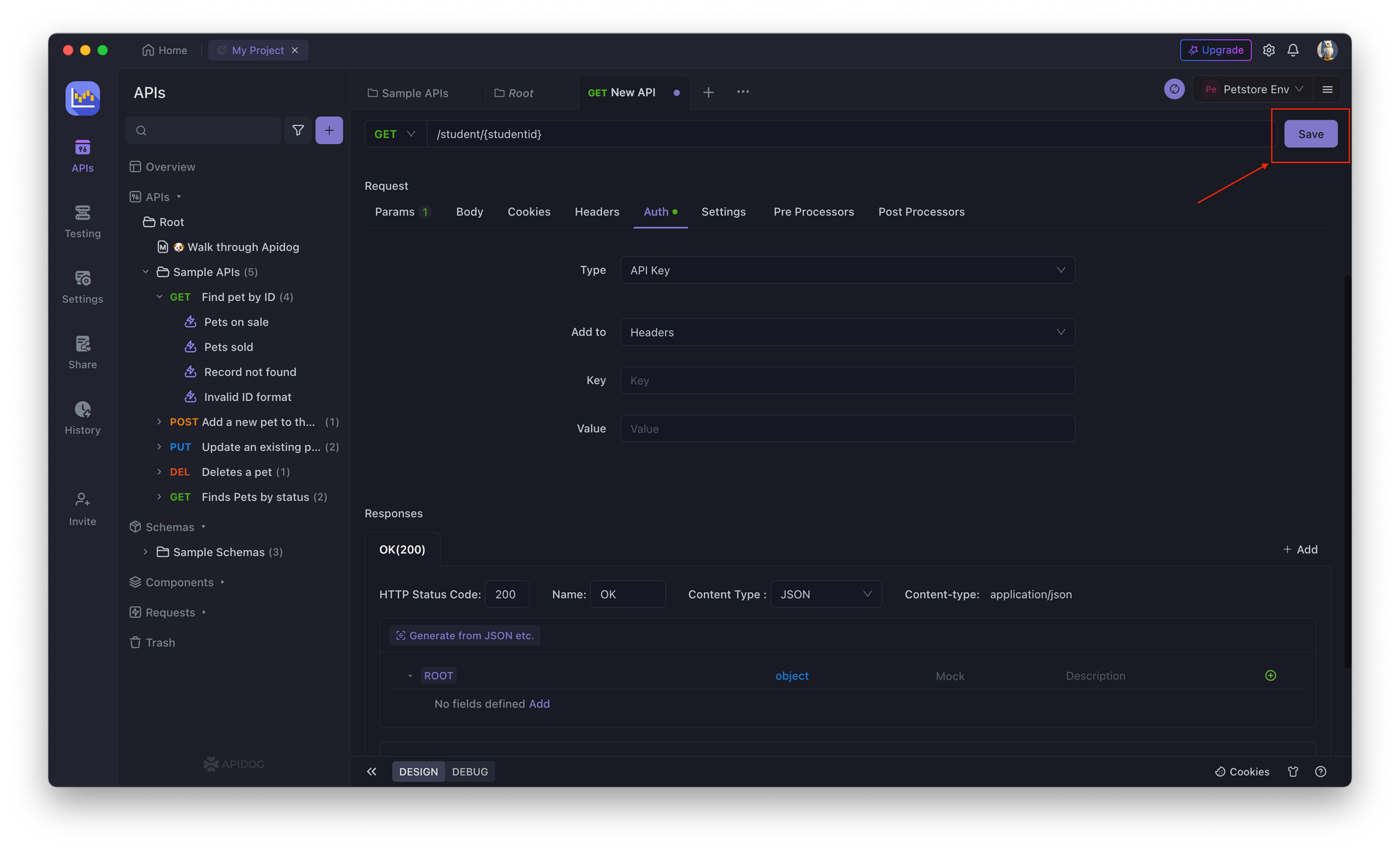

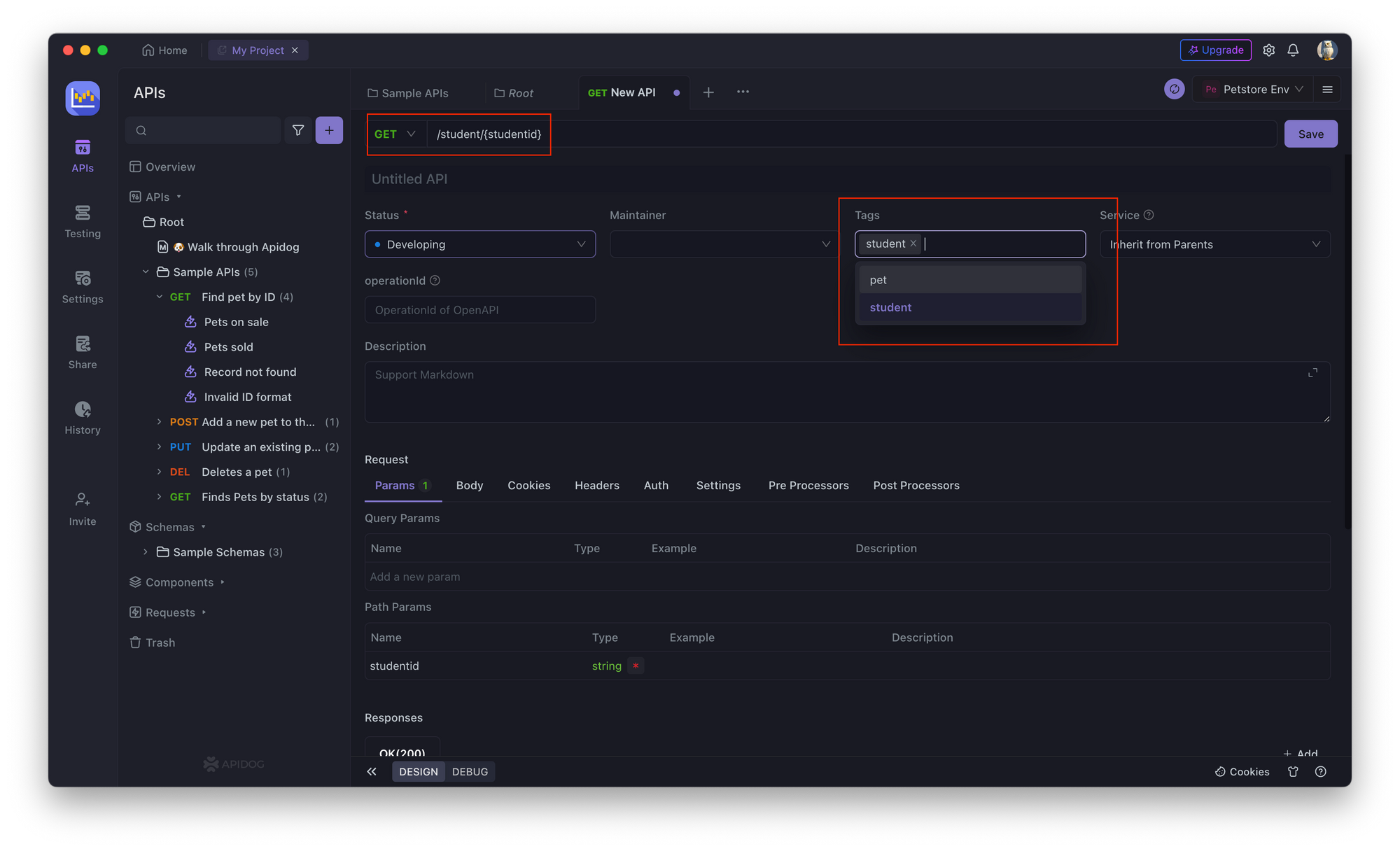

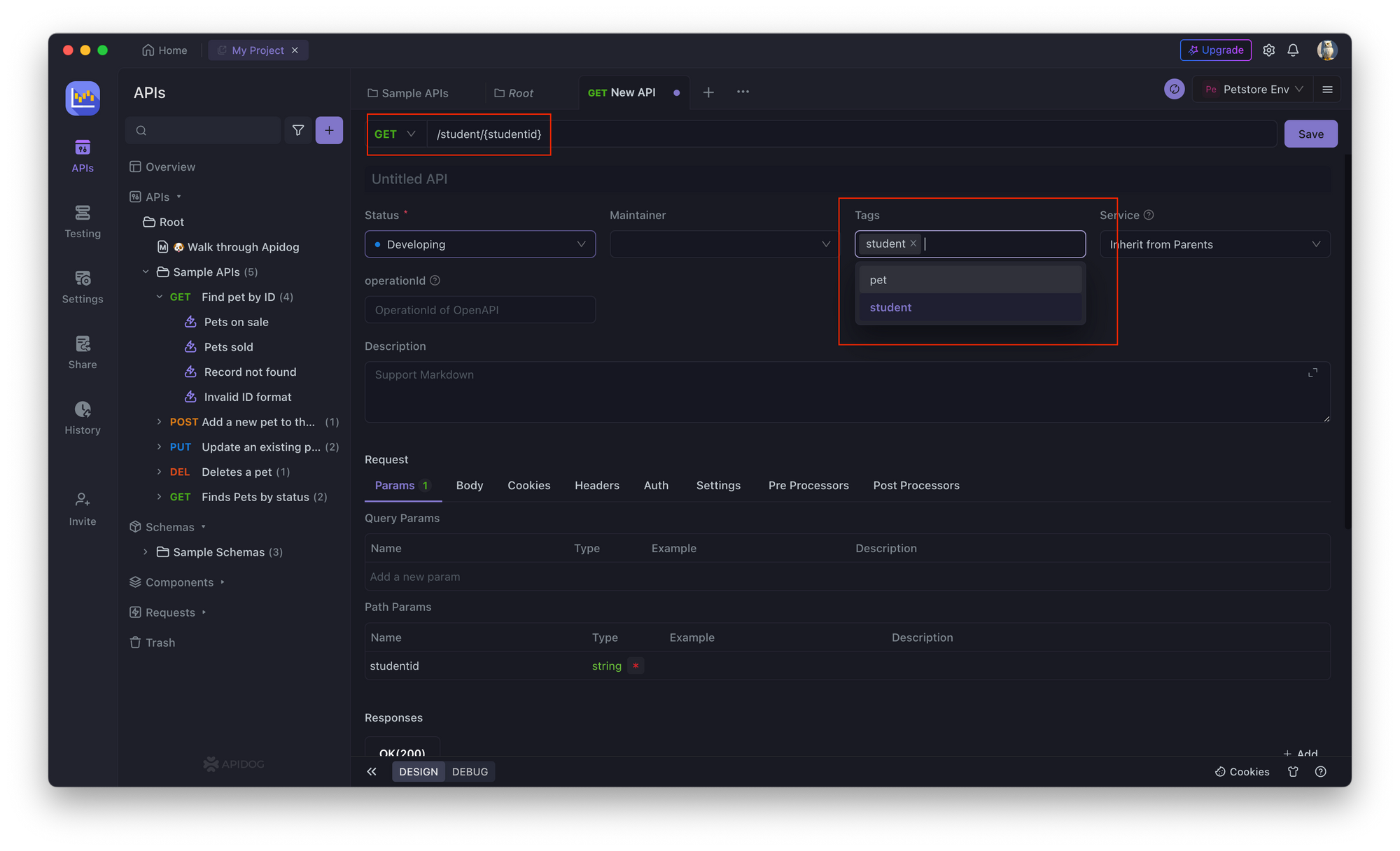

1. Abra Apidog y cree un nuevo punto final de API. Seleccione la solicitud de API que desea realizar, como GET, PUT, POST, etc., e ingrese el campo al que desea acceder, como studentId, como se destaca en la imagen a continuación.

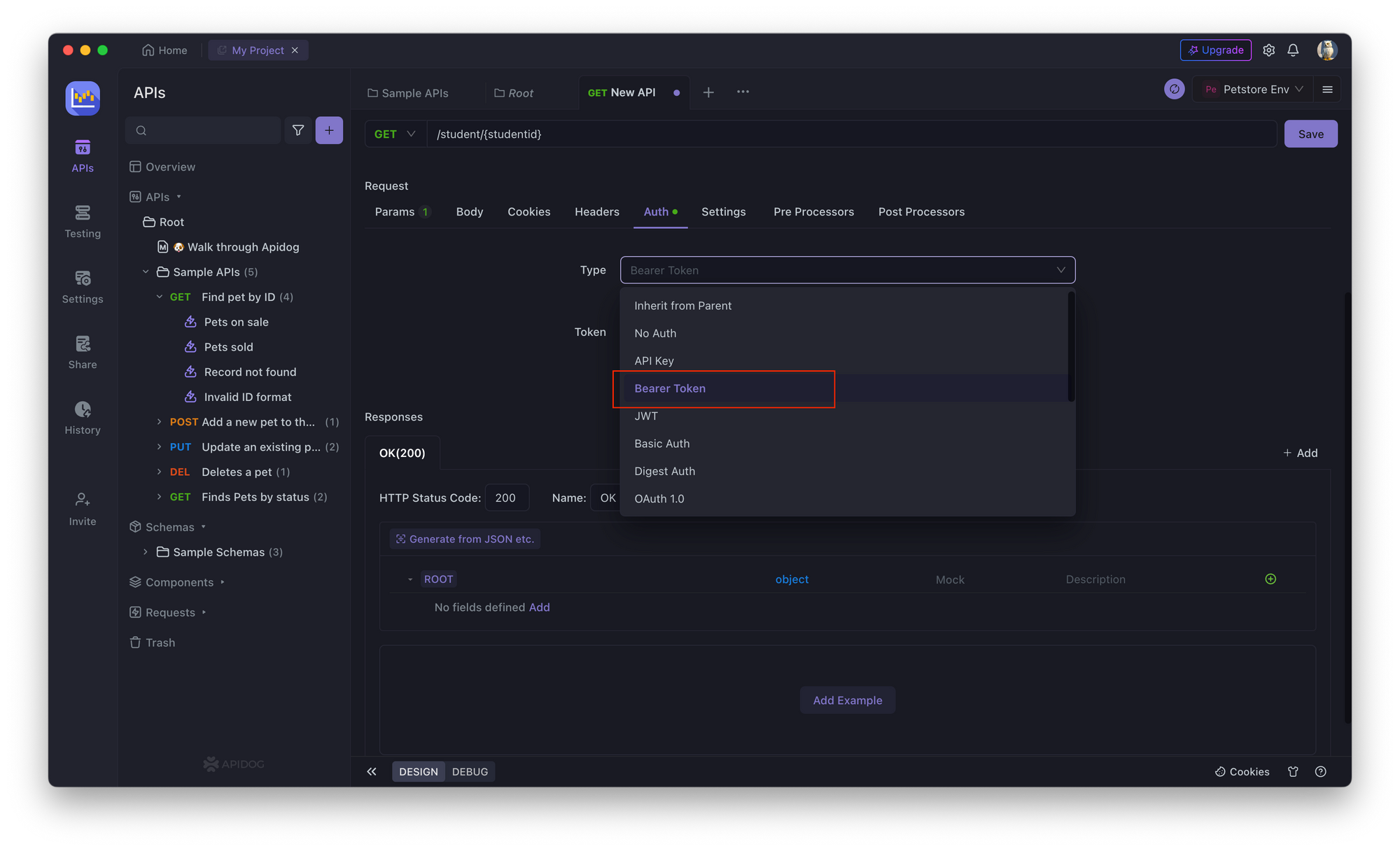

2. En el punto final de la API, vaya a la pestaña Autorización y seleccione Autorización básica.

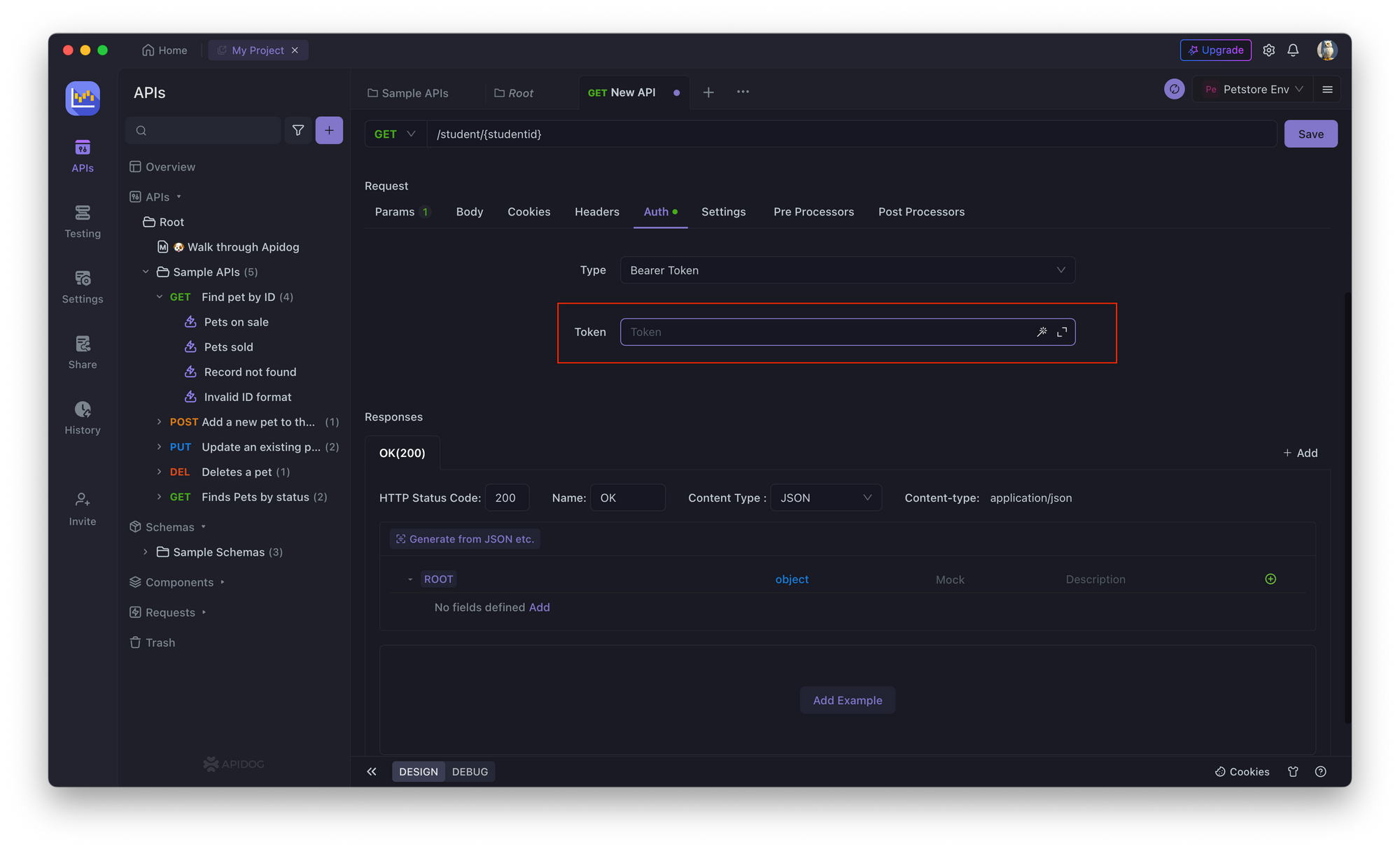

3. Ingrese un nombre de usuario y una contraseña para el punto final de la API.

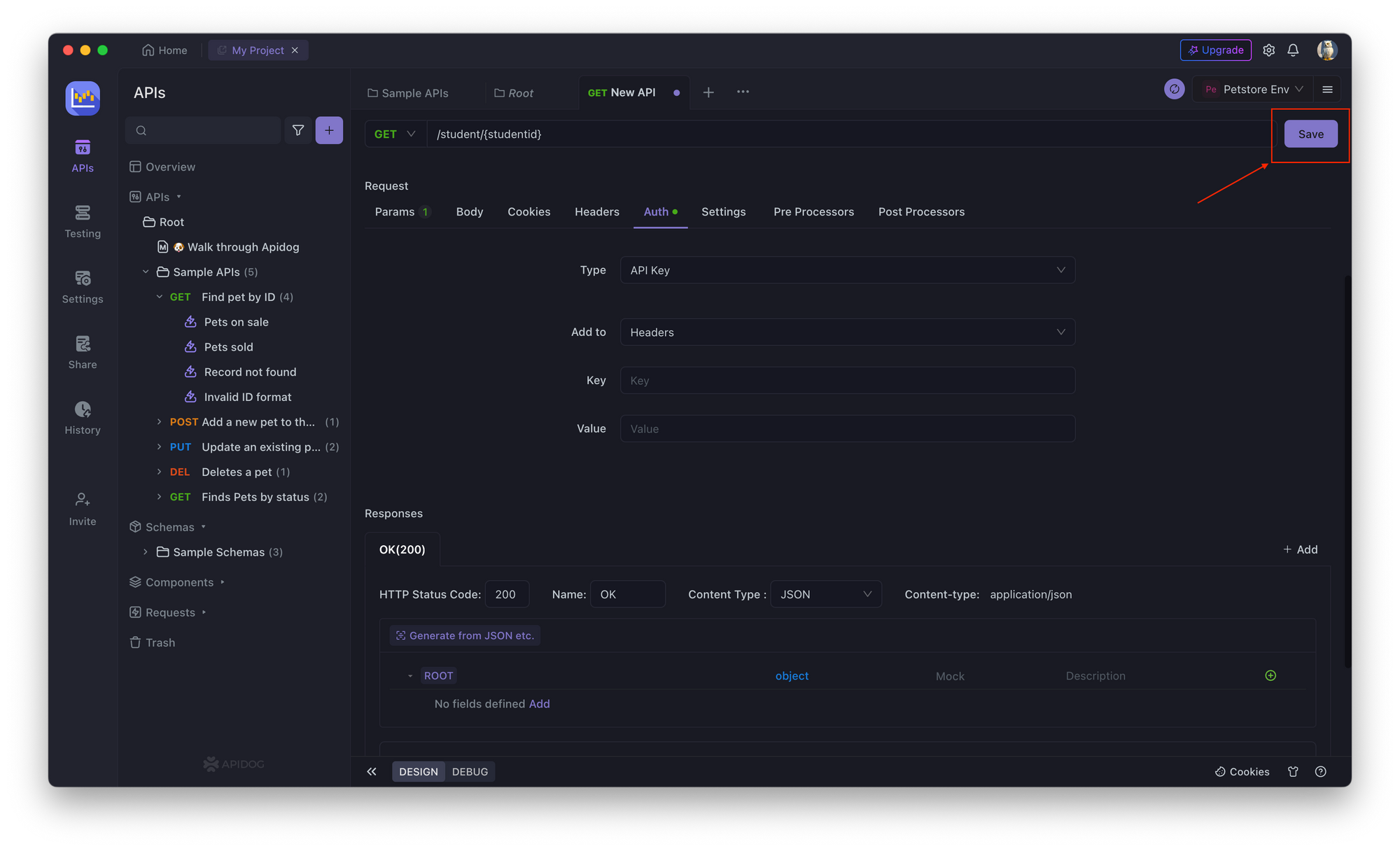

4. Guarde los cambios y pruebe el punto final de la API haciendo clic en Guardar

Autorización de clave de API

La autorización de clave de API es otro método popular que implica generar una clave de API única para cada usuario o aplicación. La clave de API se envía con cada solicitud de API como parte del encabezado de Autorización o parámetro de consulta. Luego, el servidor verifica la clave de API y otorga acceso al recurso si es válida.

Aquí hay un ejemplo de cómo implementar la autorización de clave de API en Apidog:

GET /api/v1/users/1234 HTTP/1.1

Host: 127.0.0.1

Authorization: APIKEY 0123456789ABCDEFEn este ejemplo, la clave de API se proporciona en el encabezado de Autorización utilizando el esquema APIKEY. Los pasos generales para aplicar esta autorización en Apidog son los siguientes:

1. Abra Apidog y cree un nuevo punto final de API. Seleccione la solicitud de API que desea realizar, como GET, PUT, POST, etc., e ingrese el campo al que desea acceder, como studentId, como se destaca en la imagen a continuación.

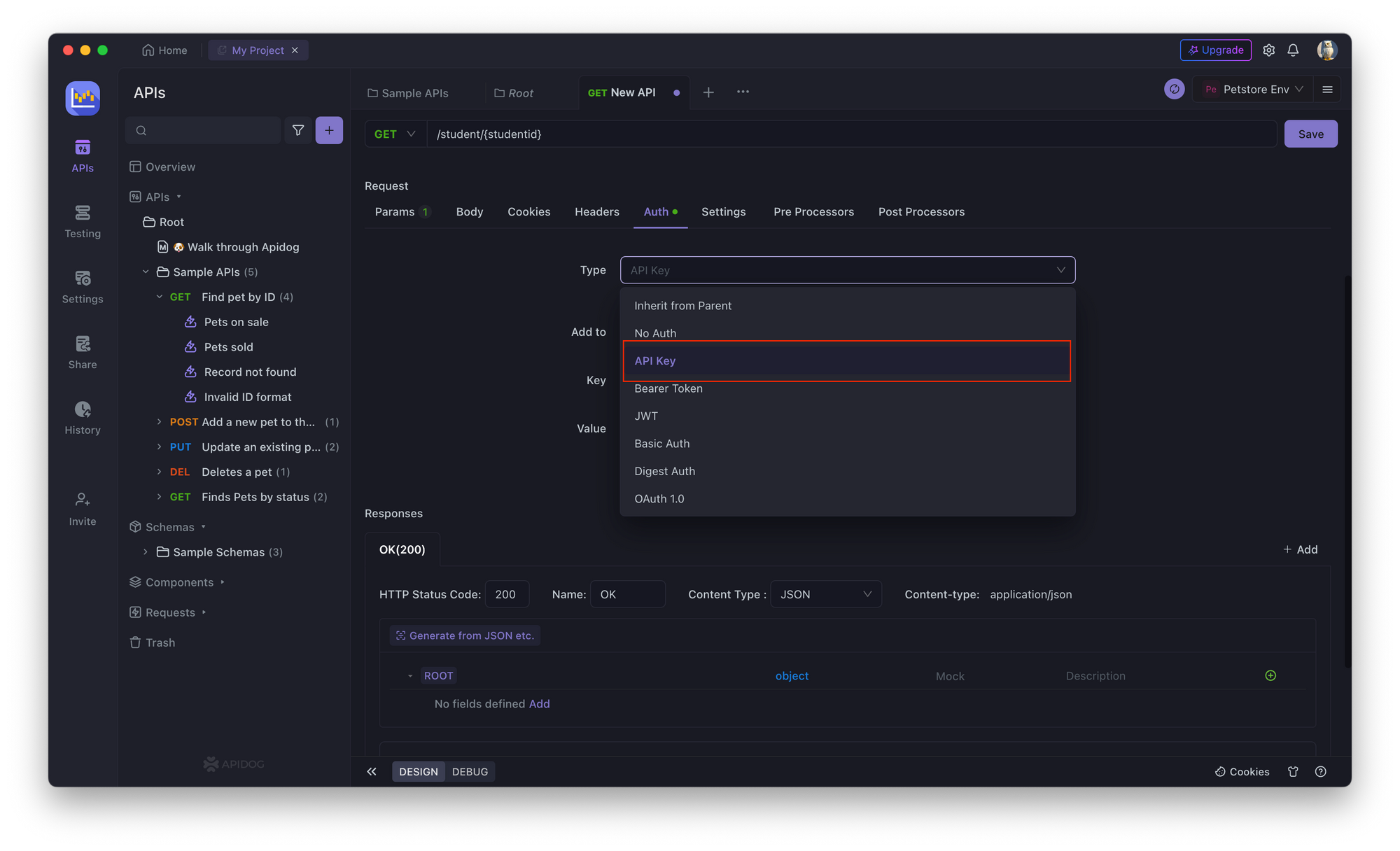

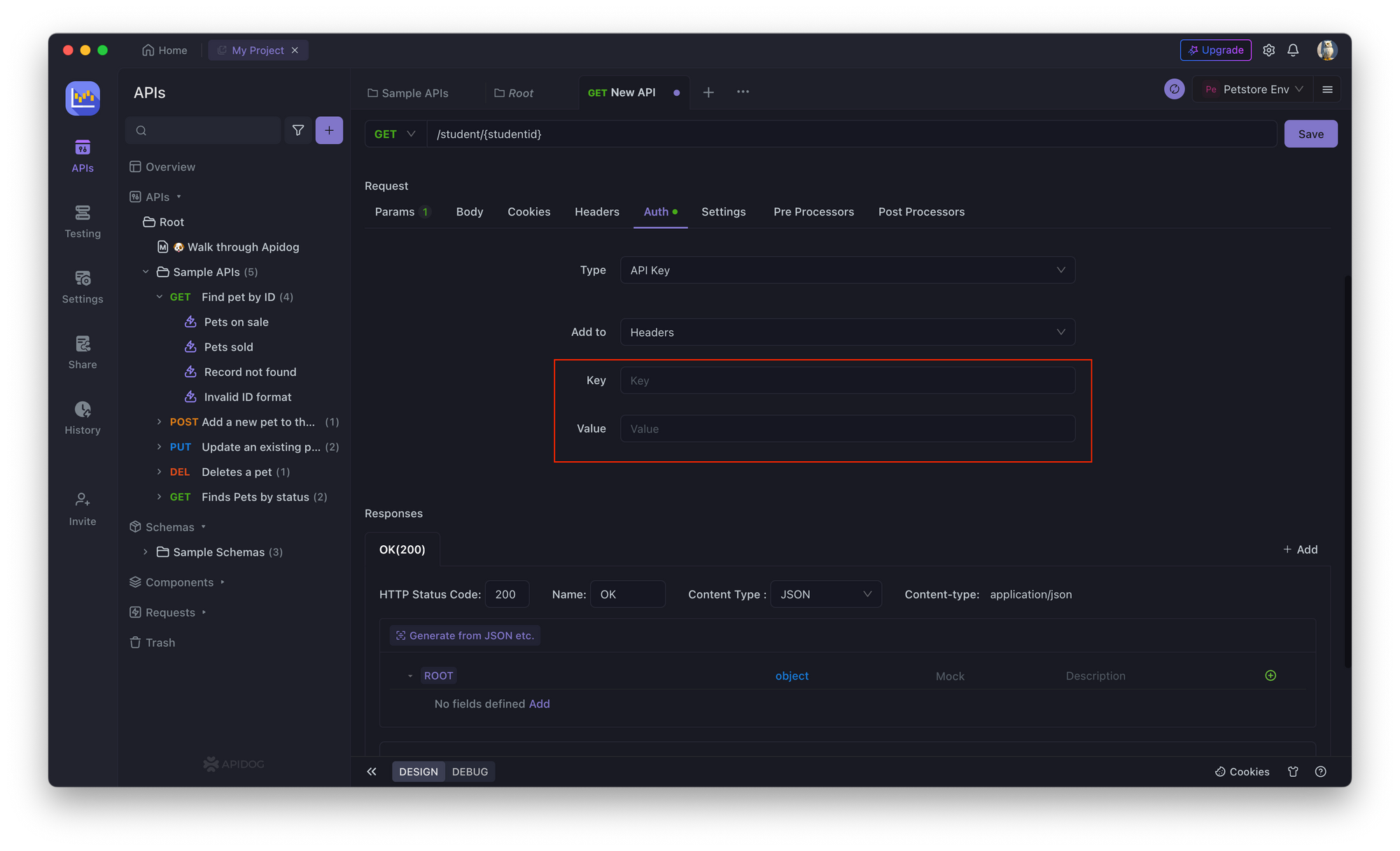

2. En el punto final de la API, vaya a la pestaña Autorización y seleccione Clave de API.

3. Ingrese una clave de API única para el punto final de la API.

4. Guarde los cambios y pruebe el punto final de la API.

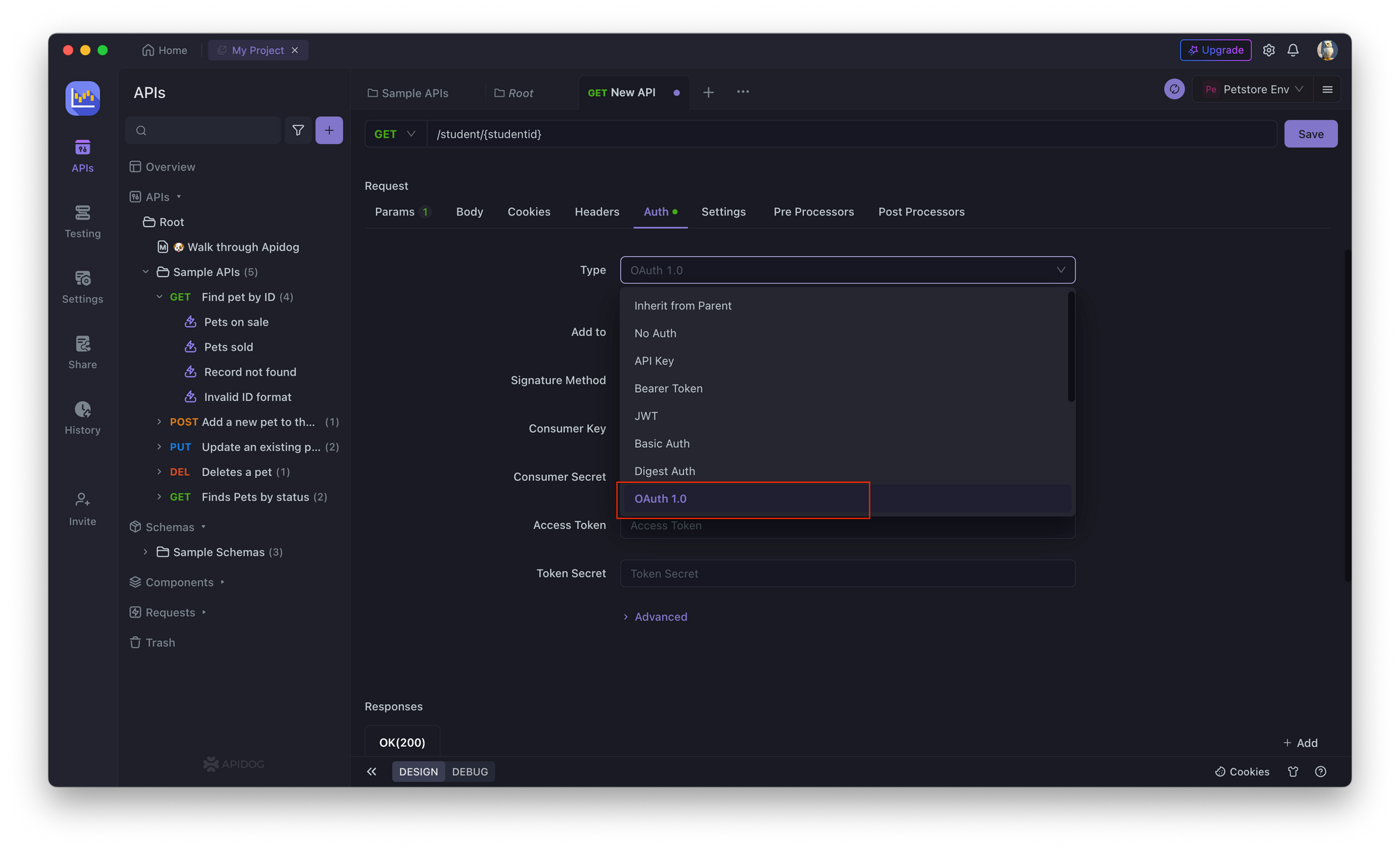

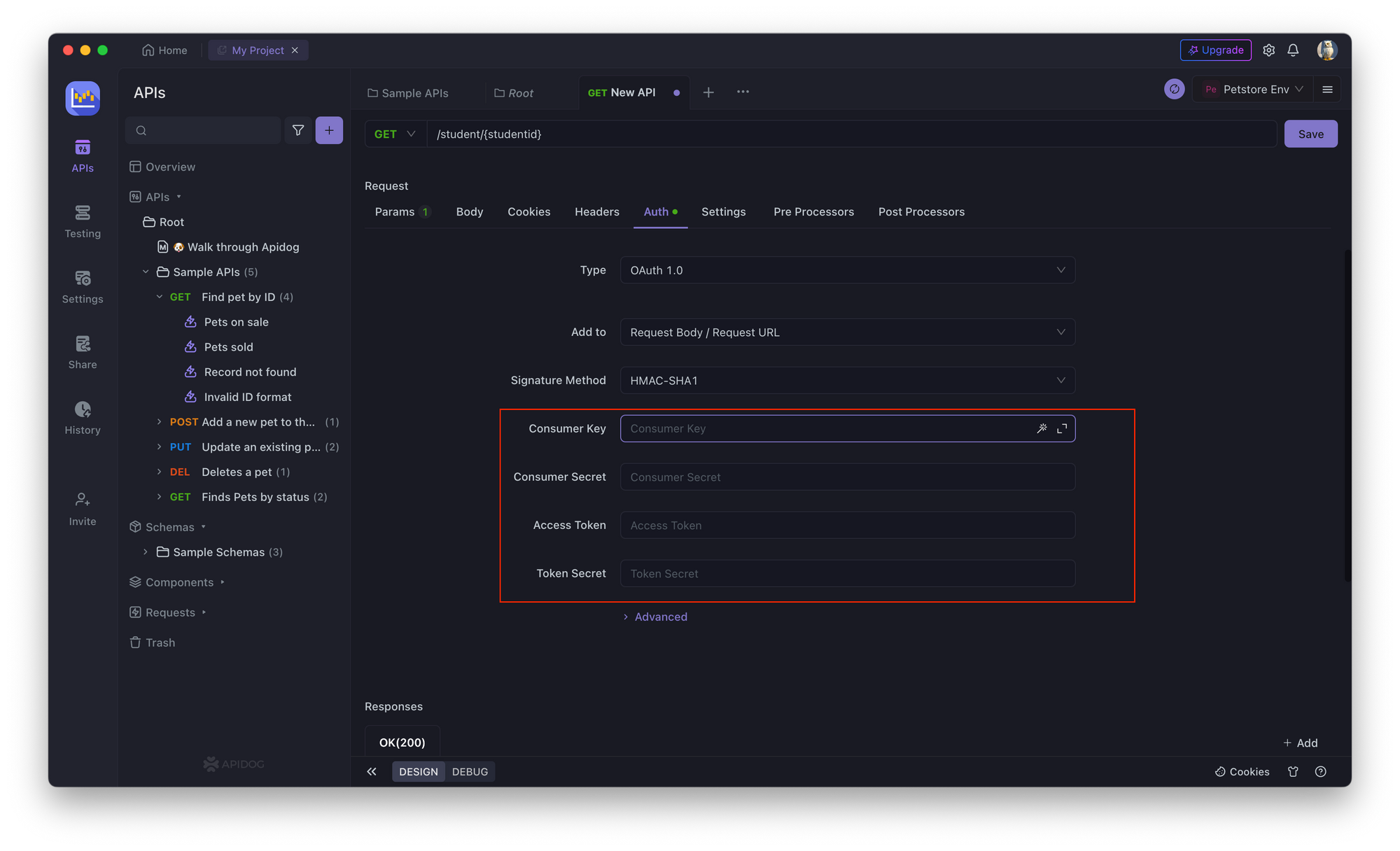

Autorización OAuth 1.0

La autorización OAuth 1.0 es un método de autorización más avanzado que implica delegar el acceso a los recursos de una aplicación a otra. Se utiliza comúnmente en aplicaciones de terceros que requieren acceso a datos de usuario. OAuth 1.0 utiliza tokens de acceso para otorgar acceso a los recursos y admite varios tipos de concesión, incluidos códigos de autorización, credenciales de cliente y contraseñas.

Aquí hay un ejemplo de autorización OAuth 1.0 en Apidog:

POST /token HTTP/1.1

Host: 127.0.0.1

Content-Type: application/x-www-form-urlencoded grant_type=password&username=abc&password=abc123En este ejemplo, el cliente solicita el punto final de token de la API para obtener un token de acceso. El cliente proporciona las credenciales del usuario en el cuerpo de la solicitud y la API emite un token de acceso si las credenciales son válidas. Los pasos generales para aplicar esta autorización en Apidog son los siguientes:

1. Abra Apidog y cree un nuevo punto final de API. Seleccione la solicitud de API que desea realizar, como GET, PUT, POST, etc., e ingrese el campo al que desea acceder, como studentId, como se destaca en la imagen a continuación.

2. En el punto final de la API, vaya a la pestaña Autorización y seleccione OAuth 1.0.

3. Ingrese el punto final de autorización (clave de consumidor), el punto final de token (token de acceso), el ID de cliente (token de acceso) y el secreto de cliente (secreto de token) para el punto final de la API.

4. Guarde los cambios y pruebe el punto final de la API.

JSON Web Tokens (JWT)

Los JSON Web Tokens (JWT) son un medio compacto y seguro para URL de representar reclamaciones que se transferirán entre dos partes. Los JWT se utilizan a menudo como tokens de acceso en las API. Constan de tres partes: un encabezado, una carga útil y una firma. El encabezado y la carga útil están codificados en Base64 y separados por un punto (.).

Aquí hay un ejemplo de autorización JWT en Apidog:

GET /api/v1/users/1234 HTTP/1.1

Host: 127.0.0.1

Authorization: Bearer eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzEl token de acceso se proporciona en el encabezado de Autorización utilizando el esquema Bearer en este ejemplo. Los pasos generales para aplicar esta autorización en Apidog son los siguientes:

1. Abra Apidog y cree un nuevo punto final de API. Seleccione la solicitud de API que desea realizar, como GET, PUT, POST, etc., e ingrese el campo al que desea acceder, como studentId, como se destaca en la imagen a continuación.

2. En el punto final de la API, vaya a la pestaña Autorización y seleccione Token de portador.

2. Ingrese el token de portador.

3. Guarde los cambios y pruebe el punto final de la API.

Mejores prácticas para la autorización en las API

Implementar la autorización en las API no es suficiente para garantizar la seguridad de la API. Estas son algunas de las mejores prácticas para la autorización en las API que pueden ayudar a aumentar la seguridad y reducir el riesgo de violaciones de seguridad:

● Utilice una autenticación sólida: utilice métodos de autenticación sólidos, como la autenticación multifactor, para evitar el acceso no autorizado a la API.

● Limite el acceso: limite el acceso a la API solo a los recursos que los usuarios o clientes necesitan para realizar sus tareas. Reduce el riesgo de pérdida de datos y violaciones de seguridad.

● Utilice HTTPS: utilice HTTPS para cifrar los datos transmitidos entre la API y el cliente. Ayuda a prevenir la interceptación de datos y los ataques de intermediario.

● Implemente la limitación de velocidad: implemente la limitación de velocidad para evitar el abuso de la API y proteger contra los ataques DDoS.

● Utilice tokens de corta duración: utilice tokens de acceso de corta duración para otorgar acceso a los recursos y asegúrese de revocarlos cuando ya no sean necesarios.

● Utilice la gestión de claves de API: utilice herramientas de gestión de claves de API para gestionar y rastrear las claves de API. Ayuda a prevenir el acceso no autorizado a sus API y le ayuda a rastrear el uso.

● Supervise y audite periódicamente: supervise y audite periódicamente la API para detectar y prevenir violaciones de seguridad. Esto incluye la supervisión de los registros de acceso y los registros de auditoría para detectar actividades sospechosas.

Conclusión

La autorización es un componente crucial para proteger las API y garantizar que solo los usuarios y aplicaciones autorizados puedan acceder a datos confidenciales. Al utilizar Apidog para diseñar, documentar y probar API, los desarrolladores pueden implementar fácilmente varios métodos de autorización, incluida la autorización básica, la autorización de clave de API y la autorización OAuth 1.0.

Además, seguir las mejores prácticas para la autorización en las API, como el uso de HTTPS, la limitación del acceso y el uso de tokens de corta duración, puede ayudar a fortalecer aún más la seguridad de las API. Con la interfaz fácil de usar de Apidog y la capacidad de probar y administrar fácilmente las API, los desarrolladores pueden implementar con confianza la autorización en sus API y ayudar a proteger contra el acceso no autorizado a datos confidenciales.