الترميز هو عملية استبدال البيانات الحساسة بعناصر نائبة غير حساسة تُسمى الرموز (Tokens). تحتفظ هذه الرموز بتنسيق أو طول البيانات الأصلية ولكنها لا تحمل قيمة قابلة للاستغلال بحد ذاتها. في سياق أمان واجهة برمجة التطبيقات (API)، يعمل الترميز كآلية دفاع قوية. عندما يقوم مستخدم بتقديم تفاصيل الدفع أو السجلات الطبية أو المعلومات الشخصية عبر واجهة برمجة تطبيقات، يقوم النظام باستبدال هذه البيانات الهامة بسلاسة برمز رقمي قبل التخزين الفعلي أو معالجتها بشكل أكبر.

كيف يعمل الترميز بالضبط لتأمين البيئات الرقمية؟ يتضمن سير العمل القياسي عادةً أربع خطوات رئيسية ومتحكم بها بشدة:

- التقاط البيانات: تدخل المعلومات الحساسة إلى النظام عبر طلب API آمن من مستخدم أو تطبيق.

- توليد الرمز: ينشئ مولد رموز آمن سلسلة عشوائية من الأحرف - الرمز - لتحل محل البيانات الحساسة الفعلية. لا يشترك هذا الرمز المُنشأ في أي علاقة بالمدخلات الأصلية.

- التخزين الآمن: يتم إرسال البيانات الأصلية مباشرة إلى قاعدة بيانات آمنة ومعزولة للغاية تُعرف على نطاق واسع باسم "خزانة الرموز" (Token Vault). تقوم هذه الخزانة بربط الرمز غير الحساس بالبيانات الحقيقية، ولا شيء غير ذلك.

- استبدال البيانات: يزيل النظام البيانات الحساسة تمامًا من الخوادم وقواعد البيانات الداخلية، مستخدمًا فقط الرمز المُنشأ حديثًا لجميع العمليات اللاحقة.

لا قيمة للرموز تقريبًا للمجرمين السيبرانيين نظرًا لأنه لا يمكن فك شفرتها أو عكسها رياضيًا دون وصول صريح ومتحكم به إلى خزانة الرموز الآمنة. وهذا يجعل أمان الترميز ضرورة مطلقة وممارسة أساسية للمؤسسات التي تتعامل مع معالجة الدفع، أو السجلات الصحية، أو الأصول المالية الحساسة. علاوة على ذلك، يضمن تبني أفضل ممارسات الترميز أن تظل الشبكات الداخلية خارج نطاق لوائح الامتثال الصارمة، مثل PCI DSS و GDPR. من خلال الاستفادة من الترميز في أمان واجهة برمجة التطبيقات، تحافظ الشركات بفعالية على عمليات يومية سلسة دون تعريض المعلومات القيمة للخطر أبدًا.

الترميز مقابل التشفير: أيهما يوفر أمانًا أفضل لواجهة برمجة التطبيقات؟

عند مناقشة حماية البيانات، غالبًا ما يخلط المطورون وقادة الشركات بين الترميز والتشفير. في حين أن كلتا الطريقتين القويتين تهدفان إلى حماية المعلومات الحساسة، إلا أن آلياتهما الأساسية تختلف بشكل كبير. يظل فهم الاختلافات الدقيقة بين الترميز والتشفير أمرًا حيويًا لبناء بنية أمان قوية وغير قابلة للاختراق.

يتضمن التشفير تحويل البيانات الأصلية غير المشفرة إلى تنسيق غير قابل للقراءة باستخدام خوارزميات رياضية معقدة. تتطلب هذه العملية بشكل كبير مفتاح تشفير. يمكن لأي شخص يمتلك مفتاح فك التشفير الصحيح عكس العملية وقراءة البيانات الأصلية. إذا تمكن مخترق من سرقة مفتاح التشفير، تصبح قاعدة البيانات بأكملها عرضة للاستغلال. يعمل التشفير بشكل ممتاز لحماية البيانات أثناء النقل، ولكنه يترك نقاط ضعف كامنة إذا فشلت إدارة المفاتيح.

أما الترميز، في المقابل، يستبدل البيانات الحساسة بشكل فعال برمز يتم إنشاؤه عشوائيًا ولا توجد له أي علاقة رياضية بالبيانات الأصلية المدخلة. لا يمكنك فك تشفير الرمز ماديًا أو خوارزميًا لأنه لا توجد خوارزمية أو مفتاح متضمن في إنشائه. الطريقة الوحيدة لاسترداد البيانات الأصلية هي الوصول إلى خزانة الرموز المحمية حيث يتم تخزين الربط.

فيما يلي مقارنة جنبًا إلى جنب بين الاثنين:

| الميزة | الترميز (Tokenization) | التشفير (Encryption) |

|---|---|---|

| إمكانية العكس | غير قابل للعكس بدون الوصول إلى خزانة الرموز المخصصة | قابل للعكس باستخدام مفتاح فك التشفير الصحيح |

| علاقة البيانات | يتم إنشاؤه عشوائيًا، ولا يمتلك أي رابط رياضي على الإطلاق | يتم تحويله رياضيًا وتغيير هيكله |

| نطاق الامتثال | يقلل بشكل كبير من نطاق الامتثال المطلوب | تظل البيانات بالكامل ضمن نطاق جميع متطلبات الامتثال |

| السرعة والكفاءة | سريع للغاية لمهام معالجة المعاملات | يمكن أن يكون ثقيلاً ومستهلكًا للموارد في بعض الأحيان |

| حالات الاستخدام الأساسية | معالجة المدفوعات، أمان واجهة برمجة التطبيقات، وقواعد البيانات المحلية | نقل الملفات الآمنة، رسائل البريد الإلكتروني، والبيانات أثناء النقل |

يعتمد الاختيار بين الترميز والتشفير على الاحتياجات التنظيمية المحددة. ومع ذلك، لحماية تفاصيل بطاقات الائتمان ونقاط نهاية واجهة برمجة التطبيقات بشكل فعال، يوفر أمان الترميز طبقة دفاع متفوقة وغير قابلة للاختراق، مما يجعل أي اختراقات غير ضارة تمامًا.

أبرز حالات استخدام الترميز وفوائده وأمثلته

نمى اعتماد أدوات الترميز عالميًا بشكل هائل عبر العديد من الصناعات سريعة التطور خلال السنوات الأخيرة. تستفيد المؤسسات باستمرار من فوائد الترميز لحماية خصوصية المستهلك الصارمة، وتبسيط العمليات الداخلية، وتقليل الآثار الكارثية لخرق البيانات الضخم. هناك العديد من حالات الاستخدام البارزة للترميز التي تسلط الضوء بوضوح على المرونة القصوى لهذه التكنولوجيا الحديثة.

أحد أكثر أمثلة الترميز شيوعًا يحدث في قطاع التجزئة والتجارة الإلكترونية. عندما يقوم عميل دائم بحفظ معلومات بطاقته الائتمانية على موقع تسوق شهير للمشتريات المستقبلية، فإن التاجر لا يخزن رقم البطاقة الفعلي. بدلاً من ذلك، يقومون بتخزين رمز بسيط بشكل آمن. إذا تعرضت قاعدة بيانات عملاء التاجر للاختراق، يسرق المتسللون رموزًا عديمة الفائدة تمامًا، مما يحمي أصول العميل المالية الفعلية بشكل مثالي.

حالة استخدام أخرى ضخمة تتعلق بنظام الرعاية الصحية المعقد. تتعامل المرافق الطبية مع كميات هائلة من المعلومات الصحية المحمية يوميًا. من خلال ترميز معرفات المرضى الحيوية، وأرقام الضمان الاجتماعي السرية، وأرقام السجلات الطبية الحساسة بعناية، تقوم المستشفيات بنقل البيانات بشكل آمن عبر شبكات واسعة دون خرق لوائح HIPAA.

تشمل فوائد الترميز الواضحة بشكل حاسم ما يلي:

- ملف أمان مُعزز: لا يمكن للمجرمين السيبرانيين ببساطة تحقيق دخل أو استغلال الرموز العادية. تخزين رموز فارغة بدلاً من البيانات الخام يقلل بشكل كبير من المخاطر الشديدة المرتبطة بسرقة البيانات.

- امتثال فعال من حيث التكلفة: يحد الترميز بشكل منهجي من الأنظمة التي تتعامل مع البيانات الحساسة. وهذا يقلل من نطاق وتكلفة تدقيقات الامتثال للمعايير الصارمة مثل PCI DSS.

- تجربة عملاء مُحسّنة: تقدم الشركات الديناميكية بثقة تجارب دفع سلسة، وفواتير متكررة، ومدفوعات سريعة بنقرة واحدة دون التضحية بالأمان الخام.

- مرونة التشغيل: تحافظ الرموز على التنسيق الدقيق للبيانات الأصلية، مما يعني أنها تمر بسلاسة عبر الأنظمة القديمة وواجهات برمجة التطبيقات الحديثة دون الحاجة إلى إصلاحات مكلفة.

إن دمج أمان الترميز المناسب مباشرة في بنيتك يجعل البيانات الحساسة غير مرئية للمهاجمين بشكل فعال. هذا يغير بشكل جوهري طريقة عمل مؤسستك بأكملها، وفي النهاية يحمي سمعة عملك وثقة مستخدميك الثابتة.

Apidog: المنصة المثلى لتصميم واختبار واجهات برمجة التطبيقات مع المصادقة

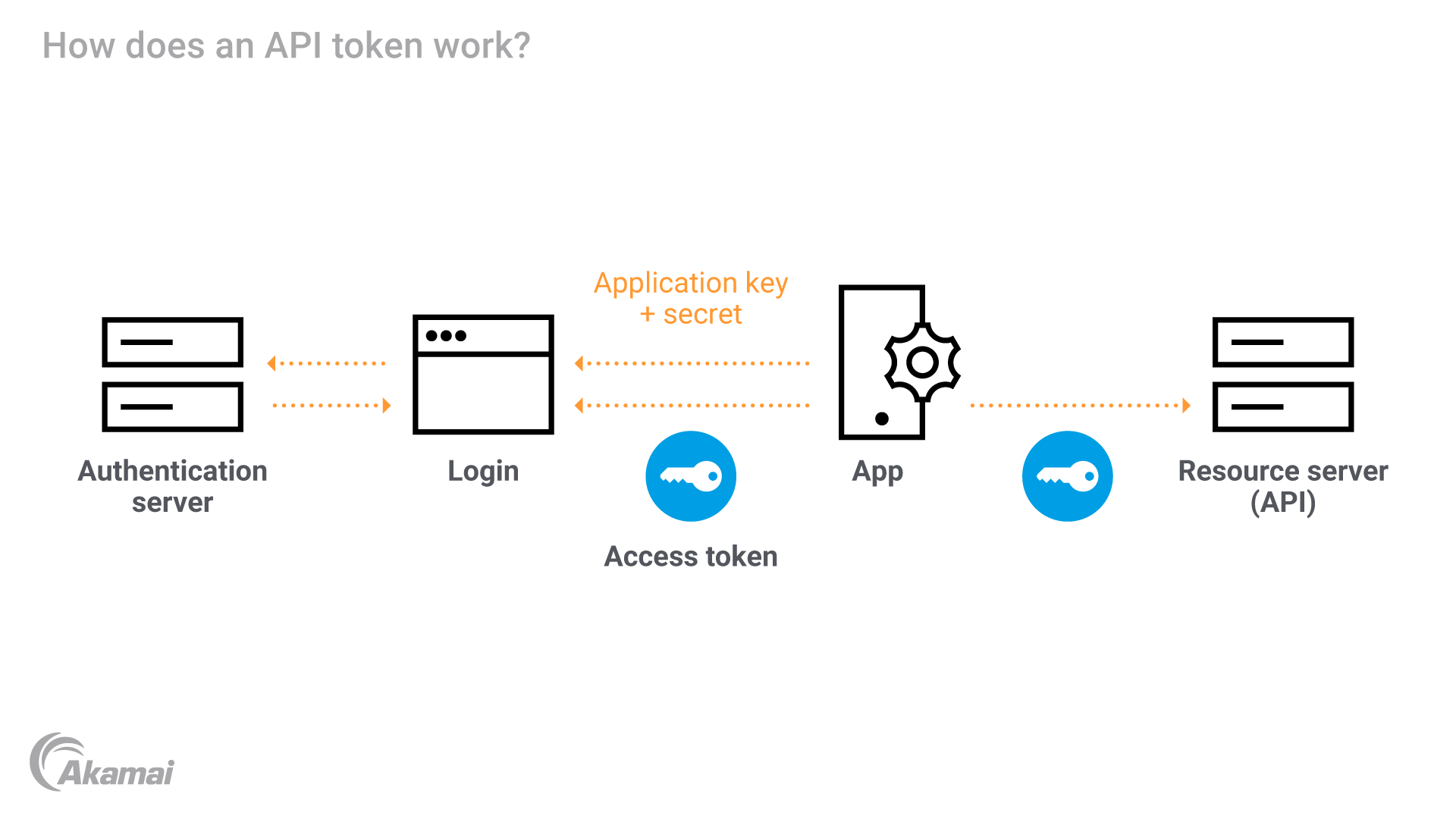

يتطلب تطبيق الترميز القوي في أمان واجهة برمجة التطبيقات برامج موثوقة للغاية لضمان النجاح التام. إذا كنت ترغب في بناء أنظمة رقمية لا يمكن اختراقها، فأنت بحاجة أساسية إلى منصة قوية لتصميم نقاط النهاية الخاصة بك بعناية، وتصحيح الأخطاء بشكل فعال، واختبارها بدقة. هذا هو بالضبط المكان الذي تبرز فيه Apidog كخيار أول لا يمكن إنكاره بين حلول تطوير واختبار واجهات برمجة التطبيقات الحديثة.

تقدم Apidog نفسها كمنصة شاملة مُصممة خصيصًا لـ تصميم واجهات برمجة التطبيقات، والتوثيق، وتصحيح الأخطاء، واختبار المحاكاة سريع الاستجابة. عند بناء أدوات الترميز أو دمج خدمات الترميز، يحتاج المطورون بشكل حاسم إلى التحقق من أن واجهات برمجة التطبيقات النشطة لديهم تتعامل مع الرموز المُنشأة بشكل صحيح. توفر Apidog واجهة بصرية بديهية بشكل لا يصدق تجعل هذه العملية الدقيقة سهلة تمامًا. يمكنك بسهولة تحديد هياكل نقاط نهاية صارمة، وتحديد مخططات أمان متقدمة، وإنشاء معلمات طلب ضرورية لجميع التفاعلات المرمزة.

باستخدام Apidog، يمكنك تكوين طرق مصادقة معقدة بسرعة، بما في ذلك OAuth 2.0 القياسي، ورموز Bearer الآمنة، ومفاتيح API المخصصة. ترسم المنصة بصريًا بدقة كيف تتوقع واجهة برمجة التطبيقات القوية الخاصة بك استلام ومعالجة رمز حساس، مما يجعلها أصلًا لا غنى عنه تمامًا لفرق الهندسة المركزة في جميع أنحاء العالم.

علاوة على ذلك، تتفوق Apidog بشكل فريد في الاختبار الآلي السريع. يمكنك إنشاء سيناريوهات اختبار واسعة النطاق للتحقق من أن واجهة برمجة التطبيقات الخاصة بك تقوم بتبادل البيانات الخام الحساسة بشكل صحيح برموز آمنة. تدعم المنصة التفصيلية متغيرات البيئة الديناميكية بشكل أصلي، مما يعني أنه يمكنك بسهولة تمرير الرموز بين طلبات API المختلفة أثناء مرحلة الاختبار الخاصة بك. هذا يحاكي بشكل صحيح تدفقات المستخدم المعقدة في العالم الحقيقي، مما يثبت أن منطق الترميز الآمن الخاص بك يصمد تمامًا.

يعني اختيار Apidog على الفور اختيار كفاءة عالية وموثوقية دائمة. يضمن التطبيق أن تصميم واجهة برمجة التطبيقات الخاص بك يتوافق تمامًا مع مواصفات OpenAPI الصارمة، مستخدمًا فحوصات مدعومة بالذكاء الاصطناعي لاكتشاف الأخطاء في وقت مبكر جدًا. استخدم Apidog لتصميم واختبار ونشر واجهات برمجة تطبيقات قوية بنجاح بالاستفادة من أفضل ممارسات الترميز. اشترك في Apidog اليوم لتبسيط سير عملك بسرعة.

الخاتمة

يمثل الترميز في جوهره قفزة هائلة وحاسمة إلى الأمام في حماية البيانات الخام والأمن السيبراني الحديث. مع تزايد التهديدات السيبرانية العدوانية لتصبح أكثر تعقيدًا وتدميرًا، لم تعد الإجراءات الأمنية التقليدية مثل التشفير الأساسي قادرة على الصمود بمفردها تمامًا. من خلال الفهم العميق لماهية الترميز بالضبط، يمكن للشركات الذكية إزالة البيانات شديدة الحساسية من شبكات الكمبيوتر الداخلية الخاصة بها بسرعة واستبدالها بعناصر نائبة غير ضارة وعديمة الفائدة تمامًا.

خلال هذا الدليل، استكشفنا بالضبط كيفية عمل الترميز، وسلطنا الضوء على الاختلافات الحاسمة بين الترميز والتشفير، ولخصنا الفوائد الهائلة للترميز التي تمتد عبر التجارة الإلكترونية، والرعاية الصحية المعقدة، والتمويل العالمي. تثبت حالات استخدام الترميز المتنوعة التي تمت مناقشتها بنشاط أن هذه الطريقة المتقدمة لا تؤمن العمليات اليومية بشكل شامل فحسب، بل تقلل بشكل كبير أيضًا من التكلفة العالية والعبء الثقيل للامتثال التنظيمي الصارم. لم يعد دمج أفضل ممارسات الترميز باستمرار في بنيتك التحتية الأساسية رفاهية اختيارية؛ بل هو متطلب أساسي وملح لأي منظمة تقدر خصوصية المستخدم وأمان واجهة برمجة التطبيقات.

علاوة على ذلك، عندما تقرر بحزم تطبيق أمان الترميز القوي، تعمل واجهات برمجة تطبيقات الويب الخاصة بك كعمود فقري أساسي لهذا التكامل المعقد. يجب تصميمها بشكل لا تشوبه شائبة من الألف إلى الياء واختبارها بدقة قبل النشر. توفر Apidog بنجاح الحل الشامل والنهائي لهذا السيناريو التقني المحدد. مجموعة أدواتها القوية بشكل لا يصدق لتصميم واجهة برمجة التطبيقات، والتوثيق المفصل للغاية، وميزات الاختبار الآلي تمكن فرق تطوير البرامج بشكل فريد من بناء اتصالات آمنة وموثوقة باستمرار بسرعة. باختيار Apidog كأداتك الرئيسية، فإنك تضمن أن سير العمل المرمّز يعمل دائمًا بشكل مثالي.

تحكم بشكل كامل في أمان بيانات شركتك اليوم. احمِ معلوماتك شديدة الحساسية، دافع بشراسة عن عملائك الأوفياء، وابنِ واجهات برمجة تطبيقات عالمية المستوى بسرعة وبثقة لا تتزعزع. قم بتنزيل Apidog واشترك فيها الآن لتجربة أفضل منصة API متاحة على الإطلاق.