يواجه المطورون تهديدات مستمرة من الثغرات الأمنية الناشئة، ويبرز استغلال React2Shell كواحد من أخطرها في الذاكرة الحديثة. يُمكِّن هذا العيب الحرج، الذي يحمل الرقم التعريفي CVE-2026-55182، من تنفيذ تعليمات برمجية عن بُعد (RCE) غير مصادق عليها في التطبيقات التي تستخدم مكونات خادم React (RSC). علاوة على ذلك، فإنه يؤثر على أطر عمل شائعة مثل Next.js، مما يعرض عددًا لا يحصى من عمليات النشر الإنتاجية للخطر.

بعد ذلك، يجب على المسؤولين إعطاء الأولوية للترقيات. وصلت التصحيحات بسرعة بعد الكشف المسؤول، لكن الاستغلال النشط من قبل الجهات الفاعلة في التهديد يؤكد على الإلحاح. وبالتالي، تقوم الفرق بتطبيق الإصلاحات دون تأخير لتجنب الاختراقات مثل سرقة البيانات أو قذائف عكسية.

فهم ثغرة React2Shell الأمنية

أطلق الباحثون على هذه المشكلة اسم "React2Shell" لأن المهاجمين يحصلون على وصول شبيه بالصدفة من خلال طلبات مصممة خصيصًا. على وجه التحديد، تنبع الثغرة الأمنية من إلغاء التسلسل غير الآمن في بروتوكول RSC Flight. يرسل المهاجمون حمولات ضارة في طلبات HTTP، ويعالجها الخادم دون التحقق الكافي. ونتيجة لذلك، تسمح تقنيات تلوث النموذج الأولي بالوصول إلى مُنشئات حساسة، مما يؤدي إلى تنفيذ تعليمات برمجية عشوائية.

علاوة على ذلك، لا يتطلب الاستغلال أي مصادقة في التكوينات الافتراضية. حتى التطبيقات التي لا تحتوي على إجراءات خادم صريحة تظل عرضة للخطر إذا كانت تستخدم RSC. تؤكد تقارير استخبارات التهديدات عمليات الفحص والهجمات الناجحة في غضون ساعات من الكشف العلني في 3 ديسمبر 2026. تنشر الجهات الفاعلة، بما في ذلك المجموعات المرتبطة بالدولة، برامج التعدين، الأبواب الخلفية، والوكلاء العكسيين.

الإصدارات والبيئات المتأثرة

يؤثر العيب على إصدارات حزم معينة:

- حزم مكونات خادم React (react-server-dom-webpack، react-server-dom-parcel، react-server-dom-turbopack) في الإصدارات 19.0.0 حتى 19.2.0 (جزئي).

- Next.js 15.0.0 إلى 16.0.6، بالإضافة إلى بعض إصدارات canary.

- عمليات نشر Vercel التي تستخدم تكوينات ضعيفة، بما في ذلك تطبيقات v0 إذا تم نشرها.

تستفيد التطبيقات على Vercel من قواعد WAF التلقائية التي تحظر الأنماط المعروفة. ومع ذلك، فإن هذه توفر دفاعًا متعمقًا فقط — توفر الترقيات الحل الكامل.

تشمل الأعراض طلبات POST غير عادية مع رؤوس محددة (على سبيل المثال، Next-Action)، أو عمليات تشغيل غير متوقعة، أو محاولات الوصول إلى متغيرات البيئة. ومع ذلك، يثبت الكشف الموثوق به صعوبة بدون سجلات أو مراقبة وقت التشغيل.

دليل خطوة بخطوة لإصلاح React2Shell

يتبع المسؤولون عمليات منظمة للمعالجة. أولاً، قم بتقييم حالة الثغرة الأمنية.

الخطوة 1: التحقق من إصداراتك الحالية

افتح ملف package.json الخاص بك وافحص التبعيات:

{

"dependencies": {

"next": "15.3.4",

"react-server-dom-webpack": "19.1.0"

}

}

بدلاً من ذلك، قم بتشغيل هذا الأمر للتحقق التلقائي:

npx fix-react2shell-next

تقوم هذه الأداة بمسح المستودعات المتعددة (monorepos)، وتحديد الحزم الضعيفة، واقتراح ترقيات دقيقة.

على Vercel، تعرض لوحة التحكم لافتات لـ عمليات النشر المتأثرة في الإنتاج.

الخطوة 2: الترقية إلى الإصدارات المصححة

أصدرت فرق Vercel و React تصحيحات مستهدفة. قم بتحديث Next.js إلى أحد هذه الإصدارات المستقرة:

- 15.0.5، 15.1.9، 15.2.6، 15.3.6، 15.4.8، 15.5.7، أو 16.0.10

بالنسبة لإصدارات Canary، استخدم 15.6.0-canary.58 أو أحدث.

تستخدم الطريقة الأسهل المصحح الرسمي:

npx fix-react2shell-next

تطبق هذه الأداة التفاعلية تحديثات حتمية، وتُحدِّث ملفات القفل (lockfiles)، وتدعم pnpm، yarn، npm، أو bun.

للتحديثات اليدوية:

- عدِّل

package.jsonلتحديد إصدار مصحح (على سبيل المثال،"next": "15.5.7"). - قم بتشغيل أمر تثبيت مدير الحزم الخاص بك.

- التزم بالتغييرات، بما في ذلك ملف القفل.

- أعد النشر فورًا (على سبيل المثال،

vercel --prodأو git push).

أطر العمل الأخرى التي تستخدم RSC تتبع إرشادات React لترقيات الحزم المباشرة.

الخطوة 3: التحقق من الإصلاح

بعد الترقية، أعد تشغيل ماسحات الثغرات الأمنية أو اختبر باستخدام PoCs الآمنة في بيئة الاختبار. تأكد من عدم حدوث أي استغلال — يجب أن ترفض الطلبات أو تحدث أخطاء بأمان.

علاوة على ذلك، قم بتدوير المفاتيح السرية إذا كان تطبيقك يعمل برمز ضعيف علنًا قبل 4 ديسمبر 2026. قد يكون المهاجمون قد قاموا باستخراج متغيرات البيئة.

الخطوة 4: تمكين حمايات إضافية

على Vercel:

- تفعيل الحماية القياسية لعمليات النشر التجريبية والمخصصة.

- مراجعة الروابط القابلة للمشاركة واستثناءات كلمات المرور.

- استخدام Vercel Agent لطلبات السحب (PRs) التلقائية على المستودعات الضعيفة.

قام مزودو الخدمات السحابية مثل Cloudflare و AWS و Fastly بنشر قواعد الحظر تلقائيًا.

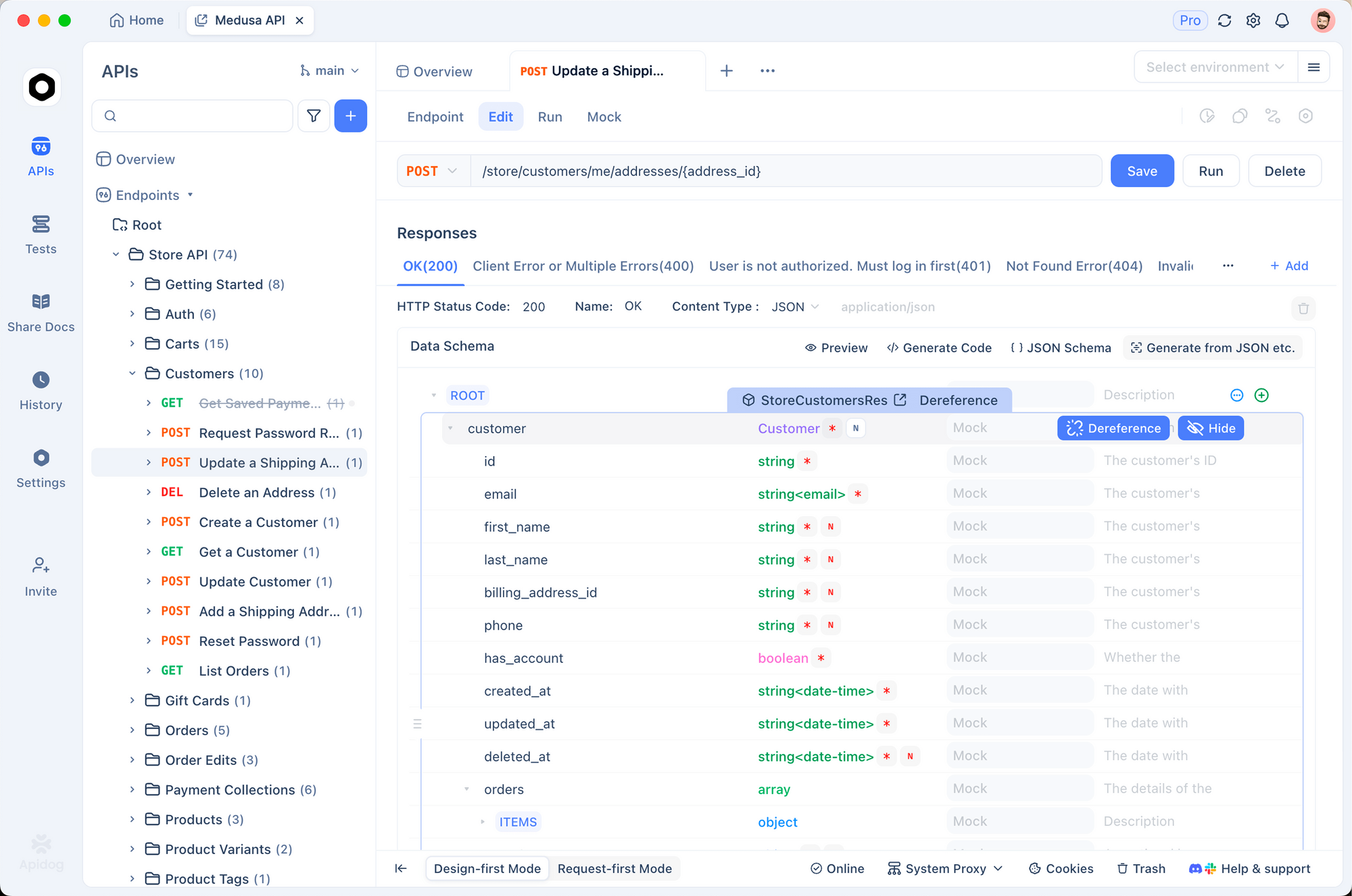

الاختبار المتقدم باستخدام Apidog

غالبًا ما يتضمن التحقق بعد الترقية إرسال طلبات معقدة إلى نقاط النهاية. يتفوق Apidog هنا كمنصة API شاملة. يمكنك تصميم واجهات برمجة التطبيقات وتصحيحها ومحاكاتها واختبارها بكفاءة.

بالنسبة لسيناريوهات React2Shell، استخدم Apidog لإنشاء طلبات POST تحاكي أنماط الاستغلال (على سبيل المثال، باستخدام رؤوس مخصصة وحمولات متسلسلة) في بيئات خاضعة للتحكم. تحقق من الاستجابات، وأكد رموز الحالة، وقم بأتمتة اختبارات الانحدار.

يقدم الإصدار المجاني من Apidog استخدامًا أساسيًا غير محدود، بينما تبدأ الخطط المدفوعة من 9 دولارات للمستخدم شهريًا للفرق — وهي ميسورة التكلفة بشكل كبير مقارنة بالبدائل، مع ميزات مثل تكامل CI/CD وخوادم المحاكاة. تتوسع الخطط الاحترافية لتلبية احتياجات الشركات. قم بتنزيل الإصدار المجاني لدمجه في سير عمل الأمان الخاص بك الآن.

أفضل الممارسات لمنع الاستغلالات المستقبلية

تقوم الترقيات بإصلاح React2Shell، لكن العادات القوية تقلل المخاطر بشكل عام.

أولاً، قم بتمكين فحص التبعيات في خطوط أنابيب CI/CD. تقوم الأدوات بالتنبيه بشأن الحزم الضعيفة مبكرًا.

بعد ذلك، قلل من نقاط النهاية المكشوفة. على الرغم من أن React2Shell يضرب الإعدادات الافتراضية، إلا أن تصميمات الحد الأدنى من الامتيازات تحد من التأثير.

بالإضافة إلى ذلك، راقب السجلات بحثًا عن أي شذوذ: قم بالتصفية بناءً على رؤوس Next-Action أو مؤشرات تلوث النموذج الأولي (proto، constructor).

علاوة على ذلك، قم بتطبيق حماية التطبيق الذاتية في وقت التشغيل (RASP) حيثما أمكن ذلك.

أخيرًا، ابقَ على اطلاع من خلال القنوات الرسمية: مدونة React، وإرشادات Next.js، وقاعدة معارف Vercel.

الخلاصة

يسلط استغلال React2Shell الضوء على كيفية انتشار العيوب على مستوى الإطار إلى تطبيقات الإنتاج بسرعة. ومع ذلك، قدمت الاستجابات المنسقة من Meta و Vercel والمجتمع تصحيحات سريعة. يمكنك القضاء على خطر RCE بالكامل من خلال الترقية الفورية باستخدام أدوات مثل fix-react2shell-next.

يواصل الجهات الفاعلة في التهديد الفحص، لذا فإن التأخير يدعو إلى الاختراق. تصرف الآن: تحقق من الإصدارات، طبق الإصلاحات، تحقق، وطبّق الدفاعات.

إن دمج أدوات مثل Apidog في روتين اختبار API الخاص بك يعزز عمليات التحقق بشكل أكبر. يسمح تنزيلها المجاني بالتحقق الفوري والشامل من نقطة النهاية.

تتطلب التطبيقات الآمنة اليقظة، لكن الخطوات المباشرة هنا تحل مشكلة React2Shell بفعالية. ستصبح عمليات النشر الخاصة بك أكثر مرونة نتيجة لذلك.