في عالم اليوم الرقمي، تُعتبر واجهات برمجة التطبيقات (APIs) العمود الفقري للتطبيقات الحديثة، حيث تدفع التواصل وتبادل البيانات بين مكونات البرمجيات. لذلك، يعد تأمينها أولوية قصوى.

تخيل بناء تطبيق رائع مع واجهة برمجة تطبيقات قوية، فقط لتغفل أمانها. قبل أن تعرف، يحدث الوصول غير المصرح به، اختراق البيانات، وسوء استخدام تطبيقك. يجب تنفيذ تدابير أمان مناسبة، بما في ذلك المصادقة والتفويض، لمنع هذه النتائج غير المرغوب فيها.

عند دمجها، تشكل المصادقة والتفويض إطار أمان قوي يحمي واجهات برمجة التطبيقات الخاصة بك ومواردها القيمة، مما يضمن وصول المستخدمين الشرعيين فقط إلى البيانات والخدمات المناسبة. من خلال التركيز على أمان واجهة برمجة التطبيقات من البداية، يمكنك منع الوصول غير المصرح به والحفاظ على ثقة عملائك وشركائك.

الغوص في أنواع التفويض

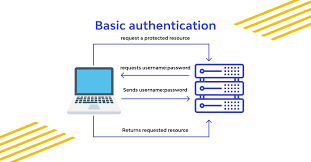

المصادقة الأساسية:

تعد هذه الطريقة التقليدية القفل والمفتاح بسيطة ومستخدمة على نطاق واسع، وتتطلب تركيبة اسم مستخدم وكلمة مرور يتم تشفيرها بتنسيق Base64 وإرسالها في رأس طلب HTTP. على الرغم من سهولة تنفيذها، إلا أن لها عيوبًا في الأمان. يجب دائمًا استخدام المصادقة الأساسية مع تشفير HTTPS لحماية بياناتك، مما يمنع التنصت وهجمات "الرجل في الوسط".

مثال مشفر عن المصادقة الأساسية أدناه:

# قم بإجراء طلب GET إلى نقطة نهاية API مع المصادقة

import requests

api_url = 'https://api.example.com/endpoint'

credentials = ('your_username', 'your_password')

response = requests.get(api_url, auth=credentials)

print(response.content)

رمز الحمل:

تمنح هذه البطاقة VIP الوصول إلى الموارد الحصرية فقط بعد نجاح المصادقة. للوصول إلى الموارد الحصرية، يجب على المستخدمين المصادقة بنجاح وإدراج الرمز كرمز "حامل" في رأس الطلب. بينما يوفر هذه الطريقة أمانًا أقوى من المصادقة الأساسية، من الضروري توخي الحذر لأن الرموز عرضة للتخ theft. لضمان حماية تطبيقك، استخدم HTTPS وقم بتنفيذ آليات لتحديث وانتهاء صلاحية الرموز.

مثال على رمز الحمل أدناه:

# قم بإجراء طلب GET إلى نقطة نهاية API مع المصادقة

import requests

api_url = 'https://api.example.com/endpoint'

credentials = ('your_username', 'your_password')

response = requests.get(api_url, auth=credentials)

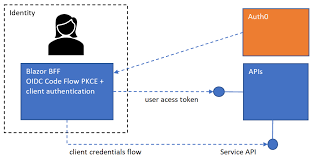

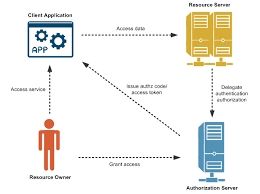

OAuth:

يعد OAuth تجربة السجادة الحمراء النهائية، توفر تحكمًا متدرجًا في الوصول وتدعم تكامل تطبيقات الطرف الثالث. يقوم OAuth بتبادل بيانات اعتماد المستخدمين للحصول على رموز الوصول، والتي تستخدم بعد ذلك للوصول إلى الموارد المحمية. تعد هذه الطبقة الإضافية من الأمان والمرونة رائعة، لكن إعداد OAuth يمكن أن يكون معقدًا. كن مستعدًا للتنقل في تدفقات التفويض المتعددة واستراتيجيات إدارة الرموز. هنا المقال المعني حول OAuth 2.0.

مثال على OAuth أدناه:

# قم بإجراء طلب GET مصدق إلى نقطة نهاية API باستخدام OAuth2.0

import requests

# المصادقة باستخدام بيانات اعتماد عميل OAuth2.0

auth_response = requests.post('https://example.com/oauth/token', data={

'grant_type': 'client_credentials',

'client_id': 'your_client_id',

'client_secret': 'your_client_secret'

})

access_token = auth_response.json()['access_token']

# قم بإجراء طلب GET إلى نقطة نهاية API مع رمز الوصول في رأس التفويض

api_url = 'https://example.com/api/endpoint'

api_headers = {'Authorization': f'Bearer {access_token}'}

api_response = requests.get(api_url, headers=api_headers)

# طباعة بيانات استجابة JSON

print(api_response.json())

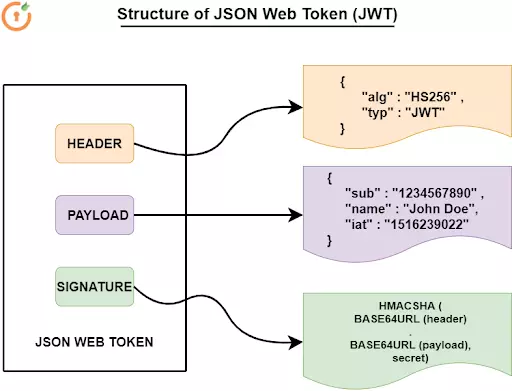

JWT (رمز ويب JSON):

يعد JWT، أداة متعددة الاستخدامات في أساليب التفويض، يحمل جميع المعلومات الضرورية داخل الرمز. هذه الرموز الذاتية الاحتواء مضغوطة وآمنة وتدعم خوارزميات توقيع متعددة، مما يجعل JWT خيارًا شائعًا للتطبيقات الحديثة. لتعظيم استخدام JWT، تعرّف على بنية الرموز والتحقق من التوقيع وأفضل ممارسات تخزين الرموز والتعامل معها بشكل آمن.

مثال مشفر عن JWT أدناه:

# قم بإجراء طلب GET مصدق إلى نقطة نهاية API باستخدام JWT

import requests

import jwt

# ترميز الحمولة كرمز JWT

payload = {'user_id': 123}

secret_key = 'your_secret_key'

jwt_token = jwt.encode(payload, secret_key, algorithm='HS256').decode()

# قم بإجراء طلب GET إلى نقطة نهاية API مع رمز JWT في رأس التفويض

api_url = 'https://example.com/api/endpoint'

api_headers = {'Authorization': f'Bearer {jwt_token}'}

api_response = requests.get(api_url, headers=api_headers)

# طباعة بيانات استجابة JSON

print(api_response.json())

كل من هذه الطرق في المصادقة لها مزاياها وعيوبها. عند اختيار نهج، ضع في اعتبارك عوامل مثل سهولة التنفيذ، المستويات الأمنية المطلوبة، والتوافق مع هيكل تطبيقك. وتذكر دائمًا اتباع أفضل الممارسات للحفاظ على أمان مستخدميك وبياناتك.

الجدل الكبير حول المصادقة مقابل التفويض

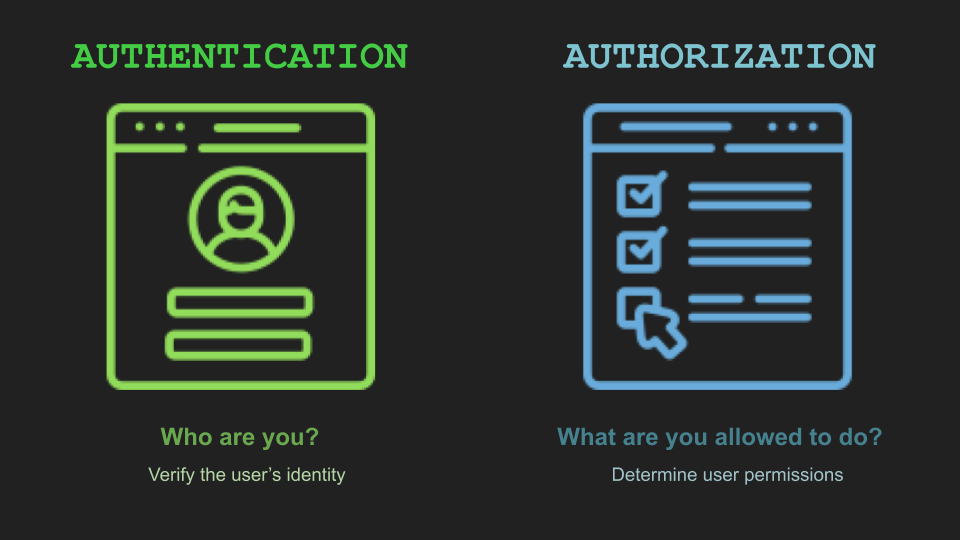

من السهل الخلط بين المصادقة والتفويض، ولكن تذكر:

- المصادقة تتعلق بالهوية – من أنت؟

- التفويض يتعلق بالصلاحيات – ماذا يمكنك أن تفعل؟

المصادقة تثبت أنك يمكنك دخول النادي، بينما التفويض يضمن أنك تدخل فقط القسم الحصري بإذن. معًا، يشكلان العمود الفقري لأمان واجهة برمجة التطبيقات.

لماذا يحتاج أمان واجهة برمجة التطبيقات إلى كل من المصادقة والتفويض؟

تخيل عالماً حيث تحمي المصادقة أو التفويض واجهات برمجة التطبيقات الخاصة بك. مع المصادقة، يمكنك معرفة ما إذا كان ذلك الضيف في ناديك الحصري هو شخص غير موثوق. بدون التفويض، يمكن أن يتجول ضيوفك المصدقون في مناطق محظورة، مما يخلق الفوضى. الجمع بين هذين الطبقتين من الأمن يخلق آلية دفاع قوية، مما يحافظ على أمان واجهات برمجة التطبيقات ومواردها.

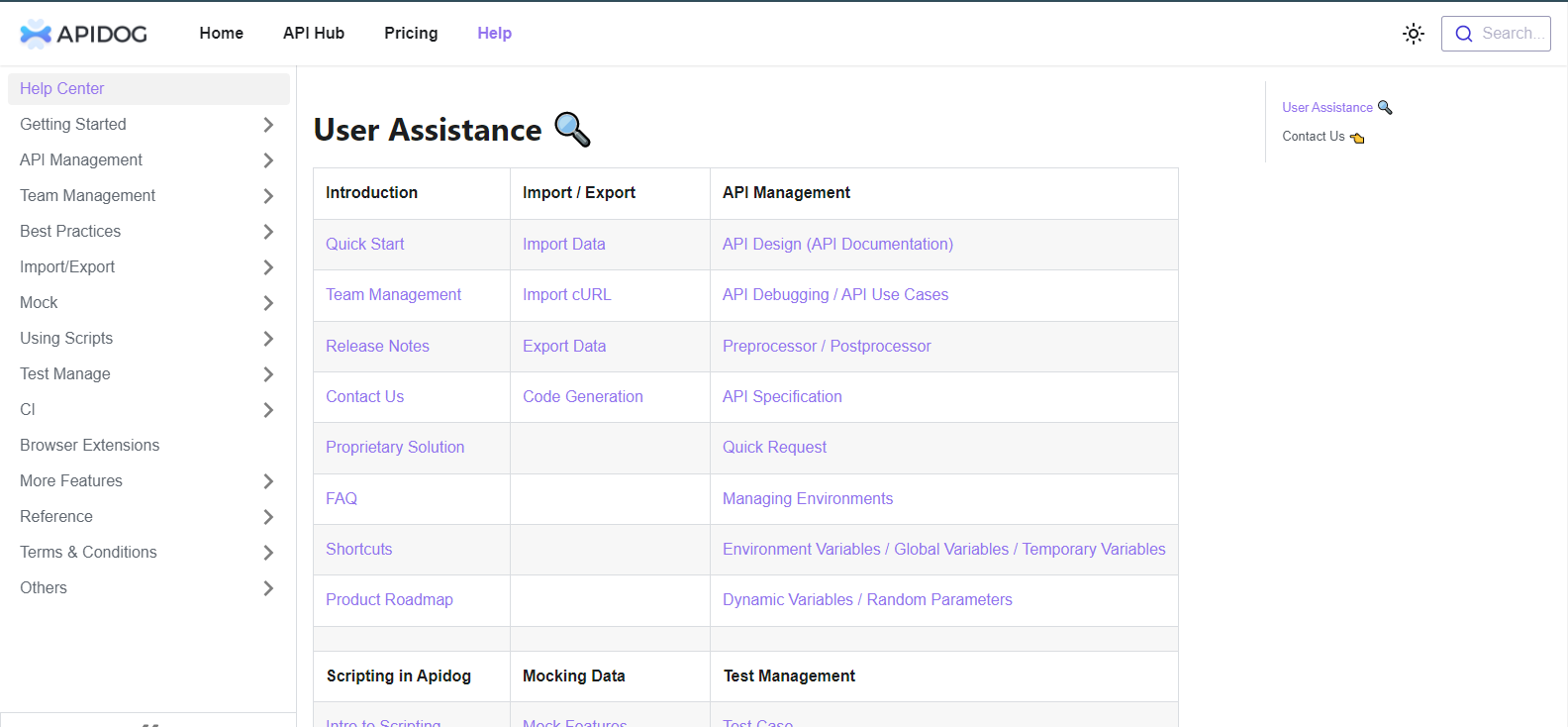

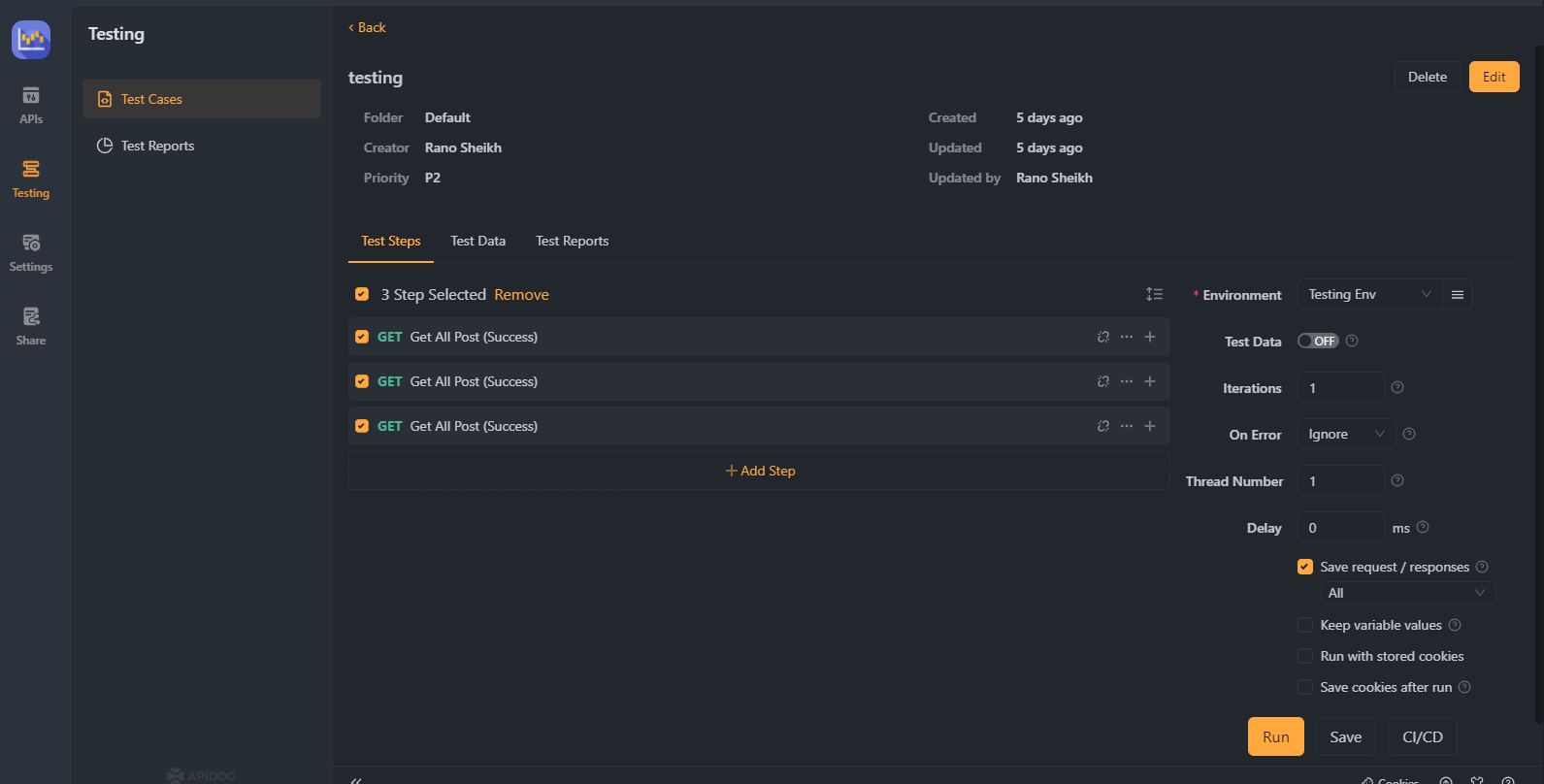

Apidog: شريكك الموثوق في حماية واجهة برمجة التطبيقات

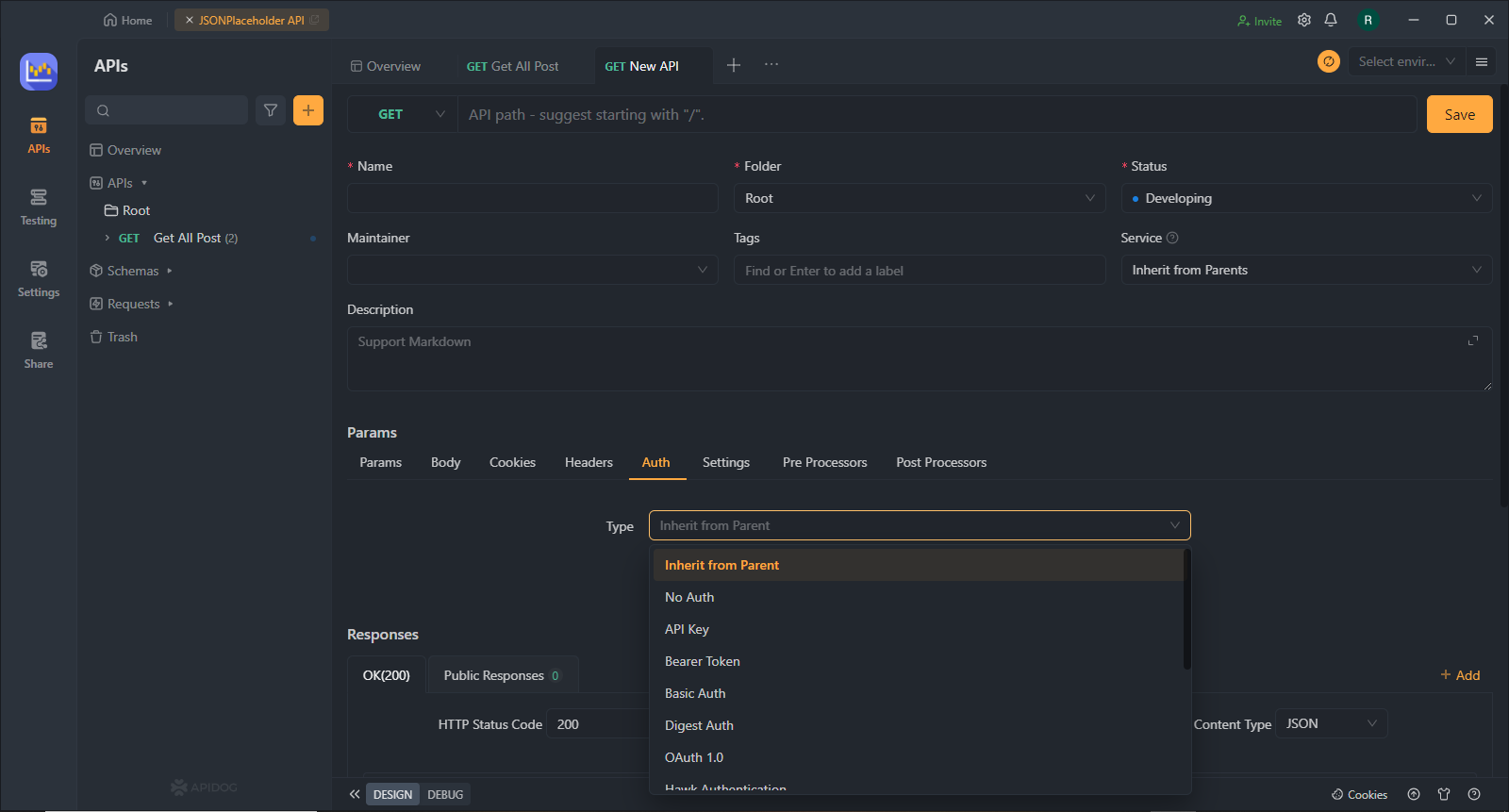

Apidog هو منصة مبتكرة مصممة لجعل إدارة وتأمين واجهات برمجة التطبيقات الخاصة بك تجربة سلسة. تقدم مجموعة متنوعة من أساليب المصادقة لتناسب متطلباتك الفريدة، سواء كنت تفضل بساطة المصادقة الأساسية، مرونة رموز الحمل، أو الميزات المتقدمة لـ OAuth و JWT.

لماذا تختار Apidog؟

من تعدد استخداماته إلى سهولة استخدامه، تم تصميم Apidog لتلبية الاحتياجات المتنوعة للمطورين والمنظمات. هنا بعض الأسباب الرئيسية لاختيار Apidog لتأمين وإدارة واجهات برمجة التطبيقات الخاصة بك:

التنوع:

يدعم Apidog العديد من أساليب المصادقة، مما يسمح لك باختيار أفضل خيار لتطبيقك. من المصادقة الأساسية سهلة الاستخدام إلى أساليب OAuth و JWT المعقدة، Apidog يغطي كل احتياجاتك.

سهولة الاستخدام:

بفضل واجهته المستخدم البديهية وتنفيذاته المباشرة، يسمح Apidog للمطورين من جميع المستويات بسرعة وسهولة إدارة واجهات برمجة التطبيقات الخاصة بهم. تم تصميم المنصة لجعل أمان واجهة برمجة التطبيقات متاحًا وفعالًا دون إغراق المستخدمين بمصطلحات فنية أو إعدادات معقدة.

إدارة المصادقة والتفويض:

يبسط Apidog تنفيذ وإدارة طرق المصادقة والتفويض المختلفة . يمكنك بسهولة تكوين الطريقة التي ترغب فيها، ومراقبة أدائها، وإجراء التحديثات حسب الحاجة – كل ذلك ضمن منصة Apidog.

قابلية التوسع:

دعم مخصص:

فريق الخبراء في Apidog دائمًا متاح لتقديم الإرشادات والدعم، مما يضمن أن تكون تنفيذات أمان واجهة برمجة التطبيقات سلسة وناجحة. إن التزامهم بمساعدتك في حماية واجهات برمجة التطبيقات الخاصة بك هو سبب آخر يجعل Apidog الخيار المثالي لأمان وإدارة واجهة برمجة التطبيقات.

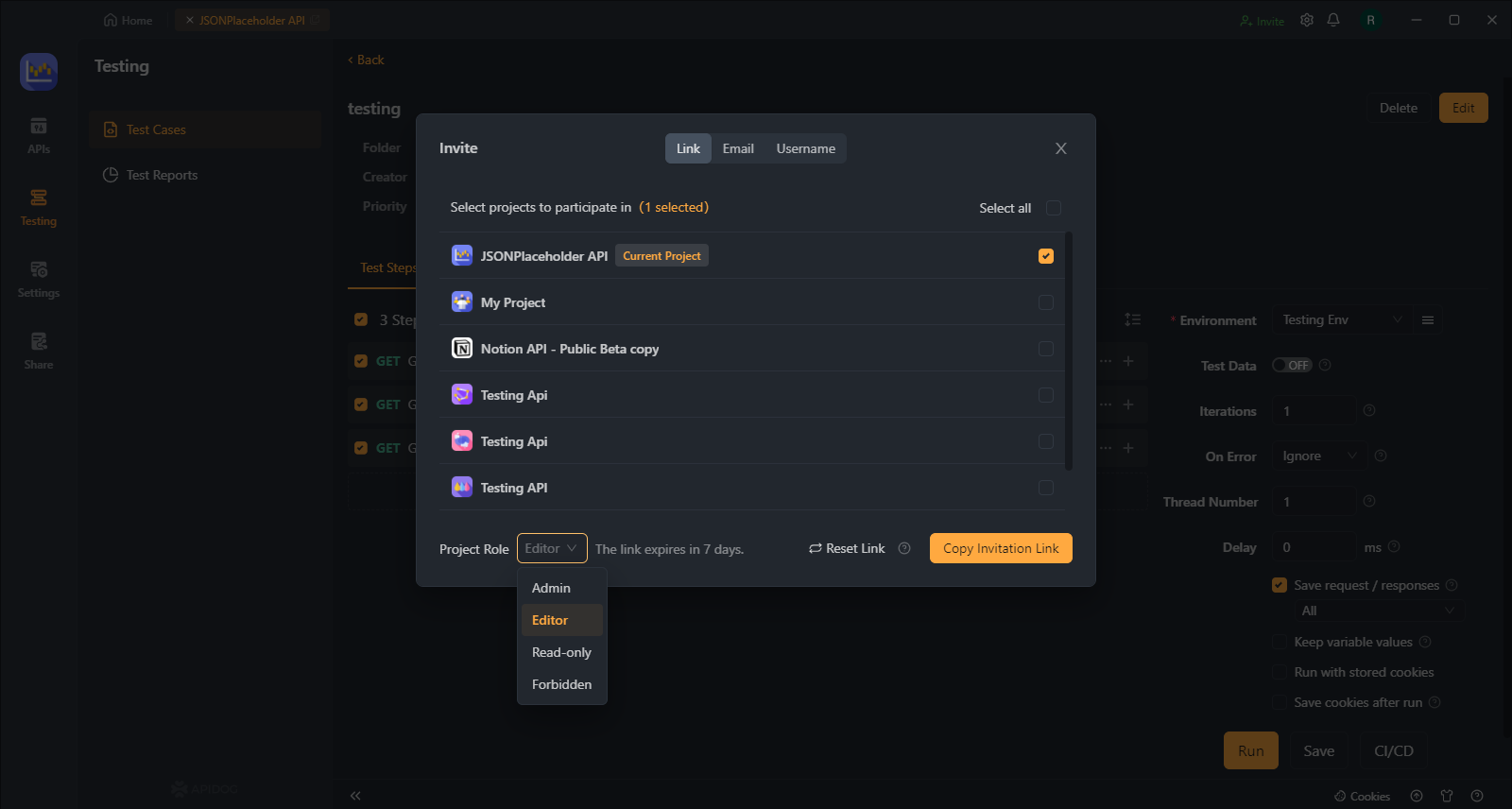

تحكم الوصول:

يتيح لك Apidog إنشاء تحكم وصول مفصل، مما يحدد صلاحيات محددة لمستخدمين أو عملاء مختلفين. يضمن أن موارد واجهة برمجة التطبيقات الخاصة بك متاحة فقط لأولئك الذين لديهم مستوى التفويض المناسب.

دعم التكامل:

تم تصميم Apidog ليتكامل بسلاسة مع سير عمل التطوير والنشر الحالي لديك. مع دعم الأدوات والمنصات الشائعة، يضمن Apidog عملية تنفيذ أمان واجهة برمجة التطبيقات بسلاسة وكفاءة.

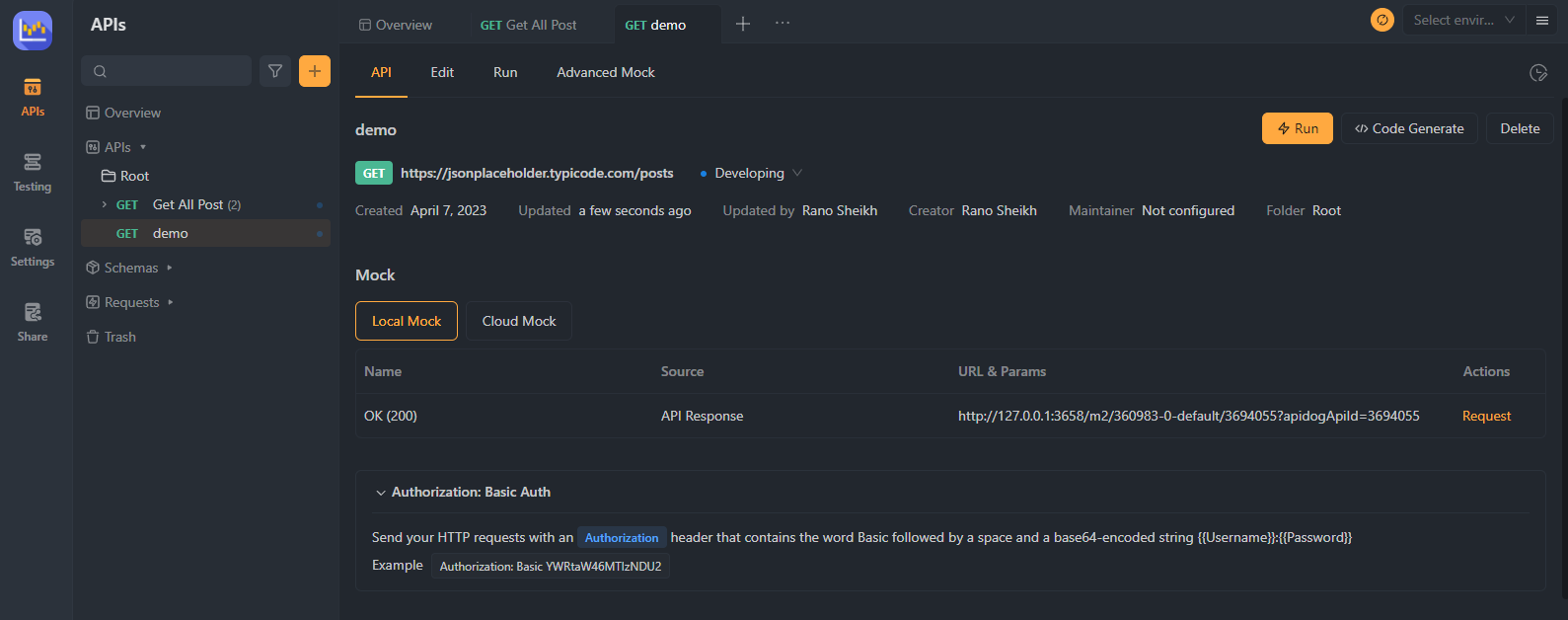

إعداد المصادقة الأساسية خطوة بخطوة في Apidog

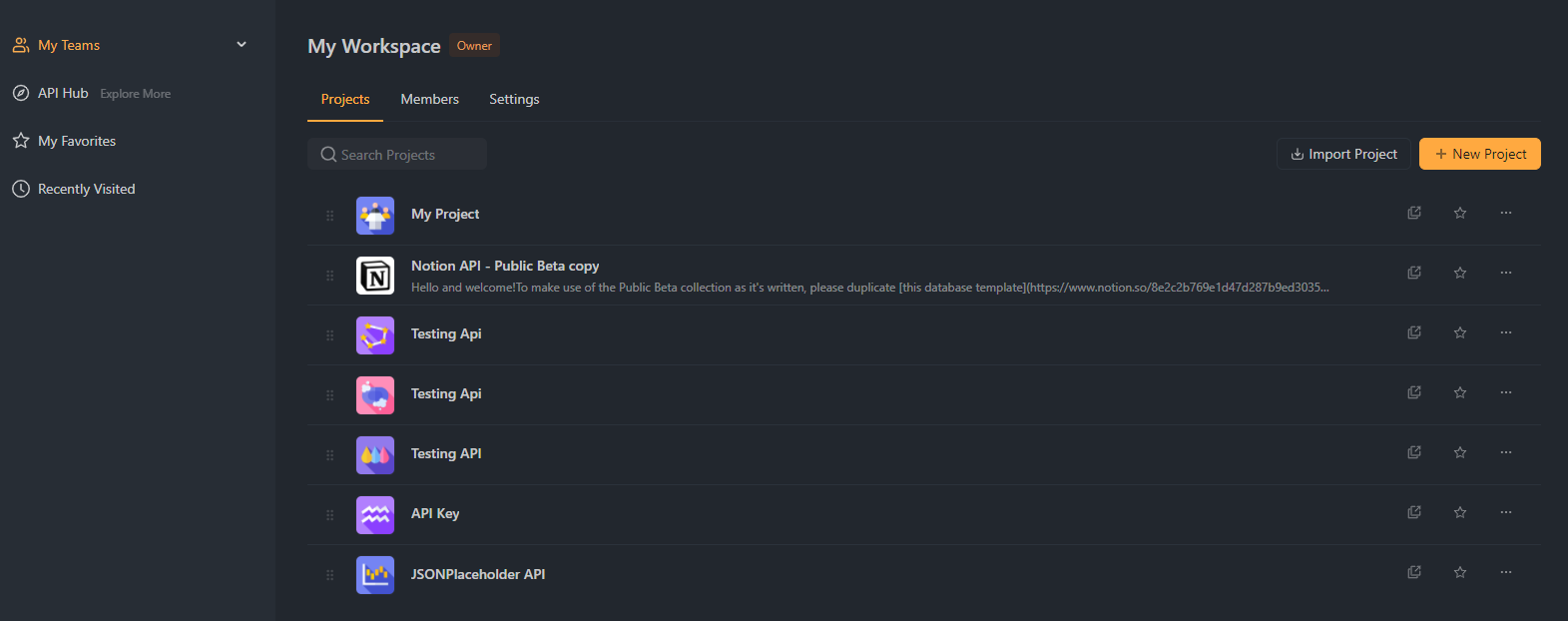

إنشاء حساب Apidog

قم بالتسجيل للحصول على حساب Apidog إذا لم تفعل ذلك بالفعل. بعد إتمام عملية التسجيل، قم بتسجيل الدخول للوصول إلى لوحة معلومات المستخدم، حيث ستدير أمان واجهة برمجة التطبيقات الخاصة بك.

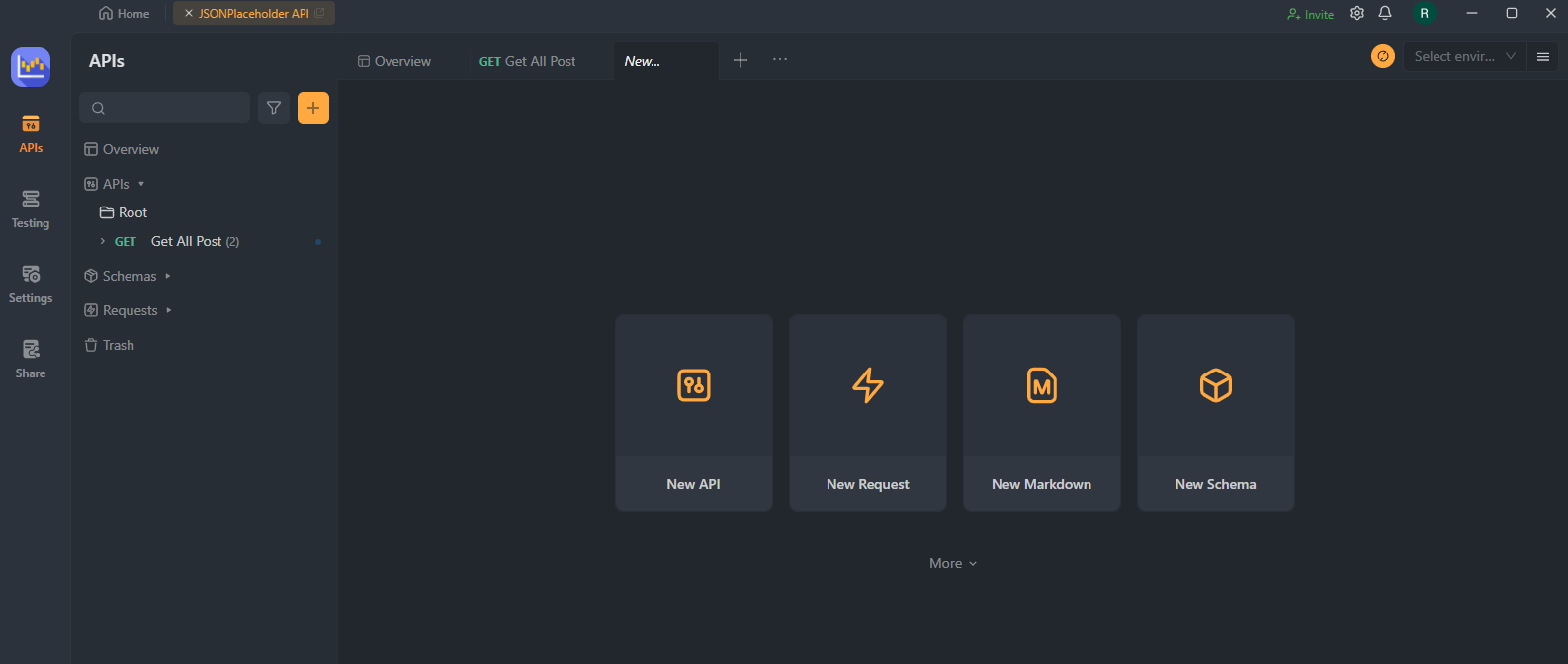

الخطوة 1. إضافة واجهة برمجة التطبيقات الخاصة بك

في لوحة معلومات Apidog، ابحث عن زر "إضافة واجهة برمجة التطبيقات" أو "إنشاء واجهة برمجة تطبيقات جديدة" واضغط عليه لبدء تكوين واجهة برمجة التطبيقات الخاصة بك. ستحتاج إلى تقديم معلومات أساسية عن واجهة برمجة التطبيقات الخاصة بك، مثل اسمها، URL الأساسي، ووصف مختصر.

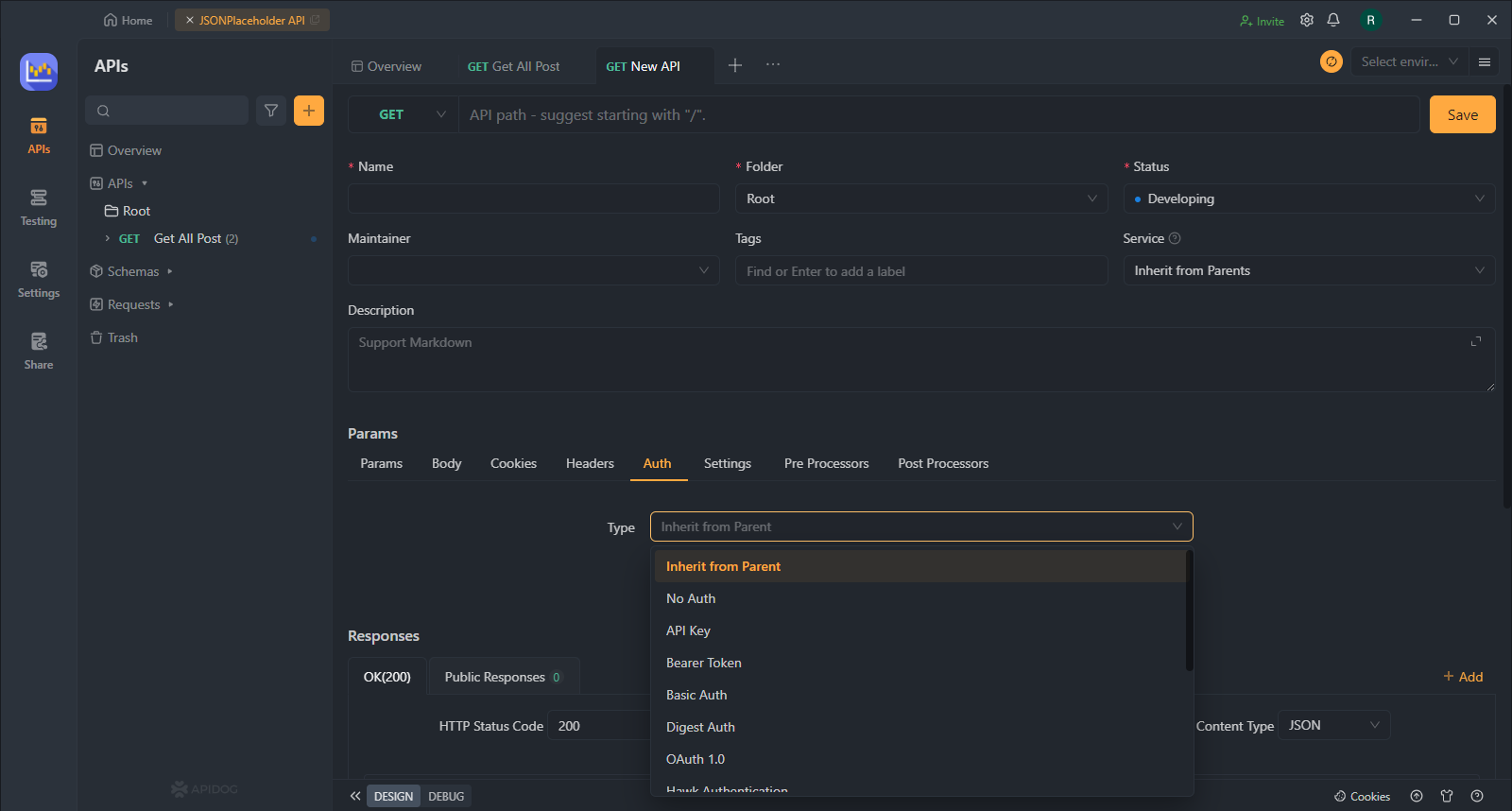

الخطوة 2. اختر المصادقة الأساسية

انتقل إلى قسم "المصادقة" من إعدادات واجهة برمجة التطبيقات الخاصة بك. هنا، ستجد خيارات المصادقة المختلفة المدعومة من Apidog. اختر "المصادقة الأساسية" لاستخدام تركيبة بسيطة من اسم المستخدم وكلمة المرور لتأمين واجهة برمجة التطبيقات الخاصة بك.

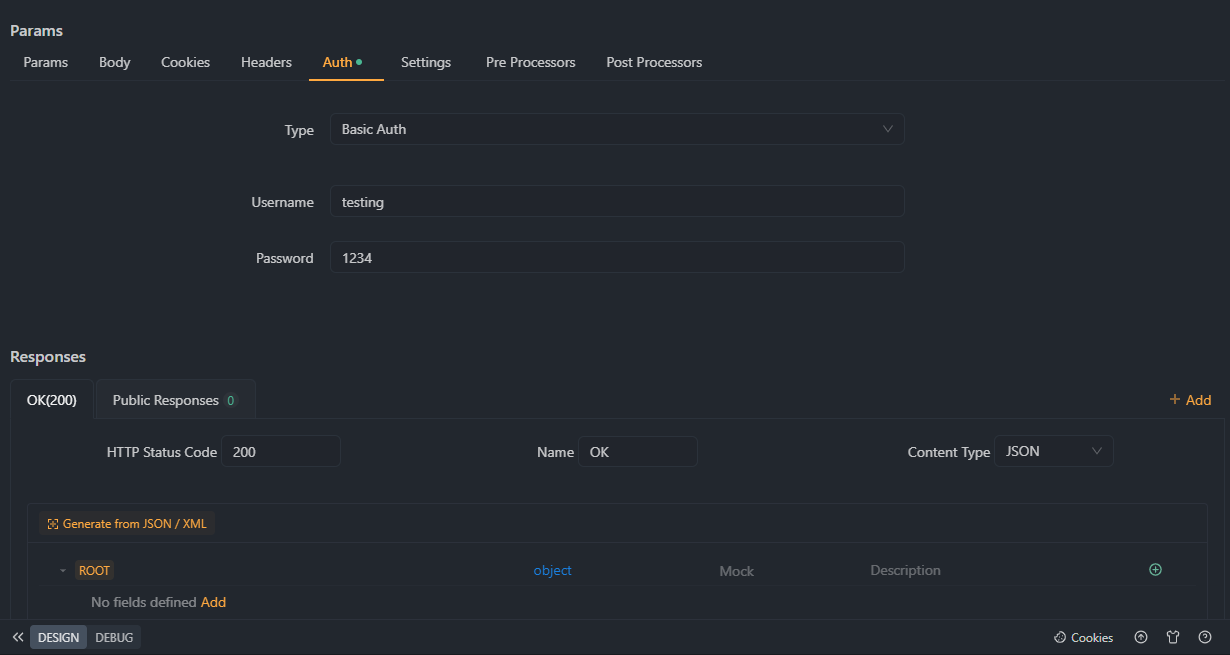

الخطوة 3. تكوين إعدادات المصادقة

قدم اسم مستخدم وكلمة مرور فريدة لكل مستخدم يحتاج إلى الوصول إلى واجهة برمجة التطبيقات الخاصة بك. يمكنك إنشاء حسابات مستخدمين متعددة بصلاحيات وصول مختلفة بتعريف أدوار المستخدمين أو مستويات الوصول المحددة. تأكد من استخدام كلمات مرور قوية وتجنب مشاركة بيانات الاعتماد بين مستخدمين متعددين.

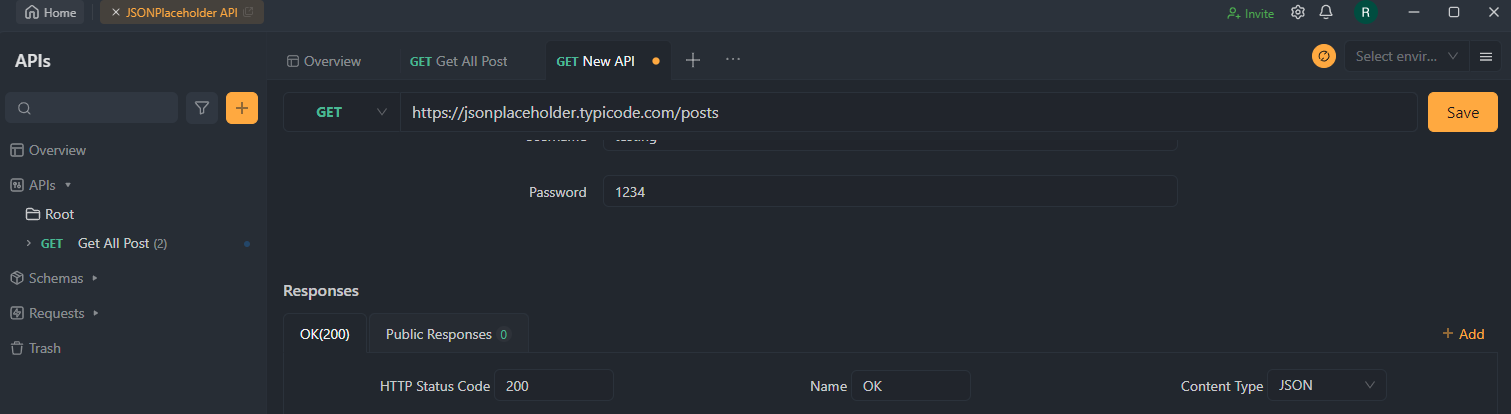

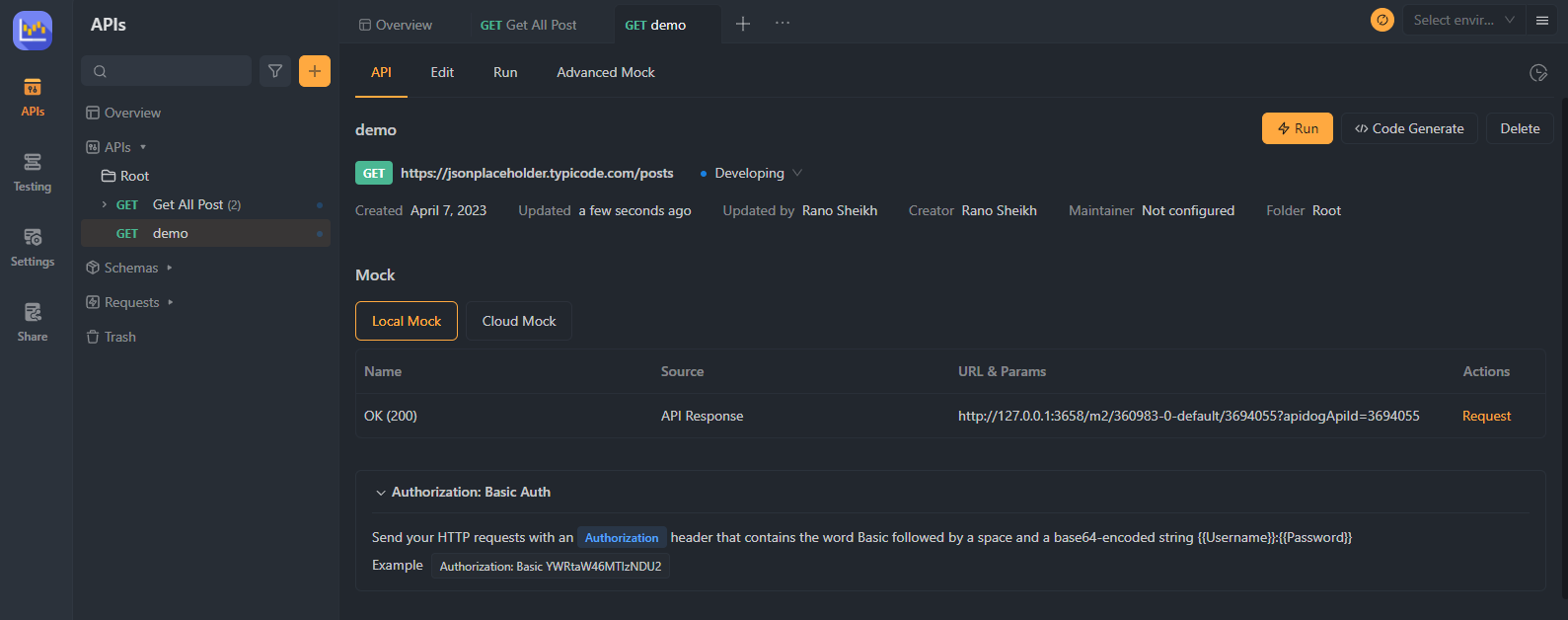

الخطوة 4. تطبيق إعدادات المصادقة

بمجرد تكوين حسابات المستخدمين وبيانات اعتمادهم، احفظ الإعدادات الخاصة بك وطبقها على واجهة برمجة التطبيقات الخاصة بك. ستولد الإعدادات اللازمة لتنفيذ المصادقة الأساسية لواجهة برمجة التطبيقات الخاصة بك.

الخطوة 5. تحديث كود واجهة برمجة التطبيقات الخاصة بك

دمج الكود المولد أو إعدادات التكوين من في قاعدة كود واجهة برمجة التطبيقات الحالية لديك. سيضمن ذلك أن يتم تطبيق المصادقة الأساسية على جميع طلبات واجهة برمجة التطبيقات الواردة، مما يتطلب بيانات اعتماد صالحة للوصول.

الخطوة 6. اختبار المصادقة الخاصة بك

تحقق من أن المصادقة الأساسية تحمي الآن واجهة برمجة التطبيقات الخاصة بك عن طريق إرسال طلبات باستخدام أدوات مختلفة. تأكد من أن المستخدمين المصرح لهم فقط هم الذين يمتلكون بيانات اعتماد صالحة يمكنهم الوصول إلى موارد واجهة برمجة التطبيقات الخاصة بك، وأن الطلبات غير المصرح بها مرفوضة.

الخطوة 7. مراقبة وتحليل استخدام واجهة برمجة التطبيقات

استخدم أدوات التحليل المدمجة في Apidog لمراقبة وتحليل استخدام واجهة برمجة التطبيقات الخاصة بك. تتبع المقاييس الأساسية، مثل عدد الطلبات المصدقة، أوقات الاستجابة، ومعدلات الأخطاء، لتقييم فعالية تنفيذ المصادقة الأساسية الخاصة بك وإجراء أي تعديلات ضرورية.

تذكر أنه يدعم طرق المصادقة الأخرى مثل رموز الحمل، OAuth، وJWT، التي قد تكون أكثر ملاءمة حسب حالة استخدامك. ستكون عملية تنفيذ هذه الطرق مشابهة، ولكن سيتعين عليك تكوين الإعدادات المناسبة بناءً على الطريقة المختارة.

أفضل الممارسات في المصادقة والتفويض

تعد أفضل الممارسات ضرورية للحفاظ على أمان وثبات تطبيقاتك وأنظمتك. إليك قائمة بأفضل الممارسات الموصى بها للمصادقة والتفويض:

أفضل ممارسات المصادقة:

- تشجيع كلمات مرور فريدة: حث المستخدمين على إنشاء كلمات مرور تجمع بين الحروف الكبيرة والصغيرة والأرقام والرموز الخاصة لتعزيز الأمان.

- اعتماد المصادقة متعددة العوامل (MFA): تعزيز الأمان من خلال طلب من المستخدمين تقديم شكلين على الأقل من الهوية، مثل كلمة المرور، رمز الأجهزة، أو البيانات البيومترية.

- حماية تخزين كلمات المرور: استخدم تقنيات التجزئة والتخزين الآمن عند تخزين كلمات المرور، وتجنب استخدام النص العادي أو خوارزميات التجزئة الضعيفة.

- إعداد عملية استعادة كلمة مرور آمنة: تأكيد هوية المستخدم قبل السماح بإعادة تعيين كلمة المرور، مثل إرسال رمز مؤقت إلى بريدهم الإلكتروني أو رقم هاتفهم.

- التحكم في محاولات تسجيل الدخول: منع هجمات القوة الغاشمة من خلال تحديد عدد محاولات تسجيل الدخول المتتالية وتنفيذ آليات حظر أو تأخير زمني بعد المحاولات الفاشلة.

- استخدام الاتصالات المشفرة: نقل المعلومات الحساسة عبر HTTPS وبروتوكولات الأمان الأخرى، بما في ذلك بيانات اعتماد المصادقة.

- تحديث البرمجيات: تطبيق أحدث التحديثات الأمنية للبرمجيات والمكتبات والإطارات بشكل دوري لحماية ضد الثغرات المعروفة.

أفضل ممارسات التفويض:

- مبدأ الحد الأدنى من الامتياز: السماح للمستخدمين والتطبيقات بالوصول الأدنى المطلوب لأداء المهام، مما يقلل من خطر فقد البيانات أو خروقات الأمان.

- تنفيذ التحكم بالوصول القائم على الأدوار (RBAC): إدارة وصيانة ضوابط الوصول بسهولة أكبر من خلال تعيين الأذونات للأدوار بدلاً من المستخدمين الأفراد.

- اختيار رموز وجلسات قصيرة العمر: تقليل خطر الوصول غير المصرح به من خلال استخدام رموز الوصول أو الجلسات التي تنتهي بعد فترة معينة من عدم النشاط.

- استخدام بروتوكولات الاتصالات الآمنة: نقل المعلومات الحساسة المتعلقة بالتفويض عبر HTTPS وطرق الاتصال الآمنة الأخرى.

من خلال اتباع هذه الممارسات الأفضل للمصادقة والتفويض، يمكنك تحسين أمان تطبيقاتك وأنظمتك، وحماية البيانات الحساسة، وتقليل خطر الوصول غير المصرح به.

Apidog في العمل: استخدامات حقيقية

تجعل الميزات والقدرات المتنوعة ل Apidog حلاً مثاليًا للعديد من التطبيقات عبر مختلف الصناعات. إليك بعض الحالات الواقعية التي توضح قوة وفعالية Apidog:

تطبيقات التجارة الإلكترونية

حماية معلومات العميل ومعلومات الدفع أمر ضروري في التجارة الإلكترونية. تضمن ميزات المصادقة والتحكم في الوصول القوية في Apidog أن الأفراد المصرح لهم فقط يمكنهم الوصول إلى البيانات الحساسة، وتساعد إنذارات الأمان في الوقت الحقيقي في اكتشاف المخاطر المحتملة قبل أن تصبح خطيرة.

حلول الرعاية الصحية

غالبًا ما تتعامل تطبيقات الرعاية الصحية مع بيانات حساسة للمرضى، مما يجعل أمان واجهات برمجة التطبيقات قويًا. يدعم Apidog أساليب المصادقة المتقدمة والتحكم الدقيق في الوصول مما يمكّن مقدمي الرعاية الصحية من حماية معلومات المرضى مع الامتثال للوائح الصناعة مثل HIPAA.

الخدمات المالية

يجب على واجهات برمجة تطبيقات الخدمات المالية حماية البيانات المالية السرية والامتثال للوائح الصناعة الصارمة. تتيح خيارات المصادقة المتنوعة في Apidog والمراقبة الأمنية في الوقت الحقيقي للمؤسسات المالية الحفاظ على أمان واجهة برمجة التطبيقات القوي مع تلبية المتطلبات التنظيمية.

أجهزة وإنترنت الأشياء

مع زيادة انتشار أجهزة وإنترنت الأشياء، فإن تأمين واجهات برمجة التطبيقات التي تمكن التواصل بينها أمر حاسم. تسمح منصة Apidog القابلة للتوسع لمطوري إنترنت الأشياء بتنفيذ تدابير أمان قوية لواجهة برمجة التطبيقات يمكن أن تتكيف مع توسع شبكاتهم وتطورها.

منصات التواصل الاجتماعي والمحتوى

تلعب واجهات برمجة التطبيقات دورًا مركزيًا في منصات التواصل الاجتماعي والمحتوى، مما يمكّن المستخدمين من مشاركة والوصول إلى أنواع متعددة من المحتوى. تضمن ميزات أمان واجهة برمجة التطبيقات الشاملة في Apidog أن تكون بيانات المستخدمين والمحتوى محمية من الوصول غير المصرح به، مما يساعد على الحفاظ على ثقة المستخدمين ونزاهة المنصة.

الخاتمة

في عالم حيث أمان واجهة برمجة التطبيقات أمر بالغ الأهمية، تبرز Apidog كحل موثوق وشامل لإدارة وحماية واجهات برمجة التطبيقات الخاصة بك. بفضل خيارات المصادقة المتنوعة، وواجهة المستخدم السهلة، والمراقبة الأمنية القوية، والدعم المخصص، Apidog هو خيار موثوق.

اختبر الحل النهائي لإدارة واجهات برمجة التطبيقات مع Apidog! افتح أمانًا قويًا، خيارات مصادقة متعددة الاستخدامات، وواجهة بديهية. لا تنتظر – جربه اليوم وارتق بأمان وكفاءة واجهة برمجة التطبيقات الخاصة بك إلى آفاق جديدة!