La tokenización es el proceso de intercambiar datos sensibles por marcadores de posición no sensibles llamados tokens. Estos tokens conservan el formato o la longitud de los datos originales, pero no tienen valor explotable por sí mismos. En el contexto de la seguridad de API, la tokenización sirve como un formidable mecanismo de defensa. Cuando un usuario envía detalles de pago, registros médicos o información personal a través de una interfaz de programación de aplicaciones, el sistema reemplaza sin problemas estos datos críticos con un token digital antes de que ocurra el almacenamiento real o un procesamiento adicional.

¿Cómo funciona exactamente la tokenización para asegurar los entornos digitales? El flujo de trabajo estándar generalmente involucra cuatro pasos principales y altamente controlados:

- Captura de Datos: La información sensible ingresa al sistema a través de una solicitud de API segura de un usuario o aplicación.

- Generación de Token: Un generador de tokens seguro crea una cadena aleatoria de caracteres —el token— para sustituir los datos reales y sensibles. Este token generado no tiene relación con la entrada original.

- Almacenamiento Seguro: Los datos originales se envían directamente a una base de datos altamente segura y aislada, ampliamente conocida como bóveda de tokens. Esta bóveda mapea el token no sensible a los datos reales, y nada más.

- Reemplazo de Datos: El sistema elimina completamente los datos sensibles de los servidores y bases de datos internos, utilizando solo el token recién generado para todas las operaciones posteriores.

Los tokens prácticamente no tienen valor para los ciberdelincuentes, ya que no pueden ser descifrados o revertidos matemáticamente sin un acceso explícito y controlado a la bóveda de tokens segura. Esto convierte la seguridad por tokenización en una necesidad absoluta y una práctica esencial para las organizaciones que manejan procesamiento de pagos, registros de atención médica o activos financieros sensibles. Además, la adopción de las mejores prácticas de tokenización asegura que las redes internas permanezcan fuera del alcance de las estrictas regulaciones de cumplimiento, como PCI DSS y GDPR. Al aprovechar la tokenización en la seguridad de API, las empresas mantienen eficazmente operaciones diarias fluidas sin exponer nunca información valiosa.

Tokenización vs Cifrado: ¿Cuál Ofrece Mejor Seguridad de API?

Al discutir la protección de datos, los desarrolladores y líderes corporativos a menudo confunden la tokenización con el cifrado. Si bien ambos métodos potentes tienen como objetivo proteger la información sensible, sus mecanismos centrales difieren significativamente. Comprender las diferencias exactas entre tokenización y cifrado sigue siendo vital para construir una arquitectura de seguridad robusta e impenetrable.

El cifrado implica transformar los datos originales en texto plano a un formato ilegible utilizando algoritmos matemáticos complejos. Este proceso requiere en gran medida una clave criptográfica. Cualquiera que posea la clave de descifrado correcta puede revertir el proceso y leer los datos originales. Si un hacker logra robar la clave criptográfica, toda la base de datos se vuelve vulnerable a la explotación. El cifrado funciona excelentemente para proteger los datos en tránsito, pero deja vulnerabilidades subyacentes si la gestión de claves falla.

La tokenización, por otro lado, reemplaza activamente los datos sensibles con un token generado aleatoriamente que no tiene absolutamente ninguna relación matemática con los datos de entrada originales. No se puede descifrar física o algorítmicamente un token porque no hay ningún algoritmo o clave involucrada en su creación. La única forma de recuperar los datos originales es acceder a la bóveda de tokens protegida donde se almacena el mapeo.

Aquí hay una comparación lado a lado de los dos:

| Característica | Tokenización | Cifrado |

|---|---|---|

| Reversibilidad | Irreversible sin acceso a la bóveda de tokens designada | Reversible con la clave de descifrado correcta |

| Relación de Datos | Generado aleatoriamente, sin ninguna conexión matemática | Transformado matemáticamente y alterado estructuralmente |

| Alcance de Cumplimiento | Reduce significativamente el alcance de cumplimiento requerido | Los datos permanecen completamente dentro del alcance para todo cumplimiento |

| Velocidad y Eficiencia | Extremadamente rápido para tareas de procesamiento transaccional | A veces puede ser pesado y consumir muchos recursos |

| Casos de Uso Principales | Procesamiento de pagos, seguridad de API y bases de datos locales | Transferencias de archivos seguras, correos electrónicos y datos en tránsito |

Elegir entre tokenización y cifrado depende de las necesidades organizativas específicas. Sin embargo, para proteger activamente los detalles de tarjetas de crédito y los puntos finales de API, la seguridad por tokenización ofrece una capa de defensa muy superior e inquebrantable, haciendo que las brechas sean completamente inofensivas.

Principales Casos de Uso, Beneficios y Ejemplos de Tokenización

La adopción global de herramientas de tokenización ha crecido masivamente en múltiples industrias de rápido crecimiento en los últimos años. Las organizaciones aprovechan continuamente los beneficios de la tokenización para proteger la estricta privacidad del consumidor, optimizar las operaciones internas y minimizar los impactos desastrosos de una violación masiva de datos. Existen varios casos de uso prominentes de tokenización que resaltan claramente la extrema flexibilidad de esta tecnología moderna.

Uno de los ejemplos más comunes de tokenización ocurre en el sector minorista y de comercio electrónico. Cuando un cliente frecuente guarda la información de su tarjeta de crédito en un sitio web de compras popular para futuras compras, el comerciante no almacena el número de tarjeta real. En su lugar, almacena de forma segura un token mínimo. Si la base de datos de clientes del comerciante se ve comprometida, los hackers roban tokens completamente inútiles, protegiendo perfectamente los activos financieros reales del cliente.

Otro caso de uso masivo involucra el complejo sistema de atención médica. Las instalaciones médicas manejan grandes cantidades de información de salud protegida diariamente. Al tokenizar cuidadosamente los identificadores vitales de pacientes, los números de seguridad social confidenciales y los números de registros médicos sensibles, los hospitales transmiten datos de forma segura a través de extensas redes sin violar las regulaciones HIPAA.

Los claros beneficios de la tokenización incluyen críticamente:

- Perfil de Seguridad Mejorado: Los ciberdelincuentes simplemente no pueden monetizar o explotar tokens simples. Almacenar tokens en blanco en lugar de datos brutos reduce drásticamente el intenso riesgo asociado con el robo de datos.

- Cumplimiento Rentable: La tokenización limita sistemáticamente los sistemas que tocan datos sensibles. Esto reduce el alcance y el costo de las auditorías de cumplimiento para estándares estrictos como PCI DSS.

- Experiencia del Cliente Mejorada: Las empresas dinámicas ofrecen con confianza experiencias de pago fluidas, facturación recurrente y pagos rápidos con un solo clic sin sacrificar la seguridad bruta.

- Agilidad Operativa: Los tokens conservan el formato exacto de los datos originales, lo que significa que se enrutan sin problemas a través de sistemas heredados y API modernas sin requerir costosas revisiones.

Integrar la seguridad de tokenización adecuada directamente en su arquitectura hace que los datos sensibles sean efectivamente invisibles para los atacantes. Esto cambia fundamentalmente la forma en que opera toda su organización, protegiendo en última instancia tanto su reputación empresarial como la confianza inquebrantable de sus usuarios.

Apidog: La Plataforma Definitiva para Diseñar y Probar APIs con Autenticación

La implementación de una potente tokenización en la seguridad de API requiere un software altamente confiable para garantizar el éxito total. Si desea construir sistemas digitales impenetrables, fundamentalmente necesita una plataforma robusta para diseñar cuidadosamente, depurar activamente y probar meticulosamente sus puntos finales. Aquí es exactamente donde Apidog se posiciona como la elección principal e innegable entre las soluciones modernas de desarrollo de API y pruebas automatizadas.

Apidog se presenta como una plataforma integral diseñada específicamente para el diseño de API, la documentación, la depuración y las pruebas de simulación responsivas. Al construir herramientas de tokenización o integrar servicios de tokenización, los desarrolladores necesitan verificar críticamente que sus API activas manejen correctamente los tokens generados. Apidog ofrece una interfaz visual increíblemente intuitiva que hace que este proceso exacto sea completamente sencillo. Puede definir fácilmente estructuras de puntos finales estrictas, delinear esquemas de seguridad avanzados y establecer los parámetros de solicitud necesarios para todas las interacciones tokenizadas.

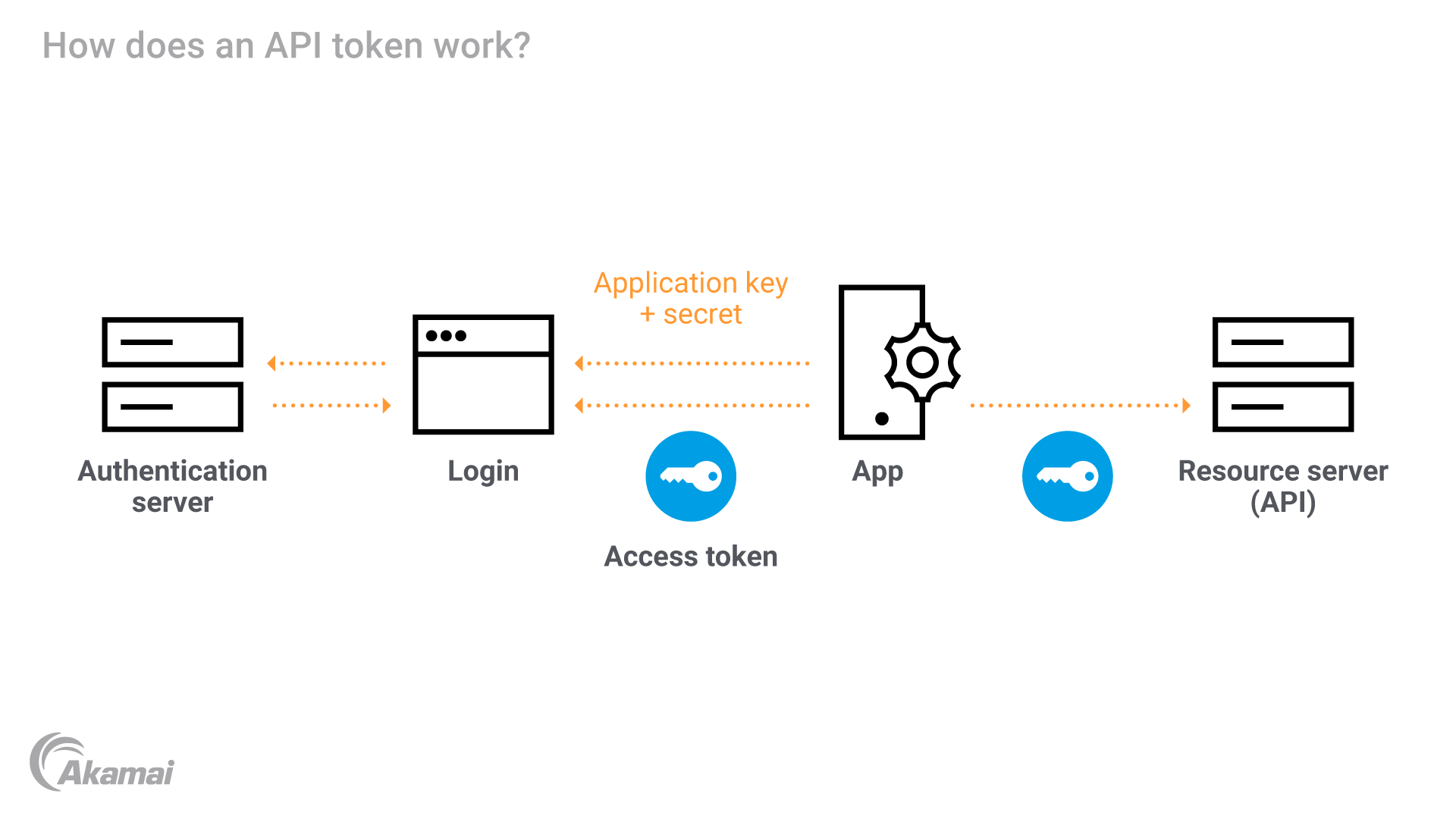

Con Apidog, configura rápidamente métodos de autenticación complejos, incluyendo el estándar OAuth 2.0, tokens de portador (Bearer tokens) seguros y claves de API personalizadas. La plataforma mapea visualmente exactamente cómo su robusta API espera recibir y procesar un token sensible, lo que la convierte en un activo completamente indispensable para los equipos de ingeniería enfocados en todo el mundo.

Además, Apidog sobresale de manera única en las pruebas automatizadas rápidas. Puede crear escenarios de prueba extensos para validar que su API intercambia correctamente datos brutos sensibles por tokens seguros. La plataforma detallada admite de forma nativa variables de entorno dinámicas, lo que significa que puede pasar fácilmente tokens entre diferentes solicitudes de API durante su fase de prueba. Esto simula correctamente flujos de usuario complejos del mundo real, demostrando que su lógica de tokenización segura se mantiene completamente.

Elegir Apidog significa inmediatamente elegir una eficiencia de primer nivel y una fiabilidad duradera. La aplicación garantiza que su diseño exacto de API cumpla perfectamente con las estrictas especificaciones de OpenAPI, utilizando verificaciones impulsadas por IA para detectar errores muy temprano. Use Apidog para diseñar, probar y desplegar con éxito API robustas que aprovechen las mejores prácticas de tokenización. Regístrese en Apidog hoy para agilizar rápidamente su flujo de trabajo.

Conclusión

La tokenización representa esencialmente un salto monumental y crítico en la protección de datos brutos y la ciberseguridad moderna. A medida que las agresivas ciberamenazas se vuelven continuamente mucho más sofisticadas y dañinas, las medidas de seguridad tradicionales como el cifrado básico simplemente ya no pueden mantenerse completamente solas. Al comprender profundamente qué es la tokenización, las empresas inteligentes pueden eliminar activamente datos altamente sensibles de sus redes informáticas internas y reemplazarlos rápidamente con marcadores de posición completamente inofensivos e inútiles.

A lo largo de esta guía, exploramos exactamente cómo funciona la tokenización, destacamos las diferencias críticas entre tokenización y cifrado, y resumimos los enormes beneficios de la tokenización que se extienden al comercio electrónico, la atención médica compleja y las finanzas globales. Los diversos casos de uso de tokenización discutidos demuestran activamente que este método avanzado no solo asegura a fondo las operaciones diarias, sino que también reduce drásticamente el alto costo y la pesada carga del estricto cumplimiento normativo. Incorporar consistentemente las mejores prácticas de tokenización en su infraestructura básica ya no es un lujo opcional; es un requisito fundamental y urgente para absolutamente cualquier organización que valore la privacidad del usuario y la seguridad de la API.

Además, cuando decide firmemente implementar una seguridad de tokenización robusta, sus API web actúan como la columna vertebral principal de esa compleja integración. Deben diseñarse impecablemente desde cero y probarse rigurosamente antes de la implementación. Apidog proporciona con éxito la solución definitiva y completa para este escenario técnico exacto. Su suite increíblemente potente de diseño de API, documentación altamente detallada y funciones de prueba automatizadas permite de manera única a los equipos de desarrollo de software construir rápidamente conexiones seguras y consistentemente confiables. Al elegir Apidog como su herramienta principal, se asegura de que los flujos de trabajo tokenizados siempre operen perfectamente.

Tome el control total de la seguridad de los datos de su empresa hoy. Proteja su información altamente sensible, defienda ferozmente a sus clientes leales y construya rápidamente API de clase mundial con una confianza inquebrantable. Descargue y regístrese con gusto en Apidog ahora mismo para experimentar plenamente la mejor plataforma de API disponible.