```html

Muchas aplicaciones dependen de las API (Interfaces de Programación de Aplicaciones) para intercambiar datos y funcionalidades. Pero con esta comodidad viene la responsabilidad de asegurar estas interacciones. Dos conceptos críticos en la seguridad de las API son la autenticación y la autorización, que a menudo se confunden. Este artículo explicará las sutiles diferencias entre estos dos procesos, asegurando que puedas distinguir los dos conceptos entre sí.

Para asegurar que tus API tengan la seguridad necesaria, deberías considerar Apidog, una herramienta de desarrollo de API todo en uno que proporciona a los usuarios una plataforma para seleccionar qué tipo de autenticación y seguridad desea el desarrollador.

Si estás interesado en saber más sobre Apidog, ¡pruébalo hoy gratis haciendo clic en el botón de abajo!

¿Qué es la autenticación de API?

La autenticación de API es el proceso de seguridad de verificar la identidad de un usuario o aplicación que intenta acceder a una API. Este proceso de verificación normalmente implica confirmar las credenciales del usuario o de la aplicación con una fuente de confianza, como una combinación de nombre de usuario/contraseña, una clave de API o un token de seguridad emitido por un servidor de autorización.

El objetivo principal de la autenticación de API es asegurar que solo los usuarios o aplicaciones autorizados puedan acceder a los recursos de la API. Actúa como la primera capa de seguridad, estableciendo quién está intentando interactuar con la API.

Proceso de autenticación de API

1. Solicitud con credenciales: Cuando una aplicación o usuario quiere acceder a la API, inicia una solicitud. Esta solicitud incluye credenciales de autenticación que verifican su identidad. Estas credenciales vienen en varias formas dependiendo del método elegido:

- Claves de API: Identificadores únicos asignados a las aplicaciones para el acceso a la API. Fáciles de implementar, pero requieren una gestión cuidadosa para evitar el uso indebido.

- Tokens: Credenciales de corta duración generadas después de un inicio de sesión exitoso (por ejemplo, OAuth). Más seguros que las claves de API debido a los límites de tiempo de expiración.

- Nombre de usuario/Contraseña: Método tradicional utilizado para la autenticación del usuario. Requiere un almacenamiento seguro de la contraseña y podría ser menos conveniente para la comunicación de aplicación a aplicación.

2. Verificación por la API: La API recibe la solicitud y somete las credenciales proporcionadas a un proceso de verificación:

Claves/Tokens de API: La API valida si la clave/token es:

- Válido (existe en el sistema)

- No ha expirado (no ha excedido su vida útil)

- Pertenece a una aplicación o usuario reconocido

Nombre de usuario/Contraseña: La API comprueba si el nombre de usuario y la contraseña coinciden con un usuario registrado en su base de datos. Esto podría implicar técnicas seguras de hash de contraseñas para proteger las credenciales del usuario.

Concesión o denegación de acceso:

- Éxito: Si las credenciales pasan la verificación, la API concede acceso a los recursos solicitados dentro de la API. Esto podría implicar permitir la recuperación de datos, la manipulación o el desencadenamiento de funcionalidades específicas.

- Fallo: Si las credenciales no son válidas (por ejemplo, clave/token incorrecto, nombre de usuario/contraseña incorrecto), se deniega el acceso. La API normalmente devuelve un mensaje de error explicando el problema.

Ventajas de la autenticación de API

Seguridad mejorada

El principal beneficio de la autenticación de API reside en su capacidad para fortalecer la postura general de seguridad de una API. Actúa como un vigilante, escudriñando meticulosamente cada intento de acceso. Solo las aplicaciones y los usuarios autorizados que poseen credenciales válidas tienen acceso, mientras que cualquier intento no autorizado se frustra resueltamente.

Esto disminuye significativamente el riesgo de violaciones de datos, donde los actores maliciosos intentan robar, manipular o alterar información sensible. Al implementar un mecanismo de autenticación robusto, las organizaciones pueden establecer un entorno seguro para el intercambio de datos, fomentando la confianza con los usuarios y las partes interesadas.

Responsabilidad y trazabilidad mejoradas

La autenticación de API registra meticulosamente los intentos de acceso, registrando meticulosamente quién está accediendo a la API y en qué momento preciso. Este flujo de datos granular proporciona a las organizaciones información valiosa para la monitorización de la actividad. Las amenazas potenciales a la seguridad pueden identificarse y abordarse rápidamente analizando estos registros. Además, la autenticación de API fomenta la responsabilidad entre los usuarios y las aplicaciones.

Si se intenta realizar alguna acción no autorizada, los registros proporcionan un rastro de auditoría, señalando la fuente del problema y permitiendo medidas correctivas rápidas. Esto no solo salvaguarda los datos, sino que también disuade los intentos de acceso no autorizados, ya que los usuarios son conscientes de que sus acciones están siendo monitorizadas.

Confianza mejorada del usuario

La implementación de un mecanismo de autenticación de API robusto comunica un mensaje cristalino: la seguridad de los datos del usuario es una prioridad máxima. Al emplear procedimientos de verificación rigurosos, las organizaciones demuestran su compromiso inquebrantable de proteger la información del usuario.

Esto infunde confianza en los usuarios, asegurándoles que sus datos están protegidos detrás de una capa de autenticación segura. En consecuencia, es probable que la satisfacción y la lealtad del usuario florezcan, ya que los usuarios se sienten seguros al interactuar con la API.

Privacidad de datos mejorada

Numerosas industrias operan dentro del ámbito de estrictas regulaciones de privacidad de datos. Estas regulaciones a menudo exigen la aplicación de medidas de seguridad robustas para salvaguardar los datos del usuario. La autenticación de API juega un papel fundamental para asegurar el cumplimiento de estas regulaciones.

Al verificar meticulosamente las identidades de los usuarios y los intentos de acceso, las organizaciones pueden demostrar su adhesión a los requisitos de privacidad de datos, mitigando posibles ramificaciones legales y fomentando la confianza con los organismos reguladores.

Ejemplos de autenticación de API

1. Claves de API:

- Función: Credenciales simples, a menudo parecidas a largas cadenas de caracteres, asignadas a aplicaciones autorizadas. Estas claves actúan como identificadores únicos que las aplicaciones presentan al solicitar acceso a una API.

Beneficios:

- Simplicidad: Fácil de implementar y gestionar para un número limitado de aplicaciones.

- Sin estado: No requieren mantener información de sesión en el servidor de la API, reduciendo la carga del servidor.

Inconvenientes:

- Preocupaciones de seguridad: Las claves de API son susceptibles de verse comprometidas si no se manejan con cuidado. Si una clave se filtra, puede producirse un acceso no autorizado.

- Control limitado: Difícil de revocar el acceso para una clave comprometida. Tendrías que regenerar y distribuir nuevas claves a todas las aplicaciones autorizadas.

- Ejemplo: Un servicio de monitorización meteorológica podría proporcionar claves de API a los desarrolladores registrados que quieran incorporar datos meteorológicos en directo en sus aplicaciones móviles.

2. Tokens:

- Función: Credenciales de corta duración generadas después de una autenticación de usuario exitosa (a menudo a través de protocolos como OAuth). Estos tokens actúan como sustitutos temporales de los nombres de usuario y las contraseñas, mejorando la seguridad.

Beneficios:

- Seguridad mejorada: Expiran después de un plazo predeterminado, mitigando el riesgo de acceso no autorizado incluso si un token se ve comprometido.

- Control granular: Los niveles de acceso pueden asociarse con los tokens, permitiendo un control más preciso sobre lo que los usuarios pueden hacer dentro de la API.

Inconvenientes:

- Mayor complejidad: La implementación de la autenticación basada en tokens puede ser más compleja que el uso de claves de API.

- Gestión del estado: Requiere la gestión de la expiración del token y los posibles mecanismos de actualización tanto en el servidor de la API como en la aplicación cliente.

- Ejemplo: Una plataforma de redes sociales podría utilizar tokens para conceder acceso a la información del perfil de un usuario después de un inicio de sesión exitoso. El token expiraría después de un período de inactividad establecido, requiriendo que el usuario se vuelva a autenticar antes de acceder de nuevo a la información.

3. Nombre de usuario y contraseña:

- Función: Método de autenticación tradicional donde los usuarios proporcionan un nombre de usuario y una contraseña para acceder a la API.

Beneficios:

- Familiaridad: Los usuarios ya están acostumbrados a usar nombres de usuario y contraseñas para varios servicios en línea.

Inconvenientes:

- Preocupaciones de seguridad: Propenso a ataques de fuerza bruta o filtraciones de credenciales si no se implementa de forma segura (por ejemplo, hash de contraseñas débil).

- Menos adecuado para la comunicación de máquina a máquina: No es ideal para escenarios donde las aplicaciones necesitan interactuar con la API sin intervención humana.

- Ejemplo: Una API corporativa interna utilizada por los empleados podría aprovechar la autenticación de nombre de usuario y contraseña para el control de acceso. Sin embargo, para las API de cara al público, los métodos basados en tokens suelen ser preferibles.

¿Qué es la autorización de API?

La autorización de API es el proceso de seguridad de verificar qué nivel de acceso tiene un usuario previamente autenticado de una aplicación a recursos o funcionalidades específicas dentro de una API.

El proceso de autorización de API aplica políticas de control de acceso que determinan las acciones permitidas (como leer, escribir, actualizar y eliminar) que un usuario o aplicación puede realizar sobre datos o funcionalidades específicas expuestas por la API.

Proceso de autorización de API

1. Solicitud de acceso:

- Un usuario o aplicación inicia una solicitud para acceder a la API. Esta solicitud normalmente implica un verbo HTTP (GET, POST, PUT, DELETE) que especifica la acción deseada y una URL que apunta al recurso de API específico.

2. Comprobación de autenticación (opcional):

- En algunos casos, la autorización puede estar precedida por un paso de autenticación. Esto verifica la identidad del usuario o aplicación que realiza la solicitud. Los métodos comunes incluyen claves de API, combinaciones de nombre de usuario/contraseña o tokens emitidos por un servidor de autorización (por ejemplo, OAuth).

- Nota: No todos los esquemas de autorización requieren una autenticación separada. Algunos métodos, como las claves de API, manejan inherentemente tanto la verificación de la identidad como el control de acceso.

3. Evaluación de la política de autorización:

- Una vez que el usuario o la aplicación se identifica (o si no se requiere autenticación), la capa de autorización de la API entra en acción.

- El servidor de la API recupera la política de control de acceso relevante asociada con el recurso o la funcionalidad solicitada. Estas políticas definen las acciones permitidas para diferentes roles de usuario o aplicaciones.

- La política recuperada se evalúa entonces con los atributos del usuario o de la aplicación. Estos atributos pueden incluir:

- Roles de usuario: (por ejemplo, administrador, editor, lector)

- Permisos: Acciones específicas permitidas en el recurso (por ejemplo, leer, escribir, actualizar, eliminar)

- Factores contextuales: (por ejemplo, ubicación, tipo de dispositivo, hora de acceso)

4. Decisión de acceso:

- Basándose en la evaluación de la política, el servidor de la API toma una decisión de autorización. Esta decisión determina si se concede o se deniega el acceso al recurso o a la funcionalidad solicitada.

- Conceder acceso: Si los atributos del usuario o de la aplicación coinciden con las acciones permitidas dentro de la política, se concede el acceso.

- Denegar acceso: Si se produce una falta de coincidencia, se deniega el acceso y el usuario o la aplicación recibe un mensaje de error (por ejemplo, "No autorizado" o "Prohibido").

5. Acceso al recurso (o respuesta de error):

- Dependiendo de la decisión de autorización:

- Acceso concedido: El usuario o la aplicación recibe los datos solicitados o se le permite realizar la acción deseada en el recurso de la API.

- Acceso denegado: El usuario o la aplicación recibe un mensaje de error que indica que carece de los permisos necesarios.

Consideraciones adicionales:

- Tokens de autorización: En algunos esquemas de autorización (por ejemplo, OAuth), los tokens de acceso se emiten después de una autenticación exitosa. Estos tokens encapsulan los permisos del usuario o de la aplicación y se incluyen en las solicitudes de API posteriores para las comprobaciones de autorización.

- Control de acceso granular: Los métodos de autorización avanzados como el Control de Acceso Basado en Atributos (ABAC) permiten un control altamente granular sobre las decisiones de acceso al considerar varios atributos del usuario y de la solicitud.

Beneficios clave de la autorización de API

Seguridad mejorada:

- Restringe el acceso no autorizado: El principal beneficio es bloquear a los usuarios o aplicaciones no autorizados para que no accedan a datos o funcionalidades sensibles dentro de tu API. Esto mitiga riesgos como violaciones de datos, modificaciones no autorizadas y ataques de denegación de servicio.

- Control granular: La autorización te permite definir permisos de acceso a un nivel muy específico. Puedes controlar qué acciones pueden realizar diferentes usuarios o aplicaciones en recursos específicos. Por ejemplo, a un editor se le podría permitir actualizar las entradas del blog, mientras que un lector solo puede verlas.

Confianza mejorada del usuario:

- Protección de datos: Una autorización robusta demuestra tu compromiso de proteger los datos del usuario. Los usuarios se sienten más seguros al usar tu API sabiendo que su información solo es accesible a personas autorizadas.

- Transparencia: Las políticas de control de acceso claras y definidas proporcionan transparencia a los usuarios con respecto a qué datos pueden acceder y qué acciones pueden realizar.

Mayor eficiencia y escalabilidad:

- Riesgo reducido de errores: Al restringir el acceso no autorizado, minimizas las posibilidades de modificaciones o eliminaciones accidentales de datos por parte de usuarios no autorizados.

- Gestión simplificada: Las políticas de autorización se pueden aplicar a grupos de usuarios con roles similares, agilizando la gestión de permisos para grandes bases de usuarios.

Ventajas adicionales:

- Cumplimiento: Ciertas industrias tienen estrictas regulaciones de privacidad de datos. La implementación de la autorización de API puede ayudarte a cumplir con los requisitos de cumplimiento.

- Depuración mejorada: Los registros de autorización rastrean los intentos de acceso, lo que facilita la identificación de actividades sospechosas o la resolución de problemas relacionados con los permisos.

Ejemplos del mundo real de autorización de API

Plataforma de comercio electrónico:

- Escenario: Una aplicación de compras móvil se integra con la API de una tienda de comercio electrónico para mostrar información del producto y permitir a los usuarios añadir artículos a sus carritos.

- Autorización: La API utiliza la autorización de clave de API. La aplicación móvil proporciona una clave de API única con cada solicitud. El servidor de la plataforma de comercio electrónico verifica la clave con una lista de aplicaciones autorizadas antes de conceder acceso a los datos del producto.

- Consideraciones adicionales: Para añadir artículos al carrito (una acción de modificación), la autorización podría requerir un token de acceso adicional obtenido a través del inicio de sesión del usuario dentro de la aplicación móvil.

Aplicación de redes sociales:

- Escenario: Una aplicación de redes sociales utiliza una API para publicar actualizaciones y fotos en nombre de los usuarios.

- Autorización: La API aprovecha OAuth 2.0, un marco de autorización popular. El usuario inicia sesión en la aplicación de redes sociales, que luego lo redirige al servidor de autorización de la plataforma de redes sociales. Allí, el usuario concede a la aplicación permiso para publicar en su nombre. El servidor de autorización emite un token de acceso que la aplicación de redes sociales utiliza para las llamadas API posteriores para publicar contenido.

- Beneficios: OAuth proporciona una forma segura para que los usuarios concedan acceso sin compartir sus credenciales de inicio de sesión reales con la aplicación de redes sociales.

Aplicación bancaria:

Escenario: Una aplicación de banca móvil interactúa con la API de un banco para ver los saldos de las cuentas y transferir fondos.

Autorización: Es probable que la API emplee una combinación de métodos.

- Autenticación básica: Durante el inicio de sesión dentro de la aplicación móvil, el usuario proporciona su nombre de usuario y contraseña. Estas credenciales se utilizan para la autenticación básica contra el sistema del banco.

- Tokens de acceso: Tras un inicio de sesión exitoso, el sistema del banco podría emitir un token de acceso con un tiempo de expiración. La aplicación móvil incluye este token en las solicitudes API posteriores para las comprobaciones de autorización en acciones específicas (por ejemplo, ver el saldo frente a la transferencia de fondos).

Enfoque de seguridad: Para las instituciones financieras, una autorización de API robusta es fundamental para salvaguardar los datos sensibles del usuario y evitar transacciones no autorizadas.

Diferencias tabuladas entre la autenticación VS. la autorización de API

| Característica | Autenticación de API | Autorización de API |

|---|---|---|

| Propósito | Verifica la identidad de un usuario o aplicación que intenta acceder a una API. | Determina qué nivel de acceso tiene un usuario o aplicación previamente autenticado a recursos o funcionalidades específicas dentro de una API. |

| Enfoque | "¿Quién eres?" | "¿Qué se te permite hacer?" |

| Proceso | El usuario/aplicación proporciona credenciales (nombre de usuario/contraseña, clave de API, token), y el servidor de la API verifica las credenciales con una fuente de confianza. | Las políticas de control de acceso definen las acciones permitidas para diferentes roles de usuario o aplicaciones, y los atributos del usuario/aplicación (roles, permisos, contexto) se evalúan con estas políticas. |

| Resultado | Concede acceso a la etapa de autorización (si tiene éxito). | Concede o deniega el acceso a recursos o funcionalidades específicas dentro de la API. |

| Métodos de ejemplo | Combinaciones de nombre de usuario/contraseña y claves de API - Tokens de seguridad emitidos por un servidor de autorización (por ejemplo, OAuth) | Control de acceso basado en roles (RBAC), Control de acceso basado en atributos (ABAC) y claves de API (a veces pueden manejar tanto la autenticación como la autorización) |

| Relación | A menudo precede a la autorización | Funciona en conjunto con la autenticación (no siempre es necesario) |

Apidog - ¡Refuerza la seguridad de tu API con la autenticación y autorización de API!

Configurar una seguridad adecuada para tu API es a menudo un aspecto comúnmente pasado por alto del desarrollo de API. Sin embargo, proporcionar la seguridad adecuada para asegurar que la API y la información del consumidor estén seguras es esencial. Esta es la razón por la que necesitas seleccionar y usar una herramienta de API como Apidog.

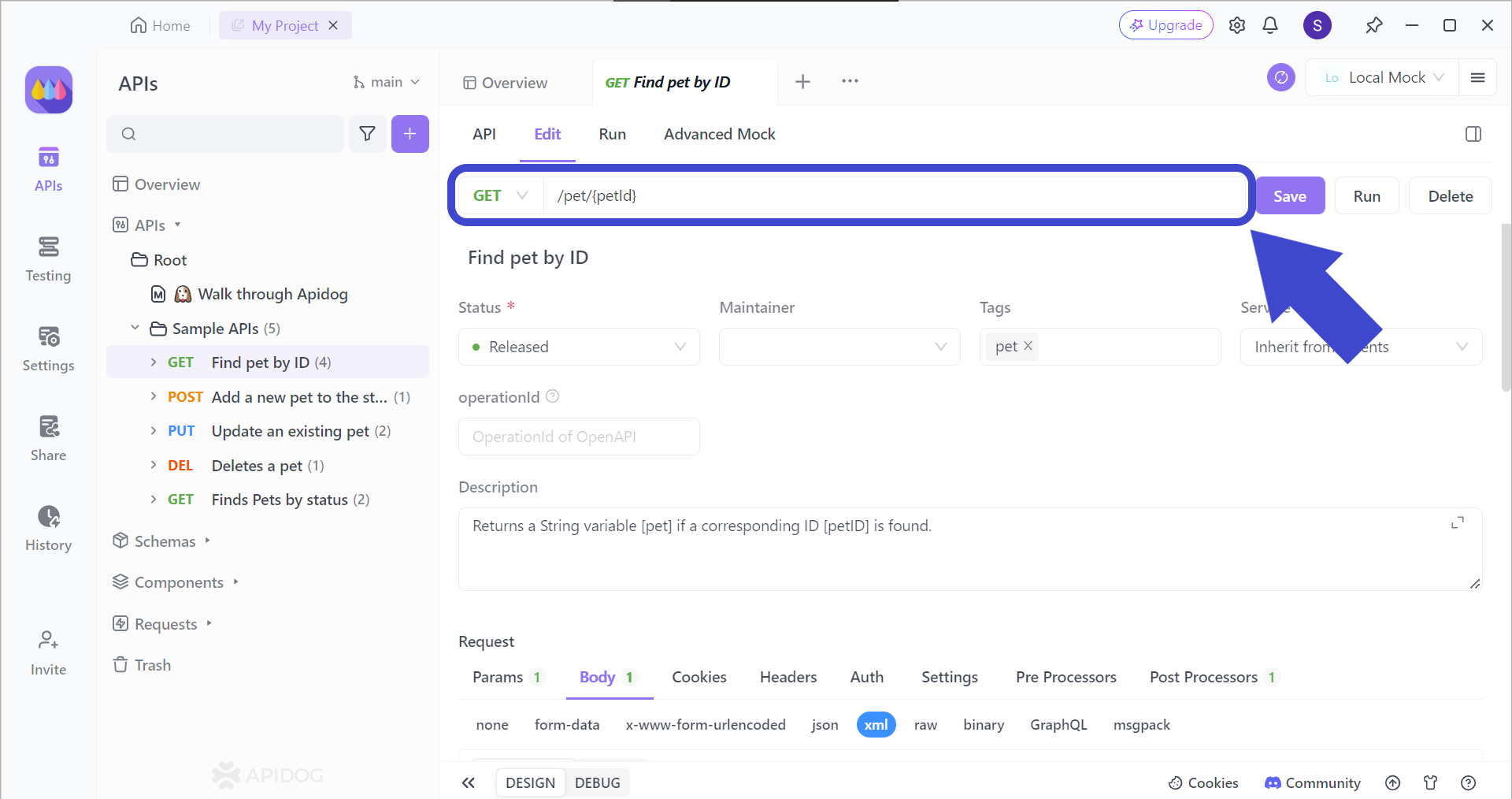

Configurando la autenticación de API en Apidog

Con Apidog, puedes editar los métodos de autenticación de APIs específicas. Hay varias opciones para que selecciones. Para acceder a esta parte de Apidog, primero necesitas:

- Seleccionar una API.

- Hacer clic en el encabezado

Edit. - Desplazarte hacia abajo hasta la sección

Request. - Hacer clic en el encabezado

Auth. - Finalmente, seleccionar qué

Typede autenticación te gusta.

Probando los puntos finales de la API usando Apidog

Para asegurar que las APIs que has desarrollado funcionen sin problemas, ¡puedes probar sus puntos finales individualmente con Apidog!

Para dirigirte al punto final de la API correcto, primero tienes que insertar el punto final de la API correspondiente que quieres probar. Una vez que hayas incluido la URL de la API prevista, incluye los parámetros que quieres usar para el punto final (si es relevante).

En caso de que no estés familiarizado con pasar múltiples parámetros en una URL de API, ¡consulta este artículo para averiguar cómo puedes dirigirte específicamente a un recurso dentro de una rica colección de datos!

Conclusión

La autenticación y la autorización de API son dos medidas de seguridad críticas que trabajan en conjunto para salvaguardar tu API. La autenticación verifica la identidad de los usuarios o aplicaciones que intentan acceder a tu API, actuando como la primera línea de defensa. La autorización determina entonces qué nivel de acceso tienen estos usuarios o aplicaciones autenticados a recursos o funcionalidades específicas dentro de la API.

Al implementar mecanismos robustos de autenticación y autorización, puedes asegurar que solo los usuarios autorizados puedan interactuar con tu API, protegiendo los datos sensibles y manteniendo la integridad de tu sistema. Esto no solo mejora la seguridad, sino que también fomenta la confianza entre los usuarios que pueden estar seguros de que su información está bien protegida.

Asegúrate de que todas tus APIs están protegidas con suficientes capas de seguridad. Si necesitas una herramienta de API para reforzar la protección de tu API, ¡puedes usar Apidog para aplicar la autenticación de API!

```